Đừng dại kích chuột vào những tập tin hình ảnh trên mạng xã hội

Các chuyên gia an ninh mạng của hãng bảo mật Israel Check Point cảnh báo, nếu nhìn thấy một tập tin hình ảnh hoặc đồ họa trên máy tính mà bạn chưa từng tải về, tuyệt đối không mở ra vì có thể nó chứa mã độc.

Theo đó, thay vì nhắm vào các lỗ hổng trên MS Word, mã độc tống tiền (ransomware) Locky đang có dấu hiệu chuyển sang khai thác các lỗ hổng trên phương tiện truyền thông xã hội, mà đặc biệt là Facebook và Linkedln.

Hãng bảo mật Check Point cho biết, kẻ tấn công sẽ lừa nạn nhân nhấp chuột vào một hình ảnh thu nhỏ trên công cụ mạng xã hội. Thay vì hiển thị hình ảnh trong một cửa sổ riêng biệt, tập tin sẽ tự động tải về thiết bị mà không cần sự chấp nhận từ nạn nhân. Một khi nạn nhân nhấp mở tập tin này, mã độc Locky sẽ được thực thi, ngay lập tức mã hóa tất cả các tập tin trên thiết bị và đòi tiền chuộc để giải mã.

Số tiền chuộc để lấy lại dữ liệu đã bị tội phạm mạng mã hóa khoảng 0,5 bitcoin, tương đương 365 USD.

Một khi mã độc Locky được kích hoạt trên máy tính, các tập tin trên hệ thống sẽ bị mã hóa. Cách duy nhất để lấy lại dữ liệu đó là trả tiền chuộc cho kẻ tấn công. Báo cáo của Ars Technica nói rằng số tiền chuộc hiện tại để mở khóa máy tính người dùng rơi vào khoảng 0,5 bitcoin (hình thức thanh toán được tội phạm mạng lựa chọn hiện nay), tương đương 365 USD.

Video đang HOT

Hãng bảo mật Check Point cho biết, họ đã cung cấp thông tin về lỗ hổng mà những kẻ tấn công khai thác cho Facebook và Linkedln, và công ty sẽ không đưa ra bất kỳ chi tiết nào cho đến khi các phương tiện truyền thông xã hội này hoàn tất bịt lỗ hổng bảo mật.

Theo khuyến cáo của hãng bảo mật Check Point, nếu người dùng đã nhấp vào một hình ảnh và trình duyệt bắt đầu tải về một tập tin, tuyệt đối không mở nó ra. Bởi lẽ bất kỳ trang web truyền thông xã hội nào đều có thể hiển thị hình ảnh mà không cần tải tập tin đó về máy.

Bên cạnh đó, người dùng cũng không nên mở bất kỳ tập tin ảnh với phần mở rộng thông thường như SVG, JS hay HTA, hoặc kể cả những định dạng JPG, PNG…

(Theo Công An Nhân Dân)

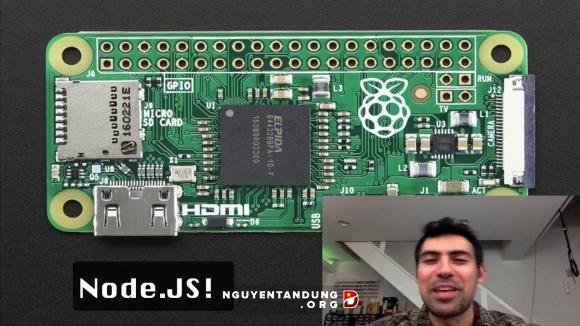

Thiết bị giá 5 USD này có thể giúp bạn hack bất kỳ chiếc máy tính nào, ngay cả khi có mật khẩu bảo mật

Để hack một chiếc máy tính chưa bao giờ dễ dàng đến thế, tất cả những gì bạn cần là một thiết bị có giá 5 USD và 1 phút cắm vào máy tính nạn nhân.

Chuyên gia bảo mật và an ninh mạng Samy Kamar vừa mới tạo ra một thiết bị vô cùng đặc biệt. Nó rất nhỏ gọn và có giá chỉ 5 USD, nhưng lại có khả năng vô cùng đặc biệt. Đó là vượt qua tất cả các bức tường bảo mật, mật khẩu của bất kỳ chiếc máy tính nào và để lại một backdoor cho phép truy cập từ xa.

Thiết bị "Poison Tap"

Thiết bị được gọi là "Poison Tap" này có thể vượt qua các phần mềm diệt virus và bảo mật nhờ cách tiếp cận khôn ngoan. Trong khi hầu hết các cách thức truyền thống là cài đặt phần mềm độc hại vào trong máy tính, Poison Tap lại tấn công vào bộ nhớ cache của trình duyệt. Nhờ đó mà các dấu vết của phần mềm mã độc sẽ không bị phát hiện.

Samy Kamar tạo ra thứ vũ khí hacker này từ một chiếc thẻ microSD được cắm vào một chiếc máy tính Raspberry Pi, tất cả chỉ có giá 5 USD và dễ dàng mua được ở bất kỳ đâu. Sau khi kết nối vào máy tính nạn nhân, Poison Tap sẽ được nhận diện như một modem kết nối internet qua cổng USB.

Máy tính của nạn nhân sẽ gửi toàn bộ lưu lượng mạng cho Poison Tap, nhờ đó mà thiết bị này sẽ biết được những gì bạn đã truy cập qua internet. Sau đó, Poison Tap tiếp tục truy cập và chiếm quyền điều khiển router mà máy tính kết nối.

Quá trình này chỉ mất khoảng 1 phút, sau đó ngay cả khi tháo thiết bị Poison Tap này ra thì backdoor vẫn còn ở lại. Những kẻ tấn công có thể lợi dụng backdoor này để truy cập máy tính của nạn nhân từ xa với toàn quyền điều khiển.

Poison Tap.

Chuyên gia bảo mật Samy Kamar đã chia sẻ mã nguồn của Poision Tap, do đó bất kỳ hacker nào cũng có thể tạo ra một thiết bị tương tự như vậy. Anh cũng cho biết cách duy nhất giúp bạn đề phòng, đó là luôn tắt máy tính khi không sử dụng đến.

(Theo GenK)

Botnet khét tiếng vừa gây ra hàng loạt vụ DDOS trên 164 quốc gia cũng có lỗ hổng, hoàn toàn có thể hack ngược  Dù mang lại một phương pháp phòng thủ chủ động cho các nạn nhân của cuộc tấn công, nhưng việc thực hiện nó lại gặp các trở ngại về mặt pháp lý. Mạng botnet Mirai đã trở nên khét tiếng khi nó được sử dụng trong vụ tấn công từ chối dịch vụ phân tán DDoS với quy mô lớn nhằm vào nhà...

Dù mang lại một phương pháp phòng thủ chủ động cho các nạn nhân của cuộc tấn công, nhưng việc thực hiện nó lại gặp các trở ngại về mặt pháp lý. Mạng botnet Mirai đã trở nên khét tiếng khi nó được sử dụng trong vụ tấn công từ chối dịch vụ phân tán DDoS với quy mô lớn nhằm vào nhà...

Lộ phân cảnh bị cắt ở phim Trấn Thành khiến ai xem cũng lú: Tô bún 100k, trả 200k, tại sao khách hàng vẫn lãi?01:59

Lộ phân cảnh bị cắt ở phim Trấn Thành khiến ai xem cũng lú: Tô bún 100k, trả 200k, tại sao khách hàng vẫn lãi?01:59 Video vỏn vẹn 22 giây từ camera trong một gia đình ghi lại 3 từ của bé trai khiến ai cũng nhói lòng00:23

Video vỏn vẹn 22 giây từ camera trong một gia đình ghi lại 3 từ của bé trai khiến ai cũng nhói lòng00:23 Lễ gia tiên Vũ Cát Tường và bạn đời: Gia thế khủng của cô dâu được hé lộ, thái độ bố mẹ gây chú ý00:48

Lễ gia tiên Vũ Cát Tường và bạn đời: Gia thế khủng của cô dâu được hé lộ, thái độ bố mẹ gây chú ý00:48 Vũ Cát Tường rơi lệ ở lễ thành đôi: 'Muốn yêu thương, bảo vệ em đến khi già đi'00:25

Vũ Cát Tường rơi lệ ở lễ thành đôi: 'Muốn yêu thương, bảo vệ em đến khi già đi'00:25 Loạt ảnh và video bóc nhan sắc thật của vợ Vũ Cát Tường: Xinh đẹp "hết nước chấm", 1 chi tiết khiến nhiều người mê mẩn00:34

Loạt ảnh và video bóc nhan sắc thật của vợ Vũ Cát Tường: Xinh đẹp "hết nước chấm", 1 chi tiết khiến nhiều người mê mẩn00:34 Công an TP.HCM vào cuộc vụ người phụ nữ khóc vì bị dàn cảnh móc túi ở bệnh viện08:07

Công an TP.HCM vào cuộc vụ người phụ nữ khóc vì bị dàn cảnh móc túi ở bệnh viện08:07 Sơn Tùng M-TP: Đừng so sánh anh với những vì tinh tú00:18

Sơn Tùng M-TP: Đừng so sánh anh với những vì tinh tú00:18 Đức Phúc biến Valentine thành ngày hội cầu hôn với MV "Chăm em một đời"04:08

Đức Phúc biến Valentine thành ngày hội cầu hôn với MV "Chăm em một đời"04:08 Lễ thành đôi Vũ Cát Tường: Cô dâu chính thức lộ diện với visual cực xinh, cặp đôi rơi nước mắt giữa lễ đường đẹp như mơ00:56

Lễ thành đôi Vũ Cát Tường: Cô dâu chính thức lộ diện với visual cực xinh, cặp đôi rơi nước mắt giữa lễ đường đẹp như mơ00:56 'Đèn âm hồn' dẫn đầu phòng vé vướng nghi vấn đạo nhái, đạo diễn nói gì?04:46

'Đèn âm hồn' dẫn đầu phòng vé vướng nghi vấn đạo nhái, đạo diễn nói gì?04:46 Hung thủ dùng súng bắn chết nam thanh niên tại phòng ngủ sa lưới01:17

Hung thủ dùng súng bắn chết nam thanh niên tại phòng ngủ sa lưới01:17Tin đang nóng

Tin mới nhất

Nâng cao và biến đổi hình ảnh của bạn bằng trình chỉnh sửa video trực tuyến CapCut

Cách đăng Facebook để có nhiều lượt thích và chia sẻ

Thêm nhiều bang của Mỹ cấm TikTok

Microsoft cấm khai thác tiền điện tử trên các dịch vụ đám mây để bảo vệ khách hàng

Facebook trấn áp hàng loạt công ty phần mềm gián điệp

Meta đối mặt cáo buộc vi phạm các quy tắc chống độc quyền với mức phạt 11,8 tỷ đô

Không cần thăm dò, Musk nên sớm từ chức CEO Twitter

Đại lý Việt nhập iPhone 14 kiểu 'bia kèm lạc'

Khai trương hệ thống vé điện tử và dịch vụ trải nghiệm thực tế ảo XR tại Quần thể Di tích Cố đô Huế

'Dở khóc dở cười' với tính năng trợ giúp người bị tai nạn ôtô của Apple

Xiaomi sa thải hàng nghìn nhân sự

Apple sẽ bắt đầu sản xuất MacBook tại Việt Nam vào giữa năm 2023

Có thể bạn quan tâm

Dùng các loại hạt thừa sau Tết làm món cá cơm rim hạt cực ngon

Ẩm thực

06:07:49 13/02/2025

Syria ấn định thời điểm thành lập chính phủ mới, cam kết tái thiết đất nước

Thế giới

06:02:40 13/02/2025

3 phim lãng mạn Hàn cực đáng xem vào ngày Valentine: Siêu phẩm xuất sắc nhất 2025 đây rồi?

Phim châu á

06:02:28 13/02/2025

'Nàng thơ' 'Em và Trịnh' tự thử thách sức bền và khả năng chịu đựng khi tham gia phim kinh dị 'Âm dương lộ'

Hậu trường phim

06:00:18 13/02/2025

Người đàn ông bại trận thê thảm, bị cả làng nhạc biến thành trò đùa "muối mặt"

Nhạc quốc tế

05:58:55 13/02/2025

Asencio và khoảnh khắc định mệnh tại Champions League

Sao thể thao

23:06:33 12/02/2025

Sao nam phim Việt giờ vàng gây sốt MXH vì diễn hay dã man, xuất hiện 5 phút mà hơn cả bộ phim cộng lại

Phim việt

22:57:37 12/02/2025

Quang Minh U70 vẫn chăm con mọn, Noo Phước Thịnh được khen 'đẹp như tạc'

Sao việt

22:35:12 12/02/2025

Nữ diễn viên nổi điên, quát tháo, trừng phạt chồng chỉ vì 1 chuyện khiến khán giả sốc nặng

Sao châu á

22:22:41 12/02/2025

Mục đích gây hấn của Kanye West là để quảng bá cho công việc kinh doanh mới?

Sao âu mỹ

21:37:58 12/02/2025

Galaxy S8 sẽ có nhiều tính năng đi trước iPhone 8

Galaxy S8 sẽ có nhiều tính năng đi trước iPhone 8 iPad mới sẽ là thiết bị iOS đầu tiên không có nút Home

iPad mới sẽ là thiết bị iOS đầu tiên không có nút Home

Phát hiện mã độc tống tiền cả khi người dùng ngoại tuyến

Phát hiện mã độc tống tiền cả khi người dùng ngoại tuyến 'Trung Quốc mới là nạn nhân của chiến tranh mạng'

'Trung Quốc mới là nạn nhân của chiến tranh mạng' Điều hòa thông minh kết nối với smartphone từ Samsung

Điều hòa thông minh kết nối với smartphone từ Samsung Mặt trái của nhà thông minh

Mặt trái của nhà thông minh Ứng dụng di động truy lùng tội phạm

Ứng dụng di động truy lùng tội phạm Kỷ nguyên thiết bị thông minh bị tấn công đã bắt đầu

Kỷ nguyên thiết bị thông minh bị tấn công đã bắt đầu

Thông tin mới vụ tài xế ô tô không vượt đèn đỏ để nhường đường xe cấp cứu

Thông tin mới vụ tài xế ô tô không vượt đèn đỏ để nhường đường xe cấp cứu Diễn viên Phương Oanh 'đánh gục' trái tim Shark Bình' khi để lộ điều này

Diễn viên Phương Oanh 'đánh gục' trái tim Shark Bình' khi để lộ điều này Hồ Quỳnh Hương bắt được hoa cưới trong lễ thành đôi của Vũ Cát Tường

Hồ Quỳnh Hương bắt được hoa cưới trong lễ thành đôi của Vũ Cát Tường "Dispatch Việt Nam" Trường Giang nói 1 câu làm lộ rõ quan hệ của Huỳnh Phương - Khả Như

"Dispatch Việt Nam" Trường Giang nói 1 câu làm lộ rõ quan hệ của Huỳnh Phương - Khả Như Full HD ảnh lễ đường hot nhất hôm nay: Vũ Cát Tường hôn vợ cực ngọt, bật khóc khiến cô dâu phải làm 1 điều

Full HD ảnh lễ đường hot nhất hôm nay: Vũ Cát Tường hôn vợ cực ngọt, bật khóc khiến cô dâu phải làm 1 điều Thu Quỳnh áp lực khi làm mẹ Trần Nghĩa, NSƯT Võ Hoài Nam lại đóng vai đi tù

Thu Quỳnh áp lực khi làm mẹ Trần Nghĩa, NSƯT Võ Hoài Nam lại đóng vai đi tù Con trai Minh Nhí: Mỗi lần chạy qua nhà người đó, em bị sợ hãi. Nhà người đó giống như một cái động

Con trai Minh Nhí: Mỗi lần chạy qua nhà người đó, em bị sợ hãi. Nhà người đó giống như một cái động Vũ Cát Tường: "Người yêu cũng phải chấp nhận việc cơ thể vật lý của tôi không phải là nam"

Vũ Cát Tường: "Người yêu cũng phải chấp nhận việc cơ thể vật lý của tôi không phải là nam" Căng: Cả nhà em gái Từ Hy Viên nhảy vào cuộc chiến tranh quyền thừa kế

Căng: Cả nhà em gái Từ Hy Viên nhảy vào cuộc chiến tranh quyền thừa kế Cựu phó trụ trì chùa bị truy tố vì nhiều lần xâm hại 4 trẻ em

Cựu phó trụ trì chùa bị truy tố vì nhiều lần xâm hại 4 trẻ em Chủ tịch xã uống rượu bia gây tai nạn chết người

Chủ tịch xã uống rượu bia gây tai nạn chết người Nam shipper bị hành hung: Gia cảnh khó khăn, 2 vợ chồng mới đến Hà Nội làm thuê

Nam shipper bị hành hung: Gia cảnh khó khăn, 2 vợ chồng mới đến Hà Nội làm thuê Bị chê thua tình cũ của Hồ Quang Hiếu, vợ kém 17 tuổi có màn đáp trả cao tay

Bị chê thua tình cũ của Hồ Quang Hiếu, vợ kém 17 tuổi có màn đáp trả cao tay Căng: Sao nữ Vbiz tố bạn trai bạc bẽo, bị chia tay ngay sau khi cùng anh chiến đấu với bệnh ung thư

Căng: Sao nữ Vbiz tố bạn trai bạc bẽo, bị chia tay ngay sau khi cùng anh chiến đấu với bệnh ung thư Thông tin mới nhất vụ nam thanh niên ở Quảng Nam trong 3 tuần cưới 2 vợ

Thông tin mới nhất vụ nam thanh niên ở Quảng Nam trong 3 tuần cưới 2 vợ