Dùng tàu ngầm để hack mạng Internet quốc gia

Câu chuyện sẽ là hồi chuông cảnh tỉnh cho các tổ chức, cá nhân, công ty, tập đoàn và chính phủ trong thời buổi an ninh – kinh tế toàn cầu gắn với Internet như hiện nay.

Tàu ngầm USS Annapolis, Mỹ – “siêu hacker” dưới đáy đại dương.

Hoạt động dùng tàu ngầm để xâm nhập vào mạng lưới thông tin quốc gia đã có hàng chục năm nay. Ban đầu, chỉ có hai siêu cường là Mỹ và Nga có thể làm được điều này. Nhưng nay, danh sách đã dài thêm khá nhiều, chỉ có điều các thông tin về họ không được tiết lộ công khai.

Trên bình diện chung, thông tin về hoạt động của đội tàu ngầm do thám, nghe lén và xâm nhập đường dây cáp biển luôn được giữ bí mật. Rất ít thông tin lộ ra ngoài mặc dù cả Nga và Mỹ đều không xa lạ với hoạt động này.

Đã có những tàu ngầm được chế tạo chỉ phục vụ cho mục đích duy nhất: xâm nhập vào đường dây cáp biển Internet. Đó là những con tàu bí mật chuyên săn lùng những tuyến cáp bí mật. Nhiều người có thể thắc mắc về chuyện này bởi việc xây dựng những tuyến cáp biển vốn đã được công khai và rất dễ tìm thấy thông tin.

Cáp biển rất dễ bị xâm phạm.

Tuy nhiên, với các cường quốc lớn, ngoài những tuyến cáp biển thông thường, họ luôn duy trì những tuyến cáp bí mật, được mã hóa cực cao, có nhiệm vụ truyền dẫn thông tin ở dạng tuyệt mật, tương đương với bí mật quốc gia hoặc các giao dịch tài chính khổng lồ.

Dĩ nhiên các tuyến cáp đó không thể tìm thấy trên bất cứ bản đồ nào. Nhưng chúng vẫn nằm đâu đó ngoài kia, dưới đáy biển sâu hàng trăm tới hàng nghìn mét mà không được bảo vệ. Những chiếc tàu ngầm bí mật được trang bị công cụ đặc biệt, chỉ cần đặt bên cạnh hoặc gắn vào sợi cáp là đã có thể xâm nhập và can thiệp vào quá trình truyền dữ liệu.

Khả năng này đảm bảo yếu tố bí mật khiến đối phương không thể phát hiện ra. Kể cả khi đối phương nghi ngờ và kiểm tra sợi cáp, họ cũng không phát hiện bất cứ tác động vật lý nào bởi sợi cáp vẫn còn nguyên vẹn như chưa từng bị đụng tới.

Quy trình tấn công mạng bằng tàu ngầm

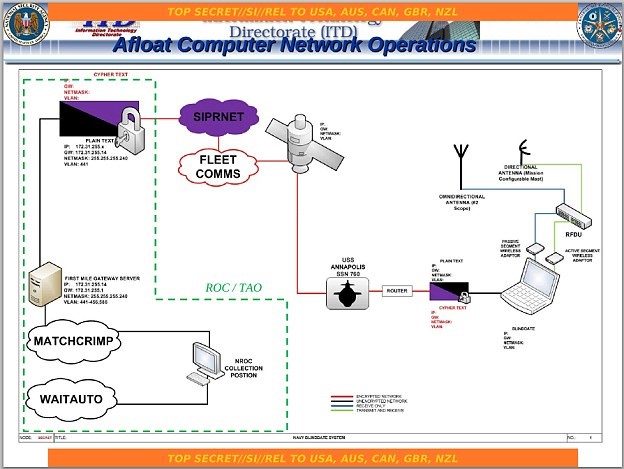

Tài liệu hướng dẫn của NSA do cựu nhà thầu an ninh Edward Snowden tiết lộ vào hàng tuyệt mật. Tài liệu đào tạo này dành cho Trung tâm chỉ huy Các hoạt động Thông tin Hải quân, một bộ phận thuộc NSA.

Theo đó, phương thức khai thác mạng máy tính (CNE) dùng để thay đổi hoặc thu thập thông tin trên hoặc đang được truyền qua mạng máy tính. CNE chủ yếu nhắm tới các mục tiêu quan trọng như tổng thống hoặc người đứng đầu quốc gia, quốc hội và các nhà lãnh đạo quân đội.

Tín hiệu mục tiêu sẽ được ăng-ten thu giữ rồi chạy qua chương trình phần mềm NSA có tên “BLINDDATE”, sau đó chuyển tới các nhà phân tích. Trung tâm của hệ thống là chiếc tàu ngầm USS Annapolis đóng vai trò xử lý tất cả dữ liệu. Trên tàu được trang bị ăng-ten và hệ thống máy tính tối tân để chạy chương trình BLINDDATE.

Biểu đồ cho thấy cách vận hành của hệ thống này, từ ăng-ten đến nền tảng thu thập thông tin, truyền tín hiệu vệ tinh tới phân tích và khai thác sau cùng.

Trung bình mỗi tuần, Mỹ thực hiện khoảng 2.600 vụ xâm nhập, trong đó Hải Quân thực hiện tới 700 vụ (26%), tương đương với tất cả các hoạt động quân sự khác cộng lại.

Ăn miếng trả miếng

Video đang HOT

Mỹ là một trong những quốc gia có lực lượng tàu ngầm hùng hậu và hiện đại nhất hiện nay. Ngoài tàu ngầm tấn công còn có tàu ngầm chuyên thực hiện nhiệm vụ do thám bí mật. Thực tế, tàu ngầm đóng vai trò quan trọng trong chiến lược an ninh mạng của Mỹ.

Vai trò của tàu ngầm không chỉ giúp bảo vệ quốc gia khỏi các cuộc tấn công mạng mà nó còn đảm nhận chức năng tấn công mạng. Đây là chủ đề khá nhạy cảm mà các quan chức Mỹ ít khi công khai và không được phép tiết lộ nhiều về chúng.

Tàu ngầm Halibut, Mỹ khởi đầu cuộc chiến nghe lén dưới đáy biển.

Thực tế, từ những năm 70 của thế kỷ trước, Mỹ đã xây dựng đội tàu ngầm chuyên do thám cáp biển của Liên Xô cũ. Ngay cả sau này, Cơ quan An ninh Quốc gia Mỹ (NSA) vẫn duy trì truyền thống đó cho mục đích do thám các quốc gia khác, trong đó có cả đồng minh.

Trong một số trường hợp, người Mỹ còn bắt tay với cả cơ quan vận hành cáp biển để lấy được nhiều thông tin hơn.

Tháng 10/1971, tàu ngầm Halibut của Mỹ tiến vào biển Okhotsk, bắc Nhật Bản và “vô tình” tìm thấy đường cáp viễn thông mà lực lượng hạt nhân Xô Viết đang sử dụng. Mỹ đã thành công trong việc nghe lén. Hoạt động được đặt mật danh “Ivy Bells”. Nó bí mật đến nỗi phần lớn thủy thủ của tàu Halibut không biết mình đang thực hiện cái gì.

Tàu ngầm Jimmy Carter, “sát thủ” dưới lòng biển.

Cách đây một thập kỷ, Hải quân Mỹ đã hạ thủy tàu ngầm Jimmy Carter có khả năng dò tìm các tuyến cáp biển và ghi lén thông tin chuyển qua đó.

Ngày nay, tàu ngầm của Mỹ được trang bị ăng-ten hiện đại hơn, có thể xâm nhập trực tiếp vào các đường cáp không bảo mật hoặc bảo mật kém.

USS Annapolis, một trong những “tàu ngầm hacker” nổi tiếng nhất của Mỹ, là công cụ chính để hải quân nước này triển khai các hoạt động do thám đáy biển. Trung bình mỗi tuần, hàng trăm vụ can thiệp mạng máy tính được triển khai mà phần lớn trong số đó do tàu ngầm thực hiện.

Những chiếc tàu ngầm này được trang bị ăng-ten cực lớn, hệ thống thu thập thông tin tối tân. Một vài trong số đó được thiết kế riêng cho các mục tiêu đặc biệt khó xâm nhập hoặc khó bẻ gãy.

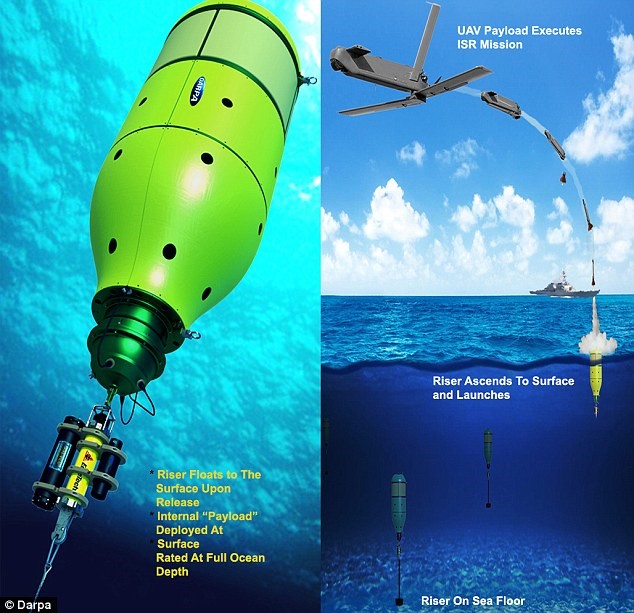

Tất cả không chỉ có vậy, Hải quân Mỹ còn biến tàu ngầm thành tàu mẹ mang theo phương tiện lặn không người lái (drone) để tiếp cận gần hơn với đường cáp trong khi tàu chính vẫn neo đậu ở vị trí an toàn cách xa đó.

Chiếc kén robot nổi lên mặt nước để phóng ra phương tiện do thám. Hiện tại, các công đoạn này do tàu ngầm thực hiện nên chi phí cũng đắt đỏ hơn nhiều.

Loại drone này rất đặc biệt, nó có thể nằm chờ hàng tháng trời dưới đáy biển trong chiếc kén và sẽ được kích hoạt tự động (khi mục tiêu xuất hiện) hoặc thủ công khi cần. Hải quân Mỹ thậm chí còn thiết kế những chiếc kén chứa drone nằm dưới đáy biển hàng năm trời.

Chiếc kén có thể phóng drone do thám trên không trung hoặc dưới đáy biển, hoặc cung cấp kết nối thay thế khi Mỹ bị đối phương gây nhiễu tín hiệu điện tử.

Về cơ bản, chiếc kén giống như bom hẹn giờ, có thể nằm im chờ đợi để rồi xuất hiện đúng lúc, đúng chỗ. Người Mỹ gọi hệ thống này là Kho tiếp vận dưới lòng biển UFP (Upward Falling Payloads).

Trong khi đó, người Nga tất nhiên không thể để “đối tác” Mỹ muốn làm gì thì làm. Từ cuối năm ngoái, những lo ngại trong nội bộ nước Mỹ và đồng minh về hệ thống cáp biển đặc biệt dâng cao trong bối cảnh Nga đẩy mạnh các hoạt động quân sự trên phạm vi toàn cầu.

Mỹ và đồng minh lo ngại Nga sẽ tấn công những tuyến cáp biển khó tìm nhất, làm ngưng trệ chính phủ và các nền kinh tế phương Tây. Lo ngại này xuất phát từ việc Nga tăng cường hoạt động nghiên cứu biển sâu trong vài năm trở lại đây.

Các tướng lĩnh Mỹ thậm chí còn thảo luận cả những tình huống xấu nhất nếu bị Nga cắt cáp cũng như cách khắc phục nhanh nhất có thể.

Và những lo ngại của người Mỹ không phải không có cơ sở. Từ cuối năm 2015, Nga đã triển khai tàu do thám Yantar được trang bị 2 tàu lặn tự vận hành hoạt động trên lộ trình bờ biển phía đông nước Mỹ hướng tới Cuba. Đây chính là đường đi của tuyến cáp biển quan trọng mà Hải quân Mỹ triển khai tới Vịnh Guantánamo.

Tàu do thám Yantar của Nga.

Ngay lập tức, động thái của Nga đã được các vệ tinh, tàu và máy bay do thám của Mỹ theo dõi sát sao. Người Mỹ lo ngại rằng tàu Yantar sẽ “vô tình” vướng vào sợi cáp hoặc triển khai các hoạt động nghe lén bí mật.

Theo thông tin từ phía Nga, Yantar được trang bị tổ hợp nghiên cứu khoa học phức tạp nhất từ trước tới nay, và trên thực tế không có con tàu tương tự nào trên thế giới.

Từ cuối năm 2014, Nga tăng cường các hoạt động tuần tra ngầm lên 50% so với các năm trước đó. Các căn cứ quân sự ở Bắc Cực và đội tàu Biển Đen của Nga cũng nhận được khoản đầu tư 2,4 tỉ USD để mở rộng tới năm 2020.

Nga cũng đang xây dựng các phương tiện ngầm không người lái có thể mang vũ khí hạt nhân chiến thuật cỡ nhỏ tấn công bến cảng hoặc các vùng duyên hải, phân tích tình báo và quân sự Mỹ cho biết.

Đến đây, có thể bạn đã thấy vì sao các tuyến cáp biển lại là mục tiêu tấn công. Riêng các tuyến cáp biển phương tây mỗi ngày thực hiện giao dịch lên tới 10 nghìn tỉ USD, trong đó đặc biệt là các giao dịch tài chính diễn ra hàng giây. Những tuyến cáp biển này đảm đương hơn 95% liên lạc hàng ngày. Vậy nên, bất cứ sự can thiệp nào cũng để lại hậu quả vô cùng to lớn.

Các tuyến cáp biển xung quanh New York, Miami và Los Angeles được Bộ An ninh Nội địa Mỹ xếp vào danh sách “hạ tầng trọng yếu” của quốc gia.

Gia Nguyễn

Theo Zing

10 nhóm tin tặc nguy hiểm nhất thế giới

Trên thế giới vẫn có những tổ chức tin tặc nguy hiểm hơn gấp nhiều lần 1937CN Team, nhóm vừa được cho liên quan đến sự cố tại sân bay Nội Bài cách đây không lâu.

Anonymous: Thành lập vào năm 2004 và nổi tiếng với biểu tượng mặt nạ Guy Fawkes, nhóm này gây ra những cuộc tấn công mạng tầm cỡ quốc tế như xâm nhập dữ liệu của lầu Năm Góc, hack Visa, PayPal và MasterCard vì từ chối thanh toán cho WikiLeaks. Trong năm nay, Anonymous đã làm sập một số trang web thuộc tổ chức ISIS.

Lizard Squad: Từng tấn công website của Malaysia Airlines và làm đình trệ hệ thống của Facebook. Nhóm này cũng đã tấn công Sony và Microsoft khi đăng cờ ISIS trên các máy chủ của Sony. Một vài thành viên của nhóm đã bị bắt tại Mỹ và Anh sau vụ tấn công Xbox và PlayStation.

The Level Seven Crew: Một trong những nhóm hacker nổi tiếng vào năm 1999 khi lấy cảm hứng từ thần khúc "Địa ngục" (Inferno) của Dante. Nạn nhân là ngân hàng The First American National, NASA, đại sứ quán Mỹ và khách sạn Sheraton.

Chaos Computer Club: Được thành lập tại Berlin vào năm 1980 và là một trong những nhóm Hacker lớn nhất châu Âu. Họ bị kết tội bán các lỗ hổng tìm thấy tại ngân hàng ở Hamburg cho công ty thuộc Hoa Kỳ và mã nguồn của chính phủ cho KGB.

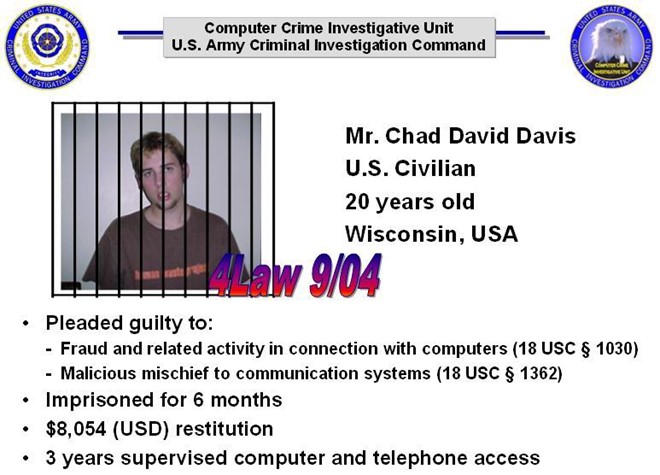

LulzSec: Tên của nhóm viết tắt từ Lulz Security, thành lập như một nhánh của Anonymous sau HBGarry Hack năm 2011. Những nạn nhân của LulzSec gồm trang web Fox.com, các trang của hệ thống Sony Pictures. Trong năm 2012, các thành viên nhóm đã bị FBI bắt giữ.

Syrian Electronic Army: Quân đội điện tử Syria hay còn gọi là SEA, là một trong những nhóm có tổ chức nghiêm ngặt, thực hiện các chức năng, chủ yếu dập tắt các nhóm đối lập ở Syria. Hoạt động của nhóm này là thường xuyên được gửi bài với lá cờ Syria trên trang web của nạn nhân, sử dụng các kỹ thuật lừa đảo, tấn công DDoS, gửi thư rác và phần mềm độc hại. Họ đã nhắm mục tiêu các tài khoản Twitter cũng như các trang Facebook của người có ảnh hưởng như Barack Obama và cựu Tổng thống Pháp Nicolas Sarkozy.

Global Hell: Nhóm tin tặc này được thành lập bởi một tên du côn đường phố có tên là Patrick Gregory. Hoạt động của nhóm bao gồm hack khoảng 115 trang web, phá hủy dữ liệu của họ dẫn đến hàng triệu đô la thiệt hại và nhóm thường xuyên viết "Globalhell sẽ không chết" trên trang web của quân đội Mỹ.

Network Crack Program Hacker Group: Các nhóm NCPH được cho là thành lập tại Trung Quốc vào năm 1994 dưới sự chỉ đạo của Tan Dailin, người tài trợ cho Quân đội Giải phóng Nhân dân, làm việc cho quân đội Trung Quốc.

TeamP0iSon: Các hoạt động của nhóm này bao gồm xâm nhập vào NATO, Facebook, English Defence League và cả tài khoản của ông Tony Blair. Mặc dù bị đồn đoán tan rã vào năm 2012, nhưng đến 2015 nhóm này lại nổi lên với tư cách nhóm nghiên cứu bảo mật mũ trắng.

Tarh Andishan: đây là nhóm 20 tin tặc người Iran có tay nghề cao và tài năng. Thứ nguy hiểm nhất mà nhóm này tạo ra là "siêu sâu" Stuxnet, có tác dụng phá huỷ các mục tiêu quân sự, năng lượng và tiện ích, dầu khí, hàng không, sân bay, giao thông vận tải, bệnh viện... Hơn 50 tổ chức tại 16 quốc gia bao gồm Trung Quốc, Mỹ, Ả Rập Saudi, Ấn Độ, Israel, Pháp, Đức và Anh đã bị ảnh hưởng bởi loại sâu này và các biến thể của nó.

Gia Bảo

Theo Zing

Người chơi Pokemon Go Việt chia rẽ vì hack  Tình trạng hack, bot đang tràn lan trên Pokemon Go vừa về Việt Nam, nhiều người ủng hộ, trong khi số đông phản đối vì không công bằng. Dù vừa về Việt Nam từ ngày 6/8, nhiều người chơi Pokemon Go Việt Nam đã tỏ ra bức xúc với việc dùng phần mềm trái phép. Cụ thể, trên nhiều diễn đàn, nhóm Facebook...

Tình trạng hack, bot đang tràn lan trên Pokemon Go vừa về Việt Nam, nhiều người ủng hộ, trong khi số đông phản đối vì không công bằng. Dù vừa về Việt Nam từ ngày 6/8, nhiều người chơi Pokemon Go Việt Nam đã tỏ ra bức xúc với việc dùng phần mềm trái phép. Cụ thể, trên nhiều diễn đàn, nhóm Facebook...

Khởi tố TikToker Nam 'Birthday'02:13

Khởi tố TikToker Nam 'Birthday'02:13 Diva Hồng Nhung mắc bệnh ung thư vú02:59

Diva Hồng Nhung mắc bệnh ung thư vú02:59 Chuyến bay delay 3 tiếng khiến người phụ nữ tình cờ chứng kiến cảnh tượng kì lạ: Đây là ông bố bà mẹ hiếm có!00:32

Chuyến bay delay 3 tiếng khiến người phụ nữ tình cờ chứng kiến cảnh tượng kì lạ: Đây là ông bố bà mẹ hiếm có!00:32 Cháu trai "bắt quả tang" ông nội U70 lén làm 1 việc khi không có ai, tiết lộ sau đó khiến tất cả oà khóc00:29

Cháu trai "bắt quả tang" ông nội U70 lén làm 1 việc khi không có ai, tiết lộ sau đó khiến tất cả oà khóc00:29 3 người đánh shipper ở Đà Nẵng tử vong bị khởi tố tội 'cố ý gây thương tích'03:01

3 người đánh shipper ở Đà Nẵng tử vong bị khởi tố tội 'cố ý gây thương tích'03:01 Camera ghi lại diễn biến hãi hùng khi xe máy phóng tốc độ kinh hoàng ngay ngã tư00:12

Camera ghi lại diễn biến hãi hùng khi xe máy phóng tốc độ kinh hoàng ngay ngã tư00:12 Thêm 1 cặp sao Việt bị đồn phim giả tình thật, công khai khóa môi trước hàng trăm người khiến ai cũng sốc00:35

Thêm 1 cặp sao Việt bị đồn phim giả tình thật, công khai khóa môi trước hàng trăm người khiến ai cũng sốc00:35 Mỹ nhân đẹp hoàn hảo khiến Trấn Thành vừa gặp đã "rung động", nhan sắc trăm năm có một01:03

Mỹ nhân đẹp hoàn hảo khiến Trấn Thành vừa gặp đã "rung động", nhan sắc trăm năm có một01:03 Táo Quân 2025 tung trailer chính thức, hé lộ nhiều câu nói ấn tượng00:51

Táo Quân 2025 tung trailer chính thức, hé lộ nhiều câu nói ấn tượng00:51 Camera ghi cảnh đôi vợ chồng làm ngân hàng ngã ra sàn nhà sau khi nhận thưởng Tết, biết con số mà thèm00:45

Camera ghi cảnh đôi vợ chồng làm ngân hàng ngã ra sàn nhà sau khi nhận thưởng Tết, biết con số mà thèm00:45 Ông Trump dọa trừng phạt Nga nếu ông Putin từ chối đàm phán chấm dứt chiến sự Ukraine09:59

Ông Trump dọa trừng phạt Nga nếu ông Putin từ chối đàm phán chấm dứt chiến sự Ukraine09:59Tin đang nóng

Tin mới nhất

Nâng cao và biến đổi hình ảnh của bạn bằng trình chỉnh sửa video trực tuyến CapCut

Cách đăng Facebook để có nhiều lượt thích và chia sẻ

Thêm nhiều bang của Mỹ cấm TikTok

Microsoft cấm khai thác tiền điện tử trên các dịch vụ đám mây để bảo vệ khách hàng

Facebook trấn áp hàng loạt công ty phần mềm gián điệp

Meta đối mặt cáo buộc vi phạm các quy tắc chống độc quyền với mức phạt 11,8 tỷ đô

Không cần thăm dò, Musk nên sớm từ chức CEO Twitter

Đại lý Việt nhập iPhone 14 kiểu 'bia kèm lạc'

Khai trương hệ thống vé điện tử và dịch vụ trải nghiệm thực tế ảo XR tại Quần thể Di tích Cố đô Huế

'Dở khóc dở cười' với tính năng trợ giúp người bị tai nạn ôtô của Apple

Xiaomi sa thải hàng nghìn nhân sự

Apple sẽ bắt đầu sản xuất MacBook tại Việt Nam vào giữa năm 2023

Có thể bạn quan tâm

Thảm đỏ hot nhất hôm nay: Diệp Lâm Anh - Thùy Tiên đẹp sáng bừng khung hình, 1 nàng hậu lột xác quá gắt chấn động cõi mạng

Hậu trường phim

23:51:44 24/01/2025

"Đỉnh của chóp" sự kiện hợp tác Free Fire x Naruto Shippuden, từ game thủ cho đến fan anime đều không nên bỏ lỡ

Mọt game

23:48:25 24/01/2025

Triệu Lộ Tư gây sốc khi tiết lộ quá trình điều trị đau đớn, phải uống một loại thuốc mới giữ được mạng sống

Sao châu á

23:47:34 24/01/2025

"Mỹ nam nhà bên" đẹp nhất màn ảnh Hoa ngữ hiện tại, phim mới cực hay phải xem dịp Tết Nguyên đán 2025

Phim châu á

23:39:14 24/01/2025

Khởi tố Giám đốc Trung tâm Giám định Y khoa Thanh Hóa

Pháp luật

23:34:53 24/01/2025

Công tố viên Hàn Quốc yêu cầu tăng thời hạn tạm giam tổng thống bị luận tội

Thế giới

23:31:17 24/01/2025

Khánh Thi được chồng trẻ tặng toàn hàng hiệu, Bằng Kiều mừng sinh nhật bạn gái

Sao việt

23:26:17 24/01/2025

Chàng trai hát nhạc Hoàng Thi Thơ khiến danh ca Thái Châu khóc nức nở

Tv show

23:17:49 24/01/2025

Tài sản ròng 'khủng' của rapper Kanye West

Sao âu mỹ

23:09:55 24/01/2025

Chuyện gì xảy ra giữa Hồ Ngọc Hà và Minh Hằng?

Nhạc việt

22:48:43 24/01/2025

Lumia 830 bất ngờ bán trở lại tại VN, giá 3 triệu đồng

Lumia 830 bất ngờ bán trở lại tại VN, giá 3 triệu đồng Triều Tiên cấm vận động viên Olympic nhận Galaxy S7 edge

Triều Tiên cấm vận động viên Olympic nhận Galaxy S7 edge

Apple trả tiền để bị hack

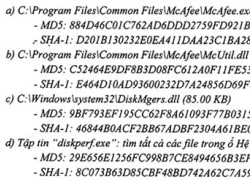

Apple trả tiền để bị hack Sau vụ Vietnam Airlines bị hack, VNCERT công bố những mã độc cần ngăn chặn

Sau vụ Vietnam Airlines bị hack, VNCERT công bố những mã độc cần ngăn chặn Lỗ hổng trang web Vietnam Airlines đã được cảnh báo từ lâu

Lỗ hổng trang web Vietnam Airlines đã được cảnh báo từ lâu iPhone và MacBook có thể bị hack bởi một tin nhắn

iPhone và MacBook có thể bị hack bởi một tin nhắn Smartphone có thể bị hack khi xem video trên YouTube

Smartphone có thể bị hack khi xem video trên YouTube Hàng triệu điện thoại Xiaomi có thể bị hack từ xa

Hàng triệu điện thoại Xiaomi có thể bị hack từ xa Chồng diễn viên Trái Tim Mùa Thu ngồi tù vì tấn công tình dục chị vợ, toà tuyên kèm 2 phán quyết

Chồng diễn viên Trái Tim Mùa Thu ngồi tù vì tấn công tình dục chị vợ, toà tuyên kèm 2 phán quyết Bố ruột diva Hồng Nhung sống một mình ở tuổi 85, phải thuê người giúp việc

Bố ruột diva Hồng Nhung sống một mình ở tuổi 85, phải thuê người giúp việc HOT: Minh Hằng chính thức lên tiếng ồn ào tái hợp với Hồ Ngọc Hà: "Em không sai, chị cũng không sai"

HOT: Minh Hằng chính thức lên tiếng ồn ào tái hợp với Hồ Ngọc Hà: "Em không sai, chị cũng không sai" Xuân Son rạng rỡ xuất viện, về Nam Định ăn Tết

Xuân Son rạng rỡ xuất viện, về Nam Định ăn Tết Phát hiện điểm nhóm sinh hoạt "Hội thánh đức chúa trời mẹ" ngày giáp Tết

Phát hiện điểm nhóm sinh hoạt "Hội thánh đức chúa trời mẹ" ngày giáp Tết

Kim Huyền tiết lộ lý do nhận vai chị Nhớ của "Không thời gian"

Kim Huyền tiết lộ lý do nhận vai chị Nhớ của "Không thời gian"

Nữ khách hàng trong vụ "shipper bị đánh tử vong" kể cụ thể sự việc, bày tỏ rất hối hận

Nữ khách hàng trong vụ "shipper bị đánh tử vong" kể cụ thể sự việc, bày tỏ rất hối hận Gia thế gây choáng của chồng nữ tỷ phú Madam Pang

Gia thế gây choáng của chồng nữ tỷ phú Madam Pang Vụ nam shipper Đà Nẵng nghi bị đánh chết: Cuộc gọi, tin nhắn giữa shipper với khách tiết lộ điều gì?

Vụ nam shipper Đà Nẵng nghi bị đánh chết: Cuộc gọi, tin nhắn giữa shipper với khách tiết lộ điều gì? Vũ Thu Phương sau ly hôn vui vẻ gói bánh chưng, Vy Oanh cùng chồng đại gia du xuân

Vũ Thu Phương sau ly hôn vui vẻ gói bánh chưng, Vy Oanh cùng chồng đại gia du xuân Hoa hậu Tiểu Vy bị co giật bất tỉnh, tình trạng hiện tại ra sao?

Hoa hậu Tiểu Vy bị co giật bất tỉnh, tình trạng hiện tại ra sao? "Bà trùm" từng 9 lần cưới Thanh Bạch: Vừa ăn xong, gọi nhân viên xếp hàng phát tiền

"Bà trùm" từng 9 lần cưới Thanh Bạch: Vừa ăn xong, gọi nhân viên xếp hàng phát tiền Chuyện gì đã xảy ra khiến Đoàn Văn Hậu xuất hiện với cái chân nẹp kín giữa buổi tiệc tất niên?

Chuyện gì đã xảy ra khiến Đoàn Văn Hậu xuất hiện với cái chân nẹp kín giữa buổi tiệc tất niên? Ngày mẹ chồng nhập viện, em dâu vẫn bận rộn đi du lịch nhưng chỉ một câu nói của cậu con trai 16 tuổi, em ấy liền tỉnh ngộ

Ngày mẹ chồng nhập viện, em dâu vẫn bận rộn đi du lịch nhưng chỉ một câu nói của cậu con trai 16 tuổi, em ấy liền tỉnh ngộ Việt Nam vào top 5 cường quốc sắc đẹp châu Á

Việt Nam vào top 5 cường quốc sắc đẹp châu Á