Việt Nam sẽ chịu nhiều cuộc tấn công tương tự WannaCry

Giới chuyên gia cho rằng mã độc tống tiền ( ransomware) tương tự WannaCry sẽ tiếp tục hoành hành thời gian tới, trong đó người dùng Việt Nam sẽ chịu tác động trực tiếp.

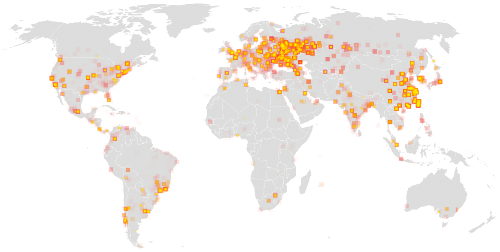

Trong vụ WannaCry, Việt Nam nằm thuộc top 20 quốc gia bị ảnh hưởng nhất. Bởi vậy theo ông Triệu Trần Đức, Tổng Giám đốc CMC InfoSec, nước ta có thể tiếp tục trở thành “điểm nóng” của mã độc tống tiền mới thời gian tới.

Chuyên gia này cho biết, không một hệ thống nào là tuyệt đối an toàn, vì thế các nhà sản xuất thường xuyên phải đưa ra các bản cập nhật phần mềm, vá lỗi. Tuy nhiên, người dùng Việt Nam ít quan tâm đến vấn đề này, lơ là với các cảnh báo.

Bởi vậy, trước những cuộc tấn công kiểu mới, hệ thống thiết bị của Việt Nam sẽ dễ bị “xuyên thủng”, người dùng, doanh nghiệp thường bị động trong cách xử lý. Trong khi đó thiệt hại do ransomware hay tấn công mạng gây ra là vô cùng lớn.

Bản đồ vùng ảnh hưởng của WannaCry hôm 16/5, Việt Nam xuất hiện với điểm nóng là Hà Nội và TP HCM.

Theo ông Đức, các mã độc tống tiền ngày nay sẽ rất khó bị phát hiện do sử dụng tiền ảo Bitcoin nhằm ẩn danh tính. Toàn bộ dữ liệu bị mã hóa gần như không có cách nào cứu được, ngoài việc trả tiền chuộc theo yêu cầu của hacker.

Video đang HOT

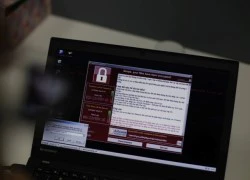

WannaCry gây chú ý thời gian gần đây khi là mã độc tống tiền gây ảnh hưởng tới hơn 200.000 máy tính, tại 150 quốc gia. Trước đó, kịch bản về “sự nổi dậy” của ransomware đã được nhiều công ty công nghệ và bảo mật dự đoán.

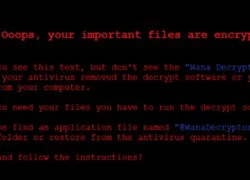

Microsoft cho biết một trong những mánh khoé phổ biến hiện nay của tin tặc là phát tán mã độc có khả năng mã hoá dữ liệu trên ổ cứng thiết bị, sau đó yêu cầu nạn nhân trả tiền chuộc nếu muốn khoá giải mã.

Không dừng lại ở máy tính, Cơ quan Tội phạm Quốc gia Anh cảnh báo điện thoại, đồng hồ thông minh, thiết bị theo dõi sức khỏe, TV thông minh, thiết bị IoT… cũng sẽ trở thành mục tiêu tấn công bằng ransomware của tội phạm mạng.

Bằng chứng là mã độc FLocker đã lây lan trên các thiết bị Android, trong đó có cả smart TV. Nó mạo danh cảnh sát hoặc các cơ quan thực thi pháp luật, thông báo người dùng phạm tội, yêu cầu chuyển tiền nếu không sẽ báo tòa án.

Trước các mối đe dọa của mã độc tống tiền, người dùng được khuyến cáo cài đặt các bản vá cho hệ điều hành mà mình dùng. Thường xuyên sao lưu dữ liệu và có các phương án dự phòng. Cảnh giác trước các email, đường link lạ.

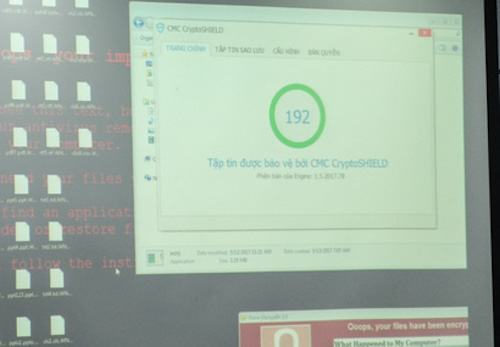

CMC CryptoShield bảo vệ dữ liệu người dùng trong thử nghiệm tấn công bằng WannaCry.

Ngoài ra, cài đặt phần mềm diệt virus hay chống ransomware cũng là điều cần thiết. CMC đã đưa ra giải pháp ngăn chặn mã độc tống tiền với CryptoShield. Đây là ứng dụng giúp phát hiện phần mềm có hành vi mã hóa, hỗ trợ người dùng bảo vệ, khôi phục dữ liệu sau đó. CryptoShield tương thích, bổ trợ và hoạt động độc lập với các phần mềm diệt virus. Ứng dụng cho phép chống hầu hết các mã độc hiện nay, nhờ áp dụng công nghệ trí tuệ nhân tạo (AI).

Trước đó, Công ty An ninh mạng Bkav cũng đã phát hành ứng dụng giúp kiểm tra máy tính của người dùng đã được vá lỗ hổng mà WannaCry khai thác chưa. Kaspersky hay một số hãng khác cũng cập nhật phần mềm chống ransomware.

Đình Nam

Theo VNE

Một cuộc tấn công mạng quy mô lớn hơn WannaCry sắp diễn ra

Các chuyên gia bảo mật cho biết một đợt tấn công quy mô lớn và ranh ma hơn đang âm thầm diễn ra, khai thác cùng lỗ hổng Windows giống mã độc WannaCry.

Cơ quan An ninh Nội địa Mỹ (NSA) được cho là đã phát hiện lỗ hổng trong hệ thống của Microsoft và đặt tên là EternalBlue. Vào tháng 6/2016, nhóm hacker Shadow Brokers đã đột nhập NSA và đánh cắp một lượng lớn các công cụ hack, trong đó có công cụ khai thác EternalBlue và công bố trên Wikileaks.

EternalBlue đã được mã độc WannaCry khai thác triệt để, gây nên nỗi khiếp sợ cho người dùng thế giới bởi nó mã hóa dữ liệu của cá nhân và doanh nghiệp làm tin và đòi tiền chuộc.

Trong khi giới bảo mật vẫn đang nỗ lực xác định kẻ đứng đằng sau vụ phát tán WannaCry, công ty an ninh mạng Proofpoint tiếp tục phát hiện một đợt tấn công mới lợi dụng lỗ hổng của Microsoft.

Thay vì mã hóa dữ liệu tống tiền, tin tặc âm thầm cài một công cụ đào tiền ảo trên máy tính người dùng. Chúng khai thác lỗ hổng EternalBlue và DoublePulsar để phát tán chương trình gọi là Adylkuzz với khả năng đào tiền ảo Monero rồi gửi tới hệ thống của kẻ phát tán.

Monero là một loại tiền kỹ thuật số dựa trên mã nguồn mở, được phát hành từ năm 2014 và hiện có giá 28.44 USD mỗi đồng. Để đào tiền ảo, người dùng khai thác chính nguồn tài nguyên của máy tính như CPU, card đồ họa... để xử lý các tính toán phức tạp và sinh ra tiền ảo. Việc đào tiền này được thực hiện cả trên máy tính, điện thoại và trên web. Một máy tính không tạo ra nhiều tiền, nhưng hàng nghìn máy tính cùng hoạt động sẽ sinh ra khoản tiền khổng lồ.

Mục tiêu của Adylkuzz là tạo ra mạng lưới hàng trăm nghìn máy tính trên toàn thế giới để phục vụ đào tiền ảo cho hacker. Mã độc không khống chế dữ liệu của người dùng, nhưng do khai thác tài nguyên của máy như CPU, nó khiến hệ thống máy tính của người dùng và doanh nghiệp trở nên chậm chạp và về lâu dài sẽ gây thiệt hại về tài chính.

Để tránh bị tấn công, người dùng nên cài bản cập nhật bảo mật mới nhất dành cho Windows.

Minh Minh

Theo VNE

Chuyên gia khuyến cáo không trả tiền chuộc dữ liệu từ WannaCry  Các chuyên gia an ninh mạng cảnh báo những nạn nhân bị WannaCry tấn công không được đáp ứng bất cứ nhu cầu nào từ nhóm khủng bố đứng sau loại mã độc này. Ransomware là một loại chương trình độc hại với "chức năng" chặn truy cập và đánh cắp dữ liệu từ máy nạn nhân sau đó đòi hỏi một khoản...

Các chuyên gia an ninh mạng cảnh báo những nạn nhân bị WannaCry tấn công không được đáp ứng bất cứ nhu cầu nào từ nhóm khủng bố đứng sau loại mã độc này. Ransomware là một loại chương trình độc hại với "chức năng" chặn truy cập và đánh cắp dữ liệu từ máy nạn nhân sau đó đòi hỏi một khoản...

Bí mật về quê sau 11 năm ở Hàn Quốc, chàng trai tặng bố mẹ 'món quà' bất ngờ01:26

Bí mật về quê sau 11 năm ở Hàn Quốc, chàng trai tặng bố mẹ 'món quà' bất ngờ01:26 Diễn viên Hoàng Kim Ngọc: 'Tôi nghi chồng chạy vai để gián tiếp cho vợ ăn đấm'02:01

Diễn viên Hoàng Kim Ngọc: 'Tôi nghi chồng chạy vai để gián tiếp cho vợ ăn đấm'02:01 MV Tết của Đen quá hot: Đạt Top 1 Trending sau hơn 1 ngày, kéo dài chuỗi kỷ lục suốt 6 năm!05:15

MV Tết của Đen quá hot: Đạt Top 1 Trending sau hơn 1 ngày, kéo dài chuỗi kỷ lục suốt 6 năm!05:15 Đen chính thức trở lại đường đua MV Tết, lấy nước mắt khán giả khi kể về bữa cơm của những người con xa quê05:15

Đen chính thức trở lại đường đua MV Tết, lấy nước mắt khán giả khi kể về bữa cơm của những người con xa quê05:15 Éo le: Vô tư nhờ người lạ chụp ảnh trên Hồ Gươm nhưng không hề nhận ra đó là 1 sao nam nổi tiếng Vbiz00:42

Éo le: Vô tư nhờ người lạ chụp ảnh trên Hồ Gươm nhưng không hề nhận ra đó là 1 sao nam nổi tiếng Vbiz00:42 Sự thật bất ngờ về clip "thầy tặng mỗi học sinh 1 triệu đồng để ăn Tết"00:38

Sự thật bất ngờ về clip "thầy tặng mỗi học sinh 1 triệu đồng để ăn Tết"00:38 Soi cận căn hộ sang chảnh, "đậm mùi tiền" của Hoa hậu Đỗ Hà tại Hà Nội01:22

Soi cận căn hộ sang chảnh, "đậm mùi tiền" của Hoa hậu Đỗ Hà tại Hà Nội01:22 Clip ghi lại hành vi khó tin của người phụ nữ đeo vàng kín tay trong quán bánh ngọt tại Hà Nội: Gần tết ai cũng cần đề phòng!00:28

Clip ghi lại hành vi khó tin của người phụ nữ đeo vàng kín tay trong quán bánh ngọt tại Hà Nội: Gần tết ai cũng cần đề phòng!00:28 Phương Nhi học hỏi Hà Tăng gả hào môn, nhưng lại được khen ăn đứt đàn chị 1 điểm03:08

Phương Nhi học hỏi Hà Tăng gả hào môn, nhưng lại được khen ăn đứt đàn chị 1 điểm03:08 Bom tấn cổ trang Việt mới nhá hàng đã gây choáng: Bối cảnh đẹp tới từng khung hình, dàn cast quá xuất sắc00:44

Bom tấn cổ trang Việt mới nhá hàng đã gây choáng: Bối cảnh đẹp tới từng khung hình, dàn cast quá xuất sắc00:44 Năm SOOBIN nổi đình đám với hit Phía Sau Một Cô Gái, Hoa hậu Thanh Thủy mới học lớp 905:30

Năm SOOBIN nổi đình đám với hit Phía Sau Một Cô Gái, Hoa hậu Thanh Thủy mới học lớp 905:30Tin đang nóng

Tin mới nhất

Nâng cao và biến đổi hình ảnh của bạn bằng trình chỉnh sửa video trực tuyến CapCut

Cách đăng Facebook để có nhiều lượt thích và chia sẻ

Thêm nhiều bang của Mỹ cấm TikTok

Microsoft cấm khai thác tiền điện tử trên các dịch vụ đám mây để bảo vệ khách hàng

Facebook trấn áp hàng loạt công ty phần mềm gián điệp

Meta đối mặt cáo buộc vi phạm các quy tắc chống độc quyền với mức phạt 11,8 tỷ đô

Không cần thăm dò, Musk nên sớm từ chức CEO Twitter

Đại lý Việt nhập iPhone 14 kiểu 'bia kèm lạc'

Khai trương hệ thống vé điện tử và dịch vụ trải nghiệm thực tế ảo XR tại Quần thể Di tích Cố đô Huế

'Dở khóc dở cười' với tính năng trợ giúp người bị tai nạn ôtô của Apple

Xiaomi sa thải hàng nghìn nhân sự

Apple sẽ bắt đầu sản xuất MacBook tại Việt Nam vào giữa năm 2023

Có thể bạn quan tâm

Công an Hà Tĩnh bóc gỡ đường dây đánh bạc giao dịch hơn 200 tỷ mỗi tháng

Pháp luật

07:25:58 19/01/2025

Bức ảnh chưa từng công bố của Lưu Diệc Phi hút 70 triệu lượt xem

Hậu trường phim

06:03:22 19/01/2025

Phim học đường vừa chiếu 1 ngày đã chiếm top 1 toàn cầu: Thống trị 67 nước, nam chính quá đẹp khiến netizen u mê

Phim âu mỹ

05:59:40 19/01/2025

Gợi ý mâm cỗ cúng ông Công ông Táo đầy đủ nhất, năm nay ai làm sớm có thể tham khảo ngay!

Ẩm thực

05:49:52 19/01/2025

Lũ lụt ở Indonesia nhấn chìm hàng nghìn ngôi nhà

Thế giới

05:16:08 19/01/2025

Siêu phẩm ngôn tình có rating tăng 138% chỉ sau 1 tập, nam chính biến hình đỉnh hơn cả nguyên tác

Phim châu á

23:32:37 18/01/2025

Vân Dung khoe con ruột và 'con dâu' ở hậu trường Táo Quân 2025

Tv show

23:25:36 18/01/2025

Mỹ Tâm trẻ đẹp tuổi 44, tình trạng sức khỏe của nghệ sĩ Hồng Nga

Sao việt

23:17:57 18/01/2025

Katy Perry khen ngợi và công khai ủng hộ Taylor Swift

Nhạc quốc tế

22:30:46 18/01/2025

Game bóng đá trực tuyến được mong đợi nhất 2025 hé lộ chi tiết gây sốc, không có phạm lỗi, không việt vị

Mọt game

21:45:13 18/01/2025

iPad màn hình viền siêu mỏng có thể ra mắt tháng 6

iPad màn hình viền siêu mỏng có thể ra mắt tháng 6 iPhone 8 có thể vừa cắm tai nghe, vừa sạc pin

iPhone 8 có thể vừa cắm tai nghe, vừa sạc pin

Không chỉ tống tiền, mã độc WannaCry có thể gây chết người

Không chỉ tống tiền, mã độc WannaCry có thể gây chết người Khẩn cấp ngăn chặn mã độc WannaCry lây lan vào Việt Nam

Khẩn cấp ngăn chặn mã độc WannaCry lây lan vào Việt Nam Việt Nam trong top 20 nước bị mã độc tống tiền tấn công

Việt Nam trong top 20 nước bị mã độc tống tiền tấn công Từ WannaCry, nhìn ra sự đúng đắn của Apple

Từ WannaCry, nhìn ra sự đúng đắn của Apple Tấn công toàn cầu, vì sao WannaCry chỉ thu về hơn 50.000 USD?

Tấn công toàn cầu, vì sao WannaCry chỉ thu về hơn 50.000 USD? Đường dây nóng ứng cứu nạn nhân mã độc WannaCry ở TP.HCM

Đường dây nóng ứng cứu nạn nhân mã độc WannaCry ở TP.HCM 3 sao Hàn hạng A chung số phận hẩm hiu: Lee Min Ho giờ chỉ còn là cái tên?

3 sao Hàn hạng A chung số phận hẩm hiu: Lee Min Ho giờ chỉ còn là cái tên? MC Minh Hương hiện là Đại úy công an, sống kín tiếng ở tuổi 40

MC Minh Hương hiện là Đại úy công an, sống kín tiếng ở tuổi 40 Bạn học hé lộ tính cách thật của Á hậu Phương Nhi

Bạn học hé lộ tính cách thật của Á hậu Phương Nhi 260 triệu người tức giận với nữ diễn viên "đẹp người xấu nết": Đạo đức giả còn thích lên mặt dạy đời

260 triệu người tức giận với nữ diễn viên "đẹp người xấu nết": Đạo đức giả còn thích lên mặt dạy đời

Tuyền Mập: Tôi với chồng lấy nhau 10 năm, nhưng chưa từng ở chung quá một tháng

Tuyền Mập: Tôi với chồng lấy nhau 10 năm, nhưng chưa từng ở chung quá một tháng Cát sê 456 triệu và màn tố của Thanh Thảo với Lương Bằng Quang: Ai đúng ai sai?

Cát sê 456 triệu và màn tố của Thanh Thảo với Lương Bằng Quang: Ai đúng ai sai? Hoa hậu Thùy Tiên, Ngân Anh và dàn hậu có bằng thạc sĩ

Hoa hậu Thùy Tiên, Ngân Anh và dàn hậu có bằng thạc sĩ Vụ 4 người chết ở Hà Nội: 3 thi thể được tìm thấy dưới gầm giường

Vụ 4 người chết ở Hà Nội: 3 thi thể được tìm thấy dưới gầm giường Người đàn ông chém gục vợ cũ giữa đường rồi tự sát ở Cà Mau

Người đàn ông chém gục vợ cũ giữa đường rồi tự sát ở Cà Mau Bức ảnh xấu hổ nhất cuộc đời Song Hye Kyo

Bức ảnh xấu hổ nhất cuộc đời Song Hye Kyo Sự thật về việc Á hậu Phương Nhi âm thầm xây dựng biệt thự khủng như lâu đài

Sự thật về việc Á hậu Phương Nhi âm thầm xây dựng biệt thự khủng như lâu đài Chồng đại gia của Phạm Hương là ai, tại sao lại giấu kín bưng?

Chồng đại gia của Phạm Hương là ai, tại sao lại giấu kín bưng? Nóng: Sao nam 10X bị lừa bán sang biên giới Thái Lan được giải cứu thành công, nhìn ngón tay cái ai cũng thấy khiếp sợ

Nóng: Sao nam 10X bị lừa bán sang biên giới Thái Lan được giải cứu thành công, nhìn ngón tay cái ai cũng thấy khiếp sợ Dispatch mở bát 2025: Tiểu tam trơ trẽn nhất showbiz mang thai con ngoài giá thú với đạo diễn U70 sau 10 năm ngoại tình

Dispatch mở bát 2025: Tiểu tam trơ trẽn nhất showbiz mang thai con ngoài giá thú với đạo diễn U70 sau 10 năm ngoại tình Công ty tặng vé số cho nhân viên rồi đòi lại khi có người trúng hơn 20 tỷ đồng

Công ty tặng vé số cho nhân viên rồi đòi lại khi có người trúng hơn 20 tỷ đồng Clip bà xã Cường Đô La mang xấp tiền mặt gần 300 triệu đưa tận tay cho người này, mối quan hệ gây bất ngờ

Clip bà xã Cường Đô La mang xấp tiền mặt gần 300 triệu đưa tận tay cho người này, mối quan hệ gây bất ngờ