Việt Nam cùng 10 nước diễn tập ứng cứu sự cố tấn công ransomware vào tổ chức y tế

Chương trình diễn tập ASEAN – Nhật Bản năm 2021 tập trung vào tình huống phối hợp ứng cứu tấn công mạng vào cơ quan nhà nước qua khai thác lỗ hổng VPN và phòng chống tấn công mã độc tống tiền ( ransomware) vào tổ chức y tế.

Lần thứ 9 các nước ASEAN và Nhật Bản tập dượt phối hợp ứng cứu sự cố

Ngày 24/6, Trung tâm Ứng cứu khẩn cấp không gian mạng Việt Nam (VNCERT/CC), Cục An toàn thông tin, Bộ TT&TT đã chủ trì tổ chức cho các thành viên Mạng lưới ứng cứu sự cố an toàn thông tin mạng quốc gia, các đơn vị CNTT của các bộ, ngành, địa phương trên toàn quốc tham gia diễn tập quốc tế ASEAN – Nhật Bản năm 2021.

Đây là năm thứ 9 liên tục các quốc gia ASEAN và Nhật Bản tổ chức diễn tập không gian mạng từ xa để tăng cường chia sẻ thông tin, ứng phó với các cuộc tấn công, vấn đề mất an toàn thông tin chung trong khu vực; đồng thời gia tăng hợp tác trên không gian mạng giữa các quốc gia thành viên ASEAN và Nhật Bản.

Diễn tập ASEAN – Nhật Bản năm 2021 có gần 450 cán bộ kỹ thuật của Việt Nam tham gia tại hơn 200 điểm cầu trên toàn quốc

Trong bối cảnh bệnh dịch Covid-19, diễn tập ASEAN – Nhật Bản năm 2021 được tổ chức theo hình thức trực tuyến, trong đó có 1 điểm trực tiếp tại Hà Nội sẽ là đầu mối giao tiếp với quốc tế và điều phối chương trình diễn tập.

Các thông tin trao đổi với các quốc gia khác và giữa các điểm sẽ được truyền trực tiếp từ Hà Nội tới 219 điểm cầu trên cả nước qua các kênh liên lạc sử dụng trong quá trình diễn tập và nền tảng họp trực tuyến “Make in Vietnam” eMeeting do AIC và BKAV phát triển.

Có chủ đề “Phối hợp ứng cứu sự cố tấn công mạng vào cơ quan nhà nước qua lỗ hổng VPN và phòng chống tấn công mã độc tống tiền vào tổ chức y tế”, ưu tiên chính của diễn tập tại Việt Nam là nhằm nâng cao năng lực phối hợp và ứng phó sự cố của các đơn vị.

Video đang HOT

Diễn tập tạo điều kiện để cán bộ kỹ thuật của các đơn vị nắm rõ quy trình xử lý, cách thức liên lạc, phối hợp chia sẻ thông tin với mạng lưới ứng cứu sự cố quốc gia khi có các tình huống tương tự xảy ra trên thực tế.

Các đơn vị tham gia diễn tập quốc tế lần này còn cùng nhau thảo luận, chia sẻ về các phương án ứng cứu, xử lý sự cố nhằm tăng cường khả năng ứng phó sự cố quốc gia.

Thúc đẩy chia sẻ thông tin về nguy cơ, sự cố giữa các quốc gia, đơn vị

Phát biểu khai mạc diễn tập, Phó Cục trưởng Cục An toàn thông tin Hoàng Minh Tiến cho biết, 2 năm qua, trong bối cảnh đại dịch Covid-19 diễn biến phức tạp, các cuộc tấn công mạng của các tổ chức, cá nhân ngày một nhiều với mức độ tinh vi hơn.

Cụ thể, tấn công lợi dụng các lỗ hổng điểm yếu có mức độ nghiêm trọng cao và các hệ thống thông tin sử dụng mã độc tống tiền nhắm vào mọi tổ chức cá nhân, kể cả các hệ thống y tế đang gồng mình chống dịch và cứu chữa bệnh cho đại dịch. Tấn công lừa đảo mạo danh, nói xấu, xuyên tạc cũng đã được tin tặc sử dụng các nền tảng mạng xã hội, những công cụ tấn công mà trong đó áp dụng những công nghệ mới như Big Data, AI hay IoT.

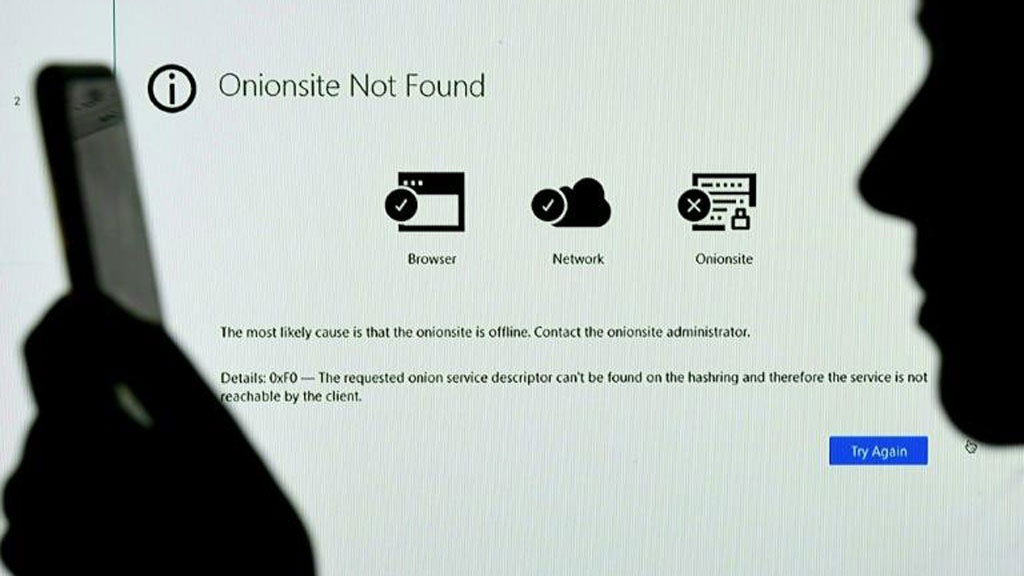

Diễn tập ASEAN – Nhật Bản 2021 đưa ra các tình huống thực đã và đang xảy ra hiện nay, đó là tin tặc khai thác lỗ hổng trên thiết bị VPN để xâm nhập bất hợp pháp vào mạng của các cơ quan chính phủ và đánh cắp thông tin dữ liệu; tin tặc dùng mã độc tống tiền, mã hóa dữ liệu, đòi tiền chuộc của các cơ sở y tế ngay trong đại dịch.

“Tình huống diễn tập là minh chứng cho việc tấn công mạng liên tục xảy ra và không loại trừ bất kỳ ai. Các quốc gia, tổ chức cần tăng cường các biện pháp bảo vệ, phối hợp khắc phục, ứng phó khi sự cố xảy ra, nhất là hỗ trợ và bảo vệ cho hệ thống y tế tập trung cho việc chống dịch và cứu chữa bệnh”, ông Hoàng Minh Tiến nhận định.

Tin tặc dùng mã độc tống tiền tấn công các cơ sở y tế ngay trong đại dịch là tình huống thực đã xảy ra được chuyên gia của 11 nước diễn tập ứng cứu, xử lý sự cố

Đại diện Cục An toàn thông tin cũng lưu ý các đơn vị tăng cường và cập nhật các biện pháp đảm bảo an toàn thông tin, liên tục theo dõi giám sát phát hiện sớm các nguy cơ, phối hợp chặt chẽ với các nguồn lực trong nước để ứng cứu, khắc phục khi xảy ra sự cố. Đặc biệt là cần nhanh chóng cập nhập thông tin các đầu mối phối hợp của các quốc gia, đơn vị.

Nhấn mạnh tấn công mạng diễn ra mọi lúc, mọi nơi và không chừa ai, kể cả các tổ chức y tế đang gồng mình cứu chữa bệnh và chống dịch, đại diện VNCERT/CC cũng đề nghị các đơn vị đặc biệt chú trọng việc chia sẻ thông tin và phối hợp với nhau khi xảy ra sự cố.

“Chia sẻ thông tin về sự cố, về nguy cơ chính là giúp cho nhiều cơ quan, tổ chức khác phòng ngừa, được an toàn hơn. Mạng lưới ứng cứu sự cố an toàn thông tin mạng quốc gia được thành lập cũng nhằm mục đích thúc đẩy việc chia sẻ thông tin và hỗ trợ cho các đơn vị ứng phó khi xảy ra sự cố”, đại diện VNCERT/CC cho hay.

Bên cạnh các chương trình diễn tập, Mạng lưới ứng cứu sự cố an toàn thông tin mạng quốc gia còn có kế hoạch tổ chức các hoạt động đào tạo, chia sẻ thông tin, nghiên cứu khoa học, hợp tác quốc tế… và đặc biệt là tăng cường hỗ trợ lẫn nhau theo các Cụm mạng lưới trong các hoạt động phòng, chống các tấn công mạng, phản ứng nhanh và ứng cứu sự cố trên không gian mạng trong thời kỳ đại dịch chung.

Trận chiến 'từng mili giây' chống mã độc tống tiền

Các nhà khoa học máy tính đang nỗ lực đẩy giới hạn thời gian của phần mềm để tìm ra cách ngăn chặn gần như tức thời các cuộc tấn công phá hủy mạng máy tính.

Một loạt cuộc tấn công ransomware gần đây đã khiến những người có chức trách phải tập trung chú ý vào vấn đề thời gian

115 mili giây. Nhanh như một tia chớp, đó là khoảng thời gian mà một công nghệ mới có thể phát hiện ra ransomware (mã độc tống tiền) đã bùng phát trên máy tính và ngăn nó gây ra thêm nhiều thiệt hại. Theo Bloomberg, công nghệ mới này được phát triển bởi các nhà nghiên cứu từ cơ quan khoa học quốc gia của Úc và một trường đại học ở Hàn Quốc, nhằm giải quyết thách thức gây khó chịu đã cản trở nỗ lực quốc tế ngăn chặn các cuộc tấn công mã độc ngày càng có xu hướng trở nên táo bạo hơn.

Một loạt cuộc tấn công ransomware gần đây đã khiến những người có chức trách phải tập trung chú ý vào vấn đề thời gian và thúc đẩy sự phát triển bùng nổ cho một phần của ngành công nghiệp an ninh mạng. Theo dữ liệu từ hãng nghiên cứu Gartner Inc, kể từ năm 2016, chi tiêu cho phần mềm "bảo vệ điểm cuối" ở Mỹ đã tăng hơn gấp đôi, lên 9,11 tỉ USD vào năm ngoái. Tháng trước, Tổng thống Mỹ Joe Biden ban hành lệnh hành pháp yêu cầu các cơ quan liên bang dân sự triển khai một loại công nghệ cụ thể, được gọi là "phần mềm phản hồi và phát hiện điểm cuối", trong mạng lưới hoạt động của cơ quan.

Sự tiến bộ của các phần mềm mới là nó không chỉ chặn được các tệp được xem là độc hại, mà còn có thể tự động hóa việc truy tìm hành vi đáng ngờ trên máy tính của người dùng, nhằm xác định các mã bị nhiễm độc trước khi chúng gây ra thiệt hại. Tuy nhiên, ông Oliver Spence, đồng sáng lập của North Star Cyber Security có trụ sở tại Vương quốc Anh, cho rằng thách thức kỹ thuật của các phần mềm chống mã độc mới vẫn còn nhiều khó khăn.

"Giải quyết ransomware khó hơn gấp nhiều lần so với việc giải quyết thư rác, một vấn đề mà đến bây giờ vẫn chưa được giải quyết triệt để. Làm cách nào để bạn biết email nào là hợp pháp? Làm cách nào để biết một quy trình có hợp pháp hay không?", ông Spence nói.

Ransomware là một loại tấn công mạng mã hóa các tệp trên máy tính của nạn nhân, khiến chúng trở nên vô dụng cho đến khi người dùng trả tiền chuộc. Có thể chỉ mất vài phút để ransomware làm tê liệt toàn bộ mạng. Ví dụ, cuộc tấn công nhắm vào Colonial Pipeline mới đây đã buộc đường ống dẫn xăng dầu lớn nhất nước Mỹ ngay lập tức ngưng hoạt động. Nhà sản xuất thịt lớn nhất toàn cầu JBS SA cũng phải tạm thời đóng cửa tất cả nhà máy sản xuất thịt bò ở Mỹ sau khi trở thành mục tiêu của tin tặc. Những sự việc như vậy cho thấy lỗ hổng đáng báo động trong việc bảo vệ các ngành công nghiệp quan trọng.

Một trong số ít cách để giải quyết vấn đề là sử dụng phần mềm bảo mật chạy sâu bên trong hệ điều hành của máy tính. Ở đó, phần mềm bảo mật có thể thấy từng chương trình, hoặc quy trình, đang chạy trên máy và có cách phân biệt tốt nhất giữa chương trình hợp pháp và bất hợp pháp. Tuy nhiên, theo ông Lawrence Pingree, Phó chủ tịch điều hành tại Gartner, "điều khó khăn là ransomware, vốn xuất hiện như một danh mục, có thể sử dụng hàng trăm kỹ thuật bao gồm sửa đổi hoặc chèn vào các quy trình được ủy quyền".

Jared Phipps, Phó chủ tịch cấp cao về kỹ thuật bán hàng của SentinelOne, cho biết tin tặc thường kích hoạt cảnh báo khi chúng di chuyển xung quanh mạng của nạn nhân, thực hiện do thám và thao túng tài khoản trong khi dàn dựng các cuộc tấn công ransomware. "Phần mềm phản hồi và phát hiện điểm cuối" sẽ tự động phân tích các hành vi đó để thử và ngăn chặn tin tặc trước khi chúng tấn công sâu hơn.

"Thực hiện ransomware là điều cuối cùng tin tặc sẽ làm. Có nhiều tuần hoặc thậm chí nhiều tháng chuẩn bị trước thời gian xảy ra cuộc tấn công. Sẽ có nhiều hệ thống khác nhau bị đụng chạm, và trong hầu hết các trường hợp cũng sẽ có rất nhiều cảnh báo bảo mật. Chúng ta có thời gian để ngăn chặn các cuộc tấn công đó", Andrew Howard, Giám đốc điều hành Kudelski Security có trụ sở tại Thụy Sĩ, cho hay.

Ông Howard nói thêm rằng thách thức ở đây là các tin tặc lành nghề thường xuyên kiểm tra mã và kỹ thuật của họ đối với phần mềm bảo mật mới nhất, để tăng thích ứng khi cần thiết và tránh bị phát hiện. "Các cuộc tấn công ransomware ngày nay thường do con người vận hành, có nghĩa là con người đang tích cực hướng dẫn cuộc tấn công. Khi khả năng phòng thủ tốt hơn ra đời, các kỹ thuật tấn công mới sẽ được thúc đẩy. Điều này tiếp tục thúc đẩy khả năng phòng thủ tốt hơn, sau đó kỹ thuật tấn công mới lại được sinh ra. Mọi thứ cứ nối tiếp nhau, không có giải pháp kỹ thuật hiệu quả 100% cho vấn đề này".

Theo Bloomberg, một giám đốc điều hành tại công ty ứng phó sự cố mạng hàng đầu, người đề nghị giấu tên, cho biết công ty ông luôn khuyến nghị các nạn nhân của ransomware mua một số dạng "phần mềm phản hồi và phát hiện điểm cuối". Công ty của ông đã phân tích các hoạt động triển khai của phần mềm từ một trong những nhà cung cấp hàng đầu và nhận thấy nó đã chặn hầu hết các cuộc tấn công. "Ba lần thất bại mà chúng tôi thấy trong ba năm qua là do khách hàng thực hiện kém". Điều đáng lưu ý là phần mềm như vậy không hề rẻ. Nó có giá bắt đầu khoảng 12 USD cho mỗi "điểm cuối", hoặc thiết bị, mỗi tháng. Điều đó có nghĩa là các tổ chức, công ty lớn có thể phải chi hàng triệu USD mỗi năm.

Theo dự đoán của hãng nghiên cứu Gartner, trong vòng 5 năm sẽ có hơn 60% các tổ chức lớn thay thế phần mềm chống virus bằng "phần mềm phản hồi và phát hiện điểm cuối", cũng như các phần mềm tương tự. Ở một diễn biến khác, các nhà khoa học máy tính vẫn đang chạy đua để cải thiện tốc độ và độ chính xác của mã xử lý phần "phản hồi" của phương trình, cố gắng cắt giảm phần nghìn giây thời gian nhằm ngăn chặn các hành động tấn công độc hại.

Hãng Bose bị tấn công bởi ransomware  Nhà sản xuất thiết bị âm thanh nổi tiếng Bose trở thành công ty mới nhất tiết lộ đã bị vi phạm dữ liệu do mã độc tống tiền (ransomware) tấn công. Bose khẳng định không chi tiền chuộc cho những kẻ tấn công Theo Engadget , trong một bức thư thông báo được gửi đến Văn phòng Bộ trưởng Tư pháp New...

Nhà sản xuất thiết bị âm thanh nổi tiếng Bose trở thành công ty mới nhất tiết lộ đã bị vi phạm dữ liệu do mã độc tống tiền (ransomware) tấn công. Bose khẳng định không chi tiền chuộc cho những kẻ tấn công Theo Engadget , trong một bức thư thông báo được gửi đến Văn phòng Bộ trưởng Tư pháp New...

Một nam ca sĩ Vbiz trừng mắt quát fan mà không ai tranh cãi00:53

Một nam ca sĩ Vbiz trừng mắt quát fan mà không ai tranh cãi00:53 Xuân Son được bầu Thiện thưởng căn hộ cao cấp hơn 1 triệu USD05:28

Xuân Son được bầu Thiện thưởng căn hộ cao cấp hơn 1 triệu USD05:28 Quán bún Hà Nội xin lỗi vụ bán 1,2 triệu đồng 3 bát bún riêu ngày Tết, nói chỉ là 'hiểu lầm'09:39

Quán bún Hà Nội xin lỗi vụ bán 1,2 triệu đồng 3 bát bún riêu ngày Tết, nói chỉ là 'hiểu lầm'09:39 Người duy nhất thành công khắc chế "mỏ hỗn" của Trấn Thành, khiến đạo diễn nghìn tỷ phải ngậm ngùi nhận sai01:10

Người duy nhất thành công khắc chế "mỏ hỗn" của Trấn Thành, khiến đạo diễn nghìn tỷ phải ngậm ngùi nhận sai01:10 Cậu bé vùng vằng, chê ít thế và đập bao lì xì xuống ghế khi được mừng tuổi00:20

Cậu bé vùng vằng, chê ít thế và đập bao lì xì xuống ghế khi được mừng tuổi00:20 'Bộ tứ báo thủ' và nỗi thất vọng về thương hiệu Trấn Thành02:54

'Bộ tứ báo thủ' và nỗi thất vọng về thương hiệu Trấn Thành02:54 1 Hoa hậu Vbiz bị "tóm" ôm hôn tình tứ với trai trẻ trên phố00:41

1 Hoa hậu Vbiz bị "tóm" ôm hôn tình tứ với trai trẻ trên phố00:41 Shock nhất Douyin: Một cú nổ lớn vang lên, "trẻ con có biết gì đâu" khiến bố mẹ đối mặt với khoản bồi thường hơn 3,5 tỷ đồng!00:19

Shock nhất Douyin: Một cú nổ lớn vang lên, "trẻ con có biết gì đâu" khiến bố mẹ đối mặt với khoản bồi thường hơn 3,5 tỷ đồng!00:19 Video Hoa hậu Kỳ Duyên quăng miếng hài tại sự kiện, nhưng bỏ chạy vì nói 1 câu "quê xệ"00:49

Video Hoa hậu Kỳ Duyên quăng miếng hài tại sự kiện, nhưng bỏ chạy vì nói 1 câu "quê xệ"00:49 Lê Giang bật khóc trước hàng trăm khán giả giữa lùm xùm phim Trấn Thành nhận bão chê bai02:05

Lê Giang bật khóc trước hàng trăm khán giả giữa lùm xùm phim Trấn Thành nhận bão chê bai02:05 Hé lộ kế hoạch mới của ông Trump về xung đột Nga-Ukraine08:31

Hé lộ kế hoạch mới của ông Trump về xung đột Nga-Ukraine08:31Tin đang nóng

Tin mới nhất

Nâng cao và biến đổi hình ảnh của bạn bằng trình chỉnh sửa video trực tuyến CapCut

Cách đăng Facebook để có nhiều lượt thích và chia sẻ

Thêm nhiều bang của Mỹ cấm TikTok

Microsoft cấm khai thác tiền điện tử trên các dịch vụ đám mây để bảo vệ khách hàng

Facebook trấn áp hàng loạt công ty phần mềm gián điệp

Meta đối mặt cáo buộc vi phạm các quy tắc chống độc quyền với mức phạt 11,8 tỷ đô

Không cần thăm dò, Musk nên sớm từ chức CEO Twitter

Đại lý Việt nhập iPhone 14 kiểu 'bia kèm lạc'

Khai trương hệ thống vé điện tử và dịch vụ trải nghiệm thực tế ảo XR tại Quần thể Di tích Cố đô Huế

'Dở khóc dở cười' với tính năng trợ giúp người bị tai nạn ôtô của Apple

Xiaomi sa thải hàng nghìn nhân sự

Apple sẽ bắt đầu sản xuất MacBook tại Việt Nam vào giữa năm 2023

Có thể bạn quan tâm

Thợ mộc Bùi Trọng Quân: Người gây bão với bức tranh gỗ chạm khắc tặng Xuân Son

Netizen

10:55:56 03/02/2025

Chấn động: Từ Hy Viên qua đời

Sao châu á

10:53:38 03/02/2025

Nhà hướng Đông Bắc đặt bếp hướng nào?

Sáng tạo

10:51:16 03/02/2025

Tháng Giêng thuận lợi bất ngờ: 3 con giáp được Thần tài ưu ái, làm gì cũng suôn sẻ

Trắc nghiệm

10:49:37 03/02/2025

Vườn thú cho phép người hóa trang thành chó, phí lên đến 7,8 triệu đồng

Lạ vui

10:47:38 03/02/2025

Từ chuyện Gumayusi, cộng đồng LMHT nhớ lại giai thoại kinh điển của Faker

Mọt game

10:35:24 03/02/2025

Vì sao người hối lộ cựu vụ phó Bộ Công Thương 9,2 tỷ đồng thoát tội?

Pháp luật

10:11:22 03/02/2025

Hành trình phát hiện hồ nước bí ẩn "treo" trên vách hang ở Quảng Bình

Du lịch

10:00:25 03/02/2025

Cách cải thiện sức khỏe đường ruột

Sức khỏe

09:38:11 03/02/2025

Thủ tướng Israel công du Mỹ: Thỏa thuận ngừng bắn tại Gaza đứng trước ngã rẽ?

Thế giới

09:23:29 03/02/2025

Ứng dụng công nghệ hỗ trợ truy vết, khoanh vùng dập dịch nhanh

Ứng dụng công nghệ hỗ trợ truy vết, khoanh vùng dập dịch nhanh Showroom xe hơi Trung Quốc trống trơn do khan hiếm chip

Showroom xe hơi Trung Quốc trống trơn do khan hiếm chip

Mạng lưới y tế và khẩn cấp của Mỹ dính ransomware

Mạng lưới y tế và khẩn cấp của Mỹ dính ransomware Tấn công bằng mã độc tống tiền đang giảm

Tấn công bằng mã độc tống tiền đang giảm Acer bị tấn công mã độc tống tiền 50 triệu USD để cứu dữ liệu

Acer bị tấn công mã độc tống tiền 50 triệu USD để cứu dữ liệu Hầu hết các doanh nghiệp sẽ trả tiền khi bị tấn công ransomware, nhưng 80% số này sẽ bị tấn công lần thứ 2

Hầu hết các doanh nghiệp sẽ trả tiền khi bị tấn công ransomware, nhưng 80% số này sẽ bị tấn công lần thứ 2 Tấn công mã độc tống tiền đang lan rộng khắp nước Mỹ

Tấn công mã độc tống tiền đang lan rộng khắp nước Mỹ CEO Huawei: 'Tấn công cơ sở hạ tầng quan trọng đang gia tăng'

CEO Huawei: 'Tấn công cơ sở hạ tầng quan trọng đang gia tăng' Thông tin bất ngờ về gia cảnh của cậu bé có màn "báo nhà" 20 tỷ gây sốc Tết này

Thông tin bất ngờ về gia cảnh của cậu bé có màn "báo nhà" 20 tỷ gây sốc Tết này Sao Việt là bạn thân Trấn Thành: "Tôi xem phim thấy dở thì tôi nói là 'dở', chứ mắc gì tôi phải khen nó hay?"

Sao Việt là bạn thân Trấn Thành: "Tôi xem phim thấy dở thì tôi nói là 'dở', chứ mắc gì tôi phải khen nó hay?" Đang ăn Tết vui vẻ, tôi tự nhiên bị đồn khắp chung cư là loại tiểu tam đi giật chồng người khác

Đang ăn Tết vui vẻ, tôi tự nhiên bị đồn khắp chung cư là loại tiểu tam đi giật chồng người khác Cựu phó vụ trưởng bị nữ đại gia tố giác việc nhận hối lộ hơn 9 tỷ đồng

Cựu phó vụ trưởng bị nữ đại gia tố giác việc nhận hối lộ hơn 9 tỷ đồng Tạm giữ nhóm đối tượng giết trộm 6 con trâu của người dân trong dịp Tết

Tạm giữ nhóm đối tượng giết trộm 6 con trâu của người dân trong dịp Tết Bận đi công tác xuyên Tết, mẹ gửi con về quê nhờ ông bà chăm, sau vài ngày đón về mà ngã ngửa

Bận đi công tác xuyên Tết, mẹ gửi con về quê nhờ ông bà chăm, sau vài ngày đón về mà ngã ngửa Trơ trẽn nhất Grammy 2025: Vợ chồng Kanye West lột đồ trần như nhộng, bị đuổi cổ khỏi thảm đỏ vì không mời mà tới!

Trơ trẽn nhất Grammy 2025: Vợ chồng Kanye West lột đồ trần như nhộng, bị đuổi cổ khỏi thảm đỏ vì không mời mà tới! Cùng đưa con đi chơi dịp Tết, tôi muốn 'cưa' lại vợ cũ

Cùng đưa con đi chơi dịp Tết, tôi muốn 'cưa' lại vợ cũ Tai nạn giao thông, cô gái vừa tốt nghiệp đại học ở Hải Dương tử vong tối mồng 3 Tết

Tai nạn giao thông, cô gái vừa tốt nghiệp đại học ở Hải Dương tử vong tối mồng 3 Tết Đạo diễn Nguyễn Ngọc Quyền đột ngột qua đời ở tuổi 36, đồng nghiệp tiết lộ nguyên nhân

Đạo diễn Nguyễn Ngọc Quyền đột ngột qua đời ở tuổi 36, đồng nghiệp tiết lộ nguyên nhân Thêm 1 sao nam lên tiếng về drama chê phim Trấn Thành, đứng ra giảng hoà nhưng bị Lê Giang đáp trả đến câm nín

Thêm 1 sao nam lên tiếng về drama chê phim Trấn Thành, đứng ra giảng hoà nhưng bị Lê Giang đáp trả đến câm nín Hoa hậu hạng A Vbiz công bố 7 bức ảnh chưa từng thấy sau khi quay lại với bạn trai cũ

Hoa hậu hạng A Vbiz công bố 7 bức ảnh chưa từng thấy sau khi quay lại với bạn trai cũ Chấn động vụ đánh ghen ngay tại rạp Việt dịp Tết, tình tiết y hệt phim Trấn Thành khiến 3,6 triệu người quá sốc

Chấn động vụ đánh ghen ngay tại rạp Việt dịp Tết, tình tiết y hệt phim Trấn Thành khiến 3,6 triệu người quá sốc Đoàn Văn Hậu đưa vợ con về Hà Nội tết ngoại, thái độ của em trai Doãn Hải My với anh rể gây chú ý

Đoàn Văn Hậu đưa vợ con về Hà Nội tết ngoại, thái độ của em trai Doãn Hải My với anh rể gây chú ý 4 chị em sinh tư tuổi Tỵ - con gái của nguyên Phó giám đốc bệnh viện ĐH Y Dược TP.HCM: Tết đi đến đâu là rộn ràng, niềm vui như nhân 3

4 chị em sinh tư tuổi Tỵ - con gái của nguyên Phó giám đốc bệnh viện ĐH Y Dược TP.HCM: Tết đi đến đâu là rộn ràng, niềm vui như nhân 3 Vụ tai nạn 7 người tử vong ở Nam Định: Nữ tài xế đột ngột đánh lái sang phải

Vụ tai nạn 7 người tử vong ở Nam Định: Nữ tài xế đột ngột đánh lái sang phải Mỹ nam Việt đẹp tới mức không một ai chê nổi: Nhìn tưởng siêu sao xứ Hàn lại hao hao Hứa Quang Hán mới tài

Mỹ nam Việt đẹp tới mức không một ai chê nổi: Nhìn tưởng siêu sao xứ Hàn lại hao hao Hứa Quang Hán mới tài