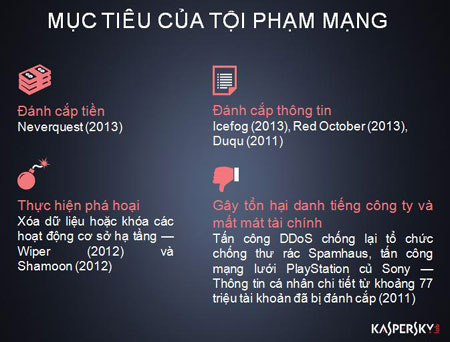

Tin tặc vẫn nhằm vào đánh cắp tài chính và dữ liệu cá nhân

Các chuyên gia Kaspersky Lab vừa đưa ra thống kê tình hình bảo mật trên thế giới năm 2013 và những dự báo cho năm 2014.

Trong năm 2013, Việt Nam nằm trong danh sách các quốc gia dẫn đầu về sự phát triển các nguồn tài nguyên trực tuyến bằng những chương trình độc hại và tỷ lệ người dùng phải đối mặt với tỷ lệ rủi ro bị lây nhiễm địa phương ở mức cao.

Bức tranh bảo mật năm 2013

Theo dữ liệu từ Kaspersky Security Network, các sản phẩm của Kaspersky Lab vô hiệu hóa hơn 5,1 triệu tấn công mạng trên máy tính và các thiết bị di động của người dùng trong năm 2013. Hơn 100 ngàn biến thể mới của các chương trình độc hại cho thiết bị di động đã được phát hiện. Các sản phẩm của Kaspersky Lab vô hiệu hóa hơn 1,7 triệu cuộc tấn công xuất phát từ các nguồn tài nguyên trực tuyến đặt trên toàn thế giới.

Bên cạnh đó, các sản phẩm của Kaspersky Lab phát hiện gần 3 tỷ phần mềm độc hại tấn công máy tính người dùng. Tổng cộng có 1,8 triệu chương trình độc hại và không mong muốn được phát hiện trong những cuộc tấn công này. 45% cuộc tấn công vào web bị vô hiệu hóa bởi các sản phẩm Kaspersky Lab xuất phát từ các nguồn web độc hại đặt tại Mỹ và Nga.

Để thực hiện được hơn 1,7 triệu cuộc tấn công trên Internet, tội phạm mạng sử dụng trên 10 ngàn máy chủ đơn nhất. Năm 2013 có một sự thay đổi nhỏ trong xếp hạng 10 nguồn phần mềm độc hại hàng đầu so với năm 2012. Trung Quốc là quốc gia dẫn đầu trước năm 2010 đã ra khỏi danh sách này và Việt Nam xuất hiện ở vị trí thứ 8.

Video đang HOT

Mặt khác, Việt Nam giữ vị trí đầu tiên trong danh sách các quốc gia mà người dùng đối mặt với nguy cơ lây nhiễm địa phương cao nhất, xếp trên Bangladesh, Nepal và Mông Cổ – nhóm có mức nguy hiểm tối đa.

Dự đoán năm 2014

Về vấn đề cá nhân, sau vụ bê bối của Snowden năm 2013, người dùng quyết tâm giữ cho cuộc sống riêng tư của mình kín đáo nhất có thể bất chấp sự chú ý của các cơ quan tình báo trên toàn thế giới. Điều này có nghĩa bảo vệ thông tin được lưu trữ trên máy tính và các thiết bị khác và đảm bảo những hành vi trên mạng của họ được bảo mật. Việc trên sẽ dẫn đến các dịch vụ mạng riêng ảo (Virtual Private Network), bộ định tuyến củ hành (The Onion Router) trở nên phổ biến hơn cũng như gia tăng nhu cầu về các công cụ mã hóa địa phương.

Về vấn đề tài chính: Năm 2014, các chuyên gia Kaspersky Lab dự đoán tội phạm mạng vẫn tiếp tục phát triển các công cụ để đánh cắp tiền mặt trực tiếp hoặc gián tiếp. Để thực hiện việc này trực tiếp, tội phạm mạng sẽ không ngừng cải tiến các công cụ được thiết kể để truy cập vào các tài khoản ngân hàng của chủ sở hữu thiết bị di động (lừa đảo phishing trên di động, Trojan ngân hàng). Các botnet di động được mua bán và có thể dùng để phân phối các đính kèm độc hại thay cho bên thứ ba. Nhằm hỗ trợ việc đánh cắp gián tiếp, tội phạm mạng sẽ cần những phiên bản Trojan tinh vi hơn, mã hóa dữ liệu trên các thiết bị di động, ngăn chặn truy cập hình ảnh, liên lạc và thư từ cho đến khi người dùng trả phí mới được giải mã. Các smartphone có nền tảng Android sẽ là những mục tiêu đầu tiên tội phạm mạng hướng đến.

Với những nhà cung cấp dịch vụ lưu trữ đám mây, tin tặc đang nhắm mục tiêu các nhân viên dịch vụ đám mây, xem họ như là liên kết yếu nhất trong chuỗi bảo mật. Một cuộc tấn công thành công ở đây có thể trao tay tội phạm mạng chiếc chìa khóa để có khối lượng lớn dữ liệu. Ngoài những kẻ tấn công đánh cắp dữ liệu có thể quan tâm trong việc xóa hoặc sửa đổi thông tin; trong một số trường hợp thông tin sai lệch thao tác có thể có giá trị nhiều hơn cho những người hưởng hoa hồng từ các cuộc tấn công. Đây là một xu hướng đang diễn ra…

Theo HNMO

Mã độc đòi tiền chuộc Crytolocker tấn công 250.000 máy tính

Một loại mã độc có tên Crytolocker đã tấn công 250.000 máy tính, yêu cầu nạn nhân trả tiền chuộc nếu muốn lấy lại dữ liệu.

Ảnh minh họa

Ransomware là thuật ngữ chỉ những loại malware sử dụng hệ thống mật mã để mã hóa dữ liệu của người dùng và đòi được tiền chuộc thì mới khôi phục lại dữ liệu. Theo báo cáo của các nhà nghiên cứu bảo mật của Dell Secureworks, một loại ransomware có tên Cryptolocker đã lây nhiễm cho khoảng 250.000 máy tính chạy Windows trên khắp thế giới.

Hãng bảo mật này cho biết Mỹ và Anh là những quốc gia bị ảnh hưởng mạnh nhất. Bọn tội phạm đang chuyển hướng tấn công người dùng Internet tại nhà sau khi tập trung vào nhóm người dùng doanh nghiệp.

Các phiên bản Cryptolocker đầu tiên có vẻ được đưa lên mạng từ ngày 5/9/2013, lan truyền thông qua email rác yêu cầu người dùng nhấn vào một file nén Zip giả làm thư khiếu nại của khách hàng về tổ chức của người nhận. Các phiên bản sau được phát tán qua email với thông báo giả mạo về vấn đề thanh toán séc. Khi người dùng nhấn vào đường link đi kèm, họ vô tình đã tải về một loại trojan có tên Gameover Zeus và Cryptolocker bị cài đặt trên máy tính của nạn nhân. Cryptolocker hiển thị đồng hồ đếm ngược, yêu cầu nạn nhân trả tiền chuộc trước khi dữ liệu của họ bị mất đi vĩnh viễn.

Cryptolocker hiển thị đồng hồ đếm ngược, yêu cầu nạn nhân trả tiền chuộc trước khi dữ liệu của họ bị mất đi vĩnh viễn.

Giữa tháng 12/2013, Dell Secureworks cho hay từ 200.000 - 250.000 máy tính đã bị lây nhiễm. Theo số liệu của Dell Secureworks, những quốc gia có nhiều hệ thống máy tính bị tấn công bởi Cryptolocker nhất là Mỹ, Anh, Australia, Pháp, Brazil, Ý, Thổ Nhĩ Kỹ, Tây Ban Nha, Trung Quốc, Canada.

Theo thông báo từ các nạn nhân, các khoản thanh toán có thể được bọn tấn công chấp nhận trong vòng vài phút hoặc có thể phải mất tới vài tuần để xử lý. Tuy nhiên, Trend Micro, một hãng bảo mật khác, cảnh báo rằng việc trả tiền cho bọn tấn công chỉ làm cho Cryptolocker lan rộng hơn, trong khi không có gì đảm bảo nạn nhân sẽ lấy lại được dữ liệu.

Theo BBC

NSA mật chi 10 triệu USD cho RSA để phá vỡ mọi mã hóa  Nhắm tới mục tiêu có thể phá vỡ tất cả các mã hóa, Cơ quan An ninh Hoa kì (NSA) đã có một thương vụ mật trị giá 10 triệu USD với RSA - một trong những công ty có ảnh hưởng nhất trong ngành công nghiệp bảo mật máy tính trên thế giới. Một thẻ bảo mật SecurId của công ty RSA...

Nhắm tới mục tiêu có thể phá vỡ tất cả các mã hóa, Cơ quan An ninh Hoa kì (NSA) đã có một thương vụ mật trị giá 10 triệu USD với RSA - một trong những công ty có ảnh hưởng nhất trong ngành công nghiệp bảo mật máy tính trên thế giới. Một thẻ bảo mật SecurId của công ty RSA...

Phó tổng Ngân hàng SHB hát đám cưới chị họ, chỉ dùng 1 từ mà toát ra EQ cao vút01:38

Phó tổng Ngân hàng SHB hát đám cưới chị họ, chỉ dùng 1 từ mà toát ra EQ cao vút01:38 3 triệu người phát sốt khi Thùy Tiên phá lệ làm 1 việc chưa từng có với Quang Linh Vlog01:34

3 triệu người phát sốt khi Thùy Tiên phá lệ làm 1 việc chưa từng có với Quang Linh Vlog01:34 Bí ẩn căn biệt thự của đại gia ở Tiền Giang, nay "dãi nắng dầm sương", bỏ hoang không người ở00:15

Bí ẩn căn biệt thự của đại gia ở Tiền Giang, nay "dãi nắng dầm sương", bỏ hoang không người ở00:15 Phương Oanh khoe giọng cùng Shark Bình, Hoàng Bách hạnh phúc bên vợ và 3 con00:49

Phương Oanh khoe giọng cùng Shark Bình, Hoàng Bách hạnh phúc bên vợ và 3 con00:49 Video: Người đàn ông đi xe máy kéo em nhỏ thoát khỏi điểm mù xe tải01:12

Video: Người đàn ông đi xe máy kéo em nhỏ thoát khỏi điểm mù xe tải01:12 Cặp sao Việt bị đồn phim giả tình thật vì quá thân mật, nhà trai còn công khai nắm tay nhà gái không rời00:31

Cặp sao Việt bị đồn phim giả tình thật vì quá thân mật, nhà trai còn công khai nắm tay nhà gái không rời00:31 Triều Tiên lần đầu lên tiếng về vụ thiết quân luật Hàn Quốc09:01

Triều Tiên lần đầu lên tiếng về vụ thiết quân luật Hàn Quốc09:01 Con rể "mặc váy" nổi tiếng của "vua hài" Xuân Hinh nước mắt giàn giụa thông báo 1 tin vui01:28

Con rể "mặc váy" nổi tiếng của "vua hài" Xuân Hinh nước mắt giàn giụa thông báo 1 tin vui01:28 Nhã Phương có 1 hành động lạ khi đi dự đám cưới, cô dâu chú rể chứng kiến xong mặt biến sắc02:04

Nhã Phương có 1 hành động lạ khi đi dự đám cưới, cô dâu chú rể chứng kiến xong mặt biến sắc02:04 Khả Ngân đã có tình yêu mới?00:56

Khả Ngân đã có tình yêu mới?00:56 Diệu Nhi bay thẳng ra Hà Nội "giám sát" Anh Tú Atus "cà hẩy", có cách đánh dấu chủ quyền không ai dám cãi!00:30

Diệu Nhi bay thẳng ra Hà Nội "giám sát" Anh Tú Atus "cà hẩy", có cách đánh dấu chủ quyền không ai dám cãi!00:30Tin đang nóng

Tin mới nhất

Nâng cao và biến đổi hình ảnh của bạn bằng trình chỉnh sửa video trực tuyến CapCut

Cách đăng Facebook để có nhiều lượt thích và chia sẻ

Thêm nhiều bang của Mỹ cấm TikTok

Microsoft cấm khai thác tiền điện tử trên các dịch vụ đám mây để bảo vệ khách hàng

Facebook trấn áp hàng loạt công ty phần mềm gián điệp

Meta đối mặt cáo buộc vi phạm các quy tắc chống độc quyền với mức phạt 11,8 tỷ đô

Không cần thăm dò, Musk nên sớm từ chức CEO Twitter

Đại lý Việt nhập iPhone 14 kiểu 'bia kèm lạc'

Khai trương hệ thống vé điện tử và dịch vụ trải nghiệm thực tế ảo XR tại Quần thể Di tích Cố đô Huế

'Dở khóc dở cười' với tính năng trợ giúp người bị tai nạn ôtô của Apple

Xiaomi sa thải hàng nghìn nhân sự

Apple sẽ bắt đầu sản xuất MacBook tại Việt Nam vào giữa năm 2023

Có thể bạn quan tâm

HOT: Selena Gomez bất ngờ thông báo đính hôn, khoe nhẫn kim cương cỡ khủng

Sao việt

12:54:28 12/12/2024

Thêm một MV về Pickleball cạnh tranh với Anh Trai bị chê cười khắp MXH: Tưởng đâu nhạc quảng bá du lịch Tết!

Nhạc việt

12:50:20 12/12/2024

Thu lợi bất chính 170 tỷ, Chủ tịch Công ty Trung Hậu 68 rửa tiền như thế nào?

Pháp luật

12:41:34 12/12/2024

Phát hiện thi thể thanh niên trong phòng trọ ở Hà Nội

Tin nổi bật

12:19:17 12/12/2024

Bộ Y tế: Bám sát diễn biến dịch bệnh bí ẩn tại Congo

Sức khỏe

12:07:29 12/12/2024

Nhà có hai quý nữ xinh như hoa, CĐM nể phục cách MC Quyền Linh dạy con gái: Khác phần lớn nghệ sĩ showbiz

Netizen

12:06:08 12/12/2024

Đang đi chơi pickleball thì bị đồn là bạn gái Văn Toàn, hot girl Hải Dương đăng cả ảnh Hoà Minzy đính chính

Sao thể thao

11:38:59 12/12/2024

Sáu 'khoảnh khắc' khoa học quan trọng trong năm 2024 sẽ định hình tương lai

Lạ vui

11:26:12 12/12/2024

Đi thuê 6-7 triệu/ tháng dù sẵn nhà Hà Nội, cô gái khiến bố mẹ thay đổi suy nghĩ vì sau 3 năm có được 1 thứ

Sáng tạo

11:09:01 12/12/2024

Phối đồ mùa đông cho phụ nữ trung niên

Thời trang

11:04:20 12/12/2024

Bí quyết chụp ảnh đẹp bằng iPhone

Bí quyết chụp ảnh đẹp bằng iPhone Lời chúc mừng kỳ nghỉ lễ độc nhất vô nhị từ iPhone 5S

Lời chúc mừng kỳ nghỉ lễ độc nhất vô nhị từ iPhone 5S

Doanh nghiệp Internet chạy đua bảo vệ dữ liệu người dùng

Doanh nghiệp Internet chạy đua bảo vệ dữ liệu người dùng Lo NSA "xem trộm", Yahoo! mã hóa dữ liệu người dùng từ 2014

Lo NSA "xem trộm", Yahoo! mã hóa dữ liệu người dùng từ 2014 HP "kết thân" với Android để dần thay thế Windows?

HP "kết thân" với Android để dần thay thế Windows? 99,9% số lượng mã độc mới trên di động là nhắm đến nền tảng Android

99,9% số lượng mã độc mới trên di động là nhắm đến nền tảng Android 95% lợi nhuận smartphone Android quý I thuộc về Samsung

95% lợi nhuận smartphone Android quý I thuộc về Samsung Sự kiện Android của Facebook khiến tin đồn smartphone trở lại

Sự kiện Android của Facebook khiến tin đồn smartphone trở lại Sao nữ hạng A kéo người đánh hội đồng 1 cô gái, vì sao nạn nhân kêu cứu 6 năm mới được chú ý?

Sao nữ hạng A kéo người đánh hội đồng 1 cô gái, vì sao nạn nhân kêu cứu 6 năm mới được chú ý? Sao Vbiz hội bạn Cường Đô La "đánh úp" xác nhận đã sinh con sau thời gian ở ẩn

Sao Vbiz hội bạn Cường Đô La "đánh úp" xác nhận đã sinh con sau thời gian ở ẩn Thách thức của ông Trump khi muốn chấm dứt quyền công dân theo nơi sinh tại Mỹ

Thách thức của ông Trump khi muốn chấm dứt quyền công dân theo nơi sinh tại Mỹ Sao Việt 12/12: Vợ chồng Đỗ Mỹ Linh tình tứ, Minh Hằng bình yên bên con trai

Sao Việt 12/12: Vợ chồng Đỗ Mỹ Linh tình tứ, Minh Hằng bình yên bên con trai Loại rau này là "thuốc" trừ ho đờm, kháng khuẩn và tăng miễn dịch: Nấu 2 món ăn vào mùa đông rất ngon và bổ dưỡng

Loại rau này là "thuốc" trừ ho đờm, kháng khuẩn và tăng miễn dịch: Nấu 2 món ăn vào mùa đông rất ngon và bổ dưỡng Duy Phương tiết lộ bị một căn bệnh, phải uống thuốc cả đời

Duy Phương tiết lộ bị một căn bệnh, phải uống thuốc cả đời Nóng nhất Weibo: Kim Soo Hyun cặp kè mỹ nhân Kpop đi concert, tiện xin luôn số của gái lạ

Nóng nhất Weibo: Kim Soo Hyun cặp kè mỹ nhân Kpop đi concert, tiện xin luôn số của gái lạ Cuộc đời bi thương của nghệ sĩ Việt nổi tiếng: 2 lần đò, bị chồng đánh sưng tím mắt trước giờ diễn

Cuộc đời bi thương của nghệ sĩ Việt nổi tiếng: 2 lần đò, bị chồng đánh sưng tím mắt trước giờ diễn Vụ phát hiện 5 thi thể trong bể ủ mắm gây rúng động Thái Lan

Vụ phát hiện 5 thi thể trong bể ủ mắm gây rúng động Thái Lan Lễ hỏa táng nữ sĩ Quỳnh Dao: Lâm Tâm Như thất thần, Triệu Vy có động thái đặc biệt

Lễ hỏa táng nữ sĩ Quỳnh Dao: Lâm Tâm Như thất thần, Triệu Vy có động thái đặc biệt Hari Won bất ngờ tuyên bố đang không sống chung với Trấn Thành?

Hari Won bất ngờ tuyên bố đang không sống chung với Trấn Thành? Mất hút bất thường, hoá ra nữ diễn viên hạng A ở ẩn 1 năm để sinh con và có cả tình mới kém tận 9 tuổi?

Mất hút bất thường, hoá ra nữ diễn viên hạng A ở ẩn 1 năm để sinh con và có cả tình mới kém tận 9 tuổi? Vụ chồng minh tinh Trái Tim Mùa Thu quấy rối tình dục chị vợ: Nạn nhân hé lộ loạt hành vi kinh hoàng

Vụ chồng minh tinh Trái Tim Mùa Thu quấy rối tình dục chị vợ: Nạn nhân hé lộ loạt hành vi kinh hoàng Australia thừa nhận làm mất 300 lọ mẫu virus gây chết người

Australia thừa nhận làm mất 300 lọ mẫu virus gây chết người Sinh viên FPT bị lừa 8 tỷ đồng vì tin kênh Facebook, TikTok của Mr Pips

Sinh viên FPT bị lừa 8 tỷ đồng vì tin kênh Facebook, TikTok của Mr Pips Đặt phòng khách sạn khi đi du lịch, người đàn ông phát hiện 700 triệu đồng trong ngăn kéo, ngay lập tức báo cảnh sát thì được khen: Anh rất may!

Đặt phòng khách sạn khi đi du lịch, người đàn ông phát hiện 700 triệu đồng trong ngăn kéo, ngay lập tức báo cảnh sát thì được khen: Anh rất may!