Tài khoản ngân hàng của bạn có thể mất sạch tiền nếu có ứng dụng này, hãy gỡ bỏ ngay lập tức

Trong trường hợp bạn từng tải về ứng dụng này trên smartphone của mình, hãy xóa bỏ nó khỏi điện thoại ngay lập tức!

ZDNet đưa tin, các nhà nghiên cứu bảo mật tại Cleafy đã phát hiện nhiều ứng dụng trên Google Play nhiễm trojan TeaBot, chuyên nhắm mục tiêu vào các ứng dụng ngân hàng để đánh cắp tiền từ tài khoản của người dùng smartphone.

Xuất hiện lần đầu tiên vào tháng 5 năm 2021, trojan TeaBot (hoặc Anatsa) được kẻ gian phát tán thông qua tin nhắn giả mạo (có chứa các liên kết độc hại). Thông thường, các liên kết này sẽ dẫn nạn nhân đến các trang web lừa đảo yêu cầu dữ liệu cá nhân và thông tin đăng nhập tài khoản của họ.

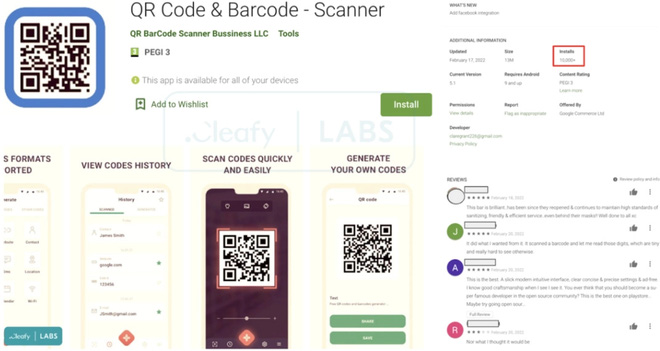

Ứng dụng chứa mã độc TeaBot có tên QR Code & Barcode – Scanner vừa được phát hiện gần đây

Trong một phát hiện gần đây, các nhà nghiên cứu bảo mật tại Cleafy đã nhận thấy số lượng nạn nhân của trojan này tăng vọt, nguyên nhân là do tải nhầm phần mềm độc hại có tên gọi QR Code & Barcode – Scanner trên Google Play Store (CH Play). Trước khi bị gỡ khỏi kho ứng dụng, QR Code & Barcode – Scanner đã có hơn 10.000 lượt tải trên Play Store.

Video đang HOT

Theo Cleafy, trong thời gian ban đầu, ứng dụng sẽ hoạt động hoàn toàn bình thường, đúng như tên gọi. Tuy nhiên, QR Code & Barcode – Scanner sẽ nhanh chóng yêu cầu người dùng Android tải về thêm các tiện ích để sử dụng được hết các tính năng của ứng dụng. Đây là chiêu trò kẻ gian sử dụng để dẫn dụ người dùng cài đặt phần mềm độc hại lên smartphone và qua mặt thuật toán bảo mật của Google Play.

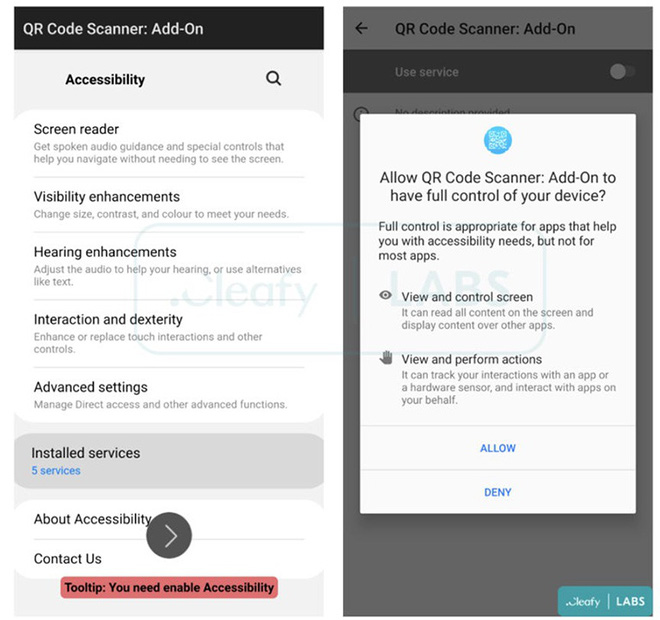

Ứng dụng lừa đảo người dùng cài thêm tiện ích “QR Code Scanner: Add-On” có chứa mã độc TeaBot

Sau khi xâm nhập thành công smartphone, phần mềm độc hại sẽ yêu cầu quyền sử dụng các dịch vụ trợ năng, kiểm soát màn hình và ghi lại các thông tin đăng nhập, SMS, mã xác thực hai yếu tố,…

Bên cạnh khả năng quét dữ liệu người dùng, mã độc còn cho phép kẻ tấn công truy cập từ xa màn hình của các thiết bị bị lây nhiễm, cũng như và tương tác với các hoạt động do chủ sở hữu thiết bị thực hiện.

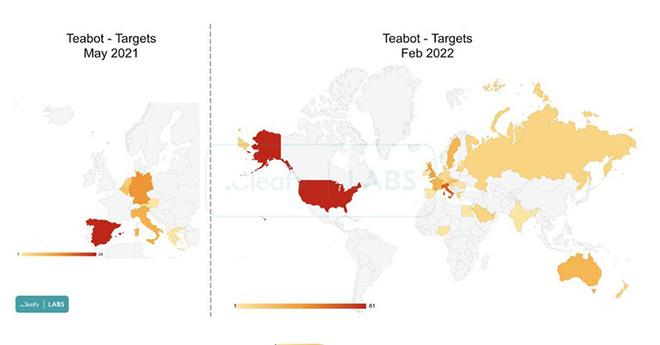

Trojan TeaBot liên tục được bổ sung thêm các ngôn ngữ mới, cho thấy tin tặc đang muốn mở rộng mục tiêu tấn công đến nhiều quốc gia khác nhau

Phiên bản mới của trojan TeaBot có thể nhắm mục tiêu đến các ứng dụng ngân hàng, bảo hiểm, ví tiền điện tử và sàn giao dịch tiền điện tử. Theo cảnh báo từ Cleafy, TeaBot có thể nhắm mục tiêu đến hơn 400 ứng dụng khác nhau được cài đặt trên hệ thống mục tiêu.

QR Code & Barcode – Scanner hiện đã bị Google xóa khỏi kho ứng dụng, nhưng người dùng vẫn cần phải xoá chúng khỏi thiết bị nếu đã tải về trước đó.

Hãy xóa ứng dụng Android này trước khi tài khoản ngân hàng 'bốc hơi'

Công ty bảo mật di động Pradeo đã phát hiện ra một ứng dụng trong Google Play Store, được cho là được thiết kế để giúp người dùng Android cảm thấy an toàn hơn khi trực tuyến. Tuy nhiên, điều này hoàn toàn không đúng.

Theo PhoneArena, ứng dụng này hóa ra là một "trojandropper" được tin tặc sử dụng để triển khai phần mềm độc hại trên thiết bị di động của người tiêu dùng. Ứng dụng có tên 2FA Authenticator đã được hơn 10.000 người dùng cài đặt do nghĩ rằng đây là một giải pháp xác thực hai yếu tố hợp pháp.

Người dùng cần gỡ bỏ 2FA Authenticator khỏi thiết bị

Báo cáo từ Pradeo cho biết ứng dụng độc hại 2FA Authenticator xuất hiện trên Google Play Store với mô tả là "trình xác thực an toàn cho các dịch vụ trực tuyến của bạn, đồng thời bao gồm một số tính năng bị thiếu trong các ứng dụng xác thực hiện có, như mã hóa và sao lưu thích hợp". Tuy nhiên, đó chỉ là bình phong cho mục tiêu thực sự của ứng dụng, là lấy cắp thông tin tài chính của người dùng. Hiện tại ứng dụng này đã bị loại bỏ khỏi cửa hàng ứng dụng Google.

Nội dung nghiên cứu cho thấy, có một ứng dụng hợp pháp được gọi là Aegis Authenticator nhằm mục đích giúp người dùng quản lý các mã thông báo xác minh hai bước của mình. Ứng dụng này miễn phí và là mã nguồn mở, vì vậy các nhà phát triển của 2FA Authenticator đã quyết định tận dụng điều này bằng cách sao chép mã nguồn mở được sử dụng cho Aegis và tiêm mã độc vào đó. Kết quả cuối cùng là một ứng dụng có khả năng vượt qua các cuộc kiểm tra bảo mật của Google Play Store.

Sau khi cài đặt, ứng dụng yêu cầu các quyền quan trọng đối với một thiết bị, sau đó cho phép thiết bị thực hiện một số tác vụ bao gồm tắt khóa phím và bảo mật mật khẩu, tải xuống các ứng dụng và bản cập nhật của bên thứ ba, tiếp tục hoạt động trong nền ngay cả sau khi người dùng thoát khỏi ứng dụng và khả năng đặt lớp phủ trên các giao diện ứng dụng khác. Điều đó cũng giống như quyền truy cập vào dữ liệu của người dùng.

Nếu 2FA Authenticator tìm thấy một thiết bị đáp ứng một số điều kiện, Remote Access Trojan (RAT) có tên Vultur sẽ được tải xuống và cài đặt mà người dùng không biết. Vultur sử dụng tính năng ghi màn hình và ghi lại bàn phím để lấy các chi tiết được nhập vào ứng dụng ngân hàng, cho phép bọn tội phạm đứng sau ứng dụng này lấy sạch tài khoản ngân hàng hoặc ví tiền điện tử của nạn nhân.

Các chuyên gia cho biết, nếu người dùng đã cài đặt ứng dụng 2FA Authenticator, họ cần gỡ cài đặt ngay lập tức và liên hệ với bất kỳ dịch vụ tài chính/ngân hàng nào mà người dùng truy cập thông qua thiết bị Android của mình để đảm bảo tài khoản của họ không bị xâm phạm.

Hàng loạt ứng dụng dính nghi vấn đánh cắp thông tin tài khoản ngân hàng, tiền điện tử, người dùng smartphone nên gỡ gấp!  Nếu phát hiện smartphone của mình có các ứng dụng sau đây, bạn nên gỡ bỏ chúng ngay lập tức để tránh những thiệt hại về tiền bạc. The Record dẫn nguồn tin từ hãng bảo mật di động ThreatFabric cho biết, hơn 300.000 người dùng Android đã bị nhiễm trojan đánh cắp tài khoản ngân hàng sau khi cài đặt các ứng...

Nếu phát hiện smartphone của mình có các ứng dụng sau đây, bạn nên gỡ bỏ chúng ngay lập tức để tránh những thiệt hại về tiền bạc. The Record dẫn nguồn tin từ hãng bảo mật di động ThreatFabric cho biết, hơn 300.000 người dùng Android đã bị nhiễm trojan đánh cắp tài khoản ngân hàng sau khi cài đặt các ứng...

Clip: Đám cưới con trai chủ vựa ve chai miền Tây, cô dâu đeo vàng khắp người, trĩu cổ hút 8 triệu views06:59

Clip: Đám cưới con trai chủ vựa ve chai miền Tây, cô dâu đeo vàng khắp người, trĩu cổ hút 8 triệu views06:59 Kinh hoàng clip xe máy chở đôi nam nữ "lao như tên bắn" vào nhà sàn, dân mạng đổ dồn sự chú ý vào tình trạng của cô gái00:17

Kinh hoàng clip xe máy chở đôi nam nữ "lao như tên bắn" vào nhà sàn, dân mạng đổ dồn sự chú ý vào tình trạng của cô gái00:17 Điều đẹp nhất hôm nay khiến hơn 1 triệu người Việt phải dừng lại!00:23

Điều đẹp nhất hôm nay khiến hơn 1 triệu người Việt phải dừng lại!00:23 Điều bất ngờ ập đến với Lọ Lem trong biệt thự, tất cả đủ wow rồi đó!00:35

Điều bất ngờ ập đến với Lọ Lem trong biệt thự, tất cả đủ wow rồi đó!00:35 Hậu chia tay Quốc Anh, đây là thái độ của MLee khi nghe tên Tiểu Vy giữa sự kiện02:23

Hậu chia tay Quốc Anh, đây là thái độ của MLee khi nghe tên Tiểu Vy giữa sự kiện02:23 Nguyên nhân ban đầu vụ 4 ô tô tông nhau trên đèo Bảo Lộc00:51

Nguyên nhân ban đầu vụ 4 ô tô tông nhau trên đèo Bảo Lộc00:51 Mỹ nhân Việt khóc nức nở vì bị chồng mắng trước hàng trăm người, ám ảnh đến mức không ăn không ngủ02:17

Mỹ nhân Việt khóc nức nở vì bị chồng mắng trước hàng trăm người, ám ảnh đến mức không ăn không ngủ02:17 Mỹ cảnh báo Nga, khẳng định cam kết với NATO09:42

Mỹ cảnh báo Nga, khẳng định cam kết với NATO09:42 Đại nhạc hội có Sơn Tùng M-TP ế vé, dân mạng bóc loạt vấn đề - người ảnh hưởng nhất là nghệ sĩ!00:22

Đại nhạc hội có Sơn Tùng M-TP ế vé, dân mạng bóc loạt vấn đề - người ảnh hưởng nhất là nghệ sĩ!00:22 HOT: Cặp đôi Vbiz "đánh lẻ" hẹn hò trong đêm, camera zoom cận phát hiện 1 hành động "trên mức tình bạn"00:12

HOT: Cặp đôi Vbiz "đánh lẻ" hẹn hò trong đêm, camera zoom cận phát hiện 1 hành động "trên mức tình bạn"00:12 "Cha tôi, người ở lại" tập 24: An làm lành với Nguyên03:48

"Cha tôi, người ở lại" tập 24: An làm lành với Nguyên03:48Tin đang nóng

Tin mới nhất

Nâng cao và biến đổi hình ảnh của bạn bằng trình chỉnh sửa video trực tuyến CapCut

Cách đăng Facebook để có nhiều lượt thích và chia sẻ

Thêm nhiều bang của Mỹ cấm TikTok

Microsoft cấm khai thác tiền điện tử trên các dịch vụ đám mây để bảo vệ khách hàng

Facebook trấn áp hàng loạt công ty phần mềm gián điệp

Meta đối mặt cáo buộc vi phạm các quy tắc chống độc quyền với mức phạt 11,8 tỷ đô

Không cần thăm dò, Musk nên sớm từ chức CEO Twitter

Đại lý Việt nhập iPhone 14 kiểu 'bia kèm lạc'

Khai trương hệ thống vé điện tử và dịch vụ trải nghiệm thực tế ảo XR tại Quần thể Di tích Cố đô Huế

'Dở khóc dở cười' với tính năng trợ giúp người bị tai nạn ôtô của Apple

Xiaomi sa thải hàng nghìn nhân sự

Apple sẽ bắt đầu sản xuất MacBook tại Việt Nam vào giữa năm 2023

Có thể bạn quan tâm

Panama 'bật đèn xanh' cho binh sĩ Mỹ đồn trú

Thế giới

18:44:43 11/04/2025

Vợ Tây của Bùi Tiến Dũng khoe bóng lưng gợi cảm gây thương nhớ, netizen tấm tắc: Mỹ nhân đẹp nhất làng bóng đá!

Sao thể thao

18:40:54 11/04/2025

Hoà Minzy bị mạo danh nhận show chỉ với giá bằng 1/4 cát-xê, quản lý ra thông báo khẩn

Nhạc việt

18:21:55 11/04/2025

Hoa hậu Vbiz "đẹp vượt thời gian" sơ hở để lộ vòng 2 lùm lùm, hội mẹ bỉm lướt qua nói đúng 1 câu

Sao việt

17:51:46 11/04/2025

Cam thường bóc nhan sắc thật của đối thủ Chi Pu sau vụ bị "phong sát" vì ủng hộ Lisa (BLACKPINK)

Sao châu á

17:46:49 11/04/2025

Tử vi vui 12 cung hoàng đạo ngày 11/4: Song Tử 'săn cơ hội', Nhân Mã chớ bốc đồng, Bọ Cạp bị deadline dí

Trắc nghiệm

17:15:31 11/04/2025

Phim "Địa đạo" chân thật đến nghẹt thở, xem phim để thấu hiểu giá trị của hòa bình

Hậu trường phim

17:10:20 11/04/2025

Phát hiện 12 khu vực quặng dự báo cho hơn 10 tấn vàng ở Trung Trung Bộ

Tin nổi bật

17:00:47 11/04/2025

Điều hành đường dây cát lậu 'khủng' dưới vỏ bọc giám đốc công ty

Pháp luật

16:58:56 11/04/2025

Hôm nay nấu gì: Sườn xào - cá nướng - canh ngao chua mát, nghe thôi đã thấy đói!

Ẩm thực

16:53:27 11/04/2025

Thế giới công nghệ đang quay lưng với Nga

Thế giới công nghệ đang quay lưng với Nga Elon Musk cảnh báo người dùng Starlink tại Ukraine

Elon Musk cảnh báo người dùng Starlink tại Ukraine

Tài khoản ngân hàng không hoạt động hơn 12 tháng, nộp tiền vào có bị trừ các khoản phí chưa thanh toán?

Tài khoản ngân hàng không hoạt động hơn 12 tháng, nộp tiền vào có bị trừ các khoản phí chưa thanh toán? Xóa ngay ứng dụng này khỏi smartphone nếu bạn không muốn bay hết tiền trong tài khoản

Xóa ngay ứng dụng này khỏi smartphone nếu bạn không muốn bay hết tiền trong tài khoản Nên làm gì khi không thực hiện giao dịch mà tài khoản ngân hàng bị trừ tiền?

Nên làm gì khi không thực hiện giao dịch mà tài khoản ngân hàng bị trừ tiền? Bị chiếm đoạt tài khoản ngân hàng khi mắc bẫy nâng cấp SIM 5G

Bị chiếm đoạt tài khoản ngân hàng khi mắc bẫy nâng cấp SIM 5G Phát hiện nhiều ứng dụng tưởng hay ho nhưng lại rất nguy hại, người dùng smartphone cần gỡ gấp

Phát hiện nhiều ứng dụng tưởng hay ho nhưng lại rất nguy hại, người dùng smartphone cần gỡ gấp Xóa ngay những ứng dụng di động này nếu không muốn mất tài khoản ngân hàng

Xóa ngay những ứng dụng di động này nếu không muốn mất tài khoản ngân hàng Nữ MC 24 tuổi ra tay đầu độc đồng nghiệp, nạn nhân hiện đang tê liệt toàn thân

Nữ MC 24 tuổi ra tay đầu độc đồng nghiệp, nạn nhân hiện đang tê liệt toàn thân Gia đình Kim Sae Ron bất ngờ xác nhận video con gái thân mật với người lạ, tiết lộ 1 thông tin lật tình thế!

Gia đình Kim Sae Ron bất ngờ xác nhận video con gái thân mật với người lạ, tiết lộ 1 thông tin lật tình thế! Công an Ninh Thuận làm việc với người tố cáo mẹ bé Bắp sử dụng sai tiền từ thiện

Công an Ninh Thuận làm việc với người tố cáo mẹ bé Bắp sử dụng sai tiền từ thiện Sốc với nhan sắc thật của Nhã Phương

Sốc với nhan sắc thật của Nhã Phương "Thanh xuân của khán giả Việt" tiều tụy, cô đơn, bị tình trẻ kém 30 tuổi bỏ rơi

"Thanh xuân của khán giả Việt" tiều tụy, cô đơn, bị tình trẻ kém 30 tuổi bỏ rơi Lâm Đồng thông tin vụ 7 chú tiểu bị xâm hại tình dục

Lâm Đồng thông tin vụ 7 chú tiểu bị xâm hại tình dục Nữ ca sĩ bị chồng ép bỏ nghề: Cuộc sống như cầm tù, không biết xã hội bên ngoài sống sao

Nữ ca sĩ bị chồng ép bỏ nghề: Cuộc sống như cầm tù, không biết xã hội bên ngoài sống sao Cây xanh ngã đổ đè xe máy, thiếu nữ 16 tuổi tử vong

Cây xanh ngã đổ đè xe máy, thiếu nữ 16 tuổi tử vong Vụ bé 3 tuổi nhanh trí cứu bạn rơi xuống hố sâu: Mẹ ruột muốn đón về nuôi, quyết định cuối cùng ra sao?

Vụ bé 3 tuổi nhanh trí cứu bạn rơi xuống hố sâu: Mẹ ruột muốn đón về nuôi, quyết định cuối cùng ra sao? Cậu bé chăn bò mồ côi cha thành 'ngôi sao' sau 1 đêm nhờ 'Bắc Bling'

Cậu bé chăn bò mồ côi cha thành 'ngôi sao' sau 1 đêm nhờ 'Bắc Bling' Bé gái ra nghĩa trang chụp ảnh với mộ bố mẹ và sau đó "đưa cho AI", kết quả cuối cùng ai cũng bật khóc

Bé gái ra nghĩa trang chụp ảnh với mộ bố mẹ và sau đó "đưa cho AI", kết quả cuối cùng ai cũng bật khóc NSND Thanh Lam khoe cháu ngoại, Quách Thu Phương U50 vẫn gợi cảm không ngờ

NSND Thanh Lam khoe cháu ngoại, Quách Thu Phương U50 vẫn gợi cảm không ngờ Bạn trai Bùi Lan Hương: "Tôi ngại ở chung với người yêu, sợ phiền người ta"

Bạn trai Bùi Lan Hương: "Tôi ngại ở chung với người yêu, sợ phiền người ta" Người tố mẹ bé Bắp ăn chặn tiền từ thiện đã gửi đơn đến công an

Người tố mẹ bé Bắp ăn chặn tiền từ thiện đã gửi đơn đến công an Thanh niên tử vong nghi rơi từ tầng cao Vạn Hạnh Mall

Thanh niên tử vong nghi rơi từ tầng cao Vạn Hạnh Mall MC Thanh Bạch rơi xuống mương nước sâu 3m, nhập viện cấp cứu lúc mờ sáng

MC Thanh Bạch rơi xuống mương nước sâu 3m, nhập viện cấp cứu lúc mờ sáng Vụ cháy nhà 4 người tử vong: Nỗi đau của thanh niên mất cùng lúc mẹ và em gái

Vụ cháy nhà 4 người tử vong: Nỗi đau của thanh niên mất cùng lúc mẹ và em gái NSƯT Xuân Hinh hỏi thẳng "không có phong bì à", một Shark đình đám phải vào trả lời

NSƯT Xuân Hinh hỏi thẳng "không có phong bì à", một Shark đình đám phải vào trả lời