Phát hiện mã độc tống tiền Virobot lây lan nhanh qua email

Một nhóm các nhà nghiên cứu bảo mật thuộc TrendLabs vừa thông báo về một loại mã độc (ransomware) mới, được họ đặt tên là Virobot, đang lây lan nhanh qua email và rất nguy hiểm.

Theo TheWindowsClub, mã độc tống tiền mới Virobot này tống tiền người dùng bằng cách mã hoá máy tính (ransomware), đang “tác oai, tác quái” với nhiều người dùng tại Mỹ, đặc biệt là nó đang lây lan rất nhanh qua email và có thể theo dõi hành vi gõ phím người dùng.

Thông báo đòi tiền chuộc của Virobot bằng tiếng Pháp

Video đang HOT

Các nhà nghiên cứu cho biết, khi tồn tại trên máy tính của nạn nhân, Virobot sẽ tạo một mã khoá ngẫu nhiên để mã hoá tất cả các tài liệu quan trọng trên máy. Các file mà Virobot nhắm đến thường có đuôi là TXT, DOC, DOCX, XLS, XLSX, PPT, PPTX, ODT, JPG, PNG, CSV, SQL, MDB, SLN PHP, ASP, ASPX, HTML, XML, PSD, PDF và SWP, cho thấy khả năng bao phủ của Virobot rất rộng. Sau khi quá trình mã hoá các file kết thúc, Virobot sẽ hiện một dòng thông báo đòi tiền chuộc trên màn hình của người dùng.

Ngoài mã hoá máy tính, mã độc Virobot còn có tính năng như một botnet và spam. Trường hợp người dùng nhiễm ransomware này thông qua ứng dụng email Microsoft Outlook, Virobot sẽ tự động lấy danh sách liên lạc email trong máy của người đó để phát tán cho những người dùng khác một email chứa phần mềm ransomware này. Chính điều này đã làm cho ransomware này lây lan cực nhanh và nguy hiểm vô cùng.

Ngoài ra, nhóm nghiên cứu bảo mật của TrendLabs cũng phát hiện mã độc này còn bao gồm một hệ thống keylogger đơn giản, có thể ghi lại tất cả các thao tác gõ bàn phím của người dùng, sau đó gửi tất cả thông tin này đến một máy chủ. Nguy hiểm hơn, Virobot cũng cho phép người tạo ra ransomware này tải xuống phần mềm độc hại khác từ máy chủ của ransomware và thực thi nó.

Virobot cũng không phải là ransomware đầu tiên đi kèm với keylogger hoặc các thành phần khác. Trước đó, nhiều phần mềm độc hại đã được phát tán gần đây như LokiBot, Rakhni XBash,… cũng thường đi kèm với nhiều tính năng khác, như đào tiền ảo, botnet, keylogger,… với mục tiêu nhắm đến là nhiều đối tượng khác nhau, từ người dùng cá nhân cho đến đến các tổ chức, ngân hàng.

Theo PCWord

Phát hiện smartphone bị nhiễm mã độc đào tiền ảo

Công ty bảo mật Eset phát hiện Bug Swasher - một trò chơi có hàng triệu người tải về trên Google Play Store - chứa mã độc âm thầm cài đặt và khai thác tiền điện tử trên smartphone nhưng người dùng không hề hay biết. Các nhà nghiên cứu cho biết, đây là cách thức tấn công mới, gọi là "cryptojacking".

Trong khi đó, David Emm, nhà nghiên cứu bảo mật của Kaspersky Lab, cho biết ngày càng nhiều ứng dụng chứa trojan âm thầm đào tiền ảo như Bitcoin, Ethereum, Litecoin... xuất hiện trong 12 tháng qua trên hai nền tảng phổ biến nhất là Android và iOS. "Về cơ bản, sức mạnh phần cứng của smartphone không thể bằng máy tính hoặc PC, nhưng kẻ gian có thể tập hợp chúng lại, tạo thành mạng lưới đào tiền ảo khổng lồ", Emm giải thích.

Apple hồi tháng 6 đã cấm toàn bộ các ứng dụng đào tiền ảo trên App Store hay Google mới đây cũng ra thông báo tương tự với Play Store. Tuy nhiên, theo Phonearena, chính Google hay Apple cũng không biết chính xác những phần mềm nào chứa mã độc, hoặc mã độc đó ẩn nấp quá tinh vi không thể phát hiện.

Theo chuyên gia về chống lừa đảo qua mạng Laurent Petroque, không có cách ngăn chặn ứng dụng "cryptojacking" một cách triệt để, nhất là đối với người dùng Android do cơ chế bảo mật và kiểm duyệt của Google không gắt gao như Apple.

Petroque cho biết, người dùng có thể phát hiện máy bị nhiễm mã độc hay không bằng cách quan sát. Nếu có các dấu hiệu như chạy chậm, tốc độ phản hồi ứng dụng lâu hơn bình thường, nhanh hết pin dù không mở nhiều ứng dụng hay máy nóng lên bất thường... thì nên khôi phục cài đặt gốc cho máy. Đây là cách duy nhất để loại bỏ phần mềm độc hại.

Bên cạnh đó, ông Petroque khuyến cáo người dùng cũng cần tự bảo vệ mình bằng cách cập nhật hệ điều hành lên phiên bản mới nhất; chỉ cài ứng dụng từ các nền tảng chính thức (Cửa hàng Google Play hay Apple App Store ); tránh cài đặt ứng dụng từ các nguồn gốc không xác định; đọc kỹ bình luận và xem số lượt tải nhằm đánh giá độ tin cậy của ứng dụng đó; đọc kỹ những quyền ứng dụng đó được truy cập... Nếu cần thiết, nên cài phần mềm diệt virus từ các hãng uy tín.

Theo VnExpress

TSMC: con mồi béo của mã độc tống tiền WannaCry  Vụ nhà sản xuất các linh kiện bán dẫn của Đài Loan (TSMC) bị virus tấn công mới đây, buộc hãng phải ngừng hoạt động một số nhà máy vừa được hãng này khẳng định là do biến thể của mã độc tống tiền WannaCry gây ra. Theo thông tin của trang thông tin điện tử Bloomberg vừa đưa ra, hiện tất cả...

Vụ nhà sản xuất các linh kiện bán dẫn của Đài Loan (TSMC) bị virus tấn công mới đây, buộc hãng phải ngừng hoạt động một số nhà máy vừa được hãng này khẳng định là do biến thể của mã độc tống tiền WannaCry gây ra. Theo thông tin của trang thông tin điện tử Bloomberg vừa đưa ra, hiện tất cả...

Đoạn camera đau lòng đang được chia sẻ trên MXH: Người phụ nữ bị chồng đánh dã man, các con ôm mẹ gào khóc00:52

Đoạn camera đau lòng đang được chia sẻ trên MXH: Người phụ nữ bị chồng đánh dã man, các con ôm mẹ gào khóc00:52 "Lụt Từ Ngã Tư Đường Phố" lần đầu được cover sau 16 năm, "Táo Thoát nước" Tự Long sốc vì 1 chi tiết được giữ nguyên02:01

"Lụt Từ Ngã Tư Đường Phố" lần đầu được cover sau 16 năm, "Táo Thoát nước" Tự Long sốc vì 1 chi tiết được giữ nguyên02:01 Bất bình khi xem clip ghi cảnh cụ bà bị 2 phụ nữ đánh, người vào can còn bị ngăn lại00:38

Bất bình khi xem clip ghi cảnh cụ bà bị 2 phụ nữ đánh, người vào can còn bị ngăn lại00:38 Điếng người trước cảnh tượng bóng trắng di chuyển trong salon tóc lúc 12h đêm02:08

Điếng người trước cảnh tượng bóng trắng di chuyển trong salon tóc lúc 12h đêm02:08 Vụ dụ dỗ người dân tu tập mê tín: Một bị hại phải bán 3 căn nhà ở Hà Nội01:02

Vụ dụ dỗ người dân tu tập mê tín: Một bị hại phải bán 3 căn nhà ở Hà Nội01:02 Căng: Sao nam Vbiz quỳ gối xin lỗi Trấn Thành, nguyên nhân vì 1 câu "vạ miệng" trên sóng truyền hình02:42

Căng: Sao nam Vbiz quỳ gối xin lỗi Trấn Thành, nguyên nhân vì 1 câu "vạ miệng" trên sóng truyền hình02:42 Tiktoker qua Singapore thăm mẹ con bé Bắp, khẳng định 1 điều khi thấy "bánh tráng nhúng nước cuốn cải ăn qua ngày"01:04

Tiktoker qua Singapore thăm mẹ con bé Bắp, khẳng định 1 điều khi thấy "bánh tráng nhúng nước cuốn cải ăn qua ngày"01:04 Đôi Vbiz "phim giả tình thật" đang sống chung nhà, bí mật bại lộ bởi 1 tíc tắc diễn ra trên sóng livestream00:46

Đôi Vbiz "phim giả tình thật" đang sống chung nhà, bí mật bại lộ bởi 1 tíc tắc diễn ra trên sóng livestream00:46 Clip em bé vùng cao ngủ quên trước cửa lớp "đốn tim" dân mạng01:33

Clip em bé vùng cao ngủ quên trước cửa lớp "đốn tim" dân mạng01:33 Người đàn ông túm tóc, đạp túi bụi vào mặt nữ nhân viên bán thuốc: Clip diễn biến đầy phẫn nộ02:06

Người đàn ông túm tóc, đạp túi bụi vào mặt nữ nhân viên bán thuốc: Clip diễn biến đầy phẫn nộ02:06 Tiếng khóc nghẹn của nữ sinh tố cáo chủ trọ hành hung vì tiền đặt cọc ở Hà Nội00:27

Tiếng khóc nghẹn của nữ sinh tố cáo chủ trọ hành hung vì tiền đặt cọc ở Hà Nội00:27Tin đang nóng

Tin mới nhất

Nâng cao và biến đổi hình ảnh của bạn bằng trình chỉnh sửa video trực tuyến CapCut

Cách đăng Facebook để có nhiều lượt thích và chia sẻ

Thêm nhiều bang của Mỹ cấm TikTok

Microsoft cấm khai thác tiền điện tử trên các dịch vụ đám mây để bảo vệ khách hàng

Facebook trấn áp hàng loạt công ty phần mềm gián điệp

Meta đối mặt cáo buộc vi phạm các quy tắc chống độc quyền với mức phạt 11,8 tỷ đô

Không cần thăm dò, Musk nên sớm từ chức CEO Twitter

Đại lý Việt nhập iPhone 14 kiểu 'bia kèm lạc'

Khai trương hệ thống vé điện tử và dịch vụ trải nghiệm thực tế ảo XR tại Quần thể Di tích Cố đô Huế

'Dở khóc dở cười' với tính năng trợ giúp người bị tai nạn ôtô của Apple

Xiaomi sa thải hàng nghìn nhân sự

Apple sẽ bắt đầu sản xuất MacBook tại Việt Nam vào giữa năm 2023

Có thể bạn quan tâm

Chuyện gì đang xảy ra với Minh Triệu sau khi rạn nứt với Kỳ Duyên?

Sao việt

23:53:23 26/02/2025

Mẹ vợ giàu có, đỉnh nhất phim Việt hiện tại: Nói 1 câu làm cả triệu người vỗ tay, "quay xe" ghét luôn nữ chính

Phim việt

23:41:05 26/02/2025

Sao nhí đẹp nhất Trung Quốc bị miệt thị ngoại hình

Hậu trường phim

23:35:09 26/02/2025

Nghịch lý ca sĩ Ánh Tuyết 'thu mấy trăm bài không được 1 đồng bản quyền'

Nhạc việt

23:14:03 26/02/2025

Đứng liên tục 4 tiếng, một hoa hậu nhập viện cấp cứu vì kiệt sức

Sao châu á

23:12:01 26/02/2025

Erling Haaland trở lại để cứu rỗi Man City?

Sao thể thao

22:54:16 26/02/2025

Ngô Kiến Huy tặng toàn bộ cát sê, hỗ trợ học phí cho 3 trẻ mồ côi

Tv show

22:50:27 26/02/2025

Ca sĩ Roberta Flack, nổi tiếng với 'Killing Me Softly with His Song', qua đời

Nhạc quốc tế

22:48:16 26/02/2025

Một tân binh bị trả về địa phương vì đăng tin bịa đặt lên TikTok

Pháp luật

22:31:39 26/02/2025

Tháng 2 âm có 1 con giáp bùng nổ tài lộc, đã giàu lại càng giàu hơn, 2 con giáp lại cần thận trọng

Trắc nghiệm

22:05:52 26/02/2025

Mark Zuckerberg từng từ mặt đồng sáng lập WhatsApp

Mark Zuckerberg từng từ mặt đồng sáng lập WhatsApp Đồng bộ với các dịch vụ khác, Chrome 69 có thể ảnh hưởng đến quyền riêng tư

Đồng bộ với các dịch vụ khác, Chrome 69 có thể ảnh hưởng đến quyền riêng tư

Phát hiện công cụ phát tán mã độc tống tiền nguy hiểm

Phát hiện công cụ phát tán mã độc tống tiền nguy hiểm LG bị tấn công, nghi do WannaCry

LG bị tấn công, nghi do WannaCry Hơn 28.000 thiết bị được cứu nhờ công cụ giải mã ransomware

Hơn 28.000 thiết bị được cứu nhờ công cụ giải mã ransomware Ransomware chuyển hướng tấn công smartphone Android

Ransomware chuyển hướng tấn công smartphone Android Đã có cách giải mã các tập tin bị mã hóa bởi ransomware NotPetya

Đã có cách giải mã các tập tin bị mã hóa bởi ransomware NotPetya Virus nhắm vào Windows giảm, tăng mạnh với MacOS

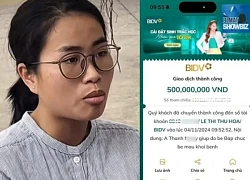

Virus nhắm vào Windows giảm, tăng mạnh với MacOS Mẹ Bắp nói gì về thông tin "chuyển 2 tỷ đồng về quê cho ông bà ngoại trả nợ"?

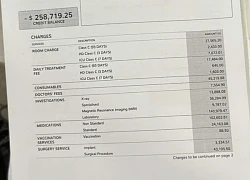

Mẹ Bắp nói gì về thông tin "chuyển 2 tỷ đồng về quê cho ông bà ngoại trả nợ"? Phạm Thoại chính thức tung ra 28 trang sao kê cho dân mạng check VAR

Phạm Thoại chính thức tung ra 28 trang sao kê cho dân mạng check VAR Sau livestream sao kê của TikToker Phạm Thoại, người ủng hộ "xin lại tiền"

Sau livestream sao kê của TikToker Phạm Thoại, người ủng hộ "xin lại tiền" Mẹ Bắp có bao nhiêu tài khoản nhận tiền từ thiện?

Mẹ Bắp có bao nhiêu tài khoản nhận tiền từ thiện? Video hé lộ tình trạng 2 con của Từ Hy Viên sau vụ nhập viện cấp cứu

Video hé lộ tình trạng 2 con của Từ Hy Viên sau vụ nhập viện cấp cứu Tổng thống Trump tuyên bố ngừng viện trợ quân sự cho Kiev

Tổng thống Trump tuyên bố ngừng viện trợ quân sự cho Kiev Bích Ngọc lên tiếng về nghi vấn "phim giả tình thật" với Thuận Nguyễn

Bích Ngọc lên tiếng về nghi vấn "phim giả tình thật" với Thuận Nguyễn Cảnh nam sinh ngồi bấm điện thoại khi bà bầu đứng suốt 30 phút trên tàu metro số 1 gây tranh cãi dữ dội

Cảnh nam sinh ngồi bấm điện thoại khi bà bầu đứng suốt 30 phút trên tàu metro số 1 gây tranh cãi dữ dội Ảnh nét căng ăn hỏi thủ môn Văn Toản: Dàn xe rước dâu "khủng", đàng gái nhà to nhất phố gia thế không phải vừa

Ảnh nét căng ăn hỏi thủ môn Văn Toản: Dàn xe rước dâu "khủng", đàng gái nhà to nhất phố gia thế không phải vừa So sánh nhan sắc Lâm Tâm Như ở tuổi 49 mới hiểu thế nào là sự khác biệt của lão hoá nhân tạo và tự nhiên

So sánh nhan sắc Lâm Tâm Như ở tuổi 49 mới hiểu thế nào là sự khác biệt của lão hoá nhân tạo và tự nhiên Doanh nhân Mailisa lên tiếng vụ sao kê của mẹ bé Bắp: Đó là để nói với con nít!

Doanh nhân Mailisa lên tiếng vụ sao kê của mẹ bé Bắp: Đó là để nói với con nít! Biến căng: Cảnh sát khám nhà khẩn, bắt giữ nam diễn viên hàng đầu nghi xúi giục tra tấn người đến chết

Biến căng: Cảnh sát khám nhà khẩn, bắt giữ nam diễn viên hàng đầu nghi xúi giục tra tấn người đến chết Thu Hoà - mẹ Bắp xuất hiện trên livestream, oà khóc khi quay con đang nằm trên giường bệnh

Thu Hoà - mẹ Bắp xuất hiện trên livestream, oà khóc khi quay con đang nằm trên giường bệnh Hot nhất hôm nay: Bạn gái Huỳnh Hiểu Minh sinh con gái, Angelababy lo sốt vó vì quyền thừa kế của quý tử thay đổi?

Hot nhất hôm nay: Bạn gái Huỳnh Hiểu Minh sinh con gái, Angelababy lo sốt vó vì quyền thừa kế của quý tử thay đổi? Náo loạn MXH: Phạm Băng Băng bí mật kết hôn với ông trùm giàu bậc nhất Đông Nam Á để cứu vớt sự nghiệp?

Náo loạn MXH: Phạm Băng Băng bí mật kết hôn với ông trùm giàu bậc nhất Đông Nam Á để cứu vớt sự nghiệp? Sao nam "mất tích" khỏi Vbiz: Nghi chia tay đàn chị hơn 14 tuổi và gây xôn xao vì 1 tờ giấy nợ

Sao nam "mất tích" khỏi Vbiz: Nghi chia tay đàn chị hơn 14 tuổi và gây xôn xao vì 1 tờ giấy nợ Đơn vị tổ chức quyên góp từ thiện Give.Asia thông báo dừng chiến dịch ủng hộ bé Bắp

Đơn vị tổ chức quyên góp từ thiện Give.Asia thông báo dừng chiến dịch ủng hộ bé Bắp