Nhiều thiết bị vĩnh viễn không thể phục hồi sau lỗi Heartbleed

Dù nhiều dịch vụ trực tuyến và MXH đã phát hành bản vá lỗi Heartbleed nhưng vẫn còn rất nhiều thiết bị có nguy cơ không bao giờ khắc phục hậu quả do lỗ hổng cực kì nguy hiểm này gây ra, báo cáo của MIT Technology tuyên bố.

Được công bố rộng rãi hôm 8/4, lỗ hổng Heartbleed ảnh hưởng trực tiếp đến OpenSSL, một giao thức mã hóa dữ liệu phổ biến được sử dụng rộng rãi trên toàn mạng Internet. Không những vậy, giao thức này còn được dùng cho những phần mềm kết nối các thiết bị gia đình và văn phòng như máy in, tủ lạnh với mạng Internet. Trong trường hợp đó, chúng có thể “sống” bên trong những thiết bị này tới hàng năm trời bởi thiết bị mạng, thiết bị gia đình không được cập nhật phần mềm thường xuyên, MIT Technology phân tích.

Rất nhiều thiết bị tưởng như vô can hóa ra cũng bị Heartbleed đe dọa – một bằng chứng nữa cho thấy sự nguy hiểm chưa từng thấy của lỗ hổng này trong lịch sử bảo mật. Đó có thể là các hộp cáp, các router Internet vốn sử dụng máy chủ web cơ bản để cho phép quản trị hệ thống truy cập vào bảng điều khiển qua mạng. Những máy chủ này thường sử dụng giao thức OpenSSL, đồng nghĩa với việc chúng cần phải được cập nhật ngay sau khi phát hiện thấy Heartbleed.

Tương tự, rất nhiều doanh nghiệp cũng đang sử dụng phần cứng mạng và hệ thống tự động hóa dựa trên giao thức OpenSSL, mà không biết rằng những thiết bị này hiếm khi được cập nhật.

Video đang HOT

Những lần khảo sát quy mô lớn trước đây đã cho thấy hàng trăm ngàn thiết bị – từ thiết bị IT cho đến hệ thống kiểm soát giao thông – có cấu hình không chuẩn, mắc lỗi hoặc không được cập nhật phần mềm định kì để vá lại các lỗi mới phát hiện, MIT nhấn mạnh.

Tất nhiên, việc truy vết từng thiết bị có thể bị đe dọa bởi Heartbleed là rất khó. OpenSSL giống như một phần động cơ lỗi mà nhà sản xuất sử dụng để chế tạo mọi mẫu ô tô, xe đẩy golf, xe trượt scooter. Người ta có thể tìm thấy nó ở bất kì đâu, ngay cả những nơi khó tin nhất.

Dù Heartbleed chỉ vừa được xác nhận sự tồn tại cách đây 3 ngày nhưng không ai biết chính xác nó đã ảnh hưởng đến OpenSSL từ khi nào. Chuyên gia bảo mật Mark Shloesser của Rapid7 tin rằng lỗ hổng này có thể đe dọa bất cứ thiết bị nào sử dụng phiên bản OpenSSL ra mắt từ tháng 12/2011 trở lại đây.

Heartbleed được cho là cực kì nguy hiểm vì nó có thể đánh lừa máy chủ cung cấp một lượng lớn dữ liệu gồm tên đăng nhập, mật khẩu số thẻ tín dụng của người dùng cho hacker. Do đó, người dùng được khuyến cáo nên đổi mật khẩu như một biện pháp phòng ngừa.

Theo VietnamNet

NSA đã khai thác lỗ hổng gây "sốt" thế giới từ nhiều năm trước?

NSA - Cơ quan An ninh Quốc gia Hoa Kì bị cáo buộc là đã âm thầm khai thác lỗ hổng Heartbleed (hay còn gọi là "Trái tim rỉ máu") trong suốt nhiều năm qua trước khi lỗ hổng trên được phát hiện.

NSA đã khai thác lỗ hổng Heartbleed trong nhiều năm?

Báo cáo từ Bloomberg cho hay, NSA đã lợi dụng lỗ hổng Heartbleed để thu thập những thông tin tình báo quan trọng. Báo cáo còn cho biết, nguồn tin trên là từ một người thân cận với NSA.

Trong khi cả thế giới đang "nóng" với lỗ hổng Heartbleed vì nó có thể gây ảnh hưởng tới khoảng 2/3 mạng lưới Internet hiện nay thì NSA đã tận dụng nó từng ngày để đánh cắp mật mã cùng nhiều thông tin nhạy cảm khác từ phía người dùng.

Tuy nhiên, NSA đã nhanh chóng phủ nhận thông tin này, rằng họ chưa hề biết tới lỗ hổng Heartbleed cho tới khi nó được công bố vào hồi đầu tuần. Song với lịch sử truy cập trái phép vào dữ liệu người dùng trong nhiều năm qua, không dễ để lời phủ nhận của NSA được các chuyên gia bảo mật tin tưởng.

Trước đó, NSA từng bị cáo buộc là đã chi hàng triệu USD cho công ty bảo mật RSA nhằm chèn một đoạn mã độc vào phần mềm của hãng này. Nhờ vậy, NSA có thể kiểm soát và thu thập nhiều thông tin người dùng trên khắp thế giới.

Heartbleed là lỗ hổng cho phép bất cứ ai trên Internet đọc bộ nhớ của thiết bị được bảo vệ bởi một phiên bản có lỗ hổng của thư viện OpenSSL.

Trong trường hợp xấu nhất, một phần nhỏ của bộ nhớ chứa đựng những thông tin nhạy cảm như tên người dùng, mật khẩu hoặc thậm chí là khóa riêng tư (private key) mà máy chủ dùng để duy trì kết nối được mã hóa có thể bị đánh cắp.

Ngoài ra, lỗ hổng Heartbleed không để lại dấu vết nên không có cách nào xác định máy chủ đã bị tấn công và loại dữ liệu đã bị đánh cắp.

Theo báo cáo từ Kaspersky Lab, họ đã phát hiện bằng chứng hôm thứ Hai rằng, một vài nhóm tin tặc được cho là có liên quan đến hoạt động gián điệp mạng do nhà nước tài trợ đã chạy các đợt quét (scan) ngay sau khi tin tức về sự cố này nổi lên vào thứ Hai. Vào thứ Ba, Kaspersky đã xác định được các đợt quét như vậy đến từ hàng chục actor, và số lượng tăng lên vào hôm thứ Tư sau khi Rapid7 phát hành một công cụ miễn phí để thực hiện quét.

Theo Khám Phá/CNET

Hàng triệu thiết bị chạy Android 4.1.1 có thể dính lỗi "Trái tim rỉ máu"  Hệ điều hành Android Jelly Bean 4.1.1 có thể dính lỗi Heartbleed, bản cập nhật sẽ được phát hành trong thời gian tới. Lỗi Heartbleed trở thành tâm điểm chủ ý thời gian qua khi nó đe dọa lớn tới người dùng, đặc biệt các thanh toán thương mại điện tử. Rất nhiều website lớn, dịch vụ ngân hàng dính lỗi khiến nguy...

Hệ điều hành Android Jelly Bean 4.1.1 có thể dính lỗi Heartbleed, bản cập nhật sẽ được phát hành trong thời gian tới. Lỗi Heartbleed trở thành tâm điểm chủ ý thời gian qua khi nó đe dọa lớn tới người dùng, đặc biệt các thanh toán thương mại điện tử. Rất nhiều website lớn, dịch vụ ngân hàng dính lỗi khiến nguy...

Hòa Minzy trả lời về con số 8 tỷ đồng làm MV Bắc Bling, cát-xê của Xuân Hinh gây xôn xao04:19

Hòa Minzy trả lời về con số 8 tỷ đồng làm MV Bắc Bling, cát-xê của Xuân Hinh gây xôn xao04:19 Vụ lộ hình ảnh thi hài nghệ sĩ Quý Bình: Nữ nghệ sĩ Việt lên tiếng xin lỗi01:32

Vụ lộ hình ảnh thi hài nghệ sĩ Quý Bình: Nữ nghệ sĩ Việt lên tiếng xin lỗi01:32 Nghẹn ngào khoảnh khắc mẹ diễn viên Quý Bình bật khóc trong giây phút cuối cùng bên con trai00:30

Nghẹn ngào khoảnh khắc mẹ diễn viên Quý Bình bật khóc trong giây phút cuối cùng bên con trai00:30 Trấn Thành rơi vòng vàng và đồng hồ tại Mỹ: "Tôi sợ xanh mặt, cả mớ đó tiền không!"02:09

Trấn Thành rơi vòng vàng và đồng hồ tại Mỹ: "Tôi sợ xanh mặt, cả mớ đó tiền không!"02:09 Cảnh tượng gây bức xúc tại lễ viếng cố nghệ sĩ Quý Bình00:19

Cảnh tượng gây bức xúc tại lễ viếng cố nghệ sĩ Quý Bình00:19 Sự cố chấn động điền kinh: VĐV bị đối thủ vụt gậy vào đầu, nghi vỡ hộp sọ02:05

Sự cố chấn động điền kinh: VĐV bị đối thủ vụt gậy vào đầu, nghi vỡ hộp sọ02:05 Đám tang diễn viên Quý Bình: Ốc Thanh Vân - Thanh Trúc và các nghệ sĩ Việt đau buồn đến viếng00:30

Đám tang diễn viên Quý Bình: Ốc Thanh Vân - Thanh Trúc và các nghệ sĩ Việt đau buồn đến viếng00:30 Lễ tang nghệ sĩ Quý Bình: Xót xa cảnh mẹ nam diễn viên buồn bã, cúi chào từng khách đến viếng00:15

Lễ tang nghệ sĩ Quý Bình: Xót xa cảnh mẹ nam diễn viên buồn bã, cúi chào từng khách đến viếng00:15 Clip sốc: Nhóm trẻ con vô tư dùng con trăn dài 2,5m chơi nhảy dây, nhận cái kết đắng tức thì00:18

Clip sốc: Nhóm trẻ con vô tư dùng con trăn dài 2,5m chơi nhảy dây, nhận cái kết đắng tức thì00:18 Hãy ngừng so sánh Hoà Minzy và Hoàng Thùy Linh, khi nỗ lực đưa bản sắc dân tộc vào âm nhạc đều đi đúng hướng04:19

Hãy ngừng so sánh Hoà Minzy và Hoàng Thùy Linh, khi nỗ lực đưa bản sắc dân tộc vào âm nhạc đều đi đúng hướng04:19 Vụ clip người mặc đồ giống "vua cà phê" Đặng Lê Nguyên Vũ đánh nhau: Trung Nguyên lên tiếng00:17

Vụ clip người mặc đồ giống "vua cà phê" Đặng Lê Nguyên Vũ đánh nhau: Trung Nguyên lên tiếng00:17Tin đang nóng

Tin mới nhất

Nâng cao và biến đổi hình ảnh của bạn bằng trình chỉnh sửa video trực tuyến CapCut

Cách đăng Facebook để có nhiều lượt thích và chia sẻ

Thêm nhiều bang của Mỹ cấm TikTok

Microsoft cấm khai thác tiền điện tử trên các dịch vụ đám mây để bảo vệ khách hàng

Facebook trấn áp hàng loạt công ty phần mềm gián điệp

Meta đối mặt cáo buộc vi phạm các quy tắc chống độc quyền với mức phạt 11,8 tỷ đô

Không cần thăm dò, Musk nên sớm từ chức CEO Twitter

Đại lý Việt nhập iPhone 14 kiểu 'bia kèm lạc'

Khai trương hệ thống vé điện tử và dịch vụ trải nghiệm thực tế ảo XR tại Quần thể Di tích Cố đô Huế

'Dở khóc dở cười' với tính năng trợ giúp người bị tai nạn ôtô của Apple

Xiaomi sa thải hàng nghìn nhân sự

Apple sẽ bắt đầu sản xuất MacBook tại Việt Nam vào giữa năm 2023

Có thể bạn quan tâm

Drama không hồi kết: Trịnh Sảng bị tố làm "tiểu tam" nhận bao nuôi và mang thai với đại gia, con trai bà cả đích thân bóc phốt

Sao châu á

23:38:32 10/03/2025

Top 5 con giáp được hưởng tài lộc dồi dào trong tuần mới

Trắc nghiệm

23:24:12 10/03/2025

Mỹ nhân Hàn gây sốt MXH vì hóa Bạch Tuyết đẹp hơn bản gốc, từ làn da cho đến mái tóc đều như "xé truyện bước ra"

Hậu trường phim

23:23:53 10/03/2025

Quỷ Nhập Tràng: Hù dọa chất lượng nhưng kịch bản thì không!

Phim việt

23:17:32 10/03/2025

Đám cưới đang viral khắp MXH: Chú rể đẹp trai vô địch thiên hạ, cô dâu xinh yêu "hết nước chấm"

Phim châu á

23:09:00 10/03/2025

Cô giáo tiếng Anh không muốn làm dâu, đồng ý hẹn hò ông bố một con

Tv show

22:47:49 10/03/2025

Tom Cruise lo lắng khi 'đọ nhan sắc' cùng Brad Pitt

Sao âu mỹ

22:42:20 10/03/2025

Cưỡng đoạt gần 600 triệu đồng của nhân viên, nhóm chủ cửa hàng sữa lãnh án

Pháp luật

22:35:33 10/03/2025

Tiệm cơm tấm Sài Gòn bán 6 tháng nghỉ 6 tháng vẫn đông khách, nổi tiếng với món chả cua công thức 60 năm độc quyền

Ẩm thực

22:27:23 10/03/2025

Người chăn cừu tử vong, nghi bị điện giật

Tin nổi bật

22:25:35 10/03/2025

Google khẳng định không sao chép tính năng trên iPhone

Google khẳng định không sao chép tính năng trên iPhone Rời “mẹ” VNPT, MobiFone sẽ thành Viettel thứ hai?

Rời “mẹ” VNPT, MobiFone sẽ thành Viettel thứ hai?

Apple: iPhone, iPad, Mac và iCloud an toàn trước Heartbleed

Apple: iPhone, iPad, Mac và iCloud an toàn trước Heartbleed Danh sách website "dính" Heartbleed

Danh sách website "dính" Heartbleed![[Tải Ngay Kẻo Lỡ] Miễn phí bản quyền Genie Timeline Professional 2013](https://t.vietgiaitri.com/2014/01/tai-ngay-keo-lo-mien-phi-ban-quyen-genie-timeline-professional-2-bd0.webp) [Tải Ngay Kẻo Lỡ] Miễn phí bản quyền Genie Timeline Professional 2013

[Tải Ngay Kẻo Lỡ] Miễn phí bản quyền Genie Timeline Professional 2013 Miễn phí bản quyền Genie Timeline Professional 2013

Miễn phí bản quyền Genie Timeline Professional 2013 Wondershare Dr.Fone for iOS: Phục hồi dữ liệu cho iPhone, iPad

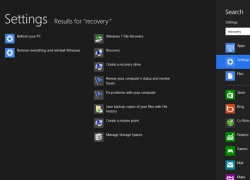

Wondershare Dr.Fone for iOS: Phục hồi dữ liệu cho iPhone, iPad Biến USB thành công phục hồi Windows 8 hiệu quả

Biến USB thành công phục hồi Windows 8 hiệu quả Bị chỉ trích "khóc không có giọt nước mắt" trong đám tang Quý Bình, một nữ nghệ sĩ lên tiếng

Bị chỉ trích "khóc không có giọt nước mắt" trong đám tang Quý Bình, một nữ nghệ sĩ lên tiếng 'Mỹ nhân phim hành động' Phi Ngọc Ánh mắc ung thư

'Mỹ nhân phim hành động' Phi Ngọc Ánh mắc ung thư Nghẹn ngào khoảnh khắc Lê Phương đưa 1 người đặc biệt đến tiễn biệt nghệ sĩ Quý Bình

Nghẹn ngào khoảnh khắc Lê Phương đưa 1 người đặc biệt đến tiễn biệt nghệ sĩ Quý Bình Xuất hiện với khuôn mặt căng phồng tại Paris, Lâm Tâm Như 49 tuổi lại bị mỉa mai: Thư Kỳ "nuốt trọn" hào quang

Xuất hiện với khuôn mặt căng phồng tại Paris, Lâm Tâm Như 49 tuổi lại bị mỉa mai: Thư Kỳ "nuốt trọn" hào quang Nóng: Kim Soo Hyun trực tiếp lên tiếng về tin hẹn hò Kim Sae Ron 15 tuổi, quấy rối cố diễn viên

Nóng: Kim Soo Hyun trực tiếp lên tiếng về tin hẹn hò Kim Sae Ron 15 tuổi, quấy rối cố diễn viên Hũ đựng tro cốt của Kim Sae Ron bị xâm phạm, gia đình còn phá nát tài sản cô để lại?

Hũ đựng tro cốt của Kim Sae Ron bị xâm phạm, gia đình còn phá nát tài sản cô để lại? Mẹ Từ Hy Viên đột ngột cầu cứu lúc nửa đêm: "Tôi chịu hết nổi rồi..."

Mẹ Từ Hy Viên đột ngột cầu cứu lúc nửa đêm: "Tôi chịu hết nổi rồi..." Chồng doanh nhân hơn 10 tuổi của Minh Hằng bị soi dấu hiệu lạ, vắng mặt bất thường trong ngày quan trọng

Chồng doanh nhân hơn 10 tuổi của Minh Hằng bị soi dấu hiệu lạ, vắng mặt bất thường trong ngày quan trọng Lê Phương đăng ảnh nắm chặt tay Quý Bình, nghẹn ngào nói 6 chữ vĩnh biệt cố nghệ sĩ

Lê Phương đăng ảnh nắm chặt tay Quý Bình, nghẹn ngào nói 6 chữ vĩnh biệt cố nghệ sĩ "Vợ Quý Bình đẫm nước mắt, chỉ xuống đứa bé đứng dưới chân nói: Nè chị, con trai ảnh nè, ôm nó đi chị"

"Vợ Quý Bình đẫm nước mắt, chỉ xuống đứa bé đứng dưới chân nói: Nè chị, con trai ảnh nè, ôm nó đi chị" Lê Phương chia sẻ ẩn ý sau tang lễ Quý Bình, netizen nghi ngờ liên quan đến vợ của cố nghệ sĩ

Lê Phương chia sẻ ẩn ý sau tang lễ Quý Bình, netizen nghi ngờ liên quan đến vợ của cố nghệ sĩ Nghệ sĩ Xuân Hinh nhắn 1 câu cho Sơn Tùng M-TP mà cả cõi mạng nổi bão!

Nghệ sĩ Xuân Hinh nhắn 1 câu cho Sơn Tùng M-TP mà cả cõi mạng nổi bão! Lễ an táng diễn viên Quý Bình: Vợ tựa đầu ôm chặt di ảnh, Vân Trang và các nghệ sĩ bật khóc, nhiều người dân đội nắng tiễn đưa

Lễ an táng diễn viên Quý Bình: Vợ tựa đầu ôm chặt di ảnh, Vân Trang và các nghệ sĩ bật khóc, nhiều người dân đội nắng tiễn đưa

Học sinh tiểu học tả mẹ "uốn éo trên giường" khiến cư dân mạng ngượng chín mặt: Đọc đến đoạn kết thì ai cũng ngã ngửa

Học sinh tiểu học tả mẹ "uốn éo trên giường" khiến cư dân mạng ngượng chín mặt: Đọc đến đoạn kết thì ai cũng ngã ngửa Tang lễ diễn viên Quý Bình: Lặng lẽ không kèn trống, nghệ sĩ khóc nấc trước di ảnh

Tang lễ diễn viên Quý Bình: Lặng lẽ không kèn trống, nghệ sĩ khóc nấc trước di ảnh