Hacker lật mặt nhóm tự nhận là “Anonymous VN”

Tự đứng ra nhận trách nhiệm về vụ tấn công website của BKAV, sử dụng hình ảnh của nhóm hacker nổi tiếng thế giới rồi bất ngờ xóa blog của mình. Các hành động của nhóm tự nhận là Anonymous VN đang vấp phải sự phản bác từ chính giới hacker trong nước.

Ngày 3/2, sau khi GenK.vn công bố rộng rãi thông tin website của BKAV bị hacker tấn công, trang tin điện tử ICTPress (Liên chi hội nhà báo Thông tin và Truyền thông) cho biết nhóm có tên Anonymous VN đã đứng ra nhận trách nhiệm về vụ việc này. Anonymous VN cho biết. Trong thông báo trên blog của mình, nhóm này cho biết “đã tiến hành thâm nhập thành công server của BKAV và qua đó cũng gửi lời cảnh báo đến hệ thống website an ninh này”. Tuy nhiên, ngay sau đó, toàn bộ thông tin liên quan về Anonymous VN đã được xóa sạch ở blog trên. “Nhiều khả năng nhóm hacker này đã vội đóng cửa Website nhằm xóa dấu vết do lo ngại các vấn đề liên quan tới pháp lý” – trích nhận định của ICTExpress

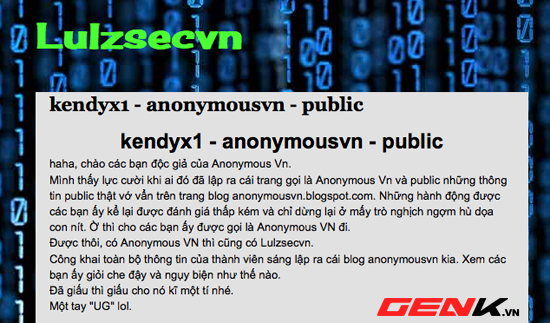

Điều đáng nói trong khi dư luận còn đang đặt câu hỏi về mối liên hệ giữa nhóm trên và tổ chức hacker nổi tiếng Anonymous thì giới hacker trong nước (tại một số diễn đàn UG) đã ngay lập tự phản bác thông tin này. Một blog với tên Lulzsecvn (không liên quan tới tổ chức Lulzsec) nhận xét: “Mình thấy lực cười khi ai đó đã lập ra cái trang gọi là Anonymous Vn và public những thông tin public thật vớ vẩn trên trang blog anonymousvn.blogspot.com. Những hành động được các bạn ấy kể lại được đánh giá thấp kém và chỉ dừng lại ở mấy trò nghịch ngợm hù dọa con nít”.

Video đang HOT

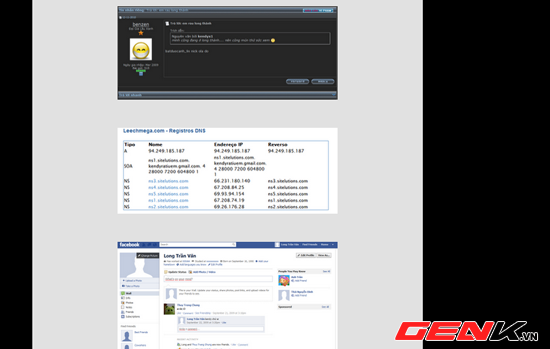

Thông tin cá nhân của KendyX1 bị công khai.

Cùng với nhận xét này, toàn bộ danh tính thật của KendyX1 – người đứng sau nhóm Anonymous Team VN được Lulzsecvn “đưa ra ánh sáng). Chưa dừng lại ở đó, tài khoản quản trị tên miền, tài khoản Facebook, tin nhắn nội bộ trong một diễn đàn khiêu dâm của nhân vật này cũng bị đưa ra để chứng minh KendyX1 hay Anonymous Team VN không… đủ trình tấn công BKAV như đã nhận.

Theo ICTnew

Nhận định trái chiều về nguy cơ tấn công website

Tham gia Hội thảo "An toàn an ninh mạng tại Việt Nam - Nguy cơ và giải pháp" vừa diễn ra chiều ngày 20/6, các chuyên gia an toàn bảo mật đã đưa ra nhiều ý kiến trái chiều về vấn đề nguy cơ tấn công các website.

Hội thảo do Câu lạc bộ Nhà báo CNTT (ICT Press Club) cùng Hiệp hội An toàn thông tin Việt Nam (VNISA) và Tập đoàn Công nghệ CMC đồng tổ chức.

Theo thống kê của Công ty Cổ phần An ninh an toàn mạng CMC (CMC InfoSec), kể từ đầu tháng 5/2011, đã có hơn 300 trang web của Việt Nam đã bị defaced và hack cơ sở dữ liệu, trong đó gần 100 trang liên quan đến đuôi org hoặc gov. Nguồn tấn công xuất phát từ Thổ Nhĩ Kỳ, Israel, Trung Quốc. CMC cũng cho rằng đa phần là tấn công tự phát, không có tổ chức do các nhóm độc lập thực hiện. Mục tiêu bị tấn công thường tồn tại một số lỗ hổng chung và được tìm ra bởi các phần mềm quét tự động, một phương thức kiểm soát an ninh mạng khá đơn giản.

Chia sẻ về nguy cơ của các cuộc tấn công mạng, ông Nguyễn Quang Huy, Trưởng Phòng Kỹ thuật Hệ thống Trung tâm Ứng cứu khẩn cấp sự cố máy tính Việt Nam (VNCert), cũng cho biết từ cuối tháng 5 đến đầu tháng 6 đã xảy ra nhiều cuộc tấn công vào các trang web của doanh nghiệp (DN) và các cơ quan tổ chức Chính phủ. Có nhiều dấu hiệu hacker tấn công từ nước ngoài qua các địa chỉ IP xuất phát từ nhiều nước như Trung Quốc, Hồng Kông, Hàn Quốc, Mỹ... trong đó có cả IP từ Việt Nam.

"Tuy nhiên, các cuộc tấn công chủ yếu mang tính tự phát, mức độ nguy hiểm của các cuộc tấn công chưa cao", ông Huy nói.

Phản biện lại nhận định nêu trên của ông Huy, TS. Lê Trung Nghĩa, Trưởng Ban Thúc đẩy ứng dụng CNTT, Bộ KH&CN lại khẳng định công nghệ tấn công các website Việt Nam vừa qua không đơn giản. Đặc biệt, cách thức tấn công "deface" rất nguy hiểm vì tin tặc có thể "ngồi" trong máy chủ và có thể quản lý điều hành ảo.

"Có rất nhiều website sau khi bị hacker đánh chỉ vào trang quản trị xóa hình rồi tự bảo là "đã ngon". Nếu không phát hiện kẻ lạ đã lọt vào ngồi vào thì rất nguy hiểm. Mặt khác, còn có một mối nguy khác lớn hơn đó là rất nhiều website dù không bị đánh nhưng thực chất đã bị kẻ lạ lọt vào. Cần tuyên truyền với cộng đồng theo hướng các cuộc tấn công mạng thời gian qua rất nguy hiểm", ông Nghĩa nhấn mạnh.

Trên thực tế, các cơ quan, đơn vị, tổ chức, DN Việt Nam đều khá lơ là khâu bảo mật website. Ngay tại hội thảo chiều nay, ông Triệu Trần Đức, Tổng Giám đốc CMC InfoSec đã minh chứng bằng cách chỉ rõ lỗi cơ bản của website Tổng cục Thủy sản và website của Tập đoàn Viễn thông Quân đội Viettel, đó là hiển thị rõ mồn một mã nguồn cho tin tặc tùy ý khai thác đường dẫn vào trang quản trị. Ông Đức cũng dẫn chứng thêm một trang web bị hack nhiều năm nay vẫn không có sự quan tâm đúng mức, đó là trường hợp website của Ủy ban Quốc gia về hợp tác kinh tế quốc tế (nciec.gov.vn).

Để góp phần khắc phục hiện trạng bất cập nêu trên, chiều nay, Tập đoàn Công nghệ CMC đa công bố một loạt chương trình hỗ trợ, hợp tác dành cho các cơ quan Chính phủ và các cơ quan báo chí.

Thứ nhất, miễn phí dịch vụ kiểm định mức độ an toàn thông tin cho mỗi cơ quan 1 tên miền (1 trang web). Trị giá gói dịch vụ 15.000 USD/trang web. Thời gian tiếp nhận đăng ký hỗ trợ từ 20/6 đến 20/7/2011.

Thứ hai, miễn phí dịch vụ hosting trong 3 tháng đầu tiên sử dụng, gồm các hạng mục: cung cấp miễn phí không gian tối đa là rack (tương đương 20U) cho 1 đơn vị báo chí; miễn phí khởi tạo dịch vụ; miễn phí cước sử dụng dịch vụ. Trị giá gói tài trợ là 55 triệu đồng/3 tháng.

Thứ ba, miễn phí lắp đặt và 3 tháng cước sử dụng gói dịch vụ đường Internet cáp quang Giganet Speed 3 (download/upload: 48 Mbps) trị giá 15 triệu đồng.

Theo ICTnew

1 sao nam Vbiz gây hoang mang khi phải thở bình oxy trong hậu trường concert Anh Trai Vượt Ngàn Chông Gai00:36

1 sao nam Vbiz gây hoang mang khi phải thở bình oxy trong hậu trường concert Anh Trai Vượt Ngàn Chông Gai00:36 Hậu đấu tố người chị từng thân, nàng WAG Chu Thanh Huyền viral với quan điểm không thân với ai01:49

Hậu đấu tố người chị từng thân, nàng WAG Chu Thanh Huyền viral với quan điểm không thân với ai01:49 Ca sĩ Đan Trường xuống dốc?08:14

Ca sĩ Đan Trường xuống dốc?08:14 Con cháu đào được 2 hộp đựng vàng của ông bà trong vườn đúng ngày giá leo đỉnh, số lượng bất ngờ04:35

Con cháu đào được 2 hộp đựng vàng của ông bà trong vườn đúng ngày giá leo đỉnh, số lượng bất ngờ04:35 Chu Thanh Huyền muốn Quang Hải ngày đi đá bóng, tối về livestream phụ vợ kiếm tiền00:38

Chu Thanh Huyền muốn Quang Hải ngày đi đá bóng, tối về livestream phụ vợ kiếm tiền00:38 Ca sĩ Lâm Bảo Ngọc tiết lộ lý do xuất ngũ khi đang là Thượng úy, khóc vì bố mẹ04:33

Ca sĩ Lâm Bảo Ngọc tiết lộ lý do xuất ngũ khi đang là Thượng úy, khóc vì bố mẹ04:33 Nam ca sĩ Vbiz bị vợ không cho đi giao lưu pickleball nữa sau khi khoe chơi cùng ViruSs00:30

Nam ca sĩ Vbiz bị vợ không cho đi giao lưu pickleball nữa sau khi khoe chơi cùng ViruSs00:30 Không thể nhận ra Noo Phước Thịnh trong bộ dạng này06:52

Không thể nhận ra Noo Phước Thịnh trong bộ dạng này06:52 Chị Phiến là ai mà netizen cứ đòi đổ mọi drama trên cuộc đời này cho chị?01:11

Chị Phiến là ai mà netizen cứ đòi đổ mọi drama trên cuộc đời này cho chị?01:11 Truy đến cùng nhóm 3 thiếu niên cầm hung khí, phóng xe điên cuồng giữa khuya tại Hà Nội00:59

Truy đến cùng nhóm 3 thiếu niên cầm hung khí, phóng xe điên cuồng giữa khuya tại Hà Nội00:59 Camera ghi lại khoảnh khắc bé gái bị bỏ rơi trong đêm, lời chia sẻ của chủ nhà càng nhói lòng00:53

Camera ghi lại khoảnh khắc bé gái bị bỏ rơi trong đêm, lời chia sẻ của chủ nhà càng nhói lòng00:53Tin đang nóng

Tin mới nhất

Nâng cao và biến đổi hình ảnh của bạn bằng trình chỉnh sửa video trực tuyến CapCut

Cách đăng Facebook để có nhiều lượt thích và chia sẻ

Thêm nhiều bang của Mỹ cấm TikTok

Microsoft cấm khai thác tiền điện tử trên các dịch vụ đám mây để bảo vệ khách hàng

Facebook trấn áp hàng loạt công ty phần mềm gián điệp

Meta đối mặt cáo buộc vi phạm các quy tắc chống độc quyền với mức phạt 11,8 tỷ đô

Không cần thăm dò, Musk nên sớm từ chức CEO Twitter

Đại lý Việt nhập iPhone 14 kiểu 'bia kèm lạc'

Khai trương hệ thống vé điện tử và dịch vụ trải nghiệm thực tế ảo XR tại Quần thể Di tích Cố đô Huế

'Dở khóc dở cười' với tính năng trợ giúp người bị tai nạn ôtô của Apple

Xiaomi sa thải hàng nghìn nhân sự

Apple sẽ bắt đầu sản xuất MacBook tại Việt Nam vào giữa năm 2023

Có thể bạn quan tâm

Sao Việt 25/3: MC Thảo Vân được con trai an ủi sau vụ mất trộm

Sao việt

13:59:50 25/03/2025

Park Bo Gum tiết lộ hậu trường nguy hiểm nhất "Khi cuộc đời cho bạn quả quýt"

Hậu trường phim

13:52:37 25/03/2025

Cha tôi, người ở lại - Tập 17: Mẹ kế độc ác bày mưu đẩy Việt sang Đức 'tự bơi'

Phim việt

13:50:12 25/03/2025

Sao trẻ Thổ Nhĩ Kỳ cam kết tương lai với Real Madrid

Sao thể thao

13:36:41 25/03/2025

Trương Lăng Hách "đăng đàn" khẩn cấp giữa đêm vì bị 2 người phụ nữ cuồng loạn tấn công đến khiếp sợ

Sao châu á

13:22:37 25/03/2025

Chàng trai Nghệ An lấy vợ cách nhà 20m, cả xóm xúm vào làm chiếc xe hoa độc lạ

Netizen

13:19:37 25/03/2025

Tòa án Mỹ tiếp tục chặn trục xuất người Venezuela bằng luật thời chiến

Thế giới

13:07:35 25/03/2025

4 "công thức bổ sung sắt" mà phụ nữ nên ăn để chống thiếu máu, giúp da hồng hào và khỏe mạnh

Ẩm thực

12:43:58 25/03/2025

Tử vi 12 con giáp thứ Ba ngày 25/3/2025: Sửu có tiền 'trên trời rơi xuống'

Trắc nghiệm

12:24:44 25/03/2025

Cách đơn giản ai cũng làm được để tăng vượng khí trong tiết Xuân Phân 2025 giúp sự nghiệp và tài chính rực rỡ

Sáng tạo

12:22:19 25/03/2025

Nokia N8 tiếp theo có thể là chiếc Symbian cuối cùng

Nokia N8 tiếp theo có thể là chiếc Symbian cuối cùng “Trợ lý Siri” trên Windows

“Trợ lý Siri” trên Windows

Vụ 2 thiếu nữ tử vong dưới sông: Tin nhắn cuối cùng gửi người mẹ

Vụ 2 thiếu nữ tử vong dưới sông: Tin nhắn cuối cùng gửi người mẹ Tuyên bố nóng của bạn trai cũ Kim Sae Ron: "Cái chết của nữ diễn viên không liên quan đến Kim Soo Hyun"

Tuyên bố nóng của bạn trai cũ Kim Sae Ron: "Cái chết của nữ diễn viên không liên quan đến Kim Soo Hyun" Clip 69 giây ghi lại toàn bộ nỗi ám ảnh nhất của 1 đứa trẻ: Người cha vũ phu lao vào đánh đập vợ con như kẻ thù, càng xem càng phẫn nộ

Clip 69 giây ghi lại toàn bộ nỗi ám ảnh nhất của 1 đứa trẻ: Người cha vũ phu lao vào đánh đập vợ con như kẻ thù, càng xem càng phẫn nộ Mẹ già 90 tuổi chạy đua thời gian tìm con trai thất lạc khi mới chào đời

Mẹ già 90 tuổi chạy đua thời gian tìm con trai thất lạc khi mới chào đời

Ép bé gái 14 tuổi vào rừng thông để hiếp dâm

Ép bé gái 14 tuổi vào rừng thông để hiếp dâm 2 điều kiện để Kim Soo Hyun có thể vực dậy danh tiếng, trở lại showbiz

2 điều kiện để Kim Soo Hyun có thể vực dậy danh tiếng, trở lại showbiz Hé lộ về công ty của vợ Quang Hải thành lập

Hé lộ về công ty của vợ Quang Hải thành lập Cô gái nhập viện khẩn cấp vì bàn tay bị mắc kẹt trong mồm bạn trai

Cô gái nhập viện khẩn cấp vì bàn tay bị mắc kẹt trong mồm bạn trai Nữ diễn viên Vbiz phản pháo ra sao khi bị mỉa mai "Chưa cưới mà lại đẻ"?

Nữ diễn viên Vbiz phản pháo ra sao khi bị mỉa mai "Chưa cưới mà lại đẻ"? Soi camera thấy con gái nằm bất động trong khi các bạn đang học bài, mẹ bỉm tức tốc nhắn tin cho cô giáo

Soi camera thấy con gái nằm bất động trong khi các bạn đang học bài, mẹ bỉm tức tốc nhắn tin cho cô giáo Diễn biến bất ngờ vụ 2 cô gái trang điểm bị gia đình chú rể lục soát vali, yêu cầu cởi đồ kiểm tra do nghi ngờ ăn trộm 20 triệu đồng

Diễn biến bất ngờ vụ 2 cô gái trang điểm bị gia đình chú rể lục soát vali, yêu cầu cởi đồ kiểm tra do nghi ngờ ăn trộm 20 triệu đồng Đã có tin của mỹ nam "mất tích" suốt 3 năm qua sau khi bị tẩy chay, đuổi khỏi showbiz

Đã có tin của mỹ nam "mất tích" suốt 3 năm qua sau khi bị tẩy chay, đuổi khỏi showbiz Tranh chấp tài sản của cố diễn viên Đức Tiến: TAND TP.HCM sắp mở phiên hòa giải

Tranh chấp tài sản của cố diễn viên Đức Tiến: TAND TP.HCM sắp mở phiên hòa giải Vụ cướp 2 triệu USD ở Tây Ninh: Con trai bị hại là chủ mưu

Vụ cướp 2 triệu USD ở Tây Ninh: Con trai bị hại là chủ mưu MC Đại Nghĩa U50 vui đời độc thân, tậu nhà vườn tiền tỷ nghỉ dưỡng

MC Đại Nghĩa U50 vui đời độc thân, tậu nhà vườn tiền tỷ nghỉ dưỡng Sốc: Nữ diễn viên Khi Cuộc Đời Cho Bạn Quả Quýt qua đời chỉ 1 tuần trước ngày phim lên sóng

Sốc: Nữ diễn viên Khi Cuộc Đời Cho Bạn Quả Quýt qua đời chỉ 1 tuần trước ngày phim lên sóng