Các website VN vẫn liên tiếp bị tấn công

Các thông tin mới nhất cho thấy nhiều website của VN vẫn đang bị tấn công không ngừng. Các hacker để lại nhiều lời nhắn bằng tiếng Trung hoặc tiếng Anh trên trang chủ.

Như Báo Người Lao Động đã đưa tin, bắt đầu từ ngày 2-6 đã diễn ra các đợt tấn công quy mô lớn của hacker nước ngoài nhắm vào hàng loạt webite của VN mà không nêu rõ lý do tấn công.

Theo thống kê của diễn đàn bảo mật HVAOnline, trong những ngày qua đã có hàng trăm website của VN bị hacker nước ngoài tấn công.

Những lời nhắn tiếng Trung trên trang chủ của haiquan.baria-vungtau.gov.vn

Sau khi tấn công các website bằng cách thâm nhập qua các lỗ hổng, hacker còn để lại lời nhắn bằng tiếng Trung hoặc tiếng Anh trên trang chủ. Nhiều website bị tấn công từ chối dịch vụ ( DDoS) và bị tê liệt.

Cũng theo diễn đàn này, hiện nay tần suất tấn công vào các website VN có đuôi gov.vn (các cơ quan hành chính, công ty, xí nghiệp nhà nước…) đã giảm đi đôi chút. Tuy nhiên, nhiều website của VN có tên miền (domain) đuôi khác vẫn đang bị tấn công hoặc bị “thăm dò” để tấn công.

Hành động này khiến hàng loạt website VN bị ảnh hưởng nghiêm trọng. Nhiều website vẫn đang chưa thể khôi phục lại.

Video đang HOT

Các diễn đàn bảo mật có uy tín trong nước dự đoán các cuộc tấn công vẫn chưa dừng lại và cảnh báo quản trị của các website VN nên thường xuyên theo dõi trang web của mình, sao lưu dữ liệu và lên kế hoạch đối phó với các hacker.

Nếu đã bị tấn công, quản trị nên xoá các file txt mà hacker để lại, sử dụng các trình anti-virus mạnh để quét lai toàn bộ hệ thống đề phòng hacker cài lại spyware, trojan…. hoặc cài một DDoS tool để biến các website, máy tính bị tấn công thành hệ thống Botnet (mạng máy tính bị hacker điều khiển để tấn công vào các website khác).

Theo Người Lao Động

Giải pháp chống DDoS hàng đầu thế giới

Bài viết của Công ty Cổ phần Công nghệ Ân Quốc gửi đến Nguoiduatin.vn chia sẻ những cách thức phòng chống DDoS hàng đầu thế giới của Hãng Arbor Networks - Mỹ.

Đối mặt với các cuộc tấn công DDoS, các nhà quản trị mạng của các doanh nghiệp luôn bị lúng túng trong việc xử lý, giảm thiếu tấn công.

Mở rộng băng thông đường truyền, dừng dịch vụ trong thời gian bị tấn công, tăng cường Firewall, IDS/IPS....Kết quả là chỉ giảm thiểu tấn công trong một thời gian ngắn và đâu vẫn hoàn đấy. Giải pháp của Hãng Arbor Networks sẽ giúp họ giải quyết nhanh bài toán (không thay đổi cấu trúc mạng), đồng thời phát hiện ra chính xác nguồn tấn công.

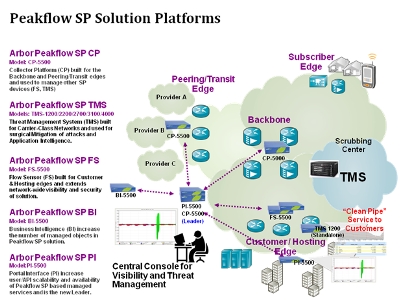

Những thành phần chính của Giải pháp Peakflow SP là các Collector Platform (CP 5500) và các TMS platforms. CP 5500 thu thập thông tin Flow, SNMP và BGP của các phân tư trên mạng để cho một cái nhìn rộng về mạng (network wide visibility), kết xuất các báo cáo và những cảnh báo.

Thiết bị TMS (Threat Management System) là một dòng thiết bị cung cấp cái nhìn ở mức ứng dụng (application level visibility) và giảm thiểu tấn công kiểu DDoS (DDoS mitigation). Dòng thiết bị TMS có khả năng giảm thiểu tấn công từ 1.5GBPS (phù hợp cho những nhà cung cấp dịch vụ hosting và doanh nghiệp) đến 40GBPS cho những nhà cung cấp dịch vụ lớn.

Thiết bị TMS có thể được triển khai đơn lẻ hoặc liên kết với thiết bị CP. Giải pháp liên kết (được sử dụng đa số) cho phép quản trị tập trung, cung cấp một cái nhìn tổng thể về tích hợp mạng và ứng dụng, kết xuất các báo cáo và phát hiện nguy cơ tấn công cũng như giảm thiểu tấn công.

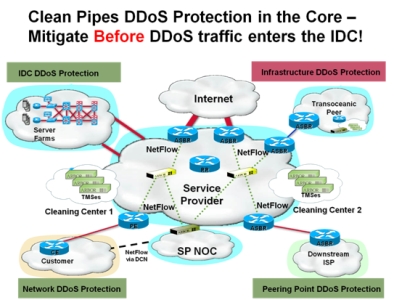

Giải pháp cũng cung cấp một cổng (Portal) để các thuê bao có thể truy nhập vào hệ thống để giám sát và theo dõi dịch vụ "đường truyền sạch" (clean pipe) mà Nhà cung cấp dịch vụ cung cấp cho họ.

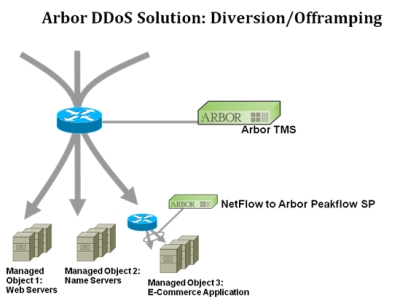

Giải pháp hoạt động thụ động (passive) song song với hoạt động của mạng. Giải pháp sử dụng công nghệ Diversion/Offramping, không hoạt động theo chế độ in-line.

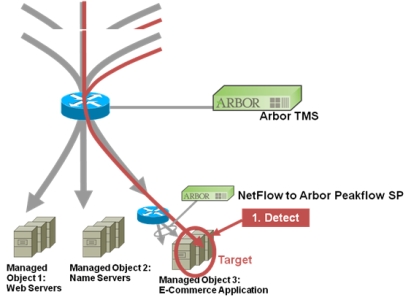

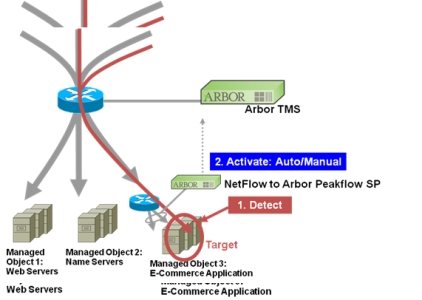

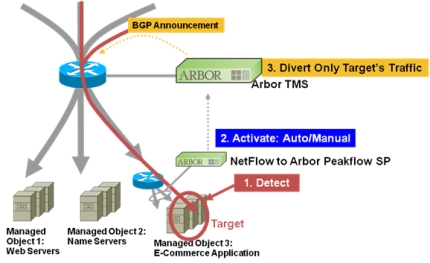

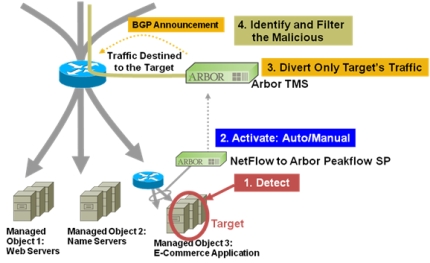

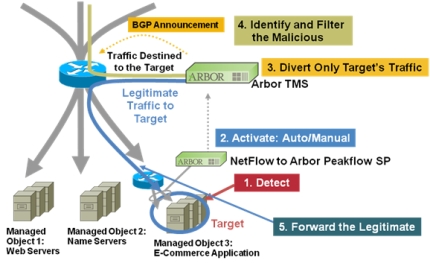

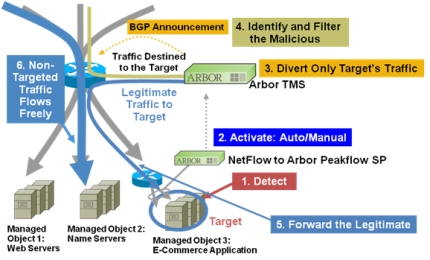

Khi có 01 tấn công từ bên ngoài, qua phân tích Netflow được gởi từ các phần tử mạng (P, PE Routers) thiết bị Peakflow SP CP/PI sẽ nhận diện được (Bước 1). Sau đó, Peakflow SP CP/BI sẽ ra lệnh cho thiết bị TMS để thực hiện việc giảm thiểu tấn công bằng Auto/Manual (Bước 2).

Kế tiếp, TMS sẽ ra thông báo BGP cho phần tử mạng để chuyển luồng dữ liệu chứa tín hiệu tấn công sang thiết bị TMS để thực hiện việc "giặt" luồng (Bước 3). TMS sẽ định nghĩa và thực hiện việc lọc các Malicious trên luồng (Bước 4).

Sau khi loại bỏ các Malicious, TMS sẽ chuyển trả lại luồng "sạch" cho mạng để chuyển đến cho đích đến cuối cùng (Bước 5). Trong khi TMS thực hiện "giặt" luồng thì các luồng dữ liệu không chứa dâu hiêu tân công vẫn tiếp tục chuyển bình thường đến các đích cuối cùng như hình bên dưới.

Theo Người Đưa Tin

Hacker hạ gục website Sony Tối qua, cả hai trang web Sony.com và Playstation.com đều bị tấn công từ chối dịch vụ (DoS) và rơi vào tình trạng truy cập phập phù. Thủ phạm đã được xác định là nhóm hacker "Ẩn danh" (Anonymous). Ngay từ tối Chủ nhật, nhóm hacker nói trên đã "ra tuyên bố" sẽ tấn công nhằm vào gã khổng lồ công nghệ Nhật...