Apple vô tình ủy quyền phần mềm độc hại phổ biến trên thiết bị Mac

Phần mềm độc hại mới này được thiết kế để vượt qua các kiểm soát công chứng nghiêm ngặt của Apple.

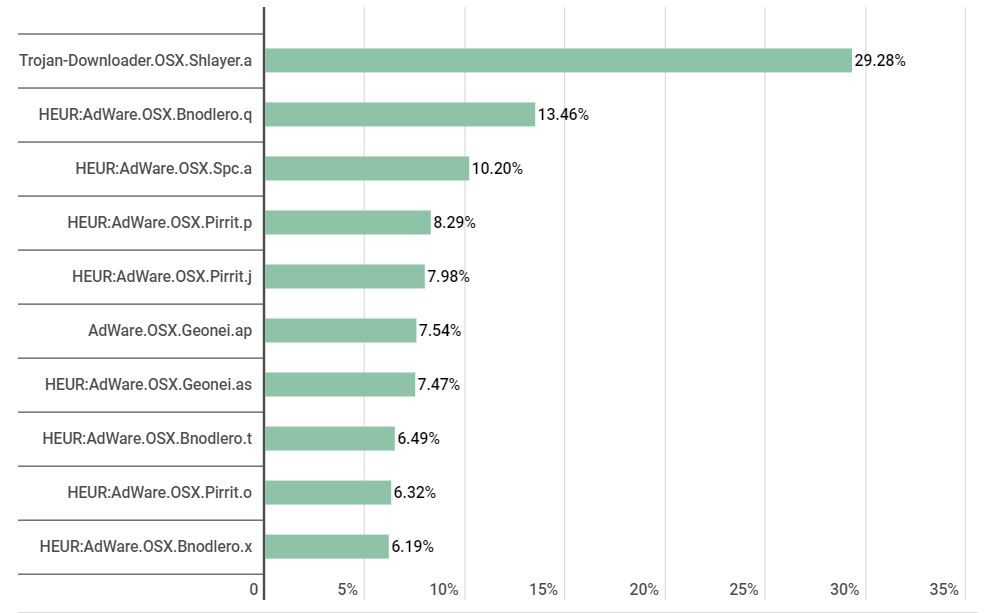

10 mối đe dọa hàng đầu với macOS từ tháng 1 đến tháng 11 năm 2019

Hệ thống bảo mật của Apple bị phát hiện đã ủy quyền nhầm cho một phần mềm độc hại, cho phép ứng dụng này chạy miễn phí trên các thiết bị macOS.

Kể từ tháng 2, Apple đã yêu cầu tất cả các ứng dụng chạy trên macOS (bao gồm cả các ứng dụng có nguồn từ bên ngoài Mac App Store) phải được kiểm tra đầy đủ trước khi người dùng có thể tải và cài đặt về máy. Tuy nhiên, một phần mềm độc hại tên là Shlayer đã phá vỡ các lớp bảo mật này.

Từ trước đến nay Apple được biết đến là nhà sản xuất các thiết bị an toàn nhất và cũng không gặp phải các mối đe dọa mạng như hệ điều hành Windows.

Video đang HOT

Về mặt kỹ thuật, những phần mềm độc hại được thiết kế để nhắm vào các thiết bị Windows và không thể chạy trên macOS. Tuy nhiên các thiết bị của Apple vẫn có thể dễ dàng bị tấn công bởi những mối đe dọa tương tự.

Trong trường hợp này, những kẻ tấn công chọn các thiết bị macOS làm mục tiêu. Shlayer được thiết kế để chặn các truy vấn của trình duyệt và đưa quảng cáo vào kết quả tìm kiếm, tạo ra doanh thu đáng kể cho nhà phát triển.

Shlayer trước đây được phát tán bởi hơn 1.0000 website, mỗi trang web đều ngụy trang bản tải xuống theo một kiểu hơi khác nhau. Có thời điểm 10% tổng số máy tính Mac chứa phần mềm độc hại Shlayer.

Chiến dịch phát tán mới nhất của phần mềm độc hại này được phát hiện bởi sinh viên đại học Peter Dantini, người đã tình cờ tải xuống Shlayer trên trang Adobe Flash giả mạo. Dantini cho biết macOS hoàn toàn không can thiệp khi anh ấy cố tình tải xuống phần mềm độc hại này.

Dantini đã gửi phát hiện của mình cho nhà nghiên cứu bảo mật Patrick Wardle – người gần đây đã xác định một chuỗi lỗi có thể được sử dụng để chiếm quyền điều khiển thiết bị Mac nhằm điều tra thêm và liên lạc với Apple.

Wardle nói: “Tôi đã mong đợi rằng nếu ai đó lạm dụng hệ thống công chứng thì đó sẽ là một thứ tinh vi hoặc phức tạp hơn. Nhưng dựa trên thực tế, tôi không ngạc nhiên khi chính phần mềm quảng cáo đã làm điều này đầu tiên. Các nhà phát triển phần mềm quảng cáo rất sáng tạo và không ngừng phát triển, bởi vì họ sẽ mất rất nhiều tiền nếu không vượt qua các biện pháp bảo vệ mới của hệ điều hành”.

Apple đã được thông báo về vấn đề này vào ngày 28 tháng 8 và công ty đã thu hồi chứng chỉ công chứng của Shlayer trong cùng ngày. Công ty cho biết: “Phần mềm độc hại liên tục thay đổi và hệ thống công chứng của Apple giúp chúng tôi loại bỏ phần mềm độc hại khỏi thiết bị Mac cũng như cho phép chúng tôi phản hồi nhanh chóng khi phát hiện lỗi bảo mật.”

“Khi được báo cáo về phần mềm quảng cáo này, chúng tôi đã thu hồi ngay và vô hiệu hóa tài khoản nhà phát triển cũng như các chứng chỉ liên quan. Chúng tôi cảm ơn các nhà nghiên cứu đã hỗ trợ trong việc giữ an toàn cho người dùng”.

Tuy nhiên, Wardle phát hiện ra rằng Shlayer vẫn chưa bị xóa hoàn toàn và hoạt động hai ngày sau đó. Phần mềm được công chứng bằng một ID nhà phát triển Apple khác. Hiện vẫn chưa rõ bằng cách nào Shlayer tiếp tục đánh lừa quá trình kiểm duyệt ứng dụng.

Excel là công cụ phát tán phần mềm độc hại bất đắc dĩ

Theo một phát hiện gây sốc thì chính phần mềm bảng tính Microsoft Excel đã góp phần phát tán phần mềm độc hại, mà không vướng phải bất cứ sự ngăn cản nào.

Tệp tin Excel độc hại đang được phát tán rộng rãi khó bị phát hiện

Các nhà nghiên cứu bảo mật đã cung cấp cho chúng ta cái nhìn sơ lược về một cuộc tấn công mới sử dụng các bảng tính Excel chứa mã độc. Bằng Microsoft Excel những kẻ tấn công mạng không chỉ cố gắng phát tán phần mềm độc hại mà còn vượt qua các bước kiểm tra bảo mật và tất cả những gì tin tặc đang cố gắng làm là đánh lừa các hệ thống bảo mật tin rằng đó là các tệp hợp pháp.

Vào tháng 7, các nhà nghiên cứu bảo mật nhận thấy sự lây lan của phần mềm độc hại "maldocs." Chúng là các tài liệu Excel chứa phần mềm độc hại thông qua các bảng tính được kích hoạt VBA. Trước đây từng có những trường hợp tấn công nhắm vào tâm lý sợ hãi về dịch Covid-19 lây lan nhờ các phương pháp tương tự bằng các tài liệu MS Word, nhưng điều khiến các nhà nghiên cứu bảo mật cảm thấy thú vị nhất là cách tin tặc tạo các tài liệu và bảng tính Excel độc hại.

Cụ thể, các tài liệu Excel độc hại được tạo ra bằng cách sử dụng một kỹ thuật cho phép tạo các sổ làm việc Excel chứa đầy macro mà không thực sự sử dụng Microsoft Office. Như một tác dụng phụ của cách làm việc cụ thể này, tỷ lệ phát hiện bởi các chương trình bảo mật đối với các tài liệu này thường thấp hơn so với thông thường.

Những kẻ tấn công dựa vào phần mềm EPPlus để tạo ra chúng. Đây là bước đầu tiên để vượt qua các kiểm tra bảo mật nhất định.

Tin tặc Trung Quốc bị tố tấn công Ấn Độ  Các nhóm hacker được cho từ Trung Quốc có thể đứng sau sự lây lan biến thể mới của phần mềm độc hại MgBot tại Ấn Độ. Các tin tặc Trung Quốc đang mở rộng tấn công chính phủ Ấn Độ Theo TheWindowsClub, các nhà nghiên cứu bảo mật tại Malwarebytes đã phát hiện nhiều chiến dịch phần mềm độc hại đang cố...

Các nhóm hacker được cho từ Trung Quốc có thể đứng sau sự lây lan biến thể mới của phần mềm độc hại MgBot tại Ấn Độ. Các tin tặc Trung Quốc đang mở rộng tấn công chính phủ Ấn Độ Theo TheWindowsClub, các nhà nghiên cứu bảo mật tại Malwarebytes đã phát hiện nhiều chiến dịch phần mềm độc hại đang cố...

Clip: Xe bán tải bị đâm nát trên đường tại Sơn La, bé gái trong xe không ngừng hoảng loạn kêu cứu "bố ơi"00:55

Clip: Xe bán tải bị đâm nát trên đường tại Sơn La, bé gái trong xe không ngừng hoảng loạn kêu cứu "bố ơi"00:55 Phát ngôn về chuyện sao kê của mẹ bé Bắp làm dậy sóng MXH giữa lúc tắt tính năng bình luận01:09

Phát ngôn về chuyện sao kê của mẹ bé Bắp làm dậy sóng MXH giữa lúc tắt tính năng bình luận01:09 Chưa bao giờ Trường Giang lại như thế này01:23

Chưa bao giờ Trường Giang lại như thế này01:23 Kinh hoàng clip nữ diễn viên bị xe đụng, hoảng loạn nhưng phản ứng của ekip mới gây phẫn nộ02:00

Kinh hoàng clip nữ diễn viên bị xe đụng, hoảng loạn nhưng phản ứng của ekip mới gây phẫn nộ02:00 Dựa hơi Jisoo (BLACKPINK) "đu trend", nữ ca sĩ Vbiz bị dân mạng chê toàn tập00:26

Dựa hơi Jisoo (BLACKPINK) "đu trend", nữ ca sĩ Vbiz bị dân mạng chê toàn tập00:26 1,4 triệu người hóng xem con trai Nhã Phương có 1 hành động lạ giữa đêm lúc Trường Giang vắng nhà00:42

1,4 triệu người hóng xem con trai Nhã Phương có 1 hành động lạ giữa đêm lúc Trường Giang vắng nhà00:42 Đòn giáng của ông Trump vào Ukraine trước ngưỡng cửa đàm phán với Nga09:07

Đòn giáng của ông Trump vào Ukraine trước ngưỡng cửa đàm phán với Nga09:07Tin đang nóng

Tin mới nhất

Nâng cao và biến đổi hình ảnh của bạn bằng trình chỉnh sửa video trực tuyến CapCut

Cách đăng Facebook để có nhiều lượt thích và chia sẻ

Thêm nhiều bang của Mỹ cấm TikTok

Microsoft cấm khai thác tiền điện tử trên các dịch vụ đám mây để bảo vệ khách hàng

Facebook trấn áp hàng loạt công ty phần mềm gián điệp

Meta đối mặt cáo buộc vi phạm các quy tắc chống độc quyền với mức phạt 11,8 tỷ đô

Không cần thăm dò, Musk nên sớm từ chức CEO Twitter

Đại lý Việt nhập iPhone 14 kiểu 'bia kèm lạc'

Khai trương hệ thống vé điện tử và dịch vụ trải nghiệm thực tế ảo XR tại Quần thể Di tích Cố đô Huế

'Dở khóc dở cười' với tính năng trợ giúp người bị tai nạn ôtô của Apple

Xiaomi sa thải hàng nghìn nhân sự

Apple sẽ bắt đầu sản xuất MacBook tại Việt Nam vào giữa năm 2023

Có thể bạn quan tâm

Chính phủ Mỹ không ngừng cắt giảm nhân sự

Thế giới

22:49:11 23/02/2025

Câu trả lời cho việc Lisa bị chê bai, "lép vế" trước Jennie

Nhạc quốc tế

22:45:27 23/02/2025

Phạm Thoại và mẹ bé Bắp "chiến đấu ung thư" liên tục được nhắc tên trên MXH: Động thái mới nhất từ người mẹ

Netizen

22:30:20 23/02/2025

Giả danh người tu hành, lừa đảo chiếm đoạt tài sản của 30 chùa

Pháp luật

22:18:29 23/02/2025

Ariana Grande: Từ "công chúa nhạc pop" đến đề cử Oscar

Sao âu mỹ

21:48:11 23/02/2025

Giúp MU có 1 điểm, Manuel Ugarte vẫn bị chỉ trích

Sao thể thao

21:36:18 23/02/2025

Dương Domic bắt chước Sơn Tùng M-TP?

Sao việt

21:29:32 23/02/2025

Quảng Bình: Qua suối trượt chân, 2 người đuối nước tử vong

Tin nổi bật

21:24:09 23/02/2025

Trịnh Sảng bị tố làm nhân tình của đại gia lừa đảo ở Mỹ, lộ điều khoản "bán thân" gây sốc?

Sao châu á

21:23:49 23/02/2025

Chuyện gì đã xảy ra khiến NSX Anh Tài - Chị Đẹp phải xin lỗi SOOBIN và người hâm mộ?

Tv show

21:14:04 23/02/2025

“Task Manager” của máy Mac ở đâu?

“Task Manager” của máy Mac ở đâu? Top 5 nữ idol Kpop được tìm kiếm nhiều nhất trên Google năm 2020: Jisoo (BLACKPINK) dẫn đầu

Top 5 nữ idol Kpop được tìm kiếm nhiều nhất trên Google năm 2020: Jisoo (BLACKPINK) dẫn đầu

Phần mềm độc hại trên macOS có thể xóa sạch toàn bộ thiết bị

Phần mềm độc hại trên macOS có thể xóa sạch toàn bộ thiết bị Bí mật xHelper - phần mềm độc hại 'bất tử' trên Android

Bí mật xHelper - phần mềm độc hại 'bất tử' trên Android Apple thêm máy tính Mac vào chương trình sửa chữa độc lập

Apple thêm máy tính Mac vào chương trình sửa chữa độc lập Cơn dông bất chợt kéo đến Hà Nội qua camera của iPhone 6

Cơn dông bất chợt kéo đến Hà Nội qua camera của iPhone 6 Cha đẻ "phần mềm quốc dân Việt Nam" Unikey hiện tại ra sao?

Cha đẻ "phần mềm quốc dân Việt Nam" Unikey hiện tại ra sao? Đi xem múa lân, người phụ nữ nhặt được tờ vé số trúng độc đắc

Đi xem múa lân, người phụ nữ nhặt được tờ vé số trúng độc đắc "Em chữa lành được cho thế giới nhưng lại không chữa được cho chính mình": Câu chuyện buồn của cô gái 24 tuổi khiến hàng triệu người tiếc thương

"Em chữa lành được cho thế giới nhưng lại không chữa được cho chính mình": Câu chuyện buồn của cô gái 24 tuổi khiến hàng triệu người tiếc thương Uông Tiểu Phi đã đón 2 con về Bắc Kinh, mẹ Từ Hy Viên quyết đòi rể cũ trả món nợ 900 tỷ đồng?

Uông Tiểu Phi đã đón 2 con về Bắc Kinh, mẹ Từ Hy Viên quyết đòi rể cũ trả món nợ 900 tỷ đồng? Sao nam Vbiz bị nghi thay thế Trấn Thành - Trường Giang: "Đừng tấn công tôi!"

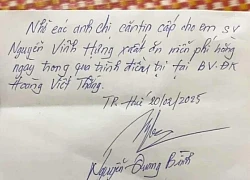

Sao nam Vbiz bị nghi thay thế Trấn Thành - Trường Giang: "Đừng tấn công tôi!" Nằm viện một mình, chàng sinh viên Hà Tĩnh ngỡ ngàng khi nhận mẩu giấy nhắn của cán bộ bệnh viện

Nằm viện một mình, chàng sinh viên Hà Tĩnh ngỡ ngàng khi nhận mẩu giấy nhắn của cán bộ bệnh viện 1 Hoa hậu Việt Nam có động thái y hệt Phương Nhi: Rục rịch kết hôn với thiếu gia?

1 Hoa hậu Việt Nam có động thái y hệt Phương Nhi: Rục rịch kết hôn với thiếu gia? Công an bắt kẻ cướp giật điện thoại ở Tân Bình chỉ sau 8 giờ

Công an bắt kẻ cướp giật điện thoại ở Tân Bình chỉ sau 8 giờ Chở thi thể nữ sinh bị tai nạn tử vong về nhà, xe cấp cứu gặp nạn

Chở thi thể nữ sinh bị tai nạn tử vong về nhà, xe cấp cứu gặp nạn Nhân chứng kể lại giây phút kinh hoàng vụ tai nạn 6 người chết ở Sơn La

Nhân chứng kể lại giây phút kinh hoàng vụ tai nạn 6 người chết ở Sơn La Cả mạng xã hội liên tục nhắc tên Phạm Thoại và mẹ bé Bắp: Chuyện gì đang xảy ra?

Cả mạng xã hội liên tục nhắc tên Phạm Thoại và mẹ bé Bắp: Chuyện gì đang xảy ra? Xác định kẻ sát hại 2 mẹ con tại nhà riêng ở Bình Dương

Xác định kẻ sát hại 2 mẹ con tại nhà riêng ở Bình Dương Công an cảnh báo mối nguy hại từ "chiếc váy hồng 2 dây" hot nhất mạng xã hội

Công an cảnh báo mối nguy hại từ "chiếc váy hồng 2 dây" hot nhất mạng xã hội Công bố thời khắc hấp hối của Từ Hy Viên, minh tinh nắm chặt tay 1 người không buông

Công bố thời khắc hấp hối của Từ Hy Viên, minh tinh nắm chặt tay 1 người không buông

Nhân chứng kể khoảnh khắc phát hiện 2 mẹ con bị sát hại ở Bình Dương

Nhân chứng kể khoảnh khắc phát hiện 2 mẹ con bị sát hại ở Bình Dương Chuyện gì đã xảy ra khiến vợ Vũ Cát Tường cư xử lạ sau lễ thành đôi?

Chuyện gì đã xảy ra khiến vợ Vũ Cát Tường cư xử lạ sau lễ thành đôi?