Tin tặc thứ tư trong vụ scandal ảnh nóng và hack iCloud của sao Hollywood hồi năm 2014 lãnh án 3 năm tù giam

Thẩm phán đã kết án cựu giáo viên trung học 34 tháng tù vào hôm thứ Sáu (1/3) sau khi người đàn ông này nhận tội đã hack nhiều tài khoản iCloud trong vụ scandal rúng động “ Celebgate” hồi năm 2014.

Trong số những người bị kết án vì đánh cắp và phát tán ảnh riêng tư của hàng loạt sao Hollywood qua tài khoản iCloud, Christopher Brannan, 31 tuổi là người phải nhận án phạt nặng nhất với thời gian lên tới 34 tháng tù, tương đương gần 3 năm.

Brannan đã truy cập trái phép và đánh cắp hơn 200 tài khoản iCloud, Gmail, Facebook và Yahoo bằng cách sử dụng các địa chỉ email giả mạo tài khoản hợp pháp. Tin tặc đã nghiên cứu rất kỹ tài khoản mạng xã hội của nạn nhân và sau đó tìm kiếm câu trả lời cho câu hỏi bí mật thông qua email.

Theo thông cáo báo chí do Văn phòng luật sư Mỹ tại quận đông Virginia công bố, Brannan cũng có quyền sở hữu nhiều tài khoản email lừa đảo giả mạo giống các tài khoản hợp pháp của Apple. Do nhiều nạn nhân cả tin và không chịu tìm hiểu nên đã mắc mưu của Brannan. Nạn nhân sau đó đã cung cấp đầy đủ tên người dùng và mật khẩu của họ cho tin tặc.

Người này cuối cùng đã truy cập vào tài khoản email và iCloud của nạn nhân để tìm kiếm thông tin cá nhân như ảnh, video nhạy cảm, riêng tư bao gồm cả ảnh khỏa thân. FBI sau đó vào cuộc và đưa Brannan vào trong diện tình nghi để điều tra.

Brannan đã nhận tội vào tháng 10/2018 tại tòa án liên bang ở Richmond, Virginia.

Video đang HOT

Trước vụ việc của Brannan, đã có 3 tin tặc khác cũng phải lãnh án tù từ 8 đến 18 tháng kể từ năm 2016. Đầu tiên là Ryan Collins, 36 tuổi với án phạt 18 tháng tù sau khi truy cập trái phép 50 tài khoản iCloud và 72 tài khoản Gmail.

Hồi năm 2017, Edward Majerczyk, 29 tuổi sống tại Chicago cũng đã phải nhận bản án 9 tháng tù và đền bù 5.700 USD cho một nạn nhân giấu tên. Edward đã truy cập trái phép vào hơn 300 tài khoản iCloud và Gmail của người dùng.

Vụ scandal Celebgate hoặc The Fappening từng gây rúng động cách đây 5 năm vì tốc độ phát tán chóng mặt hình ảnh và video khỏa thân của nhiều ngôi sao lớn như người mẫu kate Upton, nữ diễn viên Jennifer Lawrence, Emma Watson,…

Tại thời điểm xảy ra vụ bê bối kể trên, Apple đã phải đối mặt với hàng loạt cáo buộc về lỗ hổng trên dịch vụ iCloud. Hãng sau đó phát hiện ra cơ chế giúp các tin tặc chiếm quyền truy cập và khai thác thông tin cá nhân của người dùng thông qua giao thức xác thực mật khẩu.

Nhiều bức ảnh của các ngôi sao Hollywood sau đó đã bị phát tán rộng tới cả deepweb và thông qua các nền tảng chia sẻ như BitTorrent.

Tham khảo Apple Insider

Tin tặc bắt đầu "mon men" lên mạng xã hội việc làm LinkedIn để cài mã độc vào máy tính của bạn

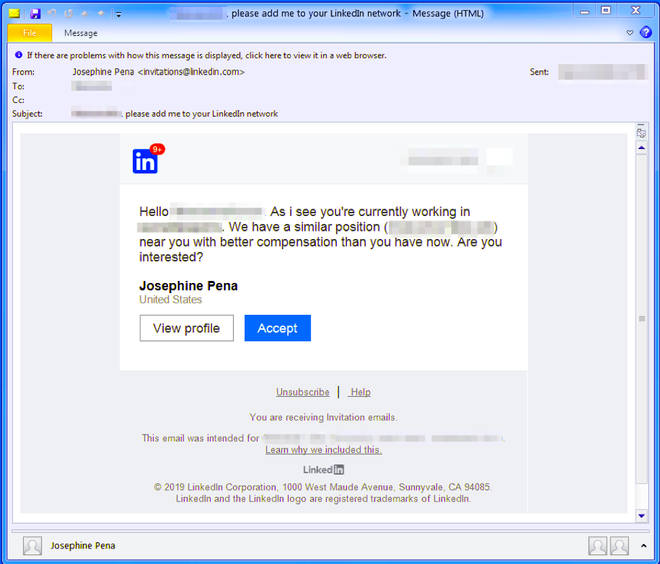

Theo nghiên cứu mới nhất của công ty bảo mật Proofpoint, những tên hacker sẽ tạo tài khoản LinkedIn và tiếp cận đối tượng bằng cách gửi những tin nhắn mời làm việc, kèm theo tệp đính kèm chứa mã độc.

Những tên tội phạm mạng giờ đã nhắm tới trang LinkedIn của Microsoft để tìm kiếm mục tiêu tiềm năng, liên tục gửi cho họ những lời mời làm việc giả mạo để cài malware lên thiết bị của họ.

Công ty bảo mật Proofpoint cho biết, trong hầu hết các trường hợp, mục đích của chúng là thực hiện một chương trình backdoor More-eggs, nghĩa là cài một trình download vào máy bạn cho phép kẻ tấn công tải malware về.

Nghiên cứu của họ cho biết, những tên tin tặc thường tạo tài khoản LinkedIn và tiếp cận đối tượng bằng cách gửi những tin nhắn ngắn mời làm việc. Vài ngày sau, hacker sẽ gửi email từ tài khoản đăng ký trên LinkedIn với đường dẫn đến trang web mà chúng nói rằng sẽ có thêm thông tin chi tiết về công việc.

Tin nhắn mà tin tặc gửi thông qua LinkedIn

"Các đường link dẫn đến trang có những thông tin và logo của một công ty tìm kiếm và quản lý tài năng thực thụ để tăng độ tin cậy của chiến dịch mờ ám," trích báo cáo của Proofpoint.

Một khi đã tải xong, website này sẽ tải xuống một tài liệu với định dạng Word chứ macro download các công cụ cần thiết để thực hiện backdoor More_eggs. URL nói trên đôi khi bao gồm file PDF với nội dung công việc giả và cũng chứa macro.

Tuỳ thuộc vào độ tinh vi của kẻ tấn công, hắn có thể sắp đặt cho khâu chuẩn bị kỹ càng hơn với chức năng rút gọn địa chỉ URL, các file Word đặt mật khẩu và thậm chí là "những email, trang web trong sạch, không chưa phần mềm độc hại để lấy lòng tin của nạn nhân."

"Phương thức lừa đảo này cho thấy những cách tiếp cận mới của tin tặc, bao gồm sử dụng LinkedIn, duy trì liên lạc với mục tiêu, áp dụng nhiều cách khác nhau để phân tán More_eggs downloader," Proofpoint giải thích.

Để bảo vệ bản thân thì không có gì khó khăn cả: Hãy phớt lờ những tin nhắn gửi cho bạn những website đáng ngờ và không tải bất kỳ tệp đính kèm nào khả nghi, quan trọng nhất là luôn luôn, luôn luôn cập nhật công cụ bảo mật của mình đến phiên bản mới nhất.

Theo Softpedia

Australia đau đầu vì các vụ tấn công của tin tặc trước bầu cử  Thực tế này đang làm dấy lên lo ngại về an ninh mạng trong bối cảnh bầu cử liên bang Australia đang đến gần. Tiếp sau vụ Quốc hội Australia bị tin tặc tấn công hồi đầu tháng 2/2019, công ty Toyota Australia và một bệnh viện ở Melbourne tiếp tục trở thành nạn nhân của vụ tấn công mạng. Thực tế này...

Thực tế này đang làm dấy lên lo ngại về an ninh mạng trong bối cảnh bầu cử liên bang Australia đang đến gần. Tiếp sau vụ Quốc hội Australia bị tin tặc tấn công hồi đầu tháng 2/2019, công ty Toyota Australia và một bệnh viện ở Melbourne tiếp tục trở thành nạn nhân của vụ tấn công mạng. Thực tế này...

Diễn viên Quý Bình tích cực chạy chữa khắp nơi, lạc quan cho tới ngày cuối đời06:10

Diễn viên Quý Bình tích cực chạy chữa khắp nơi, lạc quan cho tới ngày cuối đời06:10 Lễ nhập quan của diễn viên Quý Bình: Vợ và người thân buồn bã, tăng cường thắt chặt an ninh00:31

Lễ nhập quan của diễn viên Quý Bình: Vợ và người thân buồn bã, tăng cường thắt chặt an ninh00:31 Hòa Minzy trả lời về con số 8 tỷ đồng làm MV Bắc Bling, cát-xê của Xuân Hinh gây xôn xao04:19

Hòa Minzy trả lời về con số 8 tỷ đồng làm MV Bắc Bling, cát-xê của Xuân Hinh gây xôn xao04:19 Vụ lộ hình ảnh thi hài nghệ sĩ Quý Bình: Nữ nghệ sĩ Việt lên tiếng xin lỗi01:32

Vụ lộ hình ảnh thi hài nghệ sĩ Quý Bình: Nữ nghệ sĩ Việt lên tiếng xin lỗi01:32Tin đang nóng

Tin mới nhất

Nâng cao và biến đổi hình ảnh của bạn bằng trình chỉnh sửa video trực tuyến CapCut

Cách đăng Facebook để có nhiều lượt thích và chia sẻ

Thêm nhiều bang của Mỹ cấm TikTok

Microsoft cấm khai thác tiền điện tử trên các dịch vụ đám mây để bảo vệ khách hàng

Facebook trấn áp hàng loạt công ty phần mềm gián điệp

Meta đối mặt cáo buộc vi phạm các quy tắc chống độc quyền với mức phạt 11,8 tỷ đô

Không cần thăm dò, Musk nên sớm từ chức CEO Twitter

Đại lý Việt nhập iPhone 14 kiểu 'bia kèm lạc'

Khai trương hệ thống vé điện tử và dịch vụ trải nghiệm thực tế ảo XR tại Quần thể Di tích Cố đô Huế

'Dở khóc dở cười' với tính năng trợ giúp người bị tai nạn ôtô của Apple

Xiaomi sa thải hàng nghìn nhân sự

Apple sẽ bắt đầu sản xuất MacBook tại Việt Nam vào giữa năm 2023

Có thể bạn quan tâm

Ông Putin: Nga sẽ không rút khỏi lãnh thổ đã giành được từ Ukraine

Thế giới

22:20:36 09/03/2025

Lý do Viên Vịnh Nghi quyết không đóng phim cùng Trương Trí Lâm

Sao châu á

22:18:42 09/03/2025

Gây án mạng ở Hưng Yên, chạy trốn vào Quảng Ngãi thì bị "tóm"

Pháp luật

22:08:35 09/03/2025

Vợ chồng tâm thần nuôi 3 con trong căn nhà khiến ai cũng ám ảnh rùng mình

Tin nổi bật

22:04:43 09/03/2025

Vợ 'Deadpool' Ryan Reynolds bị đăng biểu ngữ phản đối khi ra mắt phim mới

Sao âu mỹ

21:57:23 09/03/2025

Mỹ Linh nói gì việc Kỳ Duyên làm hoa hậu ở tuổi 18?

Tv show

21:51:54 09/03/2025

Ousmane Dembele chạm mốc kỷ lục trong sự nghiệp

Sao thể thao

21:47:03 09/03/2025

Quán quân 'Sao Mai 2013' kể chuyện bạn trai qua đời trong MV tái xuất

Nhạc việt

21:44:39 09/03/2025

Nữ sinh 15 tuổi thủng tá tràng sau cơn đau dữ dội vùng thượng vị

Sức khỏe

21:16:56 09/03/2025

HOT: Chi Pu - Quỳnh Anh Shyn nhìn nhau cười trong đám cưới Salim?

Sao việt

21:01:23 09/03/2025

Tim Cook trấn an các nhà đầu tư: Apple chuẩn bị ra mắt một sản phẩm sẽ làm mọi người phải kinh ngạc

Tim Cook trấn an các nhà đầu tư: Apple chuẩn bị ra mắt một sản phẩm sẽ làm mọi người phải kinh ngạc ‘Aquaman’ Jason Momoa là một người đam mê nhiếp ảnh, có một bộ sưu tập máy ảnh Leica đắt giá

‘Aquaman’ Jason Momoa là một người đam mê nhiếp ảnh, có một bộ sưu tập máy ảnh Leica đắt giá

Bloomberg: Tin tặc phát tán dữ liệu cá nhân liên quan Thủ tướng Đức

Bloomberg: Tin tặc phát tán dữ liệu cá nhân liên quan Thủ tướng Đức Tin tặc tấn công hệ thống xuất bản báo chí tại nước Mỹ

Tin tặc tấn công hệ thống xuất bản báo chí tại nước Mỹ Nguy cơ tin tặc lộng hành mùa mua sắm tại Mỹ

Nguy cơ tin tặc lộng hành mùa mua sắm tại Mỹ Mỹ cáo buộc tin tặc Iran gây thiệt hại 30 triệu USD bằng ransomware

Mỹ cáo buộc tin tặc Iran gây thiệt hại 30 triệu USD bằng ransomware Hacker từng phát tán WannaCry trộm hàng chục triệu USD

Hacker từng phát tán WannaCry trộm hàng chục triệu USD Hacker Đài Loan tuyên bố xóa tài khoản Facebook của ông chủ Facebook Mark Zuckerberg

Hacker Đài Loan tuyên bố xóa tài khoản Facebook của ông chủ Facebook Mark Zuckerberg "Vợ Quý Bình đẫm nước mắt, chỉ xuống đứa bé đứng dưới chân nói: Nè chị, con trai ảnh nè, ôm nó đi chị"

"Vợ Quý Bình đẫm nước mắt, chỉ xuống đứa bé đứng dưới chân nói: Nè chị, con trai ảnh nè, ôm nó đi chị" Lê Phương đăng ảnh nắm chặt tay Quý Bình, nghẹn ngào nói 6 chữ vĩnh biệt cố nghệ sĩ

Lê Phương đăng ảnh nắm chặt tay Quý Bình, nghẹn ngào nói 6 chữ vĩnh biệt cố nghệ sĩ Viên Minh hiếm hoi tung ảnh hạnh phúc bên Công Phượng và cậu quý tử, nhan sắc tiểu thư trâm anh thế phiệt gây chú ý

Viên Minh hiếm hoi tung ảnh hạnh phúc bên Công Phượng và cậu quý tử, nhan sắc tiểu thư trâm anh thế phiệt gây chú ý Sính lễ cực khủng trong lễ vu quy sao nam Vbiz: Vàng đeo trĩu cổ, cầm sổ đỏ và cả xấp tiền mặt trên tay!

Sính lễ cực khủng trong lễ vu quy sao nam Vbiz: Vàng đeo trĩu cổ, cầm sổ đỏ và cả xấp tiền mặt trên tay! Đoạn clip bố và con gái vui đùa cùng nhau trên giường khiến nhiều người nhăn mặt

Đoạn clip bố và con gái vui đùa cùng nhau trên giường khiến nhiều người nhăn mặt Trước họp báo có Đen Vâu đến dự, Hoàng Thùy Linh từng tự đăng clip vóc dáng ra sao?

Trước họp báo có Đen Vâu đến dự, Hoàng Thùy Linh từng tự đăng clip vóc dáng ra sao? Bé gái 8 tuổi bị đánh chấn thương sọ não do 'dượng hờ' mâu thuẫn với mẹ

Bé gái 8 tuổi bị đánh chấn thương sọ não do 'dượng hờ' mâu thuẫn với mẹ Mỹ nhân "bỏ túi" 2 nam thần hàng đầu Jbiz, bị Lâm Tâm Như ghen ghét công khai

Mỹ nhân "bỏ túi" 2 nam thần hàng đầu Jbiz, bị Lâm Tâm Như ghen ghét công khai Nữ nghệ sĩ Việt gây phẫn nộ khi lan truyền hình ảnh thi hài cố diễn viên Quý Bình

Nữ nghệ sĩ Việt gây phẫn nộ khi lan truyền hình ảnh thi hài cố diễn viên Quý Bình Nói về Hòa Minzy mà bị chê "nhạt", NSND Tự Long đáp trả

Nói về Hòa Minzy mà bị chê "nhạt", NSND Tự Long đáp trả Nữ NSƯT nói bệnh tình Quý Bình: "Anh ấy bị hành hạ thể xác kinh khủng"

Nữ NSƯT nói bệnh tình Quý Bình: "Anh ấy bị hành hạ thể xác kinh khủng" Nuôi đứa con bại não của cô gái quán bia suốt 25 năm, bà bán vé số đau đáu: "Phương ơi, con có còn sống không?"

Nuôi đứa con bại não của cô gái quán bia suốt 25 năm, bà bán vé số đau đáu: "Phương ơi, con có còn sống không?" "Cháy" nhất cõi mạng: Tập thể nam giảng viên một trường ĐH mặc váy múa ba lê mừng 8/3, còn bonus cú ngã của Jennifer Lawrence

"Cháy" nhất cõi mạng: Tập thể nam giảng viên một trường ĐH mặc váy múa ba lê mừng 8/3, còn bonus cú ngã của Jennifer Lawrence Tang lễ diễn viên Quý Bình: Lặng lẽ không kèn trống, nghệ sĩ khóc nấc trước di ảnh

Tang lễ diễn viên Quý Bình: Lặng lẽ không kèn trống, nghệ sĩ khóc nấc trước di ảnh Lễ an táng diễn viên Quý Bình: Vợ tựa đầu ôm chặt di ảnh, Vân Trang và các nghệ sĩ bật khóc, nhiều người dân đội nắng tiễn đưa

Lễ an táng diễn viên Quý Bình: Vợ tựa đầu ôm chặt di ảnh, Vân Trang và các nghệ sĩ bật khóc, nhiều người dân đội nắng tiễn đưa Lễ tang diễn viên Quý Bình: Hàng nghìn người chen lấn trước nhà tang lễ

Lễ tang diễn viên Quý Bình: Hàng nghìn người chen lấn trước nhà tang lễ