Tin tặc lợi dụng vụ đánh bom ở Boston

Không chỉ những câu chuyện cảm động được dựng lên nhằm câu like và chia sẻ trên mạng xã hội, tội phạm cũng lợi dụng vụ đánh bom đang gây chấn động nước Mỹ để thực hiện hành vi lừa đảo.

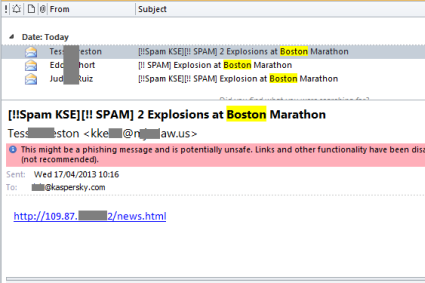

Tin tặc lợi dụng cuộc đánh bom ở Boston để phát tán thư rác thực hiện hành vi lừa đảo. Ảnh: securelist.com.

Trong một bài viết chia sẻ tại website securelist.com, ông Michael, chuyên gia bảo mật của Kaspersky Lab, đã cảnh báo việc tin tặc đang phát tán những email chứa đường dẫn đến một website chứa các clip của YouTube có nội dung liên quan đến cuộc đánh bom ở Boston.

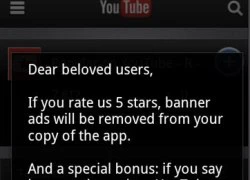

Điểm cần lưu ý là sau khoảng 60 giây, một hộp thoại dạng pop-up xuất hiện, dụ dỗ người xem tải xuống máy tính tập tin chứa Trojan-PSW.Win32.Tepfer ngụy trang khá giống với tập tin video boston.avi____.exe. Nếu được kích hoạt sau khi tải về, Trojan-PSW.Win32.Tepfer sẽ lây nhiễm trên máy tính người dùng và cố gắng kết nối với các máy chủ đặt tại Ukraine, Argentina và Đài Loan, ông Michael cho biết.

Video đang HOT

Kịch bản tấn công có thể xảy ra là tin tặc xâm nhập máy tính thông qua mã độc chèn vào trước đó, đánh cắp dữ liệu, thông tin cá nhân hoặc thực hiện các cuộc tấn công từ chối dịch vụ (DDoS) vào mục tiêu nào đó.

Hộp thoại pop-up dụ người xem tải xuống tập tin chứa Trojan-PSW.Win32.Tepfer. Ảnh:securelist.com.

Việc lợi dụng những sự kiện nổi bật trên thế giới để thực hiện lừa đảo tuy không mới nhưng vẫn đạt hiệu quả nhất định. Chẳng hạn cuối tháng 5/2011, tin tặc đã lợi dụng việc người dùng muốn tìm tin tức đám cưới Hoàng gia Anh hoặc cái chết của trùm khủng bố Osama bin Laden để phát tán thư rác chứa mã độc.

Cả khi máy tính trang bị phần mềm chống virus, người dùng cũng cần thận trọng với những email có địa chỉ hoặc nội dung đáng ngờ, đừng mở tập tin đính kèm không liên quan đến bạn cả khi tập tin này dường như được gửi từ email bạn bè, đồng nghiệp. Không nhấn vào địa chỉ liên kết đến bất cứ trang web, diễn đàn nào, có uy tín lẫn bất hợp pháp đề cập trong email. Chúng có thể “dẫn” bạn đến những trang web ẩn chứa mã độc hoặc tìm cách lây nhiễm malware vào máy tính.

Theo VNE

Java lại dính lỗi bảo mật để cài đặt trojan vào máy người dùng

Theo các chuyên gia bảo mật đến từ FireEye, các hacker đang khai thác một lỗ hổng Java cũ nhưng chưa được vá lỗi nhằm lây nhiễm malware lên máy tính người dùng.

Cụ thể, lỗ hổng Java này đang được hacker khai thác để cài đặt một loại trojan điều khiển từ xa có tên McRat. Các phiên bản Java mà hacker nhắm tới gồm Java 1.6 bản update 41 và 1.7 bản update 15. Đây là hai phiên bản Java mới nhất mà Oracle vừa tung ra cách đây chưa lâu nhằm vá các lỗ hổng bị hacker lợi dụng để tấn công các công ty hàng đầu thế giới như Facebook, Apple...

Theo hãng bảo mật FireEye, hacker sẽ kích hoạt cuộc tấn công khi người dùng có cài đặt các phiên bản Java trên truy cập vào các website đã bị chúng cài mã tấn công. Darien Kindlund và Yichong Lin - 2 chuyên gia bảo mật của FireEye cho biết hacker đang khai thác lỗi này để "tấn công nhiều cơ quan" và theo quan sát của họ, chúng đã thực hiện suôn sẻ cuộc tấn công của mình.

Java tiếp tục bị hacker lợi dụng để lây nhiễm malware.

Lỗ hổng Java dường như đang ngày càng xuất hiện với tần suất dày đặc. Gần như tuần nào trong mấy tháng gần đây, các chuyên gia bảo mật đều phát hiện ra lỗi nguy hiểm của plugin này. Cách đây ít tuần, Facebook, Apple, Twitter đều cho biết họ bị hacker tấn công thông qua lỗ hổng Java, với cùng một cách thức là cài mã tấn công vào website mà lập trình viên của các hãng này hay truy cập để lây nhiễm malware lên máy tính của họ. Microsoft sau đó cũng cho biết máy tính của họ cũng bị hacker tấn công theo cách này. Oracle cho biết Java được dùng trên 3 tỷ thiết bị, tuy nhiên chỉ plugin Java trên trình duyệt là công cụ mà hacker khai thác.

Tuy nhiên, cũng theo FireEye, có vẻ như hacker không khai thác được nhiều dữ liệu trên máy tính người dùng từ lỗ hổng này. Hacker chỉ thành công trong việc ghi đè một lượng lớn bộ nhớ máy, nhằm vô hiệu hóa khả năng bảo mật của Java. Do đó, mặc dù cài đặt malware thành công vào máy tính nạn nhân, nhưng chúng không thực thi được malware này.

Theo một hãng bảo mật danh tiếng khác là Kaspersky, lỗ hổng Java mà FireEye phát hiện là có thật nhưng cho biết thêm hacker không thể kích hoạt lỗi này trong các phiên bản Java cũ như Java 7 Update 10. Với người dùng, họ thường được khuyên là nếu không cần tới Java nên gỡ bỏ plugin này khỏi trình duyệt máy tính của mình, hoặc gỡ bỏ Java trên trình duyệt chính, dùng một trình duyệt phụ để truy cập 1 số website có yêu cầu Java nhằm giảm nguy cơ bị khai thác.

Theo Genk

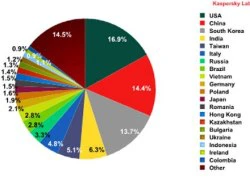

VN đứng thứ 9 trong các nguồn phát tán thư rác  Sau nhiều tháng tạm lắng, tin tặc đã tăng cường thư rác trong tháng 2. Italia là quốc gia mục tiêu của hầu hết các email độc hại, trong khi Việt Nam xếp thứ 9 trong các nguồn phát tán thư rác. Cụ thể, theo Kaspersky Lab, Việt Nam từ vị trí thứ sáu ở tháng 1/2013 đã xuống vị trí thứ 9...

Sau nhiều tháng tạm lắng, tin tặc đã tăng cường thư rác trong tháng 2. Italia là quốc gia mục tiêu của hầu hết các email độc hại, trong khi Việt Nam xếp thứ 9 trong các nguồn phát tán thư rác. Cụ thể, theo Kaspersky Lab, Việt Nam từ vị trí thứ sáu ở tháng 1/2013 đã xuống vị trí thứ 9...

Tin đang nóng

Tin mới nhất

Nâng cao và biến đổi hình ảnh của bạn bằng trình chỉnh sửa video trực tuyến CapCut

Cách đăng Facebook để có nhiều lượt thích và chia sẻ

Thêm nhiều bang của Mỹ cấm TikTok

Microsoft cấm khai thác tiền điện tử trên các dịch vụ đám mây để bảo vệ khách hàng

Facebook trấn áp hàng loạt công ty phần mềm gián điệp

Meta đối mặt cáo buộc vi phạm các quy tắc chống độc quyền với mức phạt 11,8 tỷ đô

Không cần thăm dò, Musk nên sớm từ chức CEO Twitter

Đại lý Việt nhập iPhone 14 kiểu 'bia kèm lạc'

Khai trương hệ thống vé điện tử và dịch vụ trải nghiệm thực tế ảo XR tại Quần thể Di tích Cố đô Huế

'Dở khóc dở cười' với tính năng trợ giúp người bị tai nạn ôtô của Apple

Xiaomi sa thải hàng nghìn nhân sự

Apple sẽ bắt đầu sản xuất MacBook tại Việt Nam vào giữa năm 2023

Có thể bạn quan tâm

Ông Trump dự tính rút quân khỏi Đức, đưa sang Đông Âu

Thế giới

12:11:16 10/03/2025

4 thay đổi nhỏ giúp ngăn ngừa mụn trứng cá

Làm đẹp

12:09:50 10/03/2025

Thần Tài sủng ái đúng ngày 10/3, top 3 con giáp chạm ngõ giàu sang, tài vận khởi sắc

Trắc nghiệm

12:07:31 10/03/2025

Bé gái ngã nhoài xuống sàn đau đớn, cảnh báo cha mẹ đừng chủ quan, phải chú ý điều này trong thời tiết nồm ẩm

Netizen

11:46:59 10/03/2025

Eriksen tiết lộ điều lạ trước khi Fernandes đá phạt

Sao thể thao

11:45:07 10/03/2025

Căn hộ 300m2 của cô giáo trường Ams ở Hà Nội: Tâm huyết từng góc, cực chú trọng phong thủy

Sáng tạo

11:40:38 10/03/2025

Hết thời mạo danh công an huyện, đối tượng lừa đảo tung chiêu mới

Pháp luật

11:22:42 10/03/2025

Bức ảnh ghi lại sự tương phản đáng kinh ngạc trên trái đất chúng ta đang sống: "Không nơi nào đặc biệt bằng"

Lạ vui

11:18:55 10/03/2025

Ngày càng nhiều người trẻ mất ngủ mãn tính

Sức khỏe

11:14:06 10/03/2025

Hàng nghìn người tham gia, tự hào Gala âm nhạc "Vinh quang CAND Việt Nam"

Nhạc việt

11:11:42 10/03/2025

Nokia thách thức Galaxy Note bằng phablet Lumia, Lumia PureView ra mắt tháng 7

Nokia thách thức Galaxy Note bằng phablet Lumia, Lumia PureView ra mắt tháng 7 Wearable Device: Một ngành công nghiệp mới đầy tiềm năng

Wearable Device: Một ngành công nghiệp mới đầy tiềm năng

Trojan chèn quảng cáo vào trình duyệt OS X

Trojan chèn quảng cáo vào trình duyệt OS X Cập nhật Kaspersky, người dùng Windows XP mất kết nối internet

Cập nhật Kaspersky, người dùng Windows XP mất kết nối internet Malware trên Android dùng micro của máy tính để ghi âm người dùng

Malware trên Android dùng micro của máy tính để ghi âm người dùng Sâu Android có thể cài lén mã độc lên PC

Sâu Android có thể cài lén mã độc lên PC Tăng sức đề kháng cho máy tính

Tăng sức đề kháng cho máy tính 99% chương trình độc hại nhắm vào thiết bị Android

99% chương trình độc hại nhắm vào thiết bị Android Hòa Minzy trả lời về con số 8 tỷ đồng làm MV Bắc Bling, cát-xê của Xuân Hinh gây xôn xao

Hòa Minzy trả lời về con số 8 tỷ đồng làm MV Bắc Bling, cát-xê của Xuân Hinh gây xôn xao Lễ nhập quan của diễn viên Quý Bình: Vợ và người thân buồn bã, tăng cường thắt chặt an ninh

Lễ nhập quan của diễn viên Quý Bình: Vợ và người thân buồn bã, tăng cường thắt chặt an ninh Vụ lộ hình ảnh thi hài nghệ sĩ Quý Bình: Nữ nghệ sĩ Việt lên tiếng xin lỗi

Vụ lộ hình ảnh thi hài nghệ sĩ Quý Bình: Nữ nghệ sĩ Việt lên tiếng xin lỗi Nguyễn Đình Như Vân đăng quang Miss Global, BTC xin lỗi vì ồn ào 'đường lưỡi bò'

Nguyễn Đình Như Vân đăng quang Miss Global, BTC xin lỗi vì ồn ào 'đường lưỡi bò'

Nữ ca sĩ 23 tuổi bị tấn công bằng dao đến mù mắt và hủy dung nhan, bản án cho kẻ ác gây phẫn nộ

Nữ ca sĩ 23 tuổi bị tấn công bằng dao đến mù mắt và hủy dung nhan, bản án cho kẻ ác gây phẫn nộ

Xuân Hinh: "Ai có ý định mời tôi thì nhanh lên vì mỗi năm tôi lại yếu dần"

Xuân Hinh: "Ai có ý định mời tôi thì nhanh lên vì mỗi năm tôi lại yếu dần" Em chồng ngồi lướt điện thoại trong phòng để chị dâu bầu bì 8 tháng rửa 5 mâm bát, phản ứng của bố chồng khiến cả nhà náo loạn

Em chồng ngồi lướt điện thoại trong phòng để chị dâu bầu bì 8 tháng rửa 5 mâm bát, phản ứng của bố chồng khiến cả nhà náo loạn Mỹ nam đẹp nhất châu Á 30 năm không có đối thủ: Xuất hiện 3 phút nhận cát xê 10 căn nhà, nhan sắc hiện tại mới sốc

Mỹ nam đẹp nhất châu Á 30 năm không có đối thủ: Xuất hiện 3 phút nhận cát xê 10 căn nhà, nhan sắc hiện tại mới sốc Triệu Vy còn gì sau cú "gãy cánh" bí ẩn nhất lịch sử showbiz Hoa ngữ?

Triệu Vy còn gì sau cú "gãy cánh" bí ẩn nhất lịch sử showbiz Hoa ngữ? Nữ nghệ sĩ Việt gây phẫn nộ khi lan truyền hình ảnh thi hài cố diễn viên Quý Bình

Nữ nghệ sĩ Việt gây phẫn nộ khi lan truyền hình ảnh thi hài cố diễn viên Quý Bình Nuôi đứa con bại não của cô gái quán bia suốt 25 năm, bà bán vé số đau đáu: "Phương ơi, con có còn sống không?"

Nuôi đứa con bại não của cô gái quán bia suốt 25 năm, bà bán vé số đau đáu: "Phương ơi, con có còn sống không?" Lê Phương đăng ảnh nắm chặt tay Quý Bình, nghẹn ngào nói 6 chữ vĩnh biệt cố nghệ sĩ

Lê Phương đăng ảnh nắm chặt tay Quý Bình, nghẹn ngào nói 6 chữ vĩnh biệt cố nghệ sĩ "Cháy" nhất cõi mạng: Tập thể nam giảng viên một trường ĐH mặc váy múa ba lê mừng 8/3, còn bonus cú ngã của Jennifer Lawrence

"Cháy" nhất cõi mạng: Tập thể nam giảng viên một trường ĐH mặc váy múa ba lê mừng 8/3, còn bonus cú ngã của Jennifer Lawrence "Vợ Quý Bình đẫm nước mắt, chỉ xuống đứa bé đứng dưới chân nói: Nè chị, con trai ảnh nè, ôm nó đi chị"

"Vợ Quý Bình đẫm nước mắt, chỉ xuống đứa bé đứng dưới chân nói: Nè chị, con trai ảnh nè, ôm nó đi chị" Lễ an táng diễn viên Quý Bình: Vợ tựa đầu ôm chặt di ảnh, Vân Trang và các nghệ sĩ bật khóc, nhiều người dân đội nắng tiễn đưa

Lễ an táng diễn viên Quý Bình: Vợ tựa đầu ôm chặt di ảnh, Vân Trang và các nghệ sĩ bật khóc, nhiều người dân đội nắng tiễn đưa Tang lễ diễn viên Quý Bình: Lặng lẽ không kèn trống, nghệ sĩ khóc nấc trước di ảnh

Tang lễ diễn viên Quý Bình: Lặng lẽ không kèn trống, nghệ sĩ khóc nấc trước di ảnh Nghệ sĩ Xuân Hinh nhắn 1 câu cho Sơn Tùng M-TP mà cả cõi mạng nổi bão!

Nghệ sĩ Xuân Hinh nhắn 1 câu cho Sơn Tùng M-TP mà cả cõi mạng nổi bão!