Tất tần tật về Nmap

Trong khi hiện nay có rất nhiều công cụ giám sát tiên tiến đóng vai trò là những trợ thủ đắc lực giúp đỡ các nhà quản trị mạng trong việc quét cổng và phát hiện các lỗ hổng mạng nhưng Nmap vẫn được coi là một công cụ chuẩn mực. Tại sao lại như vậy?

Các nhà quản trị mạng, quản lý công nghệ thông tin và chuyên gia bảo mật đã, đang, và sẽ phải đối mặt với một trận chiến không bao giờ kết thúc trên chiến trường mang tên an ninh mạng. Họ sẽ phải liên tục kiểm tra rà soát hệ thống mạng của của mình để tìm ra các tác nhân gây hại cũng như những lỗ hổng bảo mật ẩn chứa bên trong. Trong khi hiện nay có rất có không ít các tiện ích giám sát có sẵn hỗ trợ cho các chuyên gia trong việc việc lập bản đồ hệ thống mạng và kiểm soát bảo mật, Nmap là sự lựa chọn số một về tính linh hoạt và khả năng vận hành, và cũng chính những ưu điểm này đã làm cho nó trở thành một công cụ quét cổng và lỗ hổng bảo mật tiêu chuẩn được thừa nhận rộng rãi trên toàn thế giới.

Nmap là gì?

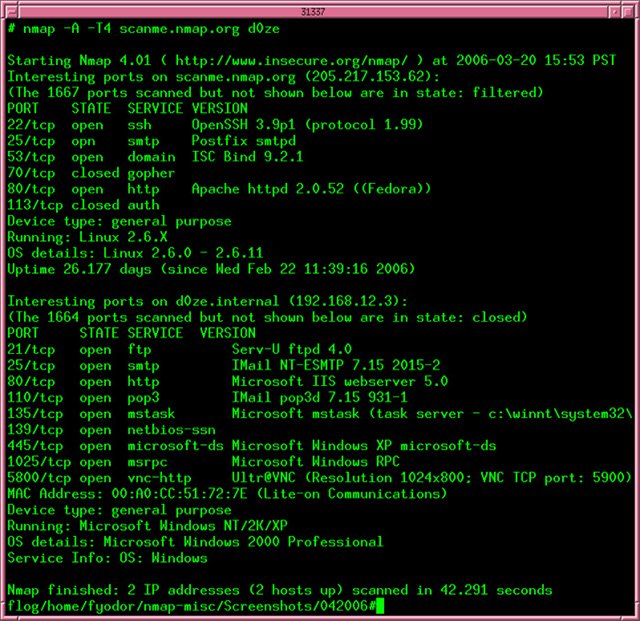

Nmap (tên đầy đủ Network Mapper) là một công cụ bảo mật được phát triển bởi Floydor Vaskovitch. Nmap có mã nguồn mở, miễn phí, dùng để quét quét cổng và lỗ hổng bảo mật. Các chuyên gia quản trị mạng sử dụng Nmap để xác định xem thiết bị nào đang chạy trên hệ thống của họ, cũng như tìm kiếm ra các máy chủ có sẵn và các dịch vụ mà các máy chủ này cung cấp, đồng thời dò tìm các cổng mở và phát hiện các nguy cơ về bảo mật.

Nmap có thể được sử dụng để giám sát các máy chủ đơn lẻ cũng như các cụm mạng lớn bao gồm hàng trăm nghìn thiết bị và nhiều mạng con hợp thành.

Mặc dù Nmap đã không ngừng được phát triển, cải tiến qua nhiều năm và cực kỳ linh hoạt, nhưng nền tảng của nó vẫn là một công cụ quét cổng, thu thập thông tin bằng cách gửi các gói dữ liệu thô đến các cổng hệ thống. Sau đó nó lắng nghe và phân tích các phản hồi và xác định xem các cổng đó được mở, đóng hoặc lọc theo một cách nào đó, ví dụ như tường lửa. Các thuật ngữ khác được sử dụng để chỉ hoạt động quét cổng (port scanning) bao gồm dò tìm cổng (discovery) hoặc liệt kê cổng (enumeration).

Nmap trong quét cổng

Các gói dữ liệu mà Nmap gửi đi sẽ trả về các địa chỉ IP và nhiều dữ liệu liên quan khác, cho phép bạn xác định các loại thuộc tính mạng, cung cấp cho bạn hồ sơ hoặc sơ đồ hệ thống mạng và cho phép bạn tạo một bảng liệt kê đánh giá về phần cứng và phần mềm trong hệ thống mạng đó.

Các giao thức mạng khác nhau sử dụng các loại cấu trúc gói khác nhau. Nmap sử dụng các giao thức tầng bao gồm TCP (giao thức điều khiển truyền), UDP (giao thức truy vấn người dùng), và SCTP (giao thức truyền dẫn điều khiển luồng), cũng như các giao thức hỗ trợ như ICMP (giao thức tin nhắn điều khiển Internet, được sử dụng để gửi thông báo lỗi).

Các giao thức khác nhau phục vụ cho các các mục đích và các cổng hệ thống khác nhau. Ví dụ, chi phí tài nguyên thấp của UDP rất phù hợp với hoạt động stream video trực tuyến theo thời gian thực, nơi bạn sẽ hy sinh một số gói dữ bị mất để đổi lấy tốc độ, trong khi đó, các video được stream không theo thời gian thực trên YouTube sẽ được lưu vào bộ đệm và sử dụng TCP chậm hơn, mặc dù giao thức này đáng tin cậy hơn.

Cùng với nhiều tính năng khác, chức năng quét cổng cơ bản và khả năng chụp gói (packet-capture – tính năng chặn gói dữ liệu đang truyền qua hoặc di chuyển qua một mạng máy tính cụ thể) của Nmap cũng liên tục được nâng nâng cấp, cải thiện.

Ông Gordon Lyon, tác giả của Nmap đã chia sẻ trong một phản hồi email cho các truy vấn về phần mềm rằng hiện nay công ty của ông đang tập trung vào việc nâng cấp trình điều khiển tính năng chụp gói Npcap và thư viện cho Windows. “Nó làm cho Nmap nhanh hơn và mạnh hơn trên Windows và hiện cũng đang được sử dụng bởi nhiều ứng dụng khác nữa. Chúng tôi đã tung ra tám bản phát hành của Npcap trong năm nay”, ông Gordon Lyon cho biết.

Nmap và con đường chạm tới những thành công

Video đang HOT

Nmap được viết trên nền tảng C và được giới thiệu lần đầu tiên cùng với mã nguồn, trong tạp chí Phrack vào tháng 9 năm 1997. Sau đó nó được mở rộng với C, Perl và Python. Tác giả Gordon Lyon đã sử dụng bút danh Fyodor Vaskovitch. Fyodor Vaskovitch cho biết sở dĩ ông lựa chọn bút danh này là do ông đã bị ấn tượng mạnh sau khi đọc những dòng ghi chú của Fyodor Dostoevsky từ Underground.

Trong suốt những năm qua kể từ khi ra mắt, Nmap đã được hưởng lợi từ sự đóng góp lớn của cộng đồng người hâm mộ và các nhà phát triển đang không ngừng tăng và giờ đây ứng dụng này sở hữu số lượt tải xuống lên tới hàng ngàn lần mỗi ngày. Cùng với sự ủng hộ từ giới công nghệ, Nmap cùng đã được đông đảo công chúng, những người không có nhiều chuyên môn về an ninh mạng biết đến thông qua những bộ phim điện ảnh. Trong những bộ phim này Nmap đã trở thành một công cụ đột phá cho các đạo diễn cùng với sự diễn xuất của các ngôi sao như Rihanna và Kate Mara. Nmap xuất hiện lần đầu trong bộ phim The Matrix Reloaded, trong đó nhân vật Trinity do Carrie-Anne Moss thủ vai đã cho thấy khả năng bẻ khóa bảo mật ấn tượng của cô bằng cách sử dụng phần mềm Nmap một cách chính xác.

Nmap chạy được trên những hệ điều hành nào?

Một trong những lý do dẫn đến sự phổ biến rộng rãi của Nmap là nó có thể được sử dụng được trên rất nhiều hệ điều hành khác nhau. Nó chạy được trên Windows và macOScũng như được hỗ trợ trên các bản phân phối của Linux bao gồm Red Hat, Mandrake, SUSE và Fedora. Nó cũng hoạt động tốt trên các hệ điều hành khác bao gồm BSD, Solaris, AIX và AmigaOS.

Cách sử dụng Nmap

Không khó để tìm thấy một loạt các tiện ích giám sát mạng miễn phí cũng như các công cụ quét lỗ hổng nguồn mở miễn phí có sẵn cho các nhà quản trị mạng và kiểm soát viên an ninh mang. Tuy nhiên, điều làm cho Nmap nổi bật như một công cụ công nghệ thông tin mà bất cứ các nhà quản lý mạng nào cũng cần phải biết tới chính là ở tính linh hoạt và sức mạnh của nó. Ngoài chức năng cơ bản của Nmap là quét cổng, nó cũng cung cấp cho người dùng một loạt các tính năng liên quan bao gồm:

Lập bản đồ mạng (Network mapping): Nmap có thể xác định các thiết bị đang hoạt động trên mạng (còn được gọi là phát hiện máy chủ), bao gồm máy chủ, bộ định tuyến và cách chúng được kết nối vật lý như thế nào. Phát hiện hệ điều hành(OS detection): Nmap có thể xác định được các hệ điều hành của các thiết bị đang chạy trên mạng (còn gọi là OS fingerprinting), đồng thời cung cấp thông tin về nhà cung cấp, hệ điều hành cơ sở, phiên bản phần mềm và thậm chí ước tính được cả thời gian hoạt động của thiết bị. Dò tìm dịch vụ (Service discovery): Nmap không chỉ có thể xác định được các máy chủ đang hoạt động trên mạng, mà còn xác định được chúng đang cung cấp loại hình dịch vụ nào. Có thể là các máy chủ mail, web hoặc name. Cũng như xác định được các ứng dụng và phiên bản cụ thể của những phần mềm liên quan mà chúng đang chạy. Kiểm tra bảo mật (Security auditing): Nmap có thể tìm ra phiên bản hệ điều hành và ứng dụng nào đang chạy trên các máy chủ mạng, từ đó cho phép các nhà quản trị mạng xác định những vị trí yếu điểm tướng ứng với các lỗ hổng cụ thể. Ví dụ, nếu quản trị viên mạng nhận được những cảnh báo về lỗ hổng trong từng phiên bản cụ thể của ứng dụng, anh ta có thể tiến hành quét mạng của mình để xác định xem phiên bản phần mềm đó có đang chạy trên mạng không và thực hiện các bước để vá hoặc cập nhật các máy chủ có liên quan. Ngoài ra, các tập lệnh cũng có thể tự động hóa các tác vụ như phát hiện các lỗ hổng cụ thể.

Các lệnh trong Nmap cho người mới bắt đầu

Một trong những cái hay khi dùng Nmap là những người mới sử dụng, có ít kiến thức về hệ thống hoặc mạng vẫn có thể bắt đầu với các lệnh đơn giản để tiến hành các quá trình quét cơ bản, trong khi các chuyên gia có thể tận dụng các lệnh phức tạp hơn để có những cái nhìn chi tiết hơn về toàn bộ hệ thống mạng.

Những gì bạn nhận được khi bạn sử dụng Nmap về cơ bản là danh sách các mục tiêu bạn đã quét, cùng với thông tin liên qua được liên kết với các mục tiêu đó. Thông tin bạn nhận được sẽ tùy thuộc vào cách thức bạn thực hiện quét. Nói cách khác, nó tùy thuộc vào các lệnh mà bạn đã sử dụng.

Quá trình quét không nhất thiết tạo ra nhiều lưu lượng truy cập mà tùy thuộc vào các lệnh được sử dụng. Việc quét tất cả các cổng trên tất cả các hệ thống sẽ không mang lại nhiều hiệu quả, chủ yếu vì chỉ có một phần nhỏ các cổng có sẵn sẽ được sử dụng cùng một lúc (một hệ thống có thể có 65.535 cổng TCP và 65.535 cổng UDP). Các tùy chọn khác nhau cho phép finetuning hoặc mở rộng quét. Ví dụ: trong việc xác định các phiên bản dịch vụ, các tùy chọn có sẵn bao gồm:

sV (cho phép phát hiện phiên bản) version-intensity (đặt cường độ quét)

Cường độ quét dao động từ 0 đến 9. Quét cường độ thấp hơn sẽ thăm dò các dịch vụ phổ biến, trong khi quét cường độ cao hơn có thể xác định được chính xác các dịch vụ được sử dụng ít hơn nhưng sẽ mất nhiều thời gian quét hơn.

Các lệnh khác nhau cũng có thể cho phép bạn chỉ định cổng hoặc mạng thành phần nào cần quét hoặc bỏ qua.

Nmap Scripting Engine (NSE)

Nmap Scripting Engine (NSE) bao gồm một công cụ lệnh được viết trên ngôn ngữ lập trình Lua để viết, lưu và chia sẻ các tập lệnh có nhiệm vụ tự động hóa các kiểu quét khác nhau. Mặc dù thường được sử dụng để kiểm tra các lỗ hổng nổi tiếng các cơ sở hạ tầng mạng, nhưng tất cả các nhiệm vụ đều có thể được tự động hóa.

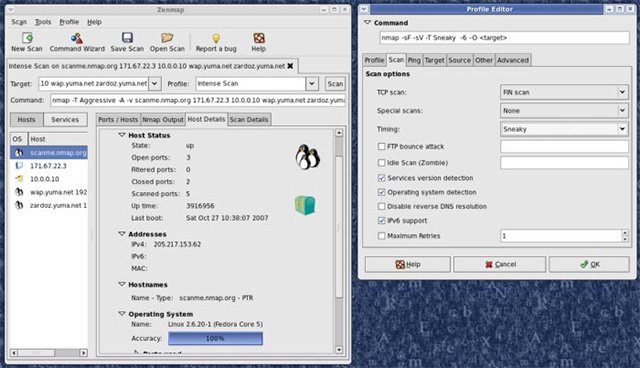

Zenmap – giao diện của Nmap

Zenmap là giao diện đồ họa của máy quét bảo mật Nmap. Giao diện này cung cấp cho người dùng hàng trăm tùy chọn khác nhau. Nó cho phép người dùng thực hiện những việc như lưu trữ thông tinh về các lượt quét và sau đó so sánh chúng, xem bản đồ cấu trúc liên kết mạng, xem hiển thị các cổng đang chạy trên máy chủ hoặc tất cả máy chủ trên mạng và lưu trữ quét trong cơ sở dữ liệu để phục vụ cho quá trình tìm kiếm sau này.

Có gì mới trong Nmap

Phiên bản Nmap 7.70, phát hành vào tháng 3 năm 2018, đã cung cấp 9 tập lệnh NSE mới và cung cấp hàng trăm mã hệ điều hành và dịch vụ mới cho hệ điều hành và ứng dụng phát hiện phiên bản ứng dụng, bao gồm mã hỗ trợ IPv6 và IPv4. Các cải tiến trong phiên bản 7.70 cũng giúp phát hiện phiên bản dịch vụ nhanh hơn và chính xác hơn. Do việc sử dụng Windows rộng rãi, việc đưa các cải tiến đối với thư viện chụp gói Npcap Windows cũng được đưa ra nhằm tăng cường hiệu suất và tính ổn định là những bước đi đặc biệt quan trọng từ nhà phát hành.

Bản phát hành tiếp theo của Nmap được dự kiến sẽ ra mắt vào cuối quý 3 hoặc đầu quý 4 năm nay, nhưng ông Lyon cũng lưu ý rằng giữa các bản phát hành, các tập lệnh và các giao thức mới đang được hãng trau chuốt và có sẵn để người dùng thử nghiệm.

“Việc chuyển đổi từ trình điều khiển Winpcap lỗi thời, sang hệ thống Npcap mới của chúng tôi thực sự là một bước tiến lớn chưa từng có cho người dùng Windows Nmap. Chúng tôi cũng sẽ tiếp tục mở rộng và cải thiện Nmap Scripting Engine. Bây giờ chúng tôi có 591 tập lệnh và 133 thư viện giao thức, các bạn có thể tìm thấy tại https://nmap.org/nsedoc/. Tôi cảm thấy dường như đứa con tinh thần của mình giờ đây đã thực sự đã khôn lớn trưởng thành. Quả thật vậy, Nmap sẽ bước sang tuổi 21 vào ngày 1 tháng 9 này!”, ông Lyon chia sẻ.

Nmap có đang được sử dụng cho các hành vi trái phép không?

Mặc dù tính năng quét cổng không phải là tính năng bất hợp pháp, ít nhất là theo luật liên bang của Hoa Kỳ, các tính năng của Nmap chắc chắn rất hữu ích đối với các tin tặc có mục đích xấu đang tìm kiếm những lỗ hổng bảo mật để khai thác. Một số ứng dụng nhất định của phần mềm, không được phép truy cập, nếu vẫn phớt lờ, có thể bạn sẽ bị sa thải hoặc gặp rắc rối về pháp lý, ngay cả khi bạn đang thực hiện quét các lỗ hổng không vì những mục đích xấu.

Trong khi một số bản quét Nmap khá nhẹ và không thể tắt cảnh báo, tốt nhất bạn nên tiến các bản quét được cho phép của mình với những cá nhân thích hợp trong tổ chức của bạn. Lưu ý rằng nhiều tùy chọn Nmap, chẳng hạn như OS fingerprinting, yêu cầu quyền truy cập vào các dữ liệu gốc. Do đó, khi nghi ngờ về tính hợp pháp của những những điều bạn muốn làm, đặc biệt là khi bạn làm việc một mình và không có đội ngũ pháp lý của tổ chức để tham khảo ý kiến, hãy nói chuyện với một luật sư có chuyên môn về gian lận và lạm dụng máy tính.

Tài nguyên Nmap

Nếu muốn tìm hiểu sâu hơn về Nmap, nguồn thông tin duy nhất và tốt nhất bạn nên tham khảo là Nmap.org. Trang web này được duy trì và quả lý bởi chính tác giả Fyodor Vaskovitch. Tài nguyên thiết yếu trên Nmap.org và các trang web khác bao gồm:

Tài liệu.Hướng dẫn tham khảo Nmap, mô tả chi tiết về Nmap và cách thức nó hoạt động.Hướng dẫn sử dụng Zenmap.Người dùng Nmap có thể tham gia vào danh sách gửi thư Nmap-hacker để theo dõi các bản cập nhật. Các nhà phát triển quan tâm đến việc thử nghiệm hoặc đóng góp mã cũng như các ý kiến đề xuất có thể đăng ký vào danh sách Nmap-dev.100 công cụ bảo mật mạng hàng đầu được bình chọn bởi người dùng Nmap.

Download Nmap ở đâu?

Để tải xuống Nmap, hãy truy cập vào nmap.org/download.html và làm theo hướng dẫn.

Theo quantrimang

WhatsApp cam kết ra công cụ chống lan truyền tin thất thiệt

Quan chức Ấn Độ cho biết dịch vụ nhắn tin WhatsApp của Facebook đã cam kết sẽ phát triển các công cụ chống lại các tin nhắn giả mạo, tin đồn thất thiệt.

Quan chức Ấn Độ cho biết dịch vụ nhắn tin WhatsApp của Facebook đã cam kết sẽ phát triển các công cụ chống lại các tin nhắn giả mạo, tin đồn thất thiệt vốn gây ra những vụ việc gây bất ổn xã hội ở đất nước đông dân thứ hai thế giới thời gian qua.

Giám đốc điều hành của WhatsApp, Chris Daniels đã đưa cam kết trên trong cuộc gặp với Bộ trưởng công nghệ thông tin của Ấn Độ ở New Delhi.

Bộ trưởng công nghệ thông tin Ấn Độ Ravi Shankar Prasad đã yêu cầu WhatsApp tìm ra cách để theo dõi nguồn gốc của các thông điệp "độc ác," giống như những thông điệp dẫn đến một loạt các vụ "đánh hội đồng" trên khắp nước này trong năm nay.

Ông Prasad cho biết thêm rằng hãng truyền thông xã hội khổng lồ Mỹ đã đồng ý bổ nhiệm một quan chức để giải quyết các vấn đề ở Ấn Độ.

Ấn Độ là thị trường lớn nhất của WhatsApp với hơn 200 triệu người dùng và là nơi mọi người chuyển tiếp tin nhắn, ảnh và video qua dịch vụ nhắn tin này nhiều hơn bất kỳ quốc gia nào khác.

Cũng có những lo ngại rằng những người ủng hộ các đảng phái chính trị có thể sử dụng các nền tảng truyền thông xã hội như WhatsApp để truyền bá thông điệp giả trong cuộc tổng tuyển cử của Ấn Độ vào năm 2019.

Vào tháng Bảy, WhatsApp cho biết tin nhắn chuyển tiếp sẽ được giới hạn trong năm cuộc trò chuyện tại một thời điểm, không phân biệt hội thoại cá nhân hoặc nhóm, đồng thời khẳng định sẽ loại bỏ các nút chuyển tiếp nhanh được đặt bên cạnh hộp tin nhắn.

Bộ trưởng Prasad cũng cho biết WhatsApp đang làm việc với các cơ quan thực thi pháp luật Án Độ để giải quyết vấn đề và đang lên kế hoạch cho một chiến dịch lớn để giáo dục người tiêu dùng về thông điệp giả mạo, tin đồn thất thiệt./.

Nguồn: VietnamPlus

Thanh niên 22 tuổi đã phát hiện ra 2 lỗi chip nghiêm trọng nhất trong lịch sử như thế nào?  Vào năm 2013, một thiếu niên tên là Jann Horn đã tham dự một buổi tiếp đón tại Berlin do Thủ tướng Angela Merkel tổ chức. Thanh niên này cùng với 64 người Đức trẻ tuổi khác đã có thành tích tốt trong cuộc thi do chính phủ tổ chức nhằm khuyến khích sinh viên theo đuổi nghiên cứu khoa học. Câu chuyện...

Vào năm 2013, một thiếu niên tên là Jann Horn đã tham dự một buổi tiếp đón tại Berlin do Thủ tướng Angela Merkel tổ chức. Thanh niên này cùng với 64 người Đức trẻ tuổi khác đã có thành tích tốt trong cuộc thi do chính phủ tổ chức nhằm khuyến khích sinh viên theo đuổi nghiên cứu khoa học. Câu chuyện...

Clip: Xe bán tải bị đâm nát trên đường tại Sơn La, bé gái trong xe không ngừng hoảng loạn kêu cứu "bố ơi"00:55

Clip: Xe bán tải bị đâm nát trên đường tại Sơn La, bé gái trong xe không ngừng hoảng loạn kêu cứu "bố ơi"00:55 B Ray muốn tìm "ghệ mới" nhưng không quên "bóc phốt" người yêu cũ: Nói nhiều, ghen tuông, bào tiền?03:46

B Ray muốn tìm "ghệ mới" nhưng không quên "bóc phốt" người yêu cũ: Nói nhiều, ghen tuông, bào tiền?03:46 Nam Thư bị chỉ trích vì mặc trang phục phản cảm, hớ hênh ngay trên thảm đỏ00:21

Nam Thư bị chỉ trích vì mặc trang phục phản cảm, hớ hênh ngay trên thảm đỏ00:21 Đòn giáng của ông Trump vào Ukraine trước ngưỡng cửa đàm phán với Nga09:07

Đòn giáng của ông Trump vào Ukraine trước ngưỡng cửa đàm phán với Nga09:07 HOT: Đạt G - Cindy Lư hóa cô dâu chú rể trên lễ đường, khóa môi ngọt ngào trước đông đảo khách mời01:26

HOT: Đạt G - Cindy Lư hóa cô dâu chú rể trên lễ đường, khóa môi ngọt ngào trước đông đảo khách mời01:26 Chưa bao giờ Trường Giang lại như thế này01:23

Chưa bao giờ Trường Giang lại như thế này01:23 Thách thức nhà vô địch thế giới, võ sĩ Trung Quốc bị đánh sưng mặt02:18

Thách thức nhà vô địch thế giới, võ sĩ Trung Quốc bị đánh sưng mặt02:18 Sau vụ ồn ào Maybach, Lọ Lem flex luôn 16 tuổi kiếm hơn 1 tỷ, tự trả toàn bộ học phí ĐH RMIT02:06

Sau vụ ồn ào Maybach, Lọ Lem flex luôn 16 tuổi kiếm hơn 1 tỷ, tự trả toàn bộ học phí ĐH RMIT02:06 Không thời gian - Tập 46: Hiểu lầm giữa Hồi và Cường được gỡ bỏ03:08

Không thời gian - Tập 46: Hiểu lầm giữa Hồi và Cường được gỡ bỏ03:08 Ngoại hình gây sốc của G-Dragon00:19

Ngoại hình gây sốc của G-Dragon00:19 Thêm tranh cãi outfit cũng không cứu nổi MV mới nhất của Lisa04:05

Thêm tranh cãi outfit cũng không cứu nổi MV mới nhất của Lisa04:05Tin đang nóng

Tin mới nhất

Nâng cao và biến đổi hình ảnh của bạn bằng trình chỉnh sửa video trực tuyến CapCut

Cách đăng Facebook để có nhiều lượt thích và chia sẻ

Thêm nhiều bang của Mỹ cấm TikTok

Microsoft cấm khai thác tiền điện tử trên các dịch vụ đám mây để bảo vệ khách hàng

Facebook trấn áp hàng loạt công ty phần mềm gián điệp

Meta đối mặt cáo buộc vi phạm các quy tắc chống độc quyền với mức phạt 11,8 tỷ đô

Không cần thăm dò, Musk nên sớm từ chức CEO Twitter

Đại lý Việt nhập iPhone 14 kiểu 'bia kèm lạc'

Khai trương hệ thống vé điện tử và dịch vụ trải nghiệm thực tế ảo XR tại Quần thể Di tích Cố đô Huế

'Dở khóc dở cười' với tính năng trợ giúp người bị tai nạn ôtô của Apple

Xiaomi sa thải hàng nghìn nhân sự

Apple sẽ bắt đầu sản xuất MacBook tại Việt Nam vào giữa năm 2023

Có thể bạn quan tâm

Quách Phú Thành rời quê vợ trong đêm vì bị khán giả vây kín

Sao châu á

22:16:12 22/02/2025

Hamas thả thêm 5 con tin tại Gaza

Thế giới

22:14:27 22/02/2025

Trang Nhung tuổi 39: Mang thai lần 3, chồng đạo diễn chăm lo từng chút

Sao việt

22:12:15 22/02/2025

Kim Kardashian hậu ly hôn Kanye West: Là tỷ phú USD, ngày càng quyến rũ

Sao âu mỹ

22:05:38 22/02/2025

Lý do tiền vệ kỳ cựu Kevin De Bruyne chia tay Man City

Sao thể thao

22:04:18 22/02/2025

Đã xuất hiện những mặt trái: fan sờ soạng, bám đuôi và có hành vi đầu độc nghệ sĩ - Giới hạn nào cho "văn hoá thần tượng quốc nội"?

Nhạc việt

21:43:25 22/02/2025

Tình thế nguy hiểm của nhóm nữ không có "lỗ hổng visual"

Nhạc quốc tế

21:40:16 22/02/2025

"Thần đồng" học xong chương trình tiểu học trong 1,5 ngày, 10 tuổi thi đỗ ĐH nhưng nhanh chóng lâm vào bi kịch: Chuyện gì đã xảy ra?

Netizen

21:01:39 22/02/2025

Chó dại thả rông chạy vào chợ cắn 3 người ở Bình Thuận

Sức khỏe

20:06:11 22/02/2025

Kinh hoàng clip nữ diễn viên bị xe đụng, hoảng loạn nhưng phản ứng của ekip mới gây phẫn nộ

Hậu trường phim

19:49:08 22/02/2025

AAG gặp sự cố lần thứ tư trong năm nay, Internet Việt Nam đi quốc tế lại bị ảnh hưởng

AAG gặp sự cố lần thứ tư trong năm nay, Internet Việt Nam đi quốc tế lại bị ảnh hưởng Cách đăng ký bản quyền video trên YouTube

Cách đăng ký bản quyền video trên YouTube

Intel phát hiện lỗ hỏng bảo mật nghiêm trọng có tên "Foreshadow" trong chip mới

Intel phát hiện lỗ hỏng bảo mật nghiêm trọng có tên "Foreshadow" trong chip mới 1.400 nhân viên Google ký tên vào lá thư phản đối kiểm duyệt công cụ tìm kiếm tại Trung Quốc

1.400 nhân viên Google ký tên vào lá thư phản đối kiểm duyệt công cụ tìm kiếm tại Trung Quốc Xác định kẻ sát hại 2 mẹ con tại nhà riêng ở Bình Dương

Xác định kẻ sát hại 2 mẹ con tại nhà riêng ở Bình Dương Nghi vấn hai mẹ con bị sát hại ở Bình Dương

Nghi vấn hai mẹ con bị sát hại ở Bình Dương Sau 8 năm ly hôn Gia Bảo, Thanh Hiền hạnh phúc bên người mới điển trai, là nhân viên văn phòng

Sau 8 năm ly hôn Gia Bảo, Thanh Hiền hạnh phúc bên người mới điển trai, là nhân viên văn phòng Nam thần "ma ca rồng" của showbiz bất ngờ thông báo hủy cưới, chia tay bạn gái diễn viên kém 19 tuổi

Nam thần "ma ca rồng" của showbiz bất ngờ thông báo hủy cưới, chia tay bạn gái diễn viên kém 19 tuổi Lại thêm drama: Xuất hiện 1 nhân vật đặc biệt vội bay từ Hàn Quốc đến "cứu" chồng Từ Hy Viên

Lại thêm drama: Xuất hiện 1 nhân vật đặc biệt vội bay từ Hàn Quốc đến "cứu" chồng Từ Hy Viên Bức ảnh trích xuất camera khiến bà mẹ bị cư dân mạng chỉ trích dữ dội: Cô ăn mặc đẹp nhưng hành động lại quá xấu xí!

Bức ảnh trích xuất camera khiến bà mẹ bị cư dân mạng chỉ trích dữ dội: Cô ăn mặc đẹp nhưng hành động lại quá xấu xí! Thảm cảnh của ác nữ đẹp nhất màn ảnh: Nghèo túng đến nỗi phải nhặt đồ ăn thừa, nhan sắc tụt dốc thê thảm không nhận ra

Thảm cảnh của ác nữ đẹp nhất màn ảnh: Nghèo túng đến nỗi phải nhặt đồ ăn thừa, nhan sắc tụt dốc thê thảm không nhận ra 'Diễn viên Đình Thế mất ở tuổi 22 mà không kịp nói lời trăng trối'

'Diễn viên Đình Thế mất ở tuổi 22 mà không kịp nói lời trăng trối' Vụ thi thể không nguyên vẹn: Lời khai rợn người của gã chồng giết vợ

Vụ thi thể không nguyên vẹn: Lời khai rợn người của gã chồng giết vợ Chấn động tin em rể đại gia lợi dụng cái chết Từ Hy Viên công khai có con riêng, danh tính "tiểu tam" lộ diện

Chấn động tin em rể đại gia lợi dụng cái chết Từ Hy Viên công khai có con riêng, danh tính "tiểu tam" lộ diện Nhân chứng kể lại giây phút kinh hoàng vụ tai nạn 6 người chết ở Sơn La

Nhân chứng kể lại giây phút kinh hoàng vụ tai nạn 6 người chết ở Sơn La Chở thi thể nữ sinh bị tai nạn tử vong về nhà, xe cấp cứu gặp nạn

Chở thi thể nữ sinh bị tai nạn tử vong về nhà, xe cấp cứu gặp nạn Hoa hậu Việt Nam nghi sắp làm phu nhân hào môn lộ hint rời Sen Vàng?

Hoa hậu Việt Nam nghi sắp làm phu nhân hào môn lộ hint rời Sen Vàng? Một phụ nữ bị bố của người tình thuê côn đồ tạt axit, đánh gãy chân

Một phụ nữ bị bố của người tình thuê côn đồ tạt axit, đánh gãy chân Giết vợ rồi phân xác làm 3 phần phi tang xuống biển

Giết vợ rồi phân xác làm 3 phần phi tang xuống biển HÓNG: Gil Lê hủy theo dõi Xoài Non?

HÓNG: Gil Lê hủy theo dõi Xoài Non?