Smartphone tắt nguồn vẫn bị NSA “nghe lén”

Ngay cả khi đã ở trong trạng thái tắt nguồn, điện thoại của bạn vẫn có nguy cơ bị NSA lợi dụng do thám. Họ đã làm điều đó như thế nào?

Đây là điều đã được cựu nhân viên tình báo CIA “người thổi còi” Edward Snowden hé lộ trong cuộc phỏng vấn gần đây với kênh truyền hình NBC (Mỹ).

Theo đó, Cơ quan an ninh quốc gia Mỹ có thể khiến chủ nhân của một chiếc điện thoại tưởng rằng nó đã hoàn toàn “chết lịm” bằng động tác tắt nguồn, với màn hình đen kịt theo sau tiếng rung quen thuộc, trong khi trên thực tế, microphone và máy ảnh của thiết bị vẫn… hoạt động bình thường.

Vậy làm thế nào NSA tiếp cận được với thiết bị của bạn? Trang CNN trích dẫn phần giải thích của một số cựu nhân viên CIA, SEAL hải quân và tư vấn viên mảng mặt trận điện tử của quân đội Mỹ như sau:

Đầu tiên, các nhân viên tình báo sẽ dựng những cột thu phát sóng di động của riêng họ gần vị trí chiếc điện thoại của đối tượng cần theo dõi. Khi đó, thiết bị sẽ tự động kết nối với những cột thu phát sóng “giả mạo” này. Tiếp đến, các nhân viên tình báo sẽ gửi tín hiệu đến ăngten của thiết bị, hay còn gọi là chip dải tần cơ sở (baseband chip), để “ra lệnh” cho chiếc điện thoại thực hiện hành vi… “giả chết”, tức là vẫn hoạt động sau khi đã được chủ nhân trực tiếp tắt nguồn.

Video đang HOT

Từ đây, các nhân viên tình báo có thể sử dụng chiếc điện thoại của nạn nhân như một máy ghi âm từ xa, hay chỉ đơn giản là gửi tín hiệu “ping” để tiết lộ tọa độ vị trí của đối tượng… tất cả trong khi thiết bị được cho là đã tắt nguồn.

John Pirc, chuyên viên nghiên cứu tội phạm điện tử tại CIA, cho hay thủ thuật này (cùng với nhiều biện pháp khác như đặt “bọ” nghe lén) cho phép người Mỹ chiếm quyền kiểm soát điện thoại của những đối tượng khủng bố.

Vậy làm cách nào để một người có thể nhận biết chiếc điện thoại của mình có an toàn hay không? “Cách duy nhất để biết là sờ xem điện thoại của bạn có ấm sau khi đã tắt nguồn hay không. Nếu có, điều này đồng nghĩa với chip dải tần cơ sở trong máy đang hoạt động”.

Biện pháp phòng ngừa

Chế độ hồi phục (Recovery Mode). Sau khi tắt nguồn, hãy chỉnh điện thoại của bạn sang chế độ Device Firmware Upgrade (DFU), hay còn gọi là “chế độ hồi phục”. Đây là chế độ giúp “qua mặt” hệ điều hành của thiết bị. Ở chế độ này, điện thoại sẽ không thể thu hay nhận sóng.

Tùy theo từng hãng sản xuất mà mỗi điện thoại sẽ có cách truy cập chế độ hồi phục khác nhau. Với người dùng iPhone thì mọi thứ tương đối đơn giản: ấn và giữ nút nguồn và nút Home ít nhất 10 giây rồi nhả nút nguồn ra, một màn hình iTunes sẽ hiện lên là xong.

Đối với hệ điều hành Android, người dùng cần liên hệ với nhà sản xuất thiết bị để biết cách truy cập chế độ Recovery Mode cho thiết bị của mình. Theo trang công nghệ Littlegreenrobot, cách phổ biến đối với hầu hết điện thoại Android là nhấn giữ nút âm lượng giảm (volume down) hoặc âm lượng tăng (volume up) đồng thời bật máy, tuy nhiên cách này không áp dụng cho mọi đối tượng thiết bị.

Tạo một áo giáp vật lý. Hãy sử dụng một vỏ bọc chặn sóng điện thoại chuyên dụng của những công ty như Off Pocket hay HideCell.

Một chiếc vỏ bọc chuyên dùng để chặn sóng – Ảnh: Internet

Tháo pin. Một giải pháp logic: không có nguồn năng lượng, điện thoại của bạn không thể hoạt động. Tuy nhiên, bạn không thể làm điều này với nhiều model smartphone như iPhone, HTC One hay Nokia Lumia… do thiết kế pin không thể tháo rời ở những sản phẩm này.

Cuối cùng, như lời trấn an của Mike Janke – CEO Công ty Silent Circle kiêm cựu lính đặc nhiệm SEAL, hầu hết chúng ta không cần quan tâm đến “mối đe dọa” mang tên NSA, vì cơ quan này chỉ áp dụng những biện pháp do thám gắt gao với những đối tượng khủng bố và nguy hiểm đặc biệt, không phải thường dân.

Theo Tuổi trẻ

Tình báo Mỹ hack WiFi ở khoảng cách gần 13 km

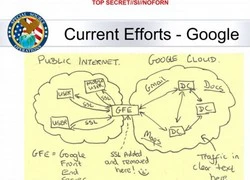

Cục An ninh Quốc gia Mỹ (NSA) có thể dùng một thiết bị chạy Linux có tên Nightstand để hack vào mạng WiFi của mục tiêu ở khoảng cách gần 13 km, nhằm cài đặt phần mềm nghe lén vào máy tính.

Chúng ta chưa hết ngạc nhiên với thông tin NSA có thể cài đặt các phần mềm và phần cứng nghe lén vào thiết bị công nghệ ngay cả khi chúng chưa được bán ra; thì mới đây, thêm một báo cáo nữa cho thấy sự đáng sợ của công nghệ nghe lén của cơ quan này.

Theo các tài liệu về NSA mà chuyên gia bảo mật Jacob Appelbaum công bố tại Hội nghị Chaos Communications Congress, Cục An ninh Quốc gia Mỹ có thể dùng một thiết bị chạy Linux có tên Nightstand để hack vào mạng WiFi của mục tiêu nhằm cài đặt phần mềm nghe lén vào máy tính. Nightstand có thể khai thác được lỗ hổng trên Windows ở khoảng cách 8 dặm, tương đương gần 13 km. Appelbaum thậm chí còn dự đoán rằng NSA có thể dùng tới cả máy bay không người lái, tuy nhiên nhiều khả năng cơ quan này thường sử dụng những chiếc xe tải và đỗ nó ở vị trí mà Nightstand có thể hoạt động để thực hiện việc nghe lén.

Chuyên gia bảo mật này cho biết các vụ hack bằng phương thức trên diễn ra từ 2007, và ông tin rằng các kĩ thuật này hiện vẫn đang được sử dụng. Thậm chí ở thời điểm hiện tại, NSA còn cải tiến nên các công cụ nghe lén tiên tiến hơn Nightstand trước đây.

Đáp lại báo cáo này, các công ty Cisco, công ty chuyên sản xuất thiết bị định tuyến, cho biết họ đang tiến hành điều tra các thông tin về việc NSA hack vào mạng WiFi của Appelbaum. Còn Der Spiegel, tờ tạp chí mà Appelbaum chính là tác giả của bài viết tố cáo NSA cài đặt phần mềm và phần cứng nghe lén ở trên, cũng xuất bản thêm các thông tin về các kỹ thuật mà NSA dùng để theo dõi từ điện thoại, laptop...của mục tiêu. Một tấm Infographic cũng được tạp chí này công bố để giúp chúng ta hình dung hơn cách thức hoạt động của Nightstand cũng như các công cụ nghe lén mà cơ quan này sử dụng.

Theo VNE

Tiết lộ những bức thư "thân thiết" của Google và NSA  Nếu Google "không hỗ trợ chương trình do thám của Cơ quan an ninh quốc gia (NSA)" thì tại sao người đứng đầu của cả hai bên lại liên tục gửi mail cho nhau trong suốt những năm 2011 và 2012? Đó là câu hỏi được đặt ra sau khi hàng loạt những bức thư điện tử trao đổi qua lại giữa giám...

Nếu Google "không hỗ trợ chương trình do thám của Cơ quan an ninh quốc gia (NSA)" thì tại sao người đứng đầu của cả hai bên lại liên tục gửi mail cho nhau trong suốt những năm 2011 và 2012? Đó là câu hỏi được đặt ra sau khi hàng loạt những bức thư điện tử trao đổi qua lại giữa giám...

Độc lạ 'vua hài' Xuân Hinh rap, Hòa Minzy 'gây bão' triệu view04:19

Độc lạ 'vua hài' Xuân Hinh rap, Hòa Minzy 'gây bão' triệu view04:19 Vụ ngoại tình hot nhất MXH hôm nay: Bỏ 400 triệu đồng giúp chồng làm ăn, vợ mở camera phát hiện sự thật đau lòng00:57

Vụ ngoại tình hot nhất MXH hôm nay: Bỏ 400 triệu đồng giúp chồng làm ăn, vợ mở camera phát hiện sự thật đau lòng00:57 Toàn cảnh vụ fan 'Anh trai say hi' mắng nghệ sĩ tới tấp ở rạp chiếu phim02:46

Toàn cảnh vụ fan 'Anh trai say hi' mắng nghệ sĩ tới tấp ở rạp chiếu phim02:46 Nam Em khiến khán giả tức giận00:20

Nam Em khiến khán giả tức giận00:20 Người đàn ông không rời mắt khỏi Mỹ Tâm01:04

Người đàn ông không rời mắt khỏi Mỹ Tâm01:04 Về Ninh Thuận gặp ông bà ngoại bé Bắp giữa ồn ào 16,7 tỷ đồng từ thiện: "Con tôi nhỡ miệng, mong cô chú tha thứ cho nó"04:58

Về Ninh Thuận gặp ông bà ngoại bé Bắp giữa ồn ào 16,7 tỷ đồng từ thiện: "Con tôi nhỡ miệng, mong cô chú tha thứ cho nó"04:58Tin đang nóng

Tin mới nhất

Nâng cao và biến đổi hình ảnh của bạn bằng trình chỉnh sửa video trực tuyến CapCut

Cách đăng Facebook để có nhiều lượt thích và chia sẻ

Thêm nhiều bang của Mỹ cấm TikTok

Microsoft cấm khai thác tiền điện tử trên các dịch vụ đám mây để bảo vệ khách hàng

Facebook trấn áp hàng loạt công ty phần mềm gián điệp

Meta đối mặt cáo buộc vi phạm các quy tắc chống độc quyền với mức phạt 11,8 tỷ đô

Không cần thăm dò, Musk nên sớm từ chức CEO Twitter

Đại lý Việt nhập iPhone 14 kiểu 'bia kèm lạc'

Khai trương hệ thống vé điện tử và dịch vụ trải nghiệm thực tế ảo XR tại Quần thể Di tích Cố đô Huế

'Dở khóc dở cười' với tính năng trợ giúp người bị tai nạn ôtô của Apple

Xiaomi sa thải hàng nghìn nhân sự

Apple sẽ bắt đầu sản xuất MacBook tại Việt Nam vào giữa năm 2023

Có thể bạn quan tâm

Bị mẹ chồng chèn ép, con dâu cắt khoản chu cấp 10 triệu mỗi tháng rồi hối hận khi thấy mâm cơm bà đang ăn

Góc tâm tình

05:09:34 05/03/2025

Bác sĩ báo tin vui cho Xuân Son

Sao thể thao

00:52:45 05/03/2025

Những câu thoại đầy ý nghĩa trong bộ phim 'Nhà gia tiên'

Phim việt

23:37:10 04/03/2025

Phim Hoa ngữ bị chê nhiều nhất hiện tại: Nam chính xấu đến mức "góc nào cũng chết", nữ chính đẹp quá cũng là cái tội

Phim châu á

23:30:59 04/03/2025

Nữ thần Hoa ngữ đang viral toàn cõi mạng: Diện váy của NTK Việt, nhan sắc đẹp điêu đứng

Hậu trường phim

23:16:12 04/03/2025

Câu trả lời của Trương Mỹ Nhân trước nghi vấn rạn nứt với Phí Ngọc Hưng

Sao việt

23:10:00 04/03/2025

Sự thật về việc Lisa (BLACKPINK) "đi cửa sau" tại Oscar 2025

Sao châu á

23:07:43 04/03/2025

Hội thi độc lạ bậc nhất Bắc Ninh: Gà đứng trên mâm, xôi trắng tinh không vết nứt

Lạ vui

23:06:02 04/03/2025

Loạt cảnh nóng trần trụi của bộ phim đại thắng Oscar 2025 gây sốt

Phim âu mỹ

22:57:03 04/03/2025

Cận cảnh tô phở gà 200.000 đồng đắt bậc nhất Hà Nội, ăn một bát có bằng "chén" cả con như lời đồn?

Netizen

22:55:17 04/03/2025

Bên trong trung tâm phòng chống tội phạm mạng của Microsoft

Bên trong trung tâm phòng chống tội phạm mạng của Microsoft 5 vụ lùm xùm về tên gọi sản phẩm Apple từng gặp phải

5 vụ lùm xùm về tên gọi sản phẩm Apple từng gặp phải

Google từng quan hệ thân thiết với NSA

Google từng quan hệ thân thiết với NSA Nhà Trắng cho phép NSA khai thác lỗ hổng bảo mật Internet để thu thập tình báo

Nhà Trắng cho phép NSA khai thác lỗ hổng bảo mật Internet để thu thập tình báo NSA đã khai thác lỗ hổng gây "sốt" thế giới từ nhiều năm trước?

NSA đã khai thác lỗ hổng gây "sốt" thế giới từ nhiều năm trước? Dịch vụ quảng cáo của Google đang tiếp tay cho NSA nghe lén

Dịch vụ quảng cáo của Google đang tiếp tay cho NSA nghe lén NSA ráo riết theo dõi Huawei

NSA ráo riết theo dõi Huawei Facebook bị nghi phát tán mã độc

Facebook bị nghi phát tán mã độc Nữ người mẫu vừa bị bắt giữ vì phạm tội ma túy bắt đầu mất kiểm soát trong tù

Nữ người mẫu vừa bị bắt giữ vì phạm tội ma túy bắt đầu mất kiểm soát trong tù Lý giải "Bắc Bling" gây sốt toàn cầu: Khi ca sĩ là sứ giả du lịch

Lý giải "Bắc Bling" gây sốt toàn cầu: Khi ca sĩ là sứ giả du lịch Chuyện gì đang xảy ra với Quán quân hot nhất Gương Mặt Thân Quen?

Chuyện gì đang xảy ra với Quán quân hot nhất Gương Mặt Thân Quen? Đạo diễn nói về chi tiết tranh luận của nghệ sĩ Xuân Hinh trong 'Bắc Bling'

Đạo diễn nói về chi tiết tranh luận của nghệ sĩ Xuân Hinh trong 'Bắc Bling' Mẹ vợ đến nhà chơi, chồng tôi đã bưng ra đĩa rau luộc và đĩa cá, mẹ tôi vừa ngửi qua thì nổi giận đùng đùng

Mẹ vợ đến nhà chơi, chồng tôi đã bưng ra đĩa rau luộc và đĩa cá, mẹ tôi vừa ngửi qua thì nổi giận đùng đùng Bí ẩn về mối quan hệ của Từ Hy Viên và mẹ chồng Hàn Quốc đã được giải đáp

Bí ẩn về mối quan hệ của Từ Hy Viên và mẹ chồng Hàn Quốc đã được giải đáp Hòa Minzy cảnh báo gấp

Hòa Minzy cảnh báo gấp Jo In Sung và "Á hậu bị Samsung ruồng bỏ" cạch mặt vì bức ảnh liên quan tới Song Joong Ki - Lee Min Ho

Jo In Sung và "Á hậu bị Samsung ruồng bỏ" cạch mặt vì bức ảnh liên quan tới Song Joong Ki - Lee Min Ho

Thái độ Xuân Hinh dành cho Hòa Minzy

Thái độ Xuân Hinh dành cho Hòa Minzy Cuộc hôn nhân ngắn nhất showbiz: Sao nữ bị chồng đánh sảy thai rồi vứt trên đường, ly dị sau 12 ngày cưới

Cuộc hôn nhân ngắn nhất showbiz: Sao nữ bị chồng đánh sảy thai rồi vứt trên đường, ly dị sau 12 ngày cưới

Thấy có nhiều chim lợn, trường mua vàng mã, mời thầy về cúng!

Thấy có nhiều chim lợn, trường mua vàng mã, mời thầy về cúng! Cục trưởng Xuân Bắc nói gì về Hòa Minzy mà gây bão mạng?

Cục trưởng Xuân Bắc nói gì về Hòa Minzy mà gây bão mạng? Chiến sĩ cảnh sát cơ động bị đâm tử vong: Hiền, siêng năng, giỏi tiếng Anh

Chiến sĩ cảnh sát cơ động bị đâm tử vong: Hiền, siêng năng, giỏi tiếng Anh Không chỉ riêng Văn Toàn, Hoà Minzy còn vay tiền Đoàn Văn Hậu, thân cỡ nào mà mượn tiền tỷ ngon ơ?

Không chỉ riêng Văn Toàn, Hoà Minzy còn vay tiền Đoàn Văn Hậu, thân cỡ nào mà mượn tiền tỷ ngon ơ? Bố mẹ vợ Quang Hải mang đặc sản thiết đãi thông gia, một mình Chu Thanh Huyền ngồi đất ăn món bình dân gây sốt

Bố mẹ vợ Quang Hải mang đặc sản thiết đãi thông gia, một mình Chu Thanh Huyền ngồi đất ăn món bình dân gây sốt