Phát hiện smartphone Android giá rẻ chứa mã độc đánh cắp tiền

Những chiếc smartphone này có chứa mã độc Triada và xHelper, chúng sẽ lặng lẽ tải xuống các ứng dụng và đăng ký các dịch vụ trả phí mà người dùng không hề hay biết.

BuzzFeed News dẫn nguồn tin từ hãng bảo mật Secure-D mới đây cho biết, một số mẫu điện thoại Android giá rẻ hiện đang được bán ở nhiều thị trường trên thế giới có chứa mã độc nhằm mục đích đánh cắp tiền của người dùng.

Một số mẫu điện thoại Android giá rẻ của Tecno có chứa mã độc nhằm mục đích đánh cắp tiền của người dùng.

Cụ thể, những chiếc smartphone này có chứa mã độc Triada và xHelper, chúng sẽ lặng lẽ tải xuống các ứng dụng và đăng ký các dịch vụ trả phí. Điều này khiến người dùng sẽ bị mất tiền và dữ liệu dù không thực hiện bất cứ thao tác nào.

Nhà phân tích Nathan Collier đến từ hãng bảo mật Malwarebytes cho biết, Triada và xHelper là 2 mã độc đặc biệt nguy hiểm vì mức độ ‘ranh mãnh’. Ngay cả khi phát hiện, người dùng cũng không thể xóa chúng khỏi điện thoại ngay cả khi đặt lại cài đặt gốc.

Hai lại mã độc nguy hiểm này đã được cài cắm trên Tecno W2, một dòng smartphone Android giá rẻ đang được bán chủ yếu ở các nước Châu Phi như Ai Cập, Ghana, Nam Phi. Bên cạnh đó, thiết bị cũng được bán ở cả Indonesia và Myanmar.

Những chiếc smartphone này có chứa mã độc Triada và xHelper, chúng sẽ lặng lẽ tải xuống các ứng dụng và đăng ký các dịch vụ trả phí mà người dùng không hề hay biết.

Video đang HOT

Theo Mxolosi – một người đàn ông 41 tuổi đang thất nghiệp ở Johannesburg, Nam Phi – chia sẻ với BuzzFeed News, anh đã bị thu hút bởi vẻ ngoài và loạt tính năng của Tecno W2.

Và điều khiến anh xuống tiền mua chiếc điện thoại này là nó có giá chỉ khoảng 30 USD, rẻ hơn đáng kể so với những chiếc smartphone từ Samsung, Nokia, Huawei hay những thương hiệu hàng đầu khác tại Châu Phi.

“Nó rất hấp dẫn và lôi cuốn ánh nhìn của bạn. Thành thật mà nói, tôi là một fan hâm mộ của Samsung nhưng khi nhìn thấy nó, tôi đã nói rằng ‘Hãy cho tôi xem thử chiếc điện thoại mới này’, Mxolosi, người yêu cầu được dấu họ của mình để đảm bảo an toàn cá nhân, chia sẻ với BuzzFeed News.

Tecno W2 thuộc sở hữu của Transsion, công ty Trung Quốc đang bán ra các dòng điện thoại với tên gọi Tecno cùng những mẫu điện thoại thông minh giá rẻ khác.

Kể từ khi phát hành mẫu điện thoại thông minh đầu tiên vào năm 2014, thương hiệu mới nổi này đã phát triển thần tốc và trở thành nhà bán lẻ thiết bị cầm tay hàng đầu châu Phi, đánh bật các thương hiệu lâu năm như Samsung và Nokia.

Quay trở lại với Mxolosi, sau khi mua được chiếc điện thoại yêu thích với mức giá phải chăng, người đàn ông 41 tuổi này đã phải nếm trải những điều không mong muốn.

Mxolosi cho biết, quảng cáo đã liên tục xuất hiện, thậm chí làm gián đoạn cuộc gọi của ông. Điều đáng nói, một ngày sau khi thức dậy, Mxolosi đã phát hiện cước trả trước điện thoại của mình đã bị trừ sạch, thay vào đó là loạt tin nhắn với nội dung trả phí cho các ứng dụng mà Mxolosi chưa bao giờ đăng ký.

Công ty mẹ của thương hiệu Tecno tại Trung Quốc cho biết, mã độc có thể đã bị cài vào máy thông qua một nhà cung cấp ít tên tuổi trong chuỗi cung ứng.

Về phía Transsion, công ty mẹ của thương hiệu Tecno tại Trung Quốc cho biết, mã độc có thể đã bị cài vào máy thông qua một nhà cung cấp ít tên tuổi trong chuỗi cung ứng.

Transsion cho biết đã cung cấp các bản vá lỗi cho Triada (vào tháng 3/2018) và xHelper (vào cuối năm 2019). Tuy nhiên vấn đề dường như vẫn chưa được giải quyết.

Secure-D, công ty bảo mật đang sở hữu hệ thống mà các nhà cung cấp dịch vụ di động sử dụng để bảo vệ mạng lưới và khách hàng của họ trước các giao dịch gian lận, cho biết đã chặn đứng 844.000 giao dịch được kết nối với phần mềm độc hại được cài đặt sẵn trên điện thoại Transsion từ tháng 3 đến tháng 12 năm 2019.

Trước đó, Secure-D đã phát hiện phần mềm độc hại được cài đặt sẵn trên điện thoại Alcatel do TCL Communication, một thương hiệu điện thoại của Trung Quốc, sản xuất tại Brazil, Malaysia và Nigeria.

Cảnh báo mã độc Android đánh cắp mật khẩu ngân hàng, thông tin nhạy cảm

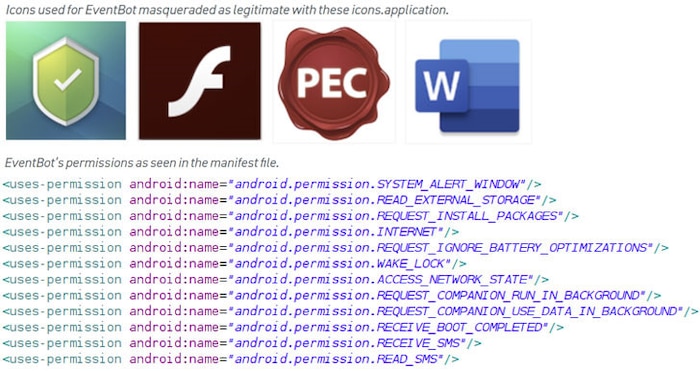

Bằng cách nguỵ trang dưới các ứng dụng giả dạng Adobe Flash, Microsoft Word,... mã độc EventBot có thể đánh cắp mật khẩu ngân hàng và thông tin nhạy cảm của người dùng Android.

Mới đây, công ty bảo mật Cybereason đã phát hiện ra loại malware nguy hiểm trên nền tảng Android có tên là EventBot. Mã độc này có khả năng nhắm tới 200 ứng dụng tài chính khác nhau gồm các phần mềm ngân hàng, dịch vụ chuyển tiền, ví điện tử được mã hóa như Paypal Business, Revolut, Barclays, CapitalOne, HSBC, Santander, TransferWise,... và Coinbase.

Mã độc EventBot ngụy trang dưới danh nghĩa các phần mềm nổi tiếng như Adobe Flash, Microsoft Word,... giả mạo.

"Mã độc mới này rất có tiềm năng để trở thành một phiên bản phần mềm độc hại nguy hiểm hơn trên di động nếu được cải tiến liên tục. Chúng có thể khai thác các tính năng trọng yếu trên hệ điều hành và nhắm vào ứng dụng tài chính", nhóm nghiên cứu tại Cybereason cho hay.

Chiến dịch tấn công bằng mã độc EventBot được phát hiện lần đầu vào tháng 3/2020. Mã độc này ngụy trang dưới danh nghĩa các phần mềm nổi tiếng như Adobe Flash, Microsoft Word,... giả mạo, và có mặt trên các gian hàng ứng dụng cho Android giả mạo hoặc các website không minh bạch.

Mã độc EventBot có thể khai khác dịch vụ trợ năng của Android để thu thập mã khóa màn hình.

Sau khi cài đặt, mã độc sẽ yêu cầu thêm các quyền truy cập trên thiết bị, bao gồm: truy cập vào phần Cài đặt, đọc nội dung trên thẻ nhớ ngoài, gửi và nhận tin nhắn SMS, chạy nền, tự khởi chạy sau khi hệ thống được khởi động lại.

Nếu người dùng vô ý cấp các phân quyền theo yêu cầu này của mã độc, EventBot sẽ bắt đầu ghi lại các tổ hợp phím do người dùng thao tác trên màn hình, thu thập thông báo khi có ứng dụng khác được cài đặt và xem nội dung từ ứng dụng đang mở trên màn hình.

Đáng chú ý, EventBot còn có thể khai khác dịch vụ trợ năng của Android để thu thập mã khóa màn hình, sau đó chuyển toàn bộ dữ liệu thu thập được dưới dạng đã mã hóa tới máy chủ do hacker kiểm soát.

Khả năng phân tích tin nhắn SMS (tin nhắn văn bản) giúp mã độc này có thể vượt qua các bước bảo mật hai lớp sử dụng SMS.

Ngoài ra, khả năng phân tích tin nhắn SMS (tin nhắn văn bản) giúp mã độc này có thể vượt qua các bước bảo mật hai lớp sử dụng SMS, giúp tin tặc truy cập vào ví tiền điện tử và đánh cắp tài khoản trong ngân hàng của nạn nhân một cách dễ dàng.

Những ứng dụng chứa mã độc EventBot hiện chưa được phát hiện trên Play Store chính chủ của Google, do đó các nhà nghiên cứu một lần nữa khuyến cáo người dùng chỉ nên cài đặt ứng dụng từ các kho phần mềm Play Store chính thức, tránh tải và cài đặt ứng dụng từ các nguồn không đáng tin cậy.

Mã độc 'núp bóng' ứng dụng tối ưu smartphone Android  Nhiều ứng dụng Android trên Google Play được quảng cáo là có khả năng tối ưu hóa hiệu suất smartphone nhưng thực chất chứa phần mềm độc hại. Những phần mềm có tên gọi như Speed Clean, Rocket Cleaner, Super Clean, Phone Booster hay CPU Cooler thu hút hàng trăm nghìn lượt tải trên chợ ứng dụng của Google. Thống kê của Trend...

Nhiều ứng dụng Android trên Google Play được quảng cáo là có khả năng tối ưu hóa hiệu suất smartphone nhưng thực chất chứa phần mềm độc hại. Những phần mềm có tên gọi như Speed Clean, Rocket Cleaner, Super Clean, Phone Booster hay CPU Cooler thu hút hàng trăm nghìn lượt tải trên chợ ứng dụng của Google. Thống kê của Trend...

Độc lạ 'vua hài' Xuân Hinh rap, Hòa Minzy 'gây bão' triệu view04:19

Độc lạ 'vua hài' Xuân Hinh rap, Hòa Minzy 'gây bão' triệu view04:19 Vụ ngoại tình hot nhất MXH hôm nay: Bỏ 400 triệu đồng giúp chồng làm ăn, vợ mở camera phát hiện sự thật đau lòng00:57

Vụ ngoại tình hot nhất MXH hôm nay: Bỏ 400 triệu đồng giúp chồng làm ăn, vợ mở camera phát hiện sự thật đau lòng00:57 Toàn cảnh vụ fan 'Anh trai say hi' mắng nghệ sĩ tới tấp ở rạp chiếu phim02:46

Toàn cảnh vụ fan 'Anh trai say hi' mắng nghệ sĩ tới tấp ở rạp chiếu phim02:46 Người đàn ông không rời mắt khỏi Mỹ Tâm01:04

Người đàn ông không rời mắt khỏi Mỹ Tâm01:04 Nam Em khiến khán giả tức giận00:20

Nam Em khiến khán giả tức giận00:20 Về Ninh Thuận gặp ông bà ngoại bé Bắp giữa ồn ào 16,7 tỷ đồng từ thiện: "Con tôi nhỡ miệng, mong cô chú tha thứ cho nó"04:58

Về Ninh Thuận gặp ông bà ngoại bé Bắp giữa ồn ào 16,7 tỷ đồng từ thiện: "Con tôi nhỡ miệng, mong cô chú tha thứ cho nó"04:58Tin đang nóng

Tin mới nhất

Nâng cao và biến đổi hình ảnh của bạn bằng trình chỉnh sửa video trực tuyến CapCut

Cách đăng Facebook để có nhiều lượt thích và chia sẻ

Thêm nhiều bang của Mỹ cấm TikTok

Microsoft cấm khai thác tiền điện tử trên các dịch vụ đám mây để bảo vệ khách hàng

Facebook trấn áp hàng loạt công ty phần mềm gián điệp

Meta đối mặt cáo buộc vi phạm các quy tắc chống độc quyền với mức phạt 11,8 tỷ đô

Không cần thăm dò, Musk nên sớm từ chức CEO Twitter

Đại lý Việt nhập iPhone 14 kiểu 'bia kèm lạc'

Khai trương hệ thống vé điện tử và dịch vụ trải nghiệm thực tế ảo XR tại Quần thể Di tích Cố đô Huế

'Dở khóc dở cười' với tính năng trợ giúp người bị tai nạn ôtô của Apple

Xiaomi sa thải hàng nghìn nhân sự

Apple sẽ bắt đầu sản xuất MacBook tại Việt Nam vào giữa năm 2023

Có thể bạn quan tâm

Con gái 13 tuổi của Ảnh hậu Lý Tiểu Lộ kêu cứu

Sao châu á

15:39:07 04/03/2025

Lê Dương Bảo Lâm có thể thay thế Trấn Thành - Trường Giang?

Tv show

15:36:16 04/03/2025

9 lợi ích khi ăn 1 quả ổi mỗi ngày

Sức khỏe

15:36:12 04/03/2025

Không thời gian: Nhóm phản động tấn công điểm trường, bắt giữ con tin

Phim việt

15:29:49 04/03/2025

Cà Mau: 4 người nhập viện cấp cứu vì ăn cá nóc

Tin nổi bật

15:16:06 04/03/2025

Ảnh chụp từ camera trong biệt thự vào nửa đêm hé lộ cuộc sống không như tưởng tượng của nàng dâu hào môn

Netizen

15:01:18 04/03/2025

Vai trò của BRICS trong chính sách đối ngoại của Trung Quốc

Thế giới

14:40:57 04/03/2025

Mạc Anh Thư gặp sự cố hậu ly hôn Huy Khánh

Sao việt

14:03:29 04/03/2025

Bắt 4 người trong vụ cầm hung khí chém thực khách ở quán nhậu TPHCM

Pháp luật

13:23:07 04/03/2025

Ngôi sao đang thực sự thống trị màn ảnh Trung Quốc hiện tại: Cái tên gây sốc với nhiều người

Hậu trường phim

13:21:57 04/03/2025

CEO Apple Tim Cook vừa làm một điều mà Steve Jobs chưa từng làm

CEO Apple Tim Cook vừa làm một điều mà Steve Jobs chưa từng làm

Windows 10 đã mở cửa sổ riêng để chạy smartphone Android

Windows 10 đã mở cửa sổ riêng để chạy smartphone Android Tất cả điện thoại Android 11 sẽ hỗ trợ Android Auto không dây

Tất cả điện thoại Android 11 sẽ hỗ trợ Android Auto không dây BlackBerry sắp trở lại

BlackBerry sắp trở lại Máy ATM tự động nhả tiền khi bị hack

Máy ATM tự động nhả tiền khi bị hack Người dùng smartphone tiêu tiền nhiều hơn vì dịch

Người dùng smartphone tiêu tiền nhiều hơn vì dịch Dấu chấm hết cho mối quan hệ Google - Huawei?

Dấu chấm hết cho mối quan hệ Google - Huawei? Chiến sĩ cảnh sát cơ động bị đâm tử vong: Hiền, siêng năng, giỏi tiếng Anh

Chiến sĩ cảnh sát cơ động bị đâm tử vong: Hiền, siêng năng, giỏi tiếng Anh Cục trưởng Xuân Bắc nói gì về Hòa Minzy mà gây bão mạng?

Cục trưởng Xuân Bắc nói gì về Hòa Minzy mà gây bão mạng? Không chỉ riêng Văn Toàn, Hoà Minzy còn vay tiền Đoàn Văn Hậu, thân cỡ nào mà mượn tiền tỷ ngon ơ?

Không chỉ riêng Văn Toàn, Hoà Minzy còn vay tiền Đoàn Văn Hậu, thân cỡ nào mà mượn tiền tỷ ngon ơ? Làm rõ nguyên nhân nữ sinh viên rơi từ tầng cao xuống đất tử vong: Hiện trường đau lòng

Làm rõ nguyên nhân nữ sinh viên rơi từ tầng cao xuống đất tử vong: Hiện trường đau lòng Nóng: Mẹ Bắp giải thích về đoạn clip bị đòi tiền nợ và chuyện bố mẹ "du lịch Nha Trang" , Ủy ban MTTQ địa phương vào cuộc

Nóng: Mẹ Bắp giải thích về đoạn clip bị đòi tiền nợ và chuyện bố mẹ "du lịch Nha Trang" , Ủy ban MTTQ địa phương vào cuộc Thăng vượt cấp hàm cho chiến sĩ công an hy sinh khi làm nhiệm vụ

Thăng vượt cấp hàm cho chiến sĩ công an hy sinh khi làm nhiệm vụ "Cam thường" check nhan sắc thật của nàng WAG xinh nhất làng bóng đá, có lộ khuyết điểm khi không có filter?

"Cam thường" check nhan sắc thật của nàng WAG xinh nhất làng bóng đá, có lộ khuyết điểm khi không có filter? Ly kỳ chuyện cặp bạn thân rủ nhau làm đám cưới giả lấy tiền đi du lịch, hơn 9 tháng sau đón con đầu lòng với nhau

Ly kỳ chuyện cặp bạn thân rủ nhau làm đám cưới giả lấy tiền đi du lịch, hơn 9 tháng sau đón con đầu lòng với nhau Kết quả vụ tranh gia sản Từ Hy Viên: 761 tỷ tiền thừa kế chia đôi, chồng Hàn có cú "lật kèo" gây sốc

Kết quả vụ tranh gia sản Từ Hy Viên: 761 tỷ tiền thừa kế chia đôi, chồng Hàn có cú "lật kèo" gây sốc Hòa Minzy nhắn tin Facebook cho "vua hài đất Bắc" Xuân Hinh, ngày hôm sau nhận được điều bất ngờ

Hòa Minzy nhắn tin Facebook cho "vua hài đất Bắc" Xuân Hinh, ngày hôm sau nhận được điều bất ngờ Sao Việt "huyền thoại" đóng MV của Hòa Minzy, cõi mạng dậy sóng vì các phân cảnh đắt giá từng chút một

Sao Việt "huyền thoại" đóng MV của Hòa Minzy, cõi mạng dậy sóng vì các phân cảnh đắt giá từng chút một Thái độ Xuân Hinh dành cho Hòa Minzy

Thái độ Xuân Hinh dành cho Hòa Minzy Cuộc hôn nhân ngắn nhất showbiz: Sao nữ bị chồng đánh sảy thai rồi vứt trên đường, ly dị sau 12 ngày cưới

Cuộc hôn nhân ngắn nhất showbiz: Sao nữ bị chồng đánh sảy thai rồi vứt trên đường, ly dị sau 12 ngày cưới Bắc Bling vừa ra mắt đã nhận gạch đá, Hòa Minzy nói gì?

Bắc Bling vừa ra mắt đã nhận gạch đá, Hòa Minzy nói gì?

Thấy có nhiều chim lợn, trường mua vàng mã, mời thầy về cúng!

Thấy có nhiều chim lợn, trường mua vàng mã, mời thầy về cúng!