Phát hiện mã độc tống tiền cả khi người dùng ngoại tuyến

Các chuyên gia Kaspersky Lab vừa phát hiện biến thể mới của ransomware RAA – phần mềm độc hại được viết toàn bộ bằng JScript – có thể mã hóa ngoại tuyến mà không cần key (chìa khóa) từ máy chủ

Mã độc tống tiền ngày càng tỏ rõ mức độ nguy hiểm với mọi người dùng máy tính. – Nguồn: Kaspersky Lab

Ransomware RAA xuất hiện vào tháng 6-2016 và là ransomware đầu tiên viết bằng JScript được biết đến. Vào tháng 8, chuyên gia tại Kaspersky Lab phát hiện phiên bản mới của ransomware này.

Người dùng không online cũng bị tống tiền

Giống như phiên bản trước được phát tán thông qua email nhưng giờ đây mã độc lại ẩn mật mã được bảo vệ trong tập tin nén Zip được đính kèm. Tội phạm mạng dùng cách này chủ yếu để lừa các giải pháp chống virus vì khó có thể kiểm tra phần được bảo vệ.

Quy trình lây nhiễm của ransomware RAA cũng giống với phiên bản trước. Nạn nhân sẽ mở tập tin .js và quá trình lây nhiễm bắt đầu. Để đánh lạc hướng nạn nhân, Trojan cho hiển thị tập tin dạng văn bản chứa một loạt các nhân vật ngẫu nhiên.

Trong khi nạn nhân còn đang cố gắng hiểu chuyện gì đang xảy ra thì ở ngoài màn hình, RAA đang thực hiện mã hóa tập tin trên máy. Cuối cùng, ransomware tạo ra ghi chú ngẫu nhiên trên desktop và toàn bộ những tập tin bị mã hóa sẽ có phần mở rộng mới bị khóa lại.

Video đang HOT

So với phiên bản trước, điểm khác biệt chính là RAA không cần liên lạc với máy chủ từ xa để mã hóa tập tin trên máy tính nạn nhân như trước đây mà nó sẽ tự tạo, mã hóa và lưu trữ “chìa khóa chủ” (key master) trên máy.

Tội phạm mạng nắm giữ khóa bí mật dùng để giải mã key master đã bị mã hóa. Ngay khi đã được trả tiền chuộc, tội phạm mạng yêu cầu người dùng gửi cho bọn chúng master key đã bị mã hóa, sau này sẽ được hoàn trả lại, cùng với phần mềm mã hóa. Cách này cho phép phần mềm độc hại mã hóa cả máy tính offline lẫn máy tính có kết nối Internet.

“Khuyến mãi” thêm Trojan

Ngoài ransomware RAA, nạn nhân còn phải nhận thêm Trojan Pony. Pony có khả năng đánh cắp mật khẩu từ tất cả email của khách hàng bao gồm doanh nghiệp và gửi chúng đến kẻ tấn công từ xa.

Có được mật khẩu nghĩa là những kẻ lừa đảo có thể phát tán phần mềm độc hại thay cho người dùng bị lây nhiễm, khiến việc thuyết phục nạn nhân rằng email này hợp pháp càng dễ dàng hơn. Từ email nạn nhân, phần mềm độc hại có thể lan ra toàn bộ danh sách liên lạc. Từ đó, những kẻ lừa đảo có thể chọn ra liên hệ mà chúng có hứng thú và thực hiện tấn công.

Fedor Sinitsyn, nhà phân tích phần mềm độc hạị tại Kaspersky Lab, cho biết: “Sự phối hợp giữa ransomware và phần mềm đánh cắp mật khẩu mang lại cho tội phạm mạng công cụ nguy hiểm, giúp tăng cơ hội kiếm tiền cho chúng.

Trước tiên là từ khoản tiền chuộc mà công ty sẽ trả để giải mã dữ liệu, sau đó là từ những nạn nhân tiềm năng có thể bị tấn công bằng cách sử dụng danh tín công tin mà Trojan Pony đã lấy được. Ngoài cách mã hóa offline, phiên bản mới của RAA đã tăng độ nguy hiểm của chúng lên”.

Để giảm thiểu nguy cơ bị lây nhiễm, Kaspersky khuyến cáo người dùng nên sử dụng công nghệ bảo mật endpoint và giải pháp chống virus mạnh mẽ, chắn chắn mọi chức năng phát hiện đều được kích hoạt.

Các công ty, tổ chức cần phải có biện pháp tăng nhận thức về mạng cho nhân viên, liên tục cập nhật phần mềm trên máy tính, thường xuyên kiểm toán an ninh.

Người dùng phải chú ý đến phần mở rộng của tập tin trước khi mở chúng ra. Những tập tin ẩn chứa nguy hiểm bao gồm: .exe, .hta, .wsf, .js… Hãy là người dùng thông minh và cảnh giác với mọi email từ người gửi không rõ danh tính.

Theo Tuổi Trẻ

Mã độc tống tiền đốt hàng triệu đô của doanh nghiệp

Mã độc tống tiền Ransomware không chỉ đe dọa các nạn nhân đơn lẻ mà còn tấn công vào các doanh nghiệp vừa và nhỏ. Số tiền chúng kiếm được có thể lên đến hàng triệu đô.

Ransomware là loại mã độc khi thâm nhập vào thiết bị, máy tính của người dùng hoặc máy tính trong hệ thống doanh nghiệp sẽ tự động mã hoá hàng loạt các tập tin theo những định dạng mục tiêu như văn bản tài liệu, hình ảnh... Chúng có thể lây lan sang các máy khác trong mạng tuỳ thuộc vào độ phức tạp. Kế đến, máy tính hay thiết bị xuất hiện thông báo dữ liệu đã bị chiếm giữ bởi mã hoá, không thể giải mã nếu không trả tiền để nhận chìa khoá giải mã. Do đó, nạn nhân cần trả phí bằng tiền kỹ thuật số Bitcoin cho tội phạm mạng.

Trung bình mỗi doanh nghiệp nạn nhân của ransomware bị tống tiền trị giá từ 10.000 USD trở lên. Bọn tội phạm mạng có thể kiếm hơn 150.000 USD nếu chỉ 1% nạn nhân trả tiền, do đó, con số tiền chúng kiếm được sẽ lên tới hàng triệu đôla.

Ransomware đang chuyển dần từ tấn công cá nhân sang nhóm doanh nghiệp vừa và nhỏ.

Các chuyên gia bảo mật nhận định Ransomware đang trở thành ngọn lửa "đốt tiền" doanh nghiệp và lan nhanh hơn bao giờ hết. Chúng không còn kiếm tiền lẻ từ các người dùng cá nhân, thay vào đó là các doanh nghiệp quy mô vừa và nhỏ. Việc này đã trở thành hiện thực trong năm 2015 và nửa đầu năm 2016.

Các doanh nghiệp nạn nhân cũng không công bố số tiền mình trả cho tội phạm mạng để cứu dữ liệu là bao nhiêu để giữ uy tín doanh nghiệp, lo sợ tổn hại thương hiệu, nhưng chưa có gì đảm bảo dữ liệu nhận về được bảo toàn nguyên vẹn.

Khảo sát từ Malwarebytes với 540 công ty tại Mỹ, Đức, Anh và Canada với tổng nhân sự lên đến hơn 3 triệu người về tỉ lệ tấn công bởi ransomware cho thấy, gần 40% công ty đã bị tấn công bởi các loại mã độc họ ransomware vào năm 2015. Có đến 30% công ty là nạn nhân của ransomware bị thua lỗ, 20% tạm thời bị đình trệ hoạt động. Tổn hại rất nặng nề, đặc biệt khi các máy tính của những nhân vật cấp cao trong doanh nghiệp bị chiếm giữ bởi ransomware.

Trung bình mỗi doanh nghiệp nạn nhân của ransomware bị tống tiền trị giá từ 10.000 USD trở lên.

Theo Công ty Bảo mật Kaspersky, hầu hết nạn nhân bị lây nhiễm ransomware từ các tập tin đính kèm trong email, hay click vào các liên kết (link) dẫn tới tải mã độc có trong nội dung email hay từ website.

Các chuyên gia Kaspersky khuyến cáo doanh nghiệp vừa và nhỏ trang bị các giải pháp Internet Security bao gồm tường lửa (Firewall), các tính năng chống mã độc, ransomware bên cạnh anti-virus.

Ngoài ra, doanh nghiệp và tổ chức thường xuyên sao lưu dữ liệu quan trọng, tạo thành nhiều bản sao định kỳ, cập nhật và lưu ra các thiết bị khác nhau. Những giải pháp sao lưu cho doanh nghiệp với nhiều tính năng tự động như Acronis Backup for Business.

Khương Nha

Theo Zing

'Trung Quốc mới là nạn nhân của chiến tranh mạng'  Tân Hoa Xã cho biết Trung Quốc liên tục bị cáo buộc là kẻ gây chiến trên không gian mạng, nhưng thực tế họ chỉ là nạn nhân. Phó Đô đốc James Syring tuần trước nhận định hacker Trung Quốc đang cố thâm nhập vào Cơ quan Phòng thủ tên lửa Mỹ (MDA) mỗi ngày. Thông qua Tân Hoa Xã, Trung Quốc tuyên...

Tân Hoa Xã cho biết Trung Quốc liên tục bị cáo buộc là kẻ gây chiến trên không gian mạng, nhưng thực tế họ chỉ là nạn nhân. Phó Đô đốc James Syring tuần trước nhận định hacker Trung Quốc đang cố thâm nhập vào Cơ quan Phòng thủ tên lửa Mỹ (MDA) mỗi ngày. Thông qua Tân Hoa Xã, Trung Quốc tuyên...

Độc lạ 'vua hài' Xuân Hinh rap, Hòa Minzy 'gây bão' triệu view04:19

Độc lạ 'vua hài' Xuân Hinh rap, Hòa Minzy 'gây bão' triệu view04:19 Vụ ngoại tình hot nhất MXH hôm nay: Bỏ 400 triệu đồng giúp chồng làm ăn, vợ mở camera phát hiện sự thật đau lòng00:57

Vụ ngoại tình hot nhất MXH hôm nay: Bỏ 400 triệu đồng giúp chồng làm ăn, vợ mở camera phát hiện sự thật đau lòng00:57 Toàn cảnh vụ fan 'Anh trai say hi' mắng nghệ sĩ tới tấp ở rạp chiếu phim02:46

Toàn cảnh vụ fan 'Anh trai say hi' mắng nghệ sĩ tới tấp ở rạp chiếu phim02:46 Người đàn ông không rời mắt khỏi Mỹ Tâm01:04

Người đàn ông không rời mắt khỏi Mỹ Tâm01:04 Nam Em khiến khán giả tức giận00:20

Nam Em khiến khán giả tức giận00:20 Về Ninh Thuận gặp ông bà ngoại bé Bắp giữa ồn ào 16,7 tỷ đồng từ thiện: "Con tôi nhỡ miệng, mong cô chú tha thứ cho nó"04:58

Về Ninh Thuận gặp ông bà ngoại bé Bắp giữa ồn ào 16,7 tỷ đồng từ thiện: "Con tôi nhỡ miệng, mong cô chú tha thứ cho nó"04:58Tin đang nóng

Tin mới nhất

Nâng cao và biến đổi hình ảnh của bạn bằng trình chỉnh sửa video trực tuyến CapCut

Cách đăng Facebook để có nhiều lượt thích và chia sẻ

Thêm nhiều bang của Mỹ cấm TikTok

Microsoft cấm khai thác tiền điện tử trên các dịch vụ đám mây để bảo vệ khách hàng

Facebook trấn áp hàng loạt công ty phần mềm gián điệp

Meta đối mặt cáo buộc vi phạm các quy tắc chống độc quyền với mức phạt 11,8 tỷ đô

Không cần thăm dò, Musk nên sớm từ chức CEO Twitter

Đại lý Việt nhập iPhone 14 kiểu 'bia kèm lạc'

Khai trương hệ thống vé điện tử và dịch vụ trải nghiệm thực tế ảo XR tại Quần thể Di tích Cố đô Huế

'Dở khóc dở cười' với tính năng trợ giúp người bị tai nạn ôtô của Apple

Xiaomi sa thải hàng nghìn nhân sự

Apple sẽ bắt đầu sản xuất MacBook tại Việt Nam vào giữa năm 2023

Có thể bạn quan tâm

Không thời gian - Tập 53: Tài lừa bắt cô giáo Tâm

Phim việt

15:21:21 04/03/2025

Cà Mau: 4 người nhập viện cấp cứu vì ăn cá nóc

Tin nổi bật

15:16:06 04/03/2025

Ảnh chụp từ camera trong biệt thự vào nửa đêm hé lộ cuộc sống không như tưởng tượng của nàng dâu hào môn

Netizen

15:01:18 04/03/2025

Vai trò của BRICS trong chính sách đối ngoại của Trung Quốc

Thế giới

14:40:57 04/03/2025

Mạc Anh Thư gặp sự cố hậu ly hôn Huy Khánh

Sao việt

14:03:29 04/03/2025

"Rosé (BLACKPINK) tự nhiên bao nhiêu Lisa lại giả tạo bấy nhiêu"

Sao châu á

13:43:00 04/03/2025

Bắt 4 người trong vụ cầm hung khí chém thực khách ở quán nhậu TPHCM

Pháp luật

13:23:07 04/03/2025

Ngôi sao đang thực sự thống trị màn ảnh Trung Quốc hiện tại: Cái tên gây sốc với nhiều người

Hậu trường phim

13:21:57 04/03/2025

Cô trợ lý đẹp nhất Trung Quốc hiện tại: Nhan sắc đỉnh cao ở phim mới, càng nhìn càng thấy yêu

Phim châu á

13:19:18 04/03/2025

Lý Nhã Kỳ sang trọng, tỏa sáng khi 'dát' kim cương dự sự kiện

Phong cách sao

12:56:24 04/03/2025

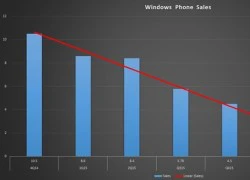

Điện thoại Lumia có thể bị dừng bán vào tháng 12

Điện thoại Lumia có thể bị dừng bán vào tháng 12 Tại sao loại bỏ jack tai nghe 3,5 mm trên iPhone là một điều tốt?

Tại sao loại bỏ jack tai nghe 3,5 mm trên iPhone là một điều tốt?

Công cụ khôi phục dữ liệu bị đánh cắp

Công cụ khôi phục dữ liệu bị đánh cắp Chiến tranh mạng - nguy cơ về một cuộc Thế chiến 3.0

Chiến tranh mạng - nguy cơ về một cuộc Thế chiến 3.0 Cảnh báo mã độc tống tiền lợi dụng Pokemon GO trên Windows

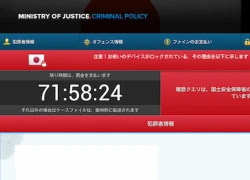

Cảnh báo mã độc tống tiền lợi dụng Pokemon GO trên Windows Mã độc mạo danh cảnh sát để tống tiền trên Smart TV

Mã độc mạo danh cảnh sát để tống tiền trên Smart TV Ông Obama được bảo vệ trên Internet ra sao?

Ông Obama được bảo vệ trên Internet ra sao? Chiến sĩ cảnh sát cơ động bị đâm tử vong: Hiền, siêng năng, giỏi tiếng Anh

Chiến sĩ cảnh sát cơ động bị đâm tử vong: Hiền, siêng năng, giỏi tiếng Anh Cục trưởng Xuân Bắc nói gì về Hòa Minzy mà gây bão mạng?

Cục trưởng Xuân Bắc nói gì về Hòa Minzy mà gây bão mạng? Làm rõ nguyên nhân nữ sinh viên rơi từ tầng cao xuống đất tử vong: Hiện trường đau lòng

Làm rõ nguyên nhân nữ sinh viên rơi từ tầng cao xuống đất tử vong: Hiện trường đau lòng Không chỉ riêng Văn Toàn, Hoà Minzy còn vay tiền Đoàn Văn Hậu, thân cỡ nào mà mượn tiền tỷ ngon ơ?

Không chỉ riêng Văn Toàn, Hoà Minzy còn vay tiền Đoàn Văn Hậu, thân cỡ nào mà mượn tiền tỷ ngon ơ? Nóng: Mẹ Bắp giải thích về đoạn clip bị đòi tiền nợ và chuyện bố mẹ "du lịch Nha Trang" , Ủy ban MTTQ địa phương vào cuộc

Nóng: Mẹ Bắp giải thích về đoạn clip bị đòi tiền nợ và chuyện bố mẹ "du lịch Nha Trang" , Ủy ban MTTQ địa phương vào cuộc Thăng vượt cấp hàm cho chiến sĩ công an hy sinh khi làm nhiệm vụ

Thăng vượt cấp hàm cho chiến sĩ công an hy sinh khi làm nhiệm vụ "Cam thường" check nhan sắc thật của nàng WAG xinh nhất làng bóng đá, có lộ khuyết điểm khi không có filter?

"Cam thường" check nhan sắc thật của nàng WAG xinh nhất làng bóng đá, có lộ khuyết điểm khi không có filter? Ly kỳ chuyện cặp bạn thân rủ nhau làm đám cưới giả lấy tiền đi du lịch, hơn 9 tháng sau đón con đầu lòng với nhau

Ly kỳ chuyện cặp bạn thân rủ nhau làm đám cưới giả lấy tiền đi du lịch, hơn 9 tháng sau đón con đầu lòng với nhau Kết quả vụ tranh gia sản Từ Hy Viên: 761 tỷ tiền thừa kế chia đôi, chồng Hàn có cú "lật kèo" gây sốc

Kết quả vụ tranh gia sản Từ Hy Viên: 761 tỷ tiền thừa kế chia đôi, chồng Hàn có cú "lật kèo" gây sốc Hòa Minzy nhắn tin Facebook cho "vua hài đất Bắc" Xuân Hinh, ngày hôm sau nhận được điều bất ngờ

Hòa Minzy nhắn tin Facebook cho "vua hài đất Bắc" Xuân Hinh, ngày hôm sau nhận được điều bất ngờ Sao Việt "huyền thoại" đóng MV của Hòa Minzy, cõi mạng dậy sóng vì các phân cảnh đắt giá từng chút một

Sao Việt "huyền thoại" đóng MV của Hòa Minzy, cõi mạng dậy sóng vì các phân cảnh đắt giá từng chút một Thái độ Xuân Hinh dành cho Hòa Minzy

Thái độ Xuân Hinh dành cho Hòa Minzy Cuộc hôn nhân ngắn nhất showbiz: Sao nữ bị chồng đánh sảy thai rồi vứt trên đường, ly dị sau 12 ngày cưới

Cuộc hôn nhân ngắn nhất showbiz: Sao nữ bị chồng đánh sảy thai rồi vứt trên đường, ly dị sau 12 ngày cưới Bắc Bling vừa ra mắt đã nhận gạch đá, Hòa Minzy nói gì?

Bắc Bling vừa ra mắt đã nhận gạch đá, Hòa Minzy nói gì?

Thấy có nhiều chim lợn, trường mua vàng mã, mời thầy về cúng!

Thấy có nhiều chim lợn, trường mua vàng mã, mời thầy về cúng!