Nhận diện các mã độc “làm tiền” của hacker

Đã từ lâu, các virus và mã độc ( malware) nguy hiểm nhất trên thế giới không thuộc về các tay hacker cần tìm trò tiêu khiển nữa. Trong thập niên 2010, gần như tất cả các mã độc nguy hiểm nhất đều được viết ra với mục đích thu lời bất chính, và tác giả của chúng thường là các tổ chức tội phạm nguy hiểm.

Mã độc thời kỳ đầu

Trong thập niên 1990, gần như tất cả các virus máy tính đều được viết ra để trêu đùa, để chứng minh một lỗ hổng nào đó trong hệ thống, và nhìn chung là được tạo ra bởi các hacker đang… thừa thời gian và cần trò tiêu khiển. Vào 20 năm trước, nhiều loại virus máy tính có thể chỉ làm một điều duy nhất là tự lây lan càng nhiều càng tốt và… hiện thông báo nói rằng máy vi tính của bạn đã bị nhiễm virus.

Các loại virus của thế kỷ trước, và cả những năm đầu thập niên 2000, thường chỉ gây ảnh hưởng tới quá trình hoạt động của máy (gây chậm, giật) và cố gắng lây lan càng nhiều càng tốt trên mạng. Các loại mã độc đặc biệt nguy hiểm vào thời kì này cũng sẽ chỉ xóa file trên ổ cứng của bạn và làm hỏng Windows của bạn mà thôi.

Ví dụ điển hình cho loại virus được viết ra với mục đích duy nhất là… phá hoại này chính là Happy99, loại virus đầu tiên lây lan qua email trong lịch sử bảo mật. Happy99 sẽ tự lây lan qua đường email tới các máy vi tính khác, khiến máy vi tính của nạn nhân bị lỗi, và cũng sẽ chỉ hiển thị một cửa sổ có tựa đề “Happy New Year 1999″ và hiệu ứng pháo hoa đơn điệu ở dưới. Happy99 chỉ có một mục đích duy nhất là tự lây lan càng nhiều càng tốt.

Keylog và Trojan

Từ những năm cuối thập niên 2000, các hacker viết mã độc đã tìm ra hướng đi mới: Tấn công để thu lời bất chính. Mã độc không còn được tạo ra để hiển thị các thông báo kì cục lên màn hình, để Windows của bạn hoạt động chậm chạp hay để xóa dữ liệu nữa. Các tay hacker này giờ đã mang trong mình tư tưởng mới: Tại sao lại đi phá hoại phần mềm và dữ liệu của người khác trong khi có thể dùng chiếc máy bị nhiễm mã độc này để thu lời?

Video đang HOT

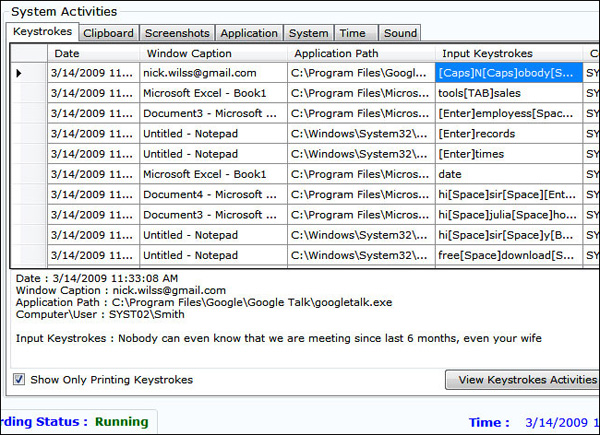

Mã độc hiện đại sẽ tự ẩn mình dưới nền hệ thống. Nhiều loại mã độc có tính năng keylog (ghi lại tất cả các thao tác/phím đã được thực thi trên máy), do đó chúng có thể thu thập tài khoản và mật khẩu ngân hàng, số thẻ tín dụng và các loại thông tin nhạy cảm khác của bạn khi bạn nhập liệu trên laptop hoặc máy để bàn. Sau đó, mã độc này sẽ gửi dữ liệu của bạn về tay hacker. Để che giấu danh tính, các hacker này có thể sẽ không dùng tới số thẻ của bạn. Thay vào đó, chúng sẽ mang bán thông tin thu thập được lên chợ đen bán nhằm giảm thiểu rủi ro.

Một số mã độc khác được xếp loại Trojan: Sau khi lây nhiễm vào máy của bạn, loại mã độc này sẽ kết nối tới máy chủ của hacker và chờ lệnh từ máy chủ này. Sau đó, Trojan sẽ tự tải về các loại mã độc khác. Bởi vậy, Trojan cho phép hacker giữ quyền kiểm soát các máy đã bị lây nhiễm để sử dụng vào các mục đích xấu như dùng làm botnet (tấn công DDoS), ăn cắp tiền ảo, thu thập thông tin cá nhân, gây hại tới hệ thống v…v…

Botnet

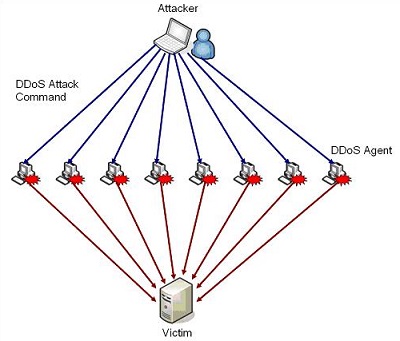

Một số loại mã độc sẽ tạo ra một mạng “botnet”: chúng sẽ biến máy để bàn/laptop của bạn thành một máy “bot” có thể kết nối với nhiều máy bot (máy đã lây nhiễm) khác để tạo ra một mạng máy tính rất lớn. Kẻ tạo ra mã độc sẽ sử dụng mạng botnet này vào các mục đích xấu, và về cơ bản chúng biến máy tính bạn thành một “thây ma” và là nguồn lây nhiễm mới.

Thông thường, hacker thường đem các mạng botnet cho thuê để các loại tội phạm khác có thể tấn công từ chối dịch vụ (DDoS). Khi nhận lệnh từ máy chủ của hacker, các máy bot trong mạng lưới botnet sẽ gửi một lượng dữ liệu khổng lồ tới mục tiêu, khiến cho máy chủ bị tấn công rơi vào tình trạng quá tải và trang web/dịch vụ không còn khả năng hoạt động. Các công ty cạnh tranh không lành mạnh có thể trả tiền cho hacker để tạo ra botnet tấn công vào đối thủ cạnh tranh.

Không chỉ có vậy, botnet còn cho phép tải các trang web dưới nền và click vào các đường dẫn quảng cáo trên các máy đã bị lây nhiễm. Do một số trang web thu tiền từ các dịch vụ quảng cáo dựa trên số lần đường dẫn quảng cáo được click, việc tự tải và click đường dẫn dưới nền sẽ giúp các trang web này thu lời bất chính. Đây là hình thức “lừa đảo click”.

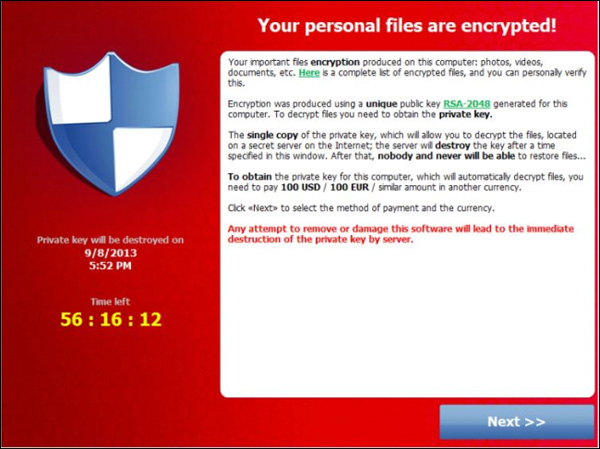

Mã độc tống tiền là một loại mã độc cực kì nguy hiểm. Trong số các mã độc loại này, CryptoLocker là loại phổ biến và nguy hiểm nhất.

Khi đã lây nhiễm vào máy, CryptoLocker sẽ mã hóa các file cá nhân của bạn bằng một chìa khóa mã hóa riêng và xóa đi file gốc. Sau đó, CryptoLocker sẽ hiển thị một cửa sổ cho biết file của bạn đã bị mã hóa và cách duy nhất để lấy lại file là trả tiền cho hacker trên cửa sổ này.

Thông thường, bạn sẽ lấy lại được file gốc của mình khi trả tiền, bởi nếu như bạn không lấy lại được các file của mình, hacker sẽ bị “mất uy tín” và chẳng ai trả tiền chuộc nữa. Bên cạnh các phần mềm bảo mật, việc thực hiện sao lưu thường xuyên là tối quan trọng để chống lại loại mã độc này, bởi trong một số trường hợp, ngay cả các chuyên gia bảo mật cũng không thể giải mã các file đã bị mã hóa nếu không có chìa khóa mã hóa.

Phishing (Lừa đảo giả dạng) và Social Engineering ( Lừa đảo qua mạng)

Mã độc không phải là mối đe dọa duy nhất trên Internet. Với hình thức phishing, kẻ xấu sẽ gửi email giả dạng làm ngân hàng, dịch vụ mà bạn đang sử dụng và yêu cầu bạn cung cấp thông tin cá nhân. Nếu bạn nhẹ dạ nhập thông tin vào các trang giả dạng này, hacker sẽ sử dụng thông tin thu được để rút tiền hoặc sử dụng thẻ tín dụng của bạn vào mục đích bất chính.

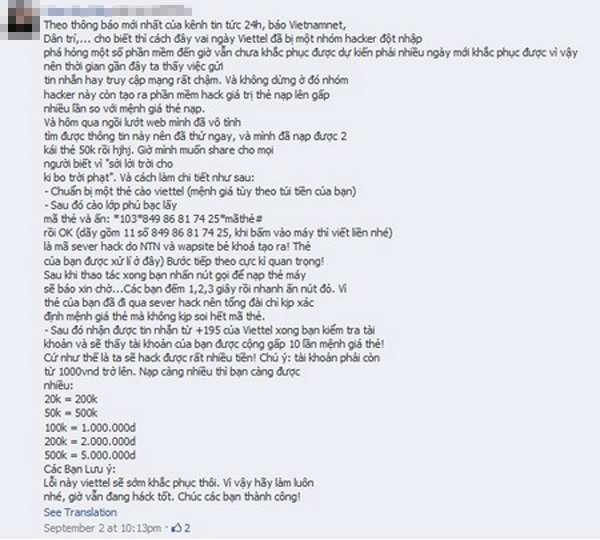

Phishing là một hình thức Social Engineering – lừa đảo qua mạng. Các vụ tấn công Social Engineering đặc biệt ở chỗ người bị nạn sẽ vô tình “tiếp tay” cho hacker. Ví dụ, một trang web có thể hiển thị thông báo tặng quà, và yêu cầu bạn phải nhắn tin tới một số nào đó để xác nhận quà. Khi nhắn tin tới các số này, bạn sẽ mất các khoản phí dịch vụ tương đối lớn.

Một dạng Social Engineering rất phổ biến vào cuối năm 2013. Dãy 11 số ở trên thực chất là số điện thoại của kẻ xấu chứ không phải là “mã server hack”, khi bạn nạp tiền theo cách này nghĩa là nạp vào tài khoản của kẻ xấu.

Một ví dụ khác về Social Engineering là các thông báo lừa đảo trên web rằng Windows của bạn đã bị nhiễm virus. Khi bạn click vào các thông báo này, bạn sẽ bị dẫn tới một trang web khuyến cáo tải về các phần mềm thực sự chứa mã độc. Hoặc, trang web xấu có thể hiển thị thông báo “trúng iPhone” hoặc “trúng thưởng vì là người truy cập thứ 1 triệu” và sau đó yêu cầu bạn cung cấp thông tin mật (số tài khoản, số thẻ…) để “xác nhận trúng thưởng”, nhưng thực chất là để lấy cắp thông tin của bạn.

Nhìn chung, trong khi mối đe dọa từ mã độc đến từ các nguyên nhân phần cứng và phần mềm, rủi ro đến từ các hình thức lừa đảo qua mạng hoàn toàn nằm ở phía người dùng. Nếu bạn không nhẹ dạ nhấn vào các đường dẫn đáng ngờ trong email, nếu bạn cẩn thận xác nhận thông tin với số điện thoại hoặc email chính thức của ngân hàng khi được yêu cầu cung cấp thông tin nhạy cảm, và nếu bạn không click vào các thông báo dạng “Chúc mừng bạn đã trúng iPhone”, thì bạn sẽ gần như hoàn toàn miễn nhiễm với các hình thức lừa đảo qua mạng.

Theo HTG

Virus lây lan qua sóng WiFi, chiếm quyền điều khiển router

Một loại virus mới được phát triển có thể lây lan từ máy tính này sang máy tính khác thông qua sóng WiFi, giống như một loại dịch bệnh lây từ người sang người.

May mắn thay, loại virus này được thiết kế bởi các nhà nghiên cứu của trường Đại học Liverpool, Anh Quốc chứ không phải những tên tội phạm công nghệ cao. Dù vậy, mức độ nguy hiểm của loại virus này, nếu bị các hacker tìm ra cách phát triển, thì không thể phủ nhận.

Các tác giả đã đặt tên cho virus này là Chameleon (tắc kè hoa). Chameleon sẽ nhắm vào các bộ định tuyến (router) WiFi vốn không được chủ nhân thay đổi mật khẩu cho quyền admin. Một khi thâm nhập được vào bộ định tuyến, virus có thể cài đặt phần mềm điều khiển mới và kiểm soát nó.

Điều đáng sợ không chỉ ở khả năng ăn cắp mật khẩu, dữ liệu hoặc các thông tin cá nhân của Chameleon. Sau khi đã chiếm được một router WiFi, virus sẽ tự động tìm kiếm các router không được bảo vệ khác ở gần đó và lây lan sang chúng.

Các công ty và tổ chức lớn với mức độ bảo mật cao không phải là mục tiêu của Chameleon nếu loại virus này được dùng để tấn công. Thay vào đó, các mạng WiFi ở nhà, của các công ty nhỏ và WiFi nơi công cộng sẽ gặp nguy hiểm nhiều nhất. Các nhà nghiên cứu ở Đại học Liverpool đang phát triển một sản phẩm có thể cài đặt lên tất cả các điểm truy cập WiFi để ngăn chặn loại virus này mà không cần phải thay đổi mật khẩu admin.

Theo TechRadar

Thảm họa bảo mật: 360 triệu tài khoản bị rao bán trên chợ đen  Số lượng tài khoản bị rò rỉ trên chợ đen hiện giờ đã lên tới con số 360 triệu, và các chuyên gia bảo mật chưa xác định được chúng đến từ đâu. Trong một cuộc phỏng vấn với Reuters vào ngày thứ tư vừa qua, Alex Holden, giám đốc bảo mật tại Hold Security cho biết chỉ trong vòng 3 tuần lễ...

Số lượng tài khoản bị rò rỉ trên chợ đen hiện giờ đã lên tới con số 360 triệu, và các chuyên gia bảo mật chưa xác định được chúng đến từ đâu. Trong một cuộc phỏng vấn với Reuters vào ngày thứ tư vừa qua, Alex Holden, giám đốc bảo mật tại Hold Security cho biết chỉ trong vòng 3 tuần lễ...

Thêm một góc quay khác về "người hùng nhí" 3 tuổi chưa nói sõi nhưng đã biết cứu bạn ở Nghệ An: Càng xem càng khiến nhiều người trầm trồ01:14

Thêm một góc quay khác về "người hùng nhí" 3 tuổi chưa nói sõi nhưng đã biết cứu bạn ở Nghệ An: Càng xem càng khiến nhiều người trầm trồ01:14 Khoảnh khắc bé trai 3 tuổi hốt hoảng báo tin bạn đuối nước khiến triệu người thót tim01:19

Khoảnh khắc bé trai 3 tuổi hốt hoảng báo tin bạn đuối nước khiến triệu người thót tim01:19 Vụ 'mẹ giết con' ở Quảng Nam: Cả ngàn người tập trung theo dõi dựng lại hiện trường05:23

Vụ 'mẹ giết con' ở Quảng Nam: Cả ngàn người tập trung theo dõi dựng lại hiện trường05:23 Clip 32 giây vụ học sinh lớp 1 nghi bị cô giáo đánh bầm tím tay vì viết chữ xấu00:32

Clip 32 giây vụ học sinh lớp 1 nghi bị cô giáo đánh bầm tím tay vì viết chữ xấu00:32 44 giây khiến HIEUTHUHAI bị chê "thì ra vấn đề nằm ở người hát"00:45

44 giây khiến HIEUTHUHAI bị chê "thì ra vấn đề nằm ở người hát"00:45 Clip: Đám cưới con trai chủ vựa ve chai miền Tây, cô dâu đeo vàng khắp người, trĩu cổ hút 8 triệu views06:59

Clip: Đám cưới con trai chủ vựa ve chai miền Tây, cô dâu đeo vàng khắp người, trĩu cổ hút 8 triệu views06:59 Người mẹ giết con để trục lợi bảo hiểm từng lãnh 40 tháng tù00:38

Người mẹ giết con để trục lợi bảo hiểm từng lãnh 40 tháng tù00:38 1 TikToker cúi đầu xin lỗi sau vụ Hằng Du Mục, Quang Linh Vlogs bị bắt, thú nhận hàng loạt sai lầm của mình03:57

1 TikToker cúi đầu xin lỗi sau vụ Hằng Du Mục, Quang Linh Vlogs bị bắt, thú nhận hàng loạt sai lầm của mình03:57 Nhã Phương để lộ 1 khuyết điểm nhan sắc khó giấu qua camera thường00:37

Nhã Phương để lộ 1 khuyết điểm nhan sắc khó giấu qua camera thường00:37 Mỹ nhân 22 tuổi của Địa Đạo: Đi hát bao năm không ai biết, đóng phim vai phụ cả nước hay00:32

Mỹ nhân 22 tuổi của Địa Đạo: Đi hát bao năm không ai biết, đóng phim vai phụ cả nước hay00:32 Cập nhật mới nhất của anh trai Hằng Du Mục cùng Nhất Dương, Dịch Dương: Nhắn nhủ 1 điều00:21

Cập nhật mới nhất của anh trai Hằng Du Mục cùng Nhất Dương, Dịch Dương: Nhắn nhủ 1 điều00:21Tin đang nóng

Tin mới nhất

Nâng cao và biến đổi hình ảnh của bạn bằng trình chỉnh sửa video trực tuyến CapCut

Cách đăng Facebook để có nhiều lượt thích và chia sẻ

Thêm nhiều bang của Mỹ cấm TikTok

Microsoft cấm khai thác tiền điện tử trên các dịch vụ đám mây để bảo vệ khách hàng

Facebook trấn áp hàng loạt công ty phần mềm gián điệp

Meta đối mặt cáo buộc vi phạm các quy tắc chống độc quyền với mức phạt 11,8 tỷ đô

Không cần thăm dò, Musk nên sớm từ chức CEO Twitter

Đại lý Việt nhập iPhone 14 kiểu 'bia kèm lạc'

Khai trương hệ thống vé điện tử và dịch vụ trải nghiệm thực tế ảo XR tại Quần thể Di tích Cố đô Huế

'Dở khóc dở cười' với tính năng trợ giúp người bị tai nạn ôtô của Apple

Xiaomi sa thải hàng nghìn nhân sự

Apple sẽ bắt đầu sản xuất MacBook tại Việt Nam vào giữa năm 2023

Có thể bạn quan tâm

Sao Việt 9/4: Lệ Quyên diện bikini gợi cảm, Mai Phương Thuý tự nhận là 'phú bà'

Sao việt

07:26:20 09/04/2025

Mẹ biển - Tập 17: Ba Sịa khóc thú nhận không còn khả năng làm đàn ông

Phim việt

07:22:15 09/04/2025

Mỹ dự kiến thiết kế thỏa thuận riêng với từng quốc gia

Thế giới

07:00:35 09/04/2025

Sao nữ Hàn Quốc khốn khổ nhất hiện nay: Hết bị đàn em công khai khinh thường, lại gặp phải biến cố sốc

Sao châu á

06:53:10 09/04/2025

Đây mới là cách làm bông hẹ xào thịt bò mềm ngon, bổ dưỡng

Ẩm thực

06:05:07 09/04/2025

Phẫu thuật lấy khối sỏi san hô lớn ở thận của bệnh nhân 70 tuổi

Sức khỏe

06:04:40 09/04/2025

Lý do Hồ Ngọc Hà gia nhập bộ ba quyền lực trong show âm nhạc của VTV

Tv show

06:02:30 09/04/2025

Johnny Trí Nguyễn tái xuất với dự án điện ảnh mới

Hậu trường phim

05:58:45 09/04/2025

Phim Hàn hay xuất sắc lập kỷ lục chấn động toàn cầu, nữ chính diễn xuất phong thần khiến ai cũng "lạnh gáy"

Phim châu á

05:56:08 09/04/2025

Bộ Y tế: Truy xuất nguồn gốc thực phẩm bếp ăn khiến 33 người ở Đồng Tháp đau bụng, nôn

Tin nổi bật

23:40:33 08/04/2025

AMD công bố nền tảng AM1 mới

AMD công bố nền tảng AM1 mới CEO BlackBerry thừa nhận khả năng thất bại lên tới 50%

CEO BlackBerry thừa nhận khả năng thất bại lên tới 50%

Cảnh giác email "nhận thưởng từ Google"

Cảnh giác email "nhận thưởng từ Google" Kaspersky Security Scan - Kiểm tra nhanh tính an toàn của Windows

Kaspersky Security Scan - Kiểm tra nhanh tính an toàn của Windows Loại Malware mới được phát hiện trên Android có khả năng tự tái tạo

Loại Malware mới được phát hiện trên Android có khả năng tự tái tạo Bí quyết giải cứu máy tính khỏi tin tặc

Bí quyết giải cứu máy tính khỏi tin tặc DDoS, phần mềm gián điệp và mã độc trên ĐTDĐ tiếp tục là xu hướng của 2014

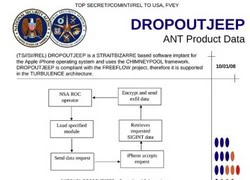

DDoS, phần mềm gián điệp và mã độc trên ĐTDĐ tiếp tục là xu hướng của 2014 Tất cả iPhone có thể đã bị NSA cài phần mềm gián điệp

Tất cả iPhone có thể đã bị NSA cài phần mềm gián điệp Vợ cũ ra sân bay về Việt Nam, Bằng Kiều gửi ngay 1000 USD để làm một việc

Vợ cũ ra sân bay về Việt Nam, Bằng Kiều gửi ngay 1000 USD để làm một việc Đoạn clip trước khi thẩm mỹ của phú bà Việt viral trở lại, gương mặt lộ rõ khuyết điểm

Đoạn clip trước khi thẩm mỹ của phú bà Việt viral trở lại, gương mặt lộ rõ khuyết điểm 'Đường tăng' Giang Hoa kiệt quệ vì bệnh tật và cuộc sống tuổi 63

'Đường tăng' Giang Hoa kiệt quệ vì bệnh tật và cuộc sống tuổi 63 CỰC HOT: Anh Tú - Diệu Nhi "trượt tay" để lộ hình ảnh con gái giấu kín suốt 4 năm?

CỰC HOT: Anh Tú - Diệu Nhi "trượt tay" để lộ hình ảnh con gái giấu kín suốt 4 năm? Mâu thuẫn đất đai, chàng rể đâm 4 anh em bên vợ thương vong

Mâu thuẫn đất đai, chàng rể đâm 4 anh em bên vợ thương vong Nam NSƯT sở hữu biệt thự mặt tiền 300m2 ở Bình Chánh, nhà hàng bề thế Quận 7, U60 viên mãn bên vợ 3

Nam NSƯT sở hữu biệt thự mặt tiền 300m2 ở Bình Chánh, nhà hàng bề thế Quận 7, U60 viên mãn bên vợ 3 NSƯT Cao Minh tuổi 64 làm chủ 2 khu du lịch, ghét danh xưng 'ca sĩ đại gia'

NSƯT Cao Minh tuổi 64 làm chủ 2 khu du lịch, ghét danh xưng 'ca sĩ đại gia' Lynk Lee sau khi chuyển giới: Nhan sắc thăng hạng, bạn trai ủng hộ hết mình

Lynk Lee sau khi chuyển giới: Nhan sắc thăng hạng, bạn trai ủng hộ hết mình Khởi tố người đàn ông xâm hại tình dục 7 chú tiểu

Khởi tố người đàn ông xâm hại tình dục 7 chú tiểu Chồng cũ cưới hot girl sau 3 tháng Từ Hy Viên qua đời: Đón dâu bằng trực thăng, váy cưới đính 999 viên kim cương!

Chồng cũ cưới hot girl sau 3 tháng Từ Hy Viên qua đời: Đón dâu bằng trực thăng, váy cưới đính 999 viên kim cương! Sản phụ bỏ con trong bệnh viện ở Đắk Lắk, tử vong tại Bình Dương

Sản phụ bỏ con trong bệnh viện ở Đắk Lắk, tử vong tại Bình Dương Quỳnh Lương lên tiếng tin bị chồng bỏ, phải về nhà ngoại gấp sau 3 tuần làm đám hỏi

Quỳnh Lương lên tiếng tin bị chồng bỏ, phải về nhà ngoại gấp sau 3 tuần làm đám hỏi "Cam thường" check nhan sắc Harper Beckham: Tiểu thư tài phiệt xinh như búp bê, sống trong nhung lụa vẫn có lúc giản dị bất ngờ

"Cam thường" check nhan sắc Harper Beckham: Tiểu thư tài phiệt xinh như búp bê, sống trong nhung lụa vẫn có lúc giản dị bất ngờ Thương hiệu Dior xóa bỏ hình ảnh và tên hoa hậu Thùy Tiên

Thương hiệu Dior xóa bỏ hình ảnh và tên hoa hậu Thùy Tiên "Ông hoàng xào couple" Kim Soo Hyun và chiêu trò giả dối khiến Kim Ji Won khốn đốn

"Ông hoàng xào couple" Kim Soo Hyun và chiêu trò giả dối khiến Kim Ji Won khốn đốn Tham gia giải chạy ở Huế, người phụ nữ tử vong

Tham gia giải chạy ở Huế, người phụ nữ tử vong