Nguy cơ mất tài khoản từ đường link giả mạo trên Facebook

Một lỗ hổng của nằm trong ứng dụng bên thứ ba trên mạng xã hội Facebook đang được tin tặc khai thác để lừa người dùng vào các trang web chứa mã độc.

Ứng dụng có tên static html:iframe tabs do bên thứ ba phát triển (cho phép các quản trị FanPage tạo ra trang HTML tĩnh để chèn vào trang của mình) đang tồn tại lỗ hổng nguy hiểm trong việc kiểm soát dữ liệu đầu vào.

Theo nhóm bảo mật SecurityDaily, lợi dụng lỗ hổng này, tin tặc có thể tạo các trang HTML chứa mã độc. Cụ thể, khi người dùng truy cập vào đường dẫn tới ứng dụng, trình duyệt sẽ tự động chuyến hướng đến các trang web lừa đảo hay các trang có giao diện đăng nhập giống hệt của Facebook.

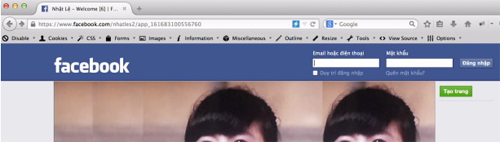

Đường link FanPage được chia sẻ trên Facebook.

Video đang HOT

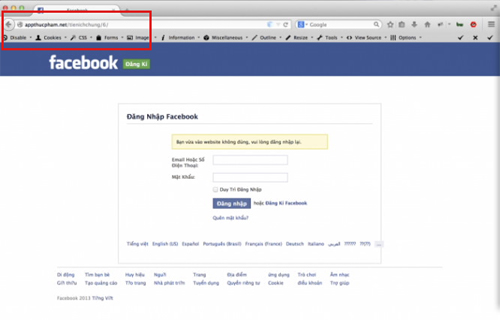

Tuy nhiên, khi bấm vào, hệ thống sẽ chuyển hướng đến site yêu cầu người dùng đăng nhập lại và nhiều người không để ý là đường link không phải là facebook.com.

Chẳng hạn, khi bấm vào đường link một FanPage về cô gái Nhật Lệ, trình duyệt sẽ hiển thị một trang có giao diện FanPage nhưng ngay sau đó sẽ chyển hướng đến một site đăng nhập giả mạo giống hệt trang đăng nhập mặc định của Facebook.

Nếu thực hiện theo, các thông tin cá nhân gồm tên đăng nhập, mật khẩu sẽ bị gửi về cho tin tặc và tài khoản của người dùng sẽ bị mất.

Hiện SecurityDaily đã cảnh báo lỗ hổng này đến của Facebook. Nhóm bảo mật này cũng khuyến cáo người dùng nên xem xét kỹ trước khi bấm vào các đường dẫn mời chào được chia sẻ hay được gửi qua Facebook. Nếu bị yêu cầu đăng nhập lại, người dùng cần kiểm tra xem đường dẫn đăng nhập có phải là https://facebook.com và biểu tượng https có màu xanh (an toàn) hay không.

Theo VNE

Nokia bắt đầu sản xuất Lumia tại Việt Nam ngay trong tháng 8

Các nhà nghiên cứu tại Đại học California và Đại học Michigan (Mỹ) đã tìm ra lỗ hổng trên các hệ điều hành di động (Android, Windows Phone, iOS) cho phép các ứng dụng độc hại thu thập thông tin cá nhân của người dùng với tỷ lệ thành công từ 82 - 92%.

Dù mới tiến hành thử nghiệm trên điện thoại Android nhưng nhóm nghiên cứu tin rằng phương pháp tấn công này có thể áp dụng trên cả 3 hệ điều hành do có cùng một tính năng: các ứng dụng đã cài đặt đều có thể truy cập bộ nhớ của thiết bị di động.

Đầu tiên người dùng sẽ tải về một tài liệu "hiền lành" nhưng chứa mã độc như hình nền, file nhạc, ứng dụng. Sau khi tải về máy, các chuyên gia bảo mật sẽ sử dụng tài liệu này để truy cập số liệu thống kê trong bộ nhớ chia sẻ của một ứng dụng bất kỳ có trong máy.

Sau đó các nhà nghiên cứu sẽ theo dõi những thay đổi trong bộ nhớ máy và thực hiện nhiều hoạt động ngầm trên smartphone, chẳng hạn như đăng nhập vào Gmail, H&R Block, chụp ảnh phiếu thanh toán online qua Chase Bank... Đây là ba ứng dụng dễ bị tổn thương nhất, tỉ lệ tấn công thành công trên ba ứng dụng này nằm trong khoảng 82-92%. Với một vài thao tác khác, nhóm nghiên cứu có thể theo dõi chính xác những gì người dùng đang làm trên smartphone trong thời gian thực.

Có hai điều kiện cần để tăng tỷ lệ tấn công thành công: thứ nhất, cuộc tấn công phải diễn ra đúng vào thời điểm mà người dùng thực hiện thao tác trên ứng dụng; thứ hai, cuộc tấn công phải tiến hành bí mật để người dùng không nhận ra. Vì thế nhóm nghiên cứu đã phải chọn thời gian tấn công rất cẩn thận.

"Chúng tôi biết thời điểm người dùng truy cập vào ứng dụng ngân hàng. Khi họ đăng nhập, chúng tôi cung cấp cho họ một màn hình đăng nhập giả giống hệt màn hình thật", tiến sỹ Alfred Qi Chen của Đại học Michigan cho biết. "Mọi thứ diễn ra liên tục vì chúng tôi nắm được lịch trình cụ thể".

Nhóm nghiên cứu sẽ trình bày kết quả nghiên cứu này tại hội nghị an ninh USENIX diễn ra ở San Diego (Mỹ) vào ngày 23/8 tới. Bạn đọc có thể xem thêm một số video mô phỏng quá trình tấn công smartphone ở trên.

Theo CNET

Canada: Hai học sinh 14 tuổi hack thành công máy ATM  Một chi nhánh của ngân hàng Montreal (BMO) ở Winnipeg vừa nhận được lời khuyên bất đắc dĩ từ hai cậu bé 14 tuổi, khi cặp đôi này đã đột nhập được vào hệ điều hành của một cây ATM trong giờ nghỉ trưa ngày thứ Tư vừa qua. Hai học sinh lớp 9, Matthew Hewlett và Caleb Turon, đã sử dụng một...

Một chi nhánh của ngân hàng Montreal (BMO) ở Winnipeg vừa nhận được lời khuyên bất đắc dĩ từ hai cậu bé 14 tuổi, khi cặp đôi này đã đột nhập được vào hệ điều hành của một cây ATM trong giờ nghỉ trưa ngày thứ Tư vừa qua. Hai học sinh lớp 9, Matthew Hewlett và Caleb Turon, đã sử dụng một...

Độc lạ 'vua hài' Xuân Hinh rap, Hòa Minzy 'gây bão' triệu view04:19

Độc lạ 'vua hài' Xuân Hinh rap, Hòa Minzy 'gây bão' triệu view04:19 Vụ ngoại tình hot nhất MXH hôm nay: Bỏ 400 triệu đồng giúp chồng làm ăn, vợ mở camera phát hiện sự thật đau lòng00:57

Vụ ngoại tình hot nhất MXH hôm nay: Bỏ 400 triệu đồng giúp chồng làm ăn, vợ mở camera phát hiện sự thật đau lòng00:57 Video sốc: Chụp ảnh check in, thanh niên 20 tuổi bất ngờ bị sóng "nuốt gọn" ngay trước mắt bạn bè00:31

Video sốc: Chụp ảnh check in, thanh niên 20 tuổi bất ngờ bị sóng "nuốt gọn" ngay trước mắt bạn bè00:31 Vì sao Văn Toàn dễ dàng cho Hoà Minzy vay 4 tỷ nhưng lần thứ hai cô bạn thân hỏi vay tiếp thì say "No"?00:44

Vì sao Văn Toàn dễ dàng cho Hoà Minzy vay 4 tỷ nhưng lần thứ hai cô bạn thân hỏi vay tiếp thì say "No"?00:44 Về Ninh Thuận gặp ông bà ngoại bé Bắp giữa ồn ào 16,7 tỷ đồng từ thiện: "Con tôi nhỡ miệng, mong cô chú tha thứ cho nó"04:58

Về Ninh Thuận gặp ông bà ngoại bé Bắp giữa ồn ào 16,7 tỷ đồng từ thiện: "Con tôi nhỡ miệng, mong cô chú tha thứ cho nó"04:58 "Búp bê lì lợm" của Vpop cover bài nào phá bài nấy, cách làm nhạc như mắc kẹt ở thập niên 200004:04

"Búp bê lì lợm" của Vpop cover bài nào phá bài nấy, cách làm nhạc như mắc kẹt ở thập niên 200004:04 Xót xa tiếng khóc bất lực của nữ chủ quán Đà Nẵng khi chứng kiến toàn bộ phòng trà bị thiêu rụi ngay trước mắt00:25

Xót xa tiếng khóc bất lực của nữ chủ quán Đà Nẵng khi chứng kiến toàn bộ phòng trà bị thiêu rụi ngay trước mắt00:25 Khoảnh khắc "tiên tử kết màn" gây bão của người đàn ông tóc xanh mặc đẹp số 1 Hàn Quốc05:14

Khoảnh khắc "tiên tử kết màn" gây bão của người đàn ông tóc xanh mặc đẹp số 1 Hàn Quốc05:14 Đan Trường tỏ tình trực tiếp: "Mỹ Tâm là người tình trong mộng của anh"03:44

Đan Trường tỏ tình trực tiếp: "Mỹ Tâm là người tình trong mộng của anh"03:44 Clip 2 thanh niên tông trúng người đang dắt chó sang đường rồi luống cuống bỏ chạy, số phận nạn nhân khiến triệu người lo lắng00:37

Clip 2 thanh niên tông trúng người đang dắt chó sang đường rồi luống cuống bỏ chạy, số phận nạn nhân khiến triệu người lo lắng00:37 Livestream làm trà sữa cho khách nhưng ngậm cả miệng vào cốc: Chủ quán khóc khi bị lan truyền, nghi ngờ bị "chơi xấu"00:59

Livestream làm trà sữa cho khách nhưng ngậm cả miệng vào cốc: Chủ quán khóc khi bị lan truyền, nghi ngờ bị "chơi xấu"00:59Tin đang nóng

Tin mới nhất

Nâng cao và biến đổi hình ảnh của bạn bằng trình chỉnh sửa video trực tuyến CapCut

Cách đăng Facebook để có nhiều lượt thích và chia sẻ

Thêm nhiều bang của Mỹ cấm TikTok

Microsoft cấm khai thác tiền điện tử trên các dịch vụ đám mây để bảo vệ khách hàng

Facebook trấn áp hàng loạt công ty phần mềm gián điệp

Meta đối mặt cáo buộc vi phạm các quy tắc chống độc quyền với mức phạt 11,8 tỷ đô

Không cần thăm dò, Musk nên sớm từ chức CEO Twitter

Đại lý Việt nhập iPhone 14 kiểu 'bia kèm lạc'

Khai trương hệ thống vé điện tử và dịch vụ trải nghiệm thực tế ảo XR tại Quần thể Di tích Cố đô Huế

'Dở khóc dở cười' với tính năng trợ giúp người bị tai nạn ôtô của Apple

Xiaomi sa thải hàng nghìn nhân sự

Apple sẽ bắt đầu sản xuất MacBook tại Việt Nam vào giữa năm 2023

Có thể bạn quan tâm

Hòa Minzy - Văn Toàn thân thiết ra sao mà chủ động "xào couple" rồi cho vay 4 tỷ không suy nghĩ?

Sao việt

23:56:41 02/03/2025

Oscar 2025: Phim 18+ ngập cảnh nóng được kỳ vọng thắng lớn, bom tấn có Selena Gomez làm nên bất ngờ?

Hậu trường phim

23:45:26 02/03/2025

Phim cổ trang mới chiếu đã bị chê thậm tệ vì phá nát nguyên tác, nam chính diễn đơ như "tượng đá ngàn năm"

Phim châu á

23:42:51 02/03/2025

'Cha tôi người ở lại' tập 7: Mẹ Nguyên trả tiền nuôi con cho bố Bình

Phim việt

23:33:21 02/03/2025

Channing Tatum hẹn hò người mẫu kém 19 tuổi sau khi chia tay Zo Kravitz

Sao âu mỹ

23:25:50 02/03/2025

Cầu thủ Nhâm Mạnh Dũng nghẹn lòng trước người vợ chật vật nuôi con khi chồng mất

Tv show

23:22:27 02/03/2025

Bắc Bling vừa ra mắt đã nhận gạch đá, Hòa Minzy nói gì?

Nhạc việt

23:08:02 02/03/2025

G-Dragon nói 1 câu cực gắt, "var thẳng" lời chê bai trưởng nhóm nữ đại mỹ nhân

Nhạc quốc tế

22:58:07 02/03/2025

Trai xinh gái đẹp Hà Nội xếp hàng dài ở cửa hàng Starbucks mới khai trương, có gì mà hot đến vậy?

Netizen

22:35:27 02/03/2025

Xem mắt với tài phiệt, mỹ nữ ngây thơ nổi tiếng showbiz từ chối ngay sau buổi hẹn đầu tiên vì lý do bất

Sao châu á

21:45:41 02/03/2025

Huawei ra smartphone lõi tứ giá 2,5 triệu đồng

Huawei ra smartphone lõi tứ giá 2,5 triệu đồng Samsung có thể sản xuất smartphone cho tín đồ Facebook

Samsung có thể sản xuất smartphone cho tín đồ Facebook

Phía sau vụ hàng loạt "sao" Việt bị hack Facebook

Phía sau vụ hàng loạt "sao" Việt bị hack Facebook Mối nguy hại từ kết nối Wi-Fi công cộng

Mối nguy hại từ kết nối Wi-Fi công cộng Mạng không dây tại nhiều gia đình đã bị hack

Mạng không dây tại nhiều gia đình đã bị hack Virus lây lan qua sóng WiFi, chiếm quyền điều khiển router

Virus lây lan qua sóng WiFi, chiếm quyền điều khiển router Bí kíp để bảo mật tài khoản Twitter

Bí kíp để bảo mật tài khoản Twitter Website Forbes và KickStarter bị hack, dữ liệu bị công khai

Website Forbes và KickStarter bị hack, dữ liệu bị công khai Kết quả vụ tranh gia sản Từ Hy Viên: 761 tỷ tiền thừa kế chia đôi, chồng Hàn có cú "lật kèo" gây sốc

Kết quả vụ tranh gia sản Từ Hy Viên: 761 tỷ tiền thừa kế chia đôi, chồng Hàn có cú "lật kèo" gây sốc Thông tin mới nhất vụ sao nữ Vbiz gặp tai nạn trên đường đi đón con

Thông tin mới nhất vụ sao nữ Vbiz gặp tai nạn trên đường đi đón con Mẹ đơn thân lấy chồng Tây hơn 29 tuổi, phản ứng cực khéo khi con trai kể bạn hỏi "sao bố cậu già vậy?"

Mẹ đơn thân lấy chồng Tây hơn 29 tuổi, phản ứng cực khéo khi con trai kể bạn hỏi "sao bố cậu già vậy?" Loạt sao vướng vòng lao lý đầu năm 2025: Sốc nhất vụ 1 "nam thần thanh xuân" đang đối mặt với án tử hình

Loạt sao vướng vòng lao lý đầu năm 2025: Sốc nhất vụ 1 "nam thần thanh xuân" đang đối mặt với án tử hình Khoảnh khắc gây đỏ mặt của lễ trao giải Oscar "nóng" trở lại

Khoảnh khắc gây đỏ mặt của lễ trao giải Oscar "nóng" trở lại Một trường THPT phải giải trình việc thuê thầy về cúng bái giữa sân

Một trường THPT phải giải trình việc thuê thầy về cúng bái giữa sân Hồng Vân ngưỡng mộ hôn nhân của nữ thông dịch viên và chồng Tây hơn 26 tuổi

Hồng Vân ngưỡng mộ hôn nhân của nữ thông dịch viên và chồng Tây hơn 26 tuổi Hé lộ ảnh hiếm của chồng cũ Từ Hy Viên và con gái, cuộc chiến giành quyền nuôi con chính thức ngã ngũ?

Hé lộ ảnh hiếm của chồng cũ Từ Hy Viên và con gái, cuộc chiến giành quyền nuôi con chính thức ngã ngũ? Người mẹ bật điều hòa giữ xác con gái trong căn chung cư suốt 6 năm

Người mẹ bật điều hòa giữ xác con gái trong căn chung cư suốt 6 năm Vợ chồng Huyền thoại Hollywood Gene Hackman đã chết 9 ngày trước khi được phát hiện

Vợ chồng Huyền thoại Hollywood Gene Hackman đã chết 9 ngày trước khi được phát hiện NSƯT Nguyệt Hằng nghỉ việc ở Nhà hát Tuổi trẻ sau 35 năm công tác

NSƯT Nguyệt Hằng nghỉ việc ở Nhà hát Tuổi trẻ sau 35 năm công tác Nóng: Huy Khánh và Mạc Anh Thư ly hôn sau 12 năm chung sống

Nóng: Huy Khánh và Mạc Anh Thư ly hôn sau 12 năm chung sống Bắt nghi phạm sát hại người phụ nữ nhặt ve chai

Bắt nghi phạm sát hại người phụ nữ nhặt ve chai Nóng: Mẹ Từ Hy Viên tuyên bố cho con rể cũ tất cả, nghi từ bỏ quyền nuôi cả 2 cháu

Nóng: Mẹ Từ Hy Viên tuyên bố cho con rể cũ tất cả, nghi từ bỏ quyền nuôi cả 2 cháu Angelababy công khai tình mới vào đúng ngày sinh nhật, nhà trai là nam thần đê tiện bị ghét bỏ nhất showbiz?

Angelababy công khai tình mới vào đúng ngày sinh nhật, nhà trai là nam thần đê tiện bị ghét bỏ nhất showbiz? HOT: Á hậu Miss Universe Vietnam được cầu hôn, nhẫn kim cương "to vật vã" chứng minh vị hôn phu "không phải dạng vừa"!

HOT: Á hậu Miss Universe Vietnam được cầu hôn, nhẫn kim cương "to vật vã" chứng minh vị hôn phu "không phải dạng vừa"! Chuyện tình như phim của 'mỹ nhân thời tiết' và đạo diễn tài năng của VTV

Chuyện tình như phim của 'mỹ nhân thời tiết' và đạo diễn tài năng của VTV