Người dùng mở khóa iPhone trung bình 80 lần mỗi ngày

Con số này được Apple công bố gần đây, cho thấy những dấu hiệu khả quan của bảo mật, nhưng cũng thể hiện sự phụ thuộc của người dùng vào điện thoại.

Apple vừa tung ra một số liệu thú vị: Người dùng mở khóa thiết bị iPhone trung bình 80 lần mỗi ngày. Công ty này hé lộ con số trên trong buổi họp báo ngắn liên quan đến các lớp bảo mật của iPhone, nhằm che giấu người dùng trước Chính phủ. Họ cũng tận dụng cơ hội này để khẳng định quan điểm của mình trong cuộc chiến bảo mật.

Con số này cũng liên quan đến những thảo luận rằng khoảng 89% người dùng iPhone sử dụng vân tay trên Touch ID hoặc mã khóa số để bảo mật thiết bị, theo Apple.

Có nhiều người xem trọng vấn đề bảo mật điện tử. Các báo cáo năm 2013 về xu hướng Internet của nhà đầu tư Mary Meeker cho thấy mọi người thường kiểm tra điện thoại khoảng 150 lần mỗi ngày, xem thông báo, đọc tin nhắn hoặc email trên màn hình mà không mở khóa thiết bị.

Tất nhiên, đây là một thành công cả các chuyên gia bảo mật khi phần lớn người dùng đã khóa mã điện thoại.

Theo một cách hiểu khác, con số này cho thấy chúng ta ngày càng phụ thuộc vào điện thoại hơn đến từng giây phút. Nhưng ít ra đến hiện tại, người dùng đã an toàn hơn.

Lê Phát

Video đang HOT

Theo Zing

Công ty hack iPhone giúp FBI quái kiệt ra sao?

Cellebrite - công ty đến từ Israel - là đối tác quen thuộc của FBI. Trong 7 năm qua, họ từng ký 187 hợp đồng với trị giá không dưới 10.000 USD một lần.

Nhóm kỹ sư ưu tú của Cellebrite - đứng đầu là một hacker "quái kiệt" đến từ Seattle (Mỹ) - giúp FPI bẻ khóa chiếc iPhone 5C tai tiếng, CNN dẫn lời 2 nguồn tin thân cận với nhóm hacker. Tất cả thành viên của công ty bị buộc ký thỏa thuận giữ im lặng về vấn đề này, một trong 2 người cho biết.

Hồ sơ chính phủ Mỹ ghi nhận Cellebrite vừa ký hợp đồng lớn nhất từ trước đén nay với FBI - trị giá 218.000 USD - cùng ngày FBI công bố bẻ khóa thành công chiếc iPhone của nghi phạm khủng bố.

Cellebrite là công ty như thế nào?

Trong nhiều năm, Cellebrite là nơi buộc phải đến của nhân viên FBI nếu muốn xâm nhập thông tin từ điện thoại của nghi phạm, theo một công ty bảo mật quen thuộc với FBI.

Tuy nhiên, Cellebrite không ra đời với mục đích này. Năm 1999, họ tạo ra những chiếc máy giúp chuyển dữ liệu từ điện thoại này sang điện thoại khác - công cụ giúp ích lớn cho các nhà bán lẻ di động khi người dùng nâng cấp điện thoại. Cingular, Motorola, Nokia sử dụng thiết bị "đồng bộ hóa dữ liệu di động" để tải dữ liệu từ những chiếc điện thoại bị hỏng sang máy mới.

Một trong những thiết bị đầu tiên dùng để chuyển dữ liệu giữa các thiết bị di động của Cellebrite. Ảnh: Cellebrite.

Đầu 2007, Cellebrite bắt đầu tiếp thị công cụ của mình với các cơ quan thực thi pháp luật. Vào thời điểm đó, họ có thể thu thập dữ liệu từ "hơn 1.000 thiết bị cầm tay", chủ yếu là điện thoại di động và PDA.

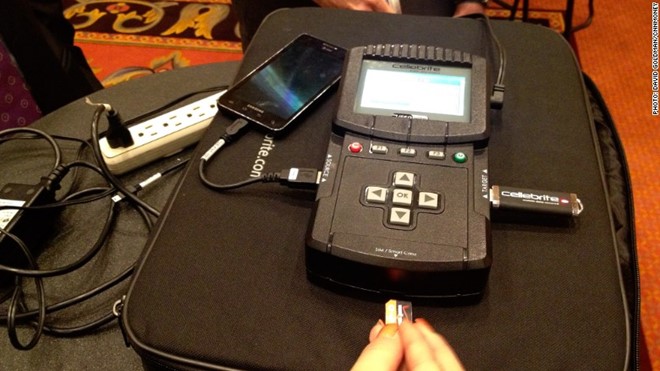

Thiết bị trao đổi bộ nhớ (UME) - như chiếc UME-36Pro - của họ có thể lấy danh bạ, tin nhắn, ảnh, video, nhạc chuông, file âm thanh bất kể model nào, do ai bán, dùng công nghệ hoặc nhà mạng nào. Sau đó, cơ quan thực thi pháp luật sử dụng thiết bị có tên UFED của Cellebrite. Đây là một thiết bị cầm tay, dễ sử dụng. Cảnh sát chỉ việc kết nối với điện thoại và tải dữ liệu bộ nhớ của thiết bị sang ổ đĩa của mình trong vài giây. Đây cũng là cách họ tìm được cả những tin nhắn đã bị xóa.

Cảnh sát sử dụng thiết bị của Cellebrite để lấy dữ liệu từ một chiếc điện thoại.

Hiện tại, Cellebrite định hình họ như một giải pháp cho cảnh sát khi các hãng sản xuất - như Apple - không hợp tác với cơ quan điều tra.

Một trong những đoạn quảng cáo của Cellebrite viết: "Sỹ quan cảnh sát có thể kéo một tay đánh cắp xe hơi sang một bên, quét chiếc điện thoại của hắn và khám phá ra cả đường dây trộm cắp ôtô trên toàn thành phố".

UFED Touch Ultimate - một thiết bị cảm ứng cho phép cảnh sát giữ bên mình có giá 10.000 USD. Nó hoạt động được với hơn 8.000 thiết bị điện tử - theo SC Magazine. Công cụ này hữu ích đến mức FBI ký 187 hợp đồng với Cellebrite trong 7 năm qua với trị giá trung bình 10.883 USD.

Cellebrite trình diễn công nghệ hack smartphone tại triển lãm CTIA 2013.

Ban đầu, những chiếc di động với mật khẩu cài sẵn không làm khó được các điều tra viên sử dụng thiết bị của Cellebrite. Cảnh sát có thể xâm nhập hoặc bẻ khóa rất nhanh. Tuy nhiên, mọi chuyện thay đổi từ năm 2014 - khi Apple nâng cấp bảo mật trên iPhone. Đột nhiên, có một thế hệ các smartphone khiến cảnh sát không thể xâm nhập dữ liệu được.

Tất nhiên, cảnh sát vẫn có cách thu thập những dữ liệu quý giá - đặc biệt trong các trường hợp khủng bố. NSA có thể theo dõi cuộc gọi, hoặc lấy dữ liệu khi khách hàng backup dữ liệu trên server của Apple, Google. Email và dữ liệu ứng dụng thường không được lưu trữ bên trong điện thoại và các công ty có thể dễ dàng cung cấp cho bên điều tra.

Tuy nhiên, cảnh sát không thể xâm nhập vào những chiếc iPhone sử dụng mật khẩu chạy iOS 8 trở lên. Bản thân Apple cũng không thể. Đó là lý do mọi con mắt đổ dồn vào Cellebrite. Đáng tiếc, do mọi chuyện không được công bố ra bên ngoài nên người ta không biết được Cellebrite dùng cách nào để bẻ khóa iPhone.

Đức Nam

Theo Zing

Công cụ FBI bẻ khóa iPhone có thể bị phát tán  Nhiều chuyên gia cho rằng, công cụ được FBI dùng sẽ nhanh chóng bị phát tán dưới nhiều hình thức khác nhau. Theo kỹ sư cấp cao của Apple và một số chuyên gia bảo mật bên ngoài, phương pháp FBI dùng để ở khóa chiếc iPhone 5C trong vụ án San Bernardino sẽ nhanh chóng bị công bố dưới nhiều hình thức....

Nhiều chuyên gia cho rằng, công cụ được FBI dùng sẽ nhanh chóng bị phát tán dưới nhiều hình thức khác nhau. Theo kỹ sư cấp cao của Apple và một số chuyên gia bảo mật bên ngoài, phương pháp FBI dùng để ở khóa chiếc iPhone 5C trong vụ án San Bernardino sẽ nhanh chóng bị công bố dưới nhiều hình thức....

Thực hư tin Campuchia điều binh sĩ tới biên giới với Thái Lan sau vụ đối đầu08:43

Thực hư tin Campuchia điều binh sĩ tới biên giới với Thái Lan sau vụ đối đầu08:43 Ngô Thanh Vân lộ video vòng 2 lùm lùm trong tiệc sinh nhật, có động thái che chắn nhưng không đáng kể!01:15

Ngô Thanh Vân lộ video vòng 2 lùm lùm trong tiệc sinh nhật, có động thái che chắn nhưng không đáng kể!01:15 Đôi Vbiz "phim giả tình thật" đang sống chung nhà, bí mật bại lộ bởi 1 tíc tắc diễn ra trên sóng livestream00:46

Đôi Vbiz "phim giả tình thật" đang sống chung nhà, bí mật bại lộ bởi 1 tíc tắc diễn ra trên sóng livestream00:46 Xót xa tiếng khóc bất lực của nữ chủ quán Đà Nẵng khi chứng kiến toàn bộ phòng trà bị thiêu rụi ngay trước mắt00:25

Xót xa tiếng khóc bất lực của nữ chủ quán Đà Nẵng khi chứng kiến toàn bộ phòng trà bị thiêu rụi ngay trước mắt00:25 Xung đột Nga - Ukraine trước bước ngoặt08:59

Xung đột Nga - Ukraine trước bước ngoặt08:59 Tiếng khóc nghẹn của nữ sinh tố cáo chủ trọ hành hung vì tiền đặt cọc ở Hà Nội00:27

Tiếng khóc nghẹn của nữ sinh tố cáo chủ trọ hành hung vì tiền đặt cọc ở Hà Nội00:27 Video: Va chạm giao thông, 2 người phụ nữ xô xát với người đàn ông lớn tuổi00:20

Video: Va chạm giao thông, 2 người phụ nữ xô xát với người đàn ông lớn tuổi00:20 Ca sĩ Mỹ Tâm ăn tối sang chảnh ở Mỹ, Lý Nhã Kỳ gợi cảm00:52

Ca sĩ Mỹ Tâm ăn tối sang chảnh ở Mỹ, Lý Nhã Kỳ gợi cảm00:52 "Kiếp sau con muốn làm mẹ của mẹ, để không phải nhìn mẹ mất": Sao một đứa trẻ lại nói được câu đó nhỉ?00:21

"Kiếp sau con muốn làm mẹ của mẹ, để không phải nhìn mẹ mất": Sao một đứa trẻ lại nói được câu đó nhỉ?00:21 Phim 18+ cực hay nhất định phải xem: Nam chính hành nghề xoá cảnh nóng, viết truyện cổ tích cho người lớn00:36

Phim 18+ cực hay nhất định phải xem: Nam chính hành nghề xoá cảnh nóng, viết truyện cổ tích cho người lớn00:36Tin đang nóng

Tin mới nhất

Nâng cao và biến đổi hình ảnh của bạn bằng trình chỉnh sửa video trực tuyến CapCut

Cách đăng Facebook để có nhiều lượt thích và chia sẻ

Thêm nhiều bang của Mỹ cấm TikTok

Microsoft cấm khai thác tiền điện tử trên các dịch vụ đám mây để bảo vệ khách hàng

Facebook trấn áp hàng loạt công ty phần mềm gián điệp

Meta đối mặt cáo buộc vi phạm các quy tắc chống độc quyền với mức phạt 11,8 tỷ đô

Không cần thăm dò, Musk nên sớm từ chức CEO Twitter

Đại lý Việt nhập iPhone 14 kiểu 'bia kèm lạc'

Khai trương hệ thống vé điện tử và dịch vụ trải nghiệm thực tế ảo XR tại Quần thể Di tích Cố đô Huế

'Dở khóc dở cười' với tính năng trợ giúp người bị tai nạn ôtô của Apple

Xiaomi sa thải hàng nghìn nhân sự

Apple sẽ bắt đầu sản xuất MacBook tại Việt Nam vào giữa năm 2023

Có thể bạn quan tâm

ĐTCL mùa 13: Leo hạng thần tốc cùng đội hình Cực Tốc - Vệ Binh sát thương cực "lỗi"

Mọt game

08:03:42 01/03/2025

Thức trắng đêm xem phim "Sex Education", tôi bật khóc nhớ lại hồi ức đau thương 20 năm trước: Sự yếu đuối phải trả một cái giá quá đắt

Góc tâm tình

08:01:12 01/03/2025

CSGT lần theo định vị bắt đối tượng trộm xe máy

Pháp luật

08:01:11 01/03/2025

Khiến Quang Lê 'không thể nào chê', Khánh An giành á quân 'Solo cùng bolero'

Tv show

07:54:53 01/03/2025

Hoa hậu Thanh Thủy, Thùy Tiên trở thành đại sứ Lễ hội Áo dài TP.HCM 2025

Sao việt

07:41:41 01/03/2025

Phim 'Chốt đơn' có Quyền Linh, Thùy Tiên dời lịch chiếu

Hậu trường phim

07:14:45 01/03/2025

Sao nữ xuất hiện là sang chảnh tràn màn hình nhưng chỉ cần thở nhẹ thôi cũng thấy ác

Phim việt

07:11:39 01/03/2025

Phim Hàn 18+ hay "vượt mức cho phép" khiến 170 triệu người điên đảo, nữ chính đẹp bá cháy còn có cảnh nóng gây sốc

Phim châu á

07:02:22 01/03/2025

Sao Hàn trẻ trung hơn tuổi nhờ chăm diện 5 món thời trang

Phong cách sao

06:39:39 01/03/2025

Muốn nói chuyện thời trang mà chưa biết Y3K là gì thì hơi trật nhịp đấy

Thời trang

06:32:49 01/03/2025

Galaxy C5 vỏ kim loại lộ cấu hình

Galaxy C5 vỏ kim loại lộ cấu hình iPhone dễ dàng bị nghe lén, theo dõi vị trí

iPhone dễ dàng bị nghe lén, theo dõi vị trí

Apple gặp khó với trò đuổi bắt từ lỗ hổng FBI

Apple gặp khó với trò đuổi bắt từ lỗ hổng FBI Apple hứa tăng cường bảo mật sau khi FBI bẻ được khoá iPhone

Apple hứa tăng cường bảo mật sau khi FBI bẻ được khoá iPhone FBI đã hack được iPhone mà không cần đến Apple

FBI đã hack được iPhone mà không cần đến Apple Công ty Israel giúp FBI mở khóa iPhone không cần Apple

Công ty Israel giúp FBI mở khóa iPhone không cần Apple Công ty mở khóa iPhone 5C giúp FBI có thể đến từ Israel

Công ty mở khóa iPhone 5C giúp FBI có thể đến từ Israel Mỹ tìm được bên thứ 3 mở khóa iPhone, không cần Apple

Mỹ tìm được bên thứ 3 mở khóa iPhone, không cần Apple Thêm 1 sao Việt tung tin nhắn, "bóc trần" mẹ bé Bắp nói chuyện trước sau bất nhất?

Thêm 1 sao Việt tung tin nhắn, "bóc trần" mẹ bé Bắp nói chuyện trước sau bất nhất? Ầm ĩ nhất MXH: Thiều Bảo Trâm bị hội chị em "quay lưng", Hải Tú chỉ là nạn nhân?

Ầm ĩ nhất MXH: Thiều Bảo Trâm bị hội chị em "quay lưng", Hải Tú chỉ là nạn nhân? Vợ sao nam Vbiz sau gần 1 năm định cư nước ngoài: Phải tự xoay sở mọi thứ, hay bật khóc vì tủi thân

Vợ sao nam Vbiz sau gần 1 năm định cư nước ngoài: Phải tự xoay sở mọi thứ, hay bật khóc vì tủi thân Tình trạng hiện tại của chồng Hàn Từ Hy Viên gây sốc

Tình trạng hiện tại của chồng Hàn Từ Hy Viên gây sốc Hôn lễ thảm hoạ của Han Ga In và chồng giàu: Vừa bẩn vừa đổ vỡ, phóng viên hỗn loạn, khổ nhất là khách mời!

Hôn lễ thảm hoạ của Han Ga In và chồng giàu: Vừa bẩn vừa đổ vỡ, phóng viên hỗn loạn, khổ nhất là khách mời! Mỹ nhân cả đời chỉ đóng 1 phim mà nổi tiếng suốt 39 năm

Mỹ nhân cả đời chỉ đóng 1 phim mà nổi tiếng suốt 39 năm Ngô Thanh Vân ôm chặt chồng trẻ kém 11 tuổi, Hoàng Rapper 'cưỡng hôn' Xuân Son

Ngô Thanh Vân ôm chặt chồng trẻ kém 11 tuổi, Hoàng Rapper 'cưỡng hôn' Xuân Son Công bố cuộc gọi cầu cứu ám ảnh trong vụ vợ chồng nam diễn viên hàng đầu tử vong bất thường cùng chú chó cưng

Công bố cuộc gọi cầu cứu ám ảnh trong vụ vợ chồng nam diễn viên hàng đầu tử vong bất thường cùng chú chó cưng Nữ nghệ sĩ đình đám đã bán nốt biệt thự 70 tỷ ở Việt Nam

Nữ nghệ sĩ đình đám đã bán nốt biệt thự 70 tỷ ở Việt Nam Phẫu thuật không gây mê, bác sĩ khiến người phụ nữ tử vong

Phẫu thuật không gây mê, bác sĩ khiến người phụ nữ tử vong Nửa đêm, mẹ Bắp bất ngờ tung "sao kê online", nói rõ lý do không thể về Việt Nam trong 4 tháng tới

Nửa đêm, mẹ Bắp bất ngờ tung "sao kê online", nói rõ lý do không thể về Việt Nam trong 4 tháng tới Người mẹ nguy kịch vì bị con trai tạt xăng dã man: "Tôi không bao giờ giận con..."

Người mẹ nguy kịch vì bị con trai tạt xăng dã man: "Tôi không bao giờ giận con..." Mẹ Bắp lên tiếng về chiến dịch gây quỹ trên Give.Asia và mối quan hệ với gia đình chồng cũ

Mẹ Bắp lên tiếng về chiến dịch gây quỹ trên Give.Asia và mối quan hệ với gia đình chồng cũ Mẹ bé Bắp: 'Ba mẹ ở quê đi chợ mua đồ nhưng không ai bán, nhà có gì ăn nấy'

Mẹ bé Bắp: 'Ba mẹ ở quê đi chợ mua đồ nhưng không ai bán, nhà có gì ăn nấy' Tình thế hiện tại của vợ chồng Công Vinh - Thuỷ Tiên

Tình thế hiện tại của vợ chồng Công Vinh - Thuỷ Tiên Chồng H'Hen Niê có 1 hành động chứng minh nàng Hậu là cô gái số hưởng của Vbiz!

Chồng H'Hen Niê có 1 hành động chứng minh nàng Hậu là cô gái số hưởng của Vbiz! Nóng: Báo Hàn "bắt gọn" Lee Jong Suk hẹn hò Moon Ga Young, chuyện tình với IU đã toang?

Nóng: Báo Hàn "bắt gọn" Lee Jong Suk hẹn hò Moon Ga Young, chuyện tình với IU đã toang? Mỹ nhân Việt đổi đời chỉ nhờ 1 cái bĩu môi, cả body lẫn nhan sắc đều thăng hạng đỉnh cao sau 8 năm

Mỹ nhân Việt đổi đời chỉ nhờ 1 cái bĩu môi, cả body lẫn nhan sắc đều thăng hạng đỉnh cao sau 8 năm