Nâng cấp WinRAR ngay nếu bạn không muốn bị ‘tấn công mạng’

Lỗ hổng bảo mật của một trong những ứng dụng giải nén phổ biến nhất trên máy tính đang lan rộng bất ngờ, đe dọa tới hàng triệu người dùng.

Sau một tuần kể từ thời điểm công bố lỗ hổng bảo mật liên quan đến ứng dụng nén/giải nén phổ biến nhất trên Windows là WinRAR, tin tặc đang tập trung khai thác lỗ hổng này qua các email.

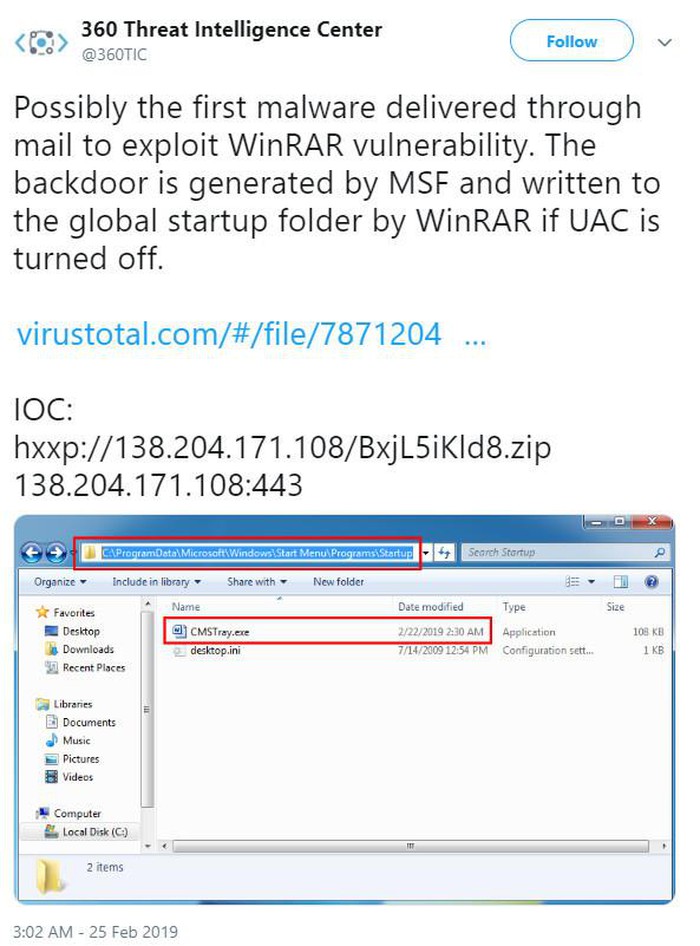

Các nhà nghiên cứu bảo mật tại Trung tâm tình báo hiểm họa 360 (360TIC) đã phát hiện một chiến dịch email cực lớn để phân phối tập tin lưu trữ RAR độc hại khai thác lỗ hổng WinRAR mới nhất để cài đặt phần mềm độc hại trên các máy tính cài WinRAR phiên bản cũ.

Bạn nên nâng cấp ứng dụng WinRAR ngay nếu không muốn bị ‘tấn công mạng’

Video đang HOT

Lỗ hổng bảo mật do các nhà nghiên cứu tại công ty Check Point Software Technologies phát hiện trên WinRAR cho phép những kẻ tấn công giải nén ứng dụng gián điệp vào bất kỳ đâu trên ổ cứng máy tính của nạn nhân. Nguyên nhân bắt nguồn từ việc WinRAR hỗ trợ giải nén định dạng ACE đã quá “lỗi thời” bằng một thư viện có tên UNACEV2.DLL (ngừng cập nhật từ năm 2006).

Bằng cách đặt lại tên tập tin nén ACE để tạo ra một tập tin có đuôi RAR, ứng dụng WinRAR sẽ giải nén file này vào bất kỳ vị trí nào trên máy tính. Hacker đã tận dụng lỗi này để giải nén một file độc hại vào phân vùng khởi động của ổ cứng (Start-up). Điều này khiến cho các lần mở máy tính tiếp theo, các chương trình độc hại sẽ tự động chạy và thực thi các lệnh ẩn.

Để khai thác thành công lỗ hổng và kiểm soát hoàn toàn các máy tính được nhắm mục tiêu, tất cả những gì kẻ tấn công cần làm chỉ là “thuyết phục” người dùng mở file nén được tạo thủ công độc hại bằng WinRAR (điều này rất đơn giản nếu hacker “câu” những người dùng thường xuyên tìm tải các file crack ứng dụng).

Do nhóm WinRAR đã mất quyền truy cập vào mã nguồn cho thư viện UNACEV2.DLL nên thay vì khắc phục sự cố, hãng đã phát hành phiên bản WinRAR 5.70 beta 1 không hỗ trợ định dạng ACE.

Hiện tại, cách tốt nhất để bảo vệ bạn khỏi các cuộc tấn công này là cập nhật phần mềm của bạn bằng cách cài đặt phiên bản WinRAR mới nhất càng sớm càng tốt và tránh mở các tập tin từ các nguồn không xác định. Bạn có thể tải WinRAR bản mới nhất (WinRAR 5.70 beta 1) tại đây. Hoặc có một giải pháp khác là bạn xóa WinRAR đi và cài 7-Zip, một ứng dụng có tính năng tương tự và được cập nhật thường xuyên hơn.

WinRAR là ứng dụng rất phổ biến trong cộng đồng người dùng máy tính với hơn 500 triệu lượt tải. Tại Việt Nam, nhiều máy tính được các dịch vụ cài đặt sẵn phần mềm này.

Theo viet nam net

Khoảng 70% lỗ hổng bảo mật do lỗi bộ nhớ

Đây là khẳng định của các chuyên gia bảo mật hãng Microsoft trong một sự kiện vừa diễn ra tuần qua. Theo đó, có đến 70% lỗ hổng bảo mật từng bị phát hiện có liên quan đến các lỗi bộ nhớ.

Cụ thể, phát biểu tại Hội nghị Bảo mật BlueHat tại Israel vào cuối tuần trước, kỹ sư bảo mật Matt Miller của Microsoft cho hay trong hơn 12 năm qua, khoảng 70% số bản vá được Microsoft tung ra là nhằm sửa các lỗi có liên quan đến an toàn bộ nhớ. Lý do của số liệu lớn về các lỗ hổng này là do đa số mã nguồn của Windows được viết bằng ngôn ngữ C và C , vốn là hai ngôn ngữ lập trình không an toàn đối với bộ nhớ bởi nó cho phép lập trình viên giành quyền kiểm soát địa chỉ ô nhớ để thực thi các đoạn mã của mình.

Cùng với đó, dù chỉ là một lỗi nhỏ trong những đoạn mã quản lý bộ nhớ mà các lập trình viên đã viết ra cũng có thể dẫn tới hàng loạt lỗi liên quan đến an toàn bộ nhớ, dẫn đến việc hacker có thể lợi dụng để gây ra hậu quả nguy hiểm và có tính phá hoại cao, chẳng hạn như thực thi những đoạn mã tấn công từ xa, hoặc kích hoạt các đặc quyền cấp cao.

Các chuyên gia bảo mật của Microsoft vừa cho biết khoảng 70% lỗ hổng bảo mật có liên quan đến lỗi bộ nhớ.

Ngoài ra, an toàn bộ nhớ cũng là một thuật ngữ được các kỹ sư phần mềm và bảo mật sử dụng để mô tả về các ứng dụng truy cập vào bộ nhớ của hệ điều hành sao cho đúng với hướng dẫn của hệ thống và không gây ra lỗi. Thế nên, các lỗ hổng liên quan đến an toàn bộ nhớ rất dễ xảy ra khi phần mềm - dù là vô tình hay cố ý, vẫn có thể truy cập vào bộ nhớ hệ thống, vượt ngoài giới hạn cho phép hoặc vượt ra khỏi các địa chỉ ô nhớ được cấp.

Với những ai thường xuyên đọc các báo cáo bảo mật, chắc hẳn đã rất quen thuộc với những thuật ngữ như buffer overflow (tràn bộ đệm), race condition (quá nhiều luồng truy cập vào dữ liệu/tài nguyên), page fault (lỗi trang nhớ), null pointer (chỉ báo rỗng), stack exhaustion (cạn kiệt vùng nhớ xếp tầng), heap exhaustion/corruption (cạn kiệt/lỗi vùng nhớ heap), use after free hoặc double free (cho phép thực thi mã từ xa nếu người dùng tương tác với nội dung độc hại) - đều dùng để mô tả các lỗ hổng liên quan đến an toàn bộ nhớ.

Kết quả là, các lỗi về bộ nhớ chính là một trong những "kẻ tiếp tay" cho giới tin tặc nhiều nhất ở thời điểm hiện tại và tin tặc cũng rất biết tận dụng tối đa các sơ hở này. Theo ông Miller, lỗ hổng dạng use-after-free và heap corruption là các lỗi được nhiều kẻ tấn công ưa chuộng và lợi dụng hơn cả. Tóm lại, với khoảng 70% vấn đề về bảo mật tồn tại trong các sản phẩm của Microsoft cũng như của một số hãng khác hiện nay, con số này quả là đáng lo ngại, thậm chí tới mức báo động đối với người dùng.

Theo PC World

Cảnh báo mã độc mới xuất hiện tại Việt Nam  Theo thống kê của Bkav, hàng trăm cơ quan, tổ chức trong nước đang là nạn nhân của cuộc tấn công mã độc mới. Trong thông tin cảnh báo chiến dịch phát tán mã độc mã hóa dữ liệu tống tiền W32.WeakPass nhắm vào các server tại Việt Nam, Bkav cho biết theo ước tính của DN này, đến cuối chiều 14/2 số...

Theo thống kê của Bkav, hàng trăm cơ quan, tổ chức trong nước đang là nạn nhân của cuộc tấn công mã độc mới. Trong thông tin cảnh báo chiến dịch phát tán mã độc mã hóa dữ liệu tống tiền W32.WeakPass nhắm vào các server tại Việt Nam, Bkav cho biết theo ước tính của DN này, đến cuối chiều 14/2 số...

Lễ đưa tang Kim Sae Ron: Mẹ ruột đi không vững trong giờ phút cuối cùng, dàn sao nghẹn ngào tiễn biệt01:06

Lễ đưa tang Kim Sae Ron: Mẹ ruột đi không vững trong giờ phút cuối cùng, dàn sao nghẹn ngào tiễn biệt01:06 Nam Thư bị chỉ trích vì mặc trang phục phản cảm, hớ hênh ngay trên thảm đỏ00:21

Nam Thư bị chỉ trích vì mặc trang phục phản cảm, hớ hênh ngay trên thảm đỏ00:21 B Ray muốn tìm "ghệ mới" nhưng không quên "bóc phốt" người yêu cũ: Nói nhiều, ghen tuông, bào tiền?03:46

B Ray muốn tìm "ghệ mới" nhưng không quên "bóc phốt" người yêu cũ: Nói nhiều, ghen tuông, bào tiền?03:46 Lý Nhã Kỳ sau khi lộ bức ảnh xồ xề gây sốc: "Có thế lực nào đứng sau những trò ác ý này không?"00:33

Lý Nhã Kỳ sau khi lộ bức ảnh xồ xề gây sốc: "Có thế lực nào đứng sau những trò ác ý này không?"00:33 Đòn giáng của ông Trump vào Ukraine trước ngưỡng cửa đàm phán với Nga09:07

Đòn giáng của ông Trump vào Ukraine trước ngưỡng cửa đàm phán với Nga09:07 HOT: Đạt G - Cindy Lư hóa cô dâu chú rể trên lễ đường, khóa môi ngọt ngào trước đông đảo khách mời01:26

HOT: Đạt G - Cindy Lư hóa cô dâu chú rể trên lễ đường, khóa môi ngọt ngào trước đông đảo khách mời01:26 Khả Như vào vai quỷ dữ, ăn thịt sống trong phim kinh dị02:29

Khả Như vào vai quỷ dữ, ăn thịt sống trong phim kinh dị02:29 Thách thức nhà vô địch thế giới, võ sĩ Trung Quốc bị đánh sưng mặt02:18

Thách thức nhà vô địch thế giới, võ sĩ Trung Quốc bị đánh sưng mặt02:18 Sau vụ ồn ào Maybach, Lọ Lem flex luôn 16 tuổi kiếm hơn 1 tỷ, tự trả toàn bộ học phí ĐH RMIT02:06

Sau vụ ồn ào Maybach, Lọ Lem flex luôn 16 tuổi kiếm hơn 1 tỷ, tự trả toàn bộ học phí ĐH RMIT02:06 Ngoại hình gây sốc của G-Dragon00:19

Ngoại hình gây sốc của G-Dragon00:19 Thêm tranh cãi outfit cũng không cứu nổi MV mới nhất của Lisa04:05

Thêm tranh cãi outfit cũng không cứu nổi MV mới nhất của Lisa04:05Tin đang nóng

Tin mới nhất

Nâng cao và biến đổi hình ảnh của bạn bằng trình chỉnh sửa video trực tuyến CapCut

Cách đăng Facebook để có nhiều lượt thích và chia sẻ

Thêm nhiều bang của Mỹ cấm TikTok

Microsoft cấm khai thác tiền điện tử trên các dịch vụ đám mây để bảo vệ khách hàng

Facebook trấn áp hàng loạt công ty phần mềm gián điệp

Meta đối mặt cáo buộc vi phạm các quy tắc chống độc quyền với mức phạt 11,8 tỷ đô

Không cần thăm dò, Musk nên sớm từ chức CEO Twitter

Đại lý Việt nhập iPhone 14 kiểu 'bia kèm lạc'

Khai trương hệ thống vé điện tử và dịch vụ trải nghiệm thực tế ảo XR tại Quần thể Di tích Cố đô Huế

'Dở khóc dở cười' với tính năng trợ giúp người bị tai nạn ôtô của Apple

Xiaomi sa thải hàng nghìn nhân sự

Apple sẽ bắt đầu sản xuất MacBook tại Việt Nam vào giữa năm 2023

Có thể bạn quan tâm

Xét xử lưu động vụ 'thổi' đất đấu giá 30 tỷ đồng/m2 ở Hà Nội

Pháp luật

00:32:07 22/02/2025

Tai nạn hy hữu, người đàn ông tử vong do lốp ô tô văng trúng

Tin nổi bật

00:25:59 22/02/2025

Georgia từng được đề nghị trở thành "mặt trận thứ 2" chống Nga

Thế giới

00:19:40 22/02/2025

Sáp thơm gây ô nhiễm không khí ngang với động cơ ô tô

Lạ vui

00:13:14 22/02/2025

Hơn 20 năm qua, vợ biết tôi không yêu nhưng vẫn không chấp nhận ly hôn

Góc tâm tình

00:10:12 22/02/2025

HLV Mai Đức Chung trở lại ĐT nữ Việt Nam ở tuổi 75, đứng số 1 thế giới

Sao thể thao

23:58:31 21/02/2025

Với 10 năm nội trợ, xin khẳng định: 5 mẹo này sẽ giúp bạn tiết kiệm cả sức lẫn tiền

Netizen

23:57:01 21/02/2025

6 thói xấu khiến ngôi nhà giống "bãi rác", giàu đến mấy cũng vẫn có cảm giác "rẻ tiền"

Sáng tạo

23:54:57 21/02/2025

Phim của Song Hye Kyo bùng nổ MXH Việt, gây tranh cãi gay gắt vẫn càn quét phòng vé

Hậu trường phim

23:38:49 21/02/2025

Phim Trung Quốc nhồi nhét cảnh quấy rối phụ nữ, bị chỉ trích khắp MXH: Nữ chính 6 lần gặp biến thái gây phẫn nộ

Phim châu á

23:34:06 21/02/2025

Người dùng Facebook chuẩn bị trải nghiệm tính năng xóa lịch sử

Người dùng Facebook chuẩn bị trải nghiệm tính năng xóa lịch sử Thực hư việc mở khóa iPhone Nhật miễn phí, biến ‘lock’ thành quốc tế

Thực hư việc mở khóa iPhone Nhật miễn phí, biến ‘lock’ thành quốc tế

Tại sao các startup làm phần mềm miễn phí lại nhận được đầu tư?

Tại sao các startup làm phần mềm miễn phí lại nhận được đầu tư? Phải làm gì khi Flickr sắp xóa ảnh của người dùng?

Phải làm gì khi Flickr sắp xóa ảnh của người dùng? Phát hiện chiến dịch tấn công APT vào các ngân hàng, hạ tầng quan trọng

Phát hiện chiến dịch tấn công APT vào các ngân hàng, hạ tầng quan trọng Ứng dụng quản lý file nổi tiếng ES File Explorer có lỗ hổng nguy hiểm

Ứng dụng quản lý file nổi tiếng ES File Explorer có lỗ hổng nguy hiểm Ứng dụng quản lý tập tin ES File Explorer gặp lỗi lộ dữ liệu

Ứng dụng quản lý tập tin ES File Explorer gặp lỗi lộ dữ liệu Cẩn thận với Google Drive: Một 'thiên đường' đầy spam

Cẩn thận với Google Drive: Một 'thiên đường' đầy spam Bức ảnh thân mật giữa đêm của Xoài Non và Gil Lê

Bức ảnh thân mật giữa đêm của Xoài Non và Gil Lê Quý Bình yêu vợ hơn tuổi say đắm, nhắn nhủ cùng nhau "qua bao đắng cay, tay vẫn ghì chặt tay"

Quý Bình yêu vợ hơn tuổi say đắm, nhắn nhủ cùng nhau "qua bao đắng cay, tay vẫn ghì chặt tay" Vợ cũ sao Vbiz gây phẫn nộ vì nghi móc mỉa Hoa hậu Khánh Vân, Vũ Cát Tường và vợ "ngồi không cũng dính đạn"

Vợ cũ sao Vbiz gây phẫn nộ vì nghi móc mỉa Hoa hậu Khánh Vân, Vũ Cát Tường và vợ "ngồi không cũng dính đạn" Mẹ Từ Hy Viên lộ bản chất thật, tham đến mức này?

Mẹ Từ Hy Viên lộ bản chất thật, tham đến mức này? Nhan sắc gây sốc của Triệu Vy

Nhan sắc gây sốc của Triệu Vy Đến lượt Park Bom (2NE1) đáp trả Lee Min Ho: "Phía anh ấy yêu cầu tôi làm những điều này..."

Đến lượt Park Bom (2NE1) đáp trả Lee Min Ho: "Phía anh ấy yêu cầu tôi làm những điều này..." Sốc với ngoại hình nặng 100kg của Hoa hậu đáng thương nhất showbiz

Sốc với ngoại hình nặng 100kg của Hoa hậu đáng thương nhất showbiz Sao nam Vbiz gây sốc khi đăng hiện trường tai nạn kinh hoàng: Ô tô lăn nhiều vòng, rơi xuống vực sâu 40m, đội cứu hộ bất lực

Sao nam Vbiz gây sốc khi đăng hiện trường tai nạn kinh hoàng: Ô tô lăn nhiều vòng, rơi xuống vực sâu 40m, đội cứu hộ bất lực Taxi đi nhầm đường, nữ sinh nhảy ra khỏi xe vì tưởng mình bị bắt cóc rồi bị đâm tử vong: Tòa tuyên án ra sao với tài xế?

Taxi đi nhầm đường, nữ sinh nhảy ra khỏi xe vì tưởng mình bị bắt cóc rồi bị đâm tử vong: Tòa tuyên án ra sao với tài xế? 'Diễn viên Đình Thế mất ở tuổi 22 mà không kịp nói lời trăng trối'

'Diễn viên Đình Thế mất ở tuổi 22 mà không kịp nói lời trăng trối' Thảm cảnh của ác nữ đẹp nhất màn ảnh: Nghèo túng đến nỗi phải nhặt đồ ăn thừa, nhan sắc tụt dốc thê thảm không nhận ra

Thảm cảnh của ác nữ đẹp nhất màn ảnh: Nghèo túng đến nỗi phải nhặt đồ ăn thừa, nhan sắc tụt dốc thê thảm không nhận ra Vụ thi thể không nguyên vẹn: Lời khai rợn người của gã chồng giết vợ

Vụ thi thể không nguyên vẹn: Lời khai rợn người của gã chồng giết vợ Chấn động tin em rể đại gia lợi dụng cái chết Từ Hy Viên công khai có con riêng, danh tính "tiểu tam" lộ diện

Chấn động tin em rể đại gia lợi dụng cái chết Từ Hy Viên công khai có con riêng, danh tính "tiểu tam" lộ diện Trước khi qua đời, Kim Sae Ron lên sân thượng khóc nức nở vì lời xin lỗi muộn màng từ phóng viên Hàn

Trước khi qua đời, Kim Sae Ron lên sân thượng khóc nức nở vì lời xin lỗi muộn màng từ phóng viên Hàn TP.HCM: Nam thanh niên rơi lầu 4 chung cư trong tình trạng không mặc quần áo

TP.HCM: Nam thanh niên rơi lầu 4 chung cư trong tình trạng không mặc quần áo Truy tố người mẫu lai Đinh Nhikolai tàng trữ trái phép chất ma túy

Truy tố người mẫu lai Đinh Nhikolai tàng trữ trái phép chất ma túy Vợ 3 kém 29 tuổi nhắc Bảo Chung: "Quãng đời còn lại đừng có ai nữa nhé!"

Vợ 3 kém 29 tuổi nhắc Bảo Chung: "Quãng đời còn lại đừng có ai nữa nhé!" Một phụ nữ bị bố của người tình thuê côn đồ tạt axit, đánh gãy chân

Một phụ nữ bị bố của người tình thuê côn đồ tạt axit, đánh gãy chân