Mỹ chế tạo thành công dấu vân tay nhân tạo có thể hack smartphone

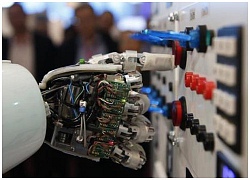

Các nhà nghiên cứu từ Đại học New York và Đại học bang Michigan của Mỹ, vừa chế tạo thành công dấu vân tay nhân tạo được gọi là “DeepMasterPrints”. Sản phẩm này có thể được dùng để thâm nhập vào nhiều thiết bị hàng ngày, bao gồm cả smartphone.

Dấu vân tay nhân tạo hoạt động như một loại “chìa khóa vạn năng” (masterkey), có khả năng mở khóa một trong mỗi ba chiếc smartphone được cài khóa bằng vân tay.

Trong nghiên cứu công bố hồi tháng 10/2018, các tác giả cho biết dấu vân tay nhân tạo có thể “được dùng bởi một kẻ tấn công và sẽ làm tổn hại tính bảo mật của hệ thống nhận diện dấu vân tay.”

Philip Bontrager, Aditi Roy, Julian Togelius, Nasir Memon và Arun Ross là các nhà nghiên cứu đã làm ra DeepMasterPrints, nói rằng cách dấu vân tay được nhận diện trên smartphone và nhiều thiết bị khác thường có vấn đề.

“Điện thoại và nhiều thiết bị khác không chụp toàn bộ dấu vân tay của bạn. Không có đủ không gian trên thiết bị, vì thế chúng chụp một phần dấu vân tay, không an toàn và đảm bảo như hình ảnh vân tay đầy đủ. Người ta cho rằng thiết bị ghép hình ảnh của dấu vân tay họ với nhau nhưng không phải, nó vẫn giữ nguyên một phần dấu vân tay”, các nhà nghiên cứu cho biết.

Đối với mỗi dấu vân tay được lưu thay cho mật khẩu, thiết bị sẽ giữ nhiều hình ảnh. Nếu ai đó sử dụng ngón tay của họ để mở khóa thiết bị, họ chỉ cần khớp một trong các hình ảnh dấu vân tay được lưu trên hệ thống bảo mật.

“Nếu bạn lưu hình ảnh ba ngón tay của mình, thiết bị có thể trữ khoảng 30 dấu vân tay chỉ có một phần. Với MasterPrints, bạn chỉ cần tạo một vài dấu, khoảng 5 hoặc 10 dấu là đã vào được. Chỉ cần MasterPrints có tác dụng trên 1/5 chiếc điện thoại thì đã là trò lừa đảo có lãi rồi”, các nhà nghiên cứu nói thêm.

Trong khi giới nghiên cứu khẳng định như trên thì giới phát triển phần mềm vẫn có cách để khiến đợt hack càng khó khăn hơn.

Video đang HOT

“Nghiên cứu đánh giá lỗ hổng trong hệ thống nhận dạng dấu vân tay là cuộc chạy đua liên tục giữa việc vá các lỗ hổng và phát hiện ra các lỗ hổng mới. Điều quan trọng là giới nghiên cứu phải thăm dò lỗ hổng mới để chúng được sửa chữa”, báo cáo viết.

Nhiều nhà phát triển đã giúp máy quét vân tay an toàn hơn bằng cách di chuyển cảm biến từ nút thiết bị lên màn hình, cho phép họ chọn hình ảnh có độ phân giải cao hơn. Một số smartphone có cảm biến ở nút bên hông điện thoại thì tiện lợi nhưng nút này mỏng và kém an toàn. Giới nghiên cứu cho rằng loại này chỉ ghi lại khoảng 1/4 dấu vân tay.

Hầu hết các smartphone cung cấp cho người dùng lựa chọn nhận dạng dấu vân tay để mở khóa thiết bị, xác minh thanh toán và mở khóa tài khoản ngân hàng. Trang thương mại điện tử Amazon ở Anh cung cấp hơn 2.000 sản phẩm liên quan đến bảo mật bằng dấu vân tay, trong đó có khóa móc và két sắt.

Hồi tháng 7/2018, Mastercard đàm phán với nhiều ngân hàng ở Anh về việc giới thiệu thẻ tích hợp máy quét dấu vân tay ở bên trong, mở ra thị trường hệ thống thanh toán sinh trắc học. Nhiều doanh nghiệp lớn cũng sử dụng sinh trắc học để cung cấp trải nghiệm mượt mà hơn cho khách hàng.

Điển hình như hãng hàng không Delta Air Lines của Mỹ đã cho phép hành khách dùng dấu vân tay để lên chuyến bay và vào phòng chờ, trong khi hãng cho thuê xe Hertz tung hệ thống sinh trắc học tại sân bay Quốc tế Atlanta để cho thuê xe nhanh hơn đến 75%.

Clear, doanh nghiệp đứng sau công nghệ nhận diện dấu vân tay của Delta và Hertz, cho biết miễn là các công ty cung cấp tính năng bảo mật phù hợp, sinh trắc học chắc chắn an toàn hơn ID truyền thống.

Clear “không thuê, bán hoặc chia sẻ dữ liệu thành viên. Nền tảng này cũng là Đạo luật An toàn được Bộ An ninh Quốc gia chứng nhận là Công nghệ chống khủng bố đủ tiêu chuẩn.”

“Chúng tôi nỗ lực hết sức để bảo mật dữ liệu thành viên, bảo vệ quyền riêng tư và cho phép trải nghiệm đặc biệt. Chúng tôi vận hành một mạng kín không tiếp xúc với internet và sinh trắc học từ các thành viên của chúng tôi được mã hóa mọi lúc, quá cảnh và cả khi nghỉ ngơi,” phát ngôn viên của Clear nói thêm.

Nguồn: CNBC

Hack tiền ảo trở thành chuyện được nói nhiều trên Internet năm 2018

Trong năm qua, người dùng Internet không chỉ bàn nhau nhiều về giá tiền ảo mà còn chia sẻ câu chuyện tiền ảo của họ bị hack như thế nào.

Ảnh minh họa.

Tháng 12 năm 2017, Bitcoin và hàng loạt động tiền ảo đạt đỉnh giá trị. Và sau đó một năm, dù mọi người đều công nhận tiền ảo là "bong bóng" nhưng những câu chuyện liên quan vẫn tiếp tục được nhắc lại. Đặc biệt là vấn đề làm thế nào để giữ chặt số tiền ảo mà mình có, không để tin tặc lấy mất.

Trên thực tế, tin tặc trong năm 2018 có rất nhiều hành động liên quan đến ảo. Phổ biến nhất là tấn công vào máy tính của người dùng, cài mã độc để sử dụng máy tính của nạn nhân khai thác tiền ảo.

Nạn nhân nếu không cài phần mềm bảo mật sẽ chỉ biết máy tính của mình chậm lại, chạy tốn điện hơn mà không biết rằng mình đang đi đào tiền ảo cho kẻ khác. Việc khai thác tiền ảo theo cách này khá đơn giản. Từ tháng 9/2017, một nhóm có tên Coinhive đã tạo ra một mã nguồn khai thác mà có thể nhúng vào bất kỳ trang web nào.

Tác giả của mã nguồn thì cho biết mình tạo ra công cụ này chỉ vì muốn các trang web có thêm nguồn thu khi người xem vẫn đang xem web. Nhưng tin tặc đã thấy được tiềm năng của một công cụ khai thác trộm và thực hiện nhúng mã nguồn này vào hàng loạt trang web.

Và đến giờ không chỉ máy tính cá nhân, máy tính bảng, điện thoại, thiết bị Internet vạn vật cũng là nạn nhân của mã độc đào trộm tiền ảo. Dù hiệu năng đào của các thiết bị trên không cao nhưng với số lượng lớn vẫn tạo ra hiệu quả.

Theo hãng bảo mật Webroot: " Khi thực hiện báo cáo nguy cơ vào giữa năm 2018, chúng tôi đã phát hiện ra có tới 35% các trang web liên quan đến tiền ảo chứa mã độc đào trộm. Đến cuối năm 2018 số trang chứa mã độc giảm còn 25%".

Rõ ràng tiền ảo mất giá đã có tác động giảm đối với số lượng các cuộc tấn công vào tiền ảo. Đối với tin tặc, chi phí để triển khai một cuộc tấn công mã độc kiểu này có thể còn tốn hơn số tiền thu được sau đó.

Nhưng điều này dẫn đến việc thay đổi nạn nhân từ các máy tính, thiết bị cá nhân sang hệ thống máy chủ của doanh nghiệp vì hiệu năng cao hơn. Chuyên gia phân tích của hãng Malwarebytes nhận xét: "Các nguy cơ liên quan đến tiền ảo sẽ không mất đi nhưng sẽ thay đổi. Điều nguy hiểm là việc khai thác tiền ảo trên các máy chủ chạy dịch vụ sẽ gây ra mất ổn định hệ thống thậm chí tạo ra sự cố".

Theo trang Wired, từng có thời điểm hệ thống dịch vụ đám mây Amazon Web Service của Tesla bị khai thác để đào tiền ảo.

Bên cạnh việc đào trộm tiền ảo trên máy người khác, tin tặc cũng táo tợn hơn khi tấn công thẳng vào các sàn giao dịch đánh cắp hàng loạt tiền từ tìa khoản người dùng đang lưu trữ tại đây.

Tính đến tháng 10/2018, tấn công vào sàn giao dịch đã gây tổng thiệt hại hơn 882 triệu USD. Sàn giao dịch có sàn đóng cửa, có người sáng lập sàn bị đề nghị truy tố nhưng nhà cuối cùng nhà đầu tư vẫn không thể lấy lại tiền của mình.

Ngoài ra, tin tặc cũng tạo ra một số kịch bản tấn công vào ví tiền ảo của cá nhân. Nhưng số lượng vụ việc không nhiều. Kịch bản chung là tin tặc tạo ra trang giao dịch giả hoặc tìm cách vượt qua các biện pháp xác nhận bảo mật của người dùng.

Những vụ tấn công trực tiếp này thường chỉ gây ảnh hưởng tới một số cá nhân cụ thể nhưng cũng là những câu chuyện được chia sẻ trên Internet trong năm qua như một lời nhắc cảnh giác cho người dùng.

Trong năm 2019, nhiều chuyên gia cho rằng giá tiền ảo sẽ tiếp tục đi xuống. Nhưng chắc chắn tấn công mạng liên quan đến tiền ảo sẽ không chấm dứt.

Theo Báo Mới

Mỹ nên coi chừng, TQ sẽ sớm dẫn đầu thế giới về trí tuệ nhân tạo  Các nghiên cứu về AI của Trung Quốc không thường được trích dẫn trong các bài báo khoa học, khiến người ta chưa hiểu hết về sức mạnh trong lĩnh vực này họ. Theo nghiên cứu từ công ty thống kê Elsevier, với tốc độ hiện tại, Trung Quốc sẽ vượt mặt châu Âu về số lượng bài báo nghiên cứu về trí...

Các nghiên cứu về AI của Trung Quốc không thường được trích dẫn trong các bài báo khoa học, khiến người ta chưa hiểu hết về sức mạnh trong lĩnh vực này họ. Theo nghiên cứu từ công ty thống kê Elsevier, với tốc độ hiện tại, Trung Quốc sẽ vượt mặt châu Âu về số lượng bài báo nghiên cứu về trí...

Video sốc: Chụp ảnh check in, thanh niên 20 tuổi bất ngờ bị sóng "nuốt gọn" ngay trước mắt bạn bè00:31

Video sốc: Chụp ảnh check in, thanh niên 20 tuổi bất ngờ bị sóng "nuốt gọn" ngay trước mắt bạn bè00:31 Thực hư tin Campuchia điều binh sĩ tới biên giới với Thái Lan sau vụ đối đầu08:43

Thực hư tin Campuchia điều binh sĩ tới biên giới với Thái Lan sau vụ đối đầu08:43 Ngô Thanh Vân lộ video vòng 2 lùm lùm trong tiệc sinh nhật, có động thái che chắn nhưng không đáng kể!01:15

Ngô Thanh Vân lộ video vòng 2 lùm lùm trong tiệc sinh nhật, có động thái che chắn nhưng không đáng kể!01:15 Vì sao Văn Toàn dễ dàng cho Hoà Minzy vay 4 tỷ nhưng lần thứ hai cô bạn thân hỏi vay tiếp thì say "No"?00:44

Vì sao Văn Toàn dễ dàng cho Hoà Minzy vay 4 tỷ nhưng lần thứ hai cô bạn thân hỏi vay tiếp thì say "No"?00:44 Xót xa tiếng khóc bất lực của nữ chủ quán Đà Nẵng khi chứng kiến toàn bộ phòng trà bị thiêu rụi ngay trước mắt00:25

Xót xa tiếng khóc bất lực của nữ chủ quán Đà Nẵng khi chứng kiến toàn bộ phòng trà bị thiêu rụi ngay trước mắt00:25 Xung đột Nga - Ukraine trước bước ngoặt08:59

Xung đột Nga - Ukraine trước bước ngoặt08:59 Khoảnh khắc "tiên tử kết màn" gây bão của người đàn ông tóc xanh mặc đẹp số 1 Hàn Quốc05:14

Khoảnh khắc "tiên tử kết màn" gây bão của người đàn ông tóc xanh mặc đẹp số 1 Hàn Quốc05:14 Video: Va chạm giao thông, 2 người phụ nữ xô xát với người đàn ông lớn tuổi00:20

Video: Va chạm giao thông, 2 người phụ nữ xô xát với người đàn ông lớn tuổi00:20 Livestream làm trà sữa cho khách nhưng ngậm cả miệng vào cốc: Chủ quán khóc khi bị lan truyền, nghi ngờ bị "chơi xấu"00:59

Livestream làm trà sữa cho khách nhưng ngậm cả miệng vào cốc: Chủ quán khóc khi bị lan truyền, nghi ngờ bị "chơi xấu"00:59 Ca sĩ Mỹ Tâm ăn tối sang chảnh ở Mỹ, Lý Nhã Kỳ gợi cảm00:52

Ca sĩ Mỹ Tâm ăn tối sang chảnh ở Mỹ, Lý Nhã Kỳ gợi cảm00:52 "Kiếp sau con muốn làm mẹ của mẹ, để không phải nhìn mẹ mất": Sao một đứa trẻ lại nói được câu đó nhỉ?00:21

"Kiếp sau con muốn làm mẹ của mẹ, để không phải nhìn mẹ mất": Sao một đứa trẻ lại nói được câu đó nhỉ?00:21Tin đang nóng

Tin mới nhất

Nâng cao và biến đổi hình ảnh của bạn bằng trình chỉnh sửa video trực tuyến CapCut

Cách đăng Facebook để có nhiều lượt thích và chia sẻ

Thêm nhiều bang của Mỹ cấm TikTok

Microsoft cấm khai thác tiền điện tử trên các dịch vụ đám mây để bảo vệ khách hàng

Facebook trấn áp hàng loạt công ty phần mềm gián điệp

Meta đối mặt cáo buộc vi phạm các quy tắc chống độc quyền với mức phạt 11,8 tỷ đô

Không cần thăm dò, Musk nên sớm từ chức CEO Twitter

Đại lý Việt nhập iPhone 14 kiểu 'bia kèm lạc'

Khai trương hệ thống vé điện tử và dịch vụ trải nghiệm thực tế ảo XR tại Quần thể Di tích Cố đô Huế

'Dở khóc dở cười' với tính năng trợ giúp người bị tai nạn ôtô của Apple

Xiaomi sa thải hàng nghìn nhân sự

Apple sẽ bắt đầu sản xuất MacBook tại Việt Nam vào giữa năm 2023

Có thể bạn quan tâm

Vợ chồng Huyền thoại Hollywood Gene Hackman đã chết 9 ngày trước khi được phát hiện

Sao âu mỹ

20:19:26 01/03/2025

Lý do Mạc Anh Thư và Huy Khánh ly hôn

Sao việt

20:16:54 01/03/2025

ASEAN sẵn sàng thông qua Kế hoạch chiến lược Cộng đồng kinh tế 2026-2030

Thế giới

20:04:57 01/03/2025

10 giây cam thường bóc nhan sắc thật khó tin của tình trẻ tin đồn Lưu Diệc Phi

Sao châu á

19:47:40 01/03/2025

Cô giáo gửi ảnh học sinh ngủ trưa và xóa trong 30 giây nhưng đã quá muộn: Phụ huynh quyết định chuyển trường

Netizen

19:23:09 01/03/2025

Hoà Minzy "nâng khăn sửa túi" cho Văn Toàn cực tình, ngượng chín mặt khi diễn cảnh hò hẹn, chemistry tràn màn hình

Sao thể thao

18:59:44 01/03/2025

Gã trai dùng clip sex tống tiền nữ Việt kiều Mỹ

Pháp luật

18:48:17 01/03/2025

Ai có thể thay thế Trấn Thành, Trường Giang ở Running Man Việt Nam?

Tv show

18:23:54 01/03/2025

Tử vi 12 con giáp thứ Bảy ngày 1/3/2025: Thân quá khắt khe, Dậu gặp trở ngại

Trắc nghiệm

17:40:27 01/03/2025

Văn Toàn đóng MV của Hòa Minzy, dân mạng nhiệt tình "đẩy thuyền"

Nhạc việt

17:30:28 01/03/2025

2020: Huawei có thể trở thành hãng sản xuất smartphone hàng đầu thế giới

2020: Huawei có thể trở thành hãng sản xuất smartphone hàng đầu thế giới Samsung ra mắt chip Exynos đầu tiên dành cho hệ thống xe hơi

Samsung ra mắt chip Exynos đầu tiên dành cho hệ thống xe hơi

37% chuyên gia công nghệ lo ngại AI sẽ khiến nhân loại "kém cỏi" hơn vào năm 2030

37% chuyên gia công nghệ lo ngại AI sẽ khiến nhân loại "kém cỏi" hơn vào năm 2030 Khởi nghiệp trong lĩnh vực trí tuệ nhân tạo: Startup cần làm chủ kiến thức, công nghệ

Khởi nghiệp trong lĩnh vực trí tuệ nhân tạo: Startup cần làm chủ kiến thức, công nghệ Làm thế nào để trí tuệ nhân tạo trở thành 'trợ lý' của con người?

Làm thế nào để trí tuệ nhân tạo trở thành 'trợ lý' của con người? Vụ Marriott và Quora bị hack: Hãy đổi ngay password mọi trang web anh em đang dùng

Vụ Marriott và Quora bị hack: Hãy đổi ngay password mọi trang web anh em đang dùng Nguy cơ bảo mật mới: Mã độc cũng có trí thông minh nhân tạo

Nguy cơ bảo mật mới: Mã độc cũng có trí thông minh nhân tạo Dell đặt lại mật khẩu của tất cả khách hàng sau khi bị hack

Dell đặt lại mật khẩu của tất cả khách hàng sau khi bị hack HOT: Á hậu Miss Universe Vietnam được cầu hôn, nhẫn kim cương "to vật vã" chứng minh vị hôn phu "không phải dạng vừa"!

HOT: Á hậu Miss Universe Vietnam được cầu hôn, nhẫn kim cương "to vật vã" chứng minh vị hôn phu "không phải dạng vừa"! Nam nghệ sĩ bức xúc chỉ tay, nói thẳng mặt những người thiếu tôn trọng mình trong họp báo

Nam nghệ sĩ bức xúc chỉ tay, nói thẳng mặt những người thiếu tôn trọng mình trong họp báo Vợ đẹp của Lâm Tây gây tranh cãi khi tập gym chỉ sau 10 ngày sinh con, lên tiếng cảnh báo: Đừng như Xuân!

Vợ đẹp của Lâm Tây gây tranh cãi khi tập gym chỉ sau 10 ngày sinh con, lên tiếng cảnh báo: Đừng như Xuân! Gia đình xây dựng vườn tưởng niệm cho nữ diễn viên Từ Hy Viên

Gia đình xây dựng vườn tưởng niệm cho nữ diễn viên Từ Hy Viên Gia đình Từ Hy Viên xáo xào vì drama, con nhập viện cấp cứu, chồng ngày nào cũng khóc

Gia đình Từ Hy Viên xáo xào vì drama, con nhập viện cấp cứu, chồng ngày nào cũng khóc Sao Hoa ngữ 1/3: Trương Quân Ninh tiết lộ cảnh tình tứ với Liên Bỉnh Phát

Sao Hoa ngữ 1/3: Trương Quân Ninh tiết lộ cảnh tình tứ với Liên Bỉnh Phát Thỏa thuận khoáng sản Mỹ - Ukraine bất thành sau màn tranh cãi cấp nguyên thủ

Thỏa thuận khoáng sản Mỹ - Ukraine bất thành sau màn tranh cãi cấp nguyên thủ Người mẹ bật điều hòa giữ xác con gái trong căn chung cư suốt 6 năm

Người mẹ bật điều hòa giữ xác con gái trong căn chung cư suốt 6 năm Người mẹ nguy kịch vì bị con trai tạt xăng dã man: "Tôi không bao giờ giận con..."

Người mẹ nguy kịch vì bị con trai tạt xăng dã man: "Tôi không bao giờ giận con..." Thêm 1 sao Việt tung tin nhắn, "bóc trần" mẹ bé Bắp nói chuyện trước sau bất nhất?

Thêm 1 sao Việt tung tin nhắn, "bóc trần" mẹ bé Bắp nói chuyện trước sau bất nhất? Mẹ Bắp lên tiếng về chiến dịch gây quỹ trên Give.Asia và mối quan hệ với gia đình chồng cũ

Mẹ Bắp lên tiếng về chiến dịch gây quỹ trên Give.Asia và mối quan hệ với gia đình chồng cũ Nóng: Huy Khánh và Mạc Anh Thư ly hôn sau 12 năm chung sống

Nóng: Huy Khánh và Mạc Anh Thư ly hôn sau 12 năm chung sống Nóng: Báo Hàn "bắt gọn" Lee Jong Suk hẹn hò Moon Ga Young, chuyện tình với IU đã toang?

Nóng: Báo Hàn "bắt gọn" Lee Jong Suk hẹn hò Moon Ga Young, chuyện tình với IU đã toang? Mỹ nhân Việt đổi đời chỉ nhờ 1 cái bĩu môi, cả body lẫn nhan sắc đều thăng hạng đỉnh cao sau 8 năm

Mỹ nhân Việt đổi đời chỉ nhờ 1 cái bĩu môi, cả body lẫn nhan sắc đều thăng hạng đỉnh cao sau 8 năm Kỳ thú hiện tượng "Thất tinh liên châu" - 7 hành tinh hội tụ hiếm gặp, ở Việt Nam quan sát được không?

Kỳ thú hiện tượng "Thất tinh liên châu" - 7 hành tinh hội tụ hiếm gặp, ở Việt Nam quan sát được không? Nóng: Mẹ Từ Hy Viên tuyên bố cho con rể cũ tất cả, nghi từ bỏ quyền nuôi cả 2 cháu

Nóng: Mẹ Từ Hy Viên tuyên bố cho con rể cũ tất cả, nghi từ bỏ quyền nuôi cả 2 cháu Lộ nhan sắc thật của vợ mẫu tây Bùi Tiến Dũng qua cam thường video thân mật với chồng, có khác ảnh tự đăng?

Lộ nhan sắc thật của vợ mẫu tây Bùi Tiến Dũng qua cam thường video thân mật với chồng, có khác ảnh tự đăng?