Một ứng dụng “quen mặt” bị nghi ngờ đánh cắp tiền trong tài khoản ngân hàng, hãy gỡ bỏ ngay lập tức!

Trong trường hợp bạn từng tải về ứng dụng này trên smartphone của mình, hãy xóa bỏ nó khỏi điện thoại ngay lập tức!

Toms Guide đưa tin, trong một phát hiện mới đây, người dùng thiết bị Android lại trở thành mục tiêu của mã độc nguy hiểm với khả năng lấy cắp dữ liệu, tài khoản ngân hàng và chiếm quyền sử dụng điện thoại của nạn nhân.

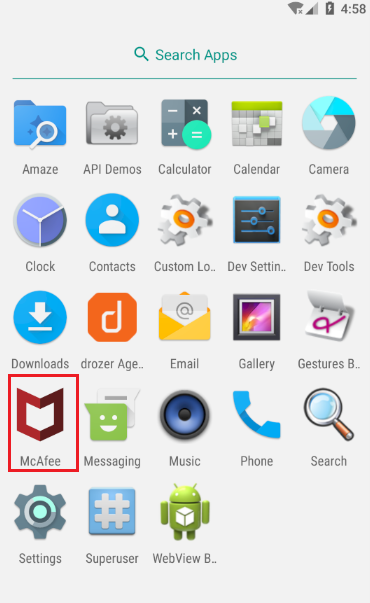

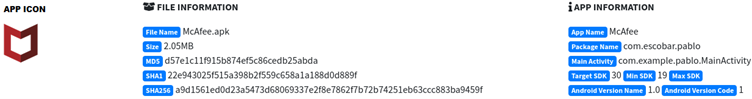

Với tên gọi “Escobar”, trojan nguy hiểm này nhắm mục tiêu đến khách hàng từ 190 tổ chức tài chính trên 18 quốc gia. Bằng cách giả dạng ứng dụng diệt virus McAfee, ứng dụng này đã lừa thành công không ít người dùng Android tải về thiết bị của họ.

Ứng dụng McAfee giả mạo chứa trojan nguy hiểm có khả năng chiếm quyền điều khiển thiết bị của nạn nhân (Ảnh: Cyble)

Thông tin chi tiết về ứng dụng độc hại

Theo các chuyên gia bảo mật của Cyble, trường hợp này một lần nữa cho thấy tại sao người dùng nên cẩn thận khi cài đặt các ứng dụng từ cửa hàng ứng dụng của bên thứ 3 lên thiết bị của mình.

Video đang HOT

Phát hiện cho thấy, khi người dùng Android cài đặt ứng dụng McAfee giả mạo lên thiết bị, mã độc “Escobar” được cài cắm trong ứng dụng sẽ thực hiện hàng loạt các tác vụ nguy hiểm như: Đánh cắp tin nhắn văn bản SMS và các tệp đa phương tiện, thực hiện cuộc gọi điện thoại, theo dõi vị trí của nạn nhân, sử dụng camera của điện thoại, gỡ cài đặt ứng dụng, chèn các URL mới vào trình duyệt web, và nguy hiểm nhất là chiếm quyền điều khiển thiết bị từ xa.

Điều này cho phép đội ngũ phát triển ứng dụng có thể đột nhập vào tài khoản ngân hàng trực tuyến của bạn và các dịch vụ trực tuyến khác như email, tài khoản mạng xã hội mà không cần bất kỳ sự cho phép nào từ bạn.

Cần làm gì để phòng tránh sự tấn công của trojan Escobar?

Theo lời khuyên từ các chuyên gia bảo mật, người dùng nên cảnh giác và không tải xuống bất kỳ ứng dụng nào từ bất kỳ nguồn nào của bên thứ ba.

Đây là cách tốt nhất bạn có thể tự bảo vệ mình khỏi phần mềm độc hại Escobar. Ngoài ra, bạn cũng lưu ý những điều sau để phòng tránh sự tấn công của trojan nguy hiểm.

Người dùng nên cảnh giác và không tải xuống bất kỳ ứng dụng nào từ bất kỳ nguồn nào của bên thứ ba

1. Bật tùy chọn Google Play Protect trên điện thoại Android của mình, tùy chọn này sẽ cảnh báo nếu người dùng cài đặt phần mềm độc hại trên thiết bị của họ.

2. Mỗi khi cài đặt một ứng dụng, bạn nên chú ý đọc thật kỹ yêu cầu cấp quyền truy cập hệ thống của ứng dụng. Hãy loại bỏ các yêu cầu không cần thiết cũng như không cài đặt ứng dụng khi phát hiện các yêu cầu cấp quyền khả nghi.

3. Luôn kiểm tra các chi tiết như tên, mô tả, nhà phát triển ứng dụng và các đánh giá,… trước khi cài đặt ứng dụng lên thiết bị.

4. Tránh cài đặt ứng dụng từ bên ngoài Cửa hàng Google Play Store.

5. Cài đặt ứng dụng chống vi-rút đáng tin cậy và quét thiết bị của bạn.

Tài khoản ngân hàng của bạn có thể mất sạch tiền nếu có ứng dụng này, hãy gỡ bỏ ngay lập tức

Trong trường hợp bạn từng tải về ứng dụng này trên smartphone của mình, hãy xóa bỏ nó khỏi điện thoại ngay lập tức!

ZDNet đưa tin, các nhà nghiên cứu bảo mật tại Cleafy đã phát hiện nhiều ứng dụng trên Google Play nhiễm trojan TeaBot, chuyên nhắm mục tiêu vào các ứng dụng ngân hàng để đánh cắp tiền từ tài khoản của người dùng smartphone.

Xuất hiện lần đầu tiên vào tháng 5 năm 2021, trojan TeaBot (hoặc Anatsa) được kẻ gian phát tán thông qua tin nhắn giả mạo (có chứa các liên kết độc hại). Thông thường, các liên kết này sẽ dẫn nạn nhân đến các trang web lừa đảo yêu cầu dữ liệu cá nhân và thông tin đăng nhập tài khoản của họ.

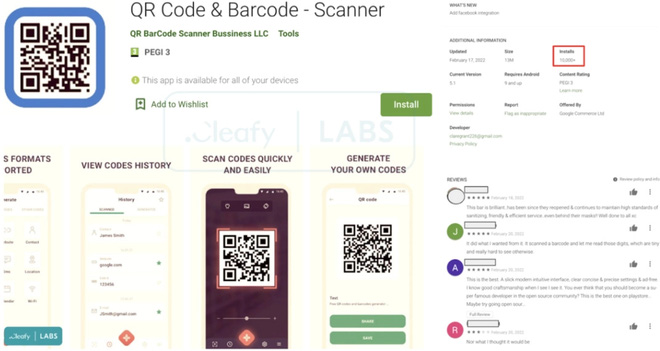

Ứng dụng chứa mã độc TeaBot có tên QR Code & Barcode - Scanner vừa được phát hiện gần đây

Trong một phát hiện gần đây, các nhà nghiên cứu bảo mật tại Cleafy đã nhận thấy số lượng nạn nhân của trojan này tăng vọt, nguyên nhân là do tải nhầm phần mềm độc hại có tên gọi QR Code & Barcode - Scanner trên Google Play Store (CH Play). Trước khi bị gỡ khỏi kho ứng dụng, QR Code & Barcode - Scanner đã có hơn 10.000 lượt tải trên Play Store.

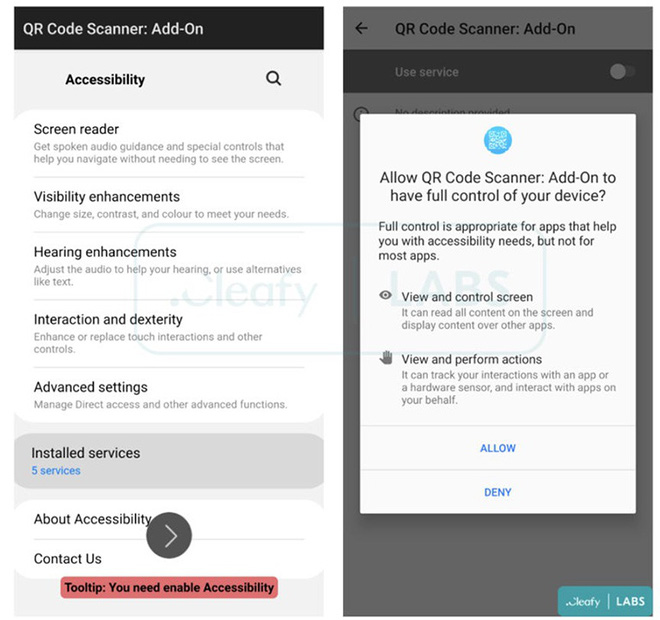

Theo Cleafy, trong thời gian ban đầu, ứng dụng sẽ hoạt động hoàn toàn bình thường, đúng như tên gọi. Tuy nhiên, QR Code & Barcode - Scanner sẽ nhanh chóng yêu cầu người dùng Android tải về thêm các tiện ích để sử dụng được hết các tính năng của ứng dụng. Đây là chiêu trò kẻ gian sử dụng để dẫn dụ người dùng cài đặt phần mềm độc hại lên smartphone và qua mặt thuật toán bảo mật của Google Play.

Ứng dụng lừa đảo người dùng cài thêm tiện ích "QR Code Scanner: Add-On" có chứa mã độc TeaBot

Sau khi xâm nhập thành công smartphone, phần mềm độc hại sẽ yêu cầu quyền sử dụng các dịch vụ trợ năng, kiểm soát màn hình và ghi lại các thông tin đăng nhập, SMS, mã xác thực hai yếu tố,...

Bên cạnh khả năng quét dữ liệu người dùng, mã độc còn cho phép kẻ tấn công truy cập từ xa màn hình của các thiết bị bị lây nhiễm, cũng như và tương tác với các hoạt động do chủ sở hữu thiết bị thực hiện.

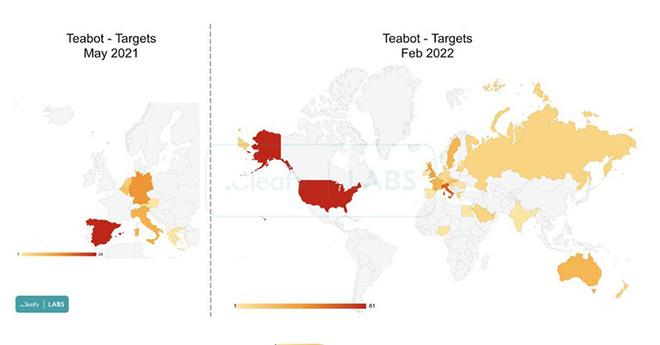

Trojan TeaBot liên tục được bổ sung thêm các ngôn ngữ mới, cho thấy tin tặc đang muốn mở rộng mục tiêu tấn công đến nhiều quốc gia khác nhau

Phiên bản mới của trojan TeaBot có thể nhắm mục tiêu đến các ứng dụng ngân hàng, bảo hiểm, ví tiền điện tử và sàn giao dịch tiền điện tử. Theo cảnh báo từ Cleafy, TeaBot có thể nhắm mục tiêu đến hơn 400 ứng dụng khác nhau được cài đặt trên hệ thống mục tiêu.

QR Code & Barcode - Scanner hiện đã bị Google xóa khỏi kho ứng dụng, nhưng người dùng vẫn cần phải xoá chúng khỏi thiết bị nếu đã tải về trước đó.

Hãy xóa ứng dụng Android này trước khi tài khoản ngân hàng 'bốc hơi'  Công ty bảo mật di động Pradeo đã phát hiện ra một ứng dụng trong Google Play Store, được cho là được thiết kế để giúp người dùng Android cảm thấy an toàn hơn khi trực tuyến. Tuy nhiên, điều này hoàn toàn không đúng. Theo PhoneArena, ứng dụng này hóa ra là một "trojandropper" được tin tặc sử dụng để triển khai...

Công ty bảo mật di động Pradeo đã phát hiện ra một ứng dụng trong Google Play Store, được cho là được thiết kế để giúp người dùng Android cảm thấy an toàn hơn khi trực tuyến. Tuy nhiên, điều này hoàn toàn không đúng. Theo PhoneArena, ứng dụng này hóa ra là một "trojandropper" được tin tặc sử dụng để triển khai...

Tiêu điểm

Tin đang nóng

Tin mới nhất

Apple Intelligence 2.0: Loạt tính năng AI mới sắp "đổ bộ" lên iPhone

Đột phá AI: Con chip mới hứa hẹn cách mạng hóa nhiều lĩnh vực

Apple có thể loại bỏ trợ lý giọng nói Siri tại nhiều quốc gia

Tin công nghệ 19-5: iOS 19 có thể giúp iPhone tăng đáng kể thời lượng pin

Đưa ứng dụng AI vào quy trình thẩm định thuốc

AirPods không còn là 'tai nghe' đơn thuần

Cân nhắc khi thử nghiệm bản beta của One UI 8

Bùng nổ trí tuệ nhân tạo làm tăng mạnh nhu cầu về NAND Flash

Dung lượng pin iPhone 17 Air là 'nỗi thất vọng lớn'

16 GB RAM không còn đủ cho game thủ

One UI 7 có siêu năng lực mà Google có thể sao chép

TikTok tích hợp tính năng AI mới đầy 'ma thuật'

Có thể bạn quan tâm

CEO Nvidia Jensen Huang: "Nếu là sinh viên, tôi sẽ dùng AI để học tốt"

Thế giới

22:06:15 20/05/2025

2 loại rau kiểm soát tiểu đường nhưng người Việt thường ăn sai cách

Sức khỏe

22:00:22 20/05/2025

Bộ Y tế yêu cầu kiểm tra Nestle' Milo quảng cáo gắn "thử nghiệm lâm sàng"

Tin nổi bật

21:52:49 20/05/2025

Động thái "lạ" của công ty chủ quản, nhãn hàng sau khi Thùy Tiên bị khởi tố

Sao việt

21:41:31 20/05/2025

Lý Vũ Xuân: Ca sĩ hàng đầu Cbiz, thượng khách không ai dám đụng của LHP Cannes

Sao châu á

21:35:31 20/05/2025

Mẫu smartphone Xiaomi khiến người hâm mộ đứng ngồi không yên

Đồ 2-tek

21:33:59 20/05/2025

Chuyên gia lý giải nguyên nhân khủng hoảng tình cảm của gia đình Beckham

Sao âu mỹ

21:24:08 20/05/2025

Rodri giải cứu Manchester City?

Sao thể thao

21:12:01 20/05/2025

Lương Thu Trang choáng vì bị bạn diễn tát liên hồi, 2 ngày sau mặt vẫn còn sưng

Hậu trường phim

21:04:14 20/05/2025

Sau 3 lần chồng cũ đưa con đi viện, tôi đau đớn nhận ra bài học đắt giá

Góc tâm tình

20:52:00 20/05/2025

Người dùng đang quay lại với đĩa CD

Người dùng đang quay lại với đĩa CD Card đồ họa bí ẩn của Nvidia có thể đang được sản xuất

Card đồ họa bí ẩn của Nvidia có thể đang được sản xuất

Tài khoản ngân hàng không hoạt động hơn 12 tháng, nộp tiền vào có bị trừ các khoản phí chưa thanh toán?

Tài khoản ngân hàng không hoạt động hơn 12 tháng, nộp tiền vào có bị trừ các khoản phí chưa thanh toán? Nên làm gì khi không thực hiện giao dịch mà tài khoản ngân hàng bị trừ tiền?

Nên làm gì khi không thực hiện giao dịch mà tài khoản ngân hàng bị trừ tiền? Loạt ứng dụng có 100 triệu lượt tải về nhưng người dùng cần gỡ gấp nếu không muốn bị đánh cắp tiền

Loạt ứng dụng có 100 triệu lượt tải về nhưng người dùng cần gỡ gấp nếu không muốn bị đánh cắp tiền Bị chiếm đoạt tài khoản ngân hàng khi mắc bẫy nâng cấp SIM 5G

Bị chiếm đoạt tài khoản ngân hàng khi mắc bẫy nâng cấp SIM 5G Xóa ngay ứng dụng này khỏi smartphone nếu bạn không muốn bay hết tiền trong tài khoản

Xóa ngay ứng dụng này khỏi smartphone nếu bạn không muốn bay hết tiền trong tài khoản Người dùng được, mất gì khi hủy tin nhắn SMS ngân hàng?

Người dùng được, mất gì khi hủy tin nhắn SMS ngân hàng? Cảnh báo chiêu lừa đánh cắp tài khoản ngân hàng, giăng bẫy tinh vi bằng iPhone 13

Cảnh báo chiêu lừa đánh cắp tài khoản ngân hàng, giăng bẫy tinh vi bằng iPhone 13 Ngân hàng liên tục cảnh báo lừa đảo dịp cận Tết

Ngân hàng liên tục cảnh báo lừa đảo dịp cận Tết 6 chiêu trò lừa đảo chiếm đoạt tài khoản ngân hàng mà người dùng nên cảnh giác!

6 chiêu trò lừa đảo chiếm đoạt tài khoản ngân hàng mà người dùng nên cảnh giác! Ứng dụng đánh cắp thông tin nhạy cảm, có thể khiến bạn mất tiền oan

Ứng dụng đánh cắp thông tin nhạy cảm, có thể khiến bạn mất tiền oan Xóa ngay những ứng dụng di động này nếu không muốn mất tài khoản ngân hàng

Xóa ngay những ứng dụng di động này nếu không muốn mất tài khoản ngân hàng Hàng loạt ứng dụng dính nghi vấn đánh cắp thông tin tài khoản ngân hàng, tiền điện tử, người dùng smartphone nên gỡ gấp!

Hàng loạt ứng dụng dính nghi vấn đánh cắp thông tin tài khoản ngân hàng, tiền điện tử, người dùng smartphone nên gỡ gấp! Windows 11 chiếm bao nhiêu dung lượng ổ cứng?

Windows 11 chiếm bao nhiêu dung lượng ổ cứng? 5 điều nhà sản xuất smartphone không nói cho người mua

5 điều nhà sản xuất smartphone không nói cho người mua iPhone sẽ 'suy tàn' sau 10 năm nữa?

iPhone sẽ 'suy tàn' sau 10 năm nữa? One UI 7 đến với dòng Galaxy S21

One UI 7 đến với dòng Galaxy S21 Nhiều mẫu điện thoại được kết nối Internet vệ tinh Starlink miễn phí

Nhiều mẫu điện thoại được kết nối Internet vệ tinh Starlink miễn phí Smartphone bình dân giảm hấp dẫn người Việt

Smartphone bình dân giảm hấp dẫn người Việt Tại sao phích cắm ba chấu lại quan trọng hơn chúng ta nghĩ?

Tại sao phích cắm ba chấu lại quan trọng hơn chúng ta nghĩ? Nhà mạng chạy đua xây dựng hạ tầng 5G

Nhà mạng chạy đua xây dựng hạ tầng 5G 5 ứng dụng Samsung người dùng Galaxy nên tải về do không cài sẵn

5 ứng dụng Samsung người dùng Galaxy nên tải về do không cài sẵn Khi AI biết kiểm chứng thông tin: Bước tiến mới từ Viettel AI tại NAACL 2025

Khi AI biết kiểm chứng thông tin: Bước tiến mới từ Viettel AI tại NAACL 2025 Giải pháp xác thực định danh điện tử đạt chứng nhận quốc tế về sinh trắc học

Giải pháp xác thực định danh điện tử đạt chứng nhận quốc tế về sinh trắc học Tài sản khổng lồ của Hoa hậu Thùy Tiên trước khi bị khởi tố: Thu nhập hàng chục tỷ, cổ đông nhiều công ty lớn

Tài sản khổng lồ của Hoa hậu Thùy Tiên trước khi bị khởi tố: Thu nhập hàng chục tỷ, cổ đông nhiều công ty lớn Hoa hậu Thùy Tiên che giấu vai trò cổ đông trong phi vụ kẹo Kera thế nào?

Hoa hậu Thùy Tiên che giấu vai trò cổ đông trong phi vụ kẹo Kera thế nào? Lại thêm 1 dự án khủng điêu đứng vì Thùy Tiên, netizen đồng loạt gọi tên một người

Lại thêm 1 dự án khủng điêu đứng vì Thùy Tiên, netizen đồng loạt gọi tên một người

Danh tính đôi nam nữ đuối nước tử vong tại biển Cửa Lò

Danh tính đôi nam nữ đuối nước tử vong tại biển Cửa Lò Số ca Covid 19 tăng nhanh, BYT chuẩn bị cơ sở sẵn sàng cách ly, điều trị bệnh

Số ca Covid 19 tăng nhanh, BYT chuẩn bị cơ sở sẵn sàng cách ly, điều trị bệnh

Erik: Giọng nam lạ bị cản theo nghề, thi đâu thắng đó, vừa gặp hoạ vì Thuỳ Tiên

Erik: Giọng nam lạ bị cản theo nghề, thi đâu thắng đó, vừa gặp hoạ vì Thuỳ Tiên Sốc: Phát hiện thi thể sao nam nổi tiếng trong rừng, 2 tay bị trói chặt

Sốc: Phát hiện thi thể sao nam nổi tiếng trong rừng, 2 tay bị trói chặt

Lời khai của Hoa hậu Thuỳ Tiên tại cơ quan điều tra

Lời khai của Hoa hậu Thuỳ Tiên tại cơ quan điều tra Cảnh sát công bố hình ảnh thực phẩm chức năng giả của vợ chồng dược sĩ Hà Nội

Cảnh sát công bố hình ảnh thực phẩm chức năng giả của vợ chồng dược sĩ Hà Nội Hoa hậu Nguyễn Thúc Thùy Tiên bị khởi tố

Hoa hậu Nguyễn Thúc Thùy Tiên bị khởi tố Khám xét nơi ở của hoa hậu Nguyễn Thúc Thuỳ Tiên

Khám xét nơi ở của hoa hậu Nguyễn Thúc Thuỳ Tiên Hoa hậu Thùy Tiên "lách" trách nhiệm vụ kẹo Kera như thế nào?

Hoa hậu Thùy Tiên "lách" trách nhiệm vụ kẹo Kera như thế nào? Người phụ nữ bị đâm tử vong giữa đường ở Bình Dương

Người phụ nữ bị đâm tử vong giữa đường ở Bình Dương Covid 19 đột biến chủng mới ở Thái Lan, TPHCM ghi nhận số ca nhiễm tăng nhanh

Covid 19 đột biến chủng mới ở Thái Lan, TPHCM ghi nhận số ca nhiễm tăng nhanh