Một kỹ thuật gián điệp đầy tinh vi của Trung Quốc vừa bị phát hiện

Ẩn sâu bên trong một phần mềm thuế hết sức bình thường hóa ra lại là một phần mềm gián điệp cực kỳ tinh vi và phức tạp.

Công ty an ninh mạng Trustwave vừa phát hành một báo cáo chi tiết về việc phát hiện ra một loại phần mềm độc hại mới, ẩn trong phần mềm thuế của Trung Quốc .

Sự việc bắt đầu vào tháng 4 năm nay, khi bộ phận SpiderLabs của công ty đã thực hiện việc kiểm tra bảo mật toàn diện cho một khách hàng. Trong quá trình này, họ phát hiện sự tồn tại của một phần mềm độc hại ẩn bên trong phần mềm thuế của Trung Quốc, được đặt tên là GoldenSpy. Nó đã cài đặt một cửa hậu cho phép kẻ tấn công truy cập hoàn toàn vào mạng của công ty.

Công ty nói trên là một nhà cung cấp công nghệ toàn cầu, với các hoạt động kinh doanh quan trọng có liên quan tới các tổ chức chính phủ tại Mỹ, Úc, Anh và gần đây đã mở văn phòng tại Trung Quốc. Và khi mở hoạt động tại Trung Quốc, ngân hàng địa phương của họ đã yêu cầu công ty phải cài đặt gói phần mềm có tên là Intelligent Tax (Thuế thông minh), một sản phẩm do Golden Tax Department of Aisino Corporation phát triển, phục vụ cho việc nộp thuế tại địa phương.

Tuy nhiên, sự việc không chỉ có vậy. Báo cáo mới của Trustwave nhấn mạnh rằng họ cũng đã phát hiện ra một phần mềm gián điệp mới, ẩn bên trong một phần mềm thuế khác, loại được sử dụng để thanh toán VAT cho các doanh nghiệp hoạt động tại Trung Quốc. Mặc dù phần mềm độc hại mới này – thứ mà công ty đang gọi là GoldenHelper – cũng được phân phối thông qua phần mềm thuế, nhưng nó hoàn toàn khác với GoldenSpy ở trên.

Video đang HOT

Cụ thể, chiến dịch phần mềm độc hại GoldenHelper đã hoạt động vào năm 2018 và hơn nửa năm 2019, trước khi nó đột ngột ngừng hoạt động vào tháng 7 năm ngoái. Trong toàn bộ thời gian, nó đã bị ẩn trong phần mềm lập hóa đơn China’s Golden Tax, thứ được các doanh nghiệp sử dụng để hạch toán và nộp thuế VAT.

Và sau một báo cáo bảo mật có liên quan được đưa ra vào tháng 7 năm ngoái, Trustwave nhận thấy rằng một chương trình đã được đưa vào phần mềm thuế nói trên, và nhiệm vụ của nó là xóa tất cả dấu vết của phần mềm độc hại từng tồn tại. Mặc dù Trustware không nói ai đứng sau GoldenHelper tại thời điểm này, nhưng họ tin rằng loạt phần mềm gián điệp này là một phần của chiến dịch tầm cỡ quốc gia.

“Hiện tại, các tổ chức hoạt động tại Trung Quốc đều phải sử dụng phần mềm thuế của địa phương để tiếp tục kinh doanh ở đó”, Phó chủ tịch bộ phận Phát hiện và ứng phó mối đe dọa mạng tại Trustwave, Brian Hussey, chia sẻ trên blog công ty. “Trustwave SpiderLabs hiểu rằng phần mềm hóa đơn thuế VAT là yêu cầu của chính phủ và khuyến nghị rằng bất kỳ hệ thống nào lưu trữ ứng dụng của bên thứ ba cũng có tiềm năng thêm cửa hậu vào hệ thống mạng của bạn, hãy cách ly và theo dõi chặt chẽ và có quy trình nghiêm ngặt trong quá trình sử dụng.”

Phát hiện chiến dịch tấn công gián điệp tinh vi trên thiết bị Android

Một chiến dịch tấn công tinh vi nhắm vào người dùng thiết bị Android, được cho là khá giống hoạt động của nhóm tin tặc OceanLotus mới được phát hiện.

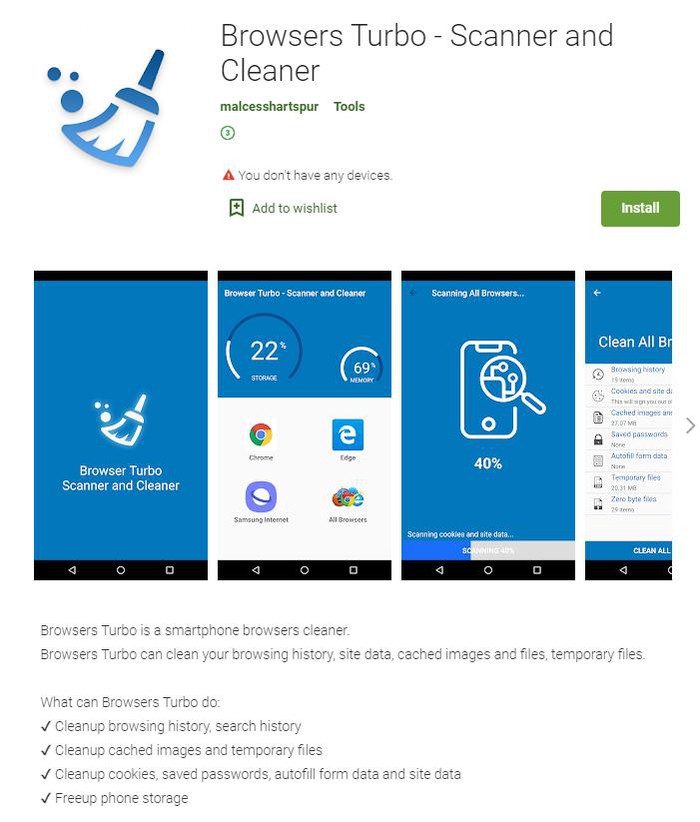

Được đặt tên là PhantomLance, chiến dịch đã hoạt động từ năm 2015 đến nay với nhiều phiên bản phần mềm gián điệp tinh vi - là những phần mềm dùng để thu thập dữ liệu của nạn nhân, cùng các chiến thuật phát tán thông minh - như qua hàng chục ứng dụng trên cửa hàng Google Play chính thức.

Vào tháng 7/2019, một nhóm các nhà nghiên cứu bảo mật đã báo cáo về mẫu phần mềm gián điệp mới được tìm thấy trên Google Play.

Báo cáo đã thu hút sự chú ý của Kaspersky bởi các đặc điểm khác lạ của phần mềm này, với mức độ tinh vi và hoạt động rất khác so với những Trojans thường được tải lên các cửa hàng ứng dụng chính thức.

Thông thường nếu người tạo tìm cách tải ứng dụng độc lại lên cửa hàng ứng dụng chính thức, họ sẽ đầu tư nguồn lực đáng kể để quảng bá ứng dụng nhằm tăng số lượng cài đặt và nạn nhân bị tấn công.

Nhưng đối với các ứng dụng độc hại mới được phát hiện này lại không như vậy. Dường như các hacker đứng sau mã độc không quan tâm đến việc phát tán hàng loạt.

Phần mềm gián điệp trên Google Play được ngụy trang dưới dạng ứng dụng dọn dẹp trình duyệt

Theo các nhà nghiên cứu, đây có thể là dấu hiệu của hoạt động tấn công có chủ đích APT. Nghiên cứu bổ sung phát hiện một số phiên bản khác nhau với nhiều mẫu phần mềm độc hại có điểm tương đồng về cách mã hóa.

Chức năng của tất cả các mẫu phần mềm độc hại đều là thu thập thông tin của nạn nhân. Mặc dù mục đích của mã độc này về cơ bản không rộng lắm, bao gồm định vị địa lý, nhật ký cuộc gọi, truy cập thông tin liên lạc và SMS, ứng dụng cũng có thể thu thập danh sách các ứng dụng đã cài đặt, thông tin về thiết bị, như kiểu máy và phiên bản hệ điều hành.

Hơn nữa, các tin tặc có thể tải xuống và thực thi các tấn công khác nhau, từ đó điều chỉnh cho phù hợp với từng thiết bị tùy vào phiên bản Android và các ứng dụng đã cài đặt. Bằng cách này, tin tặc có thể tránh làm quá tải ứng dụng nhưng vẫn có thể thu thập được những thông tin cần thiết.

Nghiên cứu sâu hơn chỉ ra rằng PhantomLance được phát tán trên nhiều nền tảng và thị trường khác nhau, trong đó có Google Play và APKpure.

Các quốc gia đứng đầu về các vụ tấn công bởi PhantomLance

Nhằm tạo sự tin cậy cho ứng dụng, các hacker tạo hồ sơ giả mạo của đơn vị phát triển bằng Github. Ngoài ra để tránh cơ chế lọc từ các nền tảng và thị trường, những phiên bản đầu tiên của ứng dụng được hacker tải lên không chứa bất kỳ mã độc nào. Tuy nhiên, với các bản cập nhật sau này, mã độc đã được tiêm vào ứng dụng để tấn công thiết bị.

Theo Kaspersky Security Network, kể từ năm 2016, khoảng 300 nỗ lực lây nhiễm đã được thực hiện trên các thiết bị Android ở những quốc gia như Ấn Độ, Việt Nam, Bangladesh và Indonesia.

Việt Nam là một trong những quốc gia có số vụ tấn công hàng đầu. Ngoài ra, một số ứng dụng chứa mã độc được sử dụng trong chiến dịch cũng được đặt tên bằng tiếng Việt.

Các nhà nghiên cứu xác định rằng PhantomLance giống ít nhất 20% so với một trong các chiến dịch tấn công thiết bị Android có liên quan đến OceanLotus, một nhóm tin tặc đã hoạt động ít nhất là từ năm 2013 và mục tiêu chủ yếu ở khu vực Đông Nam Á.

Hơn nữa, một số trùng hợp đáng chú ý đã được tìm thấy với các hoạt động trước đây của OceanLotus trên Windows và MacOS. Do đó, các nhà nghiên cứu của Kaspersky khá tin rằng chiến dịch PhantomLance có thể liên quan đến OceanLotus.

Xuất hiện phương thức phát tán mã độc cực kỳ tinh vi, người dùng thiết bị Android cần cảnh giác  Bằng cách giả dạng ứng dụng của bưu điện, hacker có thể đánh cắp mọi thông tin của người dùng và phát tán mã độc sang các số liên hệ trong danh bạ khổ chủ. Mới đây, công ty Cybereason chuyên về bảo mật có trụ sở tại Boston - Mỹ đã đưa ra cảnh báo đối với người dùng Android về cách...

Bằng cách giả dạng ứng dụng của bưu điện, hacker có thể đánh cắp mọi thông tin của người dùng và phát tán mã độc sang các số liên hệ trong danh bạ khổ chủ. Mới đây, công ty Cybereason chuyên về bảo mật có trụ sở tại Boston - Mỹ đã đưa ra cảnh báo đối với người dùng Android về cách...

1 nhân vật tự ý tung bảng điểm cấp 3 của HIEUTHUHAI và HURRYKNG, bị chất vấn thì có màn giải thích càng "hết cứu"00:32

1 nhân vật tự ý tung bảng điểm cấp 3 của HIEUTHUHAI và HURRYKNG, bị chất vấn thì có màn giải thích càng "hết cứu"00:32 Diễn viên Quý Bình tích cực chạy chữa khắp nơi, lạc quan cho tới ngày cuối đời06:10

Diễn viên Quý Bình tích cực chạy chữa khắp nơi, lạc quan cho tới ngày cuối đời06:10 Vụ ngoại tình có 1-0-2 ở Cà Mau: Chồng bắt quả tang vợ, kiểm tra điện thoại mới ngã ngửa với số "tiểu tam"05:41

Vụ ngoại tình có 1-0-2 ở Cà Mau: Chồng bắt quả tang vợ, kiểm tra điện thoại mới ngã ngửa với số "tiểu tam"05:41 Cát-sê của Xuân Hinh khi đóng 'Bắc Bling' của Hòa Minzy 'không phải mức thường'04:19

Cát-sê của Xuân Hinh khi đóng 'Bắc Bling' của Hòa Minzy 'không phải mức thường'04:19 Vén màn "chiêu trò" của Xuân Hinh00:51

Vén màn "chiêu trò" của Xuân Hinh00:51 Lời trăng trối phút cuối đời của diễn viên Quý Bình02:45

Lời trăng trối phút cuối đời của diễn viên Quý Bình02:45 Lễ nhập quan của diễn viên Quý Bình: Vợ và người thân buồn bã, tăng cường thắt chặt an ninh00:31

Lễ nhập quan của diễn viên Quý Bình: Vợ và người thân buồn bã, tăng cường thắt chặt an ninh00:31 Xôn xao câu chuyện "lòng tham" của người đàn ông đi xe con và 2 con cá bị rơi01:12

Xôn xao câu chuyện "lòng tham" của người đàn ông đi xe con và 2 con cá bị rơi01:12 Kinh hoàng clip bình gas mini trên bàn lẩu bất ngờ phát nổ, cảnh tượng sau đó khiến nhiều người bủn rủn chân tay00:12

Kinh hoàng clip bình gas mini trên bàn lẩu bất ngờ phát nổ, cảnh tượng sau đó khiến nhiều người bủn rủn chân tay00:12 ViruSs gây tranh cãi với phát ngôn: "Bài này phải đổi thành Xuân Hinh kết hợp với Hòa Minzy, Masew, Tuấn Cry"17:01

ViruSs gây tranh cãi với phát ngôn: "Bài này phải đổi thành Xuân Hinh kết hợp với Hòa Minzy, Masew, Tuấn Cry"17:01Tin đang nóng

Tin mới nhất

Nâng cao và biến đổi hình ảnh của bạn bằng trình chỉnh sửa video trực tuyến CapCut

Cách đăng Facebook để có nhiều lượt thích và chia sẻ

Thêm nhiều bang của Mỹ cấm TikTok

Microsoft cấm khai thác tiền điện tử trên các dịch vụ đám mây để bảo vệ khách hàng

Facebook trấn áp hàng loạt công ty phần mềm gián điệp

Meta đối mặt cáo buộc vi phạm các quy tắc chống độc quyền với mức phạt 11,8 tỷ đô

Không cần thăm dò, Musk nên sớm từ chức CEO Twitter

Đại lý Việt nhập iPhone 14 kiểu 'bia kèm lạc'

Khai trương hệ thống vé điện tử và dịch vụ trải nghiệm thực tế ảo XR tại Quần thể Di tích Cố đô Huế

'Dở khóc dở cười' với tính năng trợ giúp người bị tai nạn ôtô của Apple

Xiaomi sa thải hàng nghìn nhân sự

Apple sẽ bắt đầu sản xuất MacBook tại Việt Nam vào giữa năm 2023

Có thể bạn quan tâm

Nhận nhiều 'gạch đá', Lê Bống lên tiếng khẳng định diễn xuất là đam mê

Hậu trường phim

17:04:36 07/03/2025

Mỹ muốn bán tòa nhà FBI và trụ sở của một loạt bộ ngành hàng đầu

Thế giới

16:57:48 07/03/2025

Noo Phước Thịnh mang loạt hit đến "Cuộc hẹn cuối tuần"

Tv show

16:55:41 07/03/2025

Những chặng đường bụi bặm - Tập 6: Chú Thụy mặc kệ Nguyên với đống nợ 3 tỷ 6

Phim việt

16:44:46 07/03/2025

Nam ca sĩ lận đận nhất showbiz xuất gia sau khi bị bạn gái người mẫu "đá" để chạy theo CEO của 3 tập đoàn

Sao châu á

16:38:10 07/03/2025

Hojlund như phát điên vì Dalot

Sao thể thao

16:33:46 07/03/2025

Vụ Hoa hậu Thuỳ Tiên xin lỗi: Lộ phát ngôn bất nhất về vai trò đối với nhãn hàng kẹo rau

Sao việt

16:27:11 07/03/2025

Mẹ đảm 37 tuổi trở nên nổi tiếng vì sở hữu khu vườn "hoành tráng" như "thế giới cổ tích"!

Sáng tạo

15:49:07 07/03/2025

Cặp đôi vượt qua 50.000 ứng viên đến đảo hoang làm bạn với cá mập, hải cẩu

Netizen

15:47:15 07/03/2025

Chủ mưu vụ "thổi giá đất Sóc Sơn" 30 tỷ đồng/m2 lĩnh 36 tháng tù

Pháp luật

15:20:35 07/03/2025

Giải pháp PowerStore của Dell EMC mang đến đột phá về hiệu năng và tính linh động

Giải pháp PowerStore của Dell EMC mang đến đột phá về hiệu năng và tính linh động Thượng nghị sỹ Mỹ đề nghị Twitter trả lời về vụ tấn công mạng các nhân vật có ảnh hưởng

Thượng nghị sỹ Mỹ đề nghị Twitter trả lời về vụ tấn công mạng các nhân vật có ảnh hưởng

Nokia có thể nâng cấp máy vô tuyến điện 4G lên 5G bằng phần mềm

Nokia có thể nâng cấp máy vô tuyến điện 4G lên 5G bằng phần mềm Huawei bị loại các gói thầu 5G tại Ý và Brazil vì lo ngại 'gián điệp mạng'

Huawei bị loại các gói thầu 5G tại Ý và Brazil vì lo ngại 'gián điệp mạng' Thêm một quốc gia xem xét cấm TikTok

Thêm một quốc gia xem xét cấm TikTok 'Cha đẻ' Internet lo ngại về 5G

'Cha đẻ' Internet lo ngại về 5G Tại sao nhóm hacker Anonymous kêu gọi người dùng xóa TikTok?

Tại sao nhóm hacker Anonymous kêu gọi người dùng xóa TikTok? Luxman PD-151 Mâm than "entry-level" nhưng được tạo tác quá chỉn chu

Luxman PD-151 Mâm than "entry-level" nhưng được tạo tác quá chỉn chu

Dàn Anh Trai - Chị Đẹp đồng loạt thông báo hủy show tại Đà Lạt trước giờ G, với cùng 1 lý do!

Dàn Anh Trai - Chị Đẹp đồng loạt thông báo hủy show tại Đà Lạt trước giờ G, với cùng 1 lý do! NSƯT Xuân Hinh than thở gì với Hòa Minzy?

NSƯT Xuân Hinh than thở gì với Hòa Minzy? Vai diễn cuối cùng của Quý Bình

Vai diễn cuối cùng của Quý Bình

Vợ Quý Bình kiệt quệ lo tang lễ: "Các con vẫn chưa biết cha mất"

Vợ Quý Bình kiệt quệ lo tang lễ: "Các con vẫn chưa biết cha mất" Căn phòng đơn sơ, chỗ đựng đồ che bằng giấy báo Quý Bình sống trước khi qua đời ở tuổi 42

Căn phòng đơn sơ, chỗ đựng đồ che bằng giấy báo Quý Bình sống trước khi qua đời ở tuổi 42 Nguyên nhân Quý Bình mắc bạo bệnh hơn 1 năm nhưng không cho người đến thăm

Nguyên nhân Quý Bình mắc bạo bệnh hơn 1 năm nhưng không cho người đến thăm Bài đăng cuối cùng chỉ 2 từ gây nghẹn lòng của Quý Bình trước khi qua đời vì bạo bệnh

Bài đăng cuối cùng chỉ 2 từ gây nghẹn lòng của Quý Bình trước khi qua đời vì bạo bệnh Tình trạng khó hiểu của Quý Bình và vợ doanh nhân trước khi nam diễn viên qua đời

Tình trạng khó hiểu của Quý Bình và vợ doanh nhân trước khi nam diễn viên qua đời Quý Bình âm thầm gửi tin nhắn liên quan đến vợ trước khi qua đời, nghẹn ngào khi đọc đến dòng cuối cùng

Quý Bình âm thầm gửi tin nhắn liên quan đến vợ trước khi qua đời, nghẹn ngào khi đọc đến dòng cuối cùng Trước tang lễ diễn viên Quý Bình: Vợ thất thần cùng người thân lo hậu sự, thông báo thêm 1 quy định mới

Trước tang lễ diễn viên Quý Bình: Vợ thất thần cùng người thân lo hậu sự, thông báo thêm 1 quy định mới SỐC: Diễn viên Quý Bình qua đời ở tuổi 42

SỐC: Diễn viên Quý Bình qua đời ở tuổi 42 Thông tin tang lễ của diễn viên Quý Bình

Thông tin tang lễ của diễn viên Quý Bình