Mánh khóe dụ dỗ người dùng nhấn vào link chứa mã độc, cướp tài khoản

Nhiều kẻ lừa đảo đã sử dụng những chiêu trò tinh vi nhắm vào người dùng để cài cắm mã độc. Nếu không tỉnh táo, bạn có thể trở thành nạn nhân của các tin tặc bất cứ lúc nào.

Coi chừng dính mã độc, mất tài khoản ngân hàng vì làm theo mail lạ

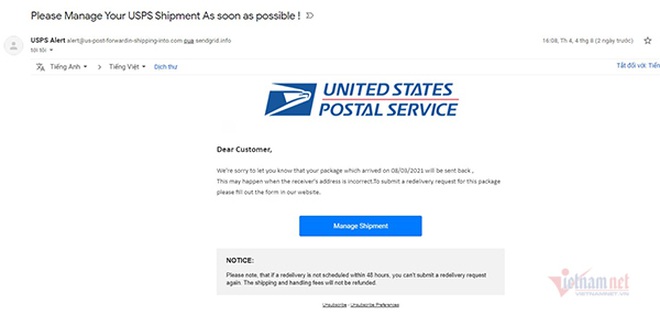

Anh H – một nhân viên văn phòng tại Hoàng Mai, Hà Nội bất ngờ nhận được một email lạ với tiêu đề ghi tên của USPS (Công ty dịch vụ bưu chính Hoa Kỳ).

Nội dung email cho biết, một gói hàng của anh H đã được gửi đến nơi nhận vào ngày 3/8/2021. Tuy nhiên, gói hàng này sẽ bị gửi trả lại do gặp vấn đề, có thể bắt nguồn từ địa chỉ người nhận. Phía gửi thư hướng dẫn anh H truy cập vào một đường dẫn gắn trong email nếu muốn yêu cầu gửi lại đơn hàng.

Chưa bao giờ sử dụng dịch vụ của USPS, thế nhưng do tò mò, anh H đã quyết định click vào đường dẫn. Anh H sau đó được dẫn đến một trang web với giao diện trống không. Nghi ngại trước kết quả trên và thử tìm kiếm thông tin trên mạng với các từ khóa liên quan, lúc này, anh H mới biết rằng mình đã trở thành nạn nhân của một vụ lừa đảo trực tuyến.

Kẻ lừa đảo phát tán tin nhắn rác dưới danh nghĩa USPS nhằm dẫn dụ người dùng click vào đường link lạ.

Những câu chuyện như của anh H không hiếm trên thế giới mạng ngày nay. Trong vụ việc này, kẻ xấu đã thực hiện vụ tấn công thông qua dịch vụ gửi email Sendgrid để có thể cùng lúc gửi một lượng lớn email, vượt qua các bộ lọc và thậm chí có thể đo lường tác động của những email đó tới các đối tượng mục tiêu để điều chỉnh.

Theo công ty bảo mật Cyren của Mỹ, các cuộc tấn công lừa đảo qua Sendgrid đang ngày càng tăng lên. Những email lừa đảo phát tán bởi dịch vụ này thường mạo danh thương hiệu của các công ty toàn cầu để lấy lòng tin nhằm thực hiện các vụ tấn công giả mạo (phishing). Nạn nhân sau đó sẽ bị lừa click vào đường dẫn đến trang web của những kẻ lừa đảo.

Bất kỳ ai cũng có thể trở thành nạn nhân của các tin tặc mạng.

Khi click vào đường dẫn nói trên, nhiều khả năng một mã độc đã được cài cắm vào máy tính mà anh H chẳng hề hay biết. Mã độc này sau đó sẽ âm thầm thu thập các thông tin như mật khẩu, tài khoản, nội dung gõ phím hay các hình ảnh nhạy cảm trong máy để gửi về cho những kẻ phát tán.

Video đang HOT

Không chỉ phát tán mã độc, trong những vụ tấn công kiểu này, kẻ xấu còn có thể lừa nạn nhân truy cập vào website giả mạo với giao diện giống hệt trang web của một tổ chức tài chính, ngân hàng hòng đánh cắp thông tin đăng nhập và mật khẩu.

Cách nhận biết các mánh khóe của một email lừa đảo

Tấn công mạng bằng hình thức phishing đã có từ lâu. Đây là một trong những hình thức tấn công đơn giản nhưng nguy hiểm bởi đối tượng nhắm đến là con người, mắt xích yếu nhất và dễ bị khai thác nhất. Tuy vậy, có nhiều cách khác nhau để nhận biết mánh khóe của những kẻ lừa đảo.

Thông thường, kẻ xấu sẽ mạo danh một cơ quan, tổ chức, doanh nghiệp hoặc cá nhân nào đó mà người dùng tin tưởng để gửi mail lừa đảo hoặc link chứa mã độc. Do vậy, cần kiểm tra thật kỹ địa chỉ email gửi đến, tránh trường hợp bị lừa bởi một địa chỉ giả có cấu trúc gần giống địa chỉ thật.

Tiếp đến, hãy để ý đến phần tiêu đề của email. Một email độc hại có thể chứa tên người dùng trong phần tiêu đề hoặc tiêu đề để trống. Đây là điều cần cảnh giác bởi email thông thường luôn có tiêu đề và hiếm khi đề cập trực tiếp đến tên người dùng.

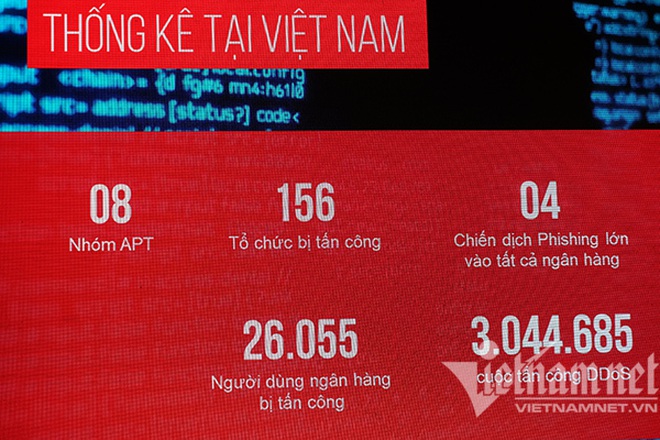

Thời gian gần đây Việt Nam đang là một trong những đích nhắm tới của các loại hình tội phạm mạng.

Điều quan trọng nhất nằm ở phần nội dung của email. Hãy đề cao cảnh giác nếu email gửi đến có nội dung liên quan đến việc xác minh, yêu cầu cung cấp thông tin cá nhân, thông báo về việc trúng thưởng hoặc về việc giao nhận một bưu gửi hay món tiền.

Những email lừa đảo thường dẫn dụ người dùng truy cập vào một đường link chứa mã độc hoặc một website với giao diện giả mạo để đánh cắp thông tin. Khi gặp những tình huống khả nghi, người dùng tuyệt đối không được click vào đường link dẫn đến website lạ.

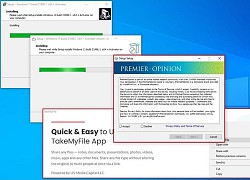

Ngoài ra, người dùng cũng cần cảnh giác với các tập tin được đính kèm trong email. Điều này là cần thiết ngay cả khi những tệp đính kèm này có đuôi file dưới dạng những tập tin phổ biến như .pdf, .doc hay .xls. Rất có thể, ẩn chứa trong những file đính kèm kia là những chương trình được cài cắm nhằm tự động tải mã độc về máy của người sử dụng.

Với các tập tin đính kèm, người dùng nên sử dụng các công cụ online (Google Doc, Google Excel) để mở. Trong trường hợp các công cụ này báo lỗi hoặc không thể đọc được các tài liệu đó, khả năng cao đây là một tập tin lừa đảo. Người dùng nên xóa ngay lập tức file tài liệu này để tránh click nhầm.

Nếu như trước kia người dùng chỉ có thể phòng, chống mã độc bằng các phần mềm diệt virus thì hiện nay, họ có thể lựa chọn cả các giải pháp an toàn thông tin từ chính nhà cung cấp dịch vụ mạng.

Khác với các phần mềm diệt virus vốn hay gây ra tình trạng “nặng máy”, việc lựa chọn các giải pháp an ninh mạng tận gốc được xem như biện pháp tốt nhất nhằm loại bỏ các email lừa đảo và bảo vệ người dùng trước các nguy cơ tiềm ẩn trên môi trường mạng.

Tội phạm mạng 'biến hóa' như thế nào trong đại dịch Covid-19?

Tội phạm mạng luôn cập nhật những xu hướng mới nhất. Nội dung lừa đảo luôn bắt trend, kích thích người xem mở link hoặc file đính chứa mã độc.

Đại dịch Covid-19 không chỉ lấy đi mạng sống con người, gây ra những tác động kinh tế nghiêm trọng, mà còn biến không gian ảo của mỗi chúng ta trở nên nguy hiểm hơn bao giờ hết.

Theo đó, tội phạm mạng đã đánh mạnh vào tâm lý sợ hãi, hoang mang của mọi người để phát tán các thông điệp giả mạo về Covid-19. Các email lừa đảo phổ biến như "thông tin quan trọng" và "hướng dẫn cách tự bảo vệ mình an toàn trước đại dịch" trong file đính kèm.

Tội phạm mạng "tiến hóa" theo thời gian

Theo báo cáo của F-Secure, một công ty bảo mật có trụ sở tại Phần Lan, phương thức phát tán phần mềm độc hại phổ biến nhất là email lừa đảo (phishing) và email rác (spam), chiếm tới hơn 52% các lượt tấn công trong năm 2020 và nửa đầu 2021.

Kẻ tấn công mạo danh e-mail công việc gửi nhân viên mới làm việc tại nhà, thường thiếu bảo mật trên thiết bị làm việc từ xa, chưa quen luồng công việc mới và dễ bị lừa.

Theo đó, cứ mỗi 3 email rác lại có một email có đính kèm tập tin mã độc. Chỉ cần nạn nhân nhấn vào file là phần mềm mã độc sẽ được tải về và tự động chạy trên thiết bị smartphone, laptop.

Dữ liệu tấn công thu thập từ các phần mềm bảo mật trên thiết bị đầu cuối của F-Secure (EPP Endpoint Protection) từ 1/1/2021 tới 21/5/2021. Số liệu báo cáo dựa trên lượt tấn công trung bình của 10.000 người dùng.

Trong bối cảnh trạng thái bình thường mới và làm việc online đang được áp dụng tại nhiều quốc gia trên thế giới, hacker đã lợi dụng sự thiếu cảnh giác của các nhân viên chưa quen với làm việc từ xa, thường thiếu bảo mật trên thiết bị sẵn có, chưa quen luồng công việc mới, và chưa quen với việc tiếp cận nhiều thông tin trên mạng, dẫn tới dễ bị lừa.

Thực tế đã ghi nhận các cuộc tấn công qua thư điện tử vào nhiều doanh nghiệp dựa trên lừa đảo một số bộ phận quan trọng, thường là phòng Kế toán và Tài chính của công ty và cố gắng thuyết phục họ chuyển một số tiền lớn vào tài khoản ngân hàng của bên thứ 3 do những kẻ tấn công kiểm soát.

Điều đáng lo ngại là những email "độc" này thường được ngụy trang sao cho dễ nhầm lẫn với những nguồn đáng tin cậy như Tổ chức Chính phủ hướng dẫn tuân thủ giãn cách xã hội, Bộ Y tế hướng dẫn tiêm vaccine, hoặc Tổ chức từ thiện phi lợi nhuận kêu gọi đóng góp online cho các nhóm người dễ bị tổn thương trong đại dịch.

Phòng tránh các cuộc tấn công mạng thế nào?

Mặc dù nguy cơ tấn công mạng rất hiện hữu, đa dạng và phổ biến với hầu hết những ai làm việc online. Tuy nhiên, theo một số chuyên gia về an ninh mạng, không quá khó để phòng chống lại điều này.

Cụ thể, để đảm bảo an toàn và bảo mật khi làm việc online tại nhà, bạn có thể tham khảo một số cách sau:

Dùng phần mềm diệt virus: Ngay cả phần mềm diệt virus miễn phí hoặc phần mềm đi kèm Windows vẫn tốt hơn so với không cài phần mềm diệt virus. Những người có kinh nghiệm thường sẽ sử dụng các phần mềm hàng đầu, có trả phí để đảm bảo an toàn trước mã độc, virus.

Cập nhật phần mềm và hệ thống: Đa số các phần mềm độc hại chỉ khai thác vào những lỗ hổng đã bị phát hiện trên phần mềm và hệ thống (hệ điều hành, phần cứng, hoặc thiết bị mạng). Do đó, cần ưu tiên việc cập nhật hệ điều hành và các bản vá để tránh bị khai thác lỗ hổng bảo mật.

Bảo mật mạng ở nhà, mã hóa mạng Wi-Fi: Đổi mật khẩu Wi-Fi định kỳ giúp người dùng tránh được việc hacker khai thác dữ liệu nếu như chúng vô tình "dò" được. Ngoài ra, cũng nên lưu ý sử dụng mật khẩu có độ bảo mật cao, là chuỗi kết hợp giữa số và chữ viết thường và viết hoa, và ký tự đặc biệt như %^*.

Đảm bảo truy cập trên mạng riêng bảo mật VPN, đặc biệt khi kết nối qua mạng WiFi công cộng: Khi máy tính của bạn kết nối qua Wi-Fi công cộng, thì bất kỳ ai có mật khẩu mạng Wi-Fi đó cũng có thể "nghe lỏm" dữ liệu truy cập Internet từ máy tính của bạn. Chúng thậm chí có thể truy cập vào máy tính nếu bạn không bật tính năng chặn truy cập. Vì vậy, khi truy cập mạng Wi-Fi công cộng, bạn cần kết nối qua mạng riêng bảo mật VPN.

Hạn chế chia sẻ quá nhiều trên các cuộc họp online: Khi chia sẻ màn hình quá mức tại các cuộc họp online, bạn có thể để lộ các thông tin quan trọng như tên file để trên desktop, tên mạng Wi-Fi, hoặc các gợi ý về mật khẩu, nội dung các email công việc. Nếu như hacker biết được những thông tin này, chúng có thể làm nhiều điều, như giả mạo email của bạn để lừa đảo người dùng khác.

Cẩn thận e-mail rác hoặc lừa đảo ví dụ liên quan tới Covid-19: Nội dung email lừa đảo phổ biến nhất trên mạng hiện tại là về Covid-19. Cách phòng tránh là nên đọc thật kỹ, so sánh, đối chiếu với các nguồn tin chính thống trên báo điện tử, đài truyền hình để kiếm chứng. Cần đặc biệt lưu ý với những thư điện tử yêu cầu bạn điền thông tin cá nhân, hoặc chuyển tiền tới một địa chỉ nào đó.

Hạn chế chia sẻ thông tin cá nhân qua tin nhắn hoặc mạng xã hội: Nếu như không "mặt đối mặt", đừng bao giờ chắc chắn rằng mình đang nói chuyện với ai, kể cả với người bạn thân nhất. Khi một người bị lộ thông tin cá nhân, hacker sẽ tìm cách tiếp tục khai thác những thông tin trong danh sách bạn bè mà chủ nhân của tài khoản thậm chí không hề hay biết.

Công bố Top 10 sự kiện nổi bật an toàn, an ninh mạng Việt Nam năm 2020  Trung tâm Giám sát an toàn không gian mạng quốc gia (NCSC), Cục An toàn thông tin, Bộ TT&TT vừa công bố 10 sự kiện được cơ quan này nhận định là tiêu biểu, nổi bật của an toàn, an ninh mạng Việt Nam trong năm 2020. Dưới đây là 10 sự kiện nổi bật của an toàn, an ninh mạng Việt Nam...

Trung tâm Giám sát an toàn không gian mạng quốc gia (NCSC), Cục An toàn thông tin, Bộ TT&TT vừa công bố 10 sự kiện được cơ quan này nhận định là tiêu biểu, nổi bật của an toàn, an ninh mạng Việt Nam trong năm 2020. Dưới đây là 10 sự kiện nổi bật của an toàn, an ninh mạng Việt Nam...

Kinh hoàng clip xe máy chở đôi nam nữ "lao như tên bắn" vào nhà sàn, dân mạng đổ dồn sự chú ý vào tình trạng của cô gái00:17

Kinh hoàng clip xe máy chở đôi nam nữ "lao như tên bắn" vào nhà sàn, dân mạng đổ dồn sự chú ý vào tình trạng của cô gái00:17 Cực hot khoảnh khắc Hoà Minzy hát giữa dàn em nhỏ rợp màu áo đỏ sao vàng: Sức mạnh Bắc Bling quá tuyệt vời!01:24

Cực hot khoảnh khắc Hoà Minzy hát giữa dàn em nhỏ rợp màu áo đỏ sao vàng: Sức mạnh Bắc Bling quá tuyệt vời!01:24 Điều đẹp nhất hôm nay khiến hơn 1 triệu người Việt phải dừng lại!00:23

Điều đẹp nhất hôm nay khiến hơn 1 triệu người Việt phải dừng lại!00:23 Hậu chia tay Quốc Anh, đây là thái độ của MLee khi nghe tên Tiểu Vy giữa sự kiện02:23

Hậu chia tay Quốc Anh, đây là thái độ của MLee khi nghe tên Tiểu Vy giữa sự kiện02:23 Hoa hậu Vbiz "đẹp vượt thời gian" sơ hở để lộ vòng 2 lùm lùm, hội mẹ bỉm lướt qua nói đúng 1 câu00:49

Hoa hậu Vbiz "đẹp vượt thời gian" sơ hở để lộ vòng 2 lùm lùm, hội mẹ bỉm lướt qua nói đúng 1 câu00:49 Điều bất ngờ ập đến với Lọ Lem trong biệt thự, tất cả đủ wow rồi đó!00:35

Điều bất ngờ ập đến với Lọ Lem trong biệt thự, tất cả đủ wow rồi đó!00:35 Khoảnh khắc voi con nghịch ngợm 'hạ đo ván' nữ du khách ở Thái Lan01:08

Khoảnh khắc voi con nghịch ngợm 'hạ đo ván' nữ du khách ở Thái Lan01:08 Mỹ cảnh báo Nga, khẳng định cam kết với NATO09:42

Mỹ cảnh báo Nga, khẳng định cam kết với NATO09:42 Cặp sao Vbiz vừa bị "tóm" hẹn hò trên sân pickleball: Nghi yêu bí mật 4 năm, đã dẫn nhau về ra mắt gia đình?00:22

Cặp sao Vbiz vừa bị "tóm" hẹn hò trên sân pickleball: Nghi yêu bí mật 4 năm, đã dẫn nhau về ra mắt gia đình?00:22 Đám cưới đang viral khắp MXH: Chú rể đã đẹp trai còn cao 1m88, cô dâu xinh yêu ngất ngây01:03

Đám cưới đang viral khắp MXH: Chú rể đã đẹp trai còn cao 1m88, cô dâu xinh yêu ngất ngây01:03 Mỹ nhân Việt khóc nức nở vì bị chồng mắng trước hàng trăm người, ám ảnh đến mức không ăn không ngủ02:17

Mỹ nhân Việt khóc nức nở vì bị chồng mắng trước hàng trăm người, ám ảnh đến mức không ăn không ngủ02:17Tin đang nóng

Tin mới nhất

Nâng cao và biến đổi hình ảnh của bạn bằng trình chỉnh sửa video trực tuyến CapCut

Cách đăng Facebook để có nhiều lượt thích và chia sẻ

Thêm nhiều bang của Mỹ cấm TikTok

Microsoft cấm khai thác tiền điện tử trên các dịch vụ đám mây để bảo vệ khách hàng

Facebook trấn áp hàng loạt công ty phần mềm gián điệp

Meta đối mặt cáo buộc vi phạm các quy tắc chống độc quyền với mức phạt 11,8 tỷ đô

Không cần thăm dò, Musk nên sớm từ chức CEO Twitter

Đại lý Việt nhập iPhone 14 kiểu 'bia kèm lạc'

Khai trương hệ thống vé điện tử và dịch vụ trải nghiệm thực tế ảo XR tại Quần thể Di tích Cố đô Huế

'Dở khóc dở cười' với tính năng trợ giúp người bị tai nạn ôtô của Apple

Xiaomi sa thải hàng nghìn nhân sự

Apple sẽ bắt đầu sản xuất MacBook tại Việt Nam vào giữa năm 2023

Có thể bạn quan tâm

Khám phá du lịch cộng đồng ở xã Thạch Lâm

Du lịch

14:52:47 12/04/2025

Diễn viên Văn Báu chuyên vai lãnh đạo công an bất ngờ trở lại màn ảnh ở tuổi 73

Hậu trường phim

14:23:16 12/04/2025

Khán giả nóng mắt khi ca sĩ Britney Spears lại tung video khoả thân

Sao âu mỹ

14:21:36 12/04/2025

Đoạn video 18+ gây sốc của Lisa ở Coachella khiến dân tình nóng mắt

Nhạc quốc tế

14:11:10 12/04/2025

Soi visual dàn Chị Đẹp tổng duyệt concert: Minh Hằng tươi rói sáng bừng, Diệu Nhi lộ dấu hiệu tăng cân

Nhạc việt

14:04:53 12/04/2025

1 sao nam vì bảo vệ Goo Hara khỏi yêu râu xanh nguy hiểm nhất showbiz mà bị netizen mắng chửi suốt 5 năm

Sao châu á

13:30:56 12/04/2025

Lộ video 13 giây khiến HIEUTHUHAI nhận bình phẩm khiếm nhã khắp MXH

Sao việt

13:21:19 12/04/2025

Cây cảnh trồng hàng rào đẹp, phong thủy tốt lành lại chống rụng tóc, kích thích tóc mọc nhanh

Làm đẹp

13:03:37 12/04/2025

Nhà Trắng lên tiếng về mục đích chuyến thăm Nga của Đặc phái viên Steve Witkoff

Thế giới

13:01:16 12/04/2025

Hành trình lạ kỳ của Mai Thanh Rin

Netizen

11:46:33 12/04/2025

Axie Infinity đạt số người chơi cao kỷ lục

Axie Infinity đạt số người chơi cao kỷ lục Dịch vụ đánh sập tài khoản Instagram giá 60 USD

Dịch vụ đánh sập tài khoản Instagram giá 60 USD

Phát hiện loại mã độc mới đánh cắp mật khẩu Windows, cài đặt công cụ đào tiền ảo và phát tán tiếp trojan

Phát hiện loại mã độc mới đánh cắp mật khẩu Windows, cài đặt công cụ đào tiền ảo và phát tán tiếp trojan Dự án 'No More Ransom' trợ giúp 6 triệu nạn nhân ransomware

Dự án 'No More Ransom' trợ giúp 6 triệu nạn nhân ransomware Microsoft chia sẻ cách sửa lỗi cho lỗ hổng ACL & SAM

Microsoft chia sẻ cách sửa lỗi cho lỗ hổng ACL & SAM Lợi dụng Windows 11 để phát tán mã độc

Lợi dụng Windows 11 để phát tán mã độc Gần 200.000 thuê bao bị xử lý trong "trận chiến" cuộc gọi rác

Gần 200.000 thuê bao bị xử lý trong "trận chiến" cuộc gọi rác Tổng thống Pháp đổi điện thoại sau vụ phần mềm gián điệp Pegasus

Tổng thống Pháp đổi điện thoại sau vụ phần mềm gián điệp Pegasus Trùm Điền Quân Color Man đi xin việc, nói về việc phá sản

Trùm Điền Quân Color Man đi xin việc, nói về việc phá sản Sập đường hầm tàu điện ngầm ở Hàn Quốc, hơn 2.300 người sơ tán khẩn

Sập đường hầm tàu điện ngầm ở Hàn Quốc, hơn 2.300 người sơ tán khẩn Mỹ nhân là ngoại lệ của đạo diễn drama nhất showbiz: "Chỉ cần cô ấy thấy vui là được!"

Mỹ nhân là ngoại lệ của đạo diễn drama nhất showbiz: "Chỉ cần cô ấy thấy vui là được!" Lệ Quyên đón tuổi 44: Sắc vóc gợi cảm, hạnh phúc bên tình trẻ và con trai

Lệ Quyên đón tuổi 44: Sắc vóc gợi cảm, hạnh phúc bên tình trẻ và con trai NSND Công Lý 10 lần sang Nhật chữa bệnh, vợ phải lo từng đồng

NSND Công Lý 10 lần sang Nhật chữa bệnh, vợ phải lo từng đồng Kim Soo Hyun nhận tin "sét đánh ngang tai"

Kim Soo Hyun nhận tin "sét đánh ngang tai" "Cam thường" tóm gọn Chu Thanh Huyền - vợ Quang Hải diện áo dài dạo phố, thái độ sau loạt drama gây chú ý

"Cam thường" tóm gọn Chu Thanh Huyền - vợ Quang Hải diện áo dài dạo phố, thái độ sau loạt drama gây chú ý Cậu bé chăn bò mồ côi cha thành 'ngôi sao' sau 1 đêm nhờ 'Bắc Bling'

Cậu bé chăn bò mồ côi cha thành 'ngôi sao' sau 1 đêm nhờ 'Bắc Bling' Toàn cảnh vụ tai nạn trực thăng khiến cả gia đình giám đốc Siemens tử nạn

Toàn cảnh vụ tai nạn trực thăng khiến cả gia đình giám đốc Siemens tử nạn NSND Thanh Lam khoe cháu ngoại, Quách Thu Phương U50 vẫn gợi cảm không ngờ

NSND Thanh Lam khoe cháu ngoại, Quách Thu Phương U50 vẫn gợi cảm không ngờ Hai nữ bệnh nhân trẻ đột quỵ, từng sử dụng thuốc tránh thai kéo dài

Hai nữ bệnh nhân trẻ đột quỵ, từng sử dụng thuốc tránh thai kéo dài Người tố mẹ bé Bắp ăn chặn tiền từ thiện đã gửi đơn đến công an

Người tố mẹ bé Bắp ăn chặn tiền từ thiện đã gửi đơn đến công an Lâm Đồng thông tin vụ 7 chú tiểu bị xâm hại tình dục

Lâm Đồng thông tin vụ 7 chú tiểu bị xâm hại tình dục Vụ cháy nhà 4 người tử vong: Nỗi đau của thanh niên mất cùng lúc mẹ và em gái

Vụ cháy nhà 4 người tử vong: Nỗi đau của thanh niên mất cùng lúc mẹ và em gái Nam thanh niên lao xuống dòng nước sâu để cứu cô gái nhảy cầu

Nam thanh niên lao xuống dòng nước sâu để cứu cô gái nhảy cầu Nữ MC 24 tuổi ra tay đầu độc đồng nghiệp, nạn nhân hiện đang tê liệt toàn thân

Nữ MC 24 tuổi ra tay đầu độc đồng nghiệp, nạn nhân hiện đang tê liệt toàn thân