Mạng không dây tại nhiều gia đình đã bị hack

Nhiều mạng Internet tại gia đình hay văn phòng quy mô nhỏ tại Việt Nam đã bị hack qua lỗi trong các bộ định tuyến (router), theo một khám phá từ Công ty bảo mật Team Cymru.

Router, cửa ngỏ mạng Internet của nhiều gia đình và văn phòng nhỏ tại Việt Nam đã bị hacker chiếm giữ – Ảnh minh họa: Lifehacker

Theo Team Cymru, nguồn gốc cuộc tấn công lớn này xuất phát từ hai địa chỉ IP tại London, Anh. Chúng điều hướng hơn 300.000 router (bộ định tuyến mạng) sang các địa chỉ máy chủ DNS khác. Hiện website công ty 3NT Solutions nắm giữ hai địa chỉ IP này nhanh chóng “biến mất” và chưa có phản hồi nào chính thức.

Ngoài ra, người đứng sau vụ tấn công này rất “bí ẩn” và chưa có hoạt động nào đối với “các nạn nhân”. “Hiện chưa thấy chỉ thị điều khiển nào đối với các nạn nhân, nhưng đây chỉ là vấn đề thời gian”, Team Cymru cho biết trong video giải thích về vụ tấn công.

Theo Team Cymru, việc khai thác lỗi trong các router dùng trong gia đình và văn phòng quy mô nhỏ đã bắt đầu nhen nhóm từ đầu năm 2014. Khi đó, hầu hết nạn nhân đều từ Đông Âu, nhưng ở thời điểm hiện tại, các nạn nhân đa phần ở tại Việt Nam, và một số ít từ các quốc gia như Ấn Độ, Thái Lan, Ý, Columbia.

Cuộc tấn công tương tự trường hợp xảy ra ở Phần Lan trong tháng 2 khi nhiều router dùng tại gia đình bị chiếm giữ và chuyển hướng truy cập của các thiết bị kết nối Internet trong gia đình vào các website chứa mã độc nhằm đánh cắp những tài khoản ngân hàng trực tuyến.

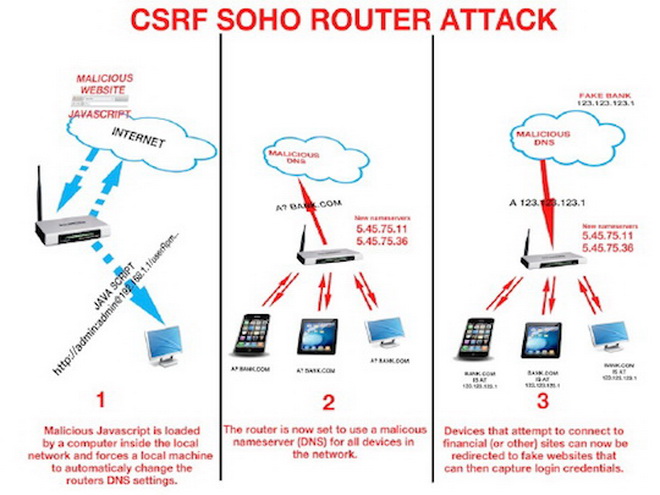

Một khi router bị chiếm giữ, các thiết lập bên trong do người dùng chỉ định bị thay đổi bởi hacker. Cụ thể, việc thay đổi các địa chỉ DNS “độc hại” thay vì địa chỉ từ nhà cung cấp dịch vụ Internet (ISP) sẽ khiến nạn nhân vô tư truy cập vào các trang web chứa mã độc. Nói cách khác, khi nạn nhân gõ trang web A, họ sẽ bị chuyển đến bất kỳ trang web nào hacker muốn.

Tiếp theo đó, những nguy cơ, rủi ro sẽ mở rộng hơn sau khi nạn nhân truy cập vào trang web chứa mã độc, hacker có thể điều khiển máy tính hay thiết bị bị lây nhiễm khi chúng kết nối vào mạng, tham gia tấn công mạng hoặc đánh cắp thông tin cá nhân, tài khoản tài chính…

Video đang HOT

Trong số các kỹ thuật tấn công được hacker tận dụng để chiếm giữ các loại router mạng, có một kỹ thuật cho phép thay đổi các thiết lập và mật khẩu bảo mật WPA/WPA2 không dây từ xa.

Người Việt quên hẳn nâng cấp phần mềm cho router

Một chi tiết trong công bố của Team Cymru cho thấy lý do vì sao phần lớn nạn nhân bị tấn công đến từ Việt Nam: họ gần như quên hẳn việc nâng cấp router.

Giải thích cơ bản về cuộc tấn công nhắm vào bộ định tuyến (router), và khi đã chiếm giữ (2) có thể điều hướng các thiết bị truy cập vào mạng đến trang web mã độc – Nguồn: Team Cymru

Thói quen thường thấy ở hầu hết người dùng Việt Nam khi lập một mạng Internet tại gia đình hay văn phòng nhỏ là trình tự: mua một bộ định tuyến (router) để kết nối Internet từ nhà cung cấp dịch vụ Internet, gắn cáp mạng, mở phát sóng không dây, và bắt đầu kết nối vào bằng máy tính xách tay hay smartphone hoặc máy tính bảng. Thậm chí quên cả việc thay đổi mật khẩu mặc định (default password hay master password / root password) do nhà sản xuất đặt cho router.

Hơn nữa, việc nâng cấp phần mềm điều khiển router (firmware) không được người bán tư vấn. Thao tác không hề đơn giản đối với những dòng router cũ, như tìm đúng mã số sản phẩm mình đã mua, kiểm tra trên website nhà sản xuất xem đã có firmware mới hay không để tải về, và dùng giao diện quản lý (Admin) của router để nâng cấp.

Trong khoảng 2 năm trở lại đây, một số dòng router mới từ các hãng như Linksys hay Asus đã bắt đầu cung cấp những giao diện quản lý rất đơn giản, thao tác nâng cấp firmware chỉ bằng vài cú click chuột, nhưng tư duy “nâng cấp firmware” cho router vẫn còn rất xa lạ với đại đa số người dùng, khi họ chỉ thấy mạng Internet nhà mình đang dùng bình thường.

Làm gì với router để tránh bị hack?

Một số thao tác bảo vệ router cũng sẽ gia tăng độ an toàn khi kết nối mạng – Ảnh: Internet

Đầu tiên, bạn vào giao diện quản trị thiết lập cho router, kiểm tra phần DNS của mình có bị đổi sang 5.45.75.11 và 5.45.76.36. Nếu đã bị, hãy đổi lại DNS do nhà cung cấp dịch vụ mạng Internet (ISP) của Viettel, VNPT hay FPT, tùy mạng đăng ký sử dụng.

Trường hợp router may mắn “thoát chết”, một số bước thiết lập sau cho router giúp bạn bảo vệ an toàn cho “cửa ngỏ mạng” tại gia đình hay văn phòng tại gia:

Tắt chức năng điều khiển từ xa qua mạng Internet

Thay đổi mật khẩu quản trị router. Một yếu điểm rất nhiều nạn nhân mắc phải, và họ đã tự dâng router cho hacker ngay từ bước đầu tiên.

Đừng dùng chuỗi địa chỉ IP mặc định do router gợi ý như 192.168.1.1, đổi thành 10.9.8.7 hay tương tự.

Mỗi khi thiết lập xong, nên thoát (Logout) khỏi giao diện quản trị thay vì tắt thẳng từ cửa sổ trình duyệt

Kích hoạt chế độ mã hóa và tắt WPS (dịch vụ cho phép chứng thực thiết bị kết nối dễ dàng hơn, khiến hacker khó mò ra password hơn). Bật mã hóa AES WPA2 với khóa mã hóa hơn 26 ký tự.

Cập nhật firmware mới nhất từ nhà sản xuất router (xem hướng dẫn từ WikiHow).

Theo TTO

Virus lây lan qua sóng WiFi, chiếm quyền điều khiển router

Một loại virus mới được phát triển có thể lây lan từ máy tính này sang máy tính khác thông qua sóng WiFi, giống như một loại dịch bệnh lây từ người sang người.

May mắn thay, loại virus này được thiết kế bởi các nhà nghiên cứu của trường Đại học Liverpool, Anh Quốc chứ không phải những tên tội phạm công nghệ cao. Dù vậy, mức độ nguy hiểm của loại virus này, nếu bị các hacker tìm ra cách phát triển, thì không thể phủ nhận.

Các tác giả đã đặt tên cho virus này là Chameleon (tắc kè hoa). Chameleon sẽ nhắm vào các bộ định tuyến (router) WiFi vốn không được chủ nhân thay đổi mật khẩu cho quyền admin. Một khi thâm nhập được vào bộ định tuyến, virus có thể cài đặt phần mềm điều khiển mới và kiểm soát nó.

Điều đáng sợ không chỉ ở khả năng ăn cắp mật khẩu, dữ liệu hoặc các thông tin cá nhân của Chameleon. Sau khi đã chiếm được một router WiFi, virus sẽ tự động tìm kiếm các router không được bảo vệ khác ở gần đó và lây lan sang chúng.

Các công ty và tổ chức lớn với mức độ bảo mật cao không phải là mục tiêu của Chameleon nếu loại virus này được dùng để tấn công. Thay vào đó, các mạng WiFi ở nhà, của các công ty nhỏ và WiFi nơi công cộng sẽ gặp nguy hiểm nhiều nhất. Các nhà nghiên cứu ở Đại học Liverpool đang phát triển một sản phẩm có thể cài đặt lên tất cả các điểm truy cập WiFi để ngăn chặn loại virus này mà không cần phải thay đổi mật khẩu admin.

Theo TechRadar

MWC 2014: Ấn tượng với loạt thiết bị mới từ Huawei  Trươc thêm MWC 2014, Huawei vưa tô chưc môt sư kiên công bô loat thiêt bi mơi, gồm bô đôi MediaPad X1 7.0 va MediaPad M1 8.0, smartphone tâm trung Ascend G6 va bô đinh tuyên không dây nhanh nhât thê giơi E5786. Loat san phâm MTB ma Huawei giơi thiêu lân nay mang đên nhưng trai nghiêm hoan toan mơi danh cho...

Trươc thêm MWC 2014, Huawei vưa tô chưc môt sư kiên công bô loat thiêt bi mơi, gồm bô đôi MediaPad X1 7.0 va MediaPad M1 8.0, smartphone tâm trung Ascend G6 va bô đinh tuyên không dây nhanh nhât thê giơi E5786. Loat san phâm MTB ma Huawei giơi thiêu lân nay mang đên nhưng trai nghiêm hoan toan mơi danh cho...

Trấn Thành quỳ gối xin lỗi khán giả01:09

Trấn Thành quỳ gối xin lỗi khán giả01:09 Tranh cãi clip 2 nhân viên môi trường vào tận nhà "xin" tiền lì xì đầu năm: Thái độ gia chủ gây xôn xao01:01

Tranh cãi clip 2 nhân viên môi trường vào tận nhà "xin" tiền lì xì đầu năm: Thái độ gia chủ gây xôn xao01:01 Một nam ca sĩ Vbiz trừng mắt quát fan mà không ai tranh cãi00:53

Một nam ca sĩ Vbiz trừng mắt quát fan mà không ai tranh cãi00:53 Lọ Lem nhún nhảy khoe sắc vóc đầu năm, "slay" cỡ nào mà 4 triệu người dính cứng ngắc?00:14

Lọ Lem nhún nhảy khoe sắc vóc đầu năm, "slay" cỡ nào mà 4 triệu người dính cứng ngắc?00:14 Cậu bé vùng vằng, chê ít thế và đập bao lì xì xuống ghế khi được mừng tuổi00:20

Cậu bé vùng vằng, chê ít thế và đập bao lì xì xuống ghế khi được mừng tuổi00:20 'Bộ tứ báo thủ' và nỗi thất vọng về thương hiệu Trấn Thành02:54

'Bộ tứ báo thủ' và nỗi thất vọng về thương hiệu Trấn Thành02:54 Clip em bé thất thần khi nộp tiền lì xì cho mẹ khiến dân mạng cười lăn00:14

Clip em bé thất thần khi nộp tiền lì xì cho mẹ khiến dân mạng cười lăn00:14 Lê Giang bật khóc trước hàng trăm khán giả giữa lùm xùm phim Trấn Thành nhận bão chê bai02:05

Lê Giang bật khóc trước hàng trăm khán giả giữa lùm xùm phim Trấn Thành nhận bão chê bai02:05 1 Anh Trai "cướp dâu" Tiểu Vy khỏi tay Quốc Anh giữa thanh thiên bạch nhật khiến Trấn Thành bất bình00:28

1 Anh Trai "cướp dâu" Tiểu Vy khỏi tay Quốc Anh giữa thanh thiên bạch nhật khiến Trấn Thành bất bình00:28 Thấy con dâu đi làm xa vừa về đến cổng, mẹ chồng có phản ứng khiến ai cũng "đứng hình"00:21

Thấy con dâu đi làm xa vừa về đến cổng, mẹ chồng có phản ứng khiến ai cũng "đứng hình"00:21 Xả vai diễn trong phim Trấn Thành, Tiểu Vy bất ngờ về nhà ra mắt phụ huynh 1 Anh Trai dịp Tết06:29

Xả vai diễn trong phim Trấn Thành, Tiểu Vy bất ngờ về nhà ra mắt phụ huynh 1 Anh Trai dịp Tết06:29Tin đang nóng

Tin mới nhất

Nâng cao và biến đổi hình ảnh của bạn bằng trình chỉnh sửa video trực tuyến CapCut

Cách đăng Facebook để có nhiều lượt thích và chia sẻ

Thêm nhiều bang của Mỹ cấm TikTok

Microsoft cấm khai thác tiền điện tử trên các dịch vụ đám mây để bảo vệ khách hàng

Facebook trấn áp hàng loạt công ty phần mềm gián điệp

Meta đối mặt cáo buộc vi phạm các quy tắc chống độc quyền với mức phạt 11,8 tỷ đô

Không cần thăm dò, Musk nên sớm từ chức CEO Twitter

Đại lý Việt nhập iPhone 14 kiểu 'bia kèm lạc'

Khai trương hệ thống vé điện tử và dịch vụ trải nghiệm thực tế ảo XR tại Quần thể Di tích Cố đô Huế

'Dở khóc dở cười' với tính năng trợ giúp người bị tai nạn ôtô của Apple

Xiaomi sa thải hàng nghìn nhân sự

Apple sẽ bắt đầu sản xuất MacBook tại Việt Nam vào giữa năm 2023

Có thể bạn quan tâm

Phạm Hương lộ diện đón Tết ở Mỹ, 1 chi tiết dấy lên tò mò

Sao việt

15:25:35 04/02/2025

Bức ảnh tươi cười gây xót xa của Từ Hy Viên trên máy bay ngay trước khi qua đời đột ngột ở Nhật Bản

Sao châu á

15:19:35 04/02/2025

Ấn Độ: Vệ tinh NVS-02 gặp trục trặc kỹ thuật trong quá trình nâng quỹ đạo

Thế giới

15:19:09 04/02/2025

Không thời gian - Tập 34: Hùng quyết tâm không chia tay Hạnh

Phim việt

15:15:24 04/02/2025

Mẹ ác ma, cha thiên sứ - Tập 28: Suýt bị chồng tát, Thắng đòi ly hôn

Hậu trường phim

15:04:31 04/02/2025

Gần chục năm tuổi, tựa game này vẫn được coi là "tuyệt tác", tất cả chỉ nhờ một điều

Mọt game

14:59:23 04/02/2025

Vợ chồng ca sĩ nổi tiếng lại gây sốc vì 'mặc cũng như không'

Sao âu mỹ

14:57:23 04/02/2025

Mẹ Quang Hải tiết lộ cách khiến nàng dâu Chu Thanh Huyền chủ động chăm sóc nhan sắc cho mẹ chồng

Sao thể thao

13:58:34 04/02/2025

Lên đồ trẻ trung đầy ấm áp với áo cardigan

Thời trang

13:52:35 04/02/2025

Chấn động đầu năm: Thành viên đẹp nhất BLACKPINK công bố tổ chức show tại Hà Nội!

Nhạc quốc tế

13:40:12 04/02/2025

Cận cảnh Mac Pro 2013 tại Việt Nam

Cận cảnh Mac Pro 2013 tại Việt Nam Ba “tân binh” đáng chú ý trên thị trường lưu trữ đám mây

Ba “tân binh” đáng chú ý trên thị trường lưu trữ đám mây

Bí kíp để bảo mật tài khoản Twitter

Bí kíp để bảo mật tài khoản Twitter Website Forbes và KickStarter bị hack, dữ liệu bị công khai

Website Forbes và KickStarter bị hack, dữ liệu bị công khai Tên miền Facebook bị hack bởi SEA

Tên miền Facebook bị hack bởi SEA Nhiều tài khoản Yahoo! Mail bị hack

Nhiều tài khoản Yahoo! Mail bị hack Làm thế nào khi Wireless Router "giở chứng"?

Làm thế nào khi Wireless Router "giở chứng"? Siêu thị Target bị hack bởi phần mềm Nga

Siêu thị Target bị hack bởi phần mềm Nga Tang thương bao trùm Cbiz: Thêm nam diễn viên đột ngột qua đời ở tuổi 27

Tang thương bao trùm Cbiz: Thêm nam diễn viên đột ngột qua đời ở tuổi 27 Vụ con gái vứt nhầm kim cương 1 tỷ đồng của mẹ: Chủ nhân tắt hy vọng khi nhìn thấy núi rác trước mặt

Vụ con gái vứt nhầm kim cương 1 tỷ đồng của mẹ: Chủ nhân tắt hy vọng khi nhìn thấy núi rác trước mặt Mẹ và em gái Từ Hy Viên nhảy múa tiệc tùng ngay trước khi nữ diễn viên qua đời tại Nhật Bản

Mẹ và em gái Từ Hy Viên nhảy múa tiệc tùng ngay trước khi nữ diễn viên qua đời tại Nhật Bản Chồng ôm thi thể Từ Hy Viên gào khóc, hôn vĩnh biệt trước khi vợ bị hỏa táng

Chồng ôm thi thể Từ Hy Viên gào khóc, hôn vĩnh biệt trước khi vợ bị hỏa táng Truy tìm nghi phạm sát hại con rồi bỏ trốn

Truy tìm nghi phạm sát hại con rồi bỏ trốn Mẹ 80 tuổi tai biến nằm liệt giường, các con vẫn làm hơn 30 mâm cỗ mừng thọ

Mẹ 80 tuổi tai biến nằm liệt giường, các con vẫn làm hơn 30 mâm cỗ mừng thọ Ai thừa kế tài sản hàng trăm triệu USD của Từ Hy Viên?

Ai thừa kế tài sản hàng trăm triệu USD của Từ Hy Viên? Mai Ngọc lần đầu tiên làm rõ 1 bí mật trong cuộc sống hôn nhân với thiếu gia Bắc Giang

Mai Ngọc lần đầu tiên làm rõ 1 bí mật trong cuộc sống hôn nhân với thiếu gia Bắc Giang Thi hài Từ Hy Viên được hỏa táng ở Nhật, di ngôn hé lộ tâm nguyện sau lần thập tử nhất sinh 9 năm trước

Thi hài Từ Hy Viên được hỏa táng ở Nhật, di ngôn hé lộ tâm nguyện sau lần thập tử nhất sinh 9 năm trước SỐC: Từ Hy Viên 3 lần cấp cứu vì nguy kịch ở Nhật, tử vong chỉ sau 5 ngày phát bệnh

SỐC: Từ Hy Viên 3 lần cấp cứu vì nguy kịch ở Nhật, tử vong chỉ sau 5 ngày phát bệnh Chấn động: Từ Hy Viên qua đời

Chấn động: Từ Hy Viên qua đời Đạo diễn Nguyễn Ngọc Quyền đột ngột qua đời ở tuổi 36, đồng nghiệp tiết lộ nguyên nhân

Đạo diễn Nguyễn Ngọc Quyền đột ngột qua đời ở tuổi 36, đồng nghiệp tiết lộ nguyên nhân Sốc: Từ Hy Viên không được làm tim phổi nhân tạo trong lúc nguy kịch, nguyên nhân tử vong chính thức được công bố

Sốc: Từ Hy Viên không được làm tim phổi nhân tạo trong lúc nguy kịch, nguyên nhân tử vong chính thức được công bố Nóng: Không tìm thấy chồng Từ Hy Viên

Nóng: Không tìm thấy chồng Từ Hy Viên Từ Hy Viên vừa qua đời: Chồng mới - chồng cũ lao vào cuộc chiến tranh chấp tài sản?

Từ Hy Viên vừa qua đời: Chồng mới - chồng cũ lao vào cuộc chiến tranh chấp tài sản? Dòng tâm sự cuối cùng trên mạng xã hội của Từ Hy Viên trước khi qua đời

Dòng tâm sự cuối cùng trên mạng xã hội của Từ Hy Viên trước khi qua đời