Mã độc tấn công Vietnam Airlines hiện hình

Mã độc tấn công Vietnam Airlines cũng xuất hiện tại nhiều trang web khác, đó là cảnh báo được Tập đoàn công nghệ Bkav công bố sau khi có kết quả phân tích.

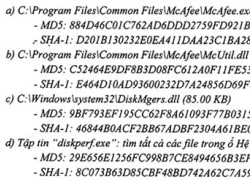

Theo kết quả phân tích từ Bộ phận nghiên cứu mã độc của Bkav, mã độc sau khi xâm nhập vào máy tính sẽ ẩn mình dưới vỏ bọc giả mạo là một phần mềm diệt virus. Nhờ đó, nó có thể ẩn mình trong thời gian dài mà không bị phát hiện.

“Mã độc có kết nối thường xuyên, gửi các dữ liệu về máy chủ điều khiển (C&C Server) thông qua tên miền Name.dcsvn.org (nhái tên miền của website Đảng Cộng sản).

Trong đó Name là tên được sinh ra theo đặc trưng của cơ quan, doanh nghiệp mà mã độc nhắm tới”- các chuyên gia của Bkav cho biết.

“Mã độc có chức năng thu thập tài khoản mật khẩu, nhận lệnh cho phép hacker kiểm soát, điều khiển máy tính nạn nhân từ xa, thực hiện các hành vi phá hoại như xóa dấu vết, thay đổi âm thanh, hiển thị hình ảnh, mã hóa dữ liệu… Ngoài ra, mã độc còn có thành phần chuyên để thao tác, xử lý với cơ sở dữ liệu SQL” – chuyên gia Bkav nói.

Video đang HOT

Ông Ngô Tuấn Anh, Phó chủ tịch phụ trách An ninh mạng của Bkav cho biết: “Kết quả phân tích cho thấy mã độc tấn công Vietnam Airlines cũng xuất hiện tại nhiều cơ quan, doanh nghiệp khác bao gồm cả các cơ quan Chính phủ, các tập đoàn, ngân hàng, viện nghiên cứu, trường đại học…”.

Bkav cũng cho biết, hiện tại, Bkav đã phát hành công cụ quét và kiểm tra mã độc miễn phí, người sử dụng có thể tải công cụ kiểm tra tại link: Bkav.com.vn/ScanSpyware. Công cụ này không cần cài đặt mà có thể khởi chạy luôn để quét.

Riêng người sử dụng Bkav Pro hoặc Bkav Endpoint sẽ được tự động cập nhật mẫu nhận diện mã độc này.

Khi phát hiện hệ thống có mã độc, quản trị viên cần lập tức báo cho các cơ quan chức năng để được hỗ trợ rà soát toàn bộ hệ thống mạng vì khi mã độc này đã xuất hiện có nghĩa là hệ thống đã bị xâm nhập.

Trước đó, Trung tâm ứng cứu khẩn cấp máy tính Việt Nam (VNCERT) cũng đã phát đi cảnh báo yêu cầu các cơ quan, tổ chức, doanh nghiệp… đặc biệt chú trọng công tác đảm bảo an toàn thông tin trên hệ thống do mình quản lý và quyết liệt thực hiện khẩn cấp một số biện pháp nhằm phòng tránh các cuộc tấn công có thể xảy ra.

VNCERT cũng yêu cầu các đơn vị này cập nhật thường xuyên các bản vá cho hệ điều hành, phần mềm dịch vụ trên các máy chủ, máy trạm, rà soát mã độc trên các máy chủ, máy trạm để phát hiện và gỡ bỏ sớm các mã độc đã được cài cắm.

Trong trường hợp phát hiện hệ thống CNTT có dấu hiệu bị tấn công, theo VNCERT, cần thực hiện một số bước cơ bản như sau: Ghi nhận và cung cấp các hiện tượng, dấu hiệu ban đầu cho đơn vị chuyên trách xử lý sự cố an ninh thông tin, nhanh chóng cách ly hệ thống có dấu hiệu bị tấn công, đồng thời giữ nguyên hiện trường hệ thống đang bị nhiễm, tạm thời sử dụng hệ thống máy chủ dự phòng cho các hệ thống chính, tiến hành thay đổi mật khẩu toàn hệ thống, đặc biệt là các hệ thống quan trọng như domain, cơ sở dữ liệu, ứng dụng core…

Đồng thời cần liên lạc ngay với đơn vị chuyên trách xử lý sự cố ANTT như VNCERT, Cục An ninh mạng – Bộ Công an…

Theo Tuổi Trẻ

Hacker Trung Quốc bị nghi tấn công trang web Tòa Trọng tài

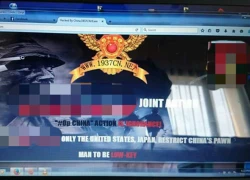

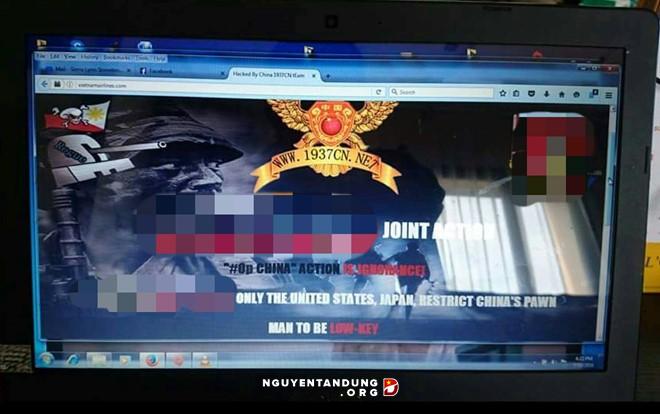

Tin tặc Trung Quốc có thể đã tấn công, đặt mã độc trên website của Tòa Trọng tài Thường trực (PCA) khi cơ quan này tiến hành xử vụ kiện "đường lưỡi bò".

Tháng 7/2015, Tòa Trọng tài Thường trực tại The Hague (Hà Lan) tiến hành cuộc điều trần vụ tranh chấp lãnh thổ trên Biển Đông giữa Philippines và Trung Quốc. Trong ngày làm việc thứ ba của phiên điều trần, website PCA đã bất ngờ bị sập.

Hacker Trung Quốc từng bị nghi đứng sau vụ đặt mã độc trên website của PCA.Ảnh minh họa.

Dựa trên phân tích phần mềm và cơ sở hạ tầng, các chuyên gia của ThreatConnect, một công ty an ninh từ Mỹ, cho rằng trang web Tòa Trọng tài đã bị nhiễm phần mềm độc hại có nguồn gốc từ Trung Quốc. The Diplomat nói, những ai quan tâm đến vụ kiện khi truy cập website PCA có nguy cơ dính mã độc đánh cắp dữ liệu.

Bằng cách lây nhiễm vào máy tính của các nhà báo, giới ngoại giao, luật sư và những người có liên quan, tin tặc Trung Quốc có thể biết được những người đang tham gia vụ kiện và đoán trước kịch bản nếu tòa án ra phán quyết chống lại Trung Quốc.The Diplomat lấy ví dụ, nếu các nhà ngoại giao Việt Nam hay Nhật Bản truy cập website và máy tính của họ dính mã độc, Trung Quốc có thể truy cập vào tài liệu nội bộ, từ đó biết được các động thái tiếp theo thông qua dữ liệu đánh cắp.

Trang web của PCA không truy cập được trong một thời gian ngắn do vấn đề kỹ thuật, một đại diện của Tòa Trọng tài cho biết. Trong khi đó, Abigail Valte, phó phát ngôn viên của Tổng thống Philippines, cho biết đã nghe thông tin về vụ tấn công. "Chúng tôi đã rất ngạc nhiên", bà nói.

Hôm qua, sau khi Tòa Trọng tài Thường trực ra tuyên bố Trung Quốc không có cơ sở pháp lý để đòi quyền lịch sử với các nguồn tài nguyên bên trong "đường lưỡi bò", website của cơ quan này đã không thể truy cập được. Người dùng khi đến website của PCA tại địa chỉ http://www.pcacases.com sẽ nhận được thông báo lỗi máy chủ 500 - Internal Server Error. Chưa rõ nguyên nhân dẫn đến sự cố này.

Đình Nam

Theo VNE

Mã độc tấn công Vietnam Airlines xuất hiện nhiều nơi ở VN  Kết quả phân tích cho thấy mã độc nguy hiểm tấn công Vietnam Airlines cũng xuất hiện tại nhiều cơ quan, doanh nghiệp trong nước. Sau sự cố nghiêm trọng tại sân bay Nội Bài và Tân Sơn Nhất vừa qua, Bkav cho biết mã độc trong vụ tấn công này cũng xuất hiện tại nhiều cơ quan, doanh nghiệp tại Việt Nam....

Kết quả phân tích cho thấy mã độc nguy hiểm tấn công Vietnam Airlines cũng xuất hiện tại nhiều cơ quan, doanh nghiệp trong nước. Sau sự cố nghiêm trọng tại sân bay Nội Bài và Tân Sơn Nhất vừa qua, Bkav cho biết mã độc trong vụ tấn công này cũng xuất hiện tại nhiều cơ quan, doanh nghiệp tại Việt Nam....

Một nam ca sĩ Vbiz trừng mắt quát fan mà không ai tranh cãi00:53

Một nam ca sĩ Vbiz trừng mắt quát fan mà không ai tranh cãi00:53 Xuân Son được bầu Thiện thưởng căn hộ cao cấp hơn 1 triệu USD05:28

Xuân Son được bầu Thiện thưởng căn hộ cao cấp hơn 1 triệu USD05:28 Quán bún Hà Nội xin lỗi vụ bán 1,2 triệu đồng 3 bát bún riêu ngày Tết, nói chỉ là 'hiểu lầm'09:39

Quán bún Hà Nội xin lỗi vụ bán 1,2 triệu đồng 3 bát bún riêu ngày Tết, nói chỉ là 'hiểu lầm'09:39 Người duy nhất thành công khắc chế "mỏ hỗn" của Trấn Thành, khiến đạo diễn nghìn tỷ phải ngậm ngùi nhận sai01:10

Người duy nhất thành công khắc chế "mỏ hỗn" của Trấn Thành, khiến đạo diễn nghìn tỷ phải ngậm ngùi nhận sai01:10 Cậu bé vùng vằng, chê ít thế và đập bao lì xì xuống ghế khi được mừng tuổi00:20

Cậu bé vùng vằng, chê ít thế và đập bao lì xì xuống ghế khi được mừng tuổi00:20 'Bộ tứ báo thủ' và nỗi thất vọng về thương hiệu Trấn Thành02:54

'Bộ tứ báo thủ' và nỗi thất vọng về thương hiệu Trấn Thành02:54 1 Hoa hậu Vbiz bị "tóm" ôm hôn tình tứ với trai trẻ trên phố00:41

1 Hoa hậu Vbiz bị "tóm" ôm hôn tình tứ với trai trẻ trên phố00:41 Shock nhất Douyin: Một cú nổ lớn vang lên, "trẻ con có biết gì đâu" khiến bố mẹ đối mặt với khoản bồi thường hơn 3,5 tỷ đồng!00:19

Shock nhất Douyin: Một cú nổ lớn vang lên, "trẻ con có biết gì đâu" khiến bố mẹ đối mặt với khoản bồi thường hơn 3,5 tỷ đồng!00:19 Video Hoa hậu Kỳ Duyên quăng miếng hài tại sự kiện, nhưng bỏ chạy vì nói 1 câu "quê xệ"00:49

Video Hoa hậu Kỳ Duyên quăng miếng hài tại sự kiện, nhưng bỏ chạy vì nói 1 câu "quê xệ"00:49 Vụ xe ôtô lao xuống mương 7 người tử vong: Công an công bố nguyên nhân ban đầu14:39

Vụ xe ôtô lao xuống mương 7 người tử vong: Công an công bố nguyên nhân ban đầu14:39 Low G - tlinh "mở bát" năm mới quá đỉnh: Ca khúc Việt đầu tiên được studio nhảy nổi tiếng nhất Hàn Quốc cover!01:07

Low G - tlinh "mở bát" năm mới quá đỉnh: Ca khúc Việt đầu tiên được studio nhảy nổi tiếng nhất Hàn Quốc cover!01:07Tin đang nóng

Tin mới nhất

Nâng cao và biến đổi hình ảnh của bạn bằng trình chỉnh sửa video trực tuyến CapCut

Cách đăng Facebook để có nhiều lượt thích và chia sẻ

Thêm nhiều bang của Mỹ cấm TikTok

Microsoft cấm khai thác tiền điện tử trên các dịch vụ đám mây để bảo vệ khách hàng

Facebook trấn áp hàng loạt công ty phần mềm gián điệp

Meta đối mặt cáo buộc vi phạm các quy tắc chống độc quyền với mức phạt 11,8 tỷ đô

Không cần thăm dò, Musk nên sớm từ chức CEO Twitter

Đại lý Việt nhập iPhone 14 kiểu 'bia kèm lạc'

Khai trương hệ thống vé điện tử và dịch vụ trải nghiệm thực tế ảo XR tại Quần thể Di tích Cố đô Huế

'Dở khóc dở cười' với tính năng trợ giúp người bị tai nạn ôtô của Apple

Xiaomi sa thải hàng nghìn nhân sự

Apple sẽ bắt đầu sản xuất MacBook tại Việt Nam vào giữa năm 2023

Có thể bạn quan tâm

Độc lạ có thật 100%: Sao nam Vbiz đi bộ hơn 100km, suốt 20 tiếng về diện kiến gia đình bạn gái!

Sao việt

23:36:10 02/02/2025

'Bộ tứ báo thủ' của Trấn Thành: Người khen, kẻ chê

Hậu trường phim

23:27:38 02/02/2025

NSND Lan Hương tiết lộ cuộc sống hôn nhân bên NSƯT Đỗ Kỷ

Tv show

23:21:03 02/02/2025

Phim Tết cán mốc doanh thu 7.600 tỷ chỉ sau 4 ngày, phá 14 kỷ lục phòng vé nhờ nam chính vừa đẹp vừa ngầu

Phim châu á

22:00:38 02/02/2025

Sao Hàn 2/2: Jennie ẩn ý chuyện yêu V, G-Dragon có solo concert vào tháng 3

Sao châu á

21:26:04 02/02/2025

Malacia chưa thể rời MU

Sao thể thao

21:15:35 02/02/2025

Lời khai của đối tượng hành hung tài xế ô tô tại bến phà Cồn Nhất

Pháp luật

21:06:37 02/02/2025

Phiên bản sân khấu của ca khúc Vpop hot nhất Tết này: Visual LED đỉnh nóc, tổ hợp nghệ sĩ Gen Z "slay" miễn bàn!

Nhạc việt

20:58:37 02/02/2025

Tổng thống Ukraine sẵn sàng bắt đầu đàm phán chấm dứt xung đột

Thế giới

20:58:20 02/02/2025

Jennie chưa bao giờ quay challenge với idol khác: Lý do đằng sau gây ngã ngửa

Nhạc quốc tế

20:30:28 02/02/2025

Dân chơi Pokemon Go Việt Nam spam vị trí ảo lên Google

Dân chơi Pokemon Go Việt Nam spam vị trí ảo lên Google 7 tính năng bí ẩn có trong Galaxy Note 7

7 tính năng bí ẩn có trong Galaxy Note 7

Sau vụ Vietnam Airlines bị hack, VNCERT công bố những mã độc cần ngăn chặn

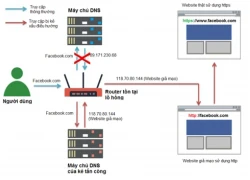

Sau vụ Vietnam Airlines bị hack, VNCERT công bố những mã độc cần ngăn chặn Hơn 90% router dính lỗ hổng tại Việt Nam đến từ Trung Quốc

Hơn 90% router dính lỗ hổng tại Việt Nam đến từ Trung Quốc Bị hack tài khoản, khách hàng được đền bù ra sao?

Bị hack tài khoản, khách hàng được đền bù ra sao? Lỗ hổng trang web Vietnam Airlines đã được cảnh báo từ lâu

Lỗ hổng trang web Vietnam Airlines đã được cảnh báo từ lâu Hacker tự xưng tấn công trang web Vietnam Airlines là ai?

Hacker tự xưng tấn công trang web Vietnam Airlines là ai? Thông tin 400.000 hành khách của Vietnam Airlines có thể chứa mã độc

Thông tin 400.000 hành khách của Vietnam Airlines có thể chứa mã độc Chấn động vụ đánh ghen ngay tại rạp Việt dịp Tết, tình tiết y hệt phim Trấn Thành khiến 3,6 triệu người quá sốc

Chấn động vụ đánh ghen ngay tại rạp Việt dịp Tết, tình tiết y hệt phim Trấn Thành khiến 3,6 triệu người quá sốc Vụ tai nạn 7 người tử vong ở Nam Định: Nữ tài xế đột ngột đánh lái sang phải

Vụ tai nạn 7 người tử vong ở Nam Định: Nữ tài xế đột ngột đánh lái sang phải Con trai trùm mafia 3 lần bị mỹ nhân hàng đầu showbiz từ chối, dùng 1001 chiêu và nhờ đến mẹ mới cưới được vợ

Con trai trùm mafia 3 lần bị mỹ nhân hàng đầu showbiz từ chối, dùng 1001 chiêu và nhờ đến mẹ mới cưới được vợ Chê phim Tết nhạt, Quốc Thuận bị đào lại phát ngôn về đàn em sao hạng A, "nói nhiều miệng không kịp kéo da non"

Chê phim Tết nhạt, Quốc Thuận bị đào lại phát ngôn về đàn em sao hạng A, "nói nhiều miệng không kịp kéo da non" Diễn viên Xuân Nghị gầy sọp sau biến cố, tìm tới Phật pháp và ăn chay

Diễn viên Xuân Nghị gầy sọp sau biến cố, tìm tới Phật pháp và ăn chay Ảnh hiếm của diễn viên Việt bên chồng ngoại quốc, vẫn giữ 1 nguyên tắc dù từng vướng nghi vấn làm vợ 2

Ảnh hiếm của diễn viên Việt bên chồng ngoại quốc, vẫn giữ 1 nguyên tắc dù từng vướng nghi vấn làm vợ 2

Lê Giang lộ diện sau ồn ào Quốc Thuận chê Bộ Tứ Báo Thủ, Trấn Thành nói đúng 1 câu

Lê Giang lộ diện sau ồn ào Quốc Thuận chê Bộ Tứ Báo Thủ, Trấn Thành nói đúng 1 câu Tai nạn giao thông, cô gái vừa tốt nghiệp đại học ở Hải Dương tử vong tối mồng 3 Tết

Tai nạn giao thông, cô gái vừa tốt nghiệp đại học ở Hải Dương tử vong tối mồng 3 Tết Thêm 1 sao nam lên tiếng về drama chê phim Trấn Thành, đứng ra giảng hoà nhưng bị Lê Giang đáp trả đến câm nín

Thêm 1 sao nam lên tiếng về drama chê phim Trấn Thành, đứng ra giảng hoà nhưng bị Lê Giang đáp trả đến câm nín Đạo diễn Nguyễn Ngọc Quyền đột ngột qua đời ở tuổi 36, đồng nghiệp tiết lộ nguyên nhân

Đạo diễn Nguyễn Ngọc Quyền đột ngột qua đời ở tuổi 36, đồng nghiệp tiết lộ nguyên nhân Hoa hậu hạng A Vbiz công bố 7 bức ảnh chưa từng thấy sau khi quay lại với bạn trai cũ

Hoa hậu hạng A Vbiz công bố 7 bức ảnh chưa từng thấy sau khi quay lại với bạn trai cũ Đoàn Văn Hậu đưa vợ con về Hà Nội tết ngoại, thái độ của em trai Doãn Hải My với anh rể gây chú ý

Đoàn Văn Hậu đưa vợ con về Hà Nội tết ngoại, thái độ của em trai Doãn Hải My với anh rể gây chú ý 4 chị em sinh tư tuổi Tỵ - con gái của nguyên Phó giám đốc bệnh viện ĐH Y Dược TP.HCM: Tết đi đến đâu là rộn ràng, niềm vui như nhân 3

4 chị em sinh tư tuổi Tỵ - con gái của nguyên Phó giám đốc bệnh viện ĐH Y Dược TP.HCM: Tết đi đến đâu là rộn ràng, niềm vui như nhân 3 Mỹ nam Việt đẹp tới mức không một ai chê nổi: Nhìn tưởng siêu sao xứ Hàn lại hao hao Hứa Quang Hán mới tài

Mỹ nam Việt đẹp tới mức không một ai chê nổi: Nhìn tưởng siêu sao xứ Hàn lại hao hao Hứa Quang Hán mới tài Tình trạng đáng lo của Khả Ngân ngày đầu năm mới

Tình trạng đáng lo của Khả Ngân ngày đầu năm mới