Khẩn cấp ngăn chặn mã độc WannaCry lây lan vào Việt Nam

Mã độc WannaCry bắt cóc dữ liệu tống tiền lây lan trên toàn cầu đang đe doạ nghiêm trọng đến nhiều doanh nghiệp và các bộ ngành tại Việt Nam.

Trung tâm ứng cứu khẩn cấp máy tính Việt Nam ( VNCERT) vừa gửi cảnh báo đến các cơ quan trung ương, cơ quan chính phủ, bộ ngành, doanh nghiệp, tổ chức… cả nước về việc phòng ngừa và ngăn chặn tấn công mã độc WannaCrypt và các biến thể.

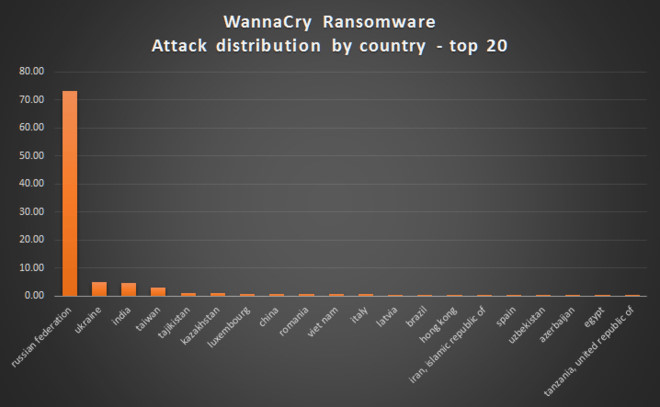

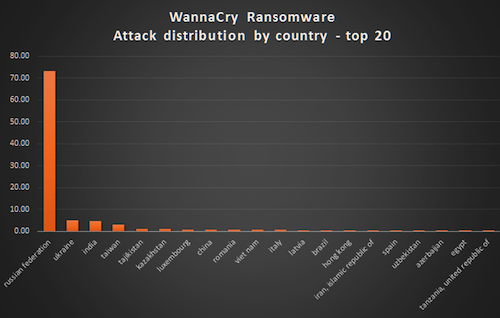

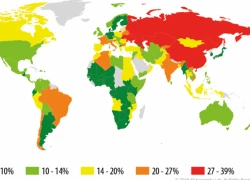

Việt Nam nằm trong nhóm 20 quốc gia bị ảnh hưởng nặng nhất bởi WannaCry. Nguồn: Kaspersky.

Theo VNCERT, đây là mã độc cực kỳ nguy hiểm, có thể đánh cắp thông tin và mã hoá toàn bộ hệ thống máy chủ của tổ chức bị hại. Khi nhiễm mã độc này, hệ thống máy tính sẽ bị “đóng băng” bằng chuỗi mã, khiến các tổ chức, doanh nghiệp phải chi trả số tiền lớn để “chuộc” lại dữ liệu.

Vì vậy, VNCERT yêu cầu các cơ quan, tổ chức phải thực hiện nghiêm lệnh điều phối ứng cứu khẩn cấp. Trung tâm này đưa ra danh sách dài những nhận dạng của mã độc WannaCry gồm các máy chủ điều khiển, danh sách tập tin, danh sách mã băm (Hash SHA-256).

Theo Kaspersky, Việt Nam nằm trong top 20 quốc gia bị ảnh hưởng nặng nhất, trong đó có Nga, Ukraine, Ấn Độ, Đài Loan, Tajikistan, Kazakhstan, Luxembourg, Trung Quốc, Romania…

WannaCry là loại mã độc được xếp vào dạng ransomware (bắt cóc dữ liệu đòi tiền chuộc). Tin tặc triển khai mã từ xa SMBv2 trong Microsoft Windows. Khai thác này (có tên mã là “EternalBlue”) đã được làm sẵn trên Internet thông qua Shadowbrokers dump vào ngày 14/4, dù lỗ hổng này trước đó đã được vá bởi Microsoft từ ngày 14/3. Tuy nhiên, rất nhiều tổ chức và người dùng chưa cài đặt bản vá này và trở thành nạn nhân của WannaCry.

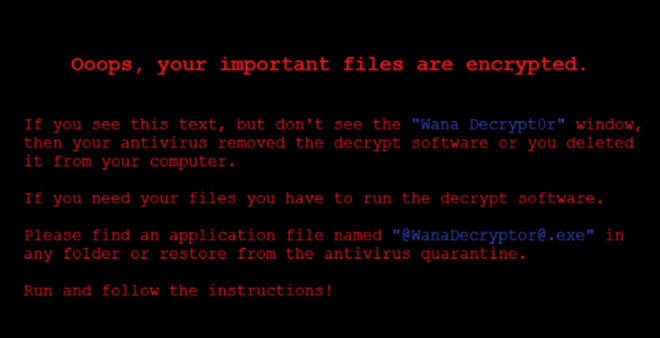

Thông báo hiện lên màn hình máy tính bị nhiễm mã độc WannaCry.

Sau khi bị nhiễm WannaCry, máy tính nạn nhân hiện dòng chữ thông báo toàn bộ dữ liệu đã bị mã hoá và không thể sử dụng. Để đòi lại dữ liệu này, người dùng cần chi trả số tiền nhất định càng sớm càng tốt. Càng đợi lâu, số “tiền chuộc” càng tăng lên. Tinh vi hơn, các hacker đứng sau cuộc tấn công này chỉ nhận tiền chuộc bằng bitcoin.

Video đang HOT

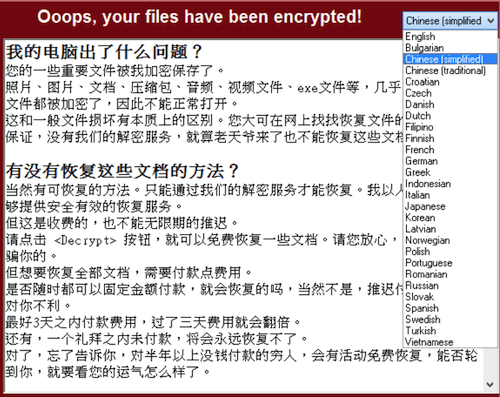

Những người thiết kế WannaCry đã chuẩn bị sẵn phần “Hỏi – Đáp” bằng các ngôn ngữ khác nhau, bao gồm tiếng Việt, Trung Quốc, Đan Mạch, Hà Lan, Anh, Philippines, Pháp, Nhật… Những “Hỏi – Đáp” này dạng như: Tôi có thể phục hồi các tập tin của mình không? Tôi trả tiền như thế nào? Làm sao để liên hệ?…

Theo Giám đốc Europol Rob Waineright, phạm vi lây nhiễm toàn cầu của WannaCry chưa từng có tiền lệ. Số nạn nhân hiện ít nhất là 200.000 ở 150 quốc gia. Trong đó có nhiều doanh nghiệp, tập đoàn lớn.

Cách phòng chống mã độc WannaCry theo khuyến cáo của Kaspersky:

- Đảm bảo rằng tất cả các máy tính đã được cài đặt phần mềm bảo mật và đã bật các thành phần chống phần mềm tống tiền.

- Cài đặt bản vá chính thức (MS17-010) từ Microsoft nhằm vá lỗ hổng SMB Server bị khai thác trong cuộc tấn công này.

Đảm bảo rằng các sản phẩm của Kaspersky Lab đã bật thành phần System Watcher (trạng thái Enable).

- Thực hiện quét hệ thống (Critical Area Scan) có trong các giải pháp của Kaspersky Lab để phát hiện các lây nhiễm nhanh nhất (nếu không các lây nhiễm sẽ được phát hiện tự động nhưng sau 24 giờ).

- Nếu phát hiện có tấn công từ phần mềm độc hại như tên gọi MEM: Trojan.Win64.EquationDrug.gen thì cần reboot lại hệ thống.

-Một lần nữa, hãy chắc chắn bản vá MS17-010 được cài đặt.

Tiến hành sao lưu dữ liệu thường xuyên vào các nơi lưu trữ không kết nối với Internet

Duy Tín

Theo Zing

Việt Nam trong top 20 nước bị mã độc tống tiền tấn công

Chỉ trong vài giờ, mã độc WannaCry đã ảnh hưởng tới hơn 114.000 máy tính tại hầu khắp các quốc gia, trở thành vụ lây nhiễm ransomware lớn nhất lịch sử.

Theo Kaspersky, mã độc tống tiền WannaCry đang lây lan mạnh trong đó chủ yếu gây ảnh hưởng tại Nga. Việt Nam nằm trong danh sách 20 nước hàng đầu bị tấn công, bên cạnh Ukraina, Ấn Độ, Trung Quốc, Đài Loan...

20 quốc gia bị ảnh hưởng lớn nhất bởi mã độc tống tiền WannaCry, theo Kaspersky.

THN cho hay, phạm vi lây lan của mã độc tống tiền này đã lên tới 99 quốc gia, số máy tính bị nhiễm không ngừng tăng. Có tổng tộng 16 tổ chức của Anh dính WannaCry trong đó bao gồm Dịch vụ Y tế Quốc gia Anh (NHS) buộc cơ sở này phải từ chối bệnh nhân, hủy bỏ các hoạt động và sắp xếp lại lịch hẹn.

Ransomware lớn nhất lịch sử cũng nhắm vào hãng viễn thông Telefónica của Tây Ban Nha với trên 85% máy tính. Những "nạn nhân" khác còn có công ty viễn thông Bồ Đào Nha, hãng MegaFon của Nga hay dịch vụ giao hàng FedEx. Người dùng tại Nhật Bản, Thổ Nhĩ Kỳ, Philippines... cũng bị ảnh hưởng.

WannaCry lây nhiễm thế nào?

Tương tự các ransomware khác, mã độc tống tiền dụ người dùng bấm vào các email lừa đảo, thực hiện tải các tập tin hay ứng dụng độc hại. Sau khi nhiễm, WannaCry quét toàn bộ mạng nội bộ và lây lan sang tất cả máy tính cùng hệ thống.

Mã độc tống tiền này được xác định tấn công thông qua lỗ hổng SMB trong hệ điều hành Windows bằng cách khai thác EternalBlue. Đáng chú ý, đây cũng chính là điểm mà Cơ quan An ninh Quốc gia Mỹ (NSA) sử dụng để hack các máy tính.

Mặc dù đã được Microsoft vá từ tháng 3 năm ngoái nhưng vẫn còn một lượng lớn máy tính chạy Windows 7 hay Server 2008 chưa cài đặt bản sửa lỗi này. Theo công ty công nghệ Mỹ, WannaCry không gây ảnh hưởng tới các máy tính chạy Windows 10 trong đợt tấn công này.

Sau khi lây nhiễm, WannaCry tiến hành mã hóa dữ liệu trên máy tính người dùng với các định dạng tập tin văn phòng, file đa phương tiện, mã nguồn lập trình, chứng chỉ mã hóa hay tập tin đồ họa... Tiếp theo nó hiển thị thông báo đòi tiền chuộc nếu muốn giải mã để cứu dữ liệu.

Trả tiền chưa chắc đã "yên thân"

Thông báo của WannaCry được thể hiện bằng nhiều ngôn ngữ khác nhau, có tiếng Việt.

Với WannaCry, kẻ đứng sau mã độc này đòi người dùng trong ba ngày kể từ thông báo đầu tiên phải thanh toán 300 USD bằng tiền ảo Bitcoin để giải mã. Nếu quá thời hạn trên, số tiền chuộc sẽ tăng gấp đôi lên mức 600 USD và sau 7 ngày thì dữ liệu sẽ bị mất.

Mã độc hiển thị thông tin, hướng dẫn bằng 20 ngôn ngữ khác nhau trong đó có cả tiếng Việt. Ngoài ra, một đồng hồ đếm ngược cũng được thiết kế để cảnh báo.

Tuy nhiên, các chuyên gia an ninh cảnh báo rằng việc chấp nhận trả tiền chuộc không đảm bảo người dùng sẽ lấy lại được toàn bộ dữ liệu. Một số mã độc tống tiền có thể "vòi" thêm các khoản lớn hơn, hoặc tiếp tục mã hóa trở lại.

Bảo vệ trước WannaCry

Người dùng được khuyến cáo cập nhật phần mềm cho các thiết bị cá nhân, máy chủ lên bản mới nhất. Với hệ điều hành đã ngừng hỗ trợ như Windows XP, Vista, Windows 8, Server 2003 và 2008, Microsoft cũng mới tung ra bản vá khẩn cấp.

Với các email, liên kết không đáng tin cậy, người dùng được khuyến cáo tuyệt đối không bấm vào. Ngoài ra, việc cài đặt phần mềm diệt virus cũng giúp tăng cường bảo vệ máy tính.

Đình Nam

Theo VNE

Cảnh giác mã độc tống tiền ẩn trong tập tin hình ảnh lây lan qua Facebook  Các chuyên gia an ninh mạng cảnh báo, nếu nhìn thấy một tập tin hình ảnh hoặc đồ họa trên máy tính mà bạn chưa từng tải về, tuyệt đối không mở ra vì có thể nó chứa mã độc, theo Digitaltrends. Hãy cẩn thận với những tập tin hình ảnh &'không mời mà đến. ẢNH: AFP Hãng bảo mật Check Point (Israel)...

Các chuyên gia an ninh mạng cảnh báo, nếu nhìn thấy một tập tin hình ảnh hoặc đồ họa trên máy tính mà bạn chưa từng tải về, tuyệt đối không mở ra vì có thể nó chứa mã độc, theo Digitaltrends. Hãy cẩn thận với những tập tin hình ảnh &'không mời mà đến. ẢNH: AFP Hãng bảo mật Check Point (Israel)...

Clip nghi phạm đốt quán hát khiến 11 người chết ở Hà Nội01:29

Clip nghi phạm đốt quán hát khiến 11 người chết ở Hà Nội01:29 Lý do quán 'Hát cho nhau nghe' bị phóng hỏa khiến 11 người tử vong ở Hà Nội02:17

Lý do quán 'Hát cho nhau nghe' bị phóng hỏa khiến 11 người tử vong ở Hà Nội02:17 Vợ Anh Đức nhăn mặt nhất quyết không chịu lên thảm đỏ, nguyên nhân đằng sau khiến netizen bùng tranh cãi00:26

Vợ Anh Đức nhăn mặt nhất quyết không chịu lên thảm đỏ, nguyên nhân đằng sau khiến netizen bùng tranh cãi00:26 Nóng: Diệp Lâm Anh và chồng cũ bị bắt cận cảnh tái hợp sượng trân, nhưng biểu cảm của 2 người đẹp bên cạnh mới là thú vị!00:42

Nóng: Diệp Lâm Anh và chồng cũ bị bắt cận cảnh tái hợp sượng trân, nhưng biểu cảm của 2 người đẹp bên cạnh mới là thú vị!00:42 Cảnh ái nữ cựu Chủ tịch "tám" với Chu Thanh Huyền ngỡ bình thường bỗng bị hội mẹ chồng online vào phán xét 1 điều00:43

Cảnh ái nữ cựu Chủ tịch "tám" với Chu Thanh Huyền ngỡ bình thường bỗng bị hội mẹ chồng online vào phán xét 1 điều00:43 Hot nhất MXH: Paparazzi lần đầu tung clip "full HD" tóm Lưu Diệc Phi hẹn hò Song Seung Hun00:16

Hot nhất MXH: Paparazzi lần đầu tung clip "full HD" tóm Lưu Diệc Phi hẹn hò Song Seung Hun00:16 Em trai Sơn Tùng bị "ném đá" vì một hành động với JSOL, drama căng đến mức người trong cuộc phải lên tiếng00:34

Em trai Sơn Tùng bị "ném đá" vì một hành động với JSOL, drama căng đến mức người trong cuộc phải lên tiếng00:34 Em trai Sơn Tùng và Thiều Bảo Trâm "đụng mặt", chỉ nói đúng 1 câu khiến Hải Tú ngay lập tức bị réo tên00:20

Em trai Sơn Tùng và Thiều Bảo Trâm "đụng mặt", chỉ nói đúng 1 câu khiến Hải Tú ngay lập tức bị réo tên00:20 Sự thật clip cô dâu Sóc Trăng thất thần trước mâm quả sơ sài của nhà trai00:38

Sự thật clip cô dâu Sóc Trăng thất thần trước mâm quả sơ sài của nhà trai00:38 Diễn biến vụ nghi phạm đốt quán 'Hát cho nhau nghe' làm 11 người tử vong01:02

Diễn biến vụ nghi phạm đốt quán 'Hát cho nhau nghe' làm 11 người tử vong01:02 Chi nghìn USD đến Việt Nam, khách Tây ngồi rửa bát, tự nhóm bếp củi nấu cơm01:24

Chi nghìn USD đến Việt Nam, khách Tây ngồi rửa bát, tự nhóm bếp củi nấu cơm01:24Tin đang nóng

Tin mới nhất

Nâng cao và biến đổi hình ảnh của bạn bằng trình chỉnh sửa video trực tuyến CapCut

Cách đăng Facebook để có nhiều lượt thích và chia sẻ

Thêm nhiều bang của Mỹ cấm TikTok

Microsoft cấm khai thác tiền điện tử trên các dịch vụ đám mây để bảo vệ khách hàng

Facebook trấn áp hàng loạt công ty phần mềm gián điệp

Meta đối mặt cáo buộc vi phạm các quy tắc chống độc quyền với mức phạt 11,8 tỷ đô

Không cần thăm dò, Musk nên sớm từ chức CEO Twitter

Đại lý Việt nhập iPhone 14 kiểu 'bia kèm lạc'

Khai trương hệ thống vé điện tử và dịch vụ trải nghiệm thực tế ảo XR tại Quần thể Di tích Cố đô Huế

'Dở khóc dở cười' với tính năng trợ giúp người bị tai nạn ôtô của Apple

Xiaomi sa thải hàng nghìn nhân sự

Apple sẽ bắt đầu sản xuất MacBook tại Việt Nam vào giữa năm 2023

Có thể bạn quan tâm

Bắt Giám đốc công ty cổ phần ở Cần Thơ vì vu khống, xúc phạm nhân phẩm người khác

Pháp luật

19:49:15 19/12/2024

Đoạn clip gây ám ảnh của quý ông giàu nhất nhì showbiz Việt: "Diệu Lâm" cũng phải chào thua

Sao việt

19:47:09 19/12/2024

Quả trứng hiếm 'tỉ quả có một' được giá hơn 6 triệu đồng

Lạ vui

19:45:16 19/12/2024

Chị đẹp đạp gió: Rộ tin Châu Tuyết Vân bị loại, hành động của chính chủ gây nghi ngờ

Tv show

19:40:22 19/12/2024

Đại tướng quân đội Hàn Quốc bị bắt

Thế giới

19:30:41 19/12/2024

C.Ronaldo không ngớt lời khen sao Man United

Sao thể thao

18:21:35 19/12/2024

Bức ảnh "bóc trần" style hẹn hò bất ngờ của thái tử tài phiệt và siêu sao Kpop Lisa (BLACKPINK)

Sao châu á

18:06:28 19/12/2024

Không thời gian - Tập 15: Đại phát hiện đám người lạ mặt có vũ khí sống trong rừng

Phim việt

16:19:49 19/12/2024

Hôm nay nấu gì: Bữa tối 3 món ngon lại dễ nấu

Ẩm thực

16:17:06 19/12/2024

Không chỉ tống tiền, mã độc WannaCry có thể gây chết người

Không chỉ tống tiền, mã độc WannaCry có thể gây chết người

Gần 2 triệu thiết bị Android có thể nhiễm phần mềm độc hại FalseGuide

Gần 2 triệu thiết bị Android có thể nhiễm phần mềm độc hại FalseGuide 38 mẫu điện thoại bị cài mã độc trước khi bán

38 mẫu điện thoại bị cài mã độc trước khi bán Google sẽ nghiêm khắc với các trang web phát tán phần mềm độc hại

Google sẽ nghiêm khắc với các trang web phát tán phần mềm độc hại Việt Nam thuộc nhóm có nguy cơ nhiễm mã độc online cao

Việt Nam thuộc nhóm có nguy cơ nhiễm mã độc online cao Cảnh báo mã độc tống tiền lợi dụng Pokemon GO trên Windows

Cảnh báo mã độc tống tiền lợi dụng Pokemon GO trên Windows Mã độc tống tiền đốt hàng triệu đô của doanh nghiệp

Mã độc tống tiền đốt hàng triệu đô của doanh nghiệp HOT: "Hoàng tử nụ cười" James Jirayu chính thức kết hôn với bạn gái ngoài ngành hơn 4 tuổi

HOT: "Hoàng tử nụ cười" James Jirayu chính thức kết hôn với bạn gái ngoài ngành hơn 4 tuổi Sốc: Nữ diễn viên hạng A ly hôn không phải vì chồng ngoại tình với trợ lý, mà bị nhà chồng "hút máu" đến cùng cực?

Sốc: Nữ diễn viên hạng A ly hôn không phải vì chồng ngoại tình với trợ lý, mà bị nhà chồng "hút máu" đến cùng cực? Mua nhà 15 năm thì bị phá dỡ, người phụ nữ được đền bù 14,6 tỷ đồng nhưng chủ cũ quay lại đòi chia tiền, toà tuyên bố: Chị phải trả cho họ một phần tài sản

Mua nhà 15 năm thì bị phá dỡ, người phụ nữ được đền bù 14,6 tỷ đồng nhưng chủ cũ quay lại đòi chia tiền, toà tuyên bố: Chị phải trả cho họ một phần tài sản

Nhanh chóng xác định danh tính các nạn nhân vụ cháy quán cafe

Nhanh chóng xác định danh tính các nạn nhân vụ cháy quán cafe

Nhan sắc xuống cấp trầm trọng của Trịnh Sảng sau 3 năm bị "trục xuất" khỏi showbiz

Nhan sắc xuống cấp trầm trọng của Trịnh Sảng sau 3 năm bị "trục xuất" khỏi showbiz Vợ cũ 1 sao Vbiz nhận "bão" chỉ trích khi tiếp tục đăng ảnh Hoa hậu Khánh Vân kèm lời lẽ thô thiển

Vợ cũ 1 sao Vbiz nhận "bão" chỉ trích khi tiếp tục đăng ảnh Hoa hậu Khánh Vân kèm lời lẽ thô thiển Cháy quán cà phê 11 người tử vong: Lời khai của nghi phạm

Cháy quán cà phê 11 người tử vong: Lời khai của nghi phạm 4 người sống "phông bạt" ồn ào nhất Việt Nam năm 2024, top 1 đang cố tẩy trắng

4 người sống "phông bạt" ồn ào nhất Việt Nam năm 2024, top 1 đang cố tẩy trắng Diễn biến mới nhất vụ ca sĩ Đàm Vĩnh Hưng kiện tỉ phú Mỹ

Diễn biến mới nhất vụ ca sĩ Đàm Vĩnh Hưng kiện tỉ phú Mỹ Dịch lạ tại Công-gô phức tạp, Hà Nội tăng cường kiểm dịch sân bay

Dịch lạ tại Công-gô phức tạp, Hà Nội tăng cường kiểm dịch sân bay Vụ cháy 11 người tử vong: Nạn nhân không có cơ hội thoát bằng cửa chính

Vụ cháy 11 người tử vong: Nạn nhân không có cơ hội thoát bằng cửa chính Nhật Kim Anh lên tiếng trả lời "bố đứa bé là ai?" sau khi công bố mang bầu gần 9 tháng

Nhật Kim Anh lên tiếng trả lời "bố đứa bé là ai?" sau khi công bố mang bầu gần 9 tháng Mẹ chết lặng khi xem video con trai 1 tháng tuổi bị giúp việc quăng ném

Mẹ chết lặng khi xem video con trai 1 tháng tuổi bị giúp việc quăng ném