Kaspersky:Tội phạm mạng phát tán ransomware nhắm vào người dùng

Việc sử dụng các phần mềm lỗi thời/không cập nhật hoặc phần mềm lậu/bất hợp pháp cũng giống như việc mở toang cánh cửa cho tin tặc.

Phát hiện mới đây của Kaspersky đã một lần nữa khẳng định luận điểm này. Công ty giải pháp an ninh mạng toàn cầu vừa công bố một chương trình nghiên cứu về người dùng trình duyệt Internet Explorer tại Khu vực Châu Á Thái Bình Dương (APAC).

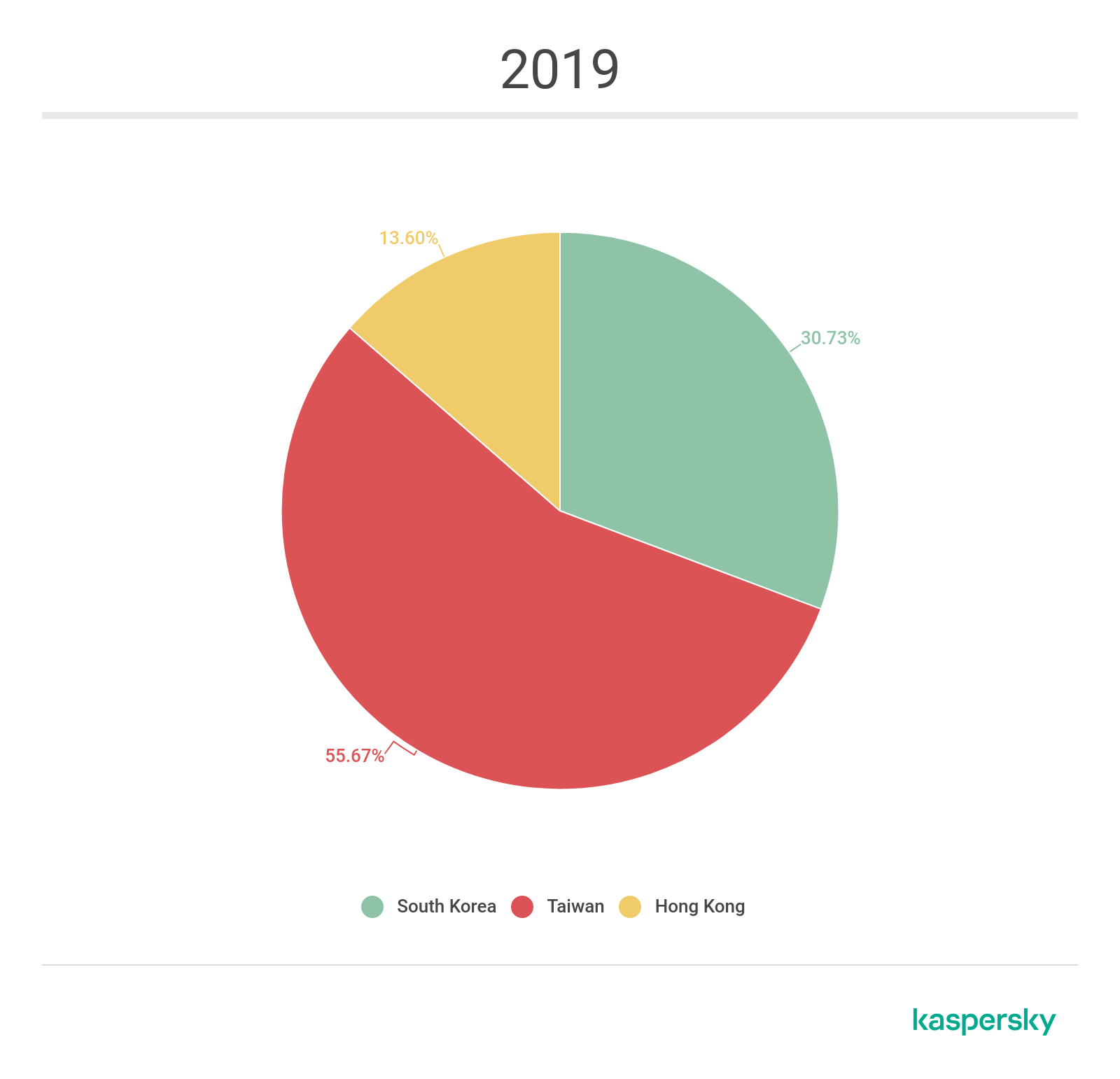

Theo số liệu cập nhật từ Kaspersky Security Network – KSN, một bộ kit tấn công với tên gọi là “Magnitude EK” đã được phát triển và lây nhiễm người dùng tại Hàn Quốc, Đài Loan và Hồng Kông bằng mã độc khai thác lỗ hổng bảo mật mới này.

“Magnitude EK là một trong những mã độc khai thác lỗ hổng bảo mật tồn tại lâu nhất. Nó được chào bán trên các diễn đàn của thế giới ngầm từ năm 2013 và sau đó trở thành một bộ kit mã độc khai thác lỗ hổng bảo mật riêng. Ngoài việc thay đổi các tin tặc, bộ kit tấn công khai thác lỗ hổng bảo mật này còn thay đổi trọng tâm để phát tán mã độc tống tiền nhắm vào người dùng tại các quốc gia ở khu vực APAC thông qua quảng cáo độc hại (malvertising). Số liệu thống kê của chúng tôi cho thấy rằng, tính đến nay chiến dịch này vẫn tiếp tục nhắm vào các quốc gia APAC và trong những năm được khảo sát thống kê, Magnitude EK luôn sử dụng mã độc tống tiền riêng của nó dưới dạng tải (payload) cuối cùng,” ông Boris Larin, chuyên gia nghiên cứu bảo mật của Kaspersky chia sẻ.

Các mã độc khai thác lỗ hổng bảo mật thường được phát tán theo nhiều gói trong đó chứa nhiều mã độc khai thác những lỗ hổng bảo mật khác nhau. Các bộ kit mã độc khai thác lỗ hổng bảo mật (exploit kit), còn được biết đến với tên gọi exploit pack (Gói mã độc khai thác lỗ hổng bảo mật), được sử dụng để nhận diện các phần mềm được cài đặt trên máy tính của nạn nhân, tương quan nó với một danh sách các mã độc khai thác lỗ hổng bảo mật trong gói công cụ đó và triển khai mã độc khai thác lỗ hổng bảo mật tương ứng nếu một trong các ứng dụng đã cài đặt có chứa lỗ hổng bảo mật.

Đồng thời, quảng cáo độc hại là việc sử dụng quảng cáo online để phát tán các chương trình mã độc. Tội phạm mạng nhúng một script đặc biệt vào trong banner hoặc tái định tuyến những người dùng đã click vào một quảng cáo đến một trang web có chứa mã để tải về mã độc. Các phương pháp đặc biệt được mã độc sử dụng để lọt qua các bộ lọc quảng cáo mạng lớn và nhúng mã độc vào các trang web tin cậy. Trong một số trường hợp, người truy cập thậm chí còn không cần click vào một quảng cáo giả bởi vì mã độc được thực thi ngay khi chạy quảng cáo.

Hoạt động giám sát chặt chẽ của Kaspersky còn cho thấy rằng Magnitude EK được tích cực duy trì và trải qua một quá trình phát triển liên tục. Vào Tháng 2 năm nay, nó đã chuyển đổi thành một mã độc khai thác các lỗ hổng bảo mật mới hơn là CVE-2019-1367 trong trình duyệt Internet Explorer (ban đầu được phát hiện dưới dạng một lỗ hổng bảo mật zero-day trên mạng).

Ngoài ra, các phiên bản mã độc tống tiền cũ hơn của chiến dịch tấn công được sử dụng để kiểm tra các ID ngôn ngữ được mã hóa cứng, bao gồm cả các ngôn ngữ tại Hồng Kông, CHDCND Trung Hoa, Singapore, Đài Loan, Hàn Quốc, Brunei Darussalam và Malaysia. Trong các phiên bản mới hơn, việc kiểm tra ID ngôn ngữ đã bị gỡ bỏ.

“Vào tháng trước, vẫn còn có một số phần trăm nhỏ người dùng trực tuyến tại khu vực APAC tiến hành duyệt web thông qua trình duyệt Internet Explorer bởi vì đó vẫn còn là trình duyệt web mặc định trên Windows 7/8/8.1. Việc sử dụng những phần mềm lỗi thời không nhận được các bản cập nhật và bản vá lỗ hổng phần mềm đồng nghĩa với việc “dang rộng vòng tay chào đón tin tặc”. Ba năm sau vụ tấn công phá hoại của mã độc Wannacry, giờ đây các doanh nghiệp và người dùng cá nhân cần cảnh giác hơn trước mã độc tống tiền và các dạng tấn công khác. Tất cả các điểm xâm nhập trong các hệ thống và thiết bị của bạn cần được xử lý càng nhanh càng tốt,” ông Stephan Neumeier, Giám đốc Điều hành Kaspersky khu vực châu Á Thái Bình Dương cho biết.

Kaspersky đưa ra các khuyến nghị dưới đây để bảo đảm an toàn cho thiết bị và dữ liệu:

Cần đặc biệt quan tâm đến các trang web mà bạn đang truy cập. Không nên truy cập các trang web đáng ngờ và tránh click vào những quảng cáo ngẫu nhiên.

Video đang HOT

Không nên sử dụng các phiên bản lỗi thời của các hệ điều hành và phần mềm khác. Đảm bảo rằng, bạn luôn kịp thời cài đặt bất kỳ bản cập nhật phần mềm nào.

Thận trọng với các file gửi kèm email, bao gồm cả các email do người quen biết gửi. Nếu một người bạn đột nhiên gửi cho bạn một bài viết mà bạn không yêu cầu, bạn hoàn toàn có lý do để nghi ngờ.

Chú ý đến phần mở rộng của các file mà bạn đang tải về. Nếu bạn tải về một file EXE thay vì một tài liệu, đừng mở file đó ra.

Hãy sử dụng một giải pháp bảo mật máy tính tin cậy như Kaspersky Total Security dành cho người dùng cá nhân và Kaspersky Endpoint Security dành cho doanh nghiệp.

Nhân viên nhà mạng bị đánh chửi vì tin đồn 5G phát tán Covid-19

Thuyết âm mưu liên quan đến trụ phát sóng 5G phát tán virus corona khiến nhân viên nhà mạng bị hành hung, lăng mạ.

Đang trở về sau khi sửa một trụ phát sóng di động, kỹ sư David Snowdon bất ngờ bị chặn bởi một chiếc xe hơi. 2 người đàn ông trong xe bước ra, hỏi Snowdon có liên quan gì đến các trụ phát 5G không.

"Không liên quan hoặc gặp rắc rối lớn", một người nói với Snowdon trước khi đập vỡ kính xe của ông rồi bỏ đi.

Các thuyết âm mưu khiến một bộ phận người dân Anh tin rằng mạng 5G gây ra Covid-19 và đi tấn công những trạm phát sóng.

"Trụ 5G phát tán virus corona"

Ban đầu, Snowdon nghĩ rằng đó là vụ quậy phá bình thường. Tuy nhiên sau khi tìm hiểu trên Internet, kỹ sư 56 tuổi mới biết nguyên nhân đến từ những thuyết âm mưu về việc trụ phát 5G phát tán virus corona gây ra dịch Covid-19. Điều đó khiến các kỹ sư viễn thông tại Anh bị tấn công về thể chất lẫn tinh thần trong 4 tháng qua.

Tương tự 3G và 4G, 5G đã trở thành mục tiêu cho những câu chuyện thêu dệt. Sau những tin đồn thất thiệt về mạng 5G gây ung thư, câu chuyện trở nên nghiêm trọng hơn khi đại dịch Covid-19 bùng phát. Các giả thuyết cho rằng trụ phát 5G làm suy yếu hệ miễn dịch, thậm chí phát tán virus corona gây dịch Covid-19.

Dù các nhà khoa học trên thế giới xác nhận thuyết âm mưu về 5G là sai, vẫn có những kẻ quá khích lợi dụng giả thuyết để phá hoại. Một số người nổi tiếng thậm chí lên mạng xã hội ủng hộ thuyết âm mưu về trụ 5G khiến mọi chuyện trở nên nghiêm trọng hơn.

Khảo sát của Đại học Oxford với hơn 2.500 người dân Anh cho thấy 25% người tham gia tán thành ít nhất một thuyết âm mưu về virus corona.

Có 273 trường hợp đụng độ giữa kẻ phá hoại với các nhân viên viễn thông, và 121 vụ đốt trụ di động được ghi nhận đến nay.

Bị lăng mạ khi làm việc

Daniel Freeman, Giáo sư Tâm lý học lâm sàng Đại học Oxford cho biết đại dịch đã tạo ra "điều kiện gần như hoàn hảo" để những thuyết âm mưu này được lan truyền.

Hầu hết chúng ta cho rằng chúng không ảnh hưởng gì đến thế giới thực, song câu chuyện được kể bởi các nhân viên viễn thông dưới đây cho thấy công việc của họ bị ảnh hưởng như thế nào.

Chia sẻ với CNET, Snowdon và một số nhân viên của Openreach, đơn vị chịu trách nhiệm bảo trì cáp viễn thông, cáp di động đã bị lăng mạ dù không hề liên quan đến việc vận hành hay bảo trì hạ tầng mạng 5G.

Một tháp viễn thông bị đốt cháy ở Birmingham, Anh, trong tháng 4.

"Đầu tôi như muốn nổ tung", nhân viên Rhys chia sẻ rằng anh bị một người tiến đến chửi bới trong lúc kiểm tra hộp cáp ngầm.

"Tôi nghĩ rằng ai đó đến để chào hỏi, nhưng người đó bảo tôi là thủ phạm phát tán virus corona và gây bệnh ung thư", Rhys kể lại. Những người ngồi chờ xe bus gần đó cũng tham gia chửi Rhys, nhưng rồi bỏ đi khi chiếc xe bus đến.

Stephen Gibney, kỹ sư Openreach cũng bị một phụ nữ quấy rầy trong lúc làm việc trên đường. Cô ta gỡ tấm chắn rồi dọa sẽ phá hỏng thiết bị. Gibney và đồng nghiệp của anh phải gọi cảnh sát để giải quyết.

Không chỉ chửi bới, kẻ quá khích còn đi xa hơn khi thực hiện những vụ đốt trụ phát di động. Theo thống kê từ Mobile UK, có 273 trường hợp đụng độ giữa kẻ phá hoại với các nhân viên viễn thông, và 121 vụ đốt trụ di động được ghi nhận đến nay.

Liam là một kỹ sư điện, thường được gọi đầu tiên mỗi khi có hỏa hoạn. Nhiệm vụ của anh là bảo vệ những trụ phát sóng, không để người ngoài xâm nhập. Thời gian gần đây, đa số cuộc gọi đến Liam liên quan đến những vụ phá hoại trụ phát di động do thuyết âm mưu về virus corona.

Vụ đốt trụ đầu tiên mà Liam giải quyết là ở Liverpool. Khi đến nơi, anh đã sốc khi thấy người cố gắng đốt trụ phát di động bằng cách đổ xăng xung quanh rồi phóng hỏa từ xa.

Kể từ đó, nhiều vụ phá hoại hơn được ghi nhận, nghiêm trọng nhất là trường hợp ở Derby khiến chính quyền phải sơ tán người dân, đóng đường vì nguy cơ sập trụ phát.

Philip Jansen, CEO nhà mạng BT của Anh cho biết các kỹ sư còn bị hành hung trong khi điều hành cơ sở hạ tầng. Nhà mạng này đã ghi nhận 40 nhân viên bị tấn công về thể chất lẫn tinh thần. Vài nhân viên bị "nhồi sọ" về thuyết âm mưu, đặc biệt có một người bị đâm và phải điều trị tại bệnh viện.

Hình ảnh một người đang đốt trụ phát di động tại Hà Lan.

Đốt trụ di động ảnh hưởng đến việc liên lạc của mọi người

Các nhà mạng đã phải đưa ra nhiều biện pháp phòng ngừa để bảo vệ nhân viên như gỡ logo công ty khỏi các xe tải, tăng cường an ninh tại các trụ phát và đảm bảo nhân viên không làm việc một mình. Cảnh sát đã bắt giữ nhiều cá nhân liên quan đến các vụ đốt trụ di động, nhưng chỉ có một trường hợp bị kết án.

Ngày 8/6, Michael Whitty, 47 tuổi đã bị kết án 3 năm tù sau khi thừa nhận đốt trụ phát di động của nhà mạng Vodafone tại Liverpool, gây thiệt hại hơn 13.000 USD. Whitty thực hiện vụ đốt sau khi đọc thuyết âm mưu về cột 5G phát tán virus corona trên Internet.

Có tổng cộng 13 trụ phát sóng di động bị đốt tại khu vực Liverpool. Theo đại diện nhà mạng O2, những vụ phá hoại như trên có thể ảnh hưởng đến liên lạc và truy cập Internet của người dùng, và đa số trụ phát bị đốt không phải trụ phát 5G.

"Chúng thường là trụ phát 2G, 3G và 4G, vốn là những thứ quan trọng giúp mọi người liên lạc trong bối cảnh đại dịch bùng phát", đại diện nhà mạng O2 cho biết.

Những vụ phá hoại trụ phát di động tại Anh tăng cao trong thời điểm dịch bệnh bùng phát mạnh vào tháng 4. Đến nay, dù đã lắng xuống song một số vụ phá hoại lẻ tẻ vẫn diễn ra. Kỹ sư Gibney thừa nhận điều đó làm ông lo lắng về sự an toàn của bản thân trong lúc làm việc.

"Một người nào đó trên đường bất chợt quay sang chửi rủa bạn, và bạn không biết họ sẽ làm gì tiếp theo", Gibney chia sẻ. Rhys cũng có cảm giác lo sợ khi có ai bước đến dù trước đó đã quen với việc trả lời câu hỏi từ mọi người.

Đối với Snowdon, đó là một áp lực mới mà các nhân viện như anh phải đối mặt khi công việc vốn đã khó khăn từ khi đại dịch bùng phát. Tính chất công việc buộc các nhân viên ra ngoài, đối mặt nguy cơ lây nhiễm virus.

Dù mọi thứ đã lắng xuống, Snowdon lo rằng những thông tin sai lệch về 5G vẫn còn đâu đó trên Internet, và có thể gây ra làn sóng phá hoại mới bất cứ lúc nào.

Microsoft cảnh báo sự trỗi dậy của ransomware Avaddon  Microsoft đã cảnh báo người dùng thận trọng với một loại ransomware cũ có tên Avaddon đang tấn công trở lại nhờ các macro Excel 4.0 độc hại. Cảnh báo của Microsoft về ransomware Avaddon Microsoft xác nhận rằng ransomware Avaddon hiện đã trở lại và tiếp tục sử dụng các macro Excel độc hại làm công cụ tấn công trong các chiến...

Microsoft đã cảnh báo người dùng thận trọng với một loại ransomware cũ có tên Avaddon đang tấn công trở lại nhờ các macro Excel 4.0 độc hại. Cảnh báo của Microsoft về ransomware Avaddon Microsoft xác nhận rằng ransomware Avaddon hiện đã trở lại và tiếp tục sử dụng các macro Excel độc hại làm công cụ tấn công trong các chiến...

Clip: Xe bán tải bị đâm nát trên đường tại Sơn La, bé gái trong xe không ngừng hoảng loạn kêu cứu "bố ơi"00:55

Clip: Xe bán tải bị đâm nát trên đường tại Sơn La, bé gái trong xe không ngừng hoảng loạn kêu cứu "bố ơi"00:55 Đoạn camera đau lòng đang được chia sẻ trên MXH: Người phụ nữ bị chồng đánh dã man, các con ôm mẹ gào khóc00:52

Đoạn camera đau lòng đang được chia sẻ trên MXH: Người phụ nữ bị chồng đánh dã man, các con ôm mẹ gào khóc00:52 Phát ngôn về chuyện sao kê của mẹ bé Bắp làm dậy sóng MXH giữa lúc tắt tính năng bình luận01:09

Phát ngôn về chuyện sao kê của mẹ bé Bắp làm dậy sóng MXH giữa lúc tắt tính năng bình luận01:09 Công khai video trích xuất camera ghi lại cảnh tượng Á hậu Việt bị biến thái giở trò tấn công giữa nơi công cộng00:19

Công khai video trích xuất camera ghi lại cảnh tượng Á hậu Việt bị biến thái giở trò tấn công giữa nơi công cộng00:19 Vụ dụ dỗ người dân tu tập mê tín: Một bị hại phải bán 3 căn nhà ở Hà Nội01:02

Vụ dụ dỗ người dân tu tập mê tín: Một bị hại phải bán 3 căn nhà ở Hà Nội01:02 Điếng người trước cảnh tượng bóng trắng di chuyển trong salon tóc lúc 12h đêm02:08

Điếng người trước cảnh tượng bóng trắng di chuyển trong salon tóc lúc 12h đêm02:08Tin đang nóng

Tin mới nhất

Nâng cao và biến đổi hình ảnh của bạn bằng trình chỉnh sửa video trực tuyến CapCut

Cách đăng Facebook để có nhiều lượt thích và chia sẻ

Thêm nhiều bang của Mỹ cấm TikTok

Microsoft cấm khai thác tiền điện tử trên các dịch vụ đám mây để bảo vệ khách hàng

Facebook trấn áp hàng loạt công ty phần mềm gián điệp

Meta đối mặt cáo buộc vi phạm các quy tắc chống độc quyền với mức phạt 11,8 tỷ đô

Không cần thăm dò, Musk nên sớm từ chức CEO Twitter

Đại lý Việt nhập iPhone 14 kiểu 'bia kèm lạc'

Khai trương hệ thống vé điện tử và dịch vụ trải nghiệm thực tế ảo XR tại Quần thể Di tích Cố đô Huế

'Dở khóc dở cười' với tính năng trợ giúp người bị tai nạn ôtô của Apple

Xiaomi sa thải hàng nghìn nhân sự

Apple sẽ bắt đầu sản xuất MacBook tại Việt Nam vào giữa năm 2023

Có thể bạn quan tâm

Syria giành lại quyền tiếp cận nguồn dầu khí giá trị

Thế giới

12:24:28 25/02/2025

3 con giáp có sự nghiệp cất cánh, đón mùa bội thu vào tháng 3

Trắc nghiệm

12:14:01 25/02/2025

Mãn nhãn với cách mẹ đảm Hà Nội refill tủ đông: Cực thông minh, gom cả chợ về nhà cũng không là gì!

Sáng tạo

11:23:15 25/02/2025

Georgina Rodriguez ra thông điệp đặc biệt với Ronaldo

Sao thể thao

11:12:51 25/02/2025

Cảnh nam sinh ngồi bấm điện thoại khi bà bầu đứng suốt 30 phút trên tàu metro số 1 gây tranh cãi dữ dội

Netizen

10:19:33 25/02/2025

Khoảnh khắc kinh hoàng khi voi suýt nghiền nát ô tô cùng người ngồi bên trong

Lạ vui

10:13:56 25/02/2025

Đến Bình Thuận ghé thăm làng chài mũi La Gàn

Du lịch

09:46:10 25/02/2025

Chủ tịch công ty địa ốc chiếm đoạt hơn 21 tỉ đồng

Pháp luật

09:43:30 25/02/2025

Bí ẩn chiếc thẻ thanh tra xây dựng của người bị CSGT khống chế ở TPHCM

Tin nổi bật

09:23:57 25/02/2025

Diva Hồng Nhung và hành trình vừa làm việc vừa chiến đấu với ung thư

Sao việt

09:05:19 25/02/2025

Xiaomi sắp ra mắt máy pha cà phê Mijia Capsule

Xiaomi sắp ra mắt máy pha cà phê Mijia Capsule Smartphone chỉ là bàn đạp cho tham vọng thực sự của Xiaomi: thiết bị thông minh IoT

Smartphone chỉ là bàn đạp cho tham vọng thực sự của Xiaomi: thiết bị thông minh IoT

Microsoft: Tấn công đòi tiền chuộc tại Việt Nam đứng đầu khu vực

Microsoft: Tấn công đòi tiền chuộc tại Việt Nam đứng đầu khu vực Lựa chọn một trong những giải pháp bảo mật tốt nhất dành cho điện thoại Android

Lựa chọn một trong những giải pháp bảo mật tốt nhất dành cho điện thoại Android Microsoft thúc đẩy trình duyệt Edge mới sang Windows 7 và 8.1

Microsoft thúc đẩy trình duyệt Edge mới sang Windows 7 và 8.1 Nóng: Honda bị hacker tấn công đòi tiền chuộc, sản phẩm đình trệ tại nhiều nhà máy

Nóng: Honda bị hacker tấn công đòi tiền chuộc, sản phẩm đình trệ tại nhiều nhà máy Cách ly ở nhà quá chán, nhiều người tìm cách trở thành...hacker

Cách ly ở nhà quá chán, nhiều người tìm cách trở thành...hacker Cảnh báo tội phạm mạng lợi dụng dịch Covid-19 đánh cắp thông tin

Cảnh báo tội phạm mạng lợi dụng dịch Covid-19 đánh cắp thông tin Biến căng: Cảnh sát khám nhà khẩn, bắt giữ nam diễn viên hàng đầu nghi xúi giục tra tấn người đến chết

Biến căng: Cảnh sát khám nhà khẩn, bắt giữ nam diễn viên hàng đầu nghi xúi giục tra tấn người đến chết Nóng: Mẹ bé Bắp lần đầu nói về ồn ào 16,7 tỷ đồng tiền từ thiện, giải thích chuyện làm răng sứ và cho con học trường quốc tế

Nóng: Mẹ bé Bắp lần đầu nói về ồn ào 16,7 tỷ đồng tiền từ thiện, giải thích chuyện làm răng sứ và cho con học trường quốc tế Chuyện gì đã xảy ra với vợ Huy Khánh?

Chuyện gì đã xảy ra với vợ Huy Khánh?

Kim Jong Kook lần đầu hé lộ nhà riêng làm dàn sao muốn "ngất xỉu": Hoá ra không ai yêu là có lí do!

Kim Jong Kook lần đầu hé lộ nhà riêng làm dàn sao muốn "ngất xỉu": Hoá ra không ai yêu là có lí do! Hoa hậu 99 của Vbiz vừa công khai bạn trai đã phát tín hiệu kết hôn, đàng trai là Phó GĐ công ty khoáng sản

Hoa hậu 99 của Vbiz vừa công khai bạn trai đã phát tín hiệu kết hôn, đàng trai là Phó GĐ công ty khoáng sản Nhiều lần thấy con trai giặt quần áo cho vợ, tức mình tôi khuyên con ly hôn và sững sờ với câu đáp trả của con

Nhiều lần thấy con trai giặt quần áo cho vợ, tức mình tôi khuyên con ly hôn và sững sờ với câu đáp trả của con Công bố thời khắc hấp hối của Từ Hy Viên, minh tinh nắm chặt tay 1 người không buông

Công bố thời khắc hấp hối của Từ Hy Viên, minh tinh nắm chặt tay 1 người không buông Thi thể người phụ nữ được bọc giấy bạc trong rẫy cao su Đồng Nai

Thi thể người phụ nữ được bọc giấy bạc trong rẫy cao su Đồng Nai Xót xa trước tin nhắn cuối cùng bố đẻ gửi cho Vũ Cát Tường trước khi mất vì ung thư

Xót xa trước tin nhắn cuối cùng bố đẻ gửi cho Vũ Cát Tường trước khi mất vì ung thư Mẹ qua đời sau thời gian bạo bệnh, Quang Dũng hủy toàn bộ lịch trình

Mẹ qua đời sau thời gian bạo bệnh, Quang Dũng hủy toàn bộ lịch trình Bố của Vũ Cát Tường qua đời

Bố của Vũ Cát Tường qua đời Đạo diễn Hoàng Nam liên tục đăng tải những bài viết tố cáo bị chèn ép và tấn công

Đạo diễn Hoàng Nam liên tục đăng tải những bài viết tố cáo bị chèn ép và tấn công