Hơn 48.600 cuộc tấn công vào các hệ thống CNTT trọng yếu nửa đầu năm nay

Theo ghi nhận của Trung tâm CNTT và Giám sát an ninh mạng, Ban Cơ yếu Chính phủ, trong 6 tháng đầu năm nay, đã phát hiện 48.646 cuộc tấn công với nhiều hình thức tinh vi vào các hệ thống CNTT trọng yếu của Đảng và Nhà nước.

Số liệu thống kê trên về tình hình đảm bảo an toàn, an ninh mạng của các hạ tầng CNTT trọng yếu quốc gia vừa được Đại tá Trần Đức Sự, Giám đốc Trung tâm CNTT và Giám sát an ninh mạng thuộc Ban Cơ yếu Chính phủ cho biết tại phiên hội thảo chuyên đề “Tăng cường an toàn thông tin mạng cho Chính phủ số: Mục tiêu và thách thức”, trong khuôn khổ Vietnam Security Summit 2022.

Tấn công mạng vào các hệ thống CNTT trọng yếu tăng gần 20%

Theo nhận định của ông Trần Đức Sự, thời gian gần đây, các cuộc tấn công mạng, gián điệp, tội phạm mạng không ngừng gia tăng nhằm đánh cắp dữ liệu, thông tin bí mật nhà nước, phá hoại hệ thống thông tin. Ngày càng nhiều tổ chức tội phạm mạng, tổ chức phản động được thành lập, hoạt động tinh vi gây ra nhiều hậu quả nghiêm trọng đe dọa đến trật tự an toàn xã hội và sự ổn định chính trị, an ninh quốc gia.

Giám đốc Trung tâm CNTT và Giám sát an ninh mạng (Ban Cơ yếu Chính phủ) Trần Đức Sự trao đổi tại Vietnam Security Summit 2022.

Nhấn mạnh tình hình an toàn, an ninh thông tin trên thế giới và trong nước diễn biến hết sức phức tạp, ông Trần Đức Sự cho hay, tại Việt Nam, theo báo cáo của Trung tâm CNTT và Giám sát an ninh mạng, trung bình hàng năm phát hiện hàng trăm nghìn cuộc tấn công mạng nguy hiểm nhằm vào các hệ thống CNTT trọng yếu của các cơ quan Đảng và Nhà nước.

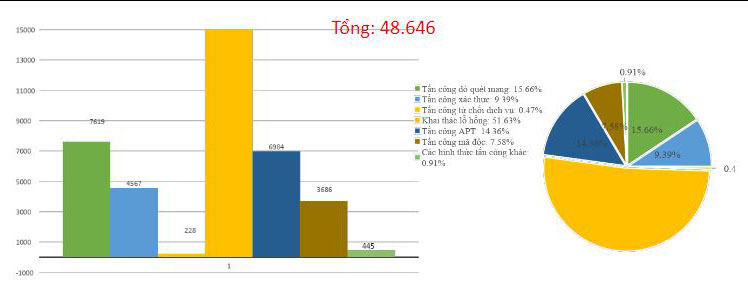

Với gần 20 hệ thống mạng CNTT của Đảng và Nhà nước, năm 2021 đã phát hiện 76.977 cuộc tấn công mạng. Và tính đến tháng 6 năm 2022, đã ghi nhận 48.646 cuộc tấn công với nhiều hình thức tinh vi. So với năm 2021, số lượng tấn công mạng ghi nhận 6 tháng đầu năm nay tăng gần 20%.

Cũng theo thống kê của Trung tâm này, trong 48.646 cuộc tấn công mạng vào các hệ thống CNTT trọng yếu nửa đầu năm 2022, tấn công khai thác lỗ hổng vẫn chiếm đa số, tới gần 53% tổng số cuộc tấn công; tiếp đó là tấn công dò quét mạng (15,65%), tấn công APT (14,36%); tấn công xác thực (9,39%); tấn công cài mã độc (7,58%)…

Video đang HOT

Báo cáo giám sát an toàn thông tin của Trung tâm CNTT và Giám sát an ninh mạng trong 6 tháng đầu năm 2022.

Phân tích về nguyên nhân đưa đến các nguy cơ mất an toàn thông tin của các hệ thống, ông Phạm Minh Thuấn, Phó Trưởng phòng Đánh giá an ninh mạng, Trung tâm CNTT và Giám sát an ninh mạng cho rằng, bên cạnh tình trạng tồn tại nhiều lỗ hổng bảo mật trong các hệ điều hành, ứng dụng, các nguy cơ còn đến từ việc người dùng sử dụng hệ điều hành, phần mềm ứng dụng không bản quyền; trang thiết bị về an toàn thông tin chưa được đầu tư; chính sách an toàn thông tin chưa chặt; và đặc biệt là nhận thức về an toàn thông tin còn chưa cao.

Không kết nối thiết bị chưa kiểm tra an toàn vào hệ thống Chính phủ điện tử

Tại hội thảo, ông Phạm Minh Thuấn cũng đưa ra dự báo về tình hình an toàn thông tin thời gian tới, trong đó có sự gia tăng số lượng các sự kiện tấn công mạng nhắm đến đối tượng là hệ thống mạng của các cơ quan Đảng, Chính phủ. Nguy cơ tấn công Phishing (tấn công lừa đảo – PV) tiếp tục tăng. Ngày càng nhiều các lỗ hổng bảo mật được phát hiện.

Cùng với đó, hệ thống mạng truyền thống dần chuyển sang nền tảng điện toán đám mây, kéo theo nhu cầu về bảo đảm an toàn thông tin hạ tầng điện toán đám mây. Đồng thời, nhu cầu về thuê hạ tầng, dịch vụ CNTT trong các hệ thống mạng trọng yếu cũng có thể là một xu hướng trong thời gian tới.

“Các nguy cơ và hiểm họa gây mất an toàn thông tin ngày càng nhiều và mức độ kỹ thuật sử dụng ngày càng tinh vi. Việc tăng cường triển khai đồng bộ, tổng thể các giải pháp đảm bảo an toàn thông tin trong đó có giám sát an toàn thông tin cho các cơ quan nhà nước là việc hết sức cần thiết và cấp bách”, ông Phạm Minh Thuấn nhận định.

Theo các chuyên gia, nguy cơ và hiểm họa gây mất an toàn thông tin ngày càng nhiều và mức độ kỹ thuật sử dụng ngày càng tinh vi (Ảnh minh họa: Internet)

Cũng trong khuôn khổ Vietnam Security Summit 2022, tại phiên toàn thể, ông Nguyễn Thành Phúc, Cục trưởng Cục An toàn thông tin, Bộ TT&TT cũng đã nêu ra một số vấn đề trong đảm bảo an toàn thông tin mạng năm nay.

Cụ thể, theo ông Nguyễn Thành Phúc, hiện nay tỷ lệ các hệ thống thông tin được phê duyệt hồ sơ và triển khai phương án đảm bảo an toàn thông tin theo cấp độ còn khiêm tốn. Theo thống kê, đến tháng 5/2022, cả nước có 3.014 hệ thống thông tin đã được phê duyệt hồ sơ xác định cấp độ an toàn thông tin, đạt tỷ lệ 30%.

Trong khi đó, tại Chỉ thị 02 ngày 26/4, Thủ tướng Chính phủ đã yêu cầu hoàn thành việc phân loại, xác định và phê duyệt đề xuất cấp độ hệ thống thông tin vào tháng 12 năm nay. Và đến tháng 6/2023, phải triển khai đầy đủ phương án bảo đảm ao toàn hệ thống thông tin theo cấp độ.

Một vấn đề nữa cũng cần được tập trung triển khai là kiểm tra an toàn thông tin thiết bị số phục vụ Chính phủ điện tử. Thực tế, nhiều thiết bị số phục vụ Chính phủ điện tử đang sử dụng nhưng chưa được kiểm tra, đánh giá an toàn thông tin.

Để giải quyết vấn đề trên, thời gian qua, Cục An toàn thông tin đã ban hành 11 bộ tiêu chí yêu cầu kỹ thuật với thiết bị an toàn thông tin; tổ chức kiểm tra, đánh giá an toàn thông tin các dòng thiết bị như camera giám sát, loa không dây, IoT… theo đề nghị của một số cơ quan, tổ chức. Đồng thời, phát triển ứng dụng bảo vệ thiết bị đầu cuối.

Thời gian tới, Bộ TT&TT sẽ tham mưu Thủ tướng Chính phủ ban hành quy định sử dụng các thiết bị số đối với các hệ thống thông tin Chính phủ điện tử để bảo đảm an toàn thông tin, thời gian dự kiến là trong quý III/2022.

“Cùng với đó, chúng tôi cũng sẽ thúc đẩy phát triển dịch vụ kiểm tra, đánh giá an toàn thông tin cho thiết bị số. Hướng dẫn kiểm tra, đánh giá an toàn thông tin cho thiết bị số. Thiết bị số chưa được kiểm tra, đánh giá an toàn thông tin sẽ không được kết nối vào hệ thống phục vụ Chính phủ điện tử”, ông Nguyễn Thành Phúc cho biết.

Nguy cơ bảo mật kiểu mới: Quýt làm, cam chịu!

Dù doanh nghiệp của bạn được bảo vệ kín kẽ nhưng vẫn có nguy cơ bị tấn công từ lỗ hổng bảo mật của... doanh nghiệp khác.

Trong thế giới công nghệ thông tin ngày nay, nhiều doanh nghiệp không hoạt động độc lập mà kết nối với nhau qua mạng Internet, tạo thành một chuỗi cung ứng. Chẳng hạn, hệ thống CNTT của một nhà bán lẻ có thể phải kết nối với các nhà cung cấp nguồn hàng, các nhà phân phối, các chi nhánh siêu thị, các nhà cung cấp giải pháp SaaS, nhà thầu được thuê ngoài (ví dụ: xử lý đơn hàng, tiếp thị, bán hàng nội bộ,...), và có thể phải kết nối với ứng dụng của khách mua hàng.

Việc kết nối với nhiều đầu mối khác nhau dẫn đến nguy cơ bị tấn công mạng lớn hơn. Muốn nhắm đến nhà bán lẻ trong ví dụ trên, kẻ xấu chỉ việc tấn công vào bất kỳ mắt xích nào trong chuỗi cung ứng vừa nêu, sau đó lần đến mục tiêu chúng muốn.

Hacker có thể tận dụng lỗ hổng của một mắt xích trong chuỗi cung ứng để tấn công doanh nghiệp mục tiêu.

Hội thảo "Đảm bảo an toàn thông tin cho chuỗi cung ứng ICT" do Cục An toàn thông tin (Bộ TT&TT) phối hợp cùng hãng bảo mật Kaspersky tổ chức mới đây mổ xẻ các vấn đề liên quan đến bảo mật chuỗi cung ứng, và nêu các giải pháp phòng vệ cần thiết.

Trong bài trình bày của mình, ông Yeo Siang Tong - Tổng giám đốc Kaspersky Đông Nam Á - dẫn 3 ví dụ về các cuộc tấn công vào chuỗi cung ứng chỉ mới diễn ra năm ngoái. Trong đó, các nạn nhân không hề bị tấn công trực tiếp mà lãnh hậu quả từ sơ hở của các đối tác trong hệ thống kết nối mạng. Ông Yeo cũng nêu một số giải pháp để doanh nghiệp Việt Nam phòng ngừa hình thức tấn công mới.

Ví dụ, vụ rò rỉ tại nhà mạng Singtel (Singapore) hồi tháng 2/2021 khiến thông tin của 129.000 khách hàng và thông tin tài chính của các cựu nhân viên bị phơi bày. Trong vụ này, thay vì tấn công vào hệ thống của Singtel vốn được bảo vệ nghiêm ngặt, kẻ gian đã nhắm vào một hệ thống chia sẻ tập tin có kết nối với hệ thống của Singtel, sản phẩm của một công ty phát triển cách đây hai thập kỷ.

Vụ việc ở Singapore Airlines vào tháng 3 cũng diễn ra với thủ đoạn tương tự. Hacker tấn công vào máy chủ hệ thống dịch vụ hành khách của một công ty trong lĩnh vực vận tải hàng không. Kết quả, dữ liệu thông tin 580.000 thành viên đăng ký hãng hàng không quốc gia Singapore bị xâm phạm.

Ngay cả một công ty công nghệ cũng bị kẻ xấu tấn công, làm ảnh hưởng đến những nhà cung cấp dịch vụ và khách hàng của công ty này bị ảnh hưởng. Cụ thể, nhóm REvil tấn công ransomware vào công ty Kaseya (Mỹ) vào tháng 7/2021 kèm theo yêu cầu đòi 70 triệu USD để khôi phục dữ liệu khách hàng. Khoảng 60 nhà cung cấp dịch vụ được quản lý (MSP) và gần 1.500 khách hàng doanh nghiệp của công ty này bị ảnh hưởng. Thay vì tấn công trực diện, nhóm hacker đã tận dụng lỗ hổng trong giải pháp quản lý và giám sát từ xa (RMM) của Kaseya.

Nhìn vào các công ty bị tấn công thuộc đa dạng ngành nghề, chuyên gia Kaspersky nhận định lĩnh vực nào cũng có thể bị hacker nhắm đến.

Sau những bài học kể trên, ông Yeo Siang Tong khuyên doanh nghiệp Việt Nam cần rút ra một số kinh nghiệm phòng tránh. Cụ thể, hệ thống kết nối mạng càng phức tạp càng mở ra nhiều cơ hội cho tội phạm trên không gian mạng, do đó cần đơn giản hoá và tối ưu mạng lưới.

Nhìn những cuộc tấn công nói trên, rõ ràng khả năng bảo mật của một doanh nghiệp không chỉ nằm trong tay doanh nghiệp đó mà phụ thuộc vào các đối tác khác. Một cuộc tấn công bất kỳ vào chuỗi cung ứng ICT hoàn toàn có thể tác động tới các công ty trong mạng lưới. Khi đó, vấn đề bảo mật thống khách hàng và hệ thống mạng trở thành trách nhiệm chung của toàn chuỗi cung ứng. Sau một cuộc tấn công, không chỉ doanh thu mà danh tiếng của doanh nghiệp cũng bị ảnh hưởng.

Giám đốc hãng bảo mật dẫn ra một số nguyên tắc để gia cố chuỗi cung ứng. Chẳng hạn, cần xây dựng các nguyên tắc cốt lõi, tiêu chuẩn kỹ thuật để đảm bảo mức độ an toàn thông tin nhất quán tại tất cả các công ty liên quan. Đồng thời cải thiện các quy trình và quy định về cơ sở hạ tầng chuỗi cung ứng ICT.

Ở tầm vĩ mô, cần có các chiến lược quốc gia khả thi về an toàn thông tin, xây dựng năng lực an toàn thông tin và hợp tác công-tư.

Trong quá trình xây dựng quy trình hay ứng phó với các cuộc tấn công vào chuỗi cung ứng, ông Yeo Siang Tong nhấn mạnh yếu tố bảo mật các điểm cuối, đồng thời cần có sự hợp tác của nhiều bên để xây dựng năng lực bảo mật.

Tấn công mạng làm tê liệt nhà máy bia lớn thứ hai ở Tây Ban Nha  Nhà sản xuất bia lớn thứ hai tại Tây Ban Nha Damm đã tạm dừng hoạt động tại cơ sở chính ở Barcelona sau cuộc tấn công mạng nhắm hệ thống máy tính của họ xảy ra vào đầu tuần này. Theo Devdiscourse, thông báo từ phát ngôn viên Olga Vidal của Damm vào hôm 12.11 cho biết tin tặc đã tấn công...

Nhà sản xuất bia lớn thứ hai tại Tây Ban Nha Damm đã tạm dừng hoạt động tại cơ sở chính ở Barcelona sau cuộc tấn công mạng nhắm hệ thống máy tính của họ xảy ra vào đầu tuần này. Theo Devdiscourse, thông báo từ phát ngôn viên Olga Vidal của Damm vào hôm 12.11 cho biết tin tặc đã tấn công...

Bí mật về quê sau 11 năm ở Hàn Quốc, chàng trai tặng bố mẹ 'món quà' bất ngờ01:26

Bí mật về quê sau 11 năm ở Hàn Quốc, chàng trai tặng bố mẹ 'món quà' bất ngờ01:26 Doãn Hải My cứ hát là hút triệu view, xuất sắc thế nào mà dân mạng tấm tắc "Đoàn Văn Hậu chọn vợ quá đỉnh"01:01

Doãn Hải My cứ hát là hút triệu view, xuất sắc thế nào mà dân mạng tấm tắc "Đoàn Văn Hậu chọn vợ quá đỉnh"01:01 5 thanh niên nằm ngủ giữa nhà và sự xuất hiện của người đàn ông lúc rạng sáng khiến tất cả vùng dậy01:08

5 thanh niên nằm ngủ giữa nhà và sự xuất hiện của người đàn ông lúc rạng sáng khiến tất cả vùng dậy01:08 "Hoàng tử" SOOBIN làm một điều khiến khán giả há hốc05:47

"Hoàng tử" SOOBIN làm một điều khiến khán giả há hốc05:47 Soi cận căn hộ sang chảnh, "đậm mùi tiền" của Hoa hậu Đỗ Hà tại Hà Nội01:22

Soi cận căn hộ sang chảnh, "đậm mùi tiền" của Hoa hậu Đỗ Hà tại Hà Nội01:22 1 sao nam bị Lê Dương Bảo Lâm đuổi khéo khỏi thảm đỏ, lý do chuẩn đến mức không ai cãi nổi00:47

1 sao nam bị Lê Dương Bảo Lâm đuổi khéo khỏi thảm đỏ, lý do chuẩn đến mức không ai cãi nổi00:47 Dàn em vợ đeo huy chương võ thuật lên phát biểu khiến chú rể toát mồ hôi00:53

Dàn em vợ đeo huy chương võ thuật lên phát biểu khiến chú rể toát mồ hôi00:53 Năm SOOBIN nổi đình đám với hit Phía Sau Một Cô Gái, Hoa hậu Thanh Thủy mới học lớp 905:30

Năm SOOBIN nổi đình đám với hit Phía Sau Một Cô Gái, Hoa hậu Thanh Thủy mới học lớp 905:30 Tình báo Israel cài thuốc nổ trong máy ly tâm hạt nhân Iran09:17

Tình báo Israel cài thuốc nổ trong máy ly tâm hạt nhân Iran09:17 Negav lộ diện ở Bộ Tứ Báo Thủ, Trấn Thành khẳng định: "Những điều đã xảy ra thì không thể thay đổi"02:09

Negav lộ diện ở Bộ Tứ Báo Thủ, Trấn Thành khẳng định: "Những điều đã xảy ra thì không thể thay đổi"02:09 Chuyện lạ có thật: Chó mẹ mang con đến phòng khám để cầu cứu01:24

Chuyện lạ có thật: Chó mẹ mang con đến phòng khám để cầu cứu01:24Tin đang nóng

Tin mới nhất

Nâng cao và biến đổi hình ảnh của bạn bằng trình chỉnh sửa video trực tuyến CapCut

Cách đăng Facebook để có nhiều lượt thích và chia sẻ

Thêm nhiều bang của Mỹ cấm TikTok

Microsoft cấm khai thác tiền điện tử trên các dịch vụ đám mây để bảo vệ khách hàng

Facebook trấn áp hàng loạt công ty phần mềm gián điệp

Meta đối mặt cáo buộc vi phạm các quy tắc chống độc quyền với mức phạt 11,8 tỷ đô

Không cần thăm dò, Musk nên sớm từ chức CEO Twitter

Đại lý Việt nhập iPhone 14 kiểu 'bia kèm lạc'

Khai trương hệ thống vé điện tử và dịch vụ trải nghiệm thực tế ảo XR tại Quần thể Di tích Cố đô Huế

'Dở khóc dở cười' với tính năng trợ giúp người bị tai nạn ôtô của Apple

Xiaomi sa thải hàng nghìn nhân sự

Apple sẽ bắt đầu sản xuất MacBook tại Việt Nam vào giữa năm 2023

Có thể bạn quan tâm

Bé gái 10 tuổi câu được cá ngừ vây vàng khổng lồ

Netizen

20:48:14 20/01/2025

Nhung nhớ sắc hoa của mùa xuân cao nguyên

Du lịch

20:47:32 20/01/2025

Tóm dính hint hẹn hò của Diệp Lâm Anh và trai trẻ kém 11 tuổi

Sao việt

20:44:39 20/01/2025

Tặng mẹ chồng chiếc khăn gần chục triệu, tôi nhói lòng khi phát hiện chị dâu lấy trộm dùng vào một việc không ngờ

Góc tâm tình

20:38:16 20/01/2025

Hyun Bin hớt hải tới tiệc của Son Ye Jin, nhưng tương tác với tình cũ Song Hye Kyo mới khiến MXH bùng nổ

Sao châu á

20:33:36 20/01/2025

Cựu Bộ trưởng Mai Tiến Dũng bị tuyên phạt 30 tháng tù treo, thử thách 5 năm

Pháp luật

20:18:59 20/01/2025

Bậc thầy phong thủy dự báo năm 2025 tuổi Thân: Khổ tận cam lai phúc lộc đầy, vượt qua chông gai đón thái hòa

Trắc nghiệm

20:16:08 20/01/2025

Bắt gặp Mạc Hồng Quân và vợ siêu mẫu tình tứ trên sân pickleball, nàng WAG được tổ chức sinh nhật đặc biệt

Sao thể thao

19:59:19 20/01/2025

Mệnh danh là "vàng của thế giới thực vật", dùng nấu món ăn cực ngon lại giúp nuôi dưỡng gan, củng cố hệ miễn dịch và đẹp da

Ẩm thực

19:48:17 20/01/2025

Minh Tuyết, Đông Nhi "cháy đỉnh nóc kịch trần" tại Tuổi Hồng 29

Nhạc việt

18:27:26 20/01/2025

WeChat bất ngờ “sờ” đến giao dịch tiền điện tử

WeChat bất ngờ “sờ” đến giao dịch tiền điện tử Mỗi ngày, Apple mang về 152 triệu USD lợi nhuận

Mỗi ngày, Apple mang về 152 triệu USD lợi nhuận

Các cuộc tấn công mạng tự động và AI sẽ gia tăng trong tương lai

Các cuộc tấn công mạng tự động và AI sẽ gia tăng trong tương lai Tiền mã hóa đe dọa an toàn của hệ thống thanh toán toàn cầu

Tiền mã hóa đe dọa an toàn của hệ thống thanh toán toàn cầu Hơn 5.400 sự cố tấn công mạng vào các hệ thống Việt Nam trong 5 tháng đầu năm

Hơn 5.400 sự cố tấn công mạng vào các hệ thống Việt Nam trong 5 tháng đầu năm Blockchain không thể thiếu để chuyển đổi số tại Việt Nam

Blockchain không thể thiếu để chuyển đổi số tại Việt Nam Các hệ thống tại Việt Nam hứng chịu hơn 4.600 sự cố tấn công mạng

Các hệ thống tại Việt Nam hứng chịu hơn 4.600 sự cố tấn công mạng Hệ thống chống gian lận của Call of Duty có thêm cải tiến mới

Hệ thống chống gian lận của Call of Duty có thêm cải tiến mới Ngọc Lan, Lona Kiều Loan và dàn sao Vbiz phản ứng với bài viết gây chấn động của Thiên An

Ngọc Lan, Lona Kiều Loan và dàn sao Vbiz phản ứng với bài viết gây chấn động của Thiên An Sao Việt 20/1: Hoa hậu Thùy Tiên khoe sắc ở Thụy Sĩ sau khi nhận bằng Thạc sĩ

Sao Việt 20/1: Hoa hậu Thùy Tiên khoe sắc ở Thụy Sĩ sau khi nhận bằng Thạc sĩ Động thái gần nhất của Jack: Khiến fan Kpop nổi giận vì loạt hình ảnh "xào nấu"

Động thái gần nhất của Jack: Khiến fan Kpop nổi giận vì loạt hình ảnh "xào nấu" Ngoại hình gây hoang mang tột độ của Triệu Lộ Tư

Ngoại hình gây hoang mang tột độ của Triệu Lộ Tư Tuấn Hưng đưa vợ và các con vào TPHCM sinh sống, lần đầu đón Tết miền Nam

Tuấn Hưng đưa vợ và các con vào TPHCM sinh sống, lần đầu đón Tết miền Nam Dàn sao Running Man phản ứng gượng gạo, gây hoang mang khi xem bộ ảnh nóng bỏng của Song Ji Hyo

Dàn sao Running Man phản ứng gượng gạo, gây hoang mang khi xem bộ ảnh nóng bỏng của Song Ji Hyo Thần đồng trẻ nhất lịch sử 10 tuổi học đại học, 16 tuổi tốt nghiệp Tiến sĩ: Hơn 10 năm sau vẫn không nhà, không xe, sống nhờ phụ cấp của cha mẹ

Thần đồng trẻ nhất lịch sử 10 tuổi học đại học, 16 tuổi tốt nghiệp Tiến sĩ: Hơn 10 năm sau vẫn không nhà, không xe, sống nhờ phụ cấp của cha mẹ Mẹ nuôi K-ICM tiết lộ Thiên An bị phạt 500 triệu đồng, khẳng định còn nhiều chuyện động trời liên quan đến 1 "nghệ sĩ"

Mẹ nuôi K-ICM tiết lộ Thiên An bị phạt 500 triệu đồng, khẳng định còn nhiều chuyện động trời liên quan đến 1 "nghệ sĩ" Bạn học hé lộ tính cách thật của Á hậu Phương Nhi

Bạn học hé lộ tính cách thật của Á hậu Phương Nhi Bỏ nhà ra đi suốt 8 năm vì trượt đại học, ngày trở về nhìn thấy bố, nam thanh niên gào thét: "Ông không phải cha tôi!"

Bỏ nhà ra đi suốt 8 năm vì trượt đại học, ngày trở về nhìn thấy bố, nam thanh niên gào thét: "Ông không phải cha tôi!" Chó pitbull cắn tử vong bé trai 8 tuổi, nhân chứng cố giải cứu trong tuyệt vọng: Hiện trường gây ám ảnh!

Chó pitbull cắn tử vong bé trai 8 tuổi, nhân chứng cố giải cứu trong tuyệt vọng: Hiện trường gây ám ảnh! Mẹ bỏ đi, bố bị tâm thần bỗng một ngày đưa về nhà đứa em "nhặt được", người con trai rơi vào khó xử - Cú ngoặt thế kỷ xảy ra!

Mẹ bỏ đi, bố bị tâm thần bỗng một ngày đưa về nhà đứa em "nhặt được", người con trai rơi vào khó xử - Cú ngoặt thế kỷ xảy ra! Bắt đối tượng sát hại 4 người trong gia đình ở Phú Xuyên, đang di lý từ Vũng Tàu về Hà Nội

Bắt đối tượng sát hại 4 người trong gia đình ở Phú Xuyên, đang di lý từ Vũng Tàu về Hà Nội Chồng đại gia của Phạm Hương là ai, tại sao lại giấu kín bưng?

Chồng đại gia của Phạm Hương là ai, tại sao lại giấu kín bưng? Hà Phương đọ sắc cùng Minh Tuyết, tiết lộ kế hoạch đón tết ở Việt Nam

Hà Phương đọ sắc cùng Minh Tuyết, tiết lộ kế hoạch đón tết ở Việt Nam Diễn viên Diệu Hương trang hoàng biệt thự ở Mỹ đón Tết

Diễn viên Diệu Hương trang hoàng biệt thự ở Mỹ đón Tết Sao nam hot nhất lúc này: Được Trấn Thành o bế, vướng tin đồn yêu Tiểu Vy

Sao nam hot nhất lúc này: Được Trấn Thành o bế, vướng tin đồn yêu Tiểu Vy