Hàng tỉ thiết bị kết nối internet có thể bị hack

Gần 20 lỗ hổng bảo mật tồn tại trong thư viện phần mềm cấp thấp TCP/IP do Treck phát triển có thể bị lợi dụng để tấn công các thiết bị có kết nối internet.

Hacker có thể tấn công từ xa và chiếm toàn quyền kiểm soát thiết bị

Bộ An ninh Nội địa Mỹ (DHS) cùng đơn vị an ninh mạng CISA ICS-CERT vừa phát đi cảnh báo liên quan tới gần 20 lỗ hổng an ninh vừa phát hiện có thể ảnh hưởng tới hàng tỉ thiết bị kết nối internet đang vận hành toàn cầu.

Video đang HOT

Được đặt tên Ripple20, tập hợp 19 lỗ hổng bảo mật tồn tại trong thư viện phần mềm cấp thấp TCP/IP do tập đoàn Treck phát triển. Theo THN, nếu được khai thác, các lỗ hổng này sẽ cho phép kẻ tấn công từ xa có toàn quyền quản lý trên thiết bị mục tiêu mà không cần bất kỳ sự can thiệp nào của người dùng.

Công ty an ninh mạng JSOF của Isreal là đơn vị phát hiện ra các lỗ hổng trên. Đại diện JSOF cho hay các thiết bị bị ảnh hưởng đang được dùng trong nhiều ngành công nghiệp khác nhau, từ máy gia dụng tới y tế, chăm sóc sức khỏe, trung tâm dữ liệu, doanh nghiệp, viễn thông, xăng dầu, hạt nhân, giao thông vận tải… cùng nhiều lĩnh vực hạ tầng trọng yếu.

Trong số các lỗ hổng, các chuyên gia xác định 4 lỗi đặc biệt nghiêm trọng với thang điểm 9 trong hệ thống chấm điểm lỗ hổng (CVSS – một tiêu chuẩn công nghiệp để đánh giá mức độ nghiêm trọng của các lỗ hổng bảo mật trong hệ thống máy tính). 15 lỗi còn lại được xác định thang điểm từ 3.1 tới 8.2.

Treck hoặc các nhà sản xuất thiết bị đã vá được một vài lỗi trong danh sách Ripple20 nhờ việc thay đổi mã lập trình. JSOF đã báo sự cố cho phía Treck và công ty lập tức tung bảo vá hầu hết lỗ hổng bằng phiên bản TCP/IP 6.0.1.67 hoặc cao hơn. Danh sách các nhà sản xuất chất bán dẫn cũng như thiết bị chịu ảnh hưởng bởi Ripple20 có những cái tên danh tiếng như HP, Schneider Electric, Intel, Rockwell Automation, Caterpillar, Baxter, Quadros… Đa phần trong danh sách đều nắm thông tin về các lỗ hổng.

Dù không kết nối Internet, máy tính vẫn có thể bị hack bằng cách... thay đổi độ sáng màn hình

Trong một bài nghiên cứu mới được công bố thì các nhà khoa học tại Đại học Ben Gurion (Israel) đã chứng minh được cách trích xuất dữ liệu từ các PC "air-gapped" thông qua việc thay đổi độ sáng màn hình mà mắt người không tài nào nhận biết được.

Hệ thống "air-gapped" là các máy tính không kết nối với Internet hoặc các thiết bị khác, và nhiều tổ chức sử dụng hệ thống này để lưu trữ các dữ liệu quan trọng. Chính vì thế, đây là một miếng mồi béo bở cho những kẻ gian.

"Chiến thuật" của họ là sẽ sử dụng malware để thu thập thông tin từ máy nạn nhân, sau đó mã hóa nó theo hệ nhị phân (binary) rồi chuyển dữ liệu đó đi bằng cách thay đổi độ sáng màn hình. Và kẻ gian chỉ việc theo dõi màn hình thay đổi độ sáng như thế nào là có thể lấy được dữ liệu mà họ muốn.

Người dùng sẽ không thể phát hiện ra được bởi vì những thay đổi đó là rất nhỏ (nhỏ đến mức độ bóng đèn RGB trong một pixel), và nó thay đổi nhanh đến mức có thể ngang bằng tần số quét màn hình.

Tuy nhiên thì cách này vẫn gặp phải nhiều khó khăn như làm cách nào để lây nhiễm cho các máy tính không kết nối với Internet, hoặc làm sao để kẻ gian có thể thiết lập được hệ thống phát hiện những thay đổi đó trên màn hình màn không bị phát hiện?

Theo Gearvn

Đã có lịch sửa cáp APG, kết nối Internet quốc tế sẽ trở lại bình thường từ 11/6  Các sự cố xảy ra ngày 30/4 và 23/5/2020 trên tuyến cáp quang biển quốc tế APG sẽ được bắt đầu sửa từ ngày 6/6 và hoàn thành vào ngày 11/6/2020. Khi đó, kết nối Internet từ Việt Nam đi quốc tế sẽ trở lại bình thường. Thông tin với ICTnews ngày 3/6/2020, đại diện doanh nghiệp cung cấp dịch vụ Internet (ISP)...

Các sự cố xảy ra ngày 30/4 và 23/5/2020 trên tuyến cáp quang biển quốc tế APG sẽ được bắt đầu sửa từ ngày 6/6 và hoàn thành vào ngày 11/6/2020. Khi đó, kết nối Internet từ Việt Nam đi quốc tế sẽ trở lại bình thường. Thông tin với ICTnews ngày 3/6/2020, đại diện doanh nghiệp cung cấp dịch vụ Internet (ISP)...

Google nâng tầm Gemini với khả năng tạo video dựa trên AI08:26

Google nâng tầm Gemini với khả năng tạo video dựa trên AI08:26 Google ra mắt công cụ AI cho phép tạo video từ văn bản và hình ảnh00:45

Google ra mắt công cụ AI cho phép tạo video từ văn bản và hình ảnh00:45 TikTok Trung Quốc lần đầu công bố thuật toán gây nghiện02:32

TikTok Trung Quốc lần đầu công bố thuật toán gây nghiện02:32 Giá iPhone sẽ tăng vì một 'siêu công nghệ' khiến người dùng sẵn sàng móc cạn ví00:32

Giá iPhone sẽ tăng vì một 'siêu công nghệ' khiến người dùng sẵn sàng móc cạn ví00:32 Apple muốn tạo bước ngoặt cho bàn phím MacBook05:51

Apple muốn tạo bước ngoặt cho bàn phím MacBook05:51 Tính năng tìm kiếm tệ nhất của Google sắp có trên YouTube09:14

Tính năng tìm kiếm tệ nhất của Google sắp có trên YouTube09:14 Chiếc iPhone mới thú vị nhất vẫn sẽ được sản xuất tại Trung Quốc00:36

Chiếc iPhone mới thú vị nhất vẫn sẽ được sản xuất tại Trung Quốc00:36 Điện thoại Samsung Galaxy S25 Edge lộ cấu hình và giá bán "chát"03:47

Điện thoại Samsung Galaxy S25 Edge lộ cấu hình và giá bán "chát"03:47Tiêu điểm

Tin đang nóng

Tin mới nhất

Dòng iPhone 17 Pro 'lỡ hẹn' công nghệ màn hình độc quyền

Điện thoại Samsung Galaxy S25 Edge lộ cấu hình và giá bán "chát"

Kế hoạch đầy tham vọng của Apple

Chiếc iPhone mới thú vị nhất vẫn sẽ được sản xuất tại Trung Quốc

Chuẩn USB từng thay đổi cả thế giới công nghệ vừa tròn 25 tuổi

Tính năng tìm kiếm tệ nhất của Google sắp có trên YouTube

Làm chủ chế độ PiP của YouTube với 3 thủ thuật ít người biết

Sau Internet và iPhone, dự đoán của Kurzweil khiến chúng ta phải giật mình

Màn hình Always On là kẻ thù gây hao pin điện thoại?

Android 16 sắp có thể 'chặn đứng' thiết bị USB độc hại

Microsoft đưa tính năng Recall gây tranh cãi trở lại PC Copilot+

Gmail cho iPhone vừa được Google 'lột xác' sau 4 năm

Có thể bạn quan tâm

Nữ ca sĩ kể chuyện đạn bi cắm hơn 50 năm trong mắt bố cựu chiến binh, Trang Pháp tưởng nhớ ông ngoại Đại sứ

Sao việt

18:06:43 30/04/2025

Tài tử Park Seo Joon cứu sống em nhỏ bị u não, bức thư của người mẹ gây xôn xao cõi mạng

Sao châu á

18:03:47 30/04/2025

Mỹ nữ đẹp đến nỗi AI cũng phải chào thua trong phim Hàn đỉnh nhất hiện tại: Body này có thật trên đời hay sao?

Hậu trường phim

17:49:28 30/04/2025

Rùng mình cách binh sĩ xưa giải quyết "sinh lý", đáng thương nhất là người này

Thế giới

17:45:17 30/04/2025

Xuân Son gửi thông điệp đặc biệt trong ngày 30/4

Sao thể thao

17:38:58 30/04/2025

10 bí quyết duy trì chế độ ăn lành mạnh trong kỳ nghỉ lễ tránh tăng cân

Sức khỏe

15:19:13 30/04/2025

"Con của mẹ đã sống một cuộc đời đáng sống" - câu chuyện khiến triệu người bật khóc trong bộ phim đáng xem nhất thời điểm này

Phim việt

14:40:11 30/04/2025

Các điểm du lịch Miền Tây rộn ràng đón khách dịp lễ 30-4 và 1-5

Du lịch

14:22:48 30/04/2025

Xe mới ra mắt trong tháng 4: Chuyển dịch "xanh" trên thị trường ô tô Việt

Ôtô

14:07:54 30/04/2025

Người phụ nữ dùng 'chiêu độc' để chiếm đoạt tiền tỷ của hàng trăm bị hại

Pháp luật

14:00:20 30/04/2025

Mất việc vì COVID-19, nhiều phi công Thái Lan chạy xe ôm, giao đồ ăn qua ngày

Mất việc vì COVID-19, nhiều phi công Thái Lan chạy xe ôm, giao đồ ăn qua ngày Người dùng Zoom sẽ thở phào nhẹ nhóm khi biết thông tin này

Người dùng Zoom sẽ thở phào nhẹ nhóm khi biết thông tin này

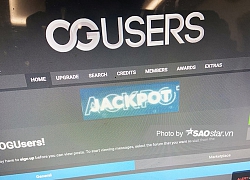

Diễn đàn hacker nổi tiếng thế giới tiếp tục bị hack lần thứ hai

Diễn đàn hacker nổi tiếng thế giới tiếp tục bị hack lần thứ hai Hàng triệu hình ảnh chứa thông tin nhạy cảm của người bệnh rò rỉ trên mạng, nhưng bệnh viện trên khắp thế giới vẫn không chịu bảo mật server của mình

Hàng triệu hình ảnh chứa thông tin nhạy cảm của người bệnh rò rỉ trên mạng, nhưng bệnh viện trên khắp thế giới vẫn không chịu bảo mật server của mình Nga vừa thử nghiệm ngắt kết nối Internet với toàn cầu

Nga vừa thử nghiệm ngắt kết nối Internet với toàn cầu Cách ngăn Instagram theo dõi bạn

Cách ngăn Instagram theo dõi bạn Khuôn mặt người dùng thành món hàng trên Internet

Khuôn mặt người dùng thành món hàng trên Internet Đứt cáp liên tục, Việt Nam vẫn tăng 5 bậc trên BXH thế giới về tốc độ mạng

Đứt cáp liên tục, Việt Nam vẫn tăng 5 bậc trên BXH thế giới về tốc độ mạng Facebook mua công cụ hack người dùng rồi trao nó cho FBI

Facebook mua công cụ hack người dùng rồi trao nó cho FBI Một nửa thế giới sống thiếu Internet

Một nửa thế giới sống thiếu Internet Tham vọng kết nối internet miễn phí toàn cầu

Tham vọng kết nối internet miễn phí toàn cầu

Người dùng Internet Việt Nam đón tin mừng

Người dùng Internet Việt Nam đón tin mừng Nỗ lực của Elon Musk thách thức lớn cho 5G Huawei

Nỗ lực của Elon Musk thách thức lớn cho 5G Huawei Cách Trung Quốc tạo ra chip 5nm không cần EUV

Cách Trung Quốc tạo ra chip 5nm không cần EUV Bot AI Facebook nhập vai người nổi tiếng nói chuyện tình dục với trẻ em

Bot AI Facebook nhập vai người nổi tiếng nói chuyện tình dục với trẻ em HyperOS 3 sẽ thổi luồng gió mới cho thiết bị Xiaomi

HyperOS 3 sẽ thổi luồng gió mới cho thiết bị Xiaomi Dấu chấm hết cho kỷ nguyên smartphone LG sau 4 năm 'cầm cự'

Dấu chấm hết cho kỷ nguyên smartphone LG sau 4 năm 'cầm cự' Giới công nghệ 'loạn nhịp' vì khái niệm AI PC

Giới công nghệ 'loạn nhịp' vì khái niệm AI PC Apple Maps hỗ trợ chỉ đường qua CarPlay tại Việt Nam

Apple Maps hỗ trợ chỉ đường qua CarPlay tại Việt Nam One UI 7 kìm hãm sự phổ biến của Android 15?

One UI 7 kìm hãm sự phổ biến của Android 15? Thêm lựa chọn sử dụng Internet vệ tinh từ đối thủ của SpaceX

Thêm lựa chọn sử dụng Internet vệ tinh từ đối thủ của SpaceX

Đại tá lái Su-30MK2 nhào lộn: bắt cận visual phong độ, nhận cuộc gọi nóng

Đại tá lái Su-30MK2 nhào lộn: bắt cận visual phong độ, nhận cuộc gọi nóng Chồng Mỹ của nữ ca sĩ nổi đình đám dặn vợ: "Nếu anh có làm sao thì để anh lại Việt Nam"

Chồng Mỹ của nữ ca sĩ nổi đình đám dặn vợ: "Nếu anh có làm sao thì để anh lại Việt Nam" Sao Việt 30/4: Tuyết Lan mang thai con đầu lòng

Sao Việt 30/4: Tuyết Lan mang thai con đầu lòng

Hóng: Em gái Trấn Thành hẹn hò 1 Anh Trai Say Hi?

Hóng: Em gái Trấn Thành hẹn hò 1 Anh Trai Say Hi? Nguyên Trưởng Công an huyện Trà Ôn báo cáo gì vụ tai nạn của con gái nghi phạm bắn người?

Nguyên Trưởng Công an huyện Trà Ôn báo cáo gì vụ tai nạn của con gái nghi phạm bắn người? CQĐT VKSND Tối cao vào cuộc vụ tai nạn liên quan con gái nghi phạm bắn người rồi tự sát

CQĐT VKSND Tối cao vào cuộc vụ tai nạn liên quan con gái nghi phạm bắn người rồi tự sát Những khiếu nại của người cha vụ nữ sinh tử vong ở Vĩnh Long

Những khiếu nại của người cha vụ nữ sinh tử vong ở Vĩnh Long Cuộc sống viên mãn của nam nghệ sĩ Việt nổi tiếng với vợ hơn 15 tuổi, có 2 con riêng

Cuộc sống viên mãn của nam nghệ sĩ Việt nổi tiếng với vợ hơn 15 tuổi, có 2 con riêng

Bộ Công an thẩm tra lại vụ tai nạn khiến bé gái 14 tuổi ở Vĩnh Long tử vong

Bộ Công an thẩm tra lại vụ tai nạn khiến bé gái 14 tuổi ở Vĩnh Long tử vong

Người cha đòi lại công lý cho con gái, tự tay bắn tài xế xe tải rồi tự kết thúc

Người cha đòi lại công lý cho con gái, tự tay bắn tài xế xe tải rồi tự kết thúc Nữ ca sĩ đình đám lần đầu hé lộ gia đình có 3 người mang quân hàm Đại tá

Nữ ca sĩ đình đám lần đầu hé lộ gia đình có 3 người mang quân hàm Đại tá Hoa hậu Kỳ Duyên nói 'rất buồn' và tháo gỡ video gây tranh cãi

Hoa hậu Kỳ Duyên nói 'rất buồn' và tháo gỡ video gây tranh cãi