Hacker Nga chỉ cách dùng miễn phí Apple Store

Một hacker Nga đã phát hiện ra chiêu thức mua hàng in-app (mua trực tiếp trong ứng dụng) của iPhone và iPad miễn phí. Đáng lo ngại cho Táo khuyết hơn, chiêu thức này thực sự đơn giản, dễ bắt chước.

Cụ thể, người dùng sẽ chỉ phải tải các bằng chứng nhận bảo mật từ website của hacker này, sau đó thay đổi một cài đặt setting về kết nối wi-fi trong thiết bị của mình mà thôi.

Giới bảo mật lo ngại, quy trình này có thể gây tổn thất nặng cho các nhà phát triển iOS, bởi doanh thu chính của họ là từ việc người dùng trả tiền để nâng cấp ứng dụng.

Không những vậy, hacker có nick ZonD80 này còn post một video clip lên YouTube để thông báo về chiêu thức của mình, cũng như giải thích cặn kẽ cách tiến hành quy trình. Tuy nhiên, clip này đã bị gỡ bỏ sáng nay. Những ai truy cập clip sẽ chỉ xem được một thông điệp rằng clip này không còn tồn tại vì bị Apple khiếu nại bản quyền.

Video đang HOT

Trang blog 9to5Mac trước đó đã xác nhận rằng cách thức hack của ZonD80 quả thật “có hiệu quả” trên một số thiết bị chạy hệ điều hành iOS3 cho đến iOS6.

Hiện tại, Apple sẽ có thể tạm thở phào vì website cá nhân của ZonD80 đang bị “tạm ngừng hoạt động” trong 2-3 ngày vì máy chủ bị sập.

Có thể nói đây là một tuần vận hạn của Apple bởi thông tin của ZonD80 xuất hiện chỉ vài ngày sau khi báo chí đưa tin các phiên bản đời cũ của hệ điều hành OS X bị một malware tấn công.

Theo vietbao

Cẩm nang hack iPhone, iPad không chính thức

Bạn có muốn biết cách xóa danh bạ và đọc tin nhắn từ xa trên iPhone của ai đó?

Thep tạp chí PCMag, 6 hacker và Pwn2Own vừa tổng hợp mọi thứ họ biết về hệ điều hành iOS thành sách chính xác là cẩm nang, với hy vọng truyền cảm hứng cho các hacker mũ trắng thử nghiệm với iOS và báo cáo lỗ hổng trong iOS để giúp cho hệ điều hành phổ biến này an toàn hơn nữa.

Cuốn cẩm nang "iOS Hacker"s Guide" bằng tiếng Anh mở đầu với một phân tích chi tiết về cấu trúc của iOS và vô số các biện pháp bảo mật Apple đã lặng lẽ tích hợp trong iOS như ứng dụng quét mã độc, sandboxing, ký mã thực thi... Nhưng iOS không phải là không thể thâm nhập, đó là lý do tại sao cuốn cẩm nang này đưa chúng ta đi xuyên suốt lịch sử của 8 lỗ hổng iPhone trong hơn 5 năm qua và được trình bày tại các cuộc họp kín như Black Hat. Lỗ hổng đầu tiên là vụ phát hiện của Charlie Miller năm 2007 mà hacker sử dụng trình duyệt Safari của iPhone để đưa ra mã có thể đọc tin nhắn text, cuộc gọi, danh bạ và cả lịch sử các cuộc gọi.

"Những kẻ xấu thực sự giỏi trong việc chia sẻ thông tin nhưng các nhà cung cấp, nhà nghiên cứu và chúng ta (hacker mũ trắng) - những người được cho là bảo vệ an toàn thông tin, lại không được như vậy", tác giả chính của cuốn cẩm nang, ông Charlie Miller nói.

"Các thiết bị iOS đã đi được chặng đường dài", ông bổ sung. "Tôi đã viết về lỗ hổng đầu tiên của iPhone hai tháng sau khi nó lần đầu tiên bị phát hiện và việc viết này chỉ mất có 2 ngày. Lỗ hổng gần đây nhất tôi viết (khai thác mã xác thực trong năm 2011) mất đến 3 tuần".

Phần cuối của cuốn cẩm nang chia làm các kỹ thuật khác biệt mà các tin tặc sử dụng để thực hiện các cuộc jailbreak, bao gồm vượt qua ASLR (address space layout randomization - tạm dịch là lớp truy xuất địa chỉ dữ liệu ngẫu nhiên) được giới thiệu trong iOS 4.3. Một chương khác dành để viết về các ứng dụng iOS, quá trình các ứng dụng bị quá tải với dữ liệu ngẫu nhiên cho đến khi chúng sụp đổ. Một chương khác dạy bạn cách thao tác định vị hệ thống của một ứng dụng để thực hiện khai thác lỗ hổng.

Tuy nhiên, các tác giả cho biết họ chỉ đưa ra một số chi tiết về sức mạnh người dùng có thể thực hiện. Còn rất nhiều thông tin sâu về các cuộc tấn công tinh vi hơn đòi hỏi một chuyên gia bảo mật với khoảng 5 năm kinh nghiệm mới có thể tận dụng được. "Chúng tôi không đưa ra các công cụ tấn công mà các hacker có thể sẽ sử dụng", ông Dino Dai Zovi, đồng tác giả cuốn cẩm nang khẳng định.

Kết bạn với 24H trên Facebook để cập nhật tin nóng nhất hàng ngày.

Theo vietbao

Apple, Google mạnh tay "truy quét" ứng dụng đen  Cả Apple và Google đều gỡ bỏ ứng dụng "Find and Call" trên các gian hàng Apple Store và Google Play sau khi phát hiện ra ứng dụng này tìm cách thu thập danh bạ điện thoại của người dùng để phát tán thư rác. Theo phát hiện của hãng bảo mật Kasperky Lab, Find and Call là một Trojan ăn cắp danh...

Cả Apple và Google đều gỡ bỏ ứng dụng "Find and Call" trên các gian hàng Apple Store và Google Play sau khi phát hiện ra ứng dụng này tìm cách thu thập danh bạ điện thoại của người dùng để phát tán thư rác. Theo phát hiện của hãng bảo mật Kasperky Lab, Find and Call là một Trojan ăn cắp danh...

Các thương hiệu lớn Trung Quốc rủ nhau rời xa Android?08:38

Các thương hiệu lớn Trung Quốc rủ nhau rời xa Android?08:38 iPhone có một tính năng không phải ai cũng biết00:36

iPhone có một tính năng không phải ai cũng biết00:36 Lý do bất ngờ khiến Windows 7 khởi động chậm chạp06:56

Lý do bất ngờ khiến Windows 7 khởi động chậm chạp06:56 Canh bạc AI của Apple nhằm 'hạ bệ' Samsung08:44

Canh bạc AI của Apple nhằm 'hạ bệ' Samsung08:44 Vì sao pin smartphone Android kém hơn sau khi cập nhật phần mềm02:20

Vì sao pin smartphone Android kém hơn sau khi cập nhật phần mềm02:20 Windows 11 chiếm bao nhiêu dung lượng ổ cứng?01:07

Windows 11 chiếm bao nhiêu dung lượng ổ cứng?01:07 5 điều nhà sản xuất smartphone không nói cho người mua08:58

5 điều nhà sản xuất smartphone không nói cho người mua08:58 One UI 7 đến với dòng Galaxy S2103:50

One UI 7 đến với dòng Galaxy S2103:50Tiêu điểm

Tin đang nóng

Tin mới nhất

Robot hình người vào nhà máy Trung Quốc

Qualcomm ra chip di động mới cho điện thoại tầm trung, nhấn mạnh vào AI

Netflix ứng dụng AI vào quảng cáo

CEO Microsoft: DeepSeek-R1 là mô hình AI đầu tiên có thể cạnh tranh ngang ngửa với OpenAI

Apple phát triển công nghệ hỗ trợ điều khiển thiết bị bằng tín hiệu não

Lần đầu chụp được ảnh cực quang trên sao Hỏa

Các nhà thiên văn Australia phát hiện 5 hành tinh mới

Người dùng điện thoại Android sẽ được nâng cấp tính năng chống lừa đảo

Nỗi ám ảnh thời lượng pin iPhone sẽ biến mất nhờ iOS 19

GS.TSKH Hồ Sĩ Thoảng: Khoa học công nghệ có vai trò mở đường, tạo đột phá

Sắp được dùng internet vệ tinh Starlink tại Việt Nam

Google DeepMind công bố AI khoa học 'đột phá'

Có thể bạn quan tâm

Đời cơ cực của 3 tài tử lừng lẫy đóng phim 'Ván bài lật ngửa'

Sao việt

16 phút trước

Tìm cô gái tên Diệu trong vụ mua bán người, ép vào cơ sở massage ở Long An

Pháp luật

32 phút trước

Xuất hiện bom tấn đánh bại toàn bộ phim Việt chiếm top 1 phòng vé, hot đến mức ai nghe tên cũng muốn đi xem

Phim châu á

36 phút trước

Nga - Ukraine lần đầu đàm phán sau 3 năm: Bế tắc chưa thể khơi thông

Thế giới

38 phút trước

Biết bố mẹ cho riêng vợ mảnh đất, chồng tôi kiên quyết đòi ly hôn

Góc tâm tình

42 phút trước

Chàng rể Tây trúng 'tiếng sét ái tình', chinh phục 2 năm mới lấy được vợ Việt

Tv show

1 giờ trước

Tổng thống Donald Trump chê Taylor Swift

Sao âu mỹ

1 giờ trước

Mỹ nhân sở hữu visual siêu thực bị chê rẻ tiền, nhận loạt chỉ trích vì hình ảnh quấy rối tình dục

Nhạc quốc tế

1 giờ trước

Con gái huyền thoại Lý Tiểu Long nỗ lực hoàn thành giấc mơ của cha

Netizen

1 giờ trước

Lamine Yamal đối đầu Messi trước World Cup 2026

Sao thể thao

1 giờ trước

Mọi nhân viên S-Fone đều bị chấm dứt hợp đồng lao động

Mọi nhân viên S-Fone đều bị chấm dứt hợp đồng lao động Sử dụng điện thoại đúng cách khi đang hẹn hò

Sử dụng điện thoại đúng cách khi đang hẹn hò

VDC đào tạo chuyên gia quản trị mạng tiêu chuẩn quốc tế

VDC đào tạo chuyên gia quản trị mạng tiêu chuẩn quốc tế Google Now có thể vượt mặt Siri

Google Now có thể vượt mặt Siri Sự thật việc VN tụt hạng về gia công phần mềm

Sự thật việc VN tụt hạng về gia công phần mềm Apple mở cửa iTunes Store tại châu Á và Việt Nam

Apple mở cửa iTunes Store tại châu Á và Việt Nam Alan Turing và cuộc đời buồn của nhà khoa học vĩ đại

Alan Turing và cuộc đời buồn của nhà khoa học vĩ đại Facebook sẽ có "chiêu trò" gì mới với khuôn mặt bạn

Facebook sẽ có "chiêu trò" gì mới với khuôn mặt bạn Google: 9.500 trang web độc được phát hiện mỗi ngày

Google: 9.500 trang web độc được phát hiện mỗi ngày Khu campus phần mềm lớn nhất tại Việt Nam

Khu campus phần mềm lớn nhất tại Việt Nam Apple chuẩn bị tung iPhone 'khác biệt nhất lịch sử'

Apple chuẩn bị tung iPhone 'khác biệt nhất lịch sử' Apple sẽ sử dụng AI để quản lý pin trên iPhone

Apple sẽ sử dụng AI để quản lý pin trên iPhone Top 4 camera Tapo ngoài trời bền đẹp, chất lượng cao

Top 4 camera Tapo ngoài trời bền đẹp, chất lượng cao Tin tặc dùng AI để dò mật khẩu người dùng

Tin tặc dùng AI để dò mật khẩu người dùng Netflix 'lột xác' giao diện sau 12 năm

Netflix 'lột xác' giao diện sau 12 năm Ra mắt dòng mô hình AI mạnh nhất dành cho người viết phần mềm

Ra mắt dòng mô hình AI mạnh nhất dành cho người viết phần mềm Cuộc đua AI làm video thu hút giới khởi nghiệp, còn các nghệ sĩ lo lắng

Cuộc đua AI làm video thu hút giới khởi nghiệp, còn các nghệ sĩ lo lắng Doanh nghiệp Việt Nam 'hứng' tới 40% số cuộc tấn công mật khẩu nhắm vào khu vực

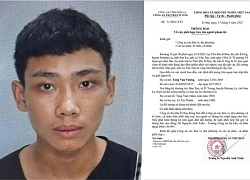

Doanh nghiệp Việt Nam 'hứng' tới 40% số cuộc tấn công mật khẩu nhắm vào khu vực Đặc điểm nhận dạng nghi phạm sát hại Tổ trưởng an ninh trật tự cơ sở

Đặc điểm nhận dạng nghi phạm sát hại Tổ trưởng an ninh trật tự cơ sở Trịnh Sảng đã sinh con cho "sugar daddy", được đại gia lừa đảo "thưởng nóng" biệt thự và xe sang?

Trịnh Sảng đã sinh con cho "sugar daddy", được đại gia lừa đảo "thưởng nóng" biệt thự và xe sang?

Thất bại đầu tiên của Hoa hậu Ý Nhi ở Miss World 2025

Thất bại đầu tiên của Hoa hậu Ý Nhi ở Miss World 2025 Justin Bieber suy tàn vì 'ăn chơi', bán tháo tài sản trả nợ, lộ nguyên nhân sốc?

Justin Bieber suy tàn vì 'ăn chơi', bán tháo tài sản trả nợ, lộ nguyên nhân sốc? Sau khi sinh con, vợ suốt ngày đòi "yêu" khiến tôi khiếp sợ

Sau khi sinh con, vợ suốt ngày đòi "yêu" khiến tôi khiếp sợ Bộ Y Tế "sờ gáy" Đoàn Di Băng lần 2, thu hồi toàn bộ lô kem chống nắng

Bộ Y Tế "sờ gáy" Đoàn Di Băng lần 2, thu hồi toàn bộ lô kem chống nắng

Vụ vợ bị chồng 'xử' tại chỗ làm ở Hải Dương: hé lộ động cơ gây án sốc

Vụ vợ bị chồng 'xử' tại chỗ làm ở Hải Dương: hé lộ động cơ gây án sốc Hiệu trưởng trường mẫu giáo lấy trộm đồ: Cho thôi chức và ra khỏi đảng

Hiệu trưởng trường mẫu giáo lấy trộm đồ: Cho thôi chức và ra khỏi đảng Cô gái bị đánh gục trong quán cà phê ở TPHCM yêu cầu bồi thường 900 triệu

Cô gái bị đánh gục trong quán cà phê ở TPHCM yêu cầu bồi thường 900 triệu

Máy đo nồng độ cồn mới của CSGT Hà Nội có thể ghi nhận hình ảnh người thổi

Máy đo nồng độ cồn mới của CSGT Hà Nội có thể ghi nhận hình ảnh người thổi Người phụ nữ chết ngay tại ngân hàng vì ốm nặng cũng phải ra tận nơi rút tiền

Người phụ nữ chết ngay tại ngân hàng vì ốm nặng cũng phải ra tận nơi rút tiền Căng: Điều tra khẩn Trần Kiều Ân và hơn 20 sao hạng A Trung Quốc, "công chúa Cello" bị liệt vào tội đặc biệt

Căng: Điều tra khẩn Trần Kiều Ân và hơn 20 sao hạng A Trung Quốc, "công chúa Cello" bị liệt vào tội đặc biệt Chủ tịch Công ty dược Sơn Lâm hối lộ hơn 71 tỷ đồng để trót lọt đưa thuốc vào bệnh viện

Chủ tịch Công ty dược Sơn Lâm hối lộ hơn 71 tỷ đồng để trót lọt đưa thuốc vào bệnh viện