Google chặn cuộc tấn công DDoS lớn nhất từ trước đến nay

Google đã chặn cuộc tấn công từ chối dịch vụ (DDoS) được phân phối trên web lớn nhất từ trước đến nay nhằm vào một khách hàng với đỉnh điểm là 46 triệu yêu cầu mỗi giây (RPS).

Google cho biết đây là cuộc tấn công DDoS lớn nhất được báo cáo cho đến nay, lớn hơn ít nhất 76% so với kỷ lục được báo cáo trước đó. Trưởng nhóm kỹ thuật Google Cloud, Satya Konduru, cho biết trong một tuyên bố hôm 19/8 rằng: “Để cho thấy quy mô của cuộc tấn công, điều đó giống như việc nhận tất cả các yêu cầu hàng ngày tới Wikipedia chỉ trong 10 giây”.

Giám đốc sản phẩm cấp cao Emil Kiner của Google Cloud Armor nói rằng nhóm bảo mật mạng khách hàng của công ty đã triển khai quy tắc do Cloud Armor đề xuất vào chính sách bảo mật của họ, nhờ vậy nó có thể ngay lập tức tiến hành chặn lưu lượng tấn công.

Sau khi Cloud Armor chặn lưu lượng tấn công vài phút, cuộc tấn công bắt đầu giảm dần và cuối cùng kết thúc sau 69 phút. Theo công ty, điều này có khả năng bắt nguồn từ việc những kẻ tấn công nhận thấy cuộc tấn công không còn gây tác động như mong muốn trong khi phải hứng chịu chi phí đáng kể để thực hiện cuộc tấn công.

Các nghiên cứu sau đó cho thấy cuộc tấn công này phù hợp với phương pháp tấn công Meris. Đây là phương pháp lạm dụng các proxy không an toàn để làm mờ nguồn gốc thực sự của các cuộc tấn công. Mặc dù cuộc tấn công đã bị chặn lại ở rìa mạng của Google, với các yêu cầu độc hại bị chặn ngược từ ứng dụng của khách hàng nhưng Google cảnh báo rằng quy mô cuộc tấn công sẽ tiếp tục phát triển và chiến thuật sẽ được thay đổi.

Để chuẩn bị, Google khuyến nghị sử dụng chiến lược phòng thủ chuyên sâu bằng cách triển khai các biện pháp phòng thủ và kiểm soát ở nhiều lớp trong môi trường và mạng của nhà cung cấp cơ sở hạ tầng để bảo vệ các ứng dụng và dịch vụ web khỏi các cuộc tấn công web có chủ đích.

Chuyên gia chỉ cách nhận biết thư điện tử, tin nhắn lừa đảo

Để giúp người dùng phòng tránh các hình thức tấn công phi kỹ thuật, các chuyên gia Trung tâm Giám sát an toàn không gian mạng quốc gia đã hướng dẫn cách nhận biết thư điện tử và tin nhắn lừa đảo.

Video đang HOT

3 hình thức tấn công Social engineering

Social engineering (hay tấn công phi kỹ thuật) là hình thức tấn công mà đối tượng tấn công tác động trực tiếp đến tâm lý con người để đánh cắp thông tin, dữ liệu của cá nhân và tổ chức.

Đối tượng tấn công có thể mạo danh là nhân viên, kỹ thuật viên, công an, hay các nhà nghiên cứu... và đề nghị người dùng cung cấp thông tin xác thực để thực hiện một việc nào đó. Nhóm tin tặc sẽ đặt câu hỏi nhằm thu thập thông tin từ người dùng, nếu không thu thập đủ thông tin từ một nguồn, đối tượng có thể liên hệ với một nguồn khác cùng tổ chức và dựa vào những thông tin đánh cắp được để tăng thêm độ tin cậy.

Theo các chuyên gia Trung tâm Giám sát an toàn không gian mạng quốc gia (NCSC), Cục An toàn thông tin, Bộ TT&TT, các hình thức tấn công Social engineering tiêu biểu có thể kể đến là Phishing, Vishing và Smishing.

Trong đó, Phishing đang phổ biến nhất. Các cuộc tấn công Phishing sử dụng email hoặc trang web độc hại để thu thập thông tin cá nhân bằng cách giả mạo cơ quan, tổ chức, ngân hàng, công ty cung cấp dịch vụ thiết yếu như điện, nước hoặc đại diện cơ quan chức năng... Đối tượng có thể gửi email giả mạo thông báo về các mối nguy hại và yêu cầu người dùng cung cấp thông tin và chúng có thể dùng những thông tin đó để đánh cắp tài khoản .

Từ đầu năm 2022 đến nay, có hơn 2.624 các cuộc tấn công Phishing được người dùng cảnh báo tới trang canhbao.ncsc.gov.vn (Ảnh minh họa: Internet)

Các cuộc tấn công Phishing có thể bắt nguồn, lợi dụng uy tín của nhiều loại hình tổ chức khác nhau: một tổ chức từ thiện, ngân hàng, chứng khoán hay những sự kiện lớn như các cuộc bầu cử chính trị, sự lo ngại về kinh tế, dịch bệnh và thiên tai... Theo ghi nhận của NCSC, từ đầu năm 2022 đến nay, có hơn 2.624 các cuộc tấn công Phishing được người dùng cảnh báo tới trang canhbao.ncsc.gov.vn

Vishing là hình thức tấn công Social engineering sử dụng giọng nói, kết hợp với các hình thức khác nhằm đánh lừa nạn nhân gọi đến một số điện thoại đã cung cấp sẵn để tiết lộ thông tin cá nhân. Nhóm tấn công lợi dụng sự tin tưởng của người dùng và lỗ hổng trong tính năng bảo mật của điện thoại để thực hiện các cuộc tấn công. Tấn công Vishing nâng cao có thể thực hiện thông qua các cuộc gọi Internet Protocol (VoIP) cho phép đối tượng dễ dàng mạo danh người gọi.

Với Smishing, đây là hình thức tấn công Social engineering thông qua SMS. Tin nhắn văn bản có thể chứa các liên kết như trang web độc hại, địa chỉ, email hoặc số điện thoại. Khi người dùng nhấn vào liên kết có thể tự động mở cửa sổ trình duyệt. Việc kết hợp cuộc gọi, email, SMS và website làm tăng khả năng người dùng trở thành nạn nhân của các hoạt động lừa đảo.

Cách nhận biết thư điện tử, tin nhắn lừa đảo

Để giúp người dùng phòng tránh các hình thức tấn công Social engineering, nhất là tấn công Phishing, các chuyên gia NCSC đã có hướng dẫn cách thức nhận biết thư điện tử và tin nhắn lừa đảo.

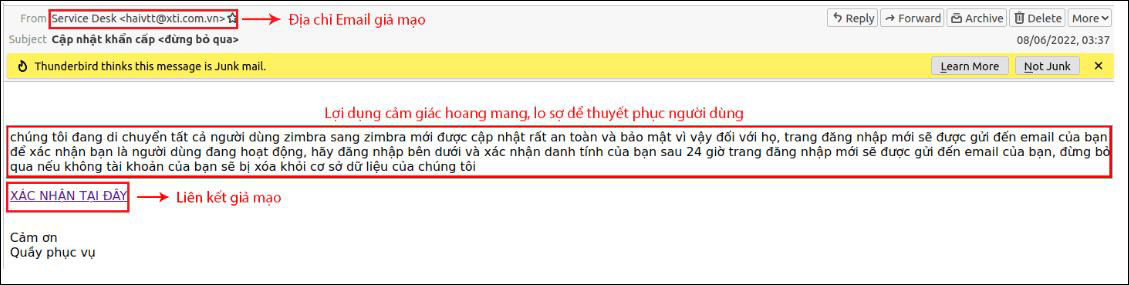

Với thư điện tử lừa đảo, đối tượng thường sử dụng địa chỉ email gần giống với email của cơ quan, tổ chức hợp pháp bằng cách bỏ qua hoặc thay đổi một vài ký tự trong địa chỉ email.

Bên cạnh đó, nhóm tấn công thường sử dụng những lời chào chung như "Kính gửi Quý khách hàng" hoặc "Thưa Ông/Bà", việc thiếu thông tin liên hệ là một trong những dấu hiệu giúp nhận biết một email lừa đảo. Một cơ quan, tổ chức đáng tin cậy sẽ gọi cụ thể bằng tên và cung cấp thông tin liên hệ của họ.

Người dùng có thể nhận biết thư điện điện tử lừa đảo qua liên kết giả mạo. Các email có liên kết và liên kết đính kèm không khớp với nội dung trong email buộc người dùng phải nhấn vào link để cung cấp thông tin nhiều khả năng là dấu hiệu của một trang web giả mạo. Đối tượng có thể sử dụng dịch vụ rút ngắn URL hoặc thay đổi ký tự có trong liên kết đó.

Về file đính kèm, email chứa file đính kèm yêu cầu người dùng tải xuống và mở file có thể chứa phần mềm độc hại. Đối tượng lợi dụng cảm giác hoang mang để thuyết phục người dùng tải xuống file đính kèm mà không kiểm tra trước. Lỗi chính tả, cấu trúc ngữ pháp và định dạng không nhất quán là một dấu hiệu khác cho thấy một email lừa đảo.

Một mẫu thư điện lừa đảo thu thập thông tin cá nhân của người dùng.

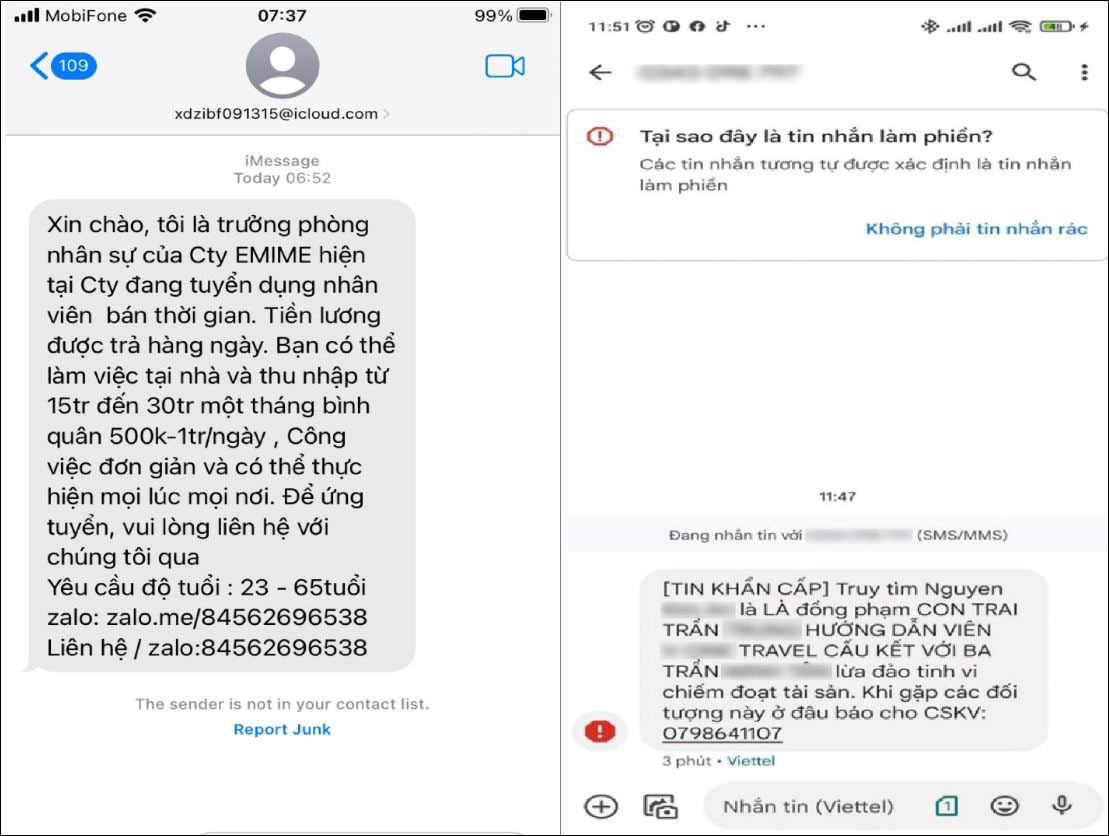

Tương tự như thư điện tử giả mạo, các tin nhắn lừa đảo cũng gây ra cho người dùng nhiều phiền toái. Các đối tượng sẽ gửi tin nhắn SMS đến người dùng với các nội dung như: thông báo trúng thưởng, hoặc thông báo tài khoản ngân hàng của người dùng gặp sự cố và cần giải quyết trong thời gian ngắn.

Một số tin nhắn lừa đảo người dùng.

Đối tượng có thể sử dụng tên thương hiệu, tên ngân hàng (SMS brandname) và gắn kèm liên kết dẫn đến trang web giả mạo, liên kết này có tên gần giống với trang web chính thức của các thương hiệu, ngân hàng.

Không những thế, đối tượng tấn công có thể giả mạo công an gửi tin nhắn truy nã, lệnh bắt giữ để yêu cầu người dùng cung cấp căn cước công dân, số điện thoại...và thực hiện theo hướng dẫn của chúng.

Chuyên gia NCSC lưu ý: Các cơ quan chức năng khi liên hệ làm việc sẽ không thông qua tin nhắn, cuộc gọi hay bất kỳ hình thức làm việc online nào.

Số vụ hack máy tính để đào tiền số tăng mạnh  Các công ty tài chính trở thành miếng mồi ngon của các hacker, khi số vụ tấn công vào hệ thống máy tính lĩnh vực này tăng 3 lần trong nửa đầu năm nay, so với cả năm 2021. Khi lĩnh vực tiền số phổ biến hơn, hacker nhắm tới hình thức tấn công cryptojacking, gồm các bước xâm nhập vào hệ thống...

Các công ty tài chính trở thành miếng mồi ngon của các hacker, khi số vụ tấn công vào hệ thống máy tính lĩnh vực này tăng 3 lần trong nửa đầu năm nay, so với cả năm 2021. Khi lĩnh vực tiền số phổ biến hơn, hacker nhắm tới hình thức tấn công cryptojacking, gồm các bước xâm nhập vào hệ thống...

Toàn cảnh vụ fan 'Anh trai say hi' mắng nghệ sĩ tới tấp ở rạp chiếu phim02:46

Toàn cảnh vụ fan 'Anh trai say hi' mắng nghệ sĩ tới tấp ở rạp chiếu phim02:46 Vụ ngoại tình có 1-0-2 ở Cà Mau: Chồng bắt quả tang vợ, kiểm tra điện thoại mới ngã ngửa với số "tiểu tam"05:41

Vụ ngoại tình có 1-0-2 ở Cà Mau: Chồng bắt quả tang vợ, kiểm tra điện thoại mới ngã ngửa với số "tiểu tam"05:41 Cát-sê của Xuân Hinh khi đóng 'Bắc Bling' của Hòa Minzy 'không phải mức thường'04:19

Cát-sê của Xuân Hinh khi đóng 'Bắc Bling' của Hòa Minzy 'không phải mức thường'04:19 Nam Em khiến khán giả tức giận00:20

Nam Em khiến khán giả tức giận00:20 Vén màn "chiêu trò" của Xuân Hinh00:51

Vén màn "chiêu trò" của Xuân Hinh00:51 Kinh hoàng clip bình gas mini trên bàn lẩu bất ngờ phát nổ, cảnh tượng sau đó khiến nhiều người bủn rủn chân tay00:12

Kinh hoàng clip bình gas mini trên bàn lẩu bất ngờ phát nổ, cảnh tượng sau đó khiến nhiều người bủn rủn chân tay00:12 Xôn xao câu chuyện "lòng tham" của người đàn ông đi xe con và 2 con cá bị rơi01:12

Xôn xao câu chuyện "lòng tham" của người đàn ông đi xe con và 2 con cá bị rơi01:12 Clip ô tô lao vào nhà dân, tông bay một phụ nữ đang ngồi xem điện thoại00:22

Clip ô tô lao vào nhà dân, tông bay một phụ nữ đang ngồi xem điện thoại00:22 Bé gái bất ngờ rơi xuống sông khi đang đi học về, diễn biến sau đó khiến dân mạng bủn rủn chân tay00:35

Bé gái bất ngờ rơi xuống sông khi đang đi học về, diễn biến sau đó khiến dân mạng bủn rủn chân tay00:35 Báo Mỹ: Ông Trump "khó chịu" vì trang phục của ông Zelensky01:28

Báo Mỹ: Ông Trump "khó chịu" vì trang phục của ông Zelensky01:28 Shipper đỏ mặt nghe thấy âm thanh nhạy cảm khi gọi điện giao trà sữa, sau 3 cuộc gọi anh chàng tuyên bố: Đem đi biếu cô đồng nát!02:18

Shipper đỏ mặt nghe thấy âm thanh nhạy cảm khi gọi điện giao trà sữa, sau 3 cuộc gọi anh chàng tuyên bố: Đem đi biếu cô đồng nát!02:18Tin đang nóng

Tin mới nhất

Nâng cao và biến đổi hình ảnh của bạn bằng trình chỉnh sửa video trực tuyến CapCut

Cách đăng Facebook để có nhiều lượt thích và chia sẻ

Thêm nhiều bang của Mỹ cấm TikTok

Microsoft cấm khai thác tiền điện tử trên các dịch vụ đám mây để bảo vệ khách hàng

Facebook trấn áp hàng loạt công ty phần mềm gián điệp

Meta đối mặt cáo buộc vi phạm các quy tắc chống độc quyền với mức phạt 11,8 tỷ đô

Không cần thăm dò, Musk nên sớm từ chức CEO Twitter

Đại lý Việt nhập iPhone 14 kiểu 'bia kèm lạc'

Khai trương hệ thống vé điện tử và dịch vụ trải nghiệm thực tế ảo XR tại Quần thể Di tích Cố đô Huế

'Dở khóc dở cười' với tính năng trợ giúp người bị tai nạn ôtô của Apple

Xiaomi sa thải hàng nghìn nhân sự

Apple sẽ bắt đầu sản xuất MacBook tại Việt Nam vào giữa năm 2023

Có thể bạn quan tâm

Sự thay đổi lớn trong quan hệ Anh - Mỹ

Thế giới

15:12:45 06/03/2025

Lý do diễn viên Quý Bình đột ngột qua đời ở tuổi 42

Sao việt

14:45:19 06/03/2025

Vụ tố tiểu quách giá cao: Thêm nhiều người bất bình, người tố cáo bức xúc về câu trả lời

Tin nổi bật

14:25:20 06/03/2025

Phó Thủ tướng gửi thư khen Công an Đắk Lắk liên tiếp triệt phá 3 chuyên án lớn

Pháp luật

14:14:39 06/03/2025

Mỹ nhân bóng đá 18 tuổi xinh đẹp phổng phao, sở hữu chiều cao ấn tượng, cái tên khiến ai cũng phải "Yêu"

Netizen

14:04:16 06/03/2025

Sau 4 lần chuyển nhà, tôi nhận ra: 3 tầng này chính là "không gian vàng" ở chung cư, càng sống lâu, giá trị càng tăng!

Sáng tạo

13:13:28 06/03/2025

Cách làm phở cuốn đơn giản tại nhà

Ẩm thực

13:00:32 06/03/2025

Kane phá kỷ lục của Rooney, may mắn thoát thẻ đỏ

Sao thể thao

12:58:35 06/03/2025

Cảnh trong MV Hòa Minzy vài giây nhưng trang phục cả trăm triệu đồng

Phong cách sao

12:56:34 06/03/2025

Những người không nên uống nước ép bưởi

Sức khỏe

12:48:06 06/03/2025

Quốc gia Đông Nam Á này đang có tham vọng mời gọi Elon Musk sản xuất xe điện Tesla

Quốc gia Đông Nam Á này đang có tham vọng mời gọi Elon Musk sản xuất xe điện Tesla Tất tật về phần mềm thiết kế chip EDA, mặt trận mới trong cuộc đối đầu công nghệ Mỹ-Trung

Tất tật về phần mềm thiết kế chip EDA, mặt trận mới trong cuộc đối đầu công nghệ Mỹ-Trung

Doanh nghiệp đang lo ngại những nguy cơ bảo mật nào nhất?

Doanh nghiệp đang lo ngại những nguy cơ bảo mật nào nhất? Nạn nhân của lỗ hổng cũ trên Microsoft Office tăng 696%

Nạn nhân của lỗ hổng cũ trên Microsoft Office tăng 696% Bị tin tặc tấn công và ăn cắp tới hơn 600 triệu USD, vì sao Sky Mavis vẫn dễ dàng gọi vốn hàng trăm triệu USD chỉ sau 8 ngày?

Bị tin tặc tấn công và ăn cắp tới hơn 600 triệu USD, vì sao Sky Mavis vẫn dễ dàng gọi vốn hàng trăm triệu USD chỉ sau 8 ngày? Nổi tiếng với video livestream dài hơn 3 năm, kênh YouTube này vẫn bị gỡ bỏ do các cuộc tấn công vi phạm bản quyền

Nổi tiếng với video livestream dài hơn 3 năm, kênh YouTube này vẫn bị gỡ bỏ do các cuộc tấn công vi phạm bản quyền Hàng triệu smartphone Android đang gặp nguy hiểm

Hàng triệu smartphone Android đang gặp nguy hiểm Mã độc tấn công ứng dụng ngân hàng tại Việt Nam gia tăng

Mã độc tấn công ứng dụng ngân hàng tại Việt Nam gia tăng SỐC: Diễn viên Quý Bình qua đời ở tuổi 42

SỐC: Diễn viên Quý Bình qua đời ở tuổi 42 Bài đăng cuối cùng chỉ 2 từ gây nghẹn lòng của Quý Bình trước khi qua đời vì bạo bệnh

Bài đăng cuối cùng chỉ 2 từ gây nghẹn lòng của Quý Bình trước khi qua đời vì bạo bệnh "Á hậu bị Samsung ruồng bỏ" tuyên bố khó tin về chồng cũ tài phiệt, netizen ngỡ ngàng: "Cô có tỉnh táo không?"

"Á hậu bị Samsung ruồng bỏ" tuyên bố khó tin về chồng cũ tài phiệt, netizen ngỡ ngàng: "Cô có tỉnh táo không?" Mua ô tô cho bạn trai xong thì phát hiện bị "cắm sừng", cô gái có màn trả thù khiến cả phố náo loạn

Mua ô tô cho bạn trai xong thì phát hiện bị "cắm sừng", cô gái có màn trả thù khiến cả phố náo loạn Cuộc hôn nhân ngọt ngào của hoa hậu đẹp nhất Hong Kong và chồng đại gia

Cuộc hôn nhân ngọt ngào của hoa hậu đẹp nhất Hong Kong và chồng đại gia Vợ Xuân Son khoe nhan sắc cực phẩm, lên đồ sexy cùng chồng đi nhận giải, nhìn xuống chân chàng cầu thủ mà thương

Vợ Xuân Son khoe nhan sắc cực phẩm, lên đồ sexy cùng chồng đi nhận giải, nhìn xuống chân chàng cầu thủ mà thương Lý giải "Bắc Bling" gây sốt toàn cầu: Khi ca sĩ là sứ giả du lịch

Lý giải "Bắc Bling" gây sốt toàn cầu: Khi ca sĩ là sứ giả du lịch Tiêu chí sáp nhập các tỉnh thành theo Kết luận 127 của Bộ Chính trị

Tiêu chí sáp nhập các tỉnh thành theo Kết luận 127 của Bộ Chính trị Bắt quả tang vợ đi nhà nghỉ với nhân tình ở Sơn La, anh chồng nói 1 câu khiến tất cả những người đang đánh ghen đều dừng tay

Bắt quả tang vợ đi nhà nghỉ với nhân tình ở Sơn La, anh chồng nói 1 câu khiến tất cả những người đang đánh ghen đều dừng tay Hòa Minzy công khai tin nhắn với NSƯT Xuân Hinh

Hòa Minzy công khai tin nhắn với NSƯT Xuân Hinh Học sinh giỏi quốc gia môn hóa điều chế ma túy được giảm án

Học sinh giỏi quốc gia môn hóa điều chế ma túy được giảm án Đạo diễn nói về chi tiết tranh luận của nghệ sĩ Xuân Hinh trong 'Bắc Bling'

Đạo diễn nói về chi tiết tranh luận của nghệ sĩ Xuân Hinh trong 'Bắc Bling' Chuyện gì đang xảy ra với Quán quân hot nhất Gương Mặt Thân Quen?

Chuyện gì đang xảy ra với Quán quân hot nhất Gương Mặt Thân Quen? Nóng nhất xứ tỷ dân: Mỹ nam Thơ Ngây bị bắt khẩn cấp vì cáo buộc giết người

Nóng nhất xứ tỷ dân: Mỹ nam Thơ Ngây bị bắt khẩn cấp vì cáo buộc giết người Ảnh chụp từ camera trong biệt thự vào nửa đêm hé lộ cuộc sống không như tưởng tượng của nàng dâu hào môn

Ảnh chụp từ camera trong biệt thự vào nửa đêm hé lộ cuộc sống không như tưởng tượng của nàng dâu hào môn