FBI truy cập thành công dữ liệu iPhone của hung thủ vụ xả súng ở Mỹ

Sau nhiều tháng cố gắng, Cục Điều tra Liên bang Mỹ ( FBI) đã đột nhập thành công vào những chiếc iPhone của hung thủ vụ xả súng tại căn cứ hải quân Pensacola (bang Florida) vào tháng 12/2019.

Ảnh minh họa. (Nguồn: Time24 News)

Sau nhiều tháng cố gắng, Cục Điều tra Liên bang Mỹ (FBI) đã đột nhập thành công vào những chiếc iPhone của hung thủ vụ xả súng tại căn cứ hải quân Pensacola vào tháng 12/2019.

Mặc dù các nhà điều tra đã tìm được cách truy cập được vào dữ liệu mã hóa trong iPhone mà không cần sự trợ giúp của Apple, nhưng trong cuộc họp báo ngày 18/5, Bộ trưởng Tư pháp William Barr và giám đốc FBI Christopher Wray đều bày tỏ sự thất vọng mạnh mẽ với nhà sản xuất iPhone.

Cả hai quan chức trên đều nói rằng mã hóa trên các điện thoại iPhone của hung thủ đã cản trở nghiêm trọng cuộc điều tra. “Cảm ơn công việc tuyệt vời của FBI – và không nhờ Apple – chúng tôi đã có thể mở khóa điện thoại của Alshamrani [tên hung thủ],” ông Barr nói.

Mohammed Saeed Alshamrani đã xả súng hạ sát ba thủy thủ Mỹ và làm 8 người khác bị thương vào ngày 6/12/2019.

Apple cho biết đã cung cấp cho các nhà điều tra dữ liệu iCloud mà họ đã có sẵn cho tài khoản Apple ID của Alshamrani, và các hỗ trợ kỹ thuật khác, nhưng tất cả không đủ để vượt qua bức tường mã hóa iPhone của Alshamrani. Vì vậy, các nhà chức trách đã dành nhiều tuần để cố gắng tự phá vỡ bức tường mã hóa.

Ông Wray đã chỉ trích Apple đã làm lãng phí thời gian và tài nguyên của cơ quan chức năng trong việc mở khóa iPhone.

Video đang HOT

Trong các cuộc tranh luận gần đây về chính sách mã hóa, Apple đã khẳng định rằng không thể tạo ra một phần mềm “cửa sau” cho các các cơ quan chức năng dễ dàng xâm nhập vào thiết bị cá nhân, đồng thời cảnh báo bất kỳ công cụ nào như vậy có thể rơi vào tay kẻ xấu và phá hủy tính bảo mật của iPhone trên toàn cầu./.

Hơn một tỉ thiết bị Android và iOS bị ảnh hưởng bởi một lỗ hổng trong chip Wi-Fi

Một lỗ hổng liên kết với các con chip Wi-Fi đã khiến hàng tỉ thiết bị ảnh hưởng, kể cả iPhone lẫn Android. Kẻ tấn công có thể giải mã mọi dữ liệu được gửi đến những thiết bị bị ảnh hưởng, ngay cả khi chúng gửi mã hóa.

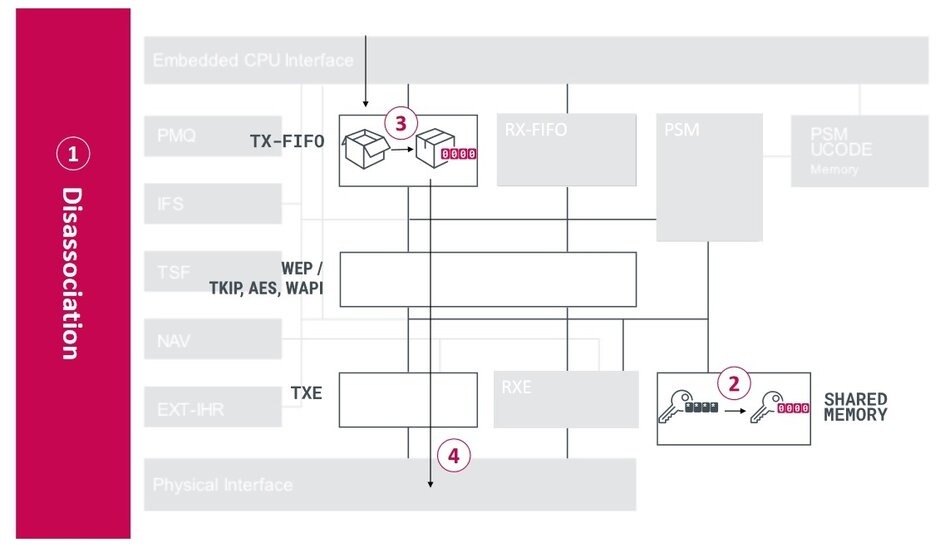

Vấn đề này có thể bắt nguồn từ các chip Wi-Fi được sản xuất bởi Cypress Semiconductor và Broadcom. Thực tế, Cypress đã mua lại mảng kinh doanh Wi-Fi của Broadcom vào hồi năm 2016. Lỗ hổng này ảnh hưởng đến cả giao thức WPA2-Personal và WPA2-Enterprise.

Hơn một tỉ thiết bị bị ảnh hưởng bởi lỗ hổng này

Bên cạnh những thiết bị cầm tay Android và iPhone, nhiều thiết bị khác cũng bị ảnh hưởng bởi lỗ hổng này, bao gồm máy tính bảng iPad, loa và màn hình thông minh Amazon Echo, máy đọc sách cùng máy tính bảng Kindle cũng như một số bộ định tuyến được sản xuất bởi Huawei và Asus. Lỗ hổng này được phát hiện bởi một công ty bảo mật ở Slovakia, có tên là ESET. Họ đặt tên lỗ hổng này là Krk và đã công bố nó trong hôm nay. Nhiều nhà sản xuất đã cung cấp các bản vá để khắc phục lỗ hổng này, thế nhưng, không rõ đã có bao nhiêu người đã tải và cài đặt chúng.

Trong báo cáo của mình, ESET cho hay: " Amazon (Echo, Kindle), Apple (iPhone, iPad, MacBook), Google (Nexus), Samsung (Galaxy), Raspberry (Pi 3), Xiaomi (Redmi) cũng như một số access point từ Asus và Huawei đều dính lỗ hổng Krk. Theo ước tính, tổng cộng có hơn một tỉ thiết bị có khả năng truy cập Wi-Fi và access point bị ảnh hưởng bởi lỗ hổng này. Hơn nữa, nhiều nhà cung cấp khác mà chúng tôi chưa thử nghiệm cũng sử dụng các chipset bị ảnh hưởng này trong những thiết bị của mình." ESET cho biết thêm, chỉ riêng số lượng iPhone bị ảnh hưởng bởi lỗ hổng này đã hơn tỉ.

ESET cũng lưu ý rằng, họ đã thử nghiệm các con chip Wi-Fi khác được sản xuất bởi những nhà sản xuất như Qualcomm, Realtek, Ralink cũng như MediaTek và không nhận thấy sự hiện diện của lỗ hổng này. Các nhà nghiên cứu cho biết: " Rõ ràng, chúng tôi không thể thử nghiệm hết mọi con chip Wi-Fi từ tất cả các nhà sản xuất, thế nên, dù không nhận ra những con chip bị ảnh hưởng khác, chúng tôi cũng không loại trừ điều này có thể xảy ra."

Các con chip Wi-Fi bị ảnh hưởng từ lỗ hổng này đều được sản xuất bởi Broadcom cũng như Cypress và chiếm một thị phần rất lớn. ESET xác nhận, các con chip này được sử dụng trong hầu hết những thiết bị có kết nối Wi-Fi. Đối với các con chip của Crypress, chúng thường xuất hiện trong những thiết bị IoT. Những thiết bị bị ảnh hưởng được ESET thử nghiệm trong phòng lab của mình bao gồm:

- Amazon Echo thế hệ 2

- Amazon Kindle thế hệ 8

- Apple iPad mini 2

- Apple iPhone 6

- Apple iPhone 6S

- Apple iPhone 8

- Apple iPhone XR

- Apple MacBook

- Apple iPad Air

- Google Nexus 5

- Google Nexus 6

- Google Nexus 6P

- Raspberry Pi 3

- Samsung Galaxy S4

- Samsung Galaxy S8

- Xiaomi Redmi 3S

Trong phần cuối của báo cáo, ESET lưu ý rằng, việc vá lỗ hổng này cho các thiết bị bị ảnh hưởng có thể chỉ đơn giản là cài đặt bản cập nhật hệ điều hành mới nhất. Những thiết bị Android hoặc iOS buộc phải vá lỗ hổng theo cách này. Đối với các bộ định tuyến và thiết bị IoT, chúng sẽ cần phải cập nhật firmware. ESET xác nhận, họ đã báo cáo lỗ hổng hày đến Broadcom và Cypress cũng như Amazon. Nếu bạn đang sử dụng một chiếc điện thoại Android hoặc iOS, hãy đảm bảo rằng chúng đã được cập nhật hệ điều hành mới nhất có thể.

Krk sẽ bộc lộ bản chất xấu xí của nó khi một thiết bị di động bị tách ra khỏi kết nối Wi-Fi. Điều này sẽ xảy ra khi tín hiệu quá yếu và tạm thời bị ngắt kết nối Wi-Fi. Dù tình trạng này có thể xuất hiện trên một thiết bị nhiều lần trong ngày, nhưng tín hiệu sẽ thường tự động được kết nối lại. Kẻ tấn công có thể buộc một kết nối Wi-Fi bị tách ra khỏi thiết bị, khiến dữ liệu chưa được gửi sẽ được gửi đi. Ngay cả khi quá trình mã hóa được áp dụng khi kết nối Wi-Fi, dữ liệu gửi đi bởi một thiết bị bị ảnh hưởng sẽ trở thành một khóa mã hóa tạo thành từ tất cả các số 0, giúp kẻ tấn công dễ dàng giải mã dữ liệu nhạy cảm.

Theo VN Review

FBI vẫn chưa thể mở khóa iPhone của kẻ xả súng FBI vẫn chưa thể mở khóa iPhone của của Mohammed Saeed Alshamrani, kẻ đã gây ra vụ xả súng khiến 3 người chết và 8 người bị thương tại căn cứ Hải quân Mỹ ở Florida hôm 6/12 vừa qua. Theo iPhonehacks, chiếc iPhone của nghi phạm nổ súng hiện đã hỏng và đang được FBI tạm giữ trong phòng thí nghiệm của...