Cục An toàn thông tin: Hệ thống máy chủ mail một số đơn vị đã bị xâm nhập

Hệ thống máy chủ mail một số đơn vị đã bị xâm nhập từ khai thác lỗ hổng zero-day trong Microsoft Exchange, với các dấu hiệu nhận diện liên quan đến tấn công có chủ đích APT.

Thông tin từ Cục An toàn thông tin (Bộ TT&TT) cho hay, ngày 30/9, cơ quan này đã cảnh báo đến các đơn vị chuyên trách CNTT các bộ, ngành, địa phương; các tập đoàn, tổng công ty nhà nước; các ngân hàng, tổ chức tài chính và hệ thống các đơn vị chuyên trách an toàn thông tin về lỗ hổng bảo mật zero-day ảnh hưởng nghiêm trọng đến Microsoft Exchange.

Thông qua việc tăng cường hợp tác, chia sẻ tri thức tấn công mạng với doanh nghiệp an toàn thông tin trong nước, Cục An toàn thông tin tiếp nhận cảnh báo từ đội ngũ bảo mật của Công ty GTSC (NCS) về việc đang xuất hiện chiến dịch tấn công mạng có chủ đích sử dụng lỗ hổng zero-day, với mục tiêu nhắm đến là các hệ thống máy chủ Microsoft Exchange của các cơ quan, tổ chức trong nước.

Đại diện Cục An toàn thông tin cũng cho biết, đây là lỗ hổng bảo mật có mức độ nghiêm trọng và hiện tại chưa có bản vá lỗi chính thức, lỗ hổng này cho phép kẻ tấn công thực thi mã từ xa để dành quyền kiểm soát hệ thống, đe dọa đến tính bí mật, toàn vẹn của hàng ngàn máy chủ mail Microsoft Exchange đang được sử dụng bởi nhiều cơ quan, tổ chức trong nước.

Theo các chuyên gia, lỗ hổng zero-day mới trong Microsoft Exchange rất nghiêm trọng, ảnh hưởng tới nhiều cơ quan, tổ chức, doanh nghiệp trọng yếu tại Việt Nam (Ảnh minh họa: Internet)

Trước mức độ nghiêm trọng của lỗ hổng, ngày 29/9, Cục An toàn thông tin đã tiến hành rà soát và ghi nhận hệ thống máy chủ mail một số đơn vị đã bị xâm nhập với các dấu hiệu nhận diện liên quan đến tấn công có chủ đích.

Video đang HOT

Cùng ngày 29/9, Cục An toàn thông tin cũng đã phát đi cảnh báo tới toàn bộ thành viên thuộc Mạng lưới ứng cứu sự cố an toàn thông tin mạng Việt Nam. Tuy nhiên, việc tuân theo khuyến nghị để ngăn chặn việc khai thác lỗ hổng vẫn chưa được thực hiện nghiêm túc.

Vì thế, để đảm bảo an toàn thông tin cho hệ thống thông tin của các cơ quan, tổ chức, doanh nghiệp và góp phần bảo đảm an toàn không gian mạng Việt Nam, trong cảnh báo mới, Cục An toàn thông tin khuyến nghị các đơn vị cấu hình lại máy chủ sử dụng Microsoft Exchange nhằm ngăn chặn đối tượng tấn công thực thi mã từ xa.

Cùng với đó, các đơn vị cũng được yêu cầu sử dụng công cụ rà soát lại hệ thống máy chủ mail và công cụ kiểm tra cấu hình ngăn chặn tấn công để phát hiện các dấu hiệu bị xâm nhập và tính hiệu của của biện pháp ngăn chặn nhằm kịp thời ứng phó trước khi sự cố xảy ra.

Trong đó, công cụ hỗ trợ phát hiện dấu hiệu hệ thống đã bị xâm nhập hiện đang được Công ty NCS cung cấp miễn phí tại địa chỉ github.com/ncsgroupvn/NCSE0Scanner/releases. Để kiểm tra, nhân viên quản trị hệ thống tải công cụ kiểm tra NCS E0 Scanner, chạy trên máy chủ và bấm nút quét, công cụ sẽ thông báo cho người kiểm tra chi tiết các nhật ký ghi thông tin hệ thống nếu phát hiện ra máy chủ đã bị tấn công.

Với công cụ hỗ trợ xác nhận cấu hình thành công máy chủ để ngăn chặn tấn công, quản trị hệ thống của các đơn vị có thể tải về tại địa chỉ github.com/VNCERT-CC/0dayex-checker/releases.

Cục An toàn thông tin đề nghị các cơ quan, tổ chức, doanh nghiệp tăng cường hơn nữa công tác giám sát và sẵn sàng phương án xử lý khi phát hiện có dấu hiệu bị khai thác, tấn công mạng; đồng thời thường xuyên theo dõi kênh cảnh báo của Mạng lưới ứng cứu sự cố an toàn thông tin mạng quốc gia để cập nhật kịp thời các nguy cơ, chiến dịch tấn công mạng.

Trong trường hợp cần thiết có thể liên hệ đầu mối hỗ trợ của Cục An toàn thông tin: Trung tâm Ứng cứu khẩn cấp không gian mạng Việt Nam (VNCERT/CC) theo số điện thoại 0869100317 và địa chỉ thư điện tử ir@vncert.vn

Trước đó, ngày 28/9, đội ngũ bảo mật của Công ty NCS đã công bố việc đang xuất hiện chiến dịch tấn công mạng có chủ đích nhắm tới các cơ quan, tổ chức trong nước thông qua việc khai thác lỗ hổng bảo mật của Microsoft Exchange. Nhận định lỗ hổng mới rất nghiêm trọng, ảnh hưởng tới nhiều đơn vị trọng yếu tại Việt Nam, các chuyên gia NCS đã nghiên cứu và phát hiện ra mã khai thác exploit, sau đó thông tin tới tổ chức ZDI làm việc với Microsoft, để hãng có thể nhanh chóng cập nhật bản vá.

Ngày 29/9, trong thông báo đăng trên blog, Microsoft cho biết, họ đang điều tra 2 lỗ hổng zero-day được báo cáo ảnh hưởng đến Microsoft Exchange Server 2013, 2016 và 2019. Lỗ hổng đầu tiên, được xác định là CVE-2022-41040 là lỗ hổng bảo mật SSRF, trong khi lỗ hổng thứ hai được xác định là CVE-2022-41082, cho phép thực thi mã từ xa. Trong đó, CVE-2022-41082 là lỗ hổng bảo mật nghiêm trọng, một khi khai thác thành công, kẻ tấn công có thể dành quyền kiểm soát toàn bộ hệ thống máy chủ mail.

Chính phủ chỉ đạo phải đảm bảo thông tin liên lạc trong siêu bão Noru

Bộ TT&TT sẽ chỉ đạo công tác bảo đảm an toàn hệ thống hạ tầng thông tin, bảo đảm thông tin liên lạc thông suốt phục vụ công tác chỉ huy ứng phó với siêu bão Noru.

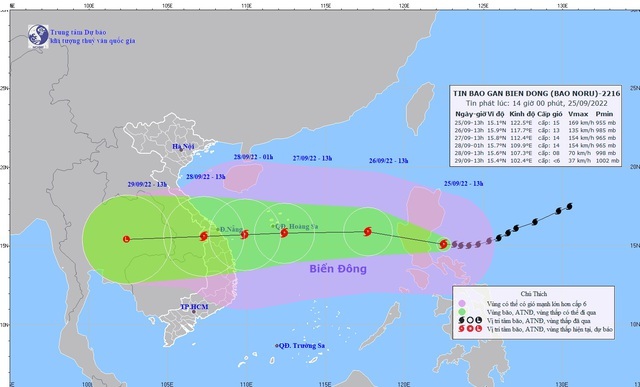

Bão Noru có cường độ rất mạnh, tốc độ di chuyển nhanh, dự báo từ ngày 26/9 gây gió mạnh, sóng lớn trên vùng biển giữa và bắc Biển Đông, chiều tối 27/9 sẽ ảnh hưởng trực tiếp đến vùng ven biển và đổ bộ vào đất liền khu vực Trung Bộ.

Cơn bão số 4 có tên quốc tế Noru đang tiến vào Biển Đông, sức gió mạnh nhất vùng gần tâm bão mạnh cấp 15, giật cấp 17. Theo dự báo của Trung tâm Dự báo Khí tượng thủy văn quốc gia, sau khi vào Biển Đông bão số 4 có thể vẫn duy trì sức gió rất mạnh cấp 13-14, giật cấp 16 (khi đến Nam quần đảo Hoàng Sa), vào gần bờ có thể vẫn mạnh cấp 12-13, giật cấp 15.

Đây là cơn bão có cường độ rất mạnh, tốc độ di chuyển nhanh, dự báo từ ngày 26/9 bão gây gió mạnh, sóng lớn trên vùng biển giữa và bắc Biển Đông, chiều tối 27/9 sẽ ảnh hưởng trực tiếp đến vùng ven biển và đổ bộ vào đất liền khu vực Trung Bộ, trọng tâm là từ Quảng Trị đến Bình Thuận, gây mưa lớn tập trung ở Bắc Trung Bộ, Trung Trung Bộ và Bắc Tây Nguyên.

Phó Thủ tướng Chính phủ Lê Văn Thành vừa ký công điện của Thủ tướng Chính phủ yêu cầu các cơ quan và địa phương liên quan tập trung chỉ đạo, triển khai công tác ứng phó bão số 4 theo phương châm "bốn tại chỗ" với tinh thần khẩn trương, quyết liệt nhất.

Theo đó, Bộ TT&TT sẽ chỉ đạo công tác bảo đảm an toàn hệ thống hạ tầng thông tin, bảo đảm thông tin liên lạc thông suốt phục vụ công tác chỉ đạo, chỉ huy ứng phó với bão, lũ của Chính phủ, Thủ tướng Chính phủ, Ban chỉ đạo quốc gia về phòng chống thiên tai trong mọi tình huống.

Đài Truyền hình Việt Nam, Đài Tiếng nói Việt Nam, Thông tấn xã Việt Nam và các phương tiện thông tin đại chúng ở Trung ương và địa phương tiếp tục theo dõi, đưa tin kịp thời, chính xác về diễn biến bão, mưa lũ, công tác chỉ đạo ứng phó của các cấp các ngành để nhân dân biết, chủ động phòng, chống.

Bộ TT&TT đề nghị các cơ quan báo chí bám sát thông tin từ Trung tâm dự báo khí tượng thủy văn quốc gia; chỉ đạo của Chính phủ, Thủ tướng Chính phủ, Ban Chỉ đạo quốc gia về Phòng chống thiên tai, Ủy ban quốc gia ứng phó sự cố thiên tai và các bộ, ngành, địa phương; tăng cường cập nhật, thông tin kịp thời, chính xác về diễn biến bão, mưa lũ, công tác ứng phó của các cấp, ngành; khuyến cáo, hướng dẫn để người dân biết chủ động phòng, chống bão, mưa lũ cũng như tuân thủ nghiêm chỉ đạo, hướng dẫn của cơ quan có thẩm quyền; bảo đảm an toàn cho phóng viên tác nghiệp, đưa tin về cơn bão, mưa lũ.

Lộ tài khoản người dùng tại một số hệ thống cơ quan nhà nước  Hà Nội - Công an TP.Hà Nội phát đi thông báo cảnh báo đến các sở, ban, ngành của thành phố về tình trạng lộ thông tin đăng nhập của các tài khoản thông tin cá nhân thuộc hệ thống của một số cơ quan nhà nước trên địa bàn. Theo Công an TP.Hà Nội, trong tháng 7.2022, đơn vị đã phát hiện...

Hà Nội - Công an TP.Hà Nội phát đi thông báo cảnh báo đến các sở, ban, ngành của thành phố về tình trạng lộ thông tin đăng nhập của các tài khoản thông tin cá nhân thuộc hệ thống của một số cơ quan nhà nước trên địa bàn. Theo Công an TP.Hà Nội, trong tháng 7.2022, đơn vị đã phát hiện...

Một nam ca sĩ Vbiz trừng mắt quát fan mà không ai tranh cãi00:53

Một nam ca sĩ Vbiz trừng mắt quát fan mà không ai tranh cãi00:53 Xuân Son được bầu Thiện thưởng căn hộ cao cấp hơn 1 triệu USD05:28

Xuân Son được bầu Thiện thưởng căn hộ cao cấp hơn 1 triệu USD05:28 Quán bún Hà Nội xin lỗi vụ bán 1,2 triệu đồng 3 bát bún riêu ngày Tết, nói chỉ là 'hiểu lầm'09:39

Quán bún Hà Nội xin lỗi vụ bán 1,2 triệu đồng 3 bát bún riêu ngày Tết, nói chỉ là 'hiểu lầm'09:39 Người duy nhất thành công khắc chế "mỏ hỗn" của Trấn Thành, khiến đạo diễn nghìn tỷ phải ngậm ngùi nhận sai01:10

Người duy nhất thành công khắc chế "mỏ hỗn" của Trấn Thành, khiến đạo diễn nghìn tỷ phải ngậm ngùi nhận sai01:10 Cậu bé vùng vằng, chê ít thế và đập bao lì xì xuống ghế khi được mừng tuổi00:20

Cậu bé vùng vằng, chê ít thế và đập bao lì xì xuống ghế khi được mừng tuổi00:20 Trấn Thành quỳ gối xin lỗi khán giả01:09

Trấn Thành quỳ gối xin lỗi khán giả01:09 'Bộ tứ báo thủ' và nỗi thất vọng về thương hiệu Trấn Thành02:54

'Bộ tứ báo thủ' và nỗi thất vọng về thương hiệu Trấn Thành02:54 1 Hoa hậu Vbiz bị "tóm" ôm hôn tình tứ với trai trẻ trên phố00:41

1 Hoa hậu Vbiz bị "tóm" ôm hôn tình tứ với trai trẻ trên phố00:41 Shock nhất Douyin: Một cú nổ lớn vang lên, "trẻ con có biết gì đâu" khiến bố mẹ đối mặt với khoản bồi thường hơn 3,5 tỷ đồng!00:19

Shock nhất Douyin: Một cú nổ lớn vang lên, "trẻ con có biết gì đâu" khiến bố mẹ đối mặt với khoản bồi thường hơn 3,5 tỷ đồng!00:19 Video Hoa hậu Kỳ Duyên quăng miếng hài tại sự kiện, nhưng bỏ chạy vì nói 1 câu "quê xệ"00:49

Video Hoa hậu Kỳ Duyên quăng miếng hài tại sự kiện, nhưng bỏ chạy vì nói 1 câu "quê xệ"00:49 Lê Giang bật khóc trước hàng trăm khán giả giữa lùm xùm phim Trấn Thành nhận bão chê bai02:05

Lê Giang bật khóc trước hàng trăm khán giả giữa lùm xùm phim Trấn Thành nhận bão chê bai02:05Tin đang nóng

Tin mới nhất

Nâng cao và biến đổi hình ảnh của bạn bằng trình chỉnh sửa video trực tuyến CapCut

Cách đăng Facebook để có nhiều lượt thích và chia sẻ

Thêm nhiều bang của Mỹ cấm TikTok

Microsoft cấm khai thác tiền điện tử trên các dịch vụ đám mây để bảo vệ khách hàng

Facebook trấn áp hàng loạt công ty phần mềm gián điệp

Meta đối mặt cáo buộc vi phạm các quy tắc chống độc quyền với mức phạt 11,8 tỷ đô

Không cần thăm dò, Musk nên sớm từ chức CEO Twitter

Đại lý Việt nhập iPhone 14 kiểu 'bia kèm lạc'

Khai trương hệ thống vé điện tử và dịch vụ trải nghiệm thực tế ảo XR tại Quần thể Di tích Cố đô Huế

'Dở khóc dở cười' với tính năng trợ giúp người bị tai nạn ôtô của Apple

Xiaomi sa thải hàng nghìn nhân sự

Apple sẽ bắt đầu sản xuất MacBook tại Việt Nam vào giữa năm 2023

Có thể bạn quan tâm

10 ngày sau Tết, 3 con giáp được Thần may mắn gõ cửa, tài lộc bội thu, cả tình lẫn tiền đều lên hương

Trắc nghiệm

11:05:05 03/02/2025

Phát hiện nhiều người đang mắc chung 1 hội chứng sau Tết!

Netizen

11:03:40 03/02/2025

Chấn động: Từ Hy Viên qua đời

Sao châu á

10:53:38 03/02/2025

Nhà hướng Đông Bắc đặt bếp hướng nào?

Sáng tạo

10:51:16 03/02/2025

Vườn thú cho phép người hóa trang thành chó, phí lên đến 7,8 triệu đồng

Lạ vui

10:47:38 03/02/2025

Từ chuyện Gumayusi, cộng đồng LMHT nhớ lại giai thoại kinh điển của Faker

Mọt game

10:35:24 03/02/2025

Vì sao người hối lộ cựu vụ phó Bộ Công Thương 9,2 tỷ đồng thoát tội?

Pháp luật

10:11:22 03/02/2025

Hành trình phát hiện hồ nước bí ẩn "treo" trên vách hang ở Quảng Bình

Du lịch

10:00:25 03/02/2025

Cách cải thiện sức khỏe đường ruột

Sức khỏe

09:38:11 03/02/2025

Thủ tướng Israel công du Mỹ: Thỏa thuận ngừng bắn tại Gaza đứng trước ngã rẽ?

Thế giới

09:23:29 03/02/2025

Vốn hóa Tencent ‘bốc hơi’ 623 tỷ USD

Vốn hóa Tencent ‘bốc hơi’ 623 tỷ USD Cách chỉnh màu màn hình khóa trên iOS 16 để có màn hình độc đáo hơn

Cách chỉnh màu màn hình khóa trên iOS 16 để có màn hình độc đáo hơn

Hãng đặt xe công nghệ Uber bị tin tặc 18 tuổi tấn công

Hãng đặt xe công nghệ Uber bị tin tặc 18 tuổi tấn công Tìm chuyến xe buýt điện Hà Nội ở đâu?

Tìm chuyến xe buýt điện Hà Nội ở đâu? Cảnh báo chiêu trò lợi dụng Content ID của YouTube để 'đánh gậy' bản quyền

Cảnh báo chiêu trò lợi dụng Content ID của YouTube để 'đánh gậy' bản quyền Mỗi tháng Việt Nam có từ 100 - 300 cuộc tấn công DDoS chiếm băng thông hơn 1 Gbps/s

Mỗi tháng Việt Nam có từ 100 - 300 cuộc tấn công DDoS chiếm băng thông hơn 1 Gbps/s 75.000 thí sinh điều chỉnh nguyện vọng xét tuyển đại học sau khi mở lại hệ thống

75.000 thí sinh điều chỉnh nguyện vọng xét tuyển đại học sau khi mở lại hệ thống Mở lại hệ thống đăng ký nguyện vọng xét tuyển đại học 2022 đến 17h ngày 23/8

Mở lại hệ thống đăng ký nguyện vọng xét tuyển đại học 2022 đến 17h ngày 23/8 Thông tin bất ngờ về gia cảnh của cậu bé có màn "báo nhà" 20 tỷ gây sốc Tết này

Thông tin bất ngờ về gia cảnh của cậu bé có màn "báo nhà" 20 tỷ gây sốc Tết này Sao Việt là bạn thân Trấn Thành: "Tôi xem phim thấy dở thì tôi nói là 'dở', chứ mắc gì tôi phải khen nó hay?"

Sao Việt là bạn thân Trấn Thành: "Tôi xem phim thấy dở thì tôi nói là 'dở', chứ mắc gì tôi phải khen nó hay?" Đang ăn Tết vui vẻ, tôi tự nhiên bị đồn khắp chung cư là loại tiểu tam đi giật chồng người khác

Đang ăn Tết vui vẻ, tôi tự nhiên bị đồn khắp chung cư là loại tiểu tam đi giật chồng người khác Cựu phó vụ trưởng bị nữ đại gia tố giác việc nhận hối lộ hơn 9 tỷ đồng

Cựu phó vụ trưởng bị nữ đại gia tố giác việc nhận hối lộ hơn 9 tỷ đồng Tạm giữ nhóm đối tượng giết trộm 6 con trâu của người dân trong dịp Tết

Tạm giữ nhóm đối tượng giết trộm 6 con trâu của người dân trong dịp Tết Trơ trẽn nhất Grammy 2025: Vợ chồng Kanye West lột đồ trần như nhộng, bị đuổi cổ khỏi thảm đỏ vì không mời mà tới!

Trơ trẽn nhất Grammy 2025: Vợ chồng Kanye West lột đồ trần như nhộng, bị đuổi cổ khỏi thảm đỏ vì không mời mà tới! Bận đi công tác xuyên Tết, mẹ gửi con về quê nhờ ông bà chăm, sau vài ngày đón về mà ngã ngửa

Bận đi công tác xuyên Tết, mẹ gửi con về quê nhờ ông bà chăm, sau vài ngày đón về mà ngã ngửa Tai nạn giao thông, cô gái vừa tốt nghiệp đại học ở Hải Dương tử vong tối mồng 3 Tết

Tai nạn giao thông, cô gái vừa tốt nghiệp đại học ở Hải Dương tử vong tối mồng 3 Tết Đạo diễn Nguyễn Ngọc Quyền đột ngột qua đời ở tuổi 36, đồng nghiệp tiết lộ nguyên nhân

Đạo diễn Nguyễn Ngọc Quyền đột ngột qua đời ở tuổi 36, đồng nghiệp tiết lộ nguyên nhân Thêm 1 sao nam lên tiếng về drama chê phim Trấn Thành, đứng ra giảng hoà nhưng bị Lê Giang đáp trả đến câm nín

Thêm 1 sao nam lên tiếng về drama chê phim Trấn Thành, đứng ra giảng hoà nhưng bị Lê Giang đáp trả đến câm nín Hoa hậu hạng A Vbiz công bố 7 bức ảnh chưa từng thấy sau khi quay lại với bạn trai cũ

Hoa hậu hạng A Vbiz công bố 7 bức ảnh chưa từng thấy sau khi quay lại với bạn trai cũ Chấn động vụ đánh ghen ngay tại rạp Việt dịp Tết, tình tiết y hệt phim Trấn Thành khiến 3,6 triệu người quá sốc

Chấn động vụ đánh ghen ngay tại rạp Việt dịp Tết, tình tiết y hệt phim Trấn Thành khiến 3,6 triệu người quá sốc Đoàn Văn Hậu đưa vợ con về Hà Nội tết ngoại, thái độ của em trai Doãn Hải My với anh rể gây chú ý

Đoàn Văn Hậu đưa vợ con về Hà Nội tết ngoại, thái độ của em trai Doãn Hải My với anh rể gây chú ý 4 chị em sinh tư tuổi Tỵ - con gái của nguyên Phó giám đốc bệnh viện ĐH Y Dược TP.HCM: Tết đi đến đâu là rộn ràng, niềm vui như nhân 3

4 chị em sinh tư tuổi Tỵ - con gái của nguyên Phó giám đốc bệnh viện ĐH Y Dược TP.HCM: Tết đi đến đâu là rộn ràng, niềm vui như nhân 3 Vụ tai nạn 7 người tử vong ở Nam Định: Nữ tài xế đột ngột đánh lái sang phải

Vụ tai nạn 7 người tử vong ở Nam Định: Nữ tài xế đột ngột đánh lái sang phải Mỹ nam Việt đẹp tới mức không một ai chê nổi: Nhìn tưởng siêu sao xứ Hàn lại hao hao Hứa Quang Hán mới tài

Mỹ nam Việt đẹp tới mức không một ai chê nổi: Nhìn tưởng siêu sao xứ Hàn lại hao hao Hứa Quang Hán mới tài