Con đường dẫn tới mật khẩu của bạn bị rao bán trên web đen

Tháng trước, Zoom gia nhập vào hàng ngũ những công ty có dữ liệu người dùng bị tin tặc đánh cắp, trong đó có hơn nửa triệu thông tin đăng nhập tài khoản bị phát tán trên web đen dưới nhiều hình thức.

Kho dữ liệu truy cập của nửa triệu tài khoản Zoom đã bị rao bán trên các trang web đen

Dù một số người dùng có thể sẽ đổ lỗi cho Zoom vì sự cố nghiêm trọng này, nhưng một phần vấn đề lớn hơn nằm ở tin tặc – một góc khuất của internet và thất bại của chúng ta khi đã không chọn mật khẩu tốt hơn.

Đây là cách thông tin cá nhân của bạn bị tuồn lên các trang web đen và một số cách mà bạn có thể làm để tự bảo vệ mình dựa theo gợi ý của CNN:

Vấn đề về mật khẩu

Hàng trăm triệu tài khoản bị xâm phạm hằng năm do các vụ đánh cắp dữ liệu thông qua các hình thức lừa đảo, mã độc ( malware) và các loại hình tấn công khác. Theo một cuộc kiểm tra của cơ quan bảo vệ quyền lợi bảo mật phi lợi nhuận có trụ sở tại California (Mỹ), hiện có khoảng hơn 11,6 tỉ hồ sơ đã bị xâm phạm kể từ năm 2005.

Các tài khoản bị đánh cắp này sau đó thường được đưa lên các diễn đàn hacker hoặc web đen – một loạt trang web chỉ có thể truy cập thông qua một loại trình duyệt đặc biệt có tên Tor (viết tắt của The Onion Router và các trang web đen có đuôi là .onion). Ban đầu, chúng được Hải quân Mỹ tạo ra để cho phép họ liên lạc ẩn danh trên mạng. Sau đó, dựa vào đặc tính mã hóa và ẩn danh nâng cao nên giao thức Tor thường được bọn tội phạm sử dụng cho các hoạt động bất hợp pháp, bao gồm cả buôn bán hàng cấm.

Các hacker sẽ mua cơ sở dữ liệu mật khẩu bị đánh cắp và cố gắng thâm nhập các trang web mục tiêu cho đến khi chúng đạt được quyền truy cập, cách này dựa vào một kỹ thuật khá phổ biến được gọi là nhồi thông tin xác thực (credential stuffing). Ngoài ra, chúng cũng chạy các biến thể của mật khẩu với các cách kết hợp khác nhau. Nếu một trong những mật khẩu đó khớp với một dịch vụ khác, ví dụ một ngân hàng nào đó, thì nó có thể được chia sẻ hoặc bán lại trên các trang web đen.

Bruce Schneier, một chuyên gia an ninh mạng và là cộng sự tại Trung tâm Internet và xã hội Berkman trực thuộc Đại học Harvard cho biết: “Điều này xảy ra thường xuyên. Sau mỗi sự cố rò rỉ dữ liệu ở quy mô lớn, sẽ có những kẻ cố thử dùng tài khoản người dùng và mật khẩu tại một ngân hàng hoặc tài khoản Google. Bạn hãy nhớ lại xem, rất nhiều người trong số chúng ta có xu hướng sử dụng lại một mật khẩu cho nhiều dịch vụ, vì vậy chúng có nguy cơ giúp tin tặc “gặp may” ở một số dịch vụ nhạy cảm”.

Theo Beenu Arora, CEO của công ty an ninh mạng Cyble có trụ sở tại Atlanta (Mỹ), ban đầu tin tặc có quyền truy cập vào hơn 500.000 tài khoản Zoom mà sau đó chúng đăng thông tin này lên web đen, đó sẽ là lần đầu tiên đánh dấu tính khả dụng của dữ liệu này. Người phát ngôn của Zoom đã xác nhận với CNN Business rằng “cuộc điều tra đang diễn ra” của họ cho thấy “các tác nhân xấu” dựa vào phương pháp nhồi thông tin xác thực để chiếm quyền truy cập các tài khoản trên Zoom.

Theo cách này, các dịch vụ internet có số lượng người dùng lớn sẽ trở thành mục tiêu của các loại hình tội phạm này, theo đó chúng sẽ sử dụng một lượng lớn các thông tin đăng nhập đã bị đánh cắp từ các nền tảng khác để thử xem liệu người dùng có tiếp tục sử dụng thông tin đăng nhập đó ở nền tảng mà chúng nhắm tới hay không.

Các tài khoản Zoom có thể được rao bán với giá rẻ mạt vài xu, nhưng không phải lúc nào cũng vậy – đặc biệt là khi các cơ sở dữ liệu chứa nhiều thông tin chi tiết hoặc nhạy cảm. Theo Arora, một số mật khẩu nào đó trên web đen – nhất là các mật khẩu cấp quyền truy cập vào các thông tin tài chính hoặc y tế, có thể sẽ được bán với giá lên tới 1.000 USD/mỗi tài khoản.

Điều cốt lõi của lỗ hổng này chính là chúng ta thường có xu hướng sử dụng cùng một mật khẩu trên nhiều tài khoản hoặc không thay đổi mật khẩu ngay cả khi chúng đã bị rò rỉ trong các vụ đánh cắp dữ liệu quy mô lớn. Theo ước tính của Microsoft, hiện có khoảng 73% mật khẩu trùng lặp, nghĩa là được sử dụng lại ở nhiều dịch vụ khác nhau vì đơn giản là người dùng lười ghi nhớ nhiều mật khẩu mới.

Video đang HOT

Kiersten Todt, cựu quan chức an ninh mạng dưới thời cựu Tổng thống Mỹ Obama và hiện là giám đốc điều hành của viện Cyber Readiness Institute – nơi chuyên tư vấn cho các doanh nghiệp về cách bảo mật mạng của họ. Cô cho rằng, “liên kết yếu nhất trong chuỗi xích bảo mật chính là hành vi (thói quen) của con người. Chúng ta thường nghĩ bọn tội phạm đã tiến hóa với nhiều kỹ thuật tinh vi, nhưng thực sự chúng chỉ cần dùng các thuật toán khai thác xu hướng sử dụng một mật khẩu cho nhiều dịch vụ với lý do dễ nhớ”.

Tìm hiểu xem liệu bạn đã bị hack hay chưa?

Các dữ liệu truy cập của bạn có thể bị rò rỉ trên mạng và rao bán trên chợ đen

Có một số công ty cung cấp quét web đen miễn phí, cho phép bạn gửi thông tin, bao gồm số an sinh xã hội, thông tin thẻ tín dụng và số điện thoại hoặc địa chỉ e-mail, nếu bạn nghi ngờ bất kỳ thông tin liên quan nào trong số đó đã bị hack. Các dịch vụ này sau đó sẽ quét các trang web đen và cho bạn biết liệu họ đã tìm thấy bất cứ manh mối nào liên quan đến thông tin của bạn cung cấp và đưa ra các cảnh báo nếu có.

Nhưng những dịch vụ quét web đen này cũng không thể ôm đồm hết được các mối nguy trên mạng. Theo các nhà nghiên cứu tại công ty cung cấp phần mềm chống virus NortonLifeLock, “hiện không có cách nào để một cỗ máy tìm kiếm thu thập được toàn bộ thông tin trên các trang web đen. Có thể chúng phát hiện ra dữ liệu của bạn bị lộ chỉ sau một lần quét. Nhưng chúng không được nhập liệu các thông tin khác để tham chiếu”. Ví dụ, bạn chỉ nhập tìm theo email mà bỏ qua các kết quả tìm kiếm theo số an sinh xã hội hoặc thẻ tín dụng, chưa kể một số dịch vụ chỉ cung cấp truy vấn qua email và sẽ cho bạn biết kết quả trong vài giây nếu đó là một phần của các vụ rò rỉ dữ liệu quy mô lớn đã được phát hiện.

Vào tháng 12 năm ngoái, Google đã cập nhật tính năng mới cho trình duyệt Chrome của họ, giúp nó đưa ra các cảnh báo cho người dùng nếu tên truy cập và mật khẩu của họ bị rò rỉ trong các vụ vi phạm dữ liệu quy mô lớn. Còn Cyble cũng chào hàng dịch vụ riêng của mình là một trang web có tên AmIBreached.com, nơi người dùng có thể nhập địa chỉ email của họ để tìm hiểu xem liệu chúng đã bị lộ hay chưa. Các nhà cung cấp phần mềm bảo mật khác như Avast cũng có dịch vụ tương tự và các sinh viên Harvard cho biết họ cũng thường kiểm tra thông tin chi tiết trên trang haveibeenpwned.com.

Nếu bạn thực hiện kiểm tra ít nhất một lần ở các dịch vụ này với tài khoản email của bạn, có thể bạn sẽ ngạc nhiên khi thấy thông tin của mình bị đánh dấu chấm than màu đỏ với các cảnh báo rằng dữ liệu của bạn đã bị vi phạm ở một dịch vụ nào đó trong quá khứ. Đôi khi, các dữ liệu bị rò rỉ từ một dịch vụ xa lạ mà bạn đã quên lãng ngay sau khi đăng ký tài khoản, hoặc từ một vài dịch vụ quen thuộc nào đó như Yahoo. Nếu bạn đã thay đổi mật khẩu kể từ sau khi dữ liệu bị rò rỉ thì không đáng lo ngại nhưng vẫn là một báo động cần bạn để ý.

Cách tự bảo vệ mình

Một khi tài khoản của bạn đã bị xâm phạm, bạn sẽ không thể thay đổi nó. Vì vậy, mật khẩu đó đã bị đánh cắp vĩnh viễn và bạn chỉ còn cách thay đổi mật khẩu để chúng không thể dùng mật khẩu cũ để truy cập nữa.

May mắn hơn, nếu bạn chưa bị xâm phạm dữ liệu bạn có thể tránh một số loại hình tấn công mạng bằng cách sử dụng các mật khẩu ít phổ biến hoặc dùng các mật khẩu khác nhau cho từng tài khoản của bạn. Bạn có thể sử dụng cụm từ với các câu đầy đủ dài ít nhất 15 ký tự thay vì chỉ dùng tổ hợp hoặc từ đơn. Và đối với những người không thể hoặc không muốn nhớ hàng tá mật khẩu khác nhau, CNN khuyến nghị bạn nên dùng các trình quản lý mật khẩu như 1Password, LastPass và Dashlane – các dịch vụ trực tuyến có thể mã hóa và lưu trữ nhiều mật khẩu để bạn không phải tiếp tục nhập chúng khi truy cập các dịch vụ.

Tuy nhiên, ngay cả những dịch vụ này đôi khi cũng có thể bị tổn thương – LastPass đã bị xâm phạm dữ liệu vào năm 2015 khiến tin tặc có quyền truy cập vào địa chỉ email, mật khẩu đã được mã hóa của các tài khoản lưu trữ trên dịch vụ này vào thời điểm đó.

Do vậy, người dùng cần tăng độ bảo mật của mật khẩu bằng cách thêm một lớp bảo mật nữa. Trong đó, xác thực hai lớp (hoặc còn gọi là xác thực 2 yếu tố) sẽ yêu cầu thêm xác thực với một kênh khác bên cạnh mật khẩu của bạn, chẳng hạn như dấu vân tay, tổ hợp số thay đổi theo thời gian (mã số ngẫu nhiên tự động) hoặc mã xác thực một lần (qua email hoặc tin nhắn SMS).

Chuyên gia bảo mật Kiersten Todt cho rằng, người dùng có khả năng ngăn chặn tin tặc tốt hơn nhiều so với những gì họ nghĩ. Cô nhận định, “đó thực sự là một sự thay đổi mạnh mẽ về nhận thức, nếu bạn biết rằng bạn có quyền đưa ra các hình thức xác thực mạnh mẽ, bạn sẽ có thể ngăn chặn hầu hết các loại tấn công độc hại phổ biến trên mạng. Miễn là bạn đủ quan tâm đến vấn đề bảo mật tài khoản của mình để thực hiện điều này một cách nhất quán và thường xuyên”.

Các giải pháp bảo mật tốt hơn khi chuyển sang làm việc tại nhà

Hiện nhiều công ty trên thế giới vẫn đang phải cho phép các nhân viên làm việc tại nhà, thậm chí nhiều người chủ động chuyển qua làm việc tại nhà ngay cả khi đã hết thời hạn cách ly xã hội.

Làm việc tại nhà tiện lợi hơn nhưng cũng tiềm ẩn nhiều rủi ro bảo mật

Ngoài lý do giảm thiểu lây nhiễm Covid-19, nhiều người nhận ra làm việc tại nhà giúp họ linh hoạt hơn nhưng cũng có thể gặp rủi ro đáng kể về bảo mật, máy tính của họ dễ bị tấn công mạng hơn khi không có các giải pháp bảo mật mạnh và chuyên nghiệp như khi làm việc ở văn phòng.

Các chuyên gia cho biết, họ đã chứng kiến sự gia tăng các cuộc tấn công lừa đảo qua mạng nhắm vào những người làm việc tại nhà, theo đó nếu bạn vô tình nhấp vào các liên kết trong email hoặc tin nhắn có thể khiến tin tặc có quyền cài đặt mã độc vào máy tính của bạn. Thậm chí, các tin tặc có thể vượt qua tường lửa yếu ớt tại nhà để truy cập và đánh cắp thông tin trên máy tính mà bạn không hề hay biết.

"Nhân viên bị lừa đảo, trở thành điểm truy cập để mạng bị xâm phạm", Kiersten Todt, cựu quan chức an ninh mạng dưới thời cựu Tổng thống Mỹ Obama và hiện là Giám đốc điều hành của Cyber Readiness Institute - công ty chuyên tư vấn cho các doanh nghiệp bảo mật mạng. Cô chia sẻ thêm rằng, hiện công ty nhận thấy có sự gia tăng mạnh về các hành vi và nỗ lực lừa đảo mạng nhắm vào lực lượng lao động tại nhà.

Dưới đây là lời khuyên dành cho các nhân viên và nhà tuyển dụng cách bảo mật để giúp dữ liệu của mình an toàn hơn khi làm việc tại nhà dựa trên gợi ý của CNN:

Nâng cấp và cập nhật thiết bị

Nhiều công ty cung cấp cho nhân viên các thiết bị riêng biệt cho công việc, nhưng không phải công ty nào cũng tận tâm như vậy. Theo Tom Patterson, Giám đốc ủy quyền của công ty an ninh mạng Unisys cho biết, giờ đây bất cứ ai sử dụng máy tính xách tay (laptop) hoặc điện thoại di động cá nhân để làm việc tại nhà cũng có thể trở thành nạn nhân của các vụ tấn công mạng, đặc biệt nếu các thiết bị đó được nhiều người trong nhà sử dụng hoặc dùng cho các mục đích cá nhân.

Ông cho biết, "một công ty cẩn thận sẽ luôn đảm báo các máy tính của bạn được cập nhật và vá các bản vá đầy đủ, với khóa bảo mật cứng an toàn. Nhưng ít công ty để tâm tới điều này và rõ ràng chiếc laptop cũ kỹ của bạn được mọi thành viên trong gia đình sử dụng chung để gọi video Zoom thường có mức độ bảo mật lỏng lẻo hơn".

Nên bước đầu tiên là đảm bảo - ngay cả khi bạn đang sử dụng một thiết bị cũ hoặc thiết bị riêng để làm việc - là bạn cần phải cài đặt các bản cập nhật phần mềm và bản vá bảo mật mới nhất.

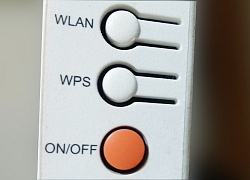

Thay đổi mật khẩu Wi-Fi tại nhà

Mặc dù nhiều người có thể quan tâm và đổi mật khẩu định kỳ các tài khoản mạng xã hội hay email, nhưng họ ít khi làm điều tương tự với mật khẩu Wi-Fi tại nhà.

Tuy việc thay đổi mật khẩu Wi-Fi tại nhà có thể gây ra một số bất tiện nhất thời, khiến các thiết bị của mọi người trong nhà phải nhập lại mật khẩu, nhưng nó giảm nguy cơ bị hacker đột nhập. Các mật khẩu mạng Wi-Fi cũng như các tài khoản trực tuyến thường bị trộm và rao bán trên các trang web đen.

Một khi nghi ngờ, hãy đặt lại mật khẩu của bộ định tuyến (router) Wi-Fi nhà bạn để loại bỏ các nguy cơ tiềm ẩn. Theo Patterson, ngay cả khi bạn chỉ cần rút phích cắm ra trong vài phút và cắm lại rồi để nó khởi động lại thì cũng đã loại bỏ được nhiều rủi ro không đáng có.

Nếu bạn có điều kiện, hãy mua riêng một router Wi-Fi hoặc thậm chí một máy tính xách tay riêng để dùng cho công việc khi làm việc tại nhà trong thời gian dài.

Nhớ tắt máy khi nghỉ ngơi

Máy tính ở chế độ chờ vẫn có thể trở thành đích ngắm ưa thích của hacker

Hầu hết mọi người thường không có thói quen tắt laptop vào cuối ngày làm việc, nhất là khi MacBook thường có thời gian chờ rất tốt khiến người dùng chỉ chuyển sang chế độ ngủ đông. Nhưng tắt máy là cách an toàn để giảm thiểu nguy cơ bị tấn công khi bạn rời khỏi máy tính của mình.

Tắt máy tính khi không dùng tới cũng là một cách hiệu quả để ngăn chặn virus hoặc các phần mềm độc hại lẻn vào khi bạn rời xa máy. Chúng cũng giúp ngăn chặn một số mã độc nằm trong bộ nhớ tạm của thiết bị (vốn sẽ bị xóa khi tắt máy). Nó cũng là cách tạm thời đóng "đường mở" cho các cuộc tấn công tiềm ẩn mới, giống như bạn khóa cửa khi rời khỏi nhà.

Kiersten Todt cũng khuyên bạn nên làm tương tự với điện thoại thông minh của bạn vào cuối ngày làm việc. Theo cô, "chúng là rủi ro lớn nhất vì chúng ta hiện đưa quá nhiều thông tin vào điện thoại của mình. Do vậy, một ứng dụng mạng xã hội hoặc giải trí thường không có tính bảo mật cao vì nó được cấp quá nhiều quyền để truy cập vào mọi thứ trên điện thoại".

Sử dụng thêm lớp bảo mật sinh trắc học

Không chỉ với nhân viên, các doanh nghiệp cũng nhận ra những rủi ro tiềm ẩn từ lực lượng lao động từ xa và đã nỗ lực đưa ra các giải pháp phù hợp. Với những người làm việc từ xa kết nối với văn phòng, việc truy cập máy tính của một nhân viên nào đó có thể cũng đồng nghĩa với việc truy cập vào toàn bộ dữ liệu nhạy cảm của công ty.

Patterson cho rằng, "các công ty không được giả định rằng các nhân viên tại nhà sẽ thận trọng về giải pháp bảo mật hay họ sẽ luôn an toàn vì các giải pháp an ninh của công ty ở văn phòng sẽ giúp được họ. Khi bạn ở trong tòa nhà có thể bạn sẽ an toàn, nhưng khi mở cửa sổ ra thì điều đó không còn nữa, làm việc từ xa cũng giống vậy".

Nhiều công ty cung cấp quyền truy cập vào các mạng riêng ảo (VPN) để cố gắng che giấu kết nối internet và đảm bảo mã hóa. Nhưng các chuyên gia bảo mật cảnh báo không nên dựa quá nhiều vào các dịch vụ VPN nhất là khi đó không phải là dịch vụ VPN của riêng công ty bạn. Hiện rất nhiều dịch vụ VPN miễn phí có thể có quyền truy cập vào dữ liệu của bạn trên máy chủ của họ trước khi mã hóa nó, điều này mở ra một lỗ hổng tiềm tàng khác.

Các công ty cần áp dụng các phương pháp an ninh mạng tin cậy hơn, họ nên giả định rằng không có thiết bị nào khi làm việc từ xa là an toàn cả. Qua đó, các công ty sẽ nhận thức và siết chặt bảo mật cho nhân viên làm việc từ xa qua các giao thức bảo mật bổ sung, chẳng hạn xác thực đa yếu tố hay mã hóa từ thiết bị gắn ngoài hoặc sử dụng đăng nhập sinh trắc học.

Theo Patterson, "nhiều người làm việc tại nhà có nhận thức về bảo mật và họ đã ít nhiều áp dụng nó với một số ứng dụng của họ. Chỉ là họ chưa chịu áp dụng nó vào công việc của mình mà thôi. Có lẽ, điều này sẽ thay đổi trong năm nay".

Mật khẩu được bán trên Dark Web thế nào  Tháng trước, Zoom là công ty "gia nhập" hội những doanh nghiệp có hàng triệu mật khẩu người dùng bị bán trên Dark Web (web tối). Là một trong những ứng dụng được sử dụng rất nhiều khi Covid-19 hoành hành, tài khoản người dùng Zoom là mục tiêu bị các hacker nhòm ngó. Ít nhất hai lần các gói thông tin cá...

Tháng trước, Zoom là công ty "gia nhập" hội những doanh nghiệp có hàng triệu mật khẩu người dùng bị bán trên Dark Web (web tối). Là một trong những ứng dụng được sử dụng rất nhiều khi Covid-19 hoành hành, tài khoản người dùng Zoom là mục tiêu bị các hacker nhòm ngó. Ít nhất hai lần các gói thông tin cá...

Lễ đưa tang Kim Sae Ron: Mẹ ruột đi không vững trong giờ phút cuối cùng, dàn sao nghẹn ngào tiễn biệt01:06

Lễ đưa tang Kim Sae Ron: Mẹ ruột đi không vững trong giờ phút cuối cùng, dàn sao nghẹn ngào tiễn biệt01:06 Nam Thư bị chỉ trích vì mặc trang phục phản cảm, hớ hênh ngay trên thảm đỏ00:21

Nam Thư bị chỉ trích vì mặc trang phục phản cảm, hớ hênh ngay trên thảm đỏ00:21 B Ray muốn tìm "ghệ mới" nhưng không quên "bóc phốt" người yêu cũ: Nói nhiều, ghen tuông, bào tiền?03:46

B Ray muốn tìm "ghệ mới" nhưng không quên "bóc phốt" người yêu cũ: Nói nhiều, ghen tuông, bào tiền?03:46 Lý Nhã Kỳ sau khi lộ bức ảnh xồ xề gây sốc: "Có thế lực nào đứng sau những trò ác ý này không?"00:33

Lý Nhã Kỳ sau khi lộ bức ảnh xồ xề gây sốc: "Có thế lực nào đứng sau những trò ác ý này không?"00:33 Đòn giáng của ông Trump vào Ukraine trước ngưỡng cửa đàm phán với Nga09:07

Đòn giáng của ông Trump vào Ukraine trước ngưỡng cửa đàm phán với Nga09:07 HOT: Đạt G - Cindy Lư hóa cô dâu chú rể trên lễ đường, khóa môi ngọt ngào trước đông đảo khách mời01:26

HOT: Đạt G - Cindy Lư hóa cô dâu chú rể trên lễ đường, khóa môi ngọt ngào trước đông đảo khách mời01:26 Khả Như vào vai quỷ dữ, ăn thịt sống trong phim kinh dị02:29

Khả Như vào vai quỷ dữ, ăn thịt sống trong phim kinh dị02:29 Thách thức nhà vô địch thế giới, võ sĩ Trung Quốc bị đánh sưng mặt02:18

Thách thức nhà vô địch thế giới, võ sĩ Trung Quốc bị đánh sưng mặt02:18 Sau vụ ồn ào Maybach, Lọ Lem flex luôn 16 tuổi kiếm hơn 1 tỷ, tự trả toàn bộ học phí ĐH RMIT02:06

Sau vụ ồn ào Maybach, Lọ Lem flex luôn 16 tuổi kiếm hơn 1 tỷ, tự trả toàn bộ học phí ĐH RMIT02:06 Ngoại hình gây sốc của G-Dragon00:19

Ngoại hình gây sốc của G-Dragon00:19 Thêm tranh cãi outfit cũng không cứu nổi MV mới nhất của Lisa04:05

Thêm tranh cãi outfit cũng không cứu nổi MV mới nhất của Lisa04:05Tin đang nóng

Tin mới nhất

Nâng cao và biến đổi hình ảnh của bạn bằng trình chỉnh sửa video trực tuyến CapCut

Cách đăng Facebook để có nhiều lượt thích và chia sẻ

Thêm nhiều bang của Mỹ cấm TikTok

Microsoft cấm khai thác tiền điện tử trên các dịch vụ đám mây để bảo vệ khách hàng

Facebook trấn áp hàng loạt công ty phần mềm gián điệp

Meta đối mặt cáo buộc vi phạm các quy tắc chống độc quyền với mức phạt 11,8 tỷ đô

Không cần thăm dò, Musk nên sớm từ chức CEO Twitter

Đại lý Việt nhập iPhone 14 kiểu 'bia kèm lạc'

Khai trương hệ thống vé điện tử và dịch vụ trải nghiệm thực tế ảo XR tại Quần thể Di tích Cố đô Huế

'Dở khóc dở cười' với tính năng trợ giúp người bị tai nạn ôtô của Apple

Xiaomi sa thải hàng nghìn nhân sự

Apple sẽ bắt đầu sản xuất MacBook tại Việt Nam vào giữa năm 2023

Có thể bạn quan tâm

Nữ lực sĩ 17 tuổi tử vong thương tâm vì bị tạ 270kg đè vào cổ

Netizen

10:19:44 22/02/2025

Người đàn ông chiếm đoạt tờ vé số trúng thưởng của cụ bà 83 tuổi

Pháp luật

10:16:43 22/02/2025

Có nên dùng lá trầu không chữa đau mắt đỏ?

Sức khỏe

10:15:05 22/02/2025

Công Phượng, giữa khoảng cách thất bại & thành công

Sao thể thao

10:10:03 22/02/2025

Kỳ lạ, loài cây có thể phát nổ như 'bom'

Lạ vui

10:07:31 22/02/2025

Nai lưng dọn dẹp nhưng nhà tắm vẫn hôi rình, sau khi phát hiện "thủ phạm" tôi ngớ người

Sáng tạo

09:58:38 22/02/2025

1 tuần nữa có 2 con giáp gặp thời đổi vận, tài khoản liên tục tăng số, 1 con giáp thận trọng

Trắc nghiệm

09:41:00 22/02/2025

Trần Nghiên Hy - Cô gái vàng trong làng bê bối: 4 lần dính scandal làm "tiểu tam", 3 lần bị tố "cắm sừng" chồng

Sao châu á

09:29:01 22/02/2025

Tai nạn 6 người chết: Phần đuôi xe khách văng vào ô tô đầu kéo đi chiều ngược lại

Tin nổi bật

08:57:34 22/02/2025

"Ẩm" sợ nhất 3 món ăn này: Người trung niên và cao tuổi nên thường xuyên ăn để tăng cường tỳ vị, trừ ẩm

Ẩm thực

08:31:08 22/02/2025

Cách tăng kích thước bộ đệm trình duyệt để có hiệu suất tốt hơn

Cách tăng kích thước bộ đệm trình duyệt để có hiệu suất tốt hơn Windows 10 Version 2004 được phát hành: Cortana mới, Task Manager bổ sung xem nhiệt độ GPU và nhiều nâng cấp mới

Windows 10 Version 2004 được phát hành: Cortana mới, Task Manager bổ sung xem nhiệt độ GPU và nhiều nâng cấp mới

Sự cố an ninh mạng tại Việt Nam giảm mạnh trong tháng 4/2020

Sự cố an ninh mạng tại Việt Nam giảm mạnh trong tháng 4/2020 Cảnh báo mã độc Android đánh cắp mật khẩu ngân hàng, thông tin nhạy cảm

Cảnh báo mã độc Android đánh cắp mật khẩu ngân hàng, thông tin nhạy cảm Thêm nửa triệu tài khoản Zoom bị bán trên Dark Web

Thêm nửa triệu tài khoản Zoom bị bán trên Dark Web Nhân viên WHO bị chê vì đặt mật khẩu quá tệ

Nhân viên WHO bị chê vì đặt mật khẩu quá tệ Bí mật xHelper - phần mềm độc hại 'bất tử' trên Android

Bí mật xHelper - phần mềm độc hại 'bất tử' trên Android Chẳng may quên mất mật khẩu, đây là cách giúp bạn truy cập lại wi-fi dễ dàng

Chẳng may quên mất mật khẩu, đây là cách giúp bạn truy cập lại wi-fi dễ dàng Nhan sắc thật của Lâm Tâm Như khiến 70 triệu người sốc nặng

Nhan sắc thật của Lâm Tâm Như khiến 70 triệu người sốc nặng Vì sao "Nữ tu bóng tối" của Song Hye Kyo nhận cà chua thối?

Vì sao "Nữ tu bóng tối" của Song Hye Kyo nhận cà chua thối? Náo loạn khắp Weibo: "Tiểu tam" chối đây đẩy chuyện hẹn hò Hoàng Cảnh Du, "chính thất" lên tiếng dằn mặt!

Náo loạn khắp Weibo: "Tiểu tam" chối đây đẩy chuyện hẹn hò Hoàng Cảnh Du, "chính thất" lên tiếng dằn mặt! Những đạo diễn thành công ngay phim đầu tay

Những đạo diễn thành công ngay phim đầu tay Ngay khi biết chồng được thăng chức tăng lương, tôi làm một bữa thịnh soạn ăn mừng, nào ngờ anh tức giận hất đổ mâm cơm

Ngay khi biết chồng được thăng chức tăng lương, tôi làm một bữa thịnh soạn ăn mừng, nào ngờ anh tức giận hất đổ mâm cơm Xe khách va chạm ô tô đầu kéo, 6 người tử vong

Xe khách va chạm ô tô đầu kéo, 6 người tử vong Sao nam Vbiz đang bị truy lùng chỉ vì 1 phát ngôn: Hot tới mức dính tin hẹn hò đồng giới lẫn yêu Hoa hậu!

Sao nam Vbiz đang bị truy lùng chỉ vì 1 phát ngôn: Hot tới mức dính tin hẹn hò đồng giới lẫn yêu Hoa hậu! Sao Việt 22/2: Thanh Hằng rủ chồng mỗi tuần tới một nhà hàng, Ý Nhi đẹp rạng rỡ

Sao Việt 22/2: Thanh Hằng rủ chồng mỗi tuần tới một nhà hàng, Ý Nhi đẹp rạng rỡ Taxi đi nhầm đường, nữ sinh nhảy ra khỏi xe vì tưởng mình bị bắt cóc rồi bị đâm tử vong: Tòa tuyên án ra sao với tài xế?

Taxi đi nhầm đường, nữ sinh nhảy ra khỏi xe vì tưởng mình bị bắt cóc rồi bị đâm tử vong: Tòa tuyên án ra sao với tài xế? 'Diễn viên Đình Thế mất ở tuổi 22 mà không kịp nói lời trăng trối'

'Diễn viên Đình Thế mất ở tuổi 22 mà không kịp nói lời trăng trối' Thảm cảnh của ác nữ đẹp nhất màn ảnh: Nghèo túng đến nỗi phải nhặt đồ ăn thừa, nhan sắc tụt dốc thê thảm không nhận ra

Thảm cảnh của ác nữ đẹp nhất màn ảnh: Nghèo túng đến nỗi phải nhặt đồ ăn thừa, nhan sắc tụt dốc thê thảm không nhận ra Vụ thi thể không nguyên vẹn: Lời khai rợn người của gã chồng giết vợ

Vụ thi thể không nguyên vẹn: Lời khai rợn người của gã chồng giết vợ Chấn động tin em rể đại gia lợi dụng cái chết Từ Hy Viên công khai có con riêng, danh tính "tiểu tam" lộ diện

Chấn động tin em rể đại gia lợi dụng cái chết Từ Hy Viên công khai có con riêng, danh tính "tiểu tam" lộ diện Trước khi qua đời, Kim Sae Ron lên sân thượng khóc nức nở vì lời xin lỗi muộn màng từ phóng viên Hàn

Trước khi qua đời, Kim Sae Ron lên sân thượng khóc nức nở vì lời xin lỗi muộn màng từ phóng viên Hàn TP.HCM: Nam thanh niên rơi lầu 4 chung cư trong tình trạng không mặc quần áo

TP.HCM: Nam thanh niên rơi lầu 4 chung cư trong tình trạng không mặc quần áo Vợ 3 kém 29 tuổi nhắc Bảo Chung: "Quãng đời còn lại đừng có ai nữa nhé!"

Vợ 3 kém 29 tuổi nhắc Bảo Chung: "Quãng đời còn lại đừng có ai nữa nhé!" Một phụ nữ bị bố của người tình thuê côn đồ tạt axit, đánh gãy chân

Một phụ nữ bị bố của người tình thuê côn đồ tạt axit, đánh gãy chân Vụ cụ ông tử vong dưới sông ở An Giang: Bắt giữ nghi phạm giết người

Vụ cụ ông tử vong dưới sông ở An Giang: Bắt giữ nghi phạm giết người