Chip gián điệp Trung Quốc được gắn vào ấm nước, bàn là như thế nào?

Chip gián điệp được đặt vào vị trí nào của ấm nước/bàn là Trung Quốc? Cách phát hiện chúng như thế nào? Tại sao Trung Quốc lại lựa chọn ấm nước, bàn là mà không phải là các đồ hi-tech khác? Tất cả sẽ có câu trả lời trong bài viết dưới đây.

Trong những ngày vừa qua dư luận đang hết sức xôn xao về vụ việc một số mẫu ấm đun nước, bàn là và phát hiện “từ 20 tới 30 mảnh vi mạch “gián điệp” trong thiết bị gia dụng Trung Quốc có khả năng khai thác mạng Wi-Fi không cài password (mật khẩu) ở phạm vi “lên tới 200 m”, sau đó phát tán malware và “gửi dữ liệu tới máy chủ nước ngoài”. Nguồn tin được dẫn bởi Đài truyền hình quốc gia của Nga nên độ xác thực là hoàn toàn có căn cứ.

Con chip được lấy ra từ bàn là. Ảnh cắt từ clip của kênh truyền hình Rossiya 24 – Nga

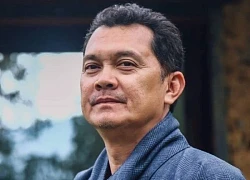

Chưa có dịp kiểm chứng độ xác thực của thông tin kể trên nhưng theo ông Nguyễn Minh Đức, Phó chủ tịch phụ trách An ninh mạng của Bkav, thì việc gắn chip lên các đồ gia dụng kể trên là hoàn toàn có thể xảy ra. “Một thiết bị gián điệp thông thường nếu chỉ gắn ở những bề mặt như gầm bàn, tường nhà… thì cũng chỉ duy trì hoạt động trong khoảng từ 2-3 ngày.

Trong khi đó các đồ gia dụng như ấm nước hoặc bàn là – vốn là những vật dụng chỉ sử dụng được khi cắm điện, và mỗi khi các vật dụng này cắm điện nó sẽ truyền nguồn năng lượng và duy trì nguồn năng lượng để “nuôi” các con chip gián điệp, nhờ đó con chip sẽ có tuổi thọ cao hơn”, ông Đức cho biết.

Video đang HOT

Ông Nguyễn Minh Đức, Phó chủ tịch phụ trách an ninh mạng Bkav.

Những con chip nguy hiểm này có thể được gắn vào vị trí nào trên ấm nước/bàn? Ông Đức cho rằng chắc chắn những con chip này sẽ không thể gắn ở những vị trí quá nóng như là phần tiếp xúc của bàn là hoặc phần vòi của ấm đun nước. Chỗ để gắn chip lý tưởng có thể là vị trí tay cầm hoặc phần đế của ấm nước hoặc bàn là, những nơi ít nhận nhiệt độ nhất. Ngoài ra vì đây là những vật dụng được đặt ở những vị trí cần thiết rất “đắc địa” là trung tâm của phòng họp, phòng khách nên sẽ dễ dàng thực hiện việc nghe lén.

Ông Đức cũng chia sẻ phán đoán về cách thức các con chip gián điệp này truyền thông tin ra ngoài. Đó là sử dụng kết nối Wi-Fi, 3G hoặc phát sóng radio. Với cách thứ nhất con chip sẽ dò access point của các router Wi-Fi công cộng không cài password để kết nối, sau đó nó sẽ tiếp tục lấy thông tin từ các thiết bị khác đang kết nối chung với mạng WiFi (sniff).

Tuy nhiên nếu router Wi-Fi có cài mật khẩu và sử dụng chuẩn bảo mật WPA và WPA2 thì việc đánh cắp mật khẩu để kết nối vào Wi-Fi là điều gần như không thể làm được. Hơn nữa việc kết nối trái phép qua Wi-Fi đều có thể bị phát hiện nhờ các tiện ích quản lý các kết nối vào router như Wireless Network Watcher, Zamzom… hoặc các phần mềm đi kèm theo router.

Mạng Wifi cá nhân sẽ giúp các chip gián điệp gửi các thông tin ra bên ngoài.

Trường hợp con chip gián điệp sử dụng sóng 3G để truyền tín hiệu sẽ nguy hiểm hơn. Với phương thức này tín hiệu sẽ rất khó bị phát hiện bởi nó hoàn toàn độc lập và gần như không thể bị ngăn chặn so với kiểu “câu” trộm Wi-Fi. Nếu dùng 3G thì thiết bị sẽ không bị giới hạn bởi không gian và thời gian (trong khi nếu kết nối Wi-Fi thì thiết bị bắt buộc phải được đặt không quá xa so với bộ phát Wi-Fi và router phải bật thì mới kết nối).

Giao thức kết nối bằng dải sóng radio cũng khó bị phát hiện nhưng chúng có nhược điểm là chỉ có thể gửi tín hiệu trong một khoảng không gian cho phép và dễ bị “dò” ra bằng đài FM hoặc chức năng nghe radio trên điện thoại di động.

Vậy làm thế nào để phát hiện ra những con chip này? Tin tức ban đầu trên báo The Register của Anh đưa ra nhận định là những chip này sẽ được gắn trong các lô hàng có trọng lượng nặng hơn bình thường.

Tuy nhiên ông Nguyễn Minh Đức lại bác bỏ giả thuyết này: “Rất khó để xác định ấm nước/bàn là có chứa chip gián điệp mà chỉ dựa vào trọng lượng của chúng. Bởi một con chip baseband Wi-Fi/3G có kích thước rất nhỏ, ngay cả khi nó được gắn thêm các thiết bị PCB Transformer (thiết bị dùng để chuyển đổi đổi nguồn điện 220v của Nga sang nguồn năng lượng phù hợp để chip hoạt động được) thì trọng lượng của chúng chỉ khoảng vài gram và không đủ “nặng” để tạo ra sự khác biệt về trọng lượng cho vật chủ”.

Kích thước và trọng lượng nhẹ khiến các con chip Wi-Fi/3G rất khó bị phát hiện.

Vụ việc chip gián điệp gắn trong ấm nước/bàn là có xuất xứ Trung Quốc một lần nữa lại làm dấy lên những mối lo ngại về đến sự an toàn của các thông tin cá nhân. Điều đáng lo ngại hơn là khi nó được bọn tội phạm sử dụng với ý đồ xấu sẽ đe dọa, xâm hại đến an ninh chính trị, trật tự an toàn xã hội, trong đó không loại trừ xâm phạm đến các lợi ích quốc gia, tình báo công nghiệp. Tuy vậy, việc giám sát những thiết bị ngoài luồng này lại thực sự rất khó khăn với cơ quan chức năng.

Theo VnReview

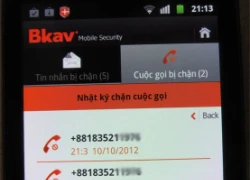

Đã có giải pháp chặn các cuộc gọi nhỡ lừa đảo

Trong khoảng một tuần trở lại đây, vấn nạn lừa đảo cước điện thoại di động qua các cuộc gọi nhỡ xuất hiện với tần suất dầy đặc, gây thiệt hại lớn cho người sử dụng. Chiều ngày 27/2/2013, Công ty An ninh mạng Bkav cho biết đã thành công trong việc chặn các cuộc gọi nhỡ lừa đảo.

Các cuộc gọi nhỡ lừa đảo thường được thực hiện vào lúc nửa đêm, giống như một tình huống khẩn cấp. Thậm chí, để người sử dụng dễ mắc bẫy hơn, các số gọi nhỡ đều là những số điện thoại thông thường: 04xxx, 08xxx, 09xxx... Nhưng khi gọi lại, chỉ có hệ thống trả lời tự động dẫn dụ người dùng tiếp tục kết nối đến đầu số dịch vụ 1900 với nhiều nội dung gây tò mò như: hãy gọi để kết bạn với gái xinh, trai đẹp độc thân... Nhiều người sử dụng phản ánh đã mất tới cả trăm nghìn đồng tiền cước chỉ sau vài phút kết nối.

Hoang mang trước vấn nạn này, nhiều người đã chia sẻ trên mạng các số điện thoại nghi ngờ lừa đảo "câu cước": 086288594x, 083952900x, 086288518x, 043573054x, 046282385x... để cảnh báo cho những người dùng khác.

Các kĩ thuật viên của Bkav đã nghiên cứu và phát triển thành công giải pháp chặn các cuộc gọi nhỡ lừa đảo trên điện thoại di động, tích hợp vào phần mềm bảo vệ Smartphone - Bkav Mobile Security. Giải pháp này hỗ trợ các điện thoại dùng hệ điều hành Android. Bkav cho biết đang tiếp tục nghiên cứu để phát triển giải pháp hỗ trợ cho những hệ điều hành khác.

Để cài đặt phần mềm chặn các cuộc gọi nhỡ lừa đảo, người sử dụng có thể cài từ kho ứng dụng Google Play hoặc có thể tải bộ cài từ website mobile.bkav.com.vn. Nếu người sử dụng đã cài đặt phần mềm, Bkav Mobile Security sẽ tự động cập nhật phiên bản mới nhất để bảo vệ.

Ông Vũ Ngọc Sơn, Giám đốc Bộ phận nghiên cứu của Bkav (Bkav R&D), cho biết: " Không phải cuộc gọi nhỡ nào cũng là lừa đảo, do đó người dùng hầu như không thể tự phân biệt được đâu là thật, đâu là giả. Để bảo vệ mình, bạn phải cân nhắc kỹ có nên gọi lại hay không. Tốt nhất là trang bị phần mềm bảo vệ smartphone có tính năng chặn cuộc gọi lừa đảo".

Thống kê từ Hệ thống giám sát chặn cuộc gọi không mong muốn của Bkav, chỉ trong 3 ngày gần đây, đã có 855.000 cuộc gọi nhỡ lừa đảo được thực hiện tới các thuê bao di động tại Việt Nam.

Theo Genk

Sony tích hợp Bkav Mobile Security vào điện thoại Xperia  Hãng điện tử của Nhật và Công ty An ninh mạng Bkav đã ký kết hợp tác, tích hợp sẵn phần mềm bảo vệ Smartphone Bkav Mobile Security cho tất cả các dòng điện thoại thông minh Xperia của Sony. Ông Yuzo Otsuki, Tông Giám đôc Sony Electronics Viêt Nam, cho biết: "Qua kiểm nghiệm, đánh giá thực tế, chúng tôi đã quyết...

Hãng điện tử của Nhật và Công ty An ninh mạng Bkav đã ký kết hợp tác, tích hợp sẵn phần mềm bảo vệ Smartphone Bkav Mobile Security cho tất cả các dòng điện thoại thông minh Xperia của Sony. Ông Yuzo Otsuki, Tông Giám đôc Sony Electronics Viêt Nam, cho biết: "Qua kiểm nghiệm, đánh giá thực tế, chúng tôi đã quyết...

Kinh hoàng clip nam thanh niên vác dao, đuổi chém 2 cô gái đi xe máy ở Đồng Nai00:59

Kinh hoàng clip nam thanh niên vác dao, đuổi chém 2 cô gái đi xe máy ở Đồng Nai00:59 Gặp "người hùng" kéo hơn 10 người băng qua ban công, thoát nạn trong đám cháy dữ dội tại TP.HCM: "Bản năng thì mình làm vậy"02:11

Gặp "người hùng" kéo hơn 10 người băng qua ban công, thoát nạn trong đám cháy dữ dội tại TP.HCM: "Bản năng thì mình làm vậy"02:11 Cuộc gọi vô vọng của người nhà nạn nhân tử vong trong vụ cháy ở Hà Nội09:51

Cuộc gọi vô vọng của người nhà nạn nhân tử vong trong vụ cháy ở Hà Nội09:51 Hành động lạ của cụ bà 95 tuổi được cắt ra từ camera giám sát khiến 2,5 triệu người xem đi xem lại00:16

Hành động lạ của cụ bà 95 tuổi được cắt ra từ camera giám sát khiến 2,5 triệu người xem đi xem lại00:16 Nữ nhân viên tử vong trong quán cà phê đang nuôi con nhỏ học lớp 101:29

Nữ nhân viên tử vong trong quán cà phê đang nuôi con nhỏ học lớp 101:29 Ông Trump 'ra tay' trước khi nhậm chức09:28

Ông Trump 'ra tay' trước khi nhậm chức09:28 Phản hồi phía Diệp Lâm Anh về màn tái ngộ chồng cũ gây "chấn động" MXH00:28

Phản hồi phía Diệp Lâm Anh về màn tái ngộ chồng cũ gây "chấn động" MXH00:28 Trấn Thành lên tiếng về nghi vấn cắt vai của Negav, chốt hạ 1 câu mà được khen khôn khéo vô cùng!02:58

Trấn Thành lên tiếng về nghi vấn cắt vai của Negav, chốt hạ 1 câu mà được khen khôn khéo vô cùng!02:58 Hoa hậu Vbiz bất ngờ đụng mặt "tiểu tam" trên thảm đỏ, chuyện gì đây?00:19

Hoa hậu Vbiz bất ngờ đụng mặt "tiểu tam" trên thảm đỏ, chuyện gì đây?00:19 Hoa hậu Tiểu Vy hơn thua với Kỳ Duyên trước mặt Trấn Thành, nam đạo diễn nói 1 câu liền im thít02:48

Hoa hậu Tiểu Vy hơn thua với Kỳ Duyên trước mặt Trấn Thành, nam đạo diễn nói 1 câu liền im thít02:48 Tổng thống Putin: Nga sẵn sàng cho một cuộc 'đấu tên lửa' với Mỹ08:11

Tổng thống Putin: Nga sẵn sàng cho một cuộc 'đấu tên lửa' với Mỹ08:11Tin đang nóng

Tin mới nhất

Nâng cao và biến đổi hình ảnh của bạn bằng trình chỉnh sửa video trực tuyến CapCut

Cách đăng Facebook để có nhiều lượt thích và chia sẻ

Thêm nhiều bang của Mỹ cấm TikTok

Microsoft cấm khai thác tiền điện tử trên các dịch vụ đám mây để bảo vệ khách hàng

Facebook trấn áp hàng loạt công ty phần mềm gián điệp

Meta đối mặt cáo buộc vi phạm các quy tắc chống độc quyền với mức phạt 11,8 tỷ đô

Không cần thăm dò, Musk nên sớm từ chức CEO Twitter

Đại lý Việt nhập iPhone 14 kiểu 'bia kèm lạc'

Khai trương hệ thống vé điện tử và dịch vụ trải nghiệm thực tế ảo XR tại Quần thể Di tích Cố đô Huế

'Dở khóc dở cười' với tính năng trợ giúp người bị tai nạn ôtô của Apple

Xiaomi sa thải hàng nghìn nhân sự

Apple sẽ bắt đầu sản xuất MacBook tại Việt Nam vào giữa năm 2023

Có thể bạn quan tâm

Viral khoảnh khắc cầu thủ nhập tịch Nguyễn Xuân Son đi xe máy chở vợ con đi mua bánh chuối

Sao thể thao

17:03:05 22/12/2024

Vợ sinh con có "làn da đen" khiến chồng sốc nặng, không thể tin nổi

Lạ vui

17:00:44 22/12/2024

Tử vi 12 con giáp hôm nay ngày 22/12/2024: Dần khó khăn, Thìn thuận lợi

Trắc nghiệm

16:46:06 22/12/2024

Anh Tây xin thêm rổ rau khi đi ăn nem chua, chủ quán làm 1 điều khiến thực khách "không dám xin rau thêm 1 lần nào nữa"

Netizen

16:34:12 22/12/2024

Bước vào tuổi 45 tôi đã rút ra được 16 cách tiết kiệm tiền đơn giản đến bất ngờ

Sáng tạo

15:59:39 22/12/2024

Nữ ca sĩ tham gia bom tấn 'Vua sư tử' sở hữu khối tài sản 19.000 tỷ

Hậu trường phim

15:28:51 22/12/2024

Không thể nhận ra Diệp Lâm Anh hiện tại

Sao việt

15:25:17 22/12/2024

Thuê 2 ô tô mang đi cầm cố lấy 700 triệu đồng

Pháp luật

14:02:38 22/12/2024

Sự thật giọng hát live của một Anh Trai đang vướng lùm xùm

Nhạc việt

13:48:16 22/12/2024

Rosé đội nón lá trong buổi fansign, chắc nịch đúng 2 từ về chuyện trở lại Việt Nam

Nhạc quốc tế

13:41:22 22/12/2024

Bộ đôi Nokia Lumia 929 và 525 lộ ảnh thực tế

Bộ đôi Nokia Lumia 929 và 525 lộ ảnh thực tế 10 website được truy cập nhiều nhất thế giới hiện nay

10 website được truy cập nhiều nhất thế giới hiện nay

Cẩn trọng khi sử dụng phần mềm nhắn tin miễn phí trên smartphone

Cẩn trọng khi sử dụng phần mềm nhắn tin miễn phí trên smartphone Bkav: Đã chặn được các cuộc gọi lừa đảo từ điện thoại vệ tinh

Bkav: Đã chặn được các cuộc gọi lừa đảo từ điện thoại vệ tinh Dịch vụ kiểm tra virus trực tuyến miễn phí

Dịch vụ kiểm tra virus trực tuyến miễn phí Cụ ông 86 tuổi kết hôn với mối tình đầu, "có chết cũng bám lấy nhau"

Cụ ông 86 tuổi kết hôn với mối tình đầu, "có chết cũng bám lấy nhau" 'Khi điện thoại đổ chuông' lập kỷ lục rating, nam chính bất tỉnh trong biển lửa

'Khi điện thoại đổ chuông' lập kỷ lục rating, nam chính bất tỉnh trong biển lửa Sao Hàn 22/12: Tạo hình gây sốc của Song Hye Kyo, Jang Nara khóc trên sân khấu

Sao Hàn 22/12: Tạo hình gây sốc của Song Hye Kyo, Jang Nara khóc trên sân khấu Một nam NSƯT: "Hai cụ già ra chính giữa sân khấu nhìn lên tôi và vái lạy"

Một nam NSƯT: "Hai cụ già ra chính giữa sân khấu nhìn lên tôi và vái lạy" Sao Việt 22/12: Vợ Huỳnh Anh xuất hiện sau nghi vấn chia tay

Sao Việt 22/12: Vợ Huỳnh Anh xuất hiện sau nghi vấn chia tay Đỉnh nhất trend: Mỹ Tâm làm 1 điều gây choáng, "out trình" cả hội fan phú bà của G-Dragon

Đỉnh nhất trend: Mỹ Tâm làm 1 điều gây choáng, "out trình" cả hội fan phú bà của G-Dragon Khoảnh khắc gây tiếc nuối của Phương Lan - Phan Đạt trước khi ly hôn và đấu tố căng thẳng

Khoảnh khắc gây tiếc nuối của Phương Lan - Phan Đạt trước khi ly hôn và đấu tố căng thẳng Mỹ Linh nhào lộn, ke đầu, Minh Tuyết đu dây hát bolero ở 'Chị đẹp đạp gió'

Mỹ Linh nhào lộn, ke đầu, Minh Tuyết đu dây hát bolero ở 'Chị đẹp đạp gió' Công an Hà Nội phối hợp Interpol truy nã quốc tế Mr Hunter Lê Khắc Ngọ

Công an Hà Nội phối hợp Interpol truy nã quốc tế Mr Hunter Lê Khắc Ngọ CĂNG: Phan Đạt tung clip 47 phút đáp trả Phương Lan, 1 chi tiết dấy lên tranh cãi dữ dội

CĂNG: Phan Đạt tung clip 47 phút đáp trả Phương Lan, 1 chi tiết dấy lên tranh cãi dữ dội Thanh niên 21 tuổi bị đồng hương sát hại ở TPHCM

Thanh niên 21 tuổi bị đồng hương sát hại ở TPHCM Phương Lan tiết lộ thông tin sốc căn nhà được gia đình Phan Đạt tặng trong lễ cưới?

Phương Lan tiết lộ thông tin sốc căn nhà được gia đình Phan Đạt tặng trong lễ cưới? Rúng động vùng quê khi 2 thiếu niên nghiện game giết người

Rúng động vùng quê khi 2 thiếu niên nghiện game giết người Đi rút tiền ở ATM, cậu học sinh chết lặng khi thấy hơn 260 tỷ đồng trong tài khoản

Đi rút tiền ở ATM, cậu học sinh chết lặng khi thấy hơn 260 tỷ đồng trong tài khoản Sốc: Hỏa hoạn thiêu rụi nơi tài tử Nam Joo Hyuk đang quay phim

Sốc: Hỏa hoạn thiêu rụi nơi tài tử Nam Joo Hyuk đang quay phim Cái chết chấn động showbiz: Minh tinh 22 tuổi nghi sát hại chồng đại gia U80 sau 3 tháng cưới, phán quyết cuối cùng gây phẫn nộ

Cái chết chấn động showbiz: Minh tinh 22 tuổi nghi sát hại chồng đại gia U80 sau 3 tháng cưới, phán quyết cuối cùng gây phẫn nộ Phương Lan viết tâm thư tố căng hậu ly hôn, Phan Đạt: "Giờ ra đòn mới hả?"

Phương Lan viết tâm thư tố căng hậu ly hôn, Phan Đạt: "Giờ ra đòn mới hả?" Kiếp nạn của Trấn Thành giữa drama chia tay đấu tố của Phương Lan - Phan Đạt

Kiếp nạn của Trấn Thành giữa drama chia tay đấu tố của Phương Lan - Phan Đạt