Cảnh báo: Máy ảnh nhiệt và AI có thể giúp tin tặc bẻ khóa mật khẩu của người dùng một cách dễ dàng

Một nghiên cứu mới đã tiết lộ cách bọn tội phạm có thể sử dụng camera nhiệt để truy xuất mật khẩu trên smartphone, máy tính và máy ATM.

Cảnh báo: máy ảnh nhiệt và AI có thể giúp tin tặc bẻ khóa mật khẩu của người dùng một cách dễ dàng (Ảnh: Peta Pixel)

Mật khẩu không thôi là chưa đủ để bảo vệ người dùng khỏi những cuộc tấn công của tin tặc. Một nghiên cứu mới đã tiết lộ cách bọn tội phạm có thể sử dụng camera nhiệt để truy xuất mật khẩu mà một cá nhân đã nhập vào điện thoại thông minh, bàn phím máy tính hoặc thậm chí là máy ATM.

Các nhà nghiên cứu từ Đại học Glasgow đã chỉ ra cách máy ảnh phát hiện nhiệt có thể giúp bẻ khóa mật khẩu trong vòng một phút sau khi người dùng nhập mật khẩu của họ. Họ đã công bố những phát hiện của mình trên tạp chí ACM Trans Transaction on Privacy and Security vào tháng trước.

Trong nghiên cứu, các nhà khoa học máy tính đã phát triển một hệ thống trí tuệ nhân tạo (AI) có tên là ThermoSecure có thể lấy lại các mật khẩu được nhập gần đây từ đầu ngón tay của một người. AI có thể phân tích hình ảnh bàn phím và màn hình của máy ảnh nhiệt để đoán chính xác mật khẩu máy tính trong vài giây.

Khoảng 86% mật khẩu đã bị bẻ khóa. Tấm ảnh nhiệt được chụp chỉ trong vòng 20 giây nhập mã bí mật, sau đó đưa qua hệ thống ThermoSecure của họ để phân tích.

Video đang HOT

Các nhà khoa học cũng phát hiện ra rằng trong vòng 20 giây, hệ thống có khả năng tấn công thành công ngay cả những mật khẩu dài 16 ký tự, với tỷ lệ lần thử chính xác lên đến 67%.

Khi mật khẩu ngày càng ngắn, tỷ lệ thành công tăng lên. Mật khẩu 12 ký tự đoán trúng tới 82% thời gian thử nghiệm, mật khẩu 8 kí tự lên đến 93% và mật khẩu 6 kí tự thành công trong 100% số lần thử.

Với việc máy ảnh nhiệt có giá dưới 220 USD và AI ngày càng trở nên dễ tiếp cận, các nhà nghiên cứu cảnh báo rằng tội phạm có thể sẽ lợi dụng việc khai thác ảnh nhiệt để đột nhập vào máy tính và điện thoại thông minh của người dùng.

Tiến sĩ Mohamed Khamis, người đứng đầu nghiên cứu cùng Norah Alotaibi và John Williamson, cho biết: “Các mẫu máy ảnh nhiệt có giá cả phải chăng dễ dàng mua được với giá dưới 200 Bảng Anh (tương đương 220 USD), và máy học cũng đang ngày càng trở nên dễ tiếp cận. Điều đó khiến mọi người trên khắp thế giới đang phát triển các hệ thống tương tự như ThermoSecure để lấy cắp mật khẩu.”

Các cuộc tấn công bằng máy ảnh nhiệt

Các cuộc tấn công nhiệt có thể xảy ra sau khi một cá nhân nhập mật khẩu hoặc mật mã của họ trên bàn phím máy tính, màn hình điện thoại thông minh hoặc sau khi nhập mã pin của họ tại một cây ATM.

Sau đó, kẻ trộm có thể sử dụng camera tầm nhiệt để chụp ảnh và ghi lại dấu hiệu nhiệt do đầu ngón tay chạm vào thiết bị. Trong các hình ảnh do máy ảnh phát hiện nhiệt ghi lại, những phím bấm được người dùng chạm vào sẽ sáng hơn những phím còn lại.

Khu vực càng ấm, càng được chạm vào gần đây, cho phép bọn tội phạm xác định thứ tự có thể sử dụng các phím để thử các tổ hợp khác nhau và có thể bẻ khóa mật khẩu.

Bằng cách đo cường độ tương đối của các khu vực phím ấm hơn, các nhà nghiên cứu nhận thấy, có thể xác định các chữ cái và số ký hiệu cụ thể tạo nên mật khẩu và ước tính thứ tự chúng được sử dụng.

Khamis giải thích: “Điều quan trọng là nghiên cứu bảo mật máy tính phải bắt kịp với những phát triển này để tìm ra những cách mới nhằm giảm thiểu rủi ro và chúng tôi sẽ tiếp tục phát triển công nghệ của mình để cố gắng đi trước những kẻ tấn công một bước.”

Tiến sĩ Khamis nói rằng mật khẩu dài hơn nên được sử dụng bất cứ khi nào có thể, với những mật khẩu khó đoán chính xác hơn. Trong khi đó, loại bàn phím được làm từ chất liệu có thể ảnh hưởng đến khả năng hấp thụ nhiệt của chúng, với một số loại nhựa có khả năng giữ nhiệt cao hơn nhiều so với những loại nhựa khác.

Ông cho biết thêm: “Bàn phím có đèn nền cũng tạo ra nhiều nhiệt hơn, khiến việc đọc nhiệt trở nên khó khăn hơn, vì vậy bàn phím có đèn nền bằng nhựa PBT có thể an toàn hơn. Cuối cùng, người dùng có thể giúp thiết bị và bàn phím của họ an toàn hơn bằng cách áp dụng các phương pháp xác thực thay thế, như nhận dạng vân tay hoặc khuôn mặt, giúp giảm thiểu rủi ro khỏi các cuộc tấn công đánh cắp mật khẩu bằng máy ảnh nhiệt”.

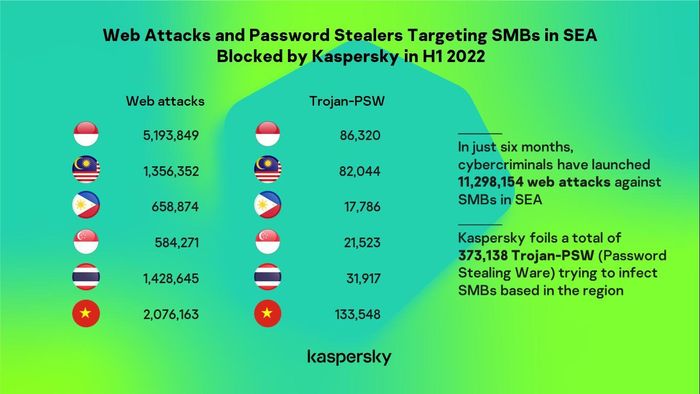

Kaspersky ngăn chặn hơn 300.000 phần mềm đánh cắp mật khẩu nhắm vào doanh nghiệp vừa và nhỏ

Kaspersky vừa tiết lộ các hoạt động độc hại nhắm tới doanh nghiệp vừa và nhỏ (DNVVN) khu vực Đông Nam Á trong 6 tháng đầu năm 2022

Số liệu thống kê của Kaspersky

Cụ thể, tội phạm mạng đã thực hiện 11.298.154 cuộc tấn công vào web, trong đó, Kasperksy đã ngăn chặn được nhiều sự cố nhất tại Indonesia, Việt Nam và Thái Lan. Dữ liệu được ghi nhận tại các DNVVN có quy mô 50-200 nhân viên và đồng ý cung cấp số liệu thống kê cho giải pháp của Kaspersky.

Các mối đe dọa trên web, hay trực tuyến là nguy cơ an ninh mạng có thể gây ra nhiều hành động không mong muốn trên môi trường Internet, được tạo ra từ các lỗ hổng ở phía người dùng cuối, nhà phát triển hoặc vận hành dịch vụ web hoặc chính bản thân các dịch vụ web đó.

Ông Yeo Siang Tiong, Tổng Giám đốc Kaspersky Đông Nam Á chia sẻ: "Tổn thất do một sự cố rò rỉ dữ liệu gây ra tại các doanh nghiệp này trong năm 2021 là 74.000 đô la Mỹ. DNVVN đã phải chịu ảnh hưởng rất nhiều từ đại dịch, và với làn sóng tấn công từ tội phạm mạng như hiện nay, sự cân đối giữa an ninh mạng và ngân sách hạn hẹp sẽ giúp các doanh nghiệp này đảm bảo việc hồi phục một cách vững vàng hơn".

Bên cạnh mối đe dọa web, Kaspersky cũng đã ngăn chặn tổng cộng 373.138 trojan-PSW (Password Stealing Ware) cố gắng xâm nhập vào các DNVVN trong khu vực. Trong 6 tháng đầu năm, các quốc gia ghi nhận nhiều sự cố nhất gồm Việt Nam, Indonesia và Malaysia. Trojan-PSW là phần mềm độc hại chuyên đánh cắp mật khẩu, và thông tin khác của tài khoản giúp kẻ tấn công có được quyền truy cập vào mạng công ty và đánh cắp những thông tin nhạy cảm.

Đối với các doanh nghiệp nhỏ, việc lựa chọn một giải pháp bảo mật theo truyền thống là rất khó. Các sản phẩm dành cho người dùng gia đình thiếu các tính năng cần thiết, còn các giải pháp cho các doanh nghiệp lớn thì tốn kém và quá phức tạp để quản lý nếu không có bộ phận Bảo mật CNTT chuyên trách. Ngoài ra, thách thức về giữ dòng tiền sau cuộc khủng hoảng tiếp tục tác động lên các DNVVN trong khu vực khiến ngân sách an ninh mạng bị hạn chế.

Để tránh trở thành nạn nhân của các cuộc tấn công web và Trojan đánh cắp mật khẩu, DNVVN nên: Tuân thủ quy tắc "ít đặc quyền nhất" khi cấp quyền, nghĩa là nhân viên chỉ được cấp quyền đủ để hoàn thành công việc; nắm rõ nơi lưu trữ thông tin quan trọng và ai có quyền truy cập vào những thông tin này. Từ đó, phát triển hướng dẫn cho nhân viên mới, bao gồm quy định giới hạn truy cập cho từng vị trí công việc khác nhau; xây dựng văn hóa an ninh mạng giúp ngăn chặn nhiều cuộc tấn công, chẳng hạn như sổ tay an ninh mạng cho nhân viên để tất cả mọi người đều nắm được kiến thức và thông tin như nhau. Tham khảo thêm một số ví dụ khác về văn hóa an ninh mạng tại đây; khuyến nghị nhân viên nên khóa máy tính khi rời bàn làm việc, vì văn phòng thường có các bên thứ ba ghé thăm như khách hàng, ứng viên nộp đơn xin việc...

Microsoft nói dối người dùng suốt 3 năm qua  Microsoft đã không thể ngăn chặn các driver độc hại xâm nhập vào các máy tính chạy Windows trong suốt 3 năm qua. Tính năng bảo mật trên Windows không hoạt động hiệu quả như nhiều người vẫn nghĩ. Ảnh: Ars Technica. Theo Ars Technica, hãng công nghệ khẳng định rằng mỗi bản cập nhật Windows đều được bổ sung danh sách các...

Microsoft đã không thể ngăn chặn các driver độc hại xâm nhập vào các máy tính chạy Windows trong suốt 3 năm qua. Tính năng bảo mật trên Windows không hoạt động hiệu quả như nhiều người vẫn nghĩ. Ảnh: Ars Technica. Theo Ars Technica, hãng công nghệ khẳng định rằng mỗi bản cập nhật Windows đều được bổ sung danh sách các...

Ông chú 40 trêu ghẹo cô gái 17 tuổi, bị phản ứng liền đập vỡ kính quán ăn00:57

Ông chú 40 trêu ghẹo cô gái 17 tuổi, bị phản ứng liền đập vỡ kính quán ăn00:57 Clip: Nam thanh niên bỗng dưng lao đầu xuống đường đúng lúc ô tô tới, cảnh tượng sau đó gây kinh hãi00:53

Clip: Nam thanh niên bỗng dưng lao đầu xuống đường đúng lúc ô tô tới, cảnh tượng sau đó gây kinh hãi00:53 Thành viên đẹp nhất BLACKPINK đạo nhạc Quang Hùng MasterD?04:25

Thành viên đẹp nhất BLACKPINK đạo nhạc Quang Hùng MasterD?04:25 Kinh hoàng khoảnh khắc ô tô lao vào nhà dân khi 2 ông cháu đang ngồi xem TV: Đoạn clip khiến nhiều người sợ hãi00:26

Kinh hoàng khoảnh khắc ô tô lao vào nhà dân khi 2 ông cháu đang ngồi xem TV: Đoạn clip khiến nhiều người sợ hãi00:26 Công an xác minh clip người đàn ông khuyết tật bị hai thanh niên đi xe máy không mũ bảo hiểm tát vào đầu01:20

Công an xác minh clip người đàn ông khuyết tật bị hai thanh niên đi xe máy không mũ bảo hiểm tát vào đầu01:20 Lan truyền video SOOBIN ôm ấp fan khi diễn trong quán bar, bùng nổ tranh cãi kịch liệt00:18

Lan truyền video SOOBIN ôm ấp fan khi diễn trong quán bar, bùng nổ tranh cãi kịch liệt00:18 Quốc Anh: "Tôi thích Tiểu Vy, còn chuyện tình yêu thì để tùy duyên"02:45

Quốc Anh: "Tôi thích Tiểu Vy, còn chuyện tình yêu thì để tùy duyên"02:45 Rapper Việt có ca khúc gây sốt toàn cầu, hút 1 tỷ view trên TikTok04:51

Rapper Việt có ca khúc gây sốt toàn cầu, hút 1 tỷ view trên TikTok04:51 MLEE bị chỉ trích sau loạt bài đăng về ồn ào chia tay Quốc Anh, netizen thở dài: Tự mình hại mình!00:11

MLEE bị chỉ trích sau loạt bài đăng về ồn ào chia tay Quốc Anh, netizen thở dài: Tự mình hại mình!00:11 Thông tin mới về phiên xử vụ Đàm Vĩnh Hưng kiện chồng ca sĩ Bích Tuyền00:57

Thông tin mới về phiên xử vụ Đàm Vĩnh Hưng kiện chồng ca sĩ Bích Tuyền00:57 Khởi tố kẻ 'bắt cá hai tay', đánh gục bạn gái ở quán cà phê khi bị phát hiện21:01

Khởi tố kẻ 'bắt cá hai tay', đánh gục bạn gái ở quán cà phê khi bị phát hiện21:01Tin đang nóng

Tin mới nhất

Nâng cao và biến đổi hình ảnh của bạn bằng trình chỉnh sửa video trực tuyến CapCut

Cách đăng Facebook để có nhiều lượt thích và chia sẻ

Thêm nhiều bang của Mỹ cấm TikTok

Microsoft cấm khai thác tiền điện tử trên các dịch vụ đám mây để bảo vệ khách hàng

Facebook trấn áp hàng loạt công ty phần mềm gián điệp

Meta đối mặt cáo buộc vi phạm các quy tắc chống độc quyền với mức phạt 11,8 tỷ đô

Không cần thăm dò, Musk nên sớm từ chức CEO Twitter

Đại lý Việt nhập iPhone 14 kiểu 'bia kèm lạc'

Khai trương hệ thống vé điện tử và dịch vụ trải nghiệm thực tế ảo XR tại Quần thể Di tích Cố đô Huế

'Dở khóc dở cười' với tính năng trợ giúp người bị tai nạn ôtô của Apple

Xiaomi sa thải hàng nghìn nhân sự

Apple sẽ bắt đầu sản xuất MacBook tại Việt Nam vào giữa năm 2023

Có thể bạn quan tâm

Em trai Hằng Du Mục làm lộ hiện trạng vết thương của chị gái hậu ly dị Tôn Bằng

Netizen

06:46:46 19/02/2025

Bất ngờ với vật liệu Trung Quốc sử dụng trong cầu vượt biển dài nhất thế giới

Thế giới

06:39:15 19/02/2025

9 năm 9 vụ tự tử, không ai chịu lắng nghe cho đến khi 1 nghệ sĩ ra đi

Sao châu á

06:33:31 19/02/2025

Sau màn chia tay đầy căng thẳng với MLee, Quốc Anh có động thái... né Tiểu Vy?

Sao việt

06:28:34 19/02/2025

Rủ nhau đi Mộc Châu, nhớ 'dừng chân' ăn những đặc sản ngon quên sầu này nhé!

Ẩm thực

06:17:08 19/02/2025

Mỹ nhân Việt gây sốc vì tạo hình "xấu chưa từng thấy" trong phim mới, gương mặt khác lạ khó ai nhận ra

Phim việt

06:07:38 19/02/2025

Phim Trung Quốc quá hay xứng đáng nổi tiếng hơn: Nữ chính đẹp mê mẩn, nam chính đúng chuẩn "xé truyện" bước ra

Phim châu á

06:05:18 19/02/2025

Rihanna hóa Tí Cô nương cùng binh đoàn xanh bước vào thế giới loài người trong 'Phim Xì Trum'

Phim âu mỹ

05:57:15 19/02/2025

Nhóm ngư dân cố ý tháo thiết bị giám sát hành trình lãnh án tù

Pháp luật

00:13:36 19/02/2025

Tử vi 12 con giáp hôm nay 19/2: Ngọ công việc rắc rối, Mùi tiến triển thuận lợi

Trắc nghiệm

23:58:45 18/02/2025

Mark Zuckerberg đăng quảng cáo dìm iMessage của Apple

Mark Zuckerberg đăng quảng cáo dìm iMessage của Apple Bị Instagram và Twitter ‘cấm cửa’, Kanye West mua luôn mạng xã hội mới

Bị Instagram và Twitter ‘cấm cửa’, Kanye West mua luôn mạng xã hội mới

Điểm giao dịch số 'hút' khách hàng trải nghiệm

Điểm giao dịch số 'hút' khách hàng trải nghiệm Đây là chiếc máy ảnh số nhỏ nhất Thế giới, vừa có thể chụp ảnh và quay phim

Đây là chiếc máy ảnh số nhỏ nhất Thế giới, vừa có thể chụp ảnh và quay phim Trên tay Fujifilm X-H2: Flagship mới của hãng máy ảnh Nhật Bản, hướng tới độ phân giải cao

Trên tay Fujifilm X-H2: Flagship mới của hãng máy ảnh Nhật Bản, hướng tới độ phân giải cao Samsung lại xỏ xiên Apple

Samsung lại xỏ xiên Apple Trải nghiệm rút tiền bằng căn cước công dân gắn chip

Trải nghiệm rút tiền bằng căn cước công dân gắn chip Tranh cãi về quyết định tránh thai, triệt sản loài capybara

Tranh cãi về quyết định tránh thai, triệt sản loài capybara Khoảnh khắc rơi lệ của Trần Nghiên Hy tại concert bạn thân báo hiệu sự tan vỡ của cuộc hôn nhân bạc tỷ

Khoảnh khắc rơi lệ của Trần Nghiên Hy tại concert bạn thân báo hiệu sự tan vỡ của cuộc hôn nhân bạc tỷ Triệu tập đối tượng đánh gãy mũi nam sinh lớp 11

Triệu tập đối tượng đánh gãy mũi nam sinh lớp 11 Cuộc sống của nam người mẫu Việt sau cuộc tình kéo dài 5 năm với nữ đại gia hơn 32 tuổi

Cuộc sống của nam người mẫu Việt sau cuộc tình kéo dài 5 năm với nữ đại gia hơn 32 tuổi Học viên ôtô tập lái cán người tử vong

Học viên ôtô tập lái cán người tử vong

Á hậu 2000 lên xe hoa sau khi bí mật có con đầu lòng?

Á hậu 2000 lên xe hoa sau khi bí mật có con đầu lòng? Nữ bác sĩ thú y làm mẹ đơn thân bị kỹ sư điện từ chối hẹn hò

Nữ bác sĩ thú y làm mẹ đơn thân bị kỹ sư điện từ chối hẹn hò 2 điều Á hậu Phương Nhi làm gây náo loạn MXH sau 1 tháng làm vợ thiếu gia Vingroup

2 điều Á hậu Phương Nhi làm gây náo loạn MXH sau 1 tháng làm vợ thiếu gia Vingroup Công bố hình ảnh cuối đời của Kim Sae Ron, nữ diễn viên vẫn cố gắng làm 1 việc dù tâm lý bất ổn

Công bố hình ảnh cuối đời của Kim Sae Ron, nữ diễn viên vẫn cố gắng làm 1 việc dù tâm lý bất ổn Nỗi đau của cô gái bị người tình đánh gục trong quán cà phê ở TPHCM

Nỗi đau của cô gái bị người tình đánh gục trong quán cà phê ở TPHCM MC Phương Mai nhập viện, ra khách sạn ở sau khi nộp đơn ly hôn

MC Phương Mai nhập viện, ra khách sạn ở sau khi nộp đơn ly hôn Chấn động: Trần Nghiên Hy - Trần Hiểu tuyên bố ly hôn

Chấn động: Trần Nghiên Hy - Trần Hiểu tuyên bố ly hôn Nhiều du khách rơi xuống sông khi tham quan ở chợ nổi Cần Thơ

Nhiều du khách rơi xuống sông khi tham quan ở chợ nổi Cần Thơ Nóng: Kim Sae Ron còn nợ 12,3 tỷ đồng trước khi qua đời

Nóng: Kim Sae Ron còn nợ 12,3 tỷ đồng trước khi qua đời Bức ảnh khiến ai cũng phải lo lắng cho vợ chồng H'Hen Niê

Bức ảnh khiến ai cũng phải lo lắng cho vợ chồng H'Hen Niê Động thái của phía Kim Soo Hyun sau khi Kim Sae Ron qua đời

Động thái của phía Kim Soo Hyun sau khi Kim Sae Ron qua đời Báo Hàn hé lộ Kim Sae Ron đích thân làm 1 việc trước khi qua đời, netizen đồng loạt bức xúc: "Sao không đưa tin sớm hơn?"

Báo Hàn hé lộ Kim Sae Ron đích thân làm 1 việc trước khi qua đời, netizen đồng loạt bức xúc: "Sao không đưa tin sớm hơn?"