Các cuộc tấn công ransomware đang ngày càng phức tạp

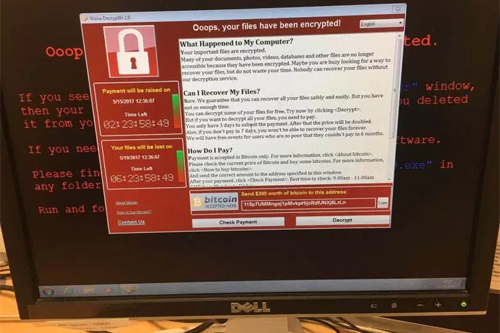

Sau vụ tấn công WannaCry hồi tháng trước, mã độc tống tiền ( ransomware) trở thành một trong những chủ đề lớn được quan tâm tại sự kiện Infosecurity Europe vừa diễn ra ở London (Anh).

Các nhóm tin tặc đang xem ransomware là dịch vụ béo bở để kinh doanh. ẢNH: SHUTTERSTOCK

Theo Betanews, cuộc tấn công của ransomware trên toàn thế giới khiến nhiều doanh nghiệp và tổ chức phải đối mặt với các hiểm họa thực sự mà nó gây ra. Điều này càng thêm trầm trọng khi nghiên cứu mới đây phát hiện ra rằng những kẻ tội phạm phía sau WannaCry có thể đang lên kế hoạch hướng đến những cuộc tấn công lớn hơn nữa.

Dựa trên các thói quen và xu hướng tấn công mạng trên khắp thế giới, hãng bảo mật Sophos lưu ý rằng những kẻ tội phạm đang ngày càng tinh vi hơn khi nói đến ransomware.

Trao đổi với ITProPortal, nhà nghiên cứu an ninh cao cấp Sophos – James Lyne tiết lộ ramsomware giờ đây đã phát triển như một dịch vụ (ramsomware as a service). “Đó là một công việc kinh doanh, một cái gì đó mang tính chuyên nghiệp và nó đang ngày càng trở nên tinh vi hơn”, Lyne cảnh báo.

Lyne giải thích rằng các gói phần mềm độc hại đang được bán trên thị trường trực tuyến, cho phép bọn tội phạm cá nhân hóa các cuộc tấn công, thậm chí một số còn có video để giới thiệu sản phẩm của chúng.

Video đang HOT

“Chúng ta đang đối phó với một mức độ hóa sản phẩm hoàn toàn mới. Hiện tại, chất lượng mã hóa chưa cao nhưng chúng đã thành công như vậy. Nếu nhìn vào sự phân bố của ransomware trong thời gian qua, rất nhiều điều có thể xảy ra. Trước hết, có rất nhiều chiến dịch đang được tin tặc thực hiện nhằm tổ chức các cuộc tấn công lớn hơn trong tương lai”, Lyne nói thêm.

Cũng theo ông Lyne, ít ra có một điều may mắn là cuộc tấn công WannaCry vừa qua đã giúp mọi người nâng cao nhận thức về tầm quan trọng của an ninh mạng. Phần lớn các chiến dịch tấn công có thể được phát hiện và ngăn chặn bằng các mô hình bảo mật cơ bản và cập nhật phần mềm bảo mật. Hầu hết các cuộc tấn công ransomware có thể được ngăn ngừa bằng cách thực hiện theo các bước đơn giản.

Tuy nhiên, khi những kẻ tội phạm trở nên chuyên nghiệp hơn và xem ransomware như là mô hình dịch vụ kinh doanh, các mối đe dọa tiềm ẩn cho người tiêu dùng và doanh nghiệp sẽ ngày càng cao, do đó nhu cầu tăng cường nghiên cứu và bảo vệ là ưu tiên cấp bách.

Sự cố mã độc tống tiền WannaCry khiến nhiều doanh nghiệp quan tâm hơn đến vấn đề bảo mật. ẢNH: AFP

Tại Việt Nam, sau sự cố WannaCry, các chuyên gia bảo mật của Kaspersky đã tổ chức một buổi hội thảo với những doanh nghiệp trong nước, nhằm nâng cao nhận thức về sự nguy hiểm của mã độc tống tiền.

Theo đó, các chuyên gia Kaspersky đánh giá hầu hết các công ty vừa và nhỏ đều cho nhân viên tự ý cài đặt các phần mềm khác nhau lên máy tính mà không thông qua nhân viên chuyên về công nghệ. Chính vì thế, đã có nhiều phần mềm giả mạo và phần mềm độc hại được cài thêm cùng với phần mềm chính mà người dùng không hề hay biết. Đây là nguyên nhân khiến máy tính có thể bị kiểm soát bất kỳ lúc nào.

Ngoài ra, theo ông Ngô Trần Vũ, Giám đốc điều hành Công ty bảo mật Nam Trường Sơn (đơn vị phân phối phần mềm bảo mật Kaspersky tại Việt Nam), sau sự cố WannaCry, tỷ lệ quan tâm đến phần mềm diệt virus tại thị trường Việt Nam đang tăng lên. Bên cạnh đó, khối khách hàng doanh nghiệp quyết định nhanh chóng hơn trong việc gia hạn thời gian sử dụng phần mềm bảo mật.

Thành Luân

Theo Thanhnien

Hacker phát tán WannaCry có thể là người Trung Quốc

Hacker đã dùng công cụ Google Translate dịch thông điệp đòi tiền sang 26 ngôn ngữ khác nhau, nhưng bản tiếng Trung và tiếng Anh được cho là "tự soạn, không cần dịch".

Công ty bảo mật Flashpoint tìm thấy những dấu hiệu cho thấy sự liên quan của WannaCry với Trung Quốc. Cụ thể, thông điệp tống tiền của mã này xuất hiện với 28 ngôn ngữ khác nhau, tùy thiết bị mà nó lây nhiễm. Trong số đó, 26 ngôn ngữ được cho là dịch tự động bằng Google Translate. Tuy nhiên, thông điệp tiếng Trung và tiếng Anh có văn phong như thể được viết bởi con người chứ không phải máy dịch.

Bản tiếng Anh dường như được soạn bởi người biết tiếng Anh, nhưng lỗi ngữ pháp cho thấy đây có thể không phải người bản xứ. Trong khi đó, bản tiếng Trung dùng nhiều ký tự thể hiện người này rất rành tiếng Trung, như thể là tiếng mẹ đẻ của hacker.

Tang Wei, Phó chủ tịch công ty Rising, cho rằng chưa thể kết luận gì từ những phân tích của Flashpoint vì hacker thường tung hỏa mù để làm rối loạn hướng điều tra.

WannaCry là một biến thể của mã độc tống tiền (ransomware), còn có tên gọi khác là WannaCrypt0r 2.0 hay WCry, bắt đầu bùng phát trên toàn thế giới từ ngày 12/5. Ransomware nguy hiểm bởi chúng "hiểu" dữ liệu của người dùng luôn quan trọng và việc giữ dữ liệu làm "con tin" sẽ có hiệu quả hơn là chỉ đánh cắp hoặc xóa đi.

Nó được cho là đã gây ảnh hưởng tới 10.000 tổ chức, 200.000 cá nhân ở 150 quốc gia trên thế giới chỉ sau hơn 2 ngày xuất hiện, trong đó có cả những máy tính tại bệnh viện ở Anh, đồn cảnh sát Trung Quốc hay bảng hiệu giao thông ở Thái Lan... Việt Nam nằm trong số 20 quốc gia, vùng lãnh thổ bị ảnh hưởng nhất, bên cạnh Ukraina, Ấn Độ, Trung Quốc, Đài Loan...

Sau vài tuần gây nhiễu loạn, hiện các chuyên gia bảo mật vẫn chưa thu thập đủ chứng cứ để xác định chính xác ai đứng đằng sau vụ phát tán. WannaCry được viết dựa trên thông tin về lỗ hổng Windows mà nhóm hacker Shadow Brokers đánh cắp được từ NSA, nhưng nhóm này không phải tác giả của WannaCry.

Theo chuyên gia của Google, Symantec và Kaspersky, các manh mối ban đầu cho thấy WannaCry có thể do nhóm tin tặc Lazarus, do Triều Tiên hậu thuẫn, tung ra. Mã độc này hiện không còn hoành hành, nhưng đã kịp kiếm số Bitcoin trị giá khoảng 80.000 USD.

Minh Minh

Theo VNE

Việt Nam sẽ chịu nhiều cuộc tấn công tương tự WannaCry  Giới chuyên gia cho rằng mã độc tống tiền (ransomware) tương tự WannaCry sẽ tiếp tục hoành hành thời gian tới, trong đó người dùng Việt Nam sẽ chịu tác động trực tiếp. Trong vụ WannaCry, Việt Nam nằm thuộc top 20 quốc gia bị ảnh hưởng nhất. Bởi vậy theo ông Triệu Trần Đức, Tổng Giám đốc CMC InfoSec, nước ta có...

Giới chuyên gia cho rằng mã độc tống tiền (ransomware) tương tự WannaCry sẽ tiếp tục hoành hành thời gian tới, trong đó người dùng Việt Nam sẽ chịu tác động trực tiếp. Trong vụ WannaCry, Việt Nam nằm thuộc top 20 quốc gia bị ảnh hưởng nhất. Bởi vậy theo ông Triệu Trần Đức, Tổng Giám đốc CMC InfoSec, nước ta có...

Bí mật về quê sau 11 năm ở Hàn Quốc, chàng trai tặng bố mẹ 'món quà' bất ngờ01:26

Bí mật về quê sau 11 năm ở Hàn Quốc, chàng trai tặng bố mẹ 'món quà' bất ngờ01:26 Diễn viên Hoàng Kim Ngọc: 'Tôi nghi chồng chạy vai để gián tiếp cho vợ ăn đấm'02:01

Diễn viên Hoàng Kim Ngọc: 'Tôi nghi chồng chạy vai để gián tiếp cho vợ ăn đấm'02:01 MV Tết của Đen quá hot: Đạt Top 1 Trending sau hơn 1 ngày, kéo dài chuỗi kỷ lục suốt 6 năm!05:15

MV Tết của Đen quá hot: Đạt Top 1 Trending sau hơn 1 ngày, kéo dài chuỗi kỷ lục suốt 6 năm!05:15 Éo le: Vô tư nhờ người lạ chụp ảnh trên Hồ Gươm nhưng không hề nhận ra đó là 1 sao nam nổi tiếng Vbiz00:42

Éo le: Vô tư nhờ người lạ chụp ảnh trên Hồ Gươm nhưng không hề nhận ra đó là 1 sao nam nổi tiếng Vbiz00:42 Doãn Hải My cứ hát là hút triệu view, xuất sắc thế nào mà dân mạng tấm tắc "Đoàn Văn Hậu chọn vợ quá đỉnh"01:01

Doãn Hải My cứ hát là hút triệu view, xuất sắc thế nào mà dân mạng tấm tắc "Đoàn Văn Hậu chọn vợ quá đỉnh"01:01 Sự thật bất ngờ về clip "thầy tặng mỗi học sinh 1 triệu đồng để ăn Tết"00:38

Sự thật bất ngờ về clip "thầy tặng mỗi học sinh 1 triệu đồng để ăn Tết"00:38 Soi cận căn hộ sang chảnh, "đậm mùi tiền" của Hoa hậu Đỗ Hà tại Hà Nội01:22

Soi cận căn hộ sang chảnh, "đậm mùi tiền" của Hoa hậu Đỗ Hà tại Hà Nội01:22 Bom tấn cổ trang Việt mới nhá hàng đã gây choáng: Bối cảnh đẹp tới từng khung hình, dàn cast quá xuất sắc00:44

Bom tấn cổ trang Việt mới nhá hàng đã gây choáng: Bối cảnh đẹp tới từng khung hình, dàn cast quá xuất sắc00:44 Dàn em vợ đeo huy chương võ thuật lên phát biểu khiến chú rể toát mồ hôi00:53

Dàn em vợ đeo huy chương võ thuật lên phát biểu khiến chú rể toát mồ hôi00:53 Năm SOOBIN nổi đình đám với hit Phía Sau Một Cô Gái, Hoa hậu Thanh Thủy mới học lớp 905:30

Năm SOOBIN nổi đình đám với hit Phía Sau Một Cô Gái, Hoa hậu Thanh Thủy mới học lớp 905:30 Negav lộ diện ở Bộ Tứ Báo Thủ, Trấn Thành khẳng định: "Những điều đã xảy ra thì không thể thay đổi"02:09

Negav lộ diện ở Bộ Tứ Báo Thủ, Trấn Thành khẳng định: "Những điều đã xảy ra thì không thể thay đổi"02:09Tin đang nóng

Tin mới nhất

Nâng cao và biến đổi hình ảnh của bạn bằng trình chỉnh sửa video trực tuyến CapCut

Cách đăng Facebook để có nhiều lượt thích và chia sẻ

Thêm nhiều bang của Mỹ cấm TikTok

Microsoft cấm khai thác tiền điện tử trên các dịch vụ đám mây để bảo vệ khách hàng

Facebook trấn áp hàng loạt công ty phần mềm gián điệp

Meta đối mặt cáo buộc vi phạm các quy tắc chống độc quyền với mức phạt 11,8 tỷ đô

Không cần thăm dò, Musk nên sớm từ chức CEO Twitter

Đại lý Việt nhập iPhone 14 kiểu 'bia kèm lạc'

Khai trương hệ thống vé điện tử và dịch vụ trải nghiệm thực tế ảo XR tại Quần thể Di tích Cố đô Huế

'Dở khóc dở cười' với tính năng trợ giúp người bị tai nạn ôtô của Apple

Xiaomi sa thải hàng nghìn nhân sự

Apple sẽ bắt đầu sản xuất MacBook tại Việt Nam vào giữa năm 2023

Có thể bạn quan tâm

Dân số Trung Quốc giảm năm thứ ba liên tiếp

Thế giới

20:16:09 19/01/2025

Lập di chúc giả để chiếm đoạt tài sản

Pháp luật

20:03:31 19/01/2025

Truyền thông Campuchia ấn tượng về tốc độ tăng trưởng kinh tế của Việt Nam

Sức khỏe

19:58:15 19/01/2025

Điều tra vụ người đàn ông tử vong dưới mương nước

Tin nổi bật

19:53:19 19/01/2025

Nóng: Tình cũ Jack tiếp tục phơi bày loạt tin nhắn, lộ tiền chu cấp hàng tháng còn ít hơn 5 triệu?

Sao việt

19:40:14 19/01/2025

Bác sĩ vừa hút thuốc vừa khám bệnh gây xôn xao cộng đồng mạng

Netizen

19:37:07 19/01/2025

Cặp đôi Hoa ngữ liên tục "tình tứ" ở họp báo phim mới khiến fan hú hét: Nhà gái đẹp rực rỡ như nữ thần mùa xuân

Hậu trường phim

18:19:57 19/01/2025

Marmoush đổi đời khi đầu quân Man City

Sao thể thao

17:04:41 19/01/2025

Phim chưa chiếu đã phá kỷ lục 10 năm mới có 1 lần, nam chính bị ghét vì diễn dở nhưng đẹp trai không có đối thủ

Phim châu á

15:27:38 19/01/2025

Bị phạt 5 triệu đồng vượt đèn đỏ, chồng khoá xe máy bắt tôi đi xe ôm cho đỡ tốn

Góc tâm tình

15:21:47 19/01/2025

LG Display thống trị thị trường tấm nền màn hình 7 năm liên tiếp

LG Display thống trị thị trường tấm nền màn hình 7 năm liên tiếp Bộ ứng dụng văn phòng Office 2016 phát hành trên Windows Store

Bộ ứng dụng văn phòng Office 2016 phát hành trên Windows Store

Không chỉ tống tiền, mã độc WannaCry có thể gây chết người

Không chỉ tống tiền, mã độc WannaCry có thể gây chết người Khẩn cấp ngăn chặn mã độc WannaCry lây lan vào Việt Nam

Khẩn cấp ngăn chặn mã độc WannaCry lây lan vào Việt Nam Việt Nam trong top 20 nước bị mã độc tống tiền tấn công

Việt Nam trong top 20 nước bị mã độc tống tiền tấn công Người tiêu dùng vẫn ủng hộ Microsoft sau sự cố mã độc tống tiền WannaCry

Người tiêu dùng vẫn ủng hộ Microsoft sau sự cố mã độc tống tiền WannaCry Lỗ hổng cho phép trang web làm treo máy tính Windows 7 hoặc 8

Lỗ hổng cho phép trang web làm treo máy tính Windows 7 hoặc 8 Cảnh báo nhiều phần mềm lừa đảo ăn theo mã độc tống tiền WannaCry

Cảnh báo nhiều phần mềm lừa đảo ăn theo mã độc tống tiền WannaCry Sự thật về giọng hát live của RHYDER khiến netizen thừa nhận 1 điều

Sự thật về giọng hát live của RHYDER khiến netizen thừa nhận 1 điều Nam ca sĩ Việt nổi tiếng: "Gia đình mong tôi hạ cánh an toàn, tự hào nhiều nhưng cũng rất lo lắng"

Nam ca sĩ Việt nổi tiếng: "Gia đình mong tôi hạ cánh an toàn, tự hào nhiều nhưng cũng rất lo lắng" Đại hội khui quà Tết của sao Cbiz: Dương Mịch dùng cả bao đồ xa xỉ so kè Triệu Lệ Dĩnh, Huỳnh Hiểu Minh tặng 1 thứ nghe xong ai cũng nể

Đại hội khui quà Tết của sao Cbiz: Dương Mịch dùng cả bao đồ xa xỉ so kè Triệu Lệ Dĩnh, Huỳnh Hiểu Minh tặng 1 thứ nghe xong ai cũng nể Hàng trăm người mặc cổ phục, tái hiện Tết Hà Nội xưa qua nhiều tuyến phố: Cảnh tượng đẹp giữa thủ đô khiến ai cũng phải trầm trồ!

Hàng trăm người mặc cổ phục, tái hiện Tết Hà Nội xưa qua nhiều tuyến phố: Cảnh tượng đẹp giữa thủ đô khiến ai cũng phải trầm trồ! Gần Tết, giúp việc đề nghị sốc, chủ nhà bật khóc nhìn mẹ nằm liệt giường

Gần Tết, giúp việc đề nghị sốc, chủ nhà bật khóc nhìn mẹ nằm liệt giường Theo dõi lễ dạm ngõ của Á hậu Phương Nhi, tôi lặng lẽ rơi nước mắt

Theo dõi lễ dạm ngõ của Á hậu Phương Nhi, tôi lặng lẽ rơi nước mắt 3 sao nam Vbiz đột ngột đồng loạt đăng bài rời khỏi tổ đội SpaceSpeakers

3 sao nam Vbiz đột ngột đồng loạt đăng bài rời khỏi tổ đội SpaceSpeakers Vụ 4 người chết ở Hà Nội: 3 thi thể được tìm thấy dưới gầm giường

Vụ 4 người chết ở Hà Nội: 3 thi thể được tìm thấy dưới gầm giường Bạn học hé lộ tính cách thật của Á hậu Phương Nhi

Bạn học hé lộ tính cách thật của Á hậu Phương Nhi Bức ảnh xấu hổ nhất cuộc đời Song Hye Kyo

Bức ảnh xấu hổ nhất cuộc đời Song Hye Kyo Bắt đối tượng sát hại 4 người trong gia đình ở Phú Xuyên, đang di lý từ Vũng Tàu về Hà Nội

Bắt đối tượng sát hại 4 người trong gia đình ở Phú Xuyên, đang di lý từ Vũng Tàu về Hà Nội Chồng đại gia của Phạm Hương là ai, tại sao lại giấu kín bưng?

Chồng đại gia của Phạm Hương là ai, tại sao lại giấu kín bưng? Người đàn ông chi hơn 69 triệu đồng mua vòng vàng, vài ngày sau phát hiện 2 "vật thể lạ" dài 6cm ở bên trong, chủ tiệm khẳng định: "Chúng tôi không gian lận"

Người đàn ông chi hơn 69 triệu đồng mua vòng vàng, vài ngày sau phát hiện 2 "vật thể lạ" dài 6cm ở bên trong, chủ tiệm khẳng định: "Chúng tôi không gian lận" Bỏ nhà ra đi suốt 8 năm vì trượt đại học, ngày trở về nhìn thấy bố, nam thanh niên gào thét: "Ông không phải cha tôi!"

Bỏ nhà ra đi suốt 8 năm vì trượt đại học, ngày trở về nhìn thấy bố, nam thanh niên gào thét: "Ông không phải cha tôi!" Nóng: Sao nam 10X bị lừa bán sang biên giới Thái Lan được giải cứu thành công, nhìn ngón tay cái ai cũng thấy khiếp sợ

Nóng: Sao nam 10X bị lừa bán sang biên giới Thái Lan được giải cứu thành công, nhìn ngón tay cái ai cũng thấy khiếp sợ Công ty tặng vé số cho nhân viên rồi đòi lại khi có người trúng hơn 20 tỷ đồng

Công ty tặng vé số cho nhân viên rồi đòi lại khi có người trúng hơn 20 tỷ đồng