Bức hình ngỡ bình thường nhưng lại khiến điện thoại bị hack trong vài giây

Trông vô hại nhưng hình ảnh này lại ẩn chức phần mềm độc hại được tin tặc cài cắm để đánh cắp thông tin người dùng.

TechRadar dẫn nguồn báo cáo từ ESET và Avast cho biết, các nhà nghiên cứu bảo mật tại đây đã tìm thấy bằng chứng về các tác nhân đe dọa mới đang sử dụng ảnh PNG để phát tán phần mềm độc hại.

Tác nhân đe dọa có tên Worok đã được cả hai công ty bảo mật ESET và Avast xác nhận, đồng thời cho biết kẻ đứng sau chiến dịch đã sử dụng phương pháp tấn công này kể từ đầu tháng 9/2022. Nạn nhân mà Worok nhắm vào là các khu vực và vùng lãnh thổ Trung Đông, Đông Nam Á và Nam Phi.

Video đang HOT

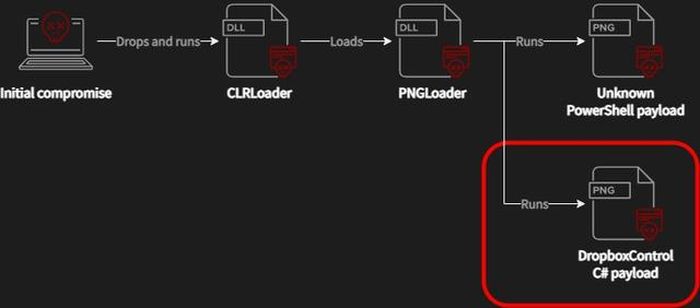

Phương pháp tấn công mà tin tặc sử dụng là một quá trình gồm nhiều giai đoạn (Nguồn: Avast)

Phương pháp tấn công mà tin tặc sử dụng là một quá trình gồm nhiều giai đoạn, trong đó tác nhân đe dọa áp dụng kỹ thuật DLL sideloading để thực thi phần mềm độc hại CLRLoader, từ đó tải tệp PNGLoader DLL, có khả năng đọc mã ẩn trong hình ảnh PNG.

Tiếp đến, mã ẩn trong hình ảnh PNG sẽ được dịch thành DropBoxControl, lưu trữ tệp Dropbox để kết nối và đánh cắp dữ liệu.

Báo cáo cho biết, phần mềm độc hại này có thể thực thi nhiều lệnh tấn công trên máy tính của nạn nhân, bao gồm: Thực thi câu lệnh “cmd /c”, khởi chạy tệp thực thi, tải xuống và tải lên dữ liệu đến và đi từ Dropbox, xóa dữ liệu khỏi thiết bị đầu cuối, thiết lập thư mục mới và trích xuất thông tin hệ thống.

Trông vô hại nhưng hình ảnh này lại ẩn chức phần mềm độc hại được tin tặc cài cắm để đánh cắp thông tin người dùng (Nguồn: Avast)

Các nhà nghiên cứu cảnh báo, người dùng nên cẩn trọng với những email lạ có đính kèm hình ảnh PNG, hoặc không tải xuống những hình ảnh từ những trang web đen để tránh bị đánh cắp thông tin.

Thực tế, đây không phải lần đầy tiên các tệp hình ảnh được tin tặc cài cắm các mã độc nhằm tấn công người dùng. Trước đó, một loại mã độc xuất hiện trên Facebook dưới dạng một hình ảnh trắng định dạng .SVG được cảnh báo nguy hiểm, gây mất tài khoản khi vô tình click phải hoặc phát tán virus qua máy tính và smartphone của những người dùng khác.

Người dùng Windows nên cập nhật ngay để vá 49 lỗ hổng

Mới đây, Microsoft đã phát hành bản cập nhật tháng 12 để vá 49 lỗ hổng bảo mật, trong đó có 1 lỗ hổng zero-day hiện đang được khai thác tích cực.

Theo thống kê của Microsoft, trong số 49 lỗ hổng bảo mật được vá có 6 lỗ hổng được phân loại là 'quan trọng' vì chúng cho phép thực thi mã từ xa, một trong những loại lỗ hổng nghiêm trọng nhất.

Ngoài ra còn có 19 lỗ hổng liên quan đến vấn đề leo thang đặc quyền, 3 lỗ hổng từ chối dịch vụ, 1 lỗ hổng giả mạo... Do đó, Microsoft khuyến cáo người dùng Windows nên cập nhật bản vá càng sớm càng tốt thông qua Windows Update.

"Kẻ tấn công có thể tạo ra một tệp độc hại có thể trốn tránh hệ thống phòng thủ Mark of the Web (MOTW), dẫn đến mất tính toàn vẹn hạn chế và tính khả dụng của các tính năng bảo mật như Protected View trong Microsoft Office", Microsoft cho biết.

Các tác nhân đe dọa đã khai thác lỗ hổng này bằng cách tạo các tệp JavaScript độc lập độc hại được ký bằng chữ ký không đúng định dạng.

Lỗ hổng đã được khai thác tích cực trong nhiều chiến dịch phân phối phần mềm độc hại, bao gồm cả những chiến dịch phát tán trojan QBot và Magniber Ransomware.

QBot (hay còn gọi là Qakbot) là một trojan ngân hàng Windows, được thiết kế để đánh cắp email của bạn nhằm sử dụng trong các cuộc tấn công lừa đảo tiếp theo hoặc phát tán phần mềm độc hại, đơn cử như Brute Ratel, Cobalt Strike...

Phần mềm độc hại và email lừa đảo ồ ạt tấn công các tổ chức  Theo Báo cáo tình trạng an ninh mạng lĩnh vực công nghệ vận hành (OT) toàn cầu năm 2022 do công ty giải pháp an ninh mạng Fortinet công bố ngày 6/12, loại hình tấn công hàng đầu mà các tổ chức Việt Nam gặp phải đó là phần mềm độc hại và email lừa đảo. Các hoạt động thiếu kiểm soát làm...

Theo Báo cáo tình trạng an ninh mạng lĩnh vực công nghệ vận hành (OT) toàn cầu năm 2022 do công ty giải pháp an ninh mạng Fortinet công bố ngày 6/12, loại hình tấn công hàng đầu mà các tổ chức Việt Nam gặp phải đó là phần mềm độc hại và email lừa đảo. Các hoạt động thiếu kiểm soát làm...

Lễ đưa tang Kim Sae Ron: Mẹ ruột đi không vững trong giờ phút cuối cùng, dàn sao nghẹn ngào tiễn biệt01:06

Lễ đưa tang Kim Sae Ron: Mẹ ruột đi không vững trong giờ phút cuối cùng, dàn sao nghẹn ngào tiễn biệt01:06 Nam Thư bị chỉ trích vì mặc trang phục phản cảm, hớ hênh ngay trên thảm đỏ00:21

Nam Thư bị chỉ trích vì mặc trang phục phản cảm, hớ hênh ngay trên thảm đỏ00:21 Lý Nhã Kỳ sau khi lộ bức ảnh xồ xề gây sốc: "Có thế lực nào đứng sau những trò ác ý này không?"00:33

Lý Nhã Kỳ sau khi lộ bức ảnh xồ xề gây sốc: "Có thế lực nào đứng sau những trò ác ý này không?"00:33 Đòn giáng của ông Trump vào Ukraine trước ngưỡng cửa đàm phán với Nga09:07

Đòn giáng của ông Trump vào Ukraine trước ngưỡng cửa đàm phán với Nga09:07 B Ray muốn tìm "ghệ mới" nhưng không quên "bóc phốt" người yêu cũ: Nói nhiều, ghen tuông, bào tiền?03:46

B Ray muốn tìm "ghệ mới" nhưng không quên "bóc phốt" người yêu cũ: Nói nhiều, ghen tuông, bào tiền?03:46 Thảm đỏ hot nhất hôm nay: Lý Nhã Kỳ xuất hiện với visual lạ hoắc, một sao nữ Gen Z khoe vòng 1 đẹp ná thở01:49

Thảm đỏ hot nhất hôm nay: Lý Nhã Kỳ xuất hiện với visual lạ hoắc, một sao nữ Gen Z khoe vòng 1 đẹp ná thở01:49 Khả Như vào vai quỷ dữ, ăn thịt sống trong phim kinh dị02:29

Khả Như vào vai quỷ dữ, ăn thịt sống trong phim kinh dị02:29 HOT: Đạt G - Cindy Lư hóa cô dâu chú rể trên lễ đường, khóa môi ngọt ngào trước đông đảo khách mời01:26

HOT: Đạt G - Cindy Lư hóa cô dâu chú rể trên lễ đường, khóa môi ngọt ngào trước đông đảo khách mời01:26 Thách thức nhà vô địch thế giới, võ sĩ Trung Quốc bị đánh sưng mặt02:18

Thách thức nhà vô địch thế giới, võ sĩ Trung Quốc bị đánh sưng mặt02:18 Cindy Lư đáp trả khi bị nói ngoại tình, là nguyên nhân khiến Hoài Lâm tụt dốc không phanh00:18

Cindy Lư đáp trả khi bị nói ngoại tình, là nguyên nhân khiến Hoài Lâm tụt dốc không phanh00:18 Ngoại hình gây sốc của G-Dragon00:19

Ngoại hình gây sốc của G-Dragon00:19Tin đang nóng

Tin mới nhất

Nâng cao và biến đổi hình ảnh của bạn bằng trình chỉnh sửa video trực tuyến CapCut

Cách đăng Facebook để có nhiều lượt thích và chia sẻ

Thêm nhiều bang của Mỹ cấm TikTok

Microsoft cấm khai thác tiền điện tử trên các dịch vụ đám mây để bảo vệ khách hàng

Facebook trấn áp hàng loạt công ty phần mềm gián điệp

Meta đối mặt cáo buộc vi phạm các quy tắc chống độc quyền với mức phạt 11,8 tỷ đô

Không cần thăm dò, Musk nên sớm từ chức CEO Twitter

Đại lý Việt nhập iPhone 14 kiểu 'bia kèm lạc'

Khai trương hệ thống vé điện tử và dịch vụ trải nghiệm thực tế ảo XR tại Quần thể Di tích Cố đô Huế

'Dở khóc dở cười' với tính năng trợ giúp người bị tai nạn ôtô của Apple

Xiaomi sa thải hàng nghìn nhân sự

Apple sẽ bắt đầu sản xuất MacBook tại Việt Nam vào giữa năm 2023

Có thể bạn quan tâm

Vụ công nhân muốn viết di chúc nhờ nhận tiền thôi việc: Đề xuất bất ngờ

Tin nổi bật

20:30:38 21/02/2025

Siêu phẩm 'Ma cà rồng Nosferatu' gây bão điện ảnh quốc tế ấn định ngày khởi chiếu tại Việt Nam

Phim âu mỹ

20:27:28 21/02/2025

Con người có thể lây cúm gia cầm cho mèo

Thế giới

20:26:15 21/02/2025

Chương Nhược Nam, Bạch Kính Đình nhận phản ứng trái chiều từ khán giả

Hậu trường phim

20:16:15 21/02/2025

Phim Trung Quốc chiếu 2 năm đột nhiên nổi rần rần trở lại: Cặp chính đẹp thôi rồi, chemistry tung tóe màn hình

Phim châu á

20:13:15 21/02/2025

(Review) 'Nhà gia tiên': Thông điệp vừa vặn về tình thân gia đình

Phim việt

20:05:33 21/02/2025

Vợ cũ sao Vbiz gây phẫn nộ vì nghi móc mỉa Hoa hậu Khánh Vân, Vũ Cát Tường và vợ "ngồi không cũng dính đạn"

Sao việt

19:47:17 21/02/2025

Cô dâu bỏ trốn cùng bạn trai ngay trong ngày cưới

Lạ vui

19:25:34 21/02/2025

Hoa hậu Thùy Tiên mở đầu cho hành trình nhân ái mới của "Vì bạn xứng đáng"

Tv show

19:24:43 21/02/2025

Thiệt hại do virus máy tính gây ra ở mức 21,2 nghìn tỷ

Thiệt hại do virus máy tính gây ra ở mức 21,2 nghìn tỷ PVcomBank: Chính thức mở tài khoản doanh nghiệp qua eKYC

PVcomBank: Chính thức mở tài khoản doanh nghiệp qua eKYC

LastPass lại bị hack, mật khẩu của người dùng có bị rò rỉ?

LastPass lại bị hack, mật khẩu của người dùng có bị rò rỉ? Người dùng laptop Acer nên cập nhật càng sớm càng tốt

Người dùng laptop Acer nên cập nhật càng sớm càng tốt Chuyên gia an ninh mạng cảnh báo 3 loại hình tấn công nhiều nhất 12 tháng qua

Chuyên gia an ninh mạng cảnh báo 3 loại hình tấn công nhiều nhất 12 tháng qua Thử thách Invisible Body trên TikTok có thể khiến bạn mất tài khoản

Thử thách Invisible Body trên TikTok có thể khiến bạn mất tài khoản Cảnh báo ứng dụng xem World Cup chứa mã độc

Cảnh báo ứng dụng xem World Cup chứa mã độc Ba loại hình tấn công mạng khiến các doanh nghiệp, tổ chức lo ngại

Ba loại hình tấn công mạng khiến các doanh nghiệp, tổ chức lo ngại Chấn động tin em rể đại gia lợi dụng cái chết Từ Hy Viên công khai có con riêng, danh tính "tiểu tam" lộ diện

Chấn động tin em rể đại gia lợi dụng cái chết Từ Hy Viên công khai có con riêng, danh tính "tiểu tam" lộ diện

Rầm rộ danh tính 1 người đẹp nghi được "dọn đường" nối gót Kỳ Duyên thi Miss Universe 2025

Rầm rộ danh tính 1 người đẹp nghi được "dọn đường" nối gót Kỳ Duyên thi Miss Universe 2025 Giơ ví chứa thẻ thanh tra xây dựng, người đàn ông ở TPHCM bị CSGT khống chế

Giơ ví chứa thẻ thanh tra xây dựng, người đàn ông ở TPHCM bị CSGT khống chế Lúc hấp hối, anh trai chồng chỉ vào đứa nhỏ đứng ở góc nhà và nói sự thật khiến tôi suy sụp

Lúc hấp hối, anh trai chồng chỉ vào đứa nhỏ đứng ở góc nhà và nói sự thật khiến tôi suy sụp Hoa hậu Việt Nam nghi sắp làm phu nhân hào môn lộ hint rời Sen Vàng?

Hoa hậu Việt Nam nghi sắp làm phu nhân hào môn lộ hint rời Sen Vàng? Sao Việt 21/2: Khánh Thi cùng con gái hóa trang thành "cô bé Masha"

Sao Việt 21/2: Khánh Thi cùng con gái hóa trang thành "cô bé Masha" Từ Hy Viên qua đời vẫn không yên: Chồng Hàn "nổi dậy" chống đối gia đình vợ

Từ Hy Viên qua đời vẫn không yên: Chồng Hàn "nổi dậy" chống đối gia đình vợ Taxi đi nhầm đường, nữ sinh nhảy ra khỏi xe vì tưởng mình bị bắt cóc rồi bị đâm tử vong: Tòa tuyên án ra sao với tài xế?

Taxi đi nhầm đường, nữ sinh nhảy ra khỏi xe vì tưởng mình bị bắt cóc rồi bị đâm tử vong: Tòa tuyên án ra sao với tài xế? 'Diễn viên Đình Thế mất ở tuổi 22 mà không kịp nói lời trăng trối'

'Diễn viên Đình Thế mất ở tuổi 22 mà không kịp nói lời trăng trối' Thảm cảnh của ác nữ đẹp nhất màn ảnh: Nghèo túng đến nỗi phải nhặt đồ ăn thừa, nhan sắc tụt dốc thê thảm không nhận ra

Thảm cảnh của ác nữ đẹp nhất màn ảnh: Nghèo túng đến nỗi phải nhặt đồ ăn thừa, nhan sắc tụt dốc thê thảm không nhận ra Vụ thi thể không nguyên vẹn: Lời khai rợn người của gã chồng giết vợ

Vụ thi thể không nguyên vẹn: Lời khai rợn người của gã chồng giết vợ Trước khi qua đời, Kim Sae Ron lên sân thượng khóc nức nở vì lời xin lỗi muộn màng từ phóng viên Hàn

Trước khi qua đời, Kim Sae Ron lên sân thượng khóc nức nở vì lời xin lỗi muộn màng từ phóng viên Hàn TP.HCM: Nam thanh niên rơi lầu 4 chung cư trong tình trạng không mặc quần áo

TP.HCM: Nam thanh niên rơi lầu 4 chung cư trong tình trạng không mặc quần áo Truy tố người mẫu lai Đinh Nhikolai tàng trữ trái phép chất ma túy

Truy tố người mẫu lai Đinh Nhikolai tàng trữ trái phép chất ma túy Hoa hậu Hoàn vũ Catriona Gray chia tay hôn phu sau 5 năm, danh tính "trà xanh" lộ diện?

Hoa hậu Hoàn vũ Catriona Gray chia tay hôn phu sau 5 năm, danh tính "trà xanh" lộ diện? Vợ 3 kém 29 tuổi nhắc Bảo Chung: "Quãng đời còn lại đừng có ai nữa nhé!"

Vợ 3 kém 29 tuổi nhắc Bảo Chung: "Quãng đời còn lại đừng có ai nữa nhé!"