Biến thể Zeus trở lại

Trend Micro vừa qua đã lưu ý với người dùng công nghệ thế giới về một biến thể của phần mềm độc hại mang tên Zeus. Đây là phần mềm được phát triển bởi ngôn ngữ lập trình AutoIT, được giới công nghệ biết đến vào những năm 1990.

Biến thể Zeus này được nhìn nhận có khả năng đánh cắp thông tin từ những trang web phát triển FTP, cũng như thông tin người dùng cá nhân. Trong báo cáo công bố vào tháng 5/2013, Trend Micro đã từng nhắc đến AutoIT, với khả năng mã hóa linh hoạt của ngôn ngữ lập trình này. Đồng thời, ngôn ngữ này hỗ trợ hacker rất nhiều trong việc phát triển các chức năng đánh cắp thông tin. Từ những chức năng đơn giản như thay đổi các tập tin văn bản, đến việc phức tạp hơn là tải về những hình ảnh minh họa…tất cả đều có thể được hỗ trợ bởi AutoIT. Do đó, biến thể Zeus vừa được phát hiện được đánh giá sẽ ăn cắp thông tin bảo mật một cách linh hoạt, theo những chuyển biến và kịch bản rất khác nhau. Pastebin chính là nơi mà biến thể này bị phát hiện đang được upload.

Bằng cách sử dụng biến thể này, hacker có thể xâm nhập vào những hệ thống tài chính, như ngân hàng, xóa bỏ hoặc làm suy yếu lớp bảo mật của hệ thống. Qua đó, biến thể Zeus có thể trực tiếp đột nhập hệ thống, hay trong trường hợp khác có thể khiến tường bảo mật suy yếu, mở đường cho những đợt tấn công khác.

Video đang HOT

Tương tự như biến thể Zeus, Trend Micro cũng xác định thêm 2 phần mềm độc hại khác có kiểu tấn công tương tự là TSPY_CHISBURG.A và TSPY_EUPUDS.A. Khi TSPY_CHISBURG.A được khởi chạy, phần mềm sẽ đánh cắp thông tin tài khoản người dùng Hotmail, Pidgin, Yahoo, FileZilla, cũng như những chứng thực liên quan đến VPN/ ISP. Đối với trường hợp TSPY_EUPUDS.A, phần mềm độc hại này sẽ xác định được tên người dùng, loại trình duyệt, phiên bản hệ điều hành đang sử dụng, qua đó làm nền tảng cho những bước tấn công tiếp theo, hoặc theo một hướng khác là bán những thông tin này cho những tội phạm mạng khác, trục lợi qua những cuộc tấn công hoặc lợi dụng thông tin.

AutoIT được xác định có thể lây nhiễm qua ổ cứng, hoặc những thiết bị di động, do vậy rất linh hoạt trong việc lây nhiễm. Bên cạnh đó, AutoIT rất khó nhận diện, do đó những phần mềm độc hại liên quan đến ngôn ngữ này như TSPY_CHISBURG.A và TSPY_EUPUDS.A thật sự là một thách thức đối với những kỹ sư bảo mật của những công ty hàng đầu thế giới.

Đối với trường hợp biến thể Zeus và những phần mềm độc hại này, Trend Micro khuyên người dùng nên thận trọng với những email họ nhận được, đồng thời nên cập nhật những phần mềm bảo mật đang sử dụng.

Theo VNE

Hacker tạo ra phần mềm độc hại "SpyEye" bị bắt

Theo thông tin từ hãng bảo mật Trend Micro, hãng đã hỗ trợ thành công Cục Điều tra Liên bang truy tố người tạo ra phần mềm độc hại SpyEye.

Theo đó, Aleksandr Andreevich Panin, một người đàn ông quốc tịch Nga tạo ra Trojan SpyEye tấn công hàng triệu tài khoản ngân hàng trực tuyến đã nhận tội tại một phòng xử án Atlanta trước những bằng chứng thuyết phục do Trend Micro phối hợp với FBI điều tra được.

SpyEye là công cụ của những hacker hàng đầu, nó được tạo ra để lây nhiễm vào các máy tính, sau đó tự động gửi lệnh rút tiền từ các tài khoản ngân hàng trực tuyến một cách có hệ thống. Xuất hiện lần đầu vào năm 2009, SpyEye như là công cụ mới nổi bên cạnh công cụ độc hại bấy lâu là Zeus.

"SpyEye" là một phần mềm độc hại thường được hacker sử dụng để đánh cắp tài khoản ngân hàng. (Ảnh minh họa: Internet)

Trợ lý giám đốc điều hành FBI Rick McFeely nói: "FBI đánh giá cao sự hỗ trợ và giúp đỡ của nhóm nghiên cứu các mối đe dọa tại Trend Micro trong cuộc điều tra để có thể bắt giữ Aleksandr Andreevich Panin, hay còn gọi với tên "Gribodemon" và "Harderman". Hợp tác giữa tổ chức công và tư như thế này rất quan trọng để giải quyết thành công các mối đe dọa an ninh mạng và mang tội phạm ra trước công lý."

"Cuộc bắt giữ này cho thấy các công ty bảo mật hợp tác chặt chẽ với các cơ quan pháp luật có thể mang lại kết quả tốt như thế nào. Bằng cách theo dõi chính tội phạm mạng thay vì các máy chủ của chúng, chúng tôi đã tấn công được thế giới ngầm. Chúng tôi tin rằng đây là cách để tấn công tội phạm mạng và khiến Internet an toàn hơn với tất cả chúng ta", Dhanya Thakkar - Giám đốc Trend Micro tại Ấn Độ & SAARC, cho biết.

Aleksandr Andreevich Panin cuối cùng đã sa lưới FBI khi ông ta bị lừa bán phần mềm độc hại cho một tổ chức mật phạm pháp mạo danh. Panin bị buộc tội thông đồng với Hamza Bendelladj - người bị dẫn độ sang Mỹ năm ngoái, để phát triển và phân phối SpyEye liên tục từ năm 2009 đến năm 2011.

Theo ước tính, virus SpyEye đã lây nhiễm hơn 1,4 triệu máy tính tại Hoa Kỳ và các nước khác, và đó là bộ công cụ độc hại cực kì nguy hiểm trong suốt thời gian từ năm 2009 đến 2011.

Theo VNE

Phát hiện trojan mới lây lan đến 350.000 thiết bị Android  Một trojan mới cho Android vừa được phát hiện cư trú trong bộ nhớ của các thiết bị bị nhiễm và sẽ được kích hoạt khi chạy hệ điều hành. Điểm nguy hiểm của loại trojan này là ngay cả khi một số nguy cơ được gỡ bỏ thành công nhưng vẫn còn một phần nhỏ còn sót lại trong vùng bảo vệ...

Một trojan mới cho Android vừa được phát hiện cư trú trong bộ nhớ của các thiết bị bị nhiễm và sẽ được kích hoạt khi chạy hệ điều hành. Điểm nguy hiểm của loại trojan này là ngay cả khi một số nguy cơ được gỡ bỏ thành công nhưng vẫn còn một phần nhỏ còn sót lại trong vùng bảo vệ...

Lễ đưa tang Kim Sae Ron: Mẹ ruột đi không vững trong giờ phút cuối cùng, dàn sao nghẹn ngào tiễn biệt01:06

Lễ đưa tang Kim Sae Ron: Mẹ ruột đi không vững trong giờ phút cuối cùng, dàn sao nghẹn ngào tiễn biệt01:06 Nam Thư bị chỉ trích vì mặc trang phục phản cảm, hớ hênh ngay trên thảm đỏ00:21

Nam Thư bị chỉ trích vì mặc trang phục phản cảm, hớ hênh ngay trên thảm đỏ00:21 Lý Nhã Kỳ sau khi lộ bức ảnh xồ xề gây sốc: "Có thế lực nào đứng sau những trò ác ý này không?"00:33

Lý Nhã Kỳ sau khi lộ bức ảnh xồ xề gây sốc: "Có thế lực nào đứng sau những trò ác ý này không?"00:33 Pha sang đường vỏn vẹn 16 giây của chiếc xe máy khiến hàng loạt phương tiện chao đảo00:16

Pha sang đường vỏn vẹn 16 giây của chiếc xe máy khiến hàng loạt phương tiện chao đảo00:16 Thảm đỏ hot nhất hôm nay: Lý Nhã Kỳ xuất hiện với visual lạ hoắc, một sao nữ Gen Z khoe vòng 1 đẹp ná thở01:49

Thảm đỏ hot nhất hôm nay: Lý Nhã Kỳ xuất hiện với visual lạ hoắc, một sao nữ Gen Z khoe vòng 1 đẹp ná thở01:49 Khả Như vào vai quỷ dữ, ăn thịt sống trong phim kinh dị02:29

Khả Như vào vai quỷ dữ, ăn thịt sống trong phim kinh dị02:29 Cindy Lư đáp trả khi bị nói ngoại tình, là nguyên nhân khiến Hoài Lâm tụt dốc không phanh00:18

Cindy Lư đáp trả khi bị nói ngoại tình, là nguyên nhân khiến Hoài Lâm tụt dốc không phanh00:18 Thách thức nhà vô địch thế giới, võ sĩ Trung Quốc bị đánh sưng mặt02:18

Thách thức nhà vô địch thế giới, võ sĩ Trung Quốc bị đánh sưng mặt02:18 Nhan sắc con gái Lee Dong Gun (Chuyện Tình Paris) gây sốc00:40

Nhan sắc con gái Lee Dong Gun (Chuyện Tình Paris) gây sốc00:40 Video từ camera an ninh ghi lại khoảnh khắc tuổi thơ của một đứa trẻ sụp đổ00:17

Video từ camera an ninh ghi lại khoảnh khắc tuổi thơ của một đứa trẻ sụp đổ00:17 B Ray muốn tìm "ghệ mới" nhưng không quên "bóc phốt" người yêu cũ: Nói nhiều, ghen tuông, bào tiền?03:46

B Ray muốn tìm "ghệ mới" nhưng không quên "bóc phốt" người yêu cũ: Nói nhiều, ghen tuông, bào tiền?03:46Tin đang nóng

Tin mới nhất

Nâng cao và biến đổi hình ảnh của bạn bằng trình chỉnh sửa video trực tuyến CapCut

Cách đăng Facebook để có nhiều lượt thích và chia sẻ

Thêm nhiều bang của Mỹ cấm TikTok

Microsoft cấm khai thác tiền điện tử trên các dịch vụ đám mây để bảo vệ khách hàng

Facebook trấn áp hàng loạt công ty phần mềm gián điệp

Meta đối mặt cáo buộc vi phạm các quy tắc chống độc quyền với mức phạt 11,8 tỷ đô

Không cần thăm dò, Musk nên sớm từ chức CEO Twitter

Đại lý Việt nhập iPhone 14 kiểu 'bia kèm lạc'

Khai trương hệ thống vé điện tử và dịch vụ trải nghiệm thực tế ảo XR tại Quần thể Di tích Cố đô Huế

'Dở khóc dở cười' với tính năng trợ giúp người bị tai nạn ôtô của Apple

Xiaomi sa thải hàng nghìn nhân sự

Apple sẽ bắt đầu sản xuất MacBook tại Việt Nam vào giữa năm 2023

Có thể bạn quan tâm

Đặt mục tiêu 'khủng', DOGE của tỉ phú Musk đã giúp tiết kiệm bao nhiêu tiền?

Thế giới

23:55:19 20/02/2025

Cặp đôi Hoa ngữ hôn dữ dội tới 70 lần ở phim mới: Nhà trai phát ngượng, lên mạng cầu xin khán giả 1 điều

Hậu trường phim

23:43:18 20/02/2025

Nhà Gia Tiên khiến khán giả bức xúc: Mẹ bầu hot nhất showbiz gây tức giận vì lý do không ngờ

Phim việt

23:37:23 20/02/2025

Cô gái tự bịa chuyện "đánh thuốc mê" bị xử phạt 7,5 triệu

Pháp luật

23:37:21 20/02/2025

Màn ảnh Hàn đang có 3 phim lãng mạn cực hay: Không xem quá đáng tiếc!

Phim châu á

23:34:40 20/02/2025

Messi ghi bàn đẳng cấp giúp Inter Miami giành chiến thắng tối thiểu

Sao thể thao

23:27:53 20/02/2025

Nóng: Lee Min Ho ra tuyên bố giữa đêm về hành động gây rắc rối của Park Bom (2NE1)

Sao châu á

23:17:38 20/02/2025

Giữa lúc Hoa hậu Lê Hoàng Phương liên tục gây sóng gió, tình cũ Thiều Bảo Trâm quyết định lên tiếng

Sao việt

23:11:35 20/02/2025

Có gì trong show âm nhạc thế chỗ 'Anh trai', 'Chị đẹp'?

Tv show

22:53:06 20/02/2025

Meghan Markle bị phản ứng dữ dội vì 'đánh cắp' thương hiệu quần áo

Sao âu mỹ

22:37:17 20/02/2025

Đánh giá điện thoại Motorola Moto G

Đánh giá điện thoại Motorola Moto G Microsoft không chỉ dừng hỗ trợ với Windows XP từ tháng 4 tới

Microsoft không chỉ dừng hỗ trợ với Windows XP từ tháng 4 tới

Cảnh giác ứng dụng Flappy Bird giả mạo

Cảnh giác ứng dụng Flappy Bird giả mạo Flappy Bird nhái móc túi người chơi

Flappy Bird nhái móc túi người chơi Galaxy S5 sẽ có 2 phiên bản giống iPhone 5S và iPhone 5C?

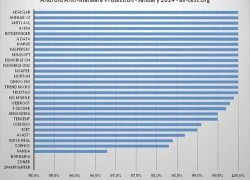

Galaxy S5 sẽ có 2 phiên bản giống iPhone 5S và iPhone 5C? Xếp hạng ứng dụng bảo mật trên Android

Xếp hạng ứng dụng bảo mật trên Android Samsung lên lịch sự kiện Unpacked 5 :Sẽ ra mắt của Galaxy S5?

Samsung lên lịch sự kiện Unpacked 5 :Sẽ ra mắt của Galaxy S5? Những ứng dụng ngân hàng trên điện thoại Android dễ nhiễm virus nhất

Những ứng dụng ngân hàng trên điện thoại Android dễ nhiễm virus nhất Nữ kế toán không nghe lời sếp, làm chậm trễ thanh toán 10 tỷ đồng cho đối tác nhưng lại được công ty khen ngợi: Kỹ năng làm việc quá tốt

Nữ kế toán không nghe lời sếp, làm chậm trễ thanh toán 10 tỷ đồng cho đối tác nhưng lại được công ty khen ngợi: Kỹ năng làm việc quá tốt Nóng: Lễ thụ táng Từ Hy Viên bị hoãn đột ngột vì hành động này của chồng người Hàn

Nóng: Lễ thụ táng Từ Hy Viên bị hoãn đột ngột vì hành động này của chồng người Hàn 'Diễn viên Đình Thế mất ở tuổi 22 mà không kịp nói lời trăng trối'

'Diễn viên Đình Thế mất ở tuổi 22 mà không kịp nói lời trăng trối' Một hình ảnh gây sốc trong phim Việt hot nhất phòng vé hiện tại

Một hình ảnh gây sốc trong phim Việt hot nhất phòng vé hiện tại Vợ 3 kém 29 tuổi nhắc Bảo Chung: "Quãng đời còn lại đừng có ai nữa nhé!"

Vợ 3 kém 29 tuổi nhắc Bảo Chung: "Quãng đời còn lại đừng có ai nữa nhé!" HÓNG: Gil Lê hủy theo dõi Xoài Non?

HÓNG: Gil Lê hủy theo dõi Xoài Non? Thảm cảnh của ác nữ đẹp nhất màn ảnh: Nghèo túng đến nỗi phải nhặt đồ ăn thừa, nhan sắc tụt dốc thê thảm không nhận ra

Thảm cảnh của ác nữ đẹp nhất màn ảnh: Nghèo túng đến nỗi phải nhặt đồ ăn thừa, nhan sắc tụt dốc thê thảm không nhận ra Sốc trước nhan sắc lão hóa, đầu bạc trắng của nàng "Tiểu Long Nữ" sai trái nhất màn ảnh

Sốc trước nhan sắc lão hóa, đầu bạc trắng của nàng "Tiểu Long Nữ" sai trái nhất màn ảnh Taxi đi nhầm đường, nữ sinh nhảy ra khỏi xe vì tưởng mình bị bắt cóc rồi bị đâm tử vong: Tòa tuyên án ra sao với tài xế?

Taxi đi nhầm đường, nữ sinh nhảy ra khỏi xe vì tưởng mình bị bắt cóc rồi bị đâm tử vong: Tòa tuyên án ra sao với tài xế? Chuyện gì đang xảy ra với diễn viên Quý Bình?

Chuyện gì đang xảy ra với diễn viên Quý Bình? Vụ bé gái 5 tháng tuổi tử vong ở Hà Nội: Người phụ nữ trông trẻ khai gì?

Vụ bé gái 5 tháng tuổi tử vong ở Hà Nội: Người phụ nữ trông trẻ khai gì? Trước khi qua đời, Kim Sae Ron lên sân thượng khóc nức nở vì lời xin lỗi muộn màng từ phóng viên Hàn

Trước khi qua đời, Kim Sae Ron lên sân thượng khóc nức nở vì lời xin lỗi muộn màng từ phóng viên Hàn Truy tố người mẫu lai Đinh Nhikolai tàng trữ trái phép chất ma túy

Truy tố người mẫu lai Đinh Nhikolai tàng trữ trái phép chất ma túy Hot nhất Weibo: Lưu Diệc Phi và nam thần kém tuổi bị khui tin hẹn hò với loạt bằng chứng khó chối cãi

Hot nhất Weibo: Lưu Diệc Phi và nam thần kém tuổi bị khui tin hẹn hò với loạt bằng chứng khó chối cãi Hoa hậu Hoàn vũ Catriona Gray chia tay hôn phu sau 5 năm, danh tính "trà xanh" lộ diện?

Hoa hậu Hoàn vũ Catriona Gray chia tay hôn phu sau 5 năm, danh tính "trà xanh" lộ diện? TP.HCM: Nam thanh niên rơi lầu 4 chung cư trong tình trạng không mặc quần áo

TP.HCM: Nam thanh niên rơi lầu 4 chung cư trong tình trạng không mặc quần áo