Phần mềm độc hại nhắm vào người dùng Việt Nam

Một phần mềm độc hại vừa được phát hiện lây nhiễm ít nhất 300.000 thiết bị Android từ 71 quốc gia, trong đó Việt Nam chiếm số lượng nhiều nhất.

Theo iTechpost, phần mềm độc hại Android này được cho là đã lây lan đến các thiết bị dưới dạng ứng dụng đọc sách và giáo dục từ năm 2018. Phần mềm độc hại này đã lây nhiễm ít nhất 300.000 thiết bị từ 71 quốc gia, trong đó Việt Nam trở thành quốc gia có số thiết bị ảnh hưởng nhiều nhất.

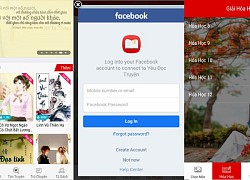

Nhiều ứng dụng chứa phần mềm độc hại được thiết kế cho người dùng Việt Nam. Ảnh CHỤP MÀN HÌNH

Báo cáo cho biết, các phần mềm này có thể được tìm thấy trong Google Play nhưng hiện đã bị gỡ xuống. Mặc dù vậy, mã độc này vẫn có thể lây lan qua các ứng dụng Android của bên thứ ba. Vì phần mềm độc hại nhắm mục tiêu đến những người dùng tải xuống các ứng dụng giáo dục nên nó được Zimperium đặt tên là “Schoolyard Bully”. Nó có thể đánh cắp thông tin đăng nhập tài khoản Facebook, số ID, tên người dùng, thiết bị, RAM và API trên thiết bị đó.

Ứng dụng sau khi tải về sẽ hiển thị cửa sổ yêu cầu người dùng đăng nhập Facebook bằng WebView. Sau đó, nó sẽ gửi một phần mềm gián điệp bằng cách sử dụng JavaScript và trích xuất thông tin từ người dùng. Các dữ liệu này bao gồm số điện thoại, địa chỉ email, mật khẩu…

300.000 nạn nhân của 37 ứng dụng bị nhiễm được ước tính bằng dữ liệu đo từ xa. Tuy nhiên, khó xác định giá trị gần đúng do phương thức phân phối đã chuyển sang các cửa hàng ứng dụng của bên thứ ba, có nghĩa có thể có nhiều nạn nhân hơn so với những gì được báo cáo ban đầu.

Ngoài việc tiếp tục lây nhiễm bằng cách sử dụng các cửa hàng ứng dụng ngoài, các ứng dụng độc hại này còn có thể ẩn khỏi phần lớn phần mềm chống virus vì nó sử dụng các thư viện gốc để ẩn. Về cơ bản, nó xuất hiện ở dạng giống như một thư viện riêng có tên “libabc.so”, nơi lưu trữ dữ liệu C&C. Dữ liệu giáo dục chỉ có thể được truy cập bằng mật khẩu vì tập ở định dạng ZIP.

Video đang HOT

Zimperium xác định nhóm tin tặc từ Việt Nam có tên FlyTrap đứng đằng sau cuộc tấn công. Các ứng dụng bị phát hiện chứa phần mềm độc hại này gồm Cẩm Nang Lớp 8 Offline – Giải Bài Tập & Ôn Luyện; Cẩm Nang Lớp Offline – Giải Bài Tập & Ôn Luyện; Cẩm Nang Địa Lý Offline – Giải Bài Tập & Ôn Luyện; Giải Bài Tập 7 Offline Toán Văn Anh Lý Sinh Sử Địa; Cẩm Nang Ngữ Văn Offline – Soạn Văn & Văn Mẫu; Giải Toán 6,7,8,9,10,11,12; Giải Tin Học 6,7,8,9,10,11,12; Giải Bài Tập 6 Offline Toán Văn Anh Lý Sinh Sử Địa; Mê Đọc Truyện; Mọt Truyện; Nghe Truyện Ngắn, Ngôn Tình, Kiếm Hiệp Audio Hay; Giải Vật Lý 6,7,8,9,10,11,12.

4 con đường lây lan phổ biến nhất của mã độc

Mã độc đặc biệt nguy hiểm và tồn tại dưới nhiều dạng thức khác nhau. Làm thế nào chúng lây lan chóng mặt như vậy? Tội phạm mạng dùng công cụ, chiến thuật nào để phát tán mã độc?

1. Tải phần mềm độc hại

Ngày nay, bạn có thể tải được vô số loại phần mềm trên mạng từ các trang khác nhau. Sự tiện lợi này đi kèm với nguy cơ trở thành con mồi của tội phạm mạng, những kẻ đang muốn lây nhiễm mã độc cho thiết bị nhanh nhất.

Nếu không truy cập đúng trang của nhà phát triển hay nhà phân phối, bạn sẽ có nguy cơ tải trúng chương trình độc hại, dù đó là phần mềm quảng cáo (adware) hay mã độc tống tiền (ransomware). Do mọi người thường không có thói quen kiểm tra tập tin có an toàn không trước khi tải về, chiêu thức lây lan này đặc biệt phổ biến trong giới tội phạm mạng.

Làm thế nào để tránh tải về chương trình độc hại? Đầu tiên, bạn phải đảm bảo chỉ tải tập tin từ website đáng tin cậy. Tiếp theo, nếu phần mềm tính phí hay mất tiền, bạn đừng bấm vào phiên bản miễn phí tìm thấy đâu đó trên mạng vì nó có thể đang mạo danh phần mềm hợp pháp.

Bạn nên dùng phần mềm diệt virus để quét tập tin trước khi tải hoặc sử dụng các trang web như VirusTotal để kiểm tra nhanh.

2. Email lừa đảo (phishing)

Phishing là một trong các hình thức được hacker yêu thích nhất vì hầu như ai cũng liên lạc qua email, tin nhắn hay SMS. Trên hết, thủ phạm dễ dàng lừa nạn nhân chỉ bằng một số chi tiết như ngôn ngữ chuyên ngành, có tính thuyết phục, hình ảnh quen thuộc.

Trong các sự cố phishing, kẻ tấn công sẽ gửi cho con mồi một tin nhắn có vẻ đáng tin. Chẳng hạn, ai đó có thể nhận được email từ hãng chuyển phát nhanh thông báo về bưu kiện và yêu cầu cung cấp thông tin để nhận hàng an toàn. Nó rất hiệu quả trong việc tạo ra cảm giác gấp gáp, khiến người nhận đáp ứng ngay lập tức.

Một liên kết sẽ được gửi kèm trong email để nạn nhân mở ra, nhập thông tin, xác minh... Tuy nhiên, thực tế đây lại là liên kết độc hại. Trang web sẽ đánh cắp mọi dữ liệu bạn nhập vào, chẳng hạn thông tin liên lạc, thanh toán. Chúng cũng có thể trở thành công cụ phát tán mã độc ngay khi người dùng bấm vào liên kết.

Để tránh trở thành nạn nhân, bạn nên ghi nhớ kiểm tra kỹ các email phát hiện sai sót, địa chỉ người gửi bất thường hay các tập đính kèm đáng nghi. Ví dụ, nếu nhận được email từ FedEx nhưng địa chỉ email là "f3dex", bạn nên bỏ qua.

3. Remote Desktop Protocol

Giao thức Remote Desktop Protocol (RDP) là công nghệ cho phép máy tính của một người dùng kết nối với máy tính của người khác qua một mạng. Dù giao thức này do Microsoft phát triển, hiện nay nó có thể dùng trên nhiều hệ điều hành khác nhau. Tội phạm mạng cũng tìm ra cách để khai thác giao thức.

Đôi khi, RDP không được bảo vệ nghiêm ngặt, bỏ ngỏ trên một hệ điều hành cũ, giúp kẻ tấn công có cơ hội hoàn hảo để triển khai. Ngay khi chúng tìm ra kết nối có vấn đề và chiếm quyền truy cập máy tính từ xa qua giao thức, chúng có thể cấy mã độc, thậm chí lấy đi dữ liệu từ thiết bị mà chủ nhân không hay biết.

Ransomware là một vấn đề phổ biến với người dùng RDP. Theo báo cáo năm 2020 của Paloalto, trong số 1.000 vụ tấn công mã độc tống tiền được ghi nhận, 50% sử dụng RDP làm trung gian lây nhiễm ban đầu. Ransomware sẽ mã hóa tập tin của người dùng, giữ chúng làm con tin để đòi tiền chuộc.

Nhằm bảo vệ thiết bị, bạn nên sử dụng mật khẩu mạnh, kích hoạt xác minh hai bước và cập nhật máy chủ bất cứ khi nào có thể.

4. Ổ đĩa flash

Dù có thể lây nhiễm mã độc từ xa, hacker cũng yêu thích loại hình truyền thống, đó là các ổ đĩa flash hay USB. Nếu tin tặc có cơ hội tiếp xúc trực tiếp với thiết bị của nạn nhân, sử dụng USB là một cách nhanh và đơn giản.

USB sẽ được cài sẵn mã độc, thu thập dữ liệu trên thiết bị. Chẳng hạn, ổ đĩa flash cấy keylogger vào máy tính để theo dõi mọi thứ mà nạn nhân nhập, bao gồm thông tin đăng nhập, thanh toán hay dữ liệu nhạy cảm. Chúng có thể cấy mọi thứ, từ ransomware, spyware, virus đến "bọ".

Đó là lý do vì sao nên cài đặt mật khẩu cho thiết bị và khóa chúng ngay khi rời khỏi tầm mắt. Bạn cũng nên vô hiệu hóa các cổng USB nếu không dùng tới máy tính. Ngoài ra, nên thận trọng khi sử dụng USB không rõ nguồn gốc, hay quét bằng phần mềm diệt virus.

Tội phạm mạng không ngừng tìm ra những cách thức mới để phát tán mã độc và tấn công nạn nhân. Vì vậy, bạn nên bảo vệ thiết bị bằng mọi cách và kiểm tra kỹ càng bất kỳ phần mềm, tập tin, liên kết nào trước khi tải hay truy cập.

Các cuộc tấn công mạng vào chuỗi cung ứng ngày càng gia tăng mạnh  Theo các chuyên gia, tấn công mạng vào chuỗi cung ứng ngày càng gia tăng mạnh mẽ trong những năm gần đây. Đánh cắp dữ liệu, khủng bố mạng và cài phần mềm độc hại đang gây ra mối đe dọa vô cùng lớn cho việc quản lý chuỗi cung ứng. Tấn công chuỗi cung ứng (supply chain attack) là hình thức tấn...

Theo các chuyên gia, tấn công mạng vào chuỗi cung ứng ngày càng gia tăng mạnh mẽ trong những năm gần đây. Đánh cắp dữ liệu, khủng bố mạng và cài phần mềm độc hại đang gây ra mối đe dọa vô cùng lớn cho việc quản lý chuỗi cung ứng. Tấn công chuỗi cung ứng (supply chain attack) là hình thức tấn...

Cảnh tượng kinh hoàng khi 4 thuyền du lịch bất ngờ lật úp, 84 người cùng rơi xuống sông00:37

Cảnh tượng kinh hoàng khi 4 thuyền du lịch bất ngờ lật úp, 84 người cùng rơi xuống sông00:37 Bí Đỏ tả thực cuộc sống với Vũ Cát Tường, netizen xót: Thương Tường quá, nhưng kệ nha...00:30

Bí Đỏ tả thực cuộc sống với Vũ Cát Tường, netizen xót: Thương Tường quá, nhưng kệ nha...00:30 Hình ảnh lạ của những chú ngựa trong dàn kỵ binh sau khi hoàn thành nhiệm vụ đại lễ 30/401:17

Hình ảnh lạ của những chú ngựa trong dàn kỵ binh sau khi hoàn thành nhiệm vụ đại lễ 30/401:17 Chồng đi làm ca đêm, vợ và 2 con không ngờ với cảnh tượng xảy ra trong lúc ngủ: 35 giây ám ảnh!00:36

Chồng đi làm ca đêm, vợ và 2 con không ngờ với cảnh tượng xảy ra trong lúc ngủ: 35 giây ám ảnh!00:36 Thiếu gia tập đoàn nổi tiếng cả nước phải "nín thở" khi đi ăn với vợ00:18

Thiếu gia tập đoàn nổi tiếng cả nước phải "nín thở" khi đi ăn với vợ00:18 Cứ ngỡ sản phẩm của AI nhưng hình ảnh "em bé cưỡi hổ" trong xóm nhỏ TP.HCM là ảnh thật: Câu chuyện phía sau mới thú vị!01:35

Cứ ngỡ sản phẩm của AI nhưng hình ảnh "em bé cưỡi hổ" trong xóm nhỏ TP.HCM là ảnh thật: Câu chuyện phía sau mới thú vị!01:35 Hóng: Drama gái xinh thay đồ trên xe hút hơn 3 triệu lượt người vào xem00:43

Hóng: Drama gái xinh thay đồ trên xe hút hơn 3 triệu lượt người vào xem00:43 Xác minh clip tài xế Grab tại Đà Nẵng bị khách đánh tới tấp00:34

Xác minh clip tài xế Grab tại Đà Nẵng bị khách đánh tới tấp00:34 Không ai còn nhận ra con gái thứ 2 của Quyền Linh00:16

Không ai còn nhận ra con gái thứ 2 của Quyền Linh00:16 Hành động lạ bên cạnh chiếc ô tô của người phụ nữ bán nước dưới cơn mưa nặng hạt khiến dân mạng đứng hình00:34

Hành động lạ bên cạnh chiếc ô tô của người phụ nữ bán nước dưới cơn mưa nặng hạt khiến dân mạng đứng hình00:34 Clip sốc: Tài xế xe buýt bất ngờ mở cửa "tấn công" xe máy chở theo phụ nữ và trẻ nhỏ giữa ngã tư đông người00:16

Clip sốc: Tài xế xe buýt bất ngờ mở cửa "tấn công" xe máy chở theo phụ nữ và trẻ nhỏ giữa ngã tư đông người00:16Tiêu điểm

Tin đang nóng

Tin mới nhất

Lê Hùng Nguyễn cùng Jenny Huỳnh bị Forbes 'réo tên' sở hữu thành tích ấn tượng

Dianka Zakhidova vợ Tây Bùi Tiến Dũng lộ diện mặt mộc khiến dân mạng ngã ngửa!

Khách Tây thích thú với hành động đơn giản của người Việt, nhận xét: "Chỉ trong mơ tôi mới làm được"

Lâu đài có 1 - 0 - 2 trên đất vàng ở Hà Nam: 4 phía đều là "view triệu đô" nhưng vẫn có một điểm gây "lăn tăn"

Ngân 98 trần trụi vòng 3 trên biển, náo loạn MXH, sắp "đập mặt xây lại" lần 12

Chao dự tốt nghiệp ĐH Mỹ: 50k người sốc vì món đồ từ VN, Jenny Huỳnh sính ngoại?

Chàng trai 27 tuổi cưới cô dâu 54 tuổi, ngỡ ngàng bố mẹ chú rể "vui như bắt được vàng"

Lụy "hot girl" mù quáng, nam thanh niên gặp biến cố lớn, hai năm liền bị hành hạ tới thảm thương

Vạn Hạnh Mall sau 3 vụ rúng động: Ai đến cũng vô thức làm 1 việc hệt nhau

Động đất 5.0 độ xảy ra tại Điện Biên, nhiều người cảm nhận rung lắc, hoảng hốt chạy ra khỏi nhà

Lim Feng cao tay đánh bay tình cũ, 'Miss Thanh Xuân' bị réo fan Hải Tú thở phào

Jenny Huynh 1 chọi 300 lên tạp chí Forbes, "Rich kid" Chao sa sút chỉ biết yêu?

Có thể bạn quan tâm

Sao nữ Vbiz đi trữ trứng lần 2: Đau đớn vì tiêm liên tục 10 ngày, kết quả khiến bác sĩ bất ngờ

Sao việt

07:22:15 17/05/2025

Hyundai Accent 'thống trị' phân khúc sedan cỡ B, giá niêm yết chỉ từ 439 triệu đồng

Ôtô

07:21:20 17/05/2025

Nữ diễn viên sở hữu nông trại 50.000m ở Đà Lạt, 5 két sắt kim cương, bỏ đóng phim vẫn hot khủng khiếp

Hậu trường phim

07:16:25 17/05/2025

10 melodrama Hàn Quốc hay nhất mọi thời đại: Song Hye Kyo, Son Ye Jin vẫn thua xa 1 đàn em

Phim châu á

07:13:10 17/05/2025

G-DRAGON nghi qua VN diễn rồi về giải nghệ, Sơn Tùng copy bất chấp, lộ dã tâm?

Sao châu á

07:05:16 17/05/2025

Xe côn tay 449,5cc, phanh ABS 2 kênh, giá 145 triệu tại Việt Nam, so kè cùng Honda CBR500R

Xe máy

06:45:39 17/05/2025

Thảm đỏ Cannes ngày 4: Angeline Jolie "làm lu mờ tất cả", Đường Yên bị "ống kính hung thần" bóc trần nhan sắc lão hóa

Sao âu mỹ

06:40:07 17/05/2025

Thêm 1 game hẹn hò ảo cho phép game thủ giải cứu thế giới

Mọt game

06:32:54 17/05/2025

Khám phá Mũi Vi Rồng, tuyệt tác thiên nhiên kỳ vĩ của Bình Định

Du lịch

06:30:55 17/05/2025

Cành cây dài 20cm nằm trong lồng ngực cụ bà suốt 2 năm

Sức khỏe

06:11:26 17/05/2025

Cùng uống rượu, bạn trai say còn mình vẫn tỉnh bơ, cô gái bị đòi chia tay vì ‘không tôn trọng nhau’

Cùng uống rượu, bạn trai say còn mình vẫn tỉnh bơ, cô gái bị đòi chia tay vì ‘không tôn trọng nhau’

11 ứng dụng này đang âm thầm ăn cắp thông tin cá nhân của bạn

11 ứng dụng này đang âm thầm ăn cắp thông tin cá nhân của bạn Xoá ngay ứng dụng chỉnh ảnh này khỏi điện thoại nếu bạn không muốn "bay màu" tài khoản Facebook

Xoá ngay ứng dụng chỉnh ảnh này khỏi điện thoại nếu bạn không muốn "bay màu" tài khoản Facebook Một ứng dụng bị các đối tượng lừa đảo lợi dụng cài đặt phần mềm độc hại, đáng chú ý vì nó là của Apple!

Một ứng dụng bị các đối tượng lừa đảo lợi dụng cài đặt phần mềm độc hại, đáng chú ý vì nó là của Apple! Google Workspace cập nhật phần thông báo để chống lừa đảo

Google Workspace cập nhật phần thông báo để chống lừa đảo Cảnh báo phần mềm độc hại nguy hiểm TeaBot

Cảnh báo phần mềm độc hại nguy hiểm TeaBot Cảnh giác với các trò chơi giả mạo độc hại trong Microsoft Store

Cảnh giác với các trò chơi giả mạo độc hại trong Microsoft Store Phần mềm độc hại Android đánh cắp dữ liệu và ẩn mọi dấu vết

Phần mềm độc hại Android đánh cắp dữ liệu và ẩn mọi dấu vết Trojan đánh cắp hơn 300.000 tài khoản Facebook, chủ yếu tại Việt Nam

Trojan đánh cắp hơn 300.000 tài khoản Facebook, chủ yếu tại Việt Nam Triển lãm các công nghệ thông minh tại Trung Quốc

Triển lãm các công nghệ thông minh tại Trung Quốc FSS không có thông tin nhạy cảm của khách hàng

FSS không có thông tin nhạy cảm của khách hàng Top 5 mẫu điện thoại Samsung 128GB tầm giá dưới 10 triệu đáng mua nhất

Top 5 mẫu điện thoại Samsung 128GB tầm giá dưới 10 triệu đáng mua nhất 2 ứng dụng World Cup của Qatar bị gắn nhãn 'phần mềm gián điệp'

2 ứng dụng World Cup của Qatar bị gắn nhãn 'phần mềm gián điệp' Người phụ nữ chết ngay tại ngân hàng vì ốm nặng cũng phải ra tận nơi rút tiền

Người phụ nữ chết ngay tại ngân hàng vì ốm nặng cũng phải ra tận nơi rút tiền

Hàng xóm ở Trà Vinh rủ nhau mua vé số cầu may, không ngờ trúng 5 tờ độc đắc

Hàng xóm ở Trà Vinh rủ nhau mua vé số cầu may, không ngờ trúng 5 tờ độc đắc

2 người Việt vừa lọt vào danh sách Forbes 30 Under 30 Asia 2025 là ai?

2 người Việt vừa lọt vào danh sách Forbes 30 Under 30 Asia 2025 là ai? Khoảnh khắc hai con riêng của shark Bình chụp cùng ba mẹ con Phương Oanh gây chú ý

Khoảnh khắc hai con riêng của shark Bình chụp cùng ba mẹ con Phương Oanh gây chú ý Vụ vợ bị chồng 'xử' tại chỗ làm ở Hải Dương: hé lộ động cơ gây án sốc

Vụ vợ bị chồng 'xử' tại chỗ làm ở Hải Dương: hé lộ động cơ gây án sốc Clip sốc: Mỹ nhân Trung Quốc bị đuổi khỏi thảm đỏ Cannes vì hành động đáng xấu hổ với Tom Cruise

Clip sốc: Mỹ nhân Trung Quốc bị đuổi khỏi thảm đỏ Cannes vì hành động đáng xấu hổ với Tom Cruise Mỹ nhân 54 tuổi vẫn cùng con gái đi học đại học, trẻ hơn bạn cùng lớp kém 36 tuổi mới sốc

Mỹ nhân 54 tuổi vẫn cùng con gái đi học đại học, trẻ hơn bạn cùng lớp kém 36 tuổi mới sốc Danh tính 9 người thương vong trong vụ sạt lở ở Lai Châu

Danh tính 9 người thương vong trong vụ sạt lở ở Lai Châu UAE tặng ông Trump một giọt dầu mỏ

UAE tặng ông Trump một giọt dầu mỏ Cho vay 1 tỷ thu lãi 150 triệu trong ngày, người phụ nữ ở TPHCM lĩnh án

Cho vay 1 tỷ thu lãi 150 triệu trong ngày, người phụ nữ ở TPHCM lĩnh án Toàn cảnh đám cưới đẹp như mơ của Hồ Quỳnh Hương ở tuổi 45

Toàn cảnh đám cưới đẹp như mơ của Hồ Quỳnh Hương ở tuổi 45 Ngay khi biết tin bạn gái bị ung thư giai đoạn cuối, tôi quyết định chia tay, nào ngờ nửa tháng sau nhận được thiệp mời cưới của cô ấy

Ngay khi biết tin bạn gái bị ung thư giai đoạn cuối, tôi quyết định chia tay, nào ngờ nửa tháng sau nhận được thiệp mời cưới của cô ấy

Cô gái bị đánh gục trong quán cà phê ở TPHCM yêu cầu bồi thường 900 triệu

Cô gái bị đánh gục trong quán cà phê ở TPHCM yêu cầu bồi thường 900 triệu Hiệu trưởng trường mẫu giáo lấy trộm đồ: Cho thôi chức và ra khỏi đảng

Hiệu trưởng trường mẫu giáo lấy trộm đồ: Cho thôi chức và ra khỏi đảng Hoa hậu Ý Nhi nịnh dì Ly Miss World vẫn out top 20 tức tưởi, bị bạn trai "hại"?

Hoa hậu Ý Nhi nịnh dì Ly Miss World vẫn out top 20 tức tưởi, bị bạn trai "hại"? Khai trừ đảng, buộc thôi việc giáo viên đưa người nhà vào trường đánh giáo viên khác

Khai trừ đảng, buộc thôi việc giáo viên đưa người nhà vào trường đánh giáo viên khác Cô gái 2 lần sinh con cho "thầy ông nội" mất tích bí ẩn, giống hệt Diễm My?

Cô gái 2 lần sinh con cho "thầy ông nội" mất tích bí ẩn, giống hệt Diễm My? Vụ phụ xe tử vong khi cố chặn xe buýt đang trôi: Nghi quên kéo phanh tay

Vụ phụ xe tử vong khi cố chặn xe buýt đang trôi: Nghi quên kéo phanh tay Căng: Điều tra khẩn Trần Kiều Ân và hơn 20 sao hạng A Trung Quốc, "công chúa Cello" bị liệt vào tội đặc biệt

Căng: Điều tra khẩn Trần Kiều Ân và hơn 20 sao hạng A Trung Quốc, "công chúa Cello" bị liệt vào tội đặc biệt Chủ tịch Công ty dược Sơn Lâm hối lộ hơn 71 tỷ đồng để trót lọt đưa thuốc vào bệnh viện

Chủ tịch Công ty dược Sơn Lâm hối lộ hơn 71 tỷ đồng để trót lọt đưa thuốc vào bệnh viện Đông Hùng: Thiếu gia thay mẹ trả nợ, rửa bát thuê, hot lại nhờ bè cho Võ Hạ Trâm

Đông Hùng: Thiếu gia thay mẹ trả nợ, rửa bát thuê, hot lại nhờ bè cho Võ Hạ Trâm