Nhóm hacker bí ẩn “tập tành” làm Robinhood, tống tiền tập đoàn lớn để chia cho dân nghèo 540 triệu đồng

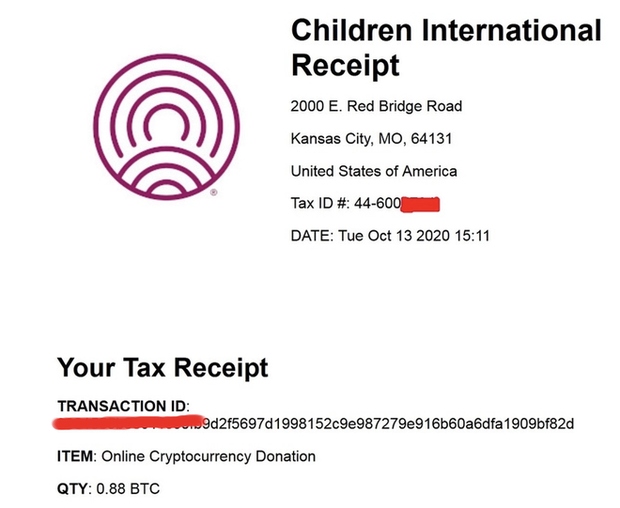

Được biết, nhóm hacker mũ đen này đã quyên góp tiền điện tử (khoảng 1,76 Bitcoin, tương đương 23.308 USD) cho hai tổ chức từ thiện The Water Project và Children International.

Một nhóm tin tặc mũ đen có tên Darkside vừa gửi một khoản quyên góp trị giá gần 540 triệu đồng cho 2 tổ chức từ thiện. Đáng nói, khoản tiền dùng để từ thiện này được các tin tặc “ tống tiền” từ các doanh nghiệp lớn.

Trong bài đăng trên blog vào ngày 13 tháng 10, nhóm tin tặc có tên Darkside tuyên bố nhóm này chỉ nhắm mục tiêu vào các doanh nghiệp có lợi nhuận “khủng”. Cụ thể, nhóm tin tặc này thường tìm cách xâm nhập vào hệ thống IT của từng công ty, sau đó tiến hành mã hóa toàn bộ dữ liệu một mã độc tống tiền (Ransomware). Điều này có nghĩa, nếu muốn lấy lại dữ liệu, những công ty nói trên phải trả tiền chuộc (thường là tiền điện tử) cho nhóm tin tặc.

Hóa đơn được nhóm hacker Darkside đăng tải cho thấy nhóm này đã quyên góp số tiền điện tử trị giá 280 triệu đồng cho tổ chức từ thiện Children International

“Chúng tôi nghĩ rằng điều này khá công bằng, khi số tiền chuộc mà các công ty phải trả (cho chúng tôi) sẽ được dùng để làm từ thiện”.

“Mặc kệ bạn nghĩ hành động của chúng tôi xấu xa đến mức nào, bản thân chúng tôi cảm thấy rất vui khi biết được mình đã giúp thay đổi cuộc sống của một ai đó. Hôm nay, chúng tôi đã gửi những khoản tiền quyên góp đầu tiên”, nhóm hacker Darkside cho biết trên trang blog của mình.

Được biết, nhóm hacker mũ đen này đã quyên góp tiền điện tử (khoảng 1,76 Bitcoin, tương đương 23.308 USD) cho hai tổ chức từ thiện The Water Project và Children International.

Với Children International, đây là tổ chức được thành lập với mục đích cứu trợ trẻ em tại Ấn Độ, Philippines, Colombia, Ecuador, Zambia, Cộng hòa Dominica, Guatemala, Honduras, Mexico và Hoa Kỳ. Trong khi đó, The Water Project đạt mục tiêu cung cấp khả năng tiếp cận nước sạch cho toàn khu vực tiểu Sahara ở Châu Phi.

Trao đổi với BBC, người phát ngôn của tổ chức Children International đã từ chối khoản tiền quyên góp được gửi bởi tin tặc.

“Nếu khoản quyên góp có liên quan đến tin tặc, chúng tôi không có ý định giữ lại số tiền này”, đại diện của Children International cho biết. Về phía The Water Project, tổ chức từ thiện này đã từ chối đưa ra bình luận.

Lần đầu tiên một nhóm tin tặc góp tiền làm từ thiện

Ngay sau khi thông tin về vụ việc được phản ánh, nhiều chuyên gia bảo mật đã bày tỏ sự nghi ngờ về hành động gửi tiền làm từ thiện của nhóm tin tặc Darkside.

Video đang HOT

Mặc dù mới được thành lập không lâu, nhóm tin tặc Darkside là một cái tên “khét tiếng” trong lĩnh vực “tống tiền” doanh nghiệp bằng ransomware. Đã có nhiều bằng chứng cho thấy nhóm Darkside đã hợp tác với các nhóm tội phạm mạng khác đứng sau cuộc tấn công vào Sàn giao dịch ngoại tệ lớn nhất thế giới Travelex vào tháng Giêng năm nay.

“Động cơ đằng sau hành động quyên góp từ thiện của những tên tội phạm này không hoàn toàn rõ ràng. Có lẽ việc này sẽ giúp xoa dịu tội lỗi của chúng? Hoặc có lẽ chúng muốn được coi là Robin Hood, hơn là những kẻ tống tiền vô lương tâm”, Brett Callow, chuyên gia bảo mật tại công ty an ninh mạng Emsisoft chia sẻ với BBC.

“Dù động cơ của chúng là gì, đây chắc chắn là một hành động rất bất thường. Theo tôi được biết, đây là lần đầu tiên một nhóm tin tặc chuyên sử dụng mã độc tống tiền quyên góp một phần lợi nhuận của chúng cho tổ chức từ thiện.”

Được biết, nhóm Darkside đã sử dụng một dịch vụ có tên The Giving Block, vốn cho phép cá nhân và tổ chức có thể quyên góp tiền điện tử cho 67 tổ chức phi lợi nhuận trên khắp thế giới.

Lần đầu tiên, một nhóm tin tặc chuyên sử dụng mã độc tống tiền quyên góp một phần lợi nhuận của chúng cho tổ chức từ thiện

Được thành lập vào năm 2018, The Giving Block cung cấp cho các “triệu phú” tiền điện tử khả năng tận dụng “ưu đãi thuế khổng lồ để tặng Bitcoin và các loại tiền điện tử khác trực tiếp cho các tổ chức phi lợi nhuận”.

Trao đổi với BBC, người điều hành The Giving Block khẳng định đơn vị này không hề hay biết việc nhóm tội phạm mạng Darkside đứng sau các khoản quyên góp được gửi đến The Water Project và Children International.

“Chúng tôi vẫn đang làm việc để xác định xem liệu những khoản tiền này có thực sự bị đánh cắp hay không. Nếu những khoản quyên góp này được thực hiện bằng tiền bị đánh cắp, tất nhiên chúng tôi sẽ tiến hành hoàn trả lại tiền cho chủ sở hữu hợp pháp”, đại diện The Giving Block cho biết.

Tuy nhiên, bản thân đơn vị này lại không nêu rõ cách thức tìm ra “chủ sở hữu hợp pháp” của số tiền quyên góp nói trên.

Về cơ bản, hầu hết sàn mua và bán tiền kỹ thuật số như Bitcoin đều yêu cầu người dùng xác minh danh tính của mình trước khi tiến hành giao dịch. Tuy nhiên, với riêng The Giving Block, các cá nhân và tổ chức hoàn toàn có thể quyên góp ẩn danh mà không xác minh danh tính, theo thử nghiệm của phóng viên BBC. Các cơ quan thực thi pháp luật lo ngại, việc quyên góp ẩn danh bằng tiền điện tử sẽ tạo ra kẽ hở để các đối tượng xấu tiến hành rửa tiền, theo BBC.

“Bằng cách cho phép các khoản quyên góp ẩn danh từ các nguồn có khả năng bất hợp pháp, nó mở ra nguy cơ rửa tiền”, Philip Gradwell, chuyên gia chuyên “truy tìm” dấu vết tội phạm mạng qua tiền ảo cho biết.

Máy ATM tự động nhả tiền khi bị hack

Giới hacker mũ đen ngày càng có những cách thức tinh vi để đánh cắp tiền từ ATM, cỗ máy vốn không hề được nâng cấp nhiều trong những năm qua.

Năm 2010, tại hội thảo công nghệ bảo mật Black Hat, Las Vegas, Mỹ, nhà nghiên cứu bảo mật Barnaby Jack đã trình diễn màn hack ATM ngay trên sân khấu, buộc cỗ máy nhả tiền trước sự chứng kiến của đông đảo người xem.

Kỹ thuật lừa máy ATM phun ra lượng lớn tiền mặt này gọi là "jackpotting". Kể từ đó, nhiều tin tặc đã dùng phương pháp này, đánh cắp đi hàng triệu USD.

Tấn công jackpotting khiến ATM tự động nhả tiền mặt. Ảnh: Nordic Coder.

Tiền rơi như trúng xổ số

Tuần trước, tại hội thảo bảo mật Black Hat và Defcon, giới nghiên cứu cho biết tội phạm ngày càng có những cách tinh vi hơn. Chúng không chỉ cải thiện mã độc để hack vào phần mềm ngân hàng, mà còn dùng những cách kinh điển như tấn công từ xa.

Kevin Perlow, nhà nghiên cứu của một tổ chức tài chính tư nhân về vấn đề bảo mật, đề cập đến hai cách thức tấn công hiện nay dựa trên kỹ thuật jackpotting.

Mùa xuân năm 2019, mã độc tên INJX_Pure xuất hiện, thao túng giao diện tiện ích mở rộng các dịch vụ tài chính trên ATM (XFS) và cả phần mềm ngân hàng. Tiện ích này hỗ trợ các tính năng cơ bản trên ATM như chạy và điều phối bảng mã PIN, đầu đọc thẻ,...

Kết quả điều tra cho thấy mã độc ban đầu được tải lên máy quét ở Mexico, sau đó là từ Colombia, nhưng vẫn không thể biết kẻ nào đứng đằng sau INJX_Pure.

Mã độc này được tùy chỉnh để dùng cho các máy ATM của ngân hàng hoặc khu vực cụ thể. Có thể thấy, các tin tặc đang phát triển phần mềm độc hại nhắm vào một số nơi nhất định hơn là tìm ra công cụ có thể hack trên toàn thế giới.

"Dùng mã độc nhắm vào XFS là việc thường thấy, nhưng phần mềm INJX_Pure này còn được tạo ra để nhắm vào những mục tiêu cụ thể", Pelow cho biết.

Các máy ATM không có nhiều cải tiến trong những năm qua. Ảnh: Wired.

Kế đến vào tháng 7, nhà sản xuất máy ATM Diebold Nixdorf đưa ra cảnh báo tương tự về một loại mã độc khác. Bằng cách ngắm vào phần mềm độc quyền của ngân hàng, những tên tội phạm đã trộm tiền từ hàng loạt máy ATM ở châu Âu.

Pelow cũng nhắc tới FASTCast, mã độc bị Cơ quan An ninh Nội địa Mỹ cho rằng do hacker Triều Tiên dùng để rút hàng chục triệu USD khắp thế giới.

Kỹ thuật đột nhập ngày càng tinh vi

FASTCash không nhắm đến một máy ATM cụ thể mà lây nhiễm trên máy chủ kiểm soát. Bằng cách đó, nhóm tin tặc đã rút tiền từ hàng loạt ATM cùng lúc. Pelow cho rằng đây là cách thông minh, vì không phải tốn công cài mã độc vào nhiều máy ATM.

Các nhà nghiên cứu tại công ty bảo mật Red Balloon cũng tiết lộ thêm hai lỗ hổng bảo mật trong những máy ATM tại các cửa hàng bán lẻ của Nautilus Hyosung - công ty có hơn 140.000 máy ATM khắp nước Mỹ.

Hai lỗ hổng nằm ở hệ thống quản lý dịch vụ của ATM. Lỗ hổng đầu nằm trong hệ thống XFS mà nếu khai thác được, chỉ cần ra lệnh để ATM nhả tiền mặt ngay lập tức.

Một lỗi khác liên quan đến phần mềm quản lý từ xa của ATM, tin tặc có thể tùy ý truy cập vào cài đặt, từ đó yêu cầu ATM nhả hết tiền mặt trong máy. Đây cũng là một cách khác của kỹ thuật jackpotting.

Người dùng nên che tay khi bấm mã số PIN tại ATM. Ảnh: Timo.

Red Balloon công bố nghiên cứu của họ vào mùa hè 2019 và Nautilus Hyosung đã ngay lập tức đưa ra bản cập nhật mới sửa lỗi vào tháng 9 năm đó.

Dù công ty này chủ động vá các lỗ hổng, nhưng sẽ vô ích nếu chủ ATM địa phương không chủ động cập nhật phần mềm. Các nhà nghiên cứu của Red Balloon ước tính vẫn còn 80.000 máy ATM ở Mỹ mắc lỗi.

Trong các trường hợp sử dụng jackpotting khác, tin tặc thường dùng cách đơn giản hơn như máy khoan hoặc cắm thẻ USB, thẻ SD chứa mã độc vào ATM. Tuy nhiên, các cuộc tấn công từ xa bằng cách như Red Balloon công bố lại ngày càng phổ biến hơn.

Trong khi phương thức jackpotting ngày càng tinh vi, việc tìm kiếm lỗ hổng trong hệ thống tài chính toàn cầu cũng dễ dàng hơn, các máy ATM vẫn chưa có cải thiện đáng kể nào.

"Kể từ khi Barnaby Jack nói về lỗi bảo mật trên ATM đến bây giờ, có gì đã thay đổi? Những cách thức xâm nhập vào laptop và hệ điều hành 15 năm trước sẽ không dùng được ở hiện tại, nhưng với ATM là có thể. Điều này thực sự khiến tôi ngạc nhiên", Ang Cui, CEO Red Balloon chia sẻ.

Công ty luật bị tống tiền 42 triệu USD vì lộ email về Trump  Hãng luật đại diện cho Lady Gaga, Madonna... bị hacker xâm nhập và thu thập email, trong đó có nội dung nhắc tới ông Trump. Ngày 15/5, nhóm tin tặc REvil, được cho là nằm ở Đông Âu, tuyên bố đã thâm nhập thành công vào hệ thống mạng của hãng luật Grubman Shire Meiselas & Sacks tại New York. REvil khẳng định...

Hãng luật đại diện cho Lady Gaga, Madonna... bị hacker xâm nhập và thu thập email, trong đó có nội dung nhắc tới ông Trump. Ngày 15/5, nhóm tin tặc REvil, được cho là nằm ở Đông Âu, tuyên bố đã thâm nhập thành công vào hệ thống mạng của hãng luật Grubman Shire Meiselas & Sacks tại New York. REvil khẳng định...

Tiêu điểm

Tin đang nóng

Tin mới nhất

Galaxy S25 Edge sẽ là tiêu chuẩn thiết kế cho tương lai?

Apple hé lộ tính năng AI đột phá Matrix3D

Microsoft đưa tính năng bí mật lên Windows 11

Nvidia ra mắt công nghệ kết nối chip mới để thúc đẩy phát triển AI

Apple Intelligence 2.0: Loạt tính năng AI mới sắp "đổ bộ" lên iPhone

Đột phá AI: Con chip mới hứa hẹn cách mạng hóa nhiều lĩnh vực

Apple có thể loại bỏ trợ lý giọng nói Siri tại nhiều quốc gia

Tin công nghệ 19-5: iOS 19 có thể giúp iPhone tăng đáng kể thời lượng pin

Đưa ứng dụng AI vào quy trình thẩm định thuốc

AirPods không còn là 'tai nghe' đơn thuần

Cân nhắc khi thử nghiệm bản beta của One UI 8

Bùng nổ trí tuệ nhân tạo làm tăng mạnh nhu cầu về NAND Flash

Có thể bạn quan tâm

Bãi biển 'vô cực' đẹp như tranh vẽ ở miền Trung, nổi rần rần trên mạng xã hội

Du lịch

08:26:06 21/05/2025

Nửa cuối năm, 4 con giáp được Thần tài ưu ái, thoát khỏi khó khăn, tài lộc chảy về như nước

Trắc nghiệm

08:23:31 21/05/2025

Thấy chị hàng xóm bán đồng nát kiếm mỗi tháng trăm triệu, mẹ chồng chì chiết tôi vì chỉ ở nhà bế con

Góc tâm tình

08:19:42 21/05/2025

Xuất hiện tựa game mới, nội dung gây bất ngờ với người chơi, khi hẹn hò trở thành cách để sinh tồn

Mọt game

08:13:50 21/05/2025

IU lộ ảnh hẹn hò V (BTS), liệu có còn yêu Lee Jong Suk?

Sao châu á

08:08:27 21/05/2025

Hoàng tử George được chuẩn bị làm vua từ bây giờ nhưng cha mẹ lại dè dặt vì một lý do đặc biệt

Netizen

08:06:16 21/05/2025

HLV Kim Sang-sik tiếp tục loại Nguyễn Công Phượng

Sao thể thao

07:59:37 21/05/2025

Sao Việt 21/5: Chí Trung khoe cháu nội, Trấn Thành khóc khi xem show Lady Gaga

Sao việt

07:57:36 21/05/2025

Có gì ở đêm nhạc quy tụ dàn 'Anh trai', 'Em xinh' đình đám?

Nhạc việt

07:54:58 21/05/2025

Sinh viên phản ứng giáo sư dùng ChatGPT soạn bài giảng

Thế giới

07:29:34 21/05/2025

Tim Cook bật mí cách mà chúng ta có thể làm với iPhone cũ, nhưng đáng buồn lại không áp dụng tại Việt Nam

Tim Cook bật mí cách mà chúng ta có thể làm với iPhone cũ, nhưng đáng buồn lại không áp dụng tại Việt Nam Elon Musk lọt vào danh sách theo dõi đặc biệt của Nhà Trắng về vấn đề COVID-19

Elon Musk lọt vào danh sách theo dõi đặc biệt của Nhà Trắng về vấn đề COVID-19

Số phận nào đang chờ đợi vũ trụ?

Số phận nào đang chờ đợi vũ trụ? Tàu vũ trụ bí ẩn của Trung Quốc đã quay về Trái Đất an toàn?

Tàu vũ trụ bí ẩn của Trung Quốc đã quay về Trái Đất an toàn? Tham vọng của ông chủ TikTok

Tham vọng của ông chủ TikTok Bị thu hút vào những giao dịch rủi ro nhất qua ứng dụng tính phí 0 đồng, người trẻ Mỹ 'mất cả chì lẫn chài'

Bị thu hút vào những giao dịch rủi ro nhất qua ứng dụng tính phí 0 đồng, người trẻ Mỹ 'mất cả chì lẫn chài' Bí ẩn phía sau mô hình kinh doanh của Tesla: Không chi tiền cho quảng cáo, không có CMO nhưng hàng sản xuất đến đâu bán hết đến đấy

Bí ẩn phía sau mô hình kinh doanh của Tesla: Không chi tiền cho quảng cáo, không có CMO nhưng hàng sản xuất đến đâu bán hết đến đấy Một trong những ví Bitcoin bí ẩn nhất vừa chuyển nhượng gần 1 tỷ USD

Một trong những ví Bitcoin bí ẩn nhất vừa chuyển nhượng gần 1 tỷ USD 'Giải mã' số điện thoại bí ẩn thường xuyên xuất hiện trong phim Hollywood

'Giải mã' số điện thoại bí ẩn thường xuyên xuất hiện trong phim Hollywood Darkweb: Thế giới bóng tối đầy điên cuồng và bí ẩn của giới tội phạm

Darkweb: Thế giới bóng tối đầy điên cuồng và bí ẩn của giới tội phạm Hé lộ găng tay "ma thuật" Apple đang phát triển

Hé lộ găng tay "ma thuật" Apple đang phát triển 4 điều ít người biết về vị 'thuyền trưởng' bí ẩn của Apple Tim Cook

4 điều ít người biết về vị 'thuyền trưởng' bí ẩn của Apple Tim Cook Windows 11 chiếm bao nhiêu dung lượng ổ cứng?

Windows 11 chiếm bao nhiêu dung lượng ổ cứng? 5 điều nhà sản xuất smartphone không nói cho người mua

5 điều nhà sản xuất smartphone không nói cho người mua iPhone sẽ 'suy tàn' sau 10 năm nữa?

iPhone sẽ 'suy tàn' sau 10 năm nữa? One UI 7 đến với dòng Galaxy S21

One UI 7 đến với dòng Galaxy S21 Nhiều mẫu điện thoại được kết nối Internet vệ tinh Starlink miễn phí

Nhiều mẫu điện thoại được kết nối Internet vệ tinh Starlink miễn phí Smartphone bình dân giảm hấp dẫn người Việt

Smartphone bình dân giảm hấp dẫn người Việt Tại sao phích cắm ba chấu lại quan trọng hơn chúng ta nghĩ?

Tại sao phích cắm ba chấu lại quan trọng hơn chúng ta nghĩ? Nhà mạng chạy đua xây dựng hạ tầng 5G

Nhà mạng chạy đua xây dựng hạ tầng 5G 5 ứng dụng Samsung người dùng Galaxy nên tải về do không cài sẵn

5 ứng dụng Samsung người dùng Galaxy nên tải về do không cài sẵn Khi AI biết kiểm chứng thông tin: Bước tiến mới từ Viettel AI tại NAACL 2025

Khi AI biết kiểm chứng thông tin: Bước tiến mới từ Viettel AI tại NAACL 2025 Giải pháp xác thực định danh điện tử đạt chứng nhận quốc tế về sinh trắc học

Giải pháp xác thực định danh điện tử đạt chứng nhận quốc tế về sinh trắc học Thuỳ Tiên vướng lao lý, "bé hai" trợ lý nói đúng 4 chữ, dì Dung khóc sưng mắt?

Thuỳ Tiên vướng lao lý, "bé hai" trợ lý nói đúng 4 chữ, dì Dung khóc sưng mắt? Nỗi sợ 3 năm trước của Hoa hậu Thùy Tiên nay đã trở thành sự thật

Nỗi sợ 3 năm trước của Hoa hậu Thùy Tiên nay đã trở thành sự thật Cho em gái 5 triệu để mua máy tính đi học, chồng tôi giãy nảy lên phản đối rồi thuyết giảng cho vợ bài học về việc tiêu đồng tiền do chính mình làm ra

Cho em gái 5 triệu để mua máy tính đi học, chồng tôi giãy nảy lên phản đối rồi thuyết giảng cho vợ bài học về việc tiêu đồng tiền do chính mình làm ra Chuyện gì đang xảy ra với miến dong Sùng Bầu?

Chuyện gì đang xảy ra với miến dong Sùng Bầu? Khởi tố chủ cơ sở sản xuất mỹ phẩm giả đã bán hơn 100.000 đơn hàng trên Shopee, TikTok

Khởi tố chủ cơ sở sản xuất mỹ phẩm giả đã bán hơn 100.000 đơn hàng trên Shopee, TikTok

Giật mình với thu nhập của Hoa hậu Nguyễn Thúc Thùy Tiên trước khi bị bắt

Giật mình với thu nhập của Hoa hậu Nguyễn Thúc Thùy Tiên trước khi bị bắt Từ tháng 6 trở đi, 3 con giáp này sẽ kết thúc chuỗi ngày nợ nần, và bước sang giai đoạn tích lũy tài sản

Từ tháng 6 trở đi, 3 con giáp này sẽ kết thúc chuỗi ngày nợ nần, và bước sang giai đoạn tích lũy tài sản

Lời khai của Hoa hậu Thuỳ Tiên tại cơ quan điều tra

Lời khai của Hoa hậu Thuỳ Tiên tại cơ quan điều tra Cảnh sát công bố hình ảnh thực phẩm chức năng giả của vợ chồng dược sĩ Hà Nội

Cảnh sát công bố hình ảnh thực phẩm chức năng giả của vợ chồng dược sĩ Hà Nội Hoa hậu Nguyễn Thúc Thùy Tiên bị khởi tố

Hoa hậu Nguyễn Thúc Thùy Tiên bị khởi tố Khám xét nơi ở của hoa hậu Nguyễn Thúc Thuỳ Tiên

Khám xét nơi ở của hoa hậu Nguyễn Thúc Thuỳ Tiên Hoa hậu Thùy Tiên "lách" trách nhiệm vụ kẹo Kera như thế nào?

Hoa hậu Thùy Tiên "lách" trách nhiệm vụ kẹo Kera như thế nào? Danh tính đôi nam nữ đuối nước tử vong tại biển Cửa Lò

Danh tính đôi nam nữ đuối nước tử vong tại biển Cửa Lò Người phụ nữ bị đâm tử vong giữa đường ở Bình Dương

Người phụ nữ bị đâm tử vong giữa đường ở Bình Dương Covid 19 đột biến chủng mới ở Thái Lan, TPHCM ghi nhận số ca nhiễm tăng nhanh

Covid 19 đột biến chủng mới ở Thái Lan, TPHCM ghi nhận số ca nhiễm tăng nhanh