Máy chủ Microsoft Exchange bị tấn công bởi ransomware LockFile

Một loại ransomware vừa xuất hiện có tên LockFile đã xâm nhập vào hệ thống máy chủ Microsoft Exchange.

Các máy chủ Microsoft Exchange đang bị tấn công bởi ransomware

Theo BleepingComputer , một nhóm ransomware mới được gọi là LockFile đã mã hóa các máy trong domain thuộc Windows sau khi xâm nhập vào máy chủ Microsoft Exchange bằng cách sử dụng các lỗ hổng ProxyShell. Được biết lỗ hổng ProxyShell là tên của một cuộc tấn công bao gồm 3 lỗ hổng Microsoft Exchange được xâu chuỗi dẫn đến việc thực thi mã từ xa.

Video đang HOT

Mặc dù Microsoft đã vá đầy đủ các lỗ hổng này vào tháng 5.2021, nhưng các chi tiết kỹ thuật gần đây đã được tiết lộ, cho phép các nhà nghiên cứu bảo mật và các tác nhân đe dọa tái tạo lại việc khai thác lỗ hổng. Điều này đã dẫn đến việc các kẻ đe dọa tích cực quét và hack các máy chủ Microsoft Exchange bằng cách sử dụng các lỗ hổng ProxyShell.

Sau khi khai thác máy chủ Exchange, các tác nhân đe dọa đã lây nhiễm các web shell có thể được sử dụng để tải lên các chương trình khác và thực thi chúng.

Kể từ đó, nhà nghiên cứu bảo mật Kevin Beaumont báo cáo một hoạt động ransomware mới được gọi là LockFile sử dụng Microsoft Exchange ProxyShell và các lỗ hổng Windows PetitPotam để tiếp quản các tên miền Windows và mã hóa thiết bị.

Vì LockFile sử dụng cả lỗ hổng Microsoft Exchange ProxyShell và lỗ hổng Windows PetitPotam NTLM Relay, nên quản trị viên Windows bắt buộc phải cài đặt các bản cập nhật mới nhất.

Đối với các lỗ hổng ProxyShell, bạn có thể cài đặt các bản cập nhật tích lũy Microsoft Exchange mới nhất để vá các lỗ hổng (thông tin tại địa chỉ tinyurl.com/msepatch ). Nhưng với Windows PetitPotam thì có thể sẽ phức tạp vì bản cập nhật bảo mật của Microsoft chưa hoàn chỉnh và không vá tất cả các vector lỗ hổng.

Tất cả tổ chức doanh nghiệp được khuyến nghị áp dụng các bản vá lỗi càng sớm càng tốt và tạo bản sao lưu ngoại tuyến cho máy chủ Exchange.

Dự án 'No More Ransom' trợ giúp 6 triệu nạn nhân ransomware

Dự án No More Ransom đã giúp những người dùng bị tấn công mạng tiết kiệm được gần 1 tỉ euro tiền chuộc dữ liệu.

Các thông tin tổng hợp trong hành trình 5 năm của No More Ransome

Theo BleepingComputer , dự án No More Ransom đã kỷ niệm 5 năm thành lập sau khi giúp hơn 6 triệu nạn nhân của ransomware khôi phục dữ liệu và tiết kiệm cho họ gần 1 tỉ euro tiền thanh toán ransomware.

No More Ransom là một cổng trực tuyến ra mắt vào tháng 7.2016 và là mối quan hệ đối tác giữa trung tâm tội phạm mạng châu Âu của Europol, cảnh sát đơn vị tội phạm công nghệ cao quốc gia của Hà Lan, McAfee và Kaspersky. Ngày nay, dự án No More Ransom có hơn 170 đối tác trên toàn thế giới.

No More Ransom được thành lập nhằm mục đích giúp nạn nhân khôi phục các tệp được mã hóa của họ, nâng cao nhận thức về mối đe dọa ransomware và cung cấp cho nạn nhân và công chúng các liên kết trực tiếp để báo cáo các cuộc tấn công.

Europol cho biết: "Các bộ giải mã được cung cấp trong kho lưu trữ No More Ransom đã giúp hơn 6 triệu nạn nhân của ransomware khôi phục tệp của họ miễn phí. Điều này đã ngăn chặn bọn tội phạm kiếm về gần 1 tỉ euro thông qua các cuộc tấn công bằng ransomware. Hiện dự án đang cung cấp 121 công cụ miễn phí có thể giải mã 151 chủng loại ransomware".

Đòi tiền chuộc đến 70 triệu USD, cuộc tấn công Ransomware lớn nhất thế giới được nhóm hacker REvil thực hiện như thế nào?  Các nhà nghiên cứu bảo mật đã tìm ra đường tấn công của ransomware do nhóm hacker REvil phát tán, ảnh hưởng đến cả ngàn doanh nghiệp. Một cuộc lây lan dây chuyền khổng lồ vào thứ Sáu tuần trước đã làm cho ít nhất hàng trăm, thậm chí hàng nghìn doanh nghiệp thế giới nhiễm ransomware. Trong số đó bao gồm cả...

Các nhà nghiên cứu bảo mật đã tìm ra đường tấn công của ransomware do nhóm hacker REvil phát tán, ảnh hưởng đến cả ngàn doanh nghiệp. Một cuộc lây lan dây chuyền khổng lồ vào thứ Sáu tuần trước đã làm cho ít nhất hàng trăm, thậm chí hàng nghìn doanh nghiệp thế giới nhiễm ransomware. Trong số đó bao gồm cả...

CEO Apple đang tập trung vào 1 sản phẩm 'hot' hơn iPhone00:30

CEO Apple đang tập trung vào 1 sản phẩm 'hot' hơn iPhone00:30 Apple lỡ hẹn với AI, người dùng Việt chịu thiệt?09:57

Apple lỡ hẹn với AI, người dùng Việt chịu thiệt?09:57 Người dùng Galaxy tại Việt Nam bắt đầu nhận One UI 703:50

Người dùng Galaxy tại Việt Nam bắt đầu nhận One UI 703:50 One UI 7 chậm chạp khiến Samsung mất vị thế dẫn đầu thế giới Android09:37

One UI 7 chậm chạp khiến Samsung mất vị thế dẫn đầu thế giới Android09:37 Google dừng hỗ trợ, hàng triệu điện thoại Android gặp nguy hiểm08:58

Google dừng hỗ trợ, hàng triệu điện thoại Android gặp nguy hiểm08:58 Google nâng tầm Gemini với khả năng tạo video dựa trên AI08:26

Google nâng tầm Gemini với khả năng tạo video dựa trên AI08:26 Google ra mắt công cụ AI cho phép tạo video từ văn bản và hình ảnh00:45

Google ra mắt công cụ AI cho phép tạo video từ văn bản và hình ảnh00:45 TikTok Trung Quốc lần đầu công bố thuật toán gây nghiện02:32

TikTok Trung Quốc lần đầu công bố thuật toán gây nghiện02:32Tiêu điểm

Tin đang nóng

Tin mới nhất

Keysight giới thiệu giải pháp AI Data Centre Builder giúp tối ưu hóa kiến trúc mạng

Hàng loạt máy tính Windows 11 bị 'màn hình xanh' sau khi cập nhật

Cái nhìn đầu tiên về One UI 8 dựa trên Android 16

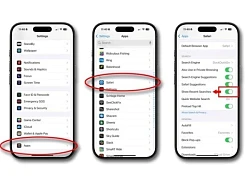

Safari hiện lịch sử tìm kiếm sau cập nhật iOS 18.4.1

Tính năng mới thú vị nhất của Gemini Live miễn phí cho mọi người

Google ra mắt công cụ AI cho phép tạo video từ văn bản và hình ảnh

5 tính năng bảo mật người dùng iPhone không nên bỏ qua

Mạng 5.5G nhanh gấp 10 lần 5G sẽ tạo ra cuộc đua mới trong viễn thông

Thúc đẩy công nghệ chiến lược: Cần chính sách đặc biệt, loại bỏ tư duy cũ

Google tìm cách trị ứng dụng Android chạy ngầm 'ngốn' pin

OpenAI bất ngờ lấn sân mạng xã hội, cạnh tranh với X của tỉ phú Elon Musk?

Điện thoại Android sẽ tự khởi động lại nếu bị 'bỏ quên' 72 tiếng

Có thể bạn quan tâm

IMF, ECB và các ngân hàng trung ương xoay sở giữa tâm bão thương mại

Thế giới

07:46:24 21/04/2025

Sao Việt 21/4: Hồng Nhung rạng rỡ dù đang trị ung thư, Mỹ Tâm ngày càng trẻ đẹp

Sao việt

07:36:26 21/04/2025

Nghe Tự Long, Soobin và dàn anh tài hát mừng kỷ niệm 50 năm thống nhất đất nước

Nhạc việt

07:23:58 21/04/2025

Xét xử cựu Thứ trưởng Bộ Công Thương Hoàng Quốc Vượng

Pháp luật

07:05:16 21/04/2025

Lisa tại Coachella 2025: Vũ đạo và giọng hát là tâm điểm tranh cãi

Nhạc quốc tế

06:41:08 21/04/2025

Ngọc nữ Hàn Quốc bị bạn diễn ép "ngủ để tăng cảm xúc": Giải nghệ vì tổn thương, nhan sắc hiện tại gây sốc

Hậu trường phim

06:28:56 21/04/2025

Nữ minh tinh mang thai 8 tháng bị sát hại dã man

Sao âu mỹ

06:22:38 21/04/2025

Phát hiện virus khổng lồ ở Phần Lan

Lạ vui

06:22:02 21/04/2025

Sedan hạng B dưới 600 triệu: Hyundai Accent vượt Honda City, bám sát Toyota Vios

Ôtô

06:14:18 21/04/2025

Phong ba bão táp cũng không thể lung lay bộ phận có giá 182 tỷ của Lisa (BLACKPINK) ở Coachella!

Sao châu á

05:53:36 21/04/2025

Samsung tiết lộ RAM DDR5-7200 512 GB

Samsung tiết lộ RAM DDR5-7200 512 GB Kaspersky chặn hơn 2.000 mã độc di động mỗi ngày tại Đông Nam Á

Kaspersky chặn hơn 2.000 mã độc di động mỗi ngày tại Đông Nam Á

Tấn công mã độc đồng loạt nhắm vào hàng trăm công ty IT Mỹ

Tấn công mã độc đồng loạt nhắm vào hàng trăm công ty IT Mỹ FBI hành động mạnh tay để ngăn chặn tấn công mạng

FBI hành động mạnh tay để ngăn chặn tấn công mạng Việt Nam cùng 10 nước diễn tập ứng cứu sự cố tấn công ransomware vào tổ chức y tế

Việt Nam cùng 10 nước diễn tập ứng cứu sự cố tấn công ransomware vào tổ chức y tế Trận chiến 'từng mili giây' chống mã độc tống tiền

Trận chiến 'từng mili giây' chống mã độc tống tiền Hãng Bose bị tấn công bởi ransomware

Hãng Bose bị tấn công bởi ransomware Mạng lưới y tế và khẩn cấp của Mỹ dính ransomware

Mạng lưới y tế và khẩn cấp của Mỹ dính ransomware Tấn công bằng mã độc tống tiền đang giảm

Tấn công bằng mã độc tống tiền đang giảm Acer bị tấn công mã độc tống tiền 50 triệu USD để cứu dữ liệu

Acer bị tấn công mã độc tống tiền 50 triệu USD để cứu dữ liệu Gigabyte bị tấn công bởi mã độc RansomEXX

Gigabyte bị tấn công bởi mã độc RansomEXX Mỹ thêm 4 công ty công nghệ Nga vào danh sách đen

Mỹ thêm 4 công ty công nghệ Nga vào danh sách đen Nhóm tin tặc REvil đột ngột biến mất sau cảnh báo của ông Biden

Nhóm tin tặc REvil đột ngột biến mất sau cảnh báo của ông Biden REvil - nhóm hacker Nga khiến nước Mỹ lao đao

REvil - nhóm hacker Nga khiến nước Mỹ lao đao Starlink thí điểm tại Việt Nam: Bước đột phá cho kết nối không giới hạn

Starlink thí điểm tại Việt Nam: Bước đột phá cho kết nối không giới hạn Khám phá những công dụng ẩn của ổ USB

Khám phá những công dụng ẩn của ổ USB Apple chọn sản xuất iPhone 16e tại Brazil

Apple chọn sản xuất iPhone 16e tại Brazil Trải nghiệm gội đầu bằng thiết bị ứng dụng AI với giá phải chăng ở Trung Quốc

Trải nghiệm gội đầu bằng thiết bị ứng dụng AI với giá phải chăng ở Trung Quốc Vài suy ngẫm về AI

Vài suy ngẫm về AI Microsoft bổ sung khả năng tự động hóa quy trình cho AI trên Copilot Studio

Microsoft bổ sung khả năng tự động hóa quy trình cho AI trên Copilot Studio Nữ diễn viên đòi nợ 24 tỷ đồng: "Tôi đồng ý cả việc họ trả tôi 100 triệu một lần, trả 5 năm, 10 năm cũng được"

Nữ diễn viên đòi nợ 24 tỷ đồng: "Tôi đồng ý cả việc họ trả tôi 100 triệu một lần, trả 5 năm, 10 năm cũng được" Sốc: Nam diễn viên nổi tiếng đột ngột qua đời ở tuổi 31, lộ lời trăng trối gây xót xa

Sốc: Nam diễn viên nổi tiếng đột ngột qua đời ở tuổi 31, lộ lời trăng trối gây xót xa Bức ảnh con trai 8 tháng tuổi của Justin Bieber khiến MXH bùng nổ

Bức ảnh con trai 8 tháng tuổi của Justin Bieber khiến MXH bùng nổ "Bà ngoại quốc dân" bất ngờ công khai chuyện lấy chồng cho con trai

"Bà ngoại quốc dân" bất ngờ công khai chuyện lấy chồng cho con trai Đã đến thời nghệ sĩ lên livestream bán hàng còn chăm hơn lên sân khấu diễn!

Đã đến thời nghệ sĩ lên livestream bán hàng còn chăm hơn lên sân khấu diễn! Thúy Ngân bikini sexy, Hồng Nhung tươi tắn trở lại sau thời gian điều trị ung thư

Thúy Ngân bikini sexy, Hồng Nhung tươi tắn trở lại sau thời gian điều trị ung thư Clip Jennie phớt lờ bạn trai Lisa ở Coachella viral khắp cõi mạng, ồn ào chị em "cạch mặt" chưa hết biến?

Clip Jennie phớt lờ bạn trai Lisa ở Coachella viral khắp cõi mạng, ồn ào chị em "cạch mặt" chưa hết biến? RHYDER bị phát tán thông tin nghiêm trọng, công ty cảnh báo khẩn

RHYDER bị phát tán thông tin nghiêm trọng, công ty cảnh báo khẩn MC Bích Hồng xin lỗi, 'ân hận và xấu hổ' sau phát ngôn gây phẫn nộ

MC Bích Hồng xin lỗi, 'ân hận và xấu hổ' sau phát ngôn gây phẫn nộ SCTV4 dừng tất cả các chương trình do MC Bích Hồng dẫn sau phát ngôn gây phẫn nộ

SCTV4 dừng tất cả các chương trình do MC Bích Hồng dẫn sau phát ngôn gây phẫn nộ Nam người mẫu gây bức xúc vì phát ngôn thiếu ý thức về đại lễ 30/4

Nam người mẫu gây bức xúc vì phát ngôn thiếu ý thức về đại lễ 30/4 Cuộc sống của nam nghệ sĩ Việt lấy vợ hơn 8 tuổi: Vẫn bên nhau hơn 30 năm dù không có con

Cuộc sống của nam nghệ sĩ Việt lấy vợ hơn 8 tuổi: Vẫn bên nhau hơn 30 năm dù không có con Nam NSƯT sở hữu biệt thự 2 mặt tiền gần biển ở Đà Nẵng: Từng bỏ nghề diễn làm lái xe, U60 viên mãn bên vợ và 4 con

Nam NSƯT sở hữu biệt thự 2 mặt tiền gần biển ở Đà Nẵng: Từng bỏ nghề diễn làm lái xe, U60 viên mãn bên vợ và 4 con "Thánh gỏi đu đủ" Ty Thy tố bạn trai trộm hơn 7 cây vàng, hành hung: Người đàn ông lên tiếng

"Thánh gỏi đu đủ" Ty Thy tố bạn trai trộm hơn 7 cây vàng, hành hung: Người đàn ông lên tiếng

Chuyện gì đang xảy ra với hội bạn mỹ nhân của Diệp Lâm Anh khiến một người phải thừa nhận "chèn ép"?

Chuyện gì đang xảy ra với hội bạn mỹ nhân của Diệp Lâm Anh khiến một người phải thừa nhận "chèn ép"? Bạn thân của liệt sỹ Nguyễn Đăng Khải: 'Phong bì mừng cưới thành phúng viếng tiễn biệt'

Bạn thân của liệt sỹ Nguyễn Đăng Khải: 'Phong bì mừng cưới thành phúng viếng tiễn biệt' MC Bích Hồng gây phẫn nộ vì phát ngôn diễu binh gây kẹt xe

MC Bích Hồng gây phẫn nộ vì phát ngôn diễu binh gây kẹt xe