Mã độc tống tiền tại Việt Nam tăng gần 200%

Cùng với việc chuyển đổi số đang diễn ra mạnh mẽ trong các doanh nghiệp tại Việt Nam , mã độc tống tiền ( ransomware ) tiếp tục có “đất diễn” và được dự báo gây nhiều hiểm họa.

Theo báo cáo Hoạt động của mã độc tống tiền đầu tiên của VirusTotal và Google, mã độc tống tiền – ransomware tăng gần 200% so với thời điểm ban đầu tại Việt Nam. Nguyên nhân được cho là do ảnh hưởng của đại dịch Covid-19, các tổ chức doanh nghiệp cũng như nhiều cá nhân tại Việt Nam nói riêng và trên toàn thế giới nói chung đang “chuyển đổi số”, làm quen với việc làm việc trực tuyến.

Ransomware bùng nổ trong thời gian qua

Trước đó, vào tháng 5.2021, hãng bảo mật Kaspersky đã lên tiếng cảnh báo số lượng người dùng bị tấn công bởi phần mềm tống tiền có mục tiêu đã tăng tới 767% so với năm 2019. Hai nhóm phần mềm tống tiền có mục tiêu nổi tiếng nhất trong giai đoạn này có tên gọi là Maze , Ragnar Locker .

Trong đó, WannaCry vẫn là nhóm phần mềm tống tiền thường gặp nhất. Mã độc này nhắm tới hàng chục nghìn người dùng và thông thường chỉ yêu cầu các nạn nhân trả một khoản tiền tương đối nhỏ để lấy lại dữ liệu. Phần mềm tống tiền dạng Trojan này xuất hiện lần đầu tiên vào năm 2017 và đã gây thiệt hại ít nhất là 4 tỉ USD tại 150 quốc gia.

Fedor Sinitsyn, chuyên gia bảo mật tại Kaspersky, cảnh báo: “Mục tiêu chính có thể sẽ tiếp tục là các công ty và tổ chức lớn, có nghĩa là các cuộc tấn công bằng phần mềm tống tiền sẽ tiếp tục trở nên tinh vi và có tính phá hoại cao hơn. Các doanh nghiệp cần áp dụng các biện pháp bảo mật toàn diện để bảo vệ dữ liệu của mình”.

Video đang HOT

Công ty IBM vừa đưa ra dự đoán về tương lai của an ninh mạng vào năm 2022. Một trong năm điểm chính của dự đoán này là “vào đầu năm 2022, nhiều doanh nghiệp sẽ bị phá sản”. Cụ thể, IBM dự đoán các cuộc tấn công ransomware sẽ gia tăng không ngừng với mật độ nhiều hơn gấp ba lần hiện nay. Theo đó một cuộc tấn công bằng ransomware do một doanh nghiệp trải qua sẽ trở thành mối đe dọa tống tiền đối với đối tác kinh doanh của họ. Những kẻ tấn công ransomware sẽ không ngừng tống tiền tổ chức nạn nhân để đòi tiền chuộc.

Để phòng thủ và tự bảo vệ mình trước các hiểm họa trên, ông Ngô Trần Vũ, Giám đốc Công ty bảo mật NTS, cho rằng: “Các doanh nghiệp, nhất là các doanh nghiệp có tham gia trong các chuỗi cung ứng sản xuất, dịch vụ nên sử dụng nhà cung cấp đáng tin cậy, đồng thời xác minh độ an toàn phần mềm chuỗi cung ứng đó. Các doanh nghiệp cũng nên thực hiện diễn tập an ninh mạng để sẵn sàng khi có các tình huống “thực chiến” an ninh mạng xảy ra. Bên cạnh đó, các chủ doanh nghiệp phải luôn theo dõi các xu hướng và các cuộc tấn công mới nhất để nắm bắt tình hình, đồng thời liên tục khuyến khích nhân viên báo cáo các phát hiện và liên hệ đáng ngờ”.

Riêng đối với người dùng cá nhân, ông Vũ khuyến cáo nên “thường xuyên cập nhật phần mềm; chú ý tới các cảnh báo từ phần mềm bảo mật; cảnh giác trong truyền thông, giao tiếp; sử dụng mật khẩu phức tạp và xác thực 2 yếu tố 2FA; cài đặt một giải pháp bảo mật đáng tin cậy cho các thiết bị, kể cả điện thoại di động”.

Fortinet: Mã độc tống tiền vẫn tiếp tục "uy hiếp" các doanh nghiệp

Nhận định tại Việt Nam những năm gần đây tấn công ransomware - mã độc tống tiền được ghi nhận ở nhiều lĩnh vực, chuyên gia Fortinet khuyến nghị các tổ chức, cá nhân cần nâng cao nhận thức để nhận biết các "bẫy" ngày càng tinh vi của hacker.

Hãng bảo mật Fortinet mới đây đã công bố Báo cáo Toàn cảnh các mối đe dọa an ninh mạng toàn cầu nửa đầu năm 2021 do FortiGuard Labs thực hiện.

Báo cáo chỉ ra sự tăng trưởng đáng kể về số lượng và mức độ tinh vi của những cuộc tấn công nhắm tới cá nhân, tổ chức, cũng như ngày càng nhiều hơn tới các cơ sở hạ tầng thiết yếu. Bề mặt tấn công đang mở rộng bởi lực lượng lao động làm việc từ xa hay kết hợp có kết nối cả trong và ngoài mạng truyền thống, đang tiếp tục trở thành mục tiêu tấn công.

Cụ thể, nghiên cứu mới của Fortinet chỉ ra rằng, cứ 4 tổ chức lại có 1 đơn vị phát hiện quảng cáo độc hại. Xếp hạng mức độ phổ biến trong phát hiện phần mềm độc hại cho thấy sự tăng trưởng của tấn công phi kỹ thuật lừa đảo gồm malvertising (quảng cáo độc hại) và scareware (phần mềm hù dọa giả mạo). Hơn một phần tư số lượng các tổ chức đã khám phá ra các đợt tấn công malvertising hay scareware, với Cryxos là loại mã độc phổ biến.

Dù vậy, đa số trường hợp phát hiện có khả năng được kết hợp với các chiến dịch JavaScript tương tự khác được coi như malvertising. Thực trạng làm việc theo phương thức kết hợp cả từ xa và tại văn phòng hiện nay đã làm gia tăng xu hướng sử dụng chiến thuật này của tội phạm mạng khi chúng cố gắng khai thác điểm yếu, không chỉ nhằm mục đích hù dọa mà còn để tống tiền.

"Nâng cao nhận thức về an ninh mạng là điều quan trọng hơn bao giờ hết nhằm cung cấp kiến thức và đào tạo kỹ năng kịp thời giúp mọi người tránh được việc trở thành nạn nhân của các chiến thuật lừa đảo bằng scareware và malvertising", chuyên gia Fortinet cho hay.

Báo cáo của hãng bảo mật còn cho thấy, có sự gia tăng trong hoạt động của botnet (máy tính ma - PV). Vào đầu năm nay, 35% tổ chức đã phát hiện hoạt động của botnet ở dạng này hay dạng khác, nhưng 6 tháng sau con số lên tới 51%.

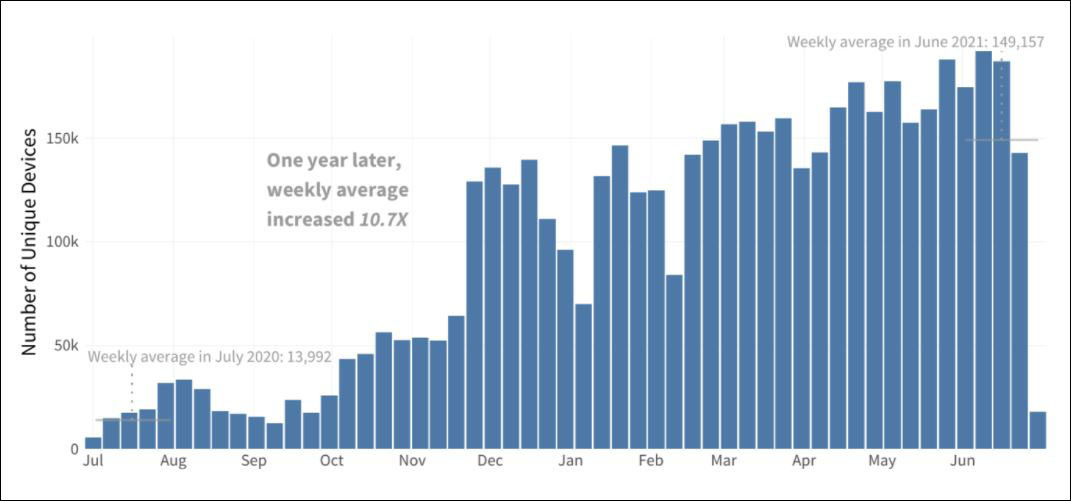

Đáng chú ý, dữ liệu từ FortiGuard Labs chỉ ra rằng mức độ hoạt động trung bình hàng tuần của mã độc tống tiền vào tháng 6/2021 đã cao hơn gấp 10 lần so với 1 năm về trước. Đây là sự tăng trưởng liên tục và đáng lo ngại trong 1 năm qua.

Sự gia tăng của ransomware trong 12 tháng qua, từ tháng 7/2020 đến tháng 6/2021, theo nghiên cứu của Fortinet.

Các cuộc tấn công đã phá hoại chuỗi cung ứng của nhiều tổ chức thuộc các lĩnh vực trọng yếu đồng thời gây ảnh hưởng tới cuộc sống hàng ngày, năng suất làm việc và kinh doanh thương mại nhiều hơn bao giờ hết. Các tổ chức trong lĩnh vực viễn thông là mục tiêu bị tấn công nặng nề nhất, sau đó là các cơ quan chính phủ, các đơn vị cung ứng dịch vụ an ninh được quản lý, ngành ô tô và lĩnh vực chế tạo.

Hơn nữa, một số kẻ tấn công sử dụng mã độc tống tiền đã thay đổi chiến lược, tập trung vào việc chiếm dụng và bán quyền truy cập ban đầu vào các hệ thống mạng công ty. Điều đó cho thấy sự biến đổi không ngừng của tội phạm mạng cung cấp mã độc tống tiền như một dịch vụ (RaaS).

Ngoài ra, một trong những đúc kết quan trọng nữa của Báo cáo mới được Fortinet công bố là ransomware vẫn duy trì như một mối nguy hiểm rõ ràng với tất cả các tổ chức ở mọi quy mô và lĩnh vực.

"Các tổ chức cần một phương thức tiếp cận chủ động với những giải pháp bảo vệ điểm cuối, phát hiện và ứng phó tự động theo thời gian thực để bảo vệ các môi trường, đồng thời triển khai hình thức truy cập zero-trust, phân đoạn mạng và mã hóa dữ liệu", chuyên gia Fortinet khuyến nghị.

Theo Giám đốc quốc gia Fortinet Việt Nam Nguyễn Gia Đức, tại Việt Nam, những năm gần đây phương thức tấn công ransomware cũng được ghi nhận ở nhiều lĩnh vực khác nhau. Fortinet khuyến cáo các tổ chức, cá nhân luôn nâng cao nhận thức an toàn thông tin để nhận biết được các "bẫy" ngày càng tinh vi của hacker.

Song song đó, các tổ chức, doanh nghiệp cần thường xuyên đánh giá lại hệ thống bảo mật của đơn vị mình, cập nhật hệ điều hành và bản vá để tránh việc hacker khai thác lỗ hồng từ những thiết bị cũ, không được cập nhật. "Cuối cùng, áp dụng một chiến lược, một chính sách bảo mật xuyên suốt trong tổ chức là cần thiết đặc biệt trong bối cảnh đại dịch khi người dùng phải làm việc kết hợp hay hoàn toàn từ xa", ông Nguyễn Gia Đức thông tin thêm.

Chuyên gia Fortinet nhấn mạnh: "Sự phát triển trong các mối quan hệ hợp tác, hỗ trợ tại khu vực công và tư nhân, cùng với việc thi hành các quy định pháp luật về an toàn thông tin, an ninh mạng chặt chẽ hơn sẽ là điều kiện cần thiết để phá hủy hệ sinh thái tội phạm mạng trong nửa cuối của năm 2021".

Dự án 'No More Ransom' trợ giúp 6 triệu nạn nhân ransomware  Dự án No More Ransom đã giúp những người dùng bị tấn công mạng tiết kiệm được gần 1 tỉ euro tiền chuộc dữ liệu. Các thông tin tổng hợp trong hành trình 5 năm của No More Ransome. Theo BleepingComputer , dự án No More Ransom đã kỷ niệm 5 năm thành lập sau khi giúp hơn 6 triệu nạn nhân của...

Dự án No More Ransom đã giúp những người dùng bị tấn công mạng tiết kiệm được gần 1 tỉ euro tiền chuộc dữ liệu. Các thông tin tổng hợp trong hành trình 5 năm của No More Ransome. Theo BleepingComputer , dự án No More Ransom đã kỷ niệm 5 năm thành lập sau khi giúp hơn 6 triệu nạn nhân của...

Tiêu điểm

Tin đang nóng

Tin mới nhất

Microsoft ca ngợi VoiceGate là bước tiến AI 'Make in Vietnam'

One UI 8 cập bến dòng Galaxy S24

Cổng sạc của iPhone Air và iPhone 17 có một nhược điểm lớn

Apple Intelligence sắp có tiếng Việt

One UI 8 có thực sự giúp điện thoại Galaxy mạnh hơn?

Bí mật Apple giấu kín trong iPhone Air

iPhone 17 Pro gặp sự cố trầy xước, lõm chỉ sau 24 giờ trưng bày

Bộ sạc mới giúp iPhone 17 sạc siêu tốc

DeepSeek phủ nhận sao chép mô hình của OpenAI, cảnh báo nguy cơ jailbreak

Agentic AI: Thế hệ trí tuệ nhân tạo mới đang thay đổi cuộc chơi

AI là trợ thủ đắc lực trong cuộc sống hiện đại

Camera không thấu kính cho ra hình ảnh 3D

Có thể bạn quan tâm

7 thực phẩm ít calo, giàu protein giúp giảm cân hiệu quả

Làm đẹp

12:43:25 25/09/2025

Xiaomi 17 Pro gây sốt: Camera vượt trội, pin siêu bền

Đồ 2-tek

12:40:45 25/09/2025

Dara (2NE1) xả ảnh bikini nóng bỏng mắt: Xứng danh "thánh hack tuổi", sắc vóc U45 mà thế này sao?

Sao châu á

12:26:18 25/09/2025

Thương hiệu Việt gây choáng sàn diễn London với kỹ thuật mạ vàng trang phục

Thời trang

11:27:08 25/09/2025

Phu nhân tài phiệt "kém sang" nhất màn ảnh Việt: Ngoài đời lại sở hữu body nóng bỏng, tự thú nhận phải "gồng" khi diễn vai nhà giàu

Netizen

11:24:57 25/09/2025

Quang Hải chấn thương ngồi khán đài cùng Chu Thanh Huyền xem CAHN thi đấu, biểu cảm của nàng WAG còn "căng" hơn cả chồng

Sao thể thao

11:23:13 25/09/2025

Nam NSND đình đám U70 ở trọ, bán hàng online vẫn tặng bạn gái kém 36 tuổi điện thoại đắt tiền

Sao việt

11:21:29 25/09/2025

Cô gái nổi tiếng vì mua được căn hộ 24m sau 10 năm đi làm: Hơn 5 triệu cư dân mạng ghen tị!

Sáng tạo

11:16:59 25/09/2025

Tham gia đường dây đánh bạc 4 tỷ USD, 4 anh em lĩnh án

Pháp luật

11:06:49 25/09/2025

Tử vi ngày 25/9/2025 của 12 cung hoàng đạo: Cự Giải gặp phải một vài rắc rối không đáng có

Trắc nghiệm

10:40:18 25/09/2025

Google Drive bắt đầu ‘càn quét’ nội dung 18+

Google Drive bắt đầu ‘càn quét’ nội dung 18+

Trận chiến 'từng mili giây' chống mã độc tống tiền

Trận chiến 'từng mili giây' chống mã độc tống tiền Chiến thắng hiếm hoi trước mã độc tống tiền

Chiến thắng hiếm hoi trước mã độc tống tiền 95% mã độc tống tiền nhắm vào Windows, Việt Nam đứng thứ 3 trong 10 nước có nguy cơ cao nhất

95% mã độc tống tiền nhắm vào Windows, Việt Nam đứng thứ 3 trong 10 nước có nguy cơ cao nhất Sàn tiền ảo bị trừng phạt vì tiếp tay cho tấn công mã độc tống tiền

Sàn tiền ảo bị trừng phạt vì tiếp tay cho tấn công mã độc tống tiền Việt Nam cùng 10 nước diễn tập ứng cứu sự cố tấn công ransomware vào tổ chức y tế

Việt Nam cùng 10 nước diễn tập ứng cứu sự cố tấn công ransomware vào tổ chức y tế Tấn công bằng mã độc tống tiền đang giảm

Tấn công bằng mã độc tống tiền đang giảm Không phải mã độc tống tiền, đây mới là tác nhân lớn nhất khiến doanh nghiệp mất tiền

Không phải mã độc tống tiền, đây mới là tác nhân lớn nhất khiến doanh nghiệp mất tiền Dữ liệu 7 triệu người dùng Robinhood bị rò rỉ

Dữ liệu 7 triệu người dùng Robinhood bị rò rỉ Hãng máy ảnh Olympus tiếp tục bị ransomware tấn công

Hãng máy ảnh Olympus tiếp tục bị ransomware tấn công Mã độc tống tiền tăng tới 200% tại Việt Nam

Mã độc tống tiền tăng tới 200% tại Việt Nam Những kẻ tấn công ransomware khai thác thành công các lỗ hổng cũ

Những kẻ tấn công ransomware khai thác thành công các lỗ hổng cũ Hơn một nửa các cuộc tấn công mã độc trên toàn cầu được thanh toán

Hơn một nửa các cuộc tấn công mã độc trên toàn cầu được thanh toán Cơ hội sở hữu MacBook giá rẻ sắp thành hiện thực

Cơ hội sở hữu MacBook giá rẻ sắp thành hiện thực Đọ thời lượng pin loạt iPhone 17, iPhone Air và Galaxy S25 Ultra

Đọ thời lượng pin loạt iPhone 17, iPhone Air và Galaxy S25 Ultra Thói quen gây hao pin trên điện thoại Android

Thói quen gây hao pin trên điện thoại Android XRP được nhiều công ty niêm yết bổ sung vào dự trữ 2025

XRP được nhiều công ty niêm yết bổ sung vào dự trữ 2025 Google phát hành bản vá khẩn cấp, người dùng Chrome cần cập nhật ngay

Google phát hành bản vá khẩn cấp, người dùng Chrome cần cập nhật ngay iPhone Mirroring trên macOS Tahoe mang đến trải nghiệm Live Activities mới

iPhone Mirroring trên macOS Tahoe mang đến trải nghiệm Live Activities mới Google định hình cuộc đua AI với chiến lược dài hạn

Google định hình cuộc đua AI với chiến lược dài hạn EU yêu cầu Apple, Google, Microsoft và Booking công bố biện pháp chống lừa đảo

EU yêu cầu Apple, Google, Microsoft và Booking công bố biện pháp chống lừa đảo Lựa chọn chiến lược cho doanh nghiệp Việt trong kỷ nguyên AI

Lựa chọn chiến lược cho doanh nghiệp Việt trong kỷ nguyên AI Ứng dụng bí mật ghi lại hoạt động trên màn hình - điều bạn cần biết

Ứng dụng bí mật ghi lại hoạt động trên màn hình - điều bạn cần biết 5 mỹ nhân có gương mặt đẹp nhất Trung Quốc: Địch Lệ Nhiệt Ba lại thua Dương Mịch, hạng 1 không ai dám cãi

5 mỹ nhân có gương mặt đẹp nhất Trung Quốc: Địch Lệ Nhiệt Ba lại thua Dương Mịch, hạng 1 không ai dám cãi Ngoại hình nam nghệ sĩ duy nhất được gọi là "tổng tài Việt Nam" gia tài nghìn tỷ, 42 tuổi chưa vợ

Ngoại hình nam nghệ sĩ duy nhất được gọi là "tổng tài Việt Nam" gia tài nghìn tỷ, 42 tuổi chưa vợ Chân dung cô gái "thắng đời 1000-0" hẹn hò Hứa Quang Hán, tan vỡ 8 năm vẫn không nỡ xóa ảnh đôi!

Chân dung cô gái "thắng đời 1000-0" hẹn hò Hứa Quang Hán, tan vỡ 8 năm vẫn không nỡ xóa ảnh đôi! Nhạc sĩ Nguyễn Vũ - tác giả "Bài thánh ca buồn" - qua đời ở tuổi 81

Nhạc sĩ Nguyễn Vũ - tác giả "Bài thánh ca buồn" - qua đời ở tuổi 81 1 cái ngoái đầu của mỹ nhân này đủ làm 10 tòa thành sụp đổ: Đẹp điên đảo chúng sinh, không lẫn vào đâu được

1 cái ngoái đầu của mỹ nhân này đủ làm 10 tòa thành sụp đổ: Đẹp điên đảo chúng sinh, không lẫn vào đâu được Xây nhà nhầm ở TPHCM: Bên xây xin lỗi, xin 45 ngày để dời nhà

Xây nhà nhầm ở TPHCM: Bên xây xin lỗi, xin 45 ngày để dời nhà Thanh niên 18 tuổi xâm hại bé 12 tuổi ở Đồng Nai

Thanh niên 18 tuổi xâm hại bé 12 tuổi ở Đồng Nai Sao nhí dậy thì thành công nhất Hàn Quốc đây rồi: 7 tuổi gây ám ảnh cả châu Á, 19 tuổi visual ngoài sức tưởng tượng

Sao nhí dậy thì thành công nhất Hàn Quốc đây rồi: 7 tuổi gây ám ảnh cả châu Á, 19 tuổi visual ngoài sức tưởng tượng Lá thư xúc động bố ca sĩ Đức Phúc gửi Mỹ Tâm và Hồ Hoài Anh

Lá thư xúc động bố ca sĩ Đức Phúc gửi Mỹ Tâm và Hồ Hoài Anh Khó cứu Jeon Ji Hyun: Mất trắng 854 tỷ sau 1 đêm, bị công ty quản lý "mang con bỏ chợ"

Khó cứu Jeon Ji Hyun: Mất trắng 854 tỷ sau 1 đêm, bị công ty quản lý "mang con bỏ chợ" Chưa thấy phu nhân tài phiệt nào kém sang thế này: Nhan sắc sến súa lạc quẻ, giọng nói còn tuyệt vọng hơn

Chưa thấy phu nhân tài phiệt nào kém sang thế này: Nhan sắc sến súa lạc quẻ, giọng nói còn tuyệt vọng hơn Sự thật về vụ tự tử của người phụ nữ bán rau bị cướp điện thoại

Sự thật về vụ tự tử của người phụ nữ bán rau bị cướp điện thoại Chàng trai yêu thầm mẹ của bạn học và cái kết viên mãn sau nhiều năm

Chàng trai yêu thầm mẹ của bạn học và cái kết viên mãn sau nhiều năm Phương Oanh tổ chức sinh nhật ấm áp tình thân cho Shark Bình, thái độ của 2 con riêng nói lên tất cả

Phương Oanh tổ chức sinh nhật ấm áp tình thân cho Shark Bình, thái độ của 2 con riêng nói lên tất cả Lời khai của nghi phạm vụ người phụ nữ tử vong sau khi bị cướp điện thoại

Lời khai của nghi phạm vụ người phụ nữ tử vong sau khi bị cướp điện thoại Vợ cũ tiết lộ thông tin bất ngờ về cuộc sống của ông Minh - bà Giao sau khi nhận hơn 1,5 tỷ từ mạnh thường quân

Vợ cũ tiết lộ thông tin bất ngờ về cuộc sống của ông Minh - bà Giao sau khi nhận hơn 1,5 tỷ từ mạnh thường quân Sốc: Hương Giang là đại diện Việt Nam thi Miss Universe 2025!

Sốc: Hương Giang là đại diện Việt Nam thi Miss Universe 2025! Đã đến lúc Tùng Dương ngưng "cướp hit"?

Đã đến lúc Tùng Dương ngưng "cướp hit"?