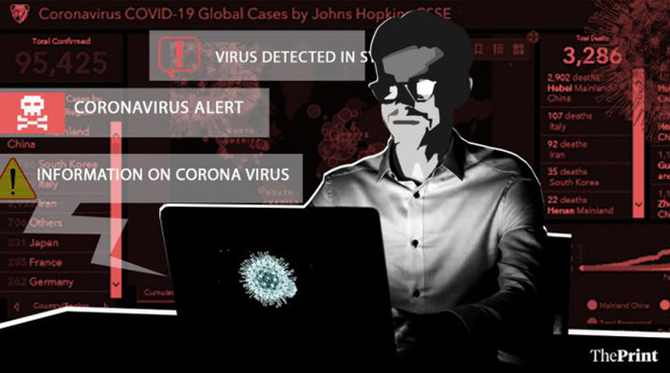

Hacker Trung Quốc, Nga liên tục lợi dụng Covid-19

Các nhóm hacker được cho là liên quan tới chính phủ Trung Quốc, Triều Tiên, Nga dùng email về Covid-19 kèm phần mềm độc hại để tấn công mục tiêu.

Theo công ty an ninh mạng QiAnXin, nhóm hacker đầu tiên dùng Covid-19 làm mồi nhử là Hades – một nhóm được cho là đang hoạt động tại Nga và có liên quan đến tổ chức APT28 ( Fancy Bear ) nổi tiếng.

Hades đã thực hiện một chiến dịch giữa tháng 2. Nhóm đã giấu trojan cửa hậu (backdoor) C# bên trong các tệp tài liệu về Covid-19 và gửi đến rất nhiều mục tiêu ở Ukraine dưới dạng email từ Trung tâm Y tế Công cộng của Bộ Y tế Ukraine.

Các chuyên gia của QiAnXin cho rằng, những email này có thể là một phần của chiến dịch truyền bá thông tin sai lệch lớn hơn, với mục tiêu tấn công toàn bộ lãnh thổ.

Nhiều nhóm hacker dùng nội dung về Covid-19 để phát tán mã độc.

Báo cáo từ BuzzFeed News sau đó cho thấy, những email chứa virus đã khiến thông tin sai lệch lan truyền mạnh mẽ ở Ukraine, gây nên làn sóng gây xôn xao trên mạng xã hội . Thậm chí, nó còn gây ra một cuộc bạo loạn, khi người dân Ukraine đã chặn cửa ra vào bệnh viện vì sợ bị lây Covid-19.

Video đang HOT

Trong khi đó, công ty an ninh mạng Hàn Quốc IssueMakersLab cũng phát hiện một tài liệu đính sẵn phần mềm độc hại với nội dung liên quan đến phản ứng của Hàn Quốc đối với dịch Covid-19. Email sau đó đã được gửi cho các quan chức nước này.

IssueMakersLab cho rằng các nhóm hacker của Triều Tiên có thể là thủ phạm. Bằng chứng là sau khi phân tách, mã độc có liên quan đến BabyShark – một phần mềm sử dụng bởi nhóm hacker “khét tiếng” Triều Tiên Kimsuky trước đó.

Tuy nhiên, hầu hết chiến dịch tấn công bằng phần mềm độc hại liên quan đến Covid-19 chủ yếu đến từ Trung Quốc, theo ZDnet . Đầu tháng 3, công ty an ninh mạng Việt Nam VinCSS đã phát hiện một nhóm hacker do nhà nước Trung Quốc tài trợ (tên mã là Mustang Panda) phát tán email “Chỉ thị của thủ tướng Nguyễn Xuân Phúc” về Covid-19 nhưng đính kèm tệp RAR chứa mã độc.

Cuộc tấn công này cũng đã được xác nhận bởi hãng bảo mật CrowdStrike (Mỹ). Trong đó, hacker đã cài đặt một trojan backlink trên máy tính của những người đã tải xuống và giải nén tệp, từ đó tấn công website khác, gửi email hoặc gửi virus tới trình duyệt người dùng, thậm chí mở cửa hậu và lẳng lặng ăn cắp thông tin.

Trước đó, báo cáo bảo mật từ nhà thầu quốc phòng BAE Systems (Anh) cho thấy, nhiều nhóm hacker đã gửi email đánh lừa mục tiêu, núp dưới thông tin về dịch viêm phổi Covid-19 và mạo danh các tổ chức uy tín, như Trung tâm Kiểm soát và Phòng ngừa dịch bệnh Mỹ (CDC) hay Tổ chức Y tế thế giới (WHO). Còn theo FireEye (Mỹ), trong một tháng qua, không ít nhóm hacker liên quan đến chính phủ Trung Quốc, Nga và Triều Tiên đã gửi thông tin chứa mã độc mang nội dung Covid-19 nhắm đến các công ty và văn phòng ngoại giao ở Đông Nam Á, Trung Á, Đông Âu và Hàn Quốc.

Theo các chuyên gia bảo mật, người dùng nên xem xét kỹ email đến từ nguồn không xác định; không nên nhấp vào liên kết lạ hoặc phần mềm đính kèm để tránh rủi ro. Ngoài ra, việc dùng phần mềm quét virus là điều cần thiết nhằm ngăn chặn nguy cơ bị mã độc tấn công.

Theo vnexpress

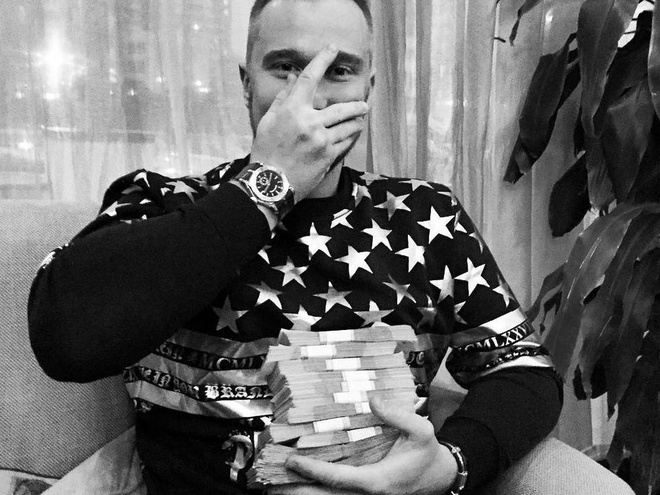

Cuộc sống xa hoa của hacker Nga bị FBI săn lùng

Cục Điều tra Liên bang Mỹ (FBI) hiện trao thưởng 5 triệu USD cho những người cung cấp được thông tin hữu ích, giúp bắt giữ tin tặc này.

Trang Business Insider đưa tin chính quyền Mỹ đang truy tố Maksim "Aqua" Yakubets, 32 tuổi, người đứng đầu nhóm hacker mang tên Evil Corp. Yakubets và các thành viên trong nhóm bị buộc tội thực hiện "hai vụ tấn công máy tính ở phạm vi quốc tế cùng hàng loạt hành vi lừa đảo ngân hàng" trong suốt 10 năm qua, giúp nhóm này kiếm về số tiền hàng triệu USD.

Hiện tại, Yakubets cùng các thành viên trong nhóm của mình đang có cuộc sống xa hoa tại Nga. "Nếu Yakubets rời khỏi Nga, anh ta sẽ bị bắt và dẫn độ về Mỹ", người phát ngôn Cơ quan Tội phạm Quốc gia Anh (NCA) cho biết.

Đây là chiếc Lamborghini Huracan, mẫu xe hơi Yakubets được cho đang sở hữu. Nó có giá gốc là 250.000 USD, chưa tính những chi phí nâng cấp, thay đổi linh kiện.

Bên cạnh chiếc Lamborghini Huracan, hacker người Nga cũng đang sở hữu hàng loạt xe thể thao khác như Nissan GT-R, Audi R8 hay Dodge Challenger.

Một video được đăng tải trên trang Twitter của NCA cho thấy Yakubets có sở thích đua xe. Ngoài ra, anh ta còn nuôi một con sư tử nhỏ trong nhà.

Khung cảnh tại đám cưới của hacker người Nga được trang trí công phu vào năm 2017. "Yakubets đã bỏ ra số tiền hơn 250.000 bảng để tổ chức đám cưới cho mình", NCA cho biết trên Twitter.

FBI đưa ra thông báo sẽ trao thưởng 5 triệu USD cho những người cung cấp được thông tin có ích, giúp bắt giữ Yakubets. Hiện tại, đây là phần thưởng lớn nhất từng được FBI đưa ra.

Theo Zing

Xuất hiện phần mềm độc hại trên Android đã lấy cắp tiền từ 800,000 tài ngân hàng  Hợp tác với Đại học Kỹ thuật Czech và Đại học UNCUYO, các nhà nghiên cứu an ninh mạng của Avast đã phát hiện ra một chiến dịch hack lớn nhắm vào người dùng Android ở Đông Âu và Nga. Phương pháp được sử dụng bởi các hacker đến từ một nhóm có tên là Geost và chúng dựa trên sự lây lan...

Hợp tác với Đại học Kỹ thuật Czech và Đại học UNCUYO, các nhà nghiên cứu an ninh mạng của Avast đã phát hiện ra một chiến dịch hack lớn nhắm vào người dùng Android ở Đông Âu và Nga. Phương pháp được sử dụng bởi các hacker đến từ một nhóm có tên là Geost và chúng dựa trên sự lây lan...

5 giây gây sốt của Mỹ Tâm: Rưng rưng trực trào nước mắt khi nghe ca khúc hot nhất Đại lễ 2/904:43

5 giây gây sốt của Mỹ Tâm: Rưng rưng trực trào nước mắt khi nghe ca khúc hot nhất Đại lễ 2/904:43 Tiến sĩ Đoàn Hương: 'Status của Trấn Thành lạc điệu, nguy hiểm'16:59

Tiến sĩ Đoàn Hương: 'Status của Trấn Thành lạc điệu, nguy hiểm'16:59 Trang Thông tin Chính phủ viết về hình ảnh để đời của Mỹ Tâm, chỉ 1 khoảnh khắc cho thấy sự tinh tế của BTC Đại lễ 2/901:12

Trang Thông tin Chính phủ viết về hình ảnh để đời của Mỹ Tâm, chỉ 1 khoảnh khắc cho thấy sự tinh tế của BTC Đại lễ 2/901:12 Màn trình diễn của Phương Mỹ Chi tại Đại lễ A80 đã được tiên đoán từ 3 năm trước?07:04

Màn trình diễn của Phương Mỹ Chi tại Đại lễ A80 đã được tiên đoán từ 3 năm trước?07:04 Ca sĩ từng bị chê "nhạc tầm thường" nay có ca khúc gây sốt Đại lễ 2/9, tỏa sáng ở sự kiện cấp quốc gia03:13

Ca sĩ từng bị chê "nhạc tầm thường" nay có ca khúc gây sốt Đại lễ 2/9, tỏa sáng ở sự kiện cấp quốc gia03:13 Đến lượt "hung thần" Getty phơi bày nhan sắc thật của Thư Kỳ, có "thảm họa" như Son Ye Jin?01:45

Đến lượt "hung thần" Getty phơi bày nhan sắc thật của Thư Kỳ, có "thảm họa" như Son Ye Jin?01:45 Ngân 98 đột nhiên "bay màu" tài khoản giữa drama, tung clip 5 phút gây sốc02:52

Ngân 98 đột nhiên "bay màu" tài khoản giữa drama, tung clip 5 phút gây sốc02:52 Ngọc Trinh qua đời, Trấn Thành chia buồn, bố ruột có hành động gây xót xa02:37

Ngọc Trinh qua đời, Trấn Thành chia buồn, bố ruột có hành động gây xót xa02:37 Lê Phương viếng lễ tang NSƯT Ngọc Trinh, nói một câu 24 chữ lộ con người thật!02:25

Lê Phương viếng lễ tang NSƯT Ngọc Trinh, nói một câu 24 chữ lộ con người thật!02:25 Cảnh tượng hỗn loạn tại đám tang của diễn viên Ngọc Trinh gây bức xúc00:28

Cảnh tượng hỗn loạn tại đám tang của diễn viên Ngọc Trinh gây bức xúc00:28 Bạn thân G-Dragon lâm vào tình trạng kiệt quệ kinh hoàng, suýt ngất xỉu00:50

Bạn thân G-Dragon lâm vào tình trạng kiệt quệ kinh hoàng, suýt ngất xỉu00:50Tiêu điểm

Tin đang nóng

Tin mới nhất

Apple có thể phải 'nhờ cậy' Google Gemini sau khi trì hoãn nâng cấp lớn cho Siri tới năm 2026

Quay màn hình iPhone chất lượng cao hơn với iOS 26

Cảnh báo về những ứng dụng VPN Android chứa lỗ hổng bảo mật

Sider AI: Làm việc nhanh gấp 10 lần chỉ với một công cụ

Mô hình AI có thể mở ra triển vọng mới trong việc chăm sóc mắt

Google Gemini 2.5 Flash Image AI tạo và chỉnh sửa ảnh đa phương thức

Nano Banana là gì mà khiến mọi người xôn xao, đứng đầu Google Trends Việt Nam?

Nhu cầu nâng cấp iPhone 17 tăng vọt

Vì sao smartphone Samsung khó sửa chữa?

Google Maps trên Android sắp có thể chỉ đường không cần mở ứng dụng

Thấy gì từ cuộc 'đột kích' của Nhà Trắng vào ngành chip?

Những phần mềm diệt virus bị xem là tệ hơn chương trình độc hại

Có thể bạn quan tâm

Giải oan cho Doãn Quốc Đam

Phim châu á

13:35:04 07/09/2025

Xe ga 125cc giá chỉ từ 28,6 triệu đồng ở Việt Nam trang bị hiện đại, tiết kiệm xăng phù hợp đi trong đô thị

Xe máy

13:04:30 07/09/2025

Galaxy S26 gây thất vọng: Thiết kế "học hỏi" iPhone 17 Pro

Đồ 2-tek

13:02:39 07/09/2025

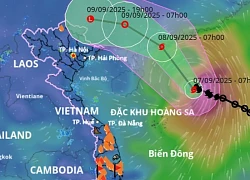

Cảnh báo dông lốc, gió giật mạnh do bão số 7

Tin nổi bật

13:01:57 07/09/2025

Chúc mừng 3 con giáp trúng số độc đắc vào đúng ngày 7/9/2025, đếm tiền mỏi tay, công việc suôn sẻ trăm bề, sự nghiệp phất len 'thuận buồm xuôi gió'

Trắc nghiệm

12:32:51 07/09/2025

Thư Kỳ trắng tay, Tân Chỉ Lôi giành ngôi ảnh hậu Venice

Hậu trường phim

12:28:32 07/09/2025

Thông tin mới nhất vụ cháy lớn thiêu rụi 700m2 xưởng tại Việt Hưng

Pháp luật

12:24:01 07/09/2025

Tiểu Vy chung khung hình với Hoa hậu Hoàn vũ Catriona Gray

Sao việt

12:09:45 07/09/2025

Mặc đẹp, sang dễ dàng cùng váy sơ mi họa tiết

Thời trang

12:08:10 07/09/2025

Không lo ốm vặt: Những mâm cơm gia đình mùa thu ngon ngất ngây, tăng sức đề kháng cực đỉnh

Ẩm thực

11:59:16 07/09/2025

Apple hạn chế đăng ứng dụng về Covid-19

Apple hạn chế đăng ứng dụng về Covid-19 Hàng loạt ứng dụng iOS phổ biến đang đọc thông tin người dùng trái phép

Hàng loạt ứng dụng iOS phổ biến đang đọc thông tin người dùng trái phép

Hacker đang phát tán những ứng dụng theo dõi COVID-19 giả mạo

Hacker đang phát tán những ứng dụng theo dõi COVID-19 giả mạo Microsoft vừa đánh sập mạng botnet lớn nhất thế giới

Microsoft vừa đánh sập mạng botnet lớn nhất thế giới

Đặt mật khẩu theo gợi ý của FBI, tránh bị hacker "ghé thăm'

Đặt mật khẩu theo gợi ý của FBI, tránh bị hacker "ghé thăm' Hơn một tỷ điện thoại và máy tính bảng Android dễ bị tin tặc tấn công

Hơn một tỷ điện thoại và máy tính bảng Android dễ bị tin tặc tấn công Cảnh báo người dùng Gmail - Những tệp đính kèm cần thận trọng

Cảnh báo người dùng Gmail - Những tệp đính kèm cần thận trọng Đừng để thiết bị USB cắm lung tung lây virus cho máy bạn, đây là cách kiểm tra độ an toàn của chúng

Đừng để thiết bị USB cắm lung tung lây virus cho máy bạn, đây là cách kiểm tra độ an toàn của chúng Tài khoản Twitter của FC Barcelona và Olympics bị hacker tấn công để... quảng bá dịch vụ bảo mật

Tài khoản Twitter của FC Barcelona và Olympics bị hacker tấn công để... quảng bá dịch vụ bảo mật Tài khoản chính thức Facebook bị hack, thủ phạm là 'người quen'

Tài khoản chính thức Facebook bị hack, thủ phạm là 'người quen' Một doanh nghiệp công nghệ treo thưởng 1.500 USD cho hacker

Một doanh nghiệp công nghệ treo thưởng 1.500 USD cho hacker Mã độc 'núp bóng' ứng dụng tối ưu smartphone Android

Mã độc 'núp bóng' ứng dụng tối ưu smartphone Android Windows 7 "bị lỗi" đen hình nền, trùng hợp hay chiêu ép người dùng nâng cấp của Microsoft?

Windows 7 "bị lỗi" đen hình nền, trùng hợp hay chiêu ép người dùng nâng cấp của Microsoft? Khám phá không gian tại Bảo tàng Vũ trụ Việt Nam

Khám phá không gian tại Bảo tàng Vũ trụ Việt Nam AI đang 'đẩy' ngành công nghiệp bán dẫn phải chuyển mình mạnh mẽ

AI đang 'đẩy' ngành công nghiệp bán dẫn phải chuyển mình mạnh mẽ OpenAI tự sản xuất chip

OpenAI tự sản xuất chip Công nghệ số: 'Đòn bẩy' cho hàng Việt vươn ra toàn cầu

Công nghệ số: 'Đòn bẩy' cho hàng Việt vươn ra toàn cầu Công ty khởi nghiệp AI Anthropic trả 1,5 tỉ đô la để dàn xếp vụ kiện bản quyền

Công ty khởi nghiệp AI Anthropic trả 1,5 tỉ đô la để dàn xếp vụ kiện bản quyền Lenovo ra mắt loạt sản phẩm mới tích hợp AI

Lenovo ra mắt loạt sản phẩm mới tích hợp AI Vạn vật kết nối: Bước phát triển nhảy vọt của chuyển đổi số

Vạn vật kết nối: Bước phát triển nhảy vọt của chuyển đổi số OpenAI "bắt tay" với Broadcom sản xuất chip AI

OpenAI "bắt tay" với Broadcom sản xuất chip AI Diễn viên Việt sở hữu 2 biệt thự, 3 nhà hàng: Hủy hôn vợ sắp cưới, tuổi 41 yêu bạn gái kém 16 tuổi

Diễn viên Việt sở hữu 2 biệt thự, 3 nhà hàng: Hủy hôn vợ sắp cưới, tuổi 41 yêu bạn gái kém 16 tuổi Đây là "hoàng tử châu Á" đểu giả nhất showbiz: "5 lần 7 lượt" cặp gái trẻ sau lưng vợ, lại còn gây chuyện lớn suýt đi tù

Đây là "hoàng tử châu Á" đểu giả nhất showbiz: "5 lần 7 lượt" cặp gái trẻ sau lưng vợ, lại còn gây chuyện lớn suýt đi tù Tìm cặp vợ chồng mất tích 55 năm trước, thấy điều bất thường dưới lòng sông

Tìm cặp vợ chồng mất tích 55 năm trước, thấy điều bất thường dưới lòng sông Phó giám đốc VFC nghỉ việc ở tuổi 43: Cha đẻ loạt bom tấn quốc dân, chuyện tình viên mãn cả showbiz ngưỡng mộ

Phó giám đốc VFC nghỉ việc ở tuổi 43: Cha đẻ loạt bom tấn quốc dân, chuyện tình viên mãn cả showbiz ngưỡng mộ Bị bố đẻ mắng trong bữa cơm, vợ tôi về trút bực bội lên đầu cả nhà chồng

Bị bố đẻ mắng trong bữa cơm, vợ tôi về trút bực bội lên đầu cả nhà chồng Kinh hãi vì loạt hành động của em trai chồng!

Kinh hãi vì loạt hành động của em trai chồng! Tin mới nhất về bão số 7: Ít dịch chuyển 3 giờ qua, có thể giật cực đại cấp 13

Tin mới nhất về bão số 7: Ít dịch chuyển 3 giờ qua, có thể giật cực đại cấp 13 Lưu Diệc Phi khiến Dương Mịch xấu hổ

Lưu Diệc Phi khiến Dương Mịch xấu hổ Nữ tỷ phú bị hoa hậu đẹp nhất lịch sử cướp chồng, màn trả thù khiến cả Hong Kong rung động

Nữ tỷ phú bị hoa hậu đẹp nhất lịch sử cướp chồng, màn trả thù khiến cả Hong Kong rung động Vụ quạt cho tiểu tam ngoài đường: Thanh niên tái hôn với bạn học cấp 3, giờ lại ngoại tình với bạn học cấp 2

Vụ quạt cho tiểu tam ngoài đường: Thanh niên tái hôn với bạn học cấp 3, giờ lại ngoại tình với bạn học cấp 2 Hoá ra đây là nhân vật khiến Phạm Quỳnh Anh tức giận, im lặng với Bảo Anh suốt 7 năm!

Hoá ra đây là nhân vật khiến Phạm Quỳnh Anh tức giận, im lặng với Bảo Anh suốt 7 năm! Cuộc sống chật vật của con gái tỷ phú giàu có hàng đầu thế giới

Cuộc sống chật vật của con gái tỷ phú giàu có hàng đầu thế giới Cưới lần 2 sau bao năm làm mẹ đơn thân, đêm tân hôn anh hỏi 5 từ khiến tôi bủn rủn, ngỡ như vừa được tái sinh

Cưới lần 2 sau bao năm làm mẹ đơn thân, đêm tân hôn anh hỏi 5 từ khiến tôi bủn rủn, ngỡ như vừa được tái sinh Ca sĩ Đan Trường và vợ doanh nhân tái hợp sau 4 năm ly hôn?

Ca sĩ Đan Trường và vợ doanh nhân tái hợp sau 4 năm ly hôn? "Cô thư ký xinh đẹp" ở biệt thự 1000m, mua nhà từ Việt Nam sang Mỹ, sinh 2 con trai cho đại gia

"Cô thư ký xinh đẹp" ở biệt thự 1000m, mua nhà từ Việt Nam sang Mỹ, sinh 2 con trai cho đại gia Rúng động showbiz: "Mỹ nhân phim giờ vàng" tố cáo bị con trai phó tổng giám đốc đài truyền hình chuốc thuốc, cưỡng bức

Rúng động showbiz: "Mỹ nhân phim giờ vàng" tố cáo bị con trai phó tổng giám đốc đài truyền hình chuốc thuốc, cưỡng bức Đang tổ chức đám cưới, chú rể suýt ngất xỉu khi thấy nhan sắc cô dâu

Đang tổ chức đám cưới, chú rể suýt ngất xỉu khi thấy nhan sắc cô dâu