Hacker phát tán WannaCry có thể là người Trung Quốc

Hacker đã dùng công cụ Google Translate dịch thông điệp đòi tiền sang 26 ngôn ngữ khác nhau, nhưng bản tiếng Trung và tiếng Anh được cho là “tự soạn, không cần dịch”.

Công ty bảo mật Flashpoint tìm thấy những dấu hiệu cho thấy sự liên quan của WannaCry với Trung Quốc. Cụ thể, thông điệp tống tiền của mã này xuất hiện với 28 ngôn ngữ khác nhau, tùy thiết bị mà nó lây nhiễm. Trong số đó, 26 ngôn ngữ được cho là dịch tự động bằng Google Translate. Tuy nhiên, thông điệp tiếng Trung và tiếng Anh có văn phong như thể được viết bởi con người chứ không phải máy dịch.

Bản tiếng Anh dường như được soạn bởi người biết tiếng Anh, nhưng lỗi ngữ pháp cho thấy đây có thể không phải người bản xứ. Trong khi đó, bản tiếng Trung dùng nhiều ký tự thể hiện người này rất rành tiếng Trung, như thể là tiếng mẹ đẻ của hacker.

Tang Wei, Phó chủ tịch công ty Rising, cho rằng chưa thể kết luận gì từ những phân tích của Flashpoint vì hacker thường tung hỏa mù để làm rối loạn hướng điều tra.

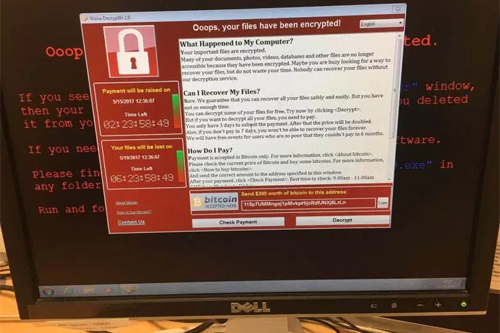

WannaCry là một biến thể của mã độc tống tiền ( ransomware), còn có tên gọi khác là WannaCrypt0r 2.0 hay WCry, bắt đầu bùng phát trên toàn thế giới từ ngày 12/5. Ransomware nguy hiểm bởi chúng “hiểu” dữ liệu của người dùng luôn quan trọng và việc giữ dữ liệu làm “con tin” sẽ có hiệu quả hơn là chỉ đánh cắp hoặc xóa đi.

Video đang HOT

Nó được cho là đã gây ảnh hưởng tới 10.000 tổ chức, 200.000 cá nhân ở 150 quốc gia trên thế giới chỉ sau hơn 2 ngày xuất hiện, trong đó có cả những máy tính tại bệnh viện ở Anh, đồn cảnh sát Trung Quốc hay bảng hiệu giao thông ở Thái Lan… Việt Nam nằm trong số 20 quốc gia, vùng lãnh thổ bị ảnh hưởng nhất, bên cạnh Ukraina, Ấn Độ, Trung Quốc, Đài Loan…

Sau vài tuần gây nhiễu loạn, hiện các chuyên gia bảo mật vẫn chưa thu thập đủ chứng cứ để xác định chính xác ai đứng đằng sau vụ phát tán. WannaCry được viết dựa trên thông tin về lỗ hổng Windows mà nhóm hacker Shadow Brokers đánh cắp được từ NSA, nhưng nhóm này không phải tác giả của WannaCry.

Theo chuyên gia của Google, Symantec và Kaspersky, các manh mối ban đầu cho thấy WannaCry có thể do nhóm tin tặc Lazarus, do Triều Tiên hậu thuẫn, tung ra. Mã độc này hiện không còn hoành hành, nhưng đã kịp kiếm số Bitcoin trị giá khoảng 80.000 USD.

Minh Minh

Theo VNE

Tin tặc tiếp tục tìm cách tấn công bằng mã độc WannaCry

Các hacker đang tìm cách chống lại những chuyên gia bảo mật để tiếp tục thực hiện những cuộc tấn công bằng mã độc tống tiền WannaCry trong thời gian tới.

Hacker vẫn đang tìm cách để cuộc tấn công WannaCry được lan rộng hơn. ẢNH: AFP

Theo The Guardian, khi mã độc WannaCry bùng phát, chuyên gia bảo mật Marcus Hutchins (22 tuổi) sống tại Anh, đã đưa ra phương pháp sử dụng lệnh kill switch (hay công tắc tiêu diệt) để chống lại WannaCry.

Phương pháp này sử dụng tên miền domain do nhóm tin tặc viết sẵn trong phần mềm tấn công, sau đó dùng cho lệnh kill switch - một lệnh được các tin tặc dùng để ngăn chặn phần mềm khi mọi chuyện vượt quá tầm kiểm soát.

Sau khi bị Hutchins đưa ra giải pháp phòng chống, các hacker đang cố gắng làm cho tên miền của Hutchins không thể truy cập được nữa bằng cách sử dụng một cuộc tấn công từ chối dịch vụ (DDoS), nhưng Hutchins đã đề phòng trước thông qua các biện pháp phòng chống cuộc tấn công DDoS với hệ thống botnet Mirai.

Hutchins khẳng định công cụ của anh vẫn còn hoạt động và nó sẽ giúp bất kỳ hệ thống máy tính nào chưa được cập nhật, có thể chống lại cuộc tấn công của WannaCry.

Trước đó, ghi nhận từ công ty an ninh mạng Kaspersky, mặc dù Windows XP là mục tiêu được tin tặc hướng đến nhưng khá bất ngờ khi Windows 7 lại là hệ thống ảnh hưởng nặng nề nhất bởi WannaCry. Cụ thể, Windows 7 chiếm hơn 98% số ca nhiễm WannaCry, trong khi Windows XP chỉ chiếm một lượng nhiễm không đáng kể.

Số lượng hệ thống Windows 7 nhiễm mã độc WannaCry lên đến hơn 98%. ẢNH: KASPERSKY

Thực tế là, việc Windows 7 chiếm phần lớn hệ thống nhiễm độc WannaCry không phải là điều quá ngạc nhiên. Dữ liệu từ hãng nghiên cứu Statcounter cho thấy Windows 7 đang là phiên bản hệ điều hành phổ biến nhất của Microsoft, chiếm đến 46,23% máy tính Windows trên toàn cầu. Các vị trí tiếp theo thuộc về Windows 10 (35,53%), Windows 8.1 (9,56%) và Windows XP chỉ chiếm 5,36%.

Đáng chú ý, mặc dù chiến tỷ lệ phần trăm nhỏ và bị khai tử nhưng Windows XP bất ngờ nhận được bản vá lỗi bảo mật công khai để chống lại WannaCry từ Microsoft, điều mà người dùng máy tính Windows 7 vẫn phải chờ đợi.

Thành Luân

Theo Thanhnien

Việt Nam sẽ chịu nhiều cuộc tấn công tương tự WannaCry  Giới chuyên gia cho rằng mã độc tống tiền (ransomware) tương tự WannaCry sẽ tiếp tục hoành hành thời gian tới, trong đó người dùng Việt Nam sẽ chịu tác động trực tiếp. Trong vụ WannaCry, Việt Nam nằm thuộc top 20 quốc gia bị ảnh hưởng nhất. Bởi vậy theo ông Triệu Trần Đức, Tổng Giám đốc CMC InfoSec, nước ta có...

Giới chuyên gia cho rằng mã độc tống tiền (ransomware) tương tự WannaCry sẽ tiếp tục hoành hành thời gian tới, trong đó người dùng Việt Nam sẽ chịu tác động trực tiếp. Trong vụ WannaCry, Việt Nam nằm thuộc top 20 quốc gia bị ảnh hưởng nhất. Bởi vậy theo ông Triệu Trần Đức, Tổng Giám đốc CMC InfoSec, nước ta có...

CEO Apple đang tập trung vào 1 sản phẩm 'hot' hơn iPhone00:30

CEO Apple đang tập trung vào 1 sản phẩm 'hot' hơn iPhone00:30 Người dùng Galaxy tại Việt Nam bắt đầu nhận One UI 703:50

Người dùng Galaxy tại Việt Nam bắt đầu nhận One UI 703:50 One UI 7 chậm chạp khiến Samsung mất vị thế dẫn đầu thế giới Android09:37

One UI 7 chậm chạp khiến Samsung mất vị thế dẫn đầu thế giới Android09:37 Google dừng hỗ trợ, hàng triệu điện thoại Android gặp nguy hiểm08:58

Google dừng hỗ trợ, hàng triệu điện thoại Android gặp nguy hiểm08:58 Apple lỡ hẹn với AI, người dùng Việt chịu thiệt?09:57

Apple lỡ hẹn với AI, người dùng Việt chịu thiệt?09:57 Google nâng tầm Gemini với khả năng tạo video dựa trên AI08:26

Google nâng tầm Gemini với khả năng tạo video dựa trên AI08:26 Google ra mắt công cụ AI cho phép tạo video từ văn bản và hình ảnh00:45

Google ra mắt công cụ AI cho phép tạo video từ văn bản và hình ảnh00:45 TikTok Trung Quốc lần đầu công bố thuật toán gây nghiện02:32

TikTok Trung Quốc lần đầu công bố thuật toán gây nghiện02:32 Giá iPhone sẽ tăng vì một 'siêu công nghệ' khiến người dùng sẵn sàng móc cạn ví00:32

Giá iPhone sẽ tăng vì một 'siêu công nghệ' khiến người dùng sẵn sàng móc cạn ví00:32 Apple muốn tạo bước ngoặt cho bàn phím MacBook05:51

Apple muốn tạo bước ngoặt cho bàn phím MacBook05:51Tiêu điểm

Tin đang nóng

Tin mới nhất

Sau Internet và iPhone, dự đoán của Kurzweil khiến chúng ta phải giật mình

Android 16 sắp có thể 'chặn đứng' thiết bị USB độc hại

Gemini sắp có mặt trên các thiết bị sử dụng hằng ngày

Apple khuyên người dùng iPhone xóa trình duyệt Chrome

Windows Maps của Microsoft sắp bị 'khai tử'

TSMC xác nhận mẫu iPhone đầu tiên trang bị chip 1,4nm

Tiết kiệm 122 tiếng đồng hồ mỗi năm nhờ sử dụng AI

Apple vội vã làm một việc để né thuế đối ứng của ông Trump

Google Chrome đáng giá 50 tỷ USD

Người dùng có thể thay thế trợ lý ảo Siri trên mọi iPhone bằng ứng dụng mới

Pony.ai và Tencent sẽ cung cấp dịch vụ taxi robot trên WeChat

AI trong quá trình chuyển đổi xanh: Cơ hội và thách thức

Có thể bạn quan tâm

Trấn Thành bị "bóc"

Sao việt

13:51:41 28/04/2025

Trời nóng mà có món này, cả nhà "vét sạch" mâm cơm

Ẩm thực

13:49:19 28/04/2025

Chủ tịch Triều Tiên cam kết xây tượng đài tưởng nhớ các binh sĩ đã hy sinh ở Nga

Thế giới

13:48:37 28/04/2025

Có thể bạn đang đánh răng bằng kim loại độc hại

Sức khỏe

13:40:00 28/04/2025

Clip lốc xoáy kéo dài 10 phút làm tốc mái, sập 24 căn nhà

Tin nổi bật

13:30:44 28/04/2025

Hot: G-Dragon lộ hint "yêu lại" mỹ nữ nóng bỏng nhất showbiz, còn ở chung nhà?

Sao châu á

13:27:19 28/04/2025

Ca khúc về người lính tạo 'cơn sốt' hút hơn 1 tỷ lượt xem

Nhạc việt

13:10:59 28/04/2025

Thí sinh 'Tân binh toàn năng' bị Kay Trần, Tóc Tiên chấn chỉnh thái độ

Tv show

12:59:11 28/04/2025

Cha tôi, người ở lại - Tập 31: Mẹ lần đầu gọi điện cho Việt sau 20 năm

Phim việt

12:48:04 28/04/2025

Công an Vĩnh Long làm rõ thủ phạm vụ nổ súng bắn người rồi tự sát

Pháp luật

12:11:41 28/04/2025

Lỗi Chrome khiến người dùng vô tình ‘mời’ hacker theo dõi

Lỗi Chrome khiến người dùng vô tình ‘mời’ hacker theo dõi Rò rỉ thiết kế Galaxy Note 8 có màn hình siêu lớn

Rò rỉ thiết kế Galaxy Note 8 có màn hình siêu lớn

Không chỉ tống tiền, mã độc WannaCry có thể gây chết người

Không chỉ tống tiền, mã độc WannaCry có thể gây chết người Khẩn cấp ngăn chặn mã độc WannaCry lây lan vào Việt Nam

Khẩn cấp ngăn chặn mã độc WannaCry lây lan vào Việt Nam Việt Nam trong top 20 nước bị mã độc tống tiền tấn công

Việt Nam trong top 20 nước bị mã độc tống tiền tấn công Lỗ hổng cho phép trang web làm treo máy tính Windows 7 hoặc 8

Lỗ hổng cho phép trang web làm treo máy tính Windows 7 hoặc 8 Cảnh báo nhiều phần mềm lừa đảo ăn theo mã độc tống tiền WannaCry

Cảnh báo nhiều phần mềm lừa đảo ăn theo mã độc tống tiền WannaCry Phát hiện mã độc nguy hiểm hơn gấp nhiều lần so với WannaCry

Phát hiện mã độc nguy hiểm hơn gấp nhiều lần so với WannaCry TP.HCM phát hiện 5 cơ quan, đơn vị nhà nước nhiễm WannaCry

TP.HCM phát hiện 5 cơ quan, đơn vị nhà nước nhiễm WannaCry Xuất hiện công cụ có thể giải mã các tập tin bị nhiễm mã độc WannaCry

Xuất hiện công cụ có thể giải mã các tập tin bị nhiễm mã độc WannaCry Đa phần nạn nhân của mã độc tống tiền WannaCry đều dùng Windows 7

Đa phần nạn nhân của mã độc tống tiền WannaCry đều dùng Windows 7 Một cuộc tấn công mạng quy mô lớn hơn WannaCry sắp diễn ra

Một cuộc tấn công mạng quy mô lớn hơn WannaCry sắp diễn ra Từ WannaCry, nhìn ra sự đúng đắn của Apple

Từ WannaCry, nhìn ra sự đúng đắn của Apple Tấn công toàn cầu, vì sao WannaCry chỉ thu về hơn 50.000 USD?

Tấn công toàn cầu, vì sao WannaCry chỉ thu về hơn 50.000 USD? Xiaomi ngừng hỗ trợ 7 mẫu điện thoại phổ biến

Xiaomi ngừng hỗ trợ 7 mẫu điện thoại phổ biến ChatGPT vừa miễn phí tính năng AI cao cấp cho tất cả người dùng

ChatGPT vừa miễn phí tính năng AI cao cấp cho tất cả người dùng Sạc iPhone qua đêm có sao không? Đây là câu trả lời của Apple

Sạc iPhone qua đêm có sao không? Đây là câu trả lời của Apple Từ tháng 6, smartphone, máy tính bảng bán tại EU bắt buộc phải làm điều này

Từ tháng 6, smartphone, máy tính bảng bán tại EU bắt buộc phải làm điều này Microsoft đưa tính năng Recall gây tranh cãi trở lại PC Copilot+

Microsoft đưa tính năng Recall gây tranh cãi trở lại PC Copilot+ Màn hình Always On là kẻ thù gây hao pin điện thoại?

Màn hình Always On là kẻ thù gây hao pin điện thoại? Apple được khuyên không nên quảng cáo quá đà cho tính năng AI trên iPhone

Apple được khuyên không nên quảng cáo quá đà cho tính năng AI trên iPhone Gmail cho iPhone vừa được Google 'lột xác' sau 4 năm

Gmail cho iPhone vừa được Google 'lột xác' sau 4 năm Vụ ma túy ở Quảng Ninh: Bạn gái kẻ trốn nã Bùi Đình Khánh bị khởi tố

Vụ ma túy ở Quảng Ninh: Bạn gái kẻ trốn nã Bùi Đình Khánh bị khởi tố Hàng trăm tấn dầu ăn, bột canh giả đã bán cho bếp ăn khu công nghiệp

Hàng trăm tấn dầu ăn, bột canh giả đã bán cho bếp ăn khu công nghiệp Bắt giữ 3 tàu cá vi phạm thiết bị giám sát hành trình trên biển Tây Nam

Bắt giữ 3 tàu cá vi phạm thiết bị giám sát hành trình trên biển Tây Nam Đến Vạn Hạnh Mall ngay lúc này: 1 góc nhỏ nhân văn xuất hiện, khách hàng ai cũng thấy ấm lòng

Đến Vạn Hạnh Mall ngay lúc này: 1 góc nhỏ nhân văn xuất hiện, khách hàng ai cũng thấy ấm lòng Bức ảnh khiến Trấn Thành bị "bão phẫn nộ"

Bức ảnh khiến Trấn Thành bị "bão phẫn nộ" Sao Việt 28/4: Hoàng Thùy Linh tái hiện hình ảnh Mị, Trấn Thành bị vợ 'tố'

Sao Việt 28/4: Hoàng Thùy Linh tái hiện hình ảnh Mị, Trấn Thành bị vợ 'tố' Showbiz Việt mấy ai khổ như mỹ nhân này: Ngày nào cũng dậy từ 3h sáng, bị chồng mắng đến phát khóc

Showbiz Việt mấy ai khổ như mỹ nhân này: Ngày nào cũng dậy từ 3h sáng, bị chồng mắng đến phát khóc Bản chất thật của Lâm Tâm Như: Có thanh thuần vô hại như vẻ bề ngoài?

Bản chất thật của Lâm Tâm Như: Có thanh thuần vô hại như vẻ bề ngoài? Khai quật bào thai để điều tra vụ bé gái 13 tuổi bị hiếp dâm

Khai quật bào thai để điều tra vụ bé gái 13 tuổi bị hiếp dâm Thêm người rơi lầu ở Vạn Hạnh Mall, nạn nhân là nam thanh niên

Thêm người rơi lầu ở Vạn Hạnh Mall, nạn nhân là nam thanh niên Thanh niên nổi tiếng mạng đã đến TP.HCM sau 22 ngày đạp xe từ Hà Nội, nói 5 từ không ngờ khi đã kịp "deadline"

Thanh niên nổi tiếng mạng đã đến TP.HCM sau 22 ngày đạp xe từ Hà Nội, nói 5 từ không ngờ khi đã kịp "deadline" Phát hiện ca nhiễm vi khuẩn 'ăn thịt người' ở TPHCM, tấn công từ chân lên phổi

Phát hiện ca nhiễm vi khuẩn 'ăn thịt người' ở TPHCM, tấn công từ chân lên phổi Hiệu trưởng tấn công hiệu phó vì chuyện tình tay ba chấn động, camera ghi lại cảnh tượng hỗn loạn

Hiệu trưởng tấn công hiệu phó vì chuyện tình tay ba chấn động, camera ghi lại cảnh tượng hỗn loạn

Số phận hơn 1.000 học sinh, sinh viên liên quan vụ án Phó Đức Nam

Số phận hơn 1.000 học sinh, sinh viên liên quan vụ án Phó Đức Nam Nữ NSND sở hữu biệt thự gần 500m2 trung tâm TP.HCM, 20 tuổi đã mua ô tô

Nữ NSND sở hữu biệt thự gần 500m2 trung tâm TP.HCM, 20 tuổi đã mua ô tô Tăng Thanh Hà hội ngộ nhóm bạn thân trên du thuyền sang chảnh nhưng cách ăn mặc lại gây chú ý

Tăng Thanh Hà hội ngộ nhóm bạn thân trên du thuyền sang chảnh nhưng cách ăn mặc lại gây chú ý Thêm người nhảy lầu tự tử tại Vạn Hạnh Mall TP.HCM

Thêm người nhảy lầu tự tử tại Vạn Hạnh Mall TP.HCM