Công ty chống DDoS bị DDos nặng nề, giới internet học được điều gì?

Mới đây, vào thứ Hai tuần trước, Cloudflare , một công ty chuyên tối ưu tốc độ dịch vụ và bảo mật tuyên bố đã bị tấn công bởi đợt DDoS (tấn công từ chối dịch vụ) lớn nhất trong lịch sử thông qua giao thức NTP vốn thường được dùng để đồng bộ thời gian trên Internet.

Tấn công DDoS sẽ tung một lượng lớn dữ liệu tới máy chủ, khiến máy chủ treo và toàn bộ trang web/dịch vụ bị tê liệt. Điều đáng chú ý là trong những tháng gần đây, có rất nhiều công ty bảo mật, bao gồm cả Cloudflare, đã lên tiếng cảnh báo nguy cơ tấn công DDoS thông qua giao thức NTP.

Hiện tại, mục tiêu cụ thể của vụ tấn công này chưa được làm rõ, song Cloudflare cũng tuyên bố các máy chủ tại châu Âu đang là mục tiêu chính. CEO Matthew Prince của Cloudflare cho biết công ty này đã trực tiếp theo dõi vụ tấn công khổng lồ nói trên. Tại một thời điểm, qui mô của vụ DDoS này lên tới 400Gbps (400Gigabit/giây).

Ông Prince đã thông báo về vụ tấn công nói trên qua Twitter: “Chúng tôi đang phải hứng chịu một vụ tấn công NTP rất lớn. Có vẻ là lớn hơn cả vụ tấn công vào Spamhaus (một công ty chống spam) vào năm ngoái”.

Chỉ vài phút sau khi nhận ra qui mô của vụ DDoS lần này, ông Prince tiếp tục cập nhật Twitter, cho biết vụ DDoS nói trên chỉ là dấu hiệu đâu tiên của các vụ tấn công ồ ạt hơn trong tương lai:

Video đang HOT

“Ai đó đã có được một “khẩu súng mới”, rất lớn. Đây là khởi đầu báo hiệu nhiều thứ tồi tệ sắp tới”.

Rất nhiều các chuyên gia bảo mật đã cảnh báo về nguy cơ tiềm ẩn trong NTP và đưa ra đề xuất rằng các công ty nên chuẩn bị đối phó với lỗ hổng này. Chính Cloudflare là một trong những công ty tỏ ra đặc biệt lo ngại về NTP. Ba tháng trước, công ty này tung ra một thông báo chính thức tới khách hàng và các đối tượng khác, rằng NTP sẽ sớm bị lợi dụng để tấn công DDoS.

Thông thường, NTP chỉ nhận và gửi một lượng nhỏ dữ liệu: các máy chủ cần đồng bộ thời gian sẽ gửi một gói tin yêu cầu thông tin thời gian, và máy chủ NTP sẽ gửi một gói dữ liệu trả lời có chứa thông tin thời gian.

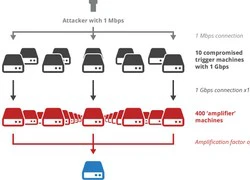

Tuy vậy, trong các vụ tấn công DDoS mới gần đây, NTP gửi đi rất ít dữ liệu và nhận về rất nhiều gói dữ liệu. Như vậy, các gói thông tin yêu cầu dữ liệu đã liên tục bị “nhân bản”, khiến số lượng gói dữ liệu trả về cũng bị nhân lên tương ứng. Đây là một tấn công dạng “khuếch đại” dữ liệu.

“Trong các tấn công &’khuếch đại’ dữ liệu, hacker sẽ biến một lượng nhỏ lưu lượng từ một số ít máy vi tính trở thành một gói dữ liệu khổng lồ, tấn công vào nạn nhân từ khắp nơi trên toàn bộ Internet”, Cloudflare tuyên bố trong một bài viết trên blog công ty tháng trước.

Điều đáng lo ngại là do NTP là một phần quan trọng và căn bản của hạ tầng Internet, các vụ DDoS như vụ tấn công vào Cloudflare vừa qua chắc chắn sẽ tiếp diễn trong tương lai gần. Rất nhiều máy chủ sẽ bị bất lực trước các vụ DDoS này. Các nhà mạng cần phải cài đặt các tường lửa ngăn chặn các gói tin yêu cầu nhằm chống lại cơn lũ dữ liệu nhắm vào máy chủ của họ.

Thật may mắn, Cloudflare từng thành công khi cố gắng chống lại DDoS của mình trong lịch sử. Tuy vậy, vụ tấn công qua NTP lần này đã mở ra một viễn cảnh rất đáng lo ngại: hacker đã tìm ra một lỗ hổng trong hạ tầng căn bản của Internet, và trong tương lai chắc chắn chúng sẽ có thêm nhiều cách để thực hiện các vụ tấn công nguy hiểm hơn rất nhiều.

Theo Techmag.vn/Tech Times

Mốc lịch sử mới của tấn công mạng DDoS

CloudFare, đơn vị hỗ trợ "lá chắn phòng thủ mạng" tiếp tục công bố một kỷ lục mới về tấn công mạng khi một khách hàng của công ty bị DDoS lên đến 400Gbps, gấp 8 lần mức tấn công phổ biến hiện nay.

Các hệ thống máy chủ ngày càng đối mặt với những cuộc tấn công mạng quy mô và cường độ khổng lồ - Ảnh minh họa: Internet

Một cuộc tấn công mạng theo phương thức tấn công - từ chối - dịch vụ (DDoS) phổ biến hiện nay có thể làm tê liệt những hệ thống mạng doanh nghiệp, hay một ngân hàng tầm trung chỉ ở mức lưu lượng 50Gbps (50 gigabit/giây). Mốc lịch sử 300Gbps được lập vào năm 2013 trong cuộc tấn công nhắm đến tổ chức Spamhaus, khiến một phần mạng Internet khu vực châu Âu bị ảnh hưởng.

Giữa tuần qua, CloudFare cho biết một khách hàng của mình đã bị tấn công mạng với lưu lượng đạt mức kỷ lục, cường độ 400Gbps. Mặc dù chỉ tấn công vào một khách hàng của CloudFare nhưng đã gây ảnh hưởng lớn đến các hệ thống máy chủ trung tâm dữ liệu (data center) của công ty tại châu Âu và Mỹ. Tên của mục tiêu tấn công được giữ kín.

Theo giám đốc điều hành (CEO) CloudFare là Matthew Prince cho biết những kẻ tấn công khai thác điểm yếu trong giao thức quản lý thời gian mạng (NTP - Network Time Protocol). NTP được dùng để đồng bộ đồng hồ của các hệ thống máy tính thông qua mạng dữ liệu chuyển mạch gói với độ trễ biến đổi.

Kiểu tấn công DDoS khai thác NTP nhắc đến sự kiện nhóm hacker DERP Trolling "phá sập" nhiều hệ thống game trực tuyến lớn trên thế giới đầu năm nay với cùng phương thức.

Kẻ tấn công (Attacker) lợi dụng các máy chủ NTP để thực hiện cuộc tấn công mạng nhắm vào hệ thống nạn nhân (Victim) - Ảnh: Blogspot

Matthew Prince nhận định cách thức tấn công khai thác yếu điểm máy chủ NTP sẽ gia tăng mạnh, tấn công vào các máy chủ không được cấu hình NTP phù hợp.

Cùng nhận định trên, giới chuyên gia khuyến cáo các quản trị hệ thống cần tham khảo Open NTP Project và xử lý nhanh nếu đang vận hành một máy chủ cấu hình NTP chưa phù hợp.

Theo TTO

Mỹ, EU hứng đợt tấn công DDoS lớn chưa từng có  Một đại chiến dịch tấn công từ chối dịch vụ vừa được khởi xướng, nhằm vào hàng loạt máy chủ đặt tại châu Âu và Mỹ với sức mạnh phá hủy còn kinh hoàng hơn cả vụ tấn công Spamhaus hồi năm ngoái. Mỹ và EU vừa phải hứng chịu một đợt tấn công DDoS lớn chưa từng có? Dù phương pháp tấn...

Một đại chiến dịch tấn công từ chối dịch vụ vừa được khởi xướng, nhằm vào hàng loạt máy chủ đặt tại châu Âu và Mỹ với sức mạnh phá hủy còn kinh hoàng hơn cả vụ tấn công Spamhaus hồi năm ngoái. Mỹ và EU vừa phải hứng chịu một đợt tấn công DDoS lớn chưa từng có? Dù phương pháp tấn...

Tiêu điểm

Tin đang nóng

Tin mới nhất

Windows 10 "nổi loạn" giành lại thị phần từ Windows 11 ngay trước giờ G

Cách kéo dài thêm một năm hỗ trợ miễn phí cho Windows 10

Mô hình LLM phản hồi sai nếu bị dẫn dắt bằng thủ thuật tâm lý

AI đang 'đẩy' ngành công nghiệp bán dẫn phải chuyển mình mạnh mẽ

Vạn vật kết nối: Bước phát triển nhảy vọt của chuyển đổi số

Lenovo ra mắt loạt sản phẩm mới tích hợp AI

Khám phá không gian tại Bảo tàng Vũ trụ Việt Nam

OpenAI tự sản xuất chip

Cảnh báo về những ứng dụng VPN Android chứa lỗ hổng bảo mật

Sider AI: Làm việc nhanh gấp 10 lần chỉ với một công cụ

Mô hình AI có thể mở ra triển vọng mới trong việc chăm sóc mắt

Google Gemini 2.5 Flash Image AI tạo và chỉnh sửa ảnh đa phương thức

Có thể bạn quan tâm

Sao Việt 8/9: Cặp song sinh nhà Hồ Ngọc Hà quấn quýt bên ông bà nội

Sao việt

15:10:15 08/09/2025

Đức SVM - "Chủ tịch giả nghèo và cái kết..." là ai?

Netizen

15:09:53 08/09/2025

5 công thức nước chanh giúp tăng cường sản xuất collagen tự nhiên

Làm đẹp

15:08:41 08/09/2025

Nữ ca sĩ gen Z hot nhất hiện nay bất ngờ đội nắp cống ngoi lên, lột đồ ướt nhẹp giữa sân khấu

Sao âu mỹ

15:03:55 08/09/2025

Trương Bá Chi được "nở mày nở mặt" nhờ 3 quý tử thần đồng

Sao châu á

14:41:15 08/09/2025

5 món đồ dưới 500 nghìn giúp tôi giảm hẳn 30% áp lực việc nhà

Sáng tạo

14:12:46 08/09/2025

iPhone 17: Những bí mật được chờ đợi

Đồ 2-tek

14:08:00 08/09/2025

Hàn Quốc sẽ đưa hàng trăm lao động bị bắt ở Mỹ về nước

Thế giới

12:45:48 08/09/2025

Rosé "căng như dây đàn" ở khoảnh khắc làm nên lịch sử Kpop, cố tình đi trễ VMAs vì biết sẽ thắng giải?

Nhạc quốc tế

12:32:59 08/09/2025

Cách ăn cà tím kiểu mới: Chỉ cần hấp - xé - trộn, ngon đến mức ăn liền 2 bát cơm

Ẩm thực

12:29:41 08/09/2025

Project Tango: Dự án smartphone đầy tham vọng của Google

Project Tango: Dự án smartphone đầy tham vọng của Google Opera: Hãy xem quảng cáo, và bạn có thể dùng 3G miễn phí

Opera: Hãy xem quảng cáo, và bạn có thể dùng 3G miễn phí

Internet chập chờn vì vụ tấn công DDoS lớn nhất lịch sử

Internet chập chờn vì vụ tấn công DDoS lớn nhất lịch sử Đợt tấn công DDoS khổng lồ vào Cloudflare có nghĩa gì với bảo mật Internet?

Đợt tấn công DDoS khổng lồ vào Cloudflare có nghĩa gì với bảo mật Internet? Châu Âu hứng chịu đợt tấn công DDoS lớn nhất trong lịch sử

Châu Âu hứng chịu đợt tấn công DDoS lớn nhất trong lịch sử Công ty chuyên chống DDoS bị... DDoS kỷ lục

Công ty chuyên chống DDoS bị... DDoS kỷ lục Nhiều cuộc tấn công DDoS xuất phát từ thiết bị di động

Nhiều cuộc tấn công DDoS xuất phát từ thiết bị di động Tăng cước 3G dẫn đầu 10 sự kiện ICT năm 2013

Tăng cước 3G dẫn đầu 10 sự kiện ICT năm 2013 Tình báo Anh "trả đũa" hacker bằng DDoS

Tình báo Anh "trả đũa" hacker bằng DDoS DDoS, phần mềm gián điệp và mã độc trên ĐTDĐ tiếp tục là xu hướng của 2014

DDoS, phần mềm gián điệp và mã độc trên ĐTDĐ tiếp tục là xu hướng của 2014 Phạt tới 70 triệu đồng nếu không tham gia ứng cứu sự cố mạng

Phạt tới 70 triệu đồng nếu không tham gia ứng cứu sự cố mạng An ninh mạng và một năm biến động của mã độc di dộng

An ninh mạng và một năm biến động của mã độc di dộng Vấn đề an ninh mạng 'nóng hổi' năm 2013

Vấn đề an ninh mạng 'nóng hổi' năm 2013 Năm 2014: Tấn công DDoS, phần mềm gián điệp và mã độc trên điện thoại di động sẽ tiếp tục bùng nổ

Năm 2014: Tấn công DDoS, phần mềm gián điệp và mã độc trên điện thoại di động sẽ tiếp tục bùng nổ Sạc nhanh không làm chai pin, 'thủ phạm' là thứ ít ai ngờ tới.

Sạc nhanh không làm chai pin, 'thủ phạm' là thứ ít ai ngờ tới. Người dùng Gmail 'thở phào' trước tuyên bố từ Google

Người dùng Gmail 'thở phào' trước tuyên bố từ Google Người dùng 'sập bẫy' trước chiêu trò buộc nâng cấp iPhone của Apple

Người dùng 'sập bẫy' trước chiêu trò buộc nâng cấp iPhone của Apple Thói quen gây hao pin trên điện thoại Android cần bỏ ngay

Thói quen gây hao pin trên điện thoại Android cần bỏ ngay Những tính năng đã biến mất khỏi smartphone

Những tính năng đã biến mất khỏi smartphone Công nghệ số: 'Đòn bẩy' cho hàng Việt vươn ra toàn cầu

Công nghệ số: 'Đòn bẩy' cho hàng Việt vươn ra toàn cầu Công ty khởi nghiệp AI Anthropic trả 1,5 tỉ đô la để dàn xếp vụ kiện bản quyền

Công ty khởi nghiệp AI Anthropic trả 1,5 tỉ đô la để dàn xếp vụ kiện bản quyền OpenAI "bắt tay" với Broadcom sản xuất chip AI

OpenAI "bắt tay" với Broadcom sản xuất chip AI Quay màn hình iPhone chất lượng cao hơn với iOS 26

Quay màn hình iPhone chất lượng cao hơn với iOS 26 Apple có thể phải 'nhờ cậy' Google Gemini sau khi trì hoãn nâng cấp lớn cho Siri tới năm 2026

Apple có thể phải 'nhờ cậy' Google Gemini sau khi trì hoãn nâng cấp lớn cho Siri tới năm 2026 Lời khai ban đầu của đối tượng sát hại "vợ hờ", ném xác xuống kênh phi tang

Lời khai ban đầu của đối tượng sát hại "vợ hờ", ném xác xuống kênh phi tang Vợ cặp bồ với bạn thân, tôi không đánh ghen mà sáng suốt làm một việc

Vợ cặp bồ với bạn thân, tôi không đánh ghen mà sáng suốt làm một việc Lương Thế Thành nói đúng 6 chữ khi vợ Thúy Diễm bị lan truyền clip quay lén hôn sao nam kém tuổi

Lương Thế Thành nói đúng 6 chữ khi vợ Thúy Diễm bị lan truyền clip quay lén hôn sao nam kém tuổi Quân sư kín tiếng đứng đằng sau trùm giang hồ Vi 'ngộ' là ai?

Quân sư kín tiếng đứng đằng sau trùm giang hồ Vi 'ngộ' là ai? Lập hồ sơ "cố ý gây thương tích" vụ khách hàng tố bị hành hung tại cơ sở nha khoa

Lập hồ sơ "cố ý gây thương tích" vụ khách hàng tố bị hành hung tại cơ sở nha khoa Hàng chục cảnh sát xuyên đêm bao vây rừng keo truy bắt tội phạm

Hàng chục cảnh sát xuyên đêm bao vây rừng keo truy bắt tội phạm Công ty Sen Vàng đề nghị truyền thông đưa tin chính xác vụ việc Thùy Tiên và kẹo rau Kera

Công ty Sen Vàng đề nghị truyền thông đưa tin chính xác vụ việc Thùy Tiên và kẹo rau Kera Tiệc phim Hoa ngữ tháng 9: 'Ngập tràn' xuyên không, cổ trang

Tiệc phim Hoa ngữ tháng 9: 'Ngập tràn' xuyên không, cổ trang Nữ tỷ phú bị hoa hậu đẹp nhất lịch sử cướp chồng, màn trả thù khiến cả Hong Kong rung động

Nữ tỷ phú bị hoa hậu đẹp nhất lịch sử cướp chồng, màn trả thù khiến cả Hong Kong rung động Diễn viên Việt sở hữu 2 biệt thự, 3 nhà hàng: Hủy hôn vợ sắp cưới, tuổi 41 yêu bạn gái kém 16 tuổi

Diễn viên Việt sở hữu 2 biệt thự, 3 nhà hàng: Hủy hôn vợ sắp cưới, tuổi 41 yêu bạn gái kém 16 tuổi Vụ quạt cho tiểu tam ngoài đường: Thanh niên tái hôn với bạn học cấp 3, giờ lại ngoại tình với bạn học cấp 2

Vụ quạt cho tiểu tam ngoài đường: Thanh niên tái hôn với bạn học cấp 3, giờ lại ngoại tình với bạn học cấp 2 Trấn Thành lập tức có động thái khi Mưa Đỏ đạt top 1 doanh thu phòng vé

Trấn Thành lập tức có động thái khi Mưa Đỏ đạt top 1 doanh thu phòng vé Rúng động showbiz: "Mỹ nhân phim giờ vàng" tố cáo bị con trai phó tổng giám đốc đài truyền hình chuốc thuốc, cưỡng bức

Rúng động showbiz: "Mỹ nhân phim giờ vàng" tố cáo bị con trai phó tổng giám đốc đài truyền hình chuốc thuốc, cưỡng bức Ca sĩ Đan Trường và vợ doanh nhân tái hợp sau 4 năm ly hôn?

Ca sĩ Đan Trường và vợ doanh nhân tái hợp sau 4 năm ly hôn? Công bố số tiền Hoa hậu Thuỳ Tiên đã chủ động nộp khắc phục hậu quả vụ kẹo Kera

Công bố số tiền Hoa hậu Thuỳ Tiên đã chủ động nộp khắc phục hậu quả vụ kẹo Kera Phòng trọ sinh viên giá 2 triệu đồng: Ngủ cũng không được duỗi thẳng chân

Phòng trọ sinh viên giá 2 triệu đồng: Ngủ cũng không được duỗi thẳng chân Đạo diễn Khải Anh rời VTV sau 25 năm cống hiến

Đạo diễn Khải Anh rời VTV sau 25 năm cống hiến Lưu Diệc Phi khiến Dương Mịch xấu hổ

Lưu Diệc Phi khiến Dương Mịch xấu hổ