Chủ tịch Microsoft gọi vụ hack SolarWinds là “hành động liều lĩnh”

Trong số 18.000 máy chủ bị cài backdoor, các hacker chỉ theo dõi khoảng vài chục mà thôi.

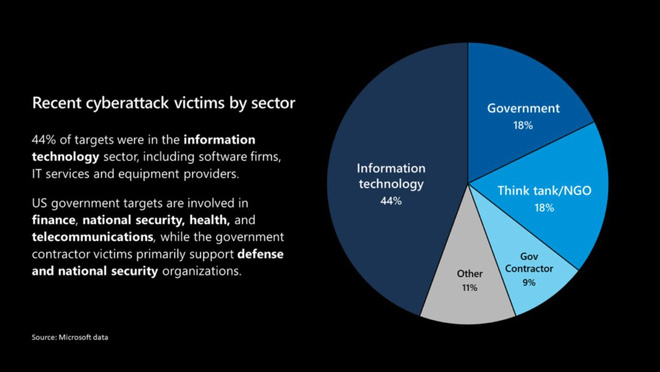

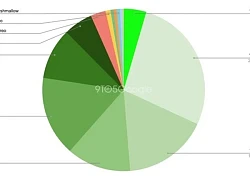

Trong 18.000 tổ chức đã lỡ tải về một phiên bản phần mềm bị cài backdoor từ SolarWinds, chỉ một số rất nhỏ khoảng 0,2% bị ảnh hưởng bởi một vụ tấn công lợi dụng backdoor này để thực hiện giai đoạn hai là cài đặt một gói dữ liệu độc hại. Những tổ chức không may này là các công ty công nghệ, các cơ quan chính phủ, và các tổ chức phi chính phủ. Đại đa số – 80% – của nhóm này, tức khoảng 40 tổ chức, có trụ sở đặt tại Mỹ.

Những con số đó được cung cấp bởi Chủ tịch Microsoft, Brad Smith. Ông còn chia sẻ một vài bình luận sâu sắc về mức độ nguy hiểm của vụ tấn công chưa từng có tiền lệ này. Những số liệu ông đưa ra hiển nhiên chưa hoàn thiện, bởi Microsoft chỉ thấy được những gì ứng dụng Windows Defender của họ phát hiện được. Dẫu vậy, đó đã là rất nhiều, và bất kỳ sự khác biệt nào so với những số liệu thực tế nhiều khả năng cũng có thể cho qua nếu làm tròn lên.

Nhắm vào các tổ chức hàng đầu

SolarWinds là nhà sản xuất của một công cụ quản lý mạng cực kỳ phổ biến mang tên Orion. Một lượng lớn đến ngạc nhiên các mạng doanh nghiệp trên toàn thế giới đang chạy phần mềm này. Các hacker được chống lưng bởi chính phủ – mà theo hai nghị sỹ Mỹ nhận được các bản báo cáo riêng tiết lộ chính là Nga – đã tìm được cách kiểm soát hệ thống dựng phần mềm của SolarWinds và tung ra một bản cập nhật bảo mật tích hợp backdoor. SolarWinds cho biết khoảng 18.000 người dùng đã tải về bản cập nhật độc hại này.

Chiến dịch hack kéo dài nhiều tháng liền chỉ bị phát giác sau khi công ty bảo mật FireEye thừa nhận đã bị xâm nhập bởi một chính phủ lạ. Trong quá trình điều tra, các nhà nghiên cứu của công ty phát hiện ra rằng các hacker đã sử dụng backdoor Orion, không chỉ đối với FireEye, mà là một chiến dịch rộng lớn hơn nhiều nhắm vào nhiều cơ quan liên bang tại Mỹ. Trong 10 ngày kể từ sau vụ việc, phạm vi và phương pháp hack đã trở nên ngày càng rõ ràng hơn.

Vụ hack vào SolarWinds và backdoor cài đặt trong 18.000 máy chủ nói trên chỉ là giai đoạn một của cuộc tấn công, vốn được thực hiện chỉ với một mục đích là nhắm thẳng vào các mục tiêu định trước. Những tổ chức hàng đầu nằm trong tầm ngắm nhiều khả năng là mục tiêu đơn nhất của toàn bộ chiến dịch, được cho là đã diễn ra ít nhất 9 tháng, có thể còn lâu hơn nhiều nữa.

Những số liệu của Microsoft đã cho thấy rõ cuộc tấn công này có mục tiêu rõ ràng ra sao. Các hacker đứng sau vụ xâm nhập vào chuỗi cung ứng đã nắm quyền kiểm soát đến 18.000 mạng doanh nghiệp và chỉ theo dõi 40 trong số đó.

Video đang HOT

Bản đồ bên dưới thể hiện lĩnh vực hoạt động của các nạn nhân:

Phá vỡ mọi chuẩn mực

Smith nhận thức được rằng mọi quốc gia công nghiệp đều thực hiện các hành động tình báo gián điệp, bao gồm hack. Điểm khác biệt trong vụ việc lần này là một chính phủ đã phá vỡ mọi chuẩn mực từng được thiết lập nên khi đặt hàng loạt tổ chức quan trọng của thế giới trước những mối nguy hiểm thực sự để theo đuổi ý đồ đã vạch ra. Ông nói rằng:

” Chúng ta cần lùi lại và đánh giá mức độ của những cuộc tấn công này trong bối cảnh hoàn chỉnh. Đây không phải ‘hoạt động tình báo gián điệp như thông thường’, kể cả trong thời đại số. Thay vào đó, nó là một hành động liều lĩnh, tạo ra một lỗ hổng nghiêm trọng về công nghệ cho nước Mỹ và thế giới. Nó không chỉ là một cuộc tấn công vào các mục tiêu cụ thể, mà đánh vào lòng tin và độ tin cậy của cơ sở hạ tầng trọng yếu của thế giới nhằm mang lại lợi thế cho cơ quan tình báo của một quốc gia. Dù hầu hết các vụ tấn công gần đây dường như cho thấy sự tập trung đặc biệt vào Mỹ và nhiều nền dân chủ khác, nó còn là một lời nhắc nhở mạnh mẽ rằng mọi người ở gần như mọi quốc gia đều đang đứng trước nguy cơ và cần sự bảo vệ từ những chính phủ nơi họ đang sống “.

Smith còn trích lời của CEO FireEye, Kevin Mandia, rằng: ” Chúng ta đang chứng kiến một cuộc tấn công bởi một quốc gia với sức mạnh tấn công hàng đầu “.

Smith viết tiếp:

” Trong quá trình các chuyên gia an ninh mạng Microsoft hỗ trợ (FireEye), chúng tôi đã đi đến cùng kết luận. Vụ tấn công này, không may là, cho thấy một chiến dịch tình báo gián điệp quy mô rộng lớn và đã thành công, vào cả những thông tin tuyệt mật của chính phủ Mỹ và các công cụ công nghệ được dùng bởi các công ty để bảo vệ chúng. Cuộc tấn công vẫn đang tiếp diễn và sẽ được tích cực điều tra và giải quyết bởi các nhóm an ninh mạng thuộc khu vực công và tư, bao gồm Microsoft. Quá trình điều tra đang tiếp diễn của các nhóm thuộc Microsoft tiết lộ một cuộc tấn công quy mô cả về phạm vi, sự tinh vi, và tác động của nó “.

Vụ hack SolarWinds có thể xem là một trong những vụ hack tình báo gián điệp tồi tệ nhất trong thập kỷ qua, nếu không muốn nói là từ trước đến nay. Kỹ thuật và độ chính xác của nó thật sự rất kinh khủng. Trong bối cảnh các nạn nhân của vụ việc tìm hiểu xem những gì giai đoạn hai của cuộc tấn công đã gây ra cho các mạng lưới của họ, câu chuyện này nhiều khả năng sẽ trở nên hấp dẫn hơn bao giờ hết.

Microsoft dính vào vụ tấn công dữ liệu lớn nhất thập kỷ

Theo nguồn tin nội bộ của Reuters, Microsoft đã bị tin tặc tấn công sau khi phần mềm quản lý mạng của SolarWinds dính mã độc.

Vì là khách hàng của SolarWinds, Microsoft đã bị ảnh hưởng bởi cuộc tấn công dữ liệu. Tuy nhiên, tính đến thời điểm hiện tại, thông tin của các cá nhân, hệ thống do Microsoft quản lý không có dấu hiệu bị xâm nhập.

Cuộc tấn công mạng vào SolarWinds được đánh giá là quy mô nhất trong vòng 10 năm qua.

Microsoft hiện đã tăng cường nhiều biện pháp bảo mật lên các sản phẩm, dịch vụ. Dù vậy, cổ phiếu của công ty cũng sụt giảm 0,7% do ảnh hưởng từ vụ việc.

Được biết, Microsoft đã tìm thấy đoạn mã độc liên quan đến cuộc tấn công mạng vào SolarWinds bên trong hệ thống của mình, nhưng đã nhanh chóng cô lập và xóa bỏ nó.

"Chúng tôi không tìm thấy bất kỳ dấu hiệu nào của việc các dịch vụ sản xuất hay dữ liệu khách hàng bị hacker xâm nhập. Đồng thời, hệ thống của chúng tôi không bị lợi dụng để tấn công nơi khác", người phát ngôn Frank Shaw của Microsoft cho biết.

Nhóm hacker được cho là có sự hậu thuẫn của chính phủ nước ngoài đã chèn mã độc vào bản cập nhật phần mềm Orion của SolarWinds.

Công ty ước tính khoảng 18.000 khách hãng đã cài đặt phiên bản chứa lỗ hổng bảo mật, trong đó bao gồm các cơ quan quản lý Mỹ như Bộ Quốc phòng, Ủy ban Nhà nước, Kho bạc, Bộ An ninh Nội địa và Bộ Thương mại.

Bộ Năng lượng Mỹ (DOE) cho biết họ có bằng chứng cho thấy nhóm tin tặc đã thực hiện một cuộc tấn công mạng quy mô lớn. Trước đó, tờ Politico cũng đưa tin Cục An ninh Hạt nhân Quốc gia (NNSA), cơ quan giữ nhiệm vụ quản lý kho vũ khí hạt nhân của Mỹ đã bị hacker nhắm tới.

Hiện DOE và NNSA đã trình báo vụ việc lên Quốc hội sau khi phối hợp điều tra với cơ quan thực thi pháp luật liên bang. Cũng trong ngày 18/12 (theo giờ địa phương), FBI và các cơ quan quản lý Mỹ sẽ có cuộc họp khẩn với Quốc hội.

Bộ An ninh Nội địa (DHS) cho biết các điệp viên đã sử dụng nhiều kỹ thuật khác nhau bên cạnh việc cài cửa hậu vào bản cập nhật Orion của SolorWinds mà hàng trăm nghìn công ty và cơ quan chính phủ sử dụng.

Nguy cơ tiềm ẩn trong phần mềm quản lý mạng không phải là "hướng lây nhiễm duy nhất" mà tin tặc sử dụng nên các tổ chức đã được khuyến cáo không nên chủ quan trước mối nguy hại này.

Máy Mac có thể bị hack nhờ một định dạng tập tin xuất hiện từ thập niên 1980  Lỗ hổng này đã được vá này cho phép các hacker nhắm vào Microsoft Office thông qua Symbolic Link - một loại tập tin không phổ biến cho lắm trong hơn 30 năm qua. Microsoft Office Macro từ lâu đã là một công cụ thô sơ nhưng hiệu quả nếu rơi vào tay các hacker: chỉ cần đánh lừa ai đó mở một...

Lỗ hổng này đã được vá này cho phép các hacker nhắm vào Microsoft Office thông qua Symbolic Link - một loại tập tin không phổ biến cho lắm trong hơn 30 năm qua. Microsoft Office Macro từ lâu đã là một công cụ thô sơ nhưng hiệu quả nếu rơi vào tay các hacker: chỉ cần đánh lừa ai đó mở một...

Google ra mắt công cụ AI cho phép tạo video từ văn bản và hình ảnh00:45

Google ra mắt công cụ AI cho phép tạo video từ văn bản và hình ảnh00:45 TikTok Trung Quốc lần đầu công bố thuật toán gây nghiện02:32

TikTok Trung Quốc lần đầu công bố thuật toán gây nghiện02:32 Giá iPhone sẽ tăng vì một 'siêu công nghệ' khiến người dùng sẵn sàng móc cạn ví00:32

Giá iPhone sẽ tăng vì một 'siêu công nghệ' khiến người dùng sẵn sàng móc cạn ví00:32 Apple muốn tạo bước ngoặt cho bàn phím MacBook05:51

Apple muốn tạo bước ngoặt cho bàn phím MacBook05:51 Gemini sắp có mặt trên các thiết bị sử dụng hằng ngày08:26

Gemini sắp có mặt trên các thiết bị sử dụng hằng ngày08:26 Tính năng tìm kiếm tệ nhất của Google sắp có trên YouTube09:14

Tính năng tìm kiếm tệ nhất của Google sắp có trên YouTube09:14 Chiếc iPhone mới thú vị nhất vẫn sẽ được sản xuất tại Trung Quốc00:36

Chiếc iPhone mới thú vị nhất vẫn sẽ được sản xuất tại Trung Quốc00:36 Điện thoại Samsung Galaxy S25 Edge lộ cấu hình và giá bán "chát"03:47

Điện thoại Samsung Galaxy S25 Edge lộ cấu hình và giá bán "chát"03:47Tiêu điểm

Tin đang nóng

Tin mới nhất

Xiaomi bất ngờ ra mắt mô hình AI tự phát triển

Dòng iPhone 17 Pro 'lỡ hẹn' công nghệ màn hình độc quyền

Kế hoạch đầy tham vọng của Apple

Chiếc iPhone mới thú vị nhất vẫn sẽ được sản xuất tại Trung Quốc

Chuẩn USB từng thay đổi cả thế giới công nghệ vừa tròn 25 tuổi

Làm chủ chế độ PiP của YouTube với 3 thủ thuật ít người biết

Apple Maps hỗ trợ chỉ đường qua CarPlay tại Việt Nam

Giới công nghệ 'loạn nhịp' vì khái niệm AI PC

HyperOS 3 sẽ thổi luồng gió mới cho thiết bị Xiaomi

Bot AI Facebook nhập vai người nổi tiếng nói chuyện tình dục với trẻ em

Sau Internet và iPhone, dự đoán của Kurzweil khiến chúng ta phải giật mình

Màn hình Always On là kẻ thù gây hao pin điện thoại?

Có thể bạn quan tâm

10 phim Hàn hài - lãng mạn hay nhất 5 năm qua: Xem 1 tập là nghiện!

Phim châu á

2 phút trước

Vụ cha 'trả thù' thay con ở VL: bạn học, vợ phanh phui sự thật, lộ biểu hiện lạ?

Tin nổi bật

8 phút trước

RM (BTS) 'cắn ngược' HYBE trên sóng, lộ thế lực ngầm Kpop, nghệ sĩ là con rối?

Sao châu á

14 phút trước

Sao nữ cả đời chưa biết xấu, là đối thủ nặng ký về mặt mộc với Phương Anh Đào

Hậu trường phim

17 phút trước

Phim Việt hay tuyệt đỉnh sau 19 năm vẫn gây ám ảnh: Tâm lý yếu đừng xem, nữ chính đẹp tới độ khó chấp nhận

Phim việt

22 phút trước

Top những món ngon cho ngày lễ 30/4 -1/5 không dầu mỡ

Ẩm thực

1 giờ trước

Hồ Ngọc Hà "hét giá" cát-xê tiền tỷ, Noo Phước Thịnh chỉ biết cười trừ

Nhạc việt

1 giờ trước

Phong cách thủy thủ: trẻ trung khi đi biển, thanh lịch trong thành phố

Thời trang

1 giờ trước

"Người đàn ông sến nhất Kpop" gây tranh cãi khi ngồi ghế nóng show nhảy cực hot, netizen thắc mắc "trình đến đâu?"

Nhạc quốc tế

2 giờ trước

Trang trí ban công: Cách 'hô biến' không gian nhỏ thành thiên đường

Sáng tạo

2 giờ trước

Tim Cook chỉ trích chiến dịch bảo vệ các doanh nghiệp nhỏ của Facebook

Tim Cook chỉ trích chiến dịch bảo vệ các doanh nghiệp nhỏ của Facebook Apple phạt công ty lắp ráp iPhone

Apple phạt công ty lắp ráp iPhone

Apple có gần 200 tỷ USD tiền mặt

Apple có gần 200 tỷ USD tiền mặt Bill Gates 'ứng tuyển' vào Microsoft: Nhìn cách 'deal' lương mới hiểu không sớm thì muộn ông cũng giàu hơn đồng nghiệp rất nhiều!

Bill Gates 'ứng tuyển' vào Microsoft: Nhìn cách 'deal' lương mới hiểu không sớm thì muộn ông cũng giàu hơn đồng nghiệp rất nhiều! Windows 10 cuối cùng đã khai tử Flash Player

Windows 10 cuối cùng đã khai tử Flash Player Microsoft hỗ trợ chuột cho các ứng dụng Office trên iPad

Microsoft hỗ trợ chuột cho các ứng dụng Office trên iPad Microsoft ra mắt ứng dụng 'máy học' phân loại hình ảnh mới

Microsoft ra mắt ứng dụng 'máy học' phân loại hình ảnh mới Cách Google chống lại cáo buộc độc quyền của Bộ Tư pháp Mỹ: 'Lấy bộ giáp ở thế kỷ 21 cản phát đạn từ khẩu súng của thế kỷ 20'

Cách Google chống lại cáo buộc độc quyền của Bộ Tư pháp Mỹ: 'Lấy bộ giáp ở thế kỷ 21 cản phát đạn từ khẩu súng của thế kỷ 20' Dự báo doanh thu ngành công nghệ: Amazon tiếp tục thống trị, Apple sụt giảm

Dự báo doanh thu ngành công nghệ: Amazon tiếp tục thống trị, Apple sụt giảm Microsoft vừa đóng cái đinh cuối cùng vào chiếc quan tài 'chôn sống' Internet Explorer

Microsoft vừa đóng cái đinh cuối cùng vào chiếc quan tài 'chôn sống' Internet Explorer Skype Preview hỗ trợ 100 người tham gia cuộc gọi

Skype Preview hỗ trợ 100 người tham gia cuộc gọi Microsoft đang thực hiện các bước cuối cùng để ngăn bạn sử dụng Internet Explorer

Microsoft đang thực hiện các bước cuối cùng để ngăn bạn sử dụng Internet Explorer Thỏa thuận bí ẩn giữa Apple và Google: Cái bắt tay tỷ đô nhằm kiểm soát Internet toàn cầu

Thỏa thuận bí ẩn giữa Apple và Google: Cái bắt tay tỷ đô nhằm kiểm soát Internet toàn cầu Flash - Hệ sinh thái nội dung web khổng lồ sắp sụp đổ

Flash - Hệ sinh thái nội dung web khổng lồ sắp sụp đổ Cách Trung Quốc tạo ra chip 5nm không cần EUV

Cách Trung Quốc tạo ra chip 5nm không cần EUV Dấu chấm hết cho kỷ nguyên smartphone LG sau 4 năm 'cầm cự'

Dấu chấm hết cho kỷ nguyên smartphone LG sau 4 năm 'cầm cự' One UI 7 kìm hãm sự phổ biến của Android 15?

One UI 7 kìm hãm sự phổ biến của Android 15? Thêm lựa chọn sử dụng Internet vệ tinh từ đối thủ của SpaceX

Thêm lựa chọn sử dụng Internet vệ tinh từ đối thủ của SpaceX AI tham gia vào toàn bộ 'vòng đời' dự luật

AI tham gia vào toàn bộ 'vòng đời' dự luật Cách AI được huấn luyện để 'làm luật'

Cách AI được huấn luyện để 'làm luật'

Nghịch tử sát hại mẹ ruột

Nghịch tử sát hại mẹ ruột Thủ đoạn của 'ông trùm' bán thuốc hỗ trợ sinh lý giả, thu lợi 20 tỷ đồng

Thủ đoạn của 'ông trùm' bán thuốc hỗ trợ sinh lý giả, thu lợi 20 tỷ đồng HOT: Cindy Lư chính thức được Đạt G cầu hôn!

HOT: Cindy Lư chính thức được Đạt G cầu hôn! Bố bạn trai nói sẽ đặt 500 triệu vào tráp cưới nhưng nghe điều kiện bác ấy đưa ra, tôi quyết định hủy hôn ngay lập tức

Bố bạn trai nói sẽ đặt 500 triệu vào tráp cưới nhưng nghe điều kiện bác ấy đưa ra, tôi quyết định hủy hôn ngay lập tức Lễ 30/4 tôi muốn về chăm mẹ ốm, chồng không hài lòng nói một câu như dao cứa vào tim

Lễ 30/4 tôi muốn về chăm mẹ ốm, chồng không hài lòng nói một câu như dao cứa vào tim

Dàn nhóc tỳ Vbiz cực đáng yêu, hòa mình vào không khí hào hùng mừng Đại lễ 30/4

Dàn nhóc tỳ Vbiz cực đáng yêu, hòa mình vào không khí hào hùng mừng Đại lễ 30/4

CQĐT VKSND Tối cao vào cuộc vụ tai nạn liên quan con gái nghi phạm bắn người rồi tự sát

CQĐT VKSND Tối cao vào cuộc vụ tai nạn liên quan con gái nghi phạm bắn người rồi tự sát

Những khiếu nại của người cha vụ nữ sinh tử vong ở Vĩnh Long

Những khiếu nại của người cha vụ nữ sinh tử vong ở Vĩnh Long Bộ Công an thẩm tra lại vụ tai nạn khiến bé gái 14 tuổi ở Vĩnh Long tử vong

Bộ Công an thẩm tra lại vụ tai nạn khiến bé gái 14 tuổi ở Vĩnh Long tử vong

Người cha đòi lại công lý cho con gái, tự tay bắn tài xế xe tải rồi tự kết thúc

Người cha đòi lại công lý cho con gái, tự tay bắn tài xế xe tải rồi tự kết thúc Nam danh hài hơn mẹ vợ 2 tuổi, ở nhà mặt tiền trung tâm quận 5 TP.HCM, có 3 con riêng

Nam danh hài hơn mẹ vợ 2 tuổi, ở nhà mặt tiền trung tâm quận 5 TP.HCM, có 3 con riêng Nữ BTV có pha xử lý cực tinh tế khi phỏng vấn em bé trên sóng trực tiếp sau lễ diễu binh, diễu hành 30/4

Nữ BTV có pha xử lý cực tinh tế khi phỏng vấn em bé trên sóng trực tiếp sau lễ diễu binh, diễu hành 30/4