Cảnh giác “sập bẫy” lừa đảo khi Steve Jobs qua đời

Mỗi khi xảy ra sự kiện thu hút sự quan tâm của dư luận, giới tội phạm số lại có cơ hội để mở rộng chiếc bẫy lừa đảo trên mạng với những mục đích bất chính.

Cựu lãnh đạo Apple Steve Jobs. (Nguồn: Internet)

Lần này, sự ra đi của “huyền thoại thung lũng Silicon” Steve Jobs chính là dịp để các tin tặc lợi dụng hoành hành.

Không có nhiều thay đổi trong phương thức lừa đảo của mình, tin tặc sẽ gửi nội dung tới mọi người kèm theo đường link hoặc nút bấm để dẫn hướng tới một địa chỉ độc hại hoặc lợi dụng nào đó.

Khi bấm vào đường link (hay nút) trên nội dung, hoặc là người dùng sẽ bị nhiễm phần mềm độc hại vào máy tính, hoặc là bị khai thác những thông tin nhạy cảm như tên đăng nhập/mật khẩu trên các dịch vụ trực tuyến, số thẻ tín dụng…, hoặc là rơi vào cuộc khảo sát (survey) nào đó mà giới tội phạm số làm trung gian để nhận tiền hoa hồng.

Loại đường link hay nút bấm độc hại kiểu đó có thể xuất hiện trên những nội dung rất phong phú, dựa vào sự kiện Steve Jobs qua đời, chẳng hạn như qua email, hay chia sẻ trên Facebook với các kiểu mời gọi theo kiểu “Xem video khoảnh khắc cuối đời của Steve Jobs,” “Nguyên nhân thực sự khiến Jobs ra đi…,” hay các đường link chia sẻ qua phần mềm chat Yahoo! Messenger…

Đặc biệt, nhiều trường hợp người dùng bị mất tài khoản vào tay tin tặc. Tin tặc sẽ tạo những nội dung độc hại mạo danh người dùng đó và gửi đi khiến những người nhận tưởng lầm và không ngần ngại bấm vào.

Video đang HOT

Vì vậy, bên cạnh việc cảnh giác với những nội dung từ nguồn không rõ ràng, người dùng Internet cần tỉnh táo theo dõi thông tin cập nhật từ các trang báo uy tín, cũng như tham khảo ý kiến của những người am hiểu công nghệ để không rơi vào bẫy của giới tin tặc.

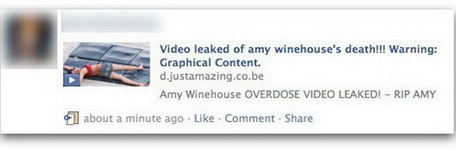

Trước đó, những sự kiện như Amy Winehouse qua đời hay Apple ra mắt iPhone mới đều đã bị những kẻ xấu trên mạng Internet tận dụng để lừa đảo mọi người.

Tin tặc dẫn dụ người dùng xem video về cái chết của Amy Winehouse:

Tin tặc dụ người dùng quan tâm đến iPad:

Và iPhone 5:

Ngoài ra, trước khi bấm vào một đường link bất kỳ, người dùng có thể sử dụng công cụ kiểm tra của hãng bảo mật Dr. Web để chắc chắn rằng đường link đó không tiềm ẩn nguy cơ độc hại.

Chỉ cần đơn giản truy cập vào địa chỉ http://vms.drweb.com/online/?lng=en và bấm Scan a link (URL), sau đó paste đường link cần kiểm tra vào khung, và bấm Send.

Sau quá trình quét link, Dr. Web sẽ cho kết quả, nếu ở cửa sổ bung ra có chữ “CLEAN” với màu xanh thì đường link đã quét là an toàn, còn nếu thấy chữ “INFECTED” và màu đỏ thì đường link đã quét có chứa mã độc, người dùng cần tránh truy cập./.

Theo TTXVN

Chương trình độc hại nhằm vào Android tăng

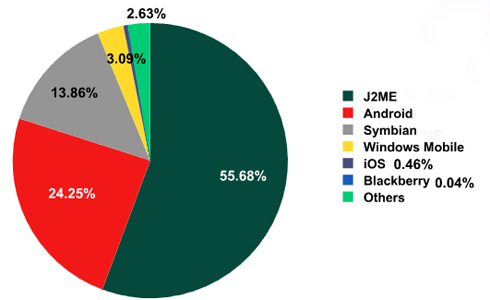

Các ứng dụng đánh cắp thông tin đang nhắm vào máy di động theo nhiều hướng khác nhau và hacker chọn Android để tấn công nhiều hơn so với những nền tảng khác.

Đầu tháng 8/2010, lần đầu Kaspersky Lab phát hiện FakePlayer Trojan SMS gây hại cho hệ điều hành Android. Hiện tại số lượng mối đe dọa này nhanh chóng tăng lên 24% trên tổng số phần mềm độc hại được phát hiện hướng vào các thiết bị di động.

Nổi bật là trojan Nicky có khả năng thu thập thông tin về toạ độ GPS của điện thoại và bất kỳ cuộc gọi nào được thực hiện từ thiết bị. Nó cũng ghi âm lại những cuộc đàm thoại của chủ sở hữu điện thoại bị lây nhiễm. Sau đó tập tin âm thanh được tải lên một máy chủ từ xa do tội phạm mạng quản lý.

Các chuyên gia Kaspersky Lab thông báo kể từ cuối tháng 8 đã phát hiện 35 chương trình độc hại nhắm vào hệ thống Bitcoin theo nhiều cách khác nhau. Tội phạm mạng đang chuyển đánh cắp tài khoản từ Bitcoin sang Twitter và mạng ngang hàng P2P dựa trên mạng ma botnet.

Các chương trình độc hại tấn công hệ điều hành Android tăng cao. Nguồn: Kaspersky.

Hacker sử dụng phương pháp này để chống lại việc các công ty bảo mật có thể chặn hoạt động của một botnet qua máy chủ C&C đơn lẻ nếu không có máy chủ thay thế tồn tại trong mạng độc hại. Việc sử dụng Twitter như một trung tâm đặt lệnh của botnet không phải mới, nhưng đây là lần đầu tiên nó được sử dụng trong hệ thống Bitcoin.

Ngoài ra một loại sâu mạng mới có tên là Morto hoạt động không dựa trên việc khai thác các lỗ hổng rồi tự sao chép. Nó lây lan rộng qua Windows RDP, dịch vụ cung cấp sự điều khiển màn hình desktop Windows từ xa.

Đây là một phương pháp chưa được phát hiện trước đây. Thực chất, loại sâu này xâm nhập vào máy tính nhằm tìm kiếm mật khẩu truy cập. Theo khảo sát tạm thời, hiện tại khoảng 10.000 máy tính trên toàn cầu có thể bị nhiễm loại sâu này.

Theo VNExpress

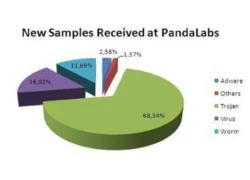

Trojan tống tiền giả mạo Microsoft  PandaLabs vừa phát hiện phần mềm độc hại Ransom.AN chuyên đe dọa và yêu cầu các nạn nhân chuyển cho chúng 100 euro để kích hoạt lại phần mềm Microsoft. Ransom.AN thường được phát tán qua thư rác hoặc chương trình download P2P. Chương trình này lừa người sử dụng bằng cách cảnh báo hệ điều hành Windows đang dùng là bản bất...

PandaLabs vừa phát hiện phần mềm độc hại Ransom.AN chuyên đe dọa và yêu cầu các nạn nhân chuyển cho chúng 100 euro để kích hoạt lại phần mềm Microsoft. Ransom.AN thường được phát tán qua thư rác hoặc chương trình download P2P. Chương trình này lừa người sử dụng bằng cách cảnh báo hệ điều hành Windows đang dùng là bản bất...

CEO Apple đang tập trung vào 1 sản phẩm 'hot' hơn iPhone00:30

CEO Apple đang tập trung vào 1 sản phẩm 'hot' hơn iPhone00:30 Người dùng Galaxy tại Việt Nam bắt đầu nhận One UI 703:50

Người dùng Galaxy tại Việt Nam bắt đầu nhận One UI 703:50 One UI 7 chậm chạp khiến Samsung mất vị thế dẫn đầu thế giới Android09:37

One UI 7 chậm chạp khiến Samsung mất vị thế dẫn đầu thế giới Android09:37 Google dừng hỗ trợ, hàng triệu điện thoại Android gặp nguy hiểm08:58

Google dừng hỗ trợ, hàng triệu điện thoại Android gặp nguy hiểm08:58 Apple lỡ hẹn với AI, người dùng Việt chịu thiệt?09:57

Apple lỡ hẹn với AI, người dùng Việt chịu thiệt?09:57 Google nâng tầm Gemini với khả năng tạo video dựa trên AI08:26

Google nâng tầm Gemini với khả năng tạo video dựa trên AI08:26 Google ra mắt công cụ AI cho phép tạo video từ văn bản và hình ảnh00:45

Google ra mắt công cụ AI cho phép tạo video từ văn bản và hình ảnh00:45 TikTok Trung Quốc lần đầu công bố thuật toán gây nghiện02:32

TikTok Trung Quốc lần đầu công bố thuật toán gây nghiện02:32 Giá iPhone sẽ tăng vì một 'siêu công nghệ' khiến người dùng sẵn sàng móc cạn ví00:32

Giá iPhone sẽ tăng vì một 'siêu công nghệ' khiến người dùng sẵn sàng móc cạn ví00:32 Apple muốn tạo bước ngoặt cho bàn phím MacBook05:51

Apple muốn tạo bước ngoặt cho bàn phím MacBook05:51Tiêu điểm

Tin đang nóng

Tin mới nhất

Pony.ai và Tencent sẽ cung cấp dịch vụ taxi robot trên WeChat

AI trong quá trình chuyển đổi xanh: Cơ hội và thách thức

Yahoo ngỏ lời muốn mua lại trình duyệt Chrome từ Google

Robot siêu nhỏ biến hình

Hé lộ thời điểm Samsung phát hành One UI 8

Google thắng lớn nhờ đầu tư cho AI

Việt Nam thuộc top 3 thế giới về lượt tải ứng dụng, game

Trí tuệ nhân tạo đổ bộ ngành năng lượng thế giới

Đột phá trong nghiên cứu chế tạo chất bán dẫn và siêu dẫn

Điều gì đang khiến smartphone ngày càng 'nhàm chán'?

Người dùng Windows 10 khó chịu vì sự cố sau khi cập nhật

One UI 8.5 mới thực sự là 'bom tấn' nâng cấp từ Samsung

Có thể bạn quan tâm

Chung khung hình cùng Hồ Ngọc Hà, Doãn Hải My bị dân mạng soi "góc kém xinh", visual không còn đỉnh như ảnh tự đăng

Sao thể thao

11:41:30 26/04/2025

Váy suông vừa giấu dáng tốt vừa mát nhẹ, dịu dàng

Thời trang

11:10:31 26/04/2025

Sốc: Phát hiện nữ diễn viên 24 tuổi qua đời âm thầm cách đây 2 năm

Sao châu á

11:01:12 26/04/2025

Cuộc sống làm mẹ bỉm sữa ở tuổi 40 của Nhật Kim Anh

Sao việt

10:57:54 26/04/2025

Tháng sinh Âm lịch của người phụ nữ mang nhiều phúc khí giúp chồng giàu to

Trắc nghiệm

10:49:29 26/04/2025

Tối nay, người dân TP HCM xem trình diễn 3D Mapping, pháo hoa tại đâu, lúc nào?

Tin nổi bật

10:40:51 26/04/2025

Ấn Độ, Pakistan đấu súng qua lại ở lãnh thổ tranh chấp

Thế giới

10:31:31 26/04/2025

Nâng tầm trang phục với loạt phụ kiện không thể thiếu

Làm đẹp

10:31:19 26/04/2025

Hoàng Bách tiết lộ màn biểu diễn đặc biệt trong chương trình mừng Đại lễ 30/4

Nhạc việt

10:31:13 26/04/2025

Đu dây, chèo kayak khám phá hồ Hang Vẹm trên đảo Cát Bà

Du lịch

10:27:21 26/04/2025

Lại rộ tin đồn Microsoft sắp mua Yahoo

Lại rộ tin đồn Microsoft sắp mua Yahoo Obama ca ngợi Steve Jobs

Obama ca ngợi Steve Jobs

Cảnh báo nhiễm virus từ BitTorrent

Cảnh báo nhiễm virus từ BitTorrent Hơn 9 triệu người Pháp là nạn nhân của tội phạm mạng

Hơn 9 triệu người Pháp là nạn nhân của tội phạm mạng Android - tải về nhiều nhưng lợi nhuận không nhiều

Android - tải về nhiều nhưng lợi nhuận không nhiều Zeus - malware nguy hiểm đã có biến thể

Zeus - malware nguy hiểm đã có biến thể Phần mềm độc hại nhắm vào Android tăng mạnh

Phần mềm độc hại nhắm vào Android tăng mạnh LulzSec và Anonymous Cuộc chiến giữa Chủ nghĩa tin tặc và tội phạm

LulzSec và Anonymous Cuộc chiến giữa Chủ nghĩa tin tặc và tội phạm Microsoft treo thưởng 250.000 USD cho hacker

Microsoft treo thưởng 250.000 USD cho hacker Google quyết tiêu diệt các tên miền con độc hại

Google quyết tiêu diệt các tên miền con độc hại Trung Quốc dẫn đầu về máy tính nhiễm malware

Trung Quốc dẫn đầu về máy tính nhiễm malware Drive-By Download tấn công trang bảo hành Lenovo Ấn Độ

Drive-By Download tấn công trang bảo hành Lenovo Ấn Độ Cẩn trọng khi làm việc với file PDF

Cẩn trọng khi làm việc với file PDF Internet 2009 qua những con số

Internet 2009 qua những con số Cánh tay robot 6 bậc tự do 'made in Vietnam' xuất xưởng với giá 55 triệu đồng

Cánh tay robot 6 bậc tự do 'made in Vietnam' xuất xưởng với giá 55 triệu đồng Đối thủ lớn nhất của iPhone có lợi thế trong cuộc chiến thuế quan của ông Trump?

Đối thủ lớn nhất của iPhone có lợi thế trong cuộc chiến thuế quan của ông Trump? OpenAI sẵn sàng nhảy vào nếu Google bị ép bán Chrome

OpenAI sẵn sàng nhảy vào nếu Google bị ép bán Chrome Tại sao có cổng USB 'đực' và 'cái'?

Tại sao có cổng USB 'đực' và 'cái'? Máy tính lượng tử làm được gì cho nhân loại?

Máy tính lượng tử làm được gì cho nhân loại? Người dùng cung cấp nhiều dữ liệu cá nhân lên không gian mạng

Người dùng cung cấp nhiều dữ liệu cá nhân lên không gian mạng Sắp có thể mua sắm trực tuyến từ ChatGPT

Sắp có thể mua sắm trực tuyến từ ChatGPT 1 ngày sau khi rộ tin gây xôn xao với Negav, Hoa hậu Thanh Thuỷ lên tiếng

1 ngày sau khi rộ tin gây xôn xao với Negav, Hoa hậu Thanh Thuỷ lên tiếng Cận cảnh nhan sắc tài tử điện ảnh đẹp nhất Việt Nam, hơn 40 năm vẫn chưa có ai sánh bằng

Cận cảnh nhan sắc tài tử điện ảnh đẹp nhất Việt Nam, hơn 40 năm vẫn chưa có ai sánh bằng Bạn trai nói nhà ở quê rất nghèo, tôi theo anh về một lần, gặp mẹ chồng tương lai chỉ muốn cưới ngay lập tức

Bạn trai nói nhà ở quê rất nghèo, tôi theo anh về một lần, gặp mẹ chồng tương lai chỉ muốn cưới ngay lập tức Đỗ Mỹ Linh khoe con gái gần 2 tuổi đã "vượt" mẹ ở điểm này

Đỗ Mỹ Linh khoe con gái gần 2 tuổi đã "vượt" mẹ ở điểm này 5 mỹ nhân Hoa ngữ sở hữu chung một "vũ khí" trên cơ thể đẹp hút hồn: Xem cảnh quay cận mà chết mê

5 mỹ nhân Hoa ngữ sở hữu chung một "vũ khí" trên cơ thể đẹp hút hồn: Xem cảnh quay cận mà chết mê Cả nhà háo hức cho chuyến đi du lịch thì bỗng nhiên chồng tôi hủy hết lịch trình để ở nhà đưa cô bạn thân đi... nâng ngực

Cả nhà háo hức cho chuyến đi du lịch thì bỗng nhiên chồng tôi hủy hết lịch trình để ở nhà đưa cô bạn thân đi... nâng ngực Xem phim Sex and the City 26 năm mới biết bê bối chấn động của nam chính, giờ nghĩ lại loạt cảnh nóng mà rợn người

Xem phim Sex and the City 26 năm mới biết bê bối chấn động của nam chính, giờ nghĩ lại loạt cảnh nóng mà rợn người Giật mình với ảnh quá khứ của mỹ nhân "4.000 năm có 1", nghi thẩm mỹ toàn bộ gương mặt để hóa thiên nga

Giật mình với ảnh quá khứ của mỹ nhân "4.000 năm có 1", nghi thẩm mỹ toàn bộ gương mặt để hóa thiên nga Việt Nam lên tiếng về thông tin Tổng thống Mỹ yêu cầu quan chức không dự lễ kỷ niệm 30-4

Việt Nam lên tiếng về thông tin Tổng thống Mỹ yêu cầu quan chức không dự lễ kỷ niệm 30-4 Bắt đôi vợ chồng liên quan chuyên án ma túy và giúp hung thủ Bùi Đình Khánh bỏ trốn

Bắt đôi vợ chồng liên quan chuyên án ma túy và giúp hung thủ Bùi Đình Khánh bỏ trốn Cướp giật túi xách khiến người phụ nữ ở TP.HCM té xuống đường, tử vong

Cướp giật túi xách khiến người phụ nữ ở TP.HCM té xuống đường, tử vong Đạo diễn Quang Dũng bị nhồi máu cơ tim

Đạo diễn Quang Dũng bị nhồi máu cơ tim Xôn xao hình ảnh công an xuất hiện ở kho hàng vợ chồng TikToker nổi tiếng

Xôn xao hình ảnh công an xuất hiện ở kho hàng vợ chồng TikToker nổi tiếng Dừng xe thay tã cho con trên cao tốc, gia đình 8 người bị tông tử vong

Dừng xe thay tã cho con trên cao tốc, gia đình 8 người bị tông tử vong

Giúp nghi phạm Bùi Đình Khánh bỏ trốn: Tội danh nào đang chờ đợi 2 vợ chồng?

Giúp nghi phạm Bùi Đình Khánh bỏ trốn: Tội danh nào đang chờ đợi 2 vợ chồng? Tài tử đình đám Vbiz từng vung tay tiêu 3 cây vàng trong 1 đêm: Cuối đời sống nghèo khổ, bệnh tật đeo bám

Tài tử đình đám Vbiz từng vung tay tiêu 3 cây vàng trong 1 đêm: Cuối đời sống nghèo khổ, bệnh tật đeo bám Nữ Trung úy cao 1m73 tham gia diễu binh 30/4, dân tình tấm tắc "thiếu mỗi vương miện là thành Hoa hậu"

Nữ Trung úy cao 1m73 tham gia diễu binh 30/4, dân tình tấm tắc "thiếu mỗi vương miện là thành Hoa hậu"